Baptiste Robert : le hacker qui alertait depuis 2017 sur les failles du ministère de l’Intérieur, ignorées jusqu’au piratage de l’ANTS

Portrait d'un lanceur d'alerte numérique dont les signalements répétés sur l'absence de MFA et les vulnérabilités IDOR n'ont jamais été corrigés par les institutions

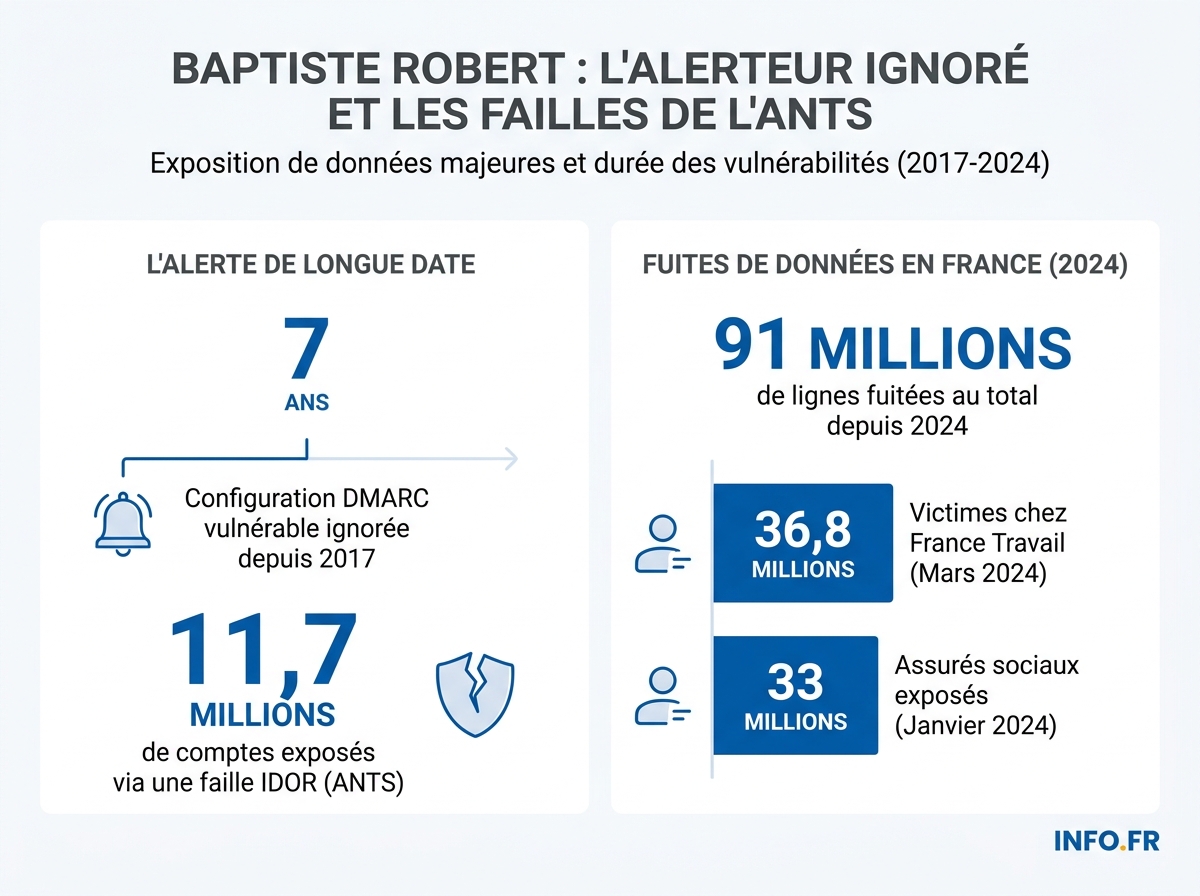

Le 15 avril 2026, l'Agence nationale des titres sécurisés (ANTS) a subi une cyberattaque exposant 11,7 millions de comptes.

- 11,7 millions de comptes ANTS exposés via une faille IDOR, vulnérabilité figurant dans le Top 10 OWASP.

- Baptiste Robert alertait depuis 2017 sur l'absence de MFA au ministère de l'Intérieur, pas spécifiquement sur l'ANTS.

- Léo Gonzalez, co-fondateur de Devensys Cybersecurity, a signalé deux failles critiques à l'ANTS, jamais corrigées.

- En septembre 2025, l'ANTS démentait une fuite; sept mois plus tard, la même faille IDOR était exploitée.

- Cadre légal: art. 323-1 et 226-17 du Code pénal, RGPD art. 32 et 83 (jusqu'à 4 % du CA mondial).

Le piratage de l’ANTS: une faille basique exploitée

Le 15 avril 2026 [2], l’Agence nationale des titres sécurisés (ANTS) [3] a détecté une intrusion dans ses systèmes. Un pirate se faisant appeler breach3d [4] a exploité une faille IDOR [5] - une vulnérabilité élémentaire où chaque profil est identifié par un simple numéro dans l’URL [6]. En modifiant ce numéro, il a aspiré les données de 11,7 millions de comptes [7], selon le ministère de l’Intérieur [8].

Les informations volées incluent noms, prénoms, adresses email et dates de naissance [9]. Si les documents officiels comme les passeports n’ont pas fuité [10], ces données permettent des campagnes de phishing ciblées [11]. Le ministère a confirmé que « aucune intervention n’est attendue de la part des usagers » [12], mais les appelle à « faire preuve de la plus grande vigilance » [13].

IDOR: une faille basique qui coûte des millions

L’IDOR figure depuis plus d’une décennie, selon plusieurs sources, dans le Top 10 de l’OWASP, la référence mondiale des vulnérabilités web les plus critiques. Son principe est d’une simplicité déconcertante: quand l’URL d’un profil ressemble à ants.gouv.fr/compte?id=125847, il suffit de remplacer le numéro par 125848, 125849, et ainsi de suite, pour accéder aux comptes des autres usagers. Aucun outil sophistiqué n’est requis - un navigateur suffit.

Pourquoi une vulnérabilité aussi primaire reste-t-elle aussi fréquente dans les systèmes publics français? D’abord parce que sa détection exige un test manuel que les audits automatisés passent rarement correctement: il faut qu’un humain essaye de modifier un identifiant et vérifie que le serveur refuse l’accès. Ensuite parce que sa correction impose de revoir la logique d’autorisation de chaque endpoint, un chantier coûteux sur des applications héritées. Comme le résume Baptiste Robert, « c’est une faille basique, mais redoutable quand elle n’est pas corrigée » [14].

Baptiste Robert: le hacker qui voyait venir la catastrophe

Originaire de Toulouse [15], Baptiste Robert, 31 ans [16], est un hacker éthique [17] connu sous les pseudonymes fs0c131y [18] et Elliot Alderson [19], référence à la série Mr Robot [20]. Diplômé de l’ENSEEIHT [21], il a fondé Predicta Lab [22], une entreprise spécialisée en OSINT [23] comptant une dizaine d’employés [24].

Son parcours est jalonné de révélations choc: en 2017 [25], il découvre une faille dans les smartphones OnePlus [26] permettant un accès total via l’application EngineerMode [27]. En 2018 [28], il expose une vulnérabilité dans l’application NaMo [29], suivie d’une polémique en Inde où l’opposition réclame un débat parlementaire [30]. En 2020 [31], il révèle deux failles [32] dans l’application de traçage Covid Aarogya Setu [33], utilisée par des centaines de millions d’Indiens.

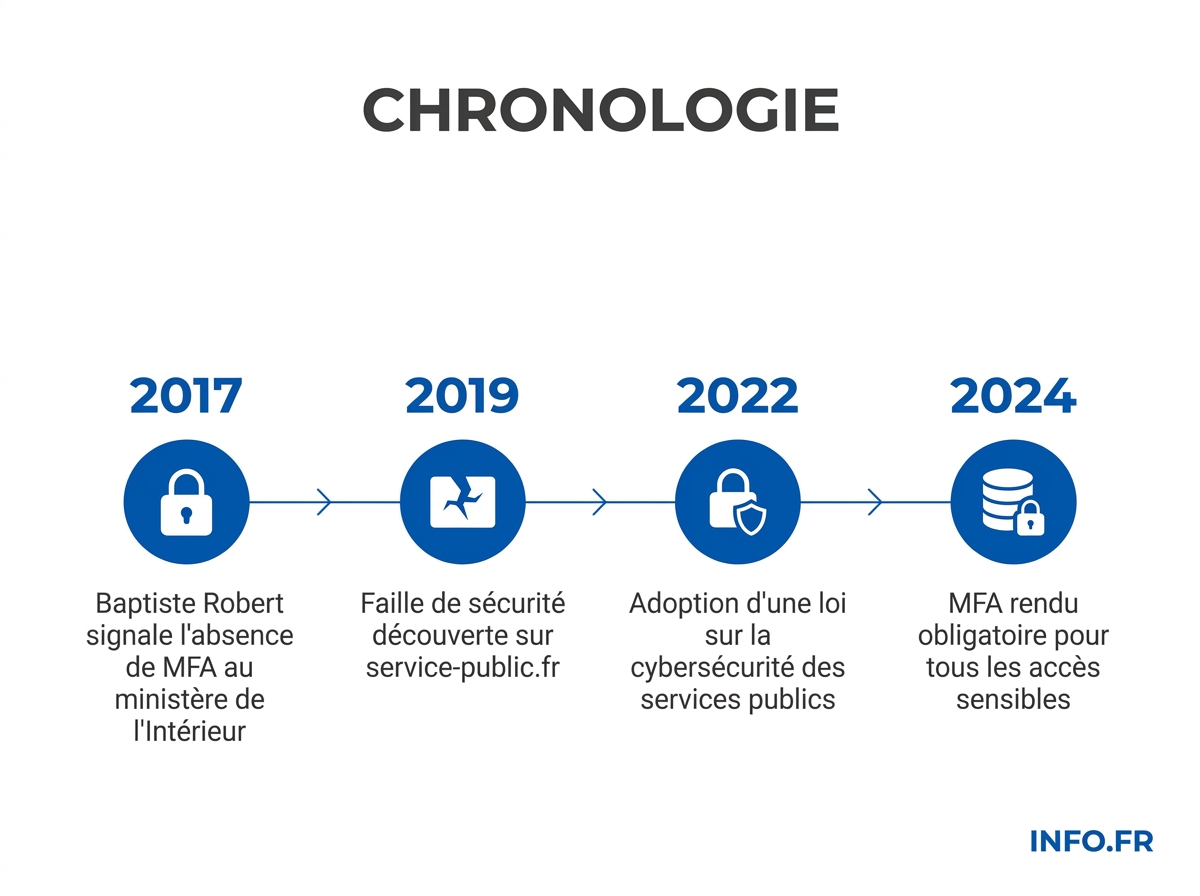

MFA: huit ans d’alerte, zéro correction, un piratage

Il faut le dire clairement: l’alerte de 2017 de Baptiste Robert [35] ne visait pas spécifiquement l’ANTS, mais le ministère de l’Intérieur dans son ensemble - dont l’ANTS dépend. Le signalement portait sur l’absence d’authentification multifacteur (MFA) obligatoire pour les 300 000 fonctionnaires du ministère [36][37]. Le MFA est cette double vérification désormais standard dans le secteur bancaire: un mot de passe plus un code à usage unique envoyé sur un téléphone ou généré par une carte à puce. Sans MFA, une simple fuite de mot de passe ouvre la porte.

La même année, un rapport parlementaire signé des députés Didier Paris [38] et Pierre Morel-à-l’Huissier [39] recommandait explicitement de « supprimer définitivement l’utilisation des identifiants et mots de passe, et de généraliser à l’ensemble des fichiers l’authentification par la carte professionnelle » [40] sur le portail CHEOPS [41]. Le ministère a invoqué deux obstacles techniques: « tous les agents n’ont pas de carte à puce » [42] et « certains ordinateurs ne sont pas équipés de lecteurs nécessaires » [43]. Huit ans plus tard [44], ces obstacles budgétaires n’avaient toujours pas été levés.

Le prix de ce renoncement s’est payé une première fois lors de la cyberattaque contre le ministère de l’Intérieur, survenue dans la nuit du 11 au 12 décembre, selon plusieurs sources. Le ministre Laurent Nuñez [45] a reconnu le 17 décembre [46]: « Ils ont récupéré des mots de passe sur des boîtes mail. Ils ont pu accéder à certains de nos systèmes d’information » [47]. Une centaine de fiches du Traitement des Antécédents Judiciaires (TAJ) [48][49] ont été dérobées, et une adresse email compromise a servi à annoncer la réouverture du forum BreachForums [50]. Avec un MFA généralisé, ce vol de mots de passe aurait été sans effet.

Le démenti de 2025: erreur d’analyse ou mensonge d’État?

En septembre 2025 [52], un premier signal d’alarme avait pourtant retenti. Des pirates mettaient en vente sur le dark web un fichier présenté comme extrait des serveurs de l’ANTS, contenant 12 à 13 millions d’enregistrements [53]. Le 22 septembre 2025 [54], l’agence publiait un communiqué rassurant, affirmant faire « l’objet de mesures de sécurité renforcées et d’une vigilance permanente des services de l’État contre toute intrusion, physique ou informatique » [55]. Cette posture officielle a été maintenue jusqu’au 6 mars 2026 [56].

Sept mois plus tard, la même faille IDOR est exploitée [57], exposant 11,7 millions de comptes [7] - soit un ordre de grandeur strictement identique à la fuite prétendument inauthentique de septembre 2025. Trois hypothèses, toutes graves. Soit le périmètre de la fuite de septembre portait déjà sur des données réelles que l’ANTS a qualifiées à tort de non authentiques: c’est une erreur d’analyse technique majeure pour l’agence censée sécuriser les titres régaliens. Soit l’ANTS savait, mais a choisi de démentir pour éviter la panique: c’est un mensonge d’État. Soit l’agence n’a pas eu les moyens techniques de vérifier elle-même ses propres bases: c’est l’aveu d’une incompétence structurelle. Dans les trois cas, la déclaration de « mesures de sécurité renforcées » [55] apparaît, rétrospectivement, comme indéfendable.

Cadre légal: ce que dit le Code pénal

Le signalement au parquet, transmis en vertu de l’article 40 du code de procédure pénale [58], ouvre un double front judiciaire. D’un côté l’attaquant, de l’autre l’institution.

Pour breach3d [4], l’accès frauduleux à un système de traitement automatisé de données relève, selon plusieurs sources, de l’article 323-1 du Code pénal, qui prévoit deux ans d’emprisonnement et 60 000 euros d’amende, peines portées à trois ans et 100 000 euros quand il y a modification ou altération des données, et à cinq ans et 150 000 euros lorsque le système est mis en œuvre par l’État - ce qui est le cas de l’ANTS. L’extraction et la mise en vente des fichiers peuvent y ajouter les qualifications des articles 323-3 et 323-3-1.

Pour l’ANTS et ses responsables, l’article 226-17 du Code pénal punit, selon plusieurs sources, de cinq ans d’emprisonnement et 300 000 euros d’amende le fait de procéder à un traitement de données personnelles sans mettre en œuvre les mesures prescrites pour préserver leur sécurité. À cela s’ajoute, toujours selon plusieurs sources, l’article 32 du RGPD, qui impose une obligation de sécurité proportionnée au risque, et l’article 83 du même règlement, qui expose le responsable de traitement à des amendes administratives pouvant atteindre 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial. La CNIL dispose donc d’un arsenal considérable pour sanctionner la négligence documentée depuis 2017.

L’angle mort: pourquoi personne n’a écouté

Ce que les sources ne disent pas: les alertes de Baptiste Robert et de Léo Gonzalez [59] ont été traitées comme des nuisances plutôt que comme des signaux d’urgence. Le co-fondateur de Devensys Cybersecurity [60] affirme sans ambiguïté: « Personnellement, je leur ai remonté déjà deux failles de sécurité critiques qui n’ont jamais été corrigées » [1]. Le 22 avril 2026 à 7h [61], soit une semaine après la révélation de l’attaque, il vérifiait qu’une des failles signalées restait accessible.

Le paradoxe? Baptiste Robert, réserviste citoyen de la gendarmerie [62], a rejoint les rangs de la réserve début octobre [63] pour « une alliance qui a du sens » [64]. Pourtant, ses alertes - qu’elles passent par les canaux institutionnels ou par Twitter - semblent avoir été ignorées avec une constance qui interroge.

La voix contradictoire: l’agence minimise, les experts s’alarment

Baptiste Robert souligne que « le vrai danger, c’est leur réutilisation pour des campagnes de phishing plus crédibles » [11]. Kevin Tellier, chercheur en cybersécurité chez Synacktiv [65], confirme que les données exposées suffisent à monter des attaques par usurpation d’identité convaincantes, ciblant notamment les démarches administratives en cours.

Loïc Guezo, directeur de la stratégie cybersécurité chez Proofpoint et vice-président du CLUSIF [66], pointe un autre angle mort: la configuration DMARC du domaine ants.gouv.fr affichait p=none depuis juillet 2019 [51], c’est-à-dire un paramétrage qui n’empêche pas l’usurpation du domaine dans les emails. Des années de porte ouverte aux campagnes de phishing crédibles, au nom même de l’agence.

Un précédent international: l’affaire OPM aux États-Unis

On se souvient de l’affaire OPM (Office of Personnel Management) aux États-Unis: plusieurs millions de fonctionnaires fédéraux américains avaient vu leurs dossiers exfiltrés à la suite d’une chaîne de vulnérabilités non corrigées depuis des années, selon plusieurs sources. Les audits internes avaient alerté, en vain. Aucune démission équivalente n’a pour l’instant été annoncée côté français.

Le parallèle est troublant: dans les deux cas, une administration en charge de données régaliennes, des rapports internes négligés, une faille technique documentée, et une communication institutionnelle de crise sans mise en cause des responsables opérationnels.

Pourquoi maintenant? Le timing politique de la cyberattaque

Le piratage de l’ANTS intervient dans un contexte tendu. En juin 2024 [67], Baptiste Robert s’était présenté aux législatives en Haute-Garonne [68], avant d’être déclaré inéligible pour un an [69] le 11 juillet 2025 [70] par le Conseil constitutionnel [71]. Cette saison politique s’achève pendant que la France accumule les records de fuite: France Travail (36,8 millions de victimes) [72], Viamedis et Almerys (33 millions) [73], Pajemploi (1,2 million) [74] ou encore la CAF (8,6 millions) [75] s’ajoutent désormais à l’ANTS sur une liste déjà longue.

Le ministre Laurent Nuñez [76] a saisi l’Inspection générale de l’administration [77] pour établir la chaîne de responsabilité. L’enquête a été confiée à l’Office anti-cybercriminalité (OFAC) [78]. Le délai de sept mois [79] entre la première alerte dark web (septembre 2025) [52] et la confirmation officielle (avril 2026) [7] reste, à ce jour, sans explication publique.

L’enjeu: la France, cible privilégiée

Baptiste Robert l’affirme: « on observe depuis la fin de l’année dernière une multiplication d’attaques contre des entités françaises » [80], et « le niveau global de cybersécurité n’est pas bon, ni dans le public ni dans le privé » [81]. « La sécurité maximale, la cybersécurité maximale n’existe pas » [82], rappelait-il après la cyberattaque du ministère de l’Intérieur. Une phrase qui résonne aujourd’hui comme un avertissement ignoré.

► Lire aussi: ANTS piratée: décryptage des failles IDOR et absence de MFA exposant 11,7 millions de comptes [7]

► Lire aussi: ANTS: un hacker éthique avait alerté deux fois, rien n'a été corrigé

Le piratage de l’ANTS n’est pas une exception, mais le symptôme d’un système défaillant. Comme le résume Baptiste Robert: « Tout le monde peut être hacker » [83]. La question est désormais: qui écoutera les prochaines alertes?

Sources

Voir le détail de chaque fait sourcé (84)

-

Personnellement, je leur ai remonté déjà deux failles de sécurité critiques qui n'ont jamais été corrigées - Déclaration de Léo Gonzalez sur les failles signalées à l'ANTS

« Personnellement, je leur ai remonté déjà deux failles de sécurité critiques qui n'ont jamais été corrigées »

info.fr ↗ ↩ -

15 avril 2026 - Date de découverte de l'incident de sécurité par l'ANTS

« l'agence explique avoir « eu connaissance d'un incident de sécurité sur son site » le 15 avril 2026 »

01net.com ↗ ↩ -

Agence Nationale des Titres Sécurisés (ANTS) - Organisme qui a subi une attaque informatique

« L'Agence Nationale des Titres Sécurisés (ANTS), l'organisme chargé de délivrer les documents d'identité en France, vient de se faire pirater. »

01net.com ↗ ↩ -

breach3d - Pseudonyme de l'attaquant ayant exploité la faille IDOR de l'ANTS

« un attaquant se présentant sous le pseudonyme breach3d avait aspiré les données de comptes liés à l'ANTS »

info.fr ↗ ↩ -

faille IDOR - Type de faille de sécurité exploitée pour accéder aux comptes de l'ANTS

« C'est une faille dite "IDOR". »

ladepeche.fr ↗ ↩ -

chaque profil sur le site est identifié par un numéro dans l'URL. Le pirate a simplement modifié ce numéro pour accéder à d'autres comptes. - Explication de Baptiste Robert sur le mécanisme de la faille exploitée

« chaque profil sur le site est identifié par un numéro dans l'URL. Le pirate a simplement modifié ce numéro pour accéder à d'autres comptes. »

ladepeche.fr ↗ ↩ -

11,7 millions - Nombre exact de comptes concernés selon le ministère de l'Intérieur

« la place Beauvau a indiqué que « 11,7 millions de comptes seraient concernés » »

20minutes.fr ↗ ↩ -

ministère de l'Intérieur - Autorité ayant annoncé la compromission des données

« a fait savoir le ministère de l'Intérieur »

consoglobe.com ↗ ↩ -

Ce sont des données d'état civil: nom, prénom, adresse e-mail, date de naissance. - Types de données compromises lors du piratage de l'ANTS

« Ce sont des données d'état civil: nom, prénom, adresse e-mail, date de naissance. »

ladepeche.fr ↗ ↩ -

Les passeports et cartes d'identité n'ont pas fuité. - Clarification sur les documents non compromis lors du piratage

« Les passeports et cartes d'identité n'ont pas fuité. »

ladepeche.fr ↗ ↩ -

Le vrai danger, c'est leur réutilisation pour des campagnes de phishing plus crédibles - Risque principal identifié par Baptiste Robert pour les personnes concernées

« Le vrai danger, c'est leur réutilisation pour des campagnes de phishing plus crédibles »

ladepeche.fr ↗ ↩ -

aucune intervention n'est attendue de la part des usagers - Déclaration du ministère de l'Intérieur aux usagers

« Le ministère de l'Intérieur assure qu'« aucune intervention n'est attendue de la part des usagers » »

consoglobe.com ↗ ↩ -

faire preuve de la plus grande vigilance quant aux prochains messages suspects ou inhabituels - Appel du ministère de l'Intérieur aux usagers

« appelle néanmoins à « faire preuve de la plus grande vigilance quant aux prochains messages suspects ou inhabituels » »

consoglobe.com ↗ ↩ -

C'est une faille basique, mais redoutable quand elle n'est pas corrigée - Commentaire de Baptiste Robert sur la vulnérabilité IDOR

« C'est une faille basique, mais redoutable quand elle n'est pas corrigée »

info.fr ↗ ↩ -

Toulouse - Ville où Baptiste Robert est installé

« installé à Toulouse depuis la fin de ses études à l'Enseeiht »

latribune.fr ↗ ↩ -

31 ans - Âge de Baptiste Robert

« Il s'agit de Baptiste Robert, 31 ans, hacker éthique bien connu des internautes. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Baptiste Robert - Personne interviewée, hacker éthique et chef d'entreprise

« Si je devais me donner une casquette, je dirais que je suis un hacker éthique. »

archimag.com ↗ ↩ -

fs0c131y - Pseudonyme de hacker utilisé par Baptiste Robert

« Il s'illustre d'abord sous ses pseudonymes de hacker (Elliot Alderson ou fs0c131y) »

boudulemag.com ↗ ↩ -

Elliot Alderson - Pseudonyme de hacker utilisé par Baptiste Robert

« Il s'illustre d'abord sous ses pseudonymes de hacker (Elliot Alderson ou fs0c131y) »

boudulemag.com ↗ ↩ -

Mr Robot - Série télévisée dont les pseudonymes de Baptiste Robert sont des références

« références à la série Mr Robot centrée autour de l'univers du hacking »

boudulemag.com ↗ ↩ -

L'ENSEEIHT - École d'ingénierie où Baptiste Robert a été admis

« il est admis à L'ENSEEIHT puis diplômé d'ingénierie télécoms et réseau »

boudulemag.com ↗ ↩ -

Predicta Lab - Entreprise fondée par Baptiste Robert

« c'est sur lesquelles j'ai fondé Predicta Lab. Car c'est mon activité principale aujourd'hui: je suis chef d'entreprise! »

archimag.com ↗ ↩ -

OSINT - Domaine de spécialisation de Predicta Lab (Open Source Intelligence)

« C'est une société d'une petite dizaine de personnes basée à 100 % sur l'Osint. »

archimag.com ↗ ↩ -

une petite dizaine de personnes - Taille de l'équipe de Predicta Lab

« C'est une société d'une petite dizaine de personnes basée à 100 % sur l'Osint. »

archimag.com ↗ ↩ -

2017 - Année de la découverte d'une faille dans OnePlus

« En 2017, il découvre une faille informatique dans son smartphone OnePlus »

fr.wikipedia.org ↗ ↩ -

OnePlus - Marque de smartphone où une faille a été découverte

« une faille informatique dans son smartphone OnePlus »

fr.wikipedia.org ↗ ↩ -

EngineerMode - Application Android vulnérable sur OnePlus

« l'application Android EngineerMode qui n'était protégée que par un mot de passe par défaut »

fr.wikipedia.org ↗ ↩ -

2018 - Année de la découverte d'une faille dans l'application NaMo

« En 2018, il découvre une autre faille dans l'application mobile NaMo »

fr.wikipedia.org ↗ ↩ -

NaMo - Application mobile indienne suivant l'actualité du Premier ministre

« l'application mobile NaMo qui suivait l'actualité du Premier ministre de l'Inde Narendra Modi »

fr.wikipedia.org ↗ ↩ -

Rahul Gandhi - Leader de l'opposition indienne ayant réclamé un débat parlementaire

« l'opposition au pouvoir en place, menée par Rahul Gandhi, a réclamé un débat au Parlement »

fr.wikipedia.org ↗ ↩ -

2020 - Année de la découverte de failles dans Aarogya Setu

« En 2020, il découvre deux failles de sécurité dans Aarogya Setu »

fr.wikipedia.org ↗ ↩ -

deux - Nombre de failles découvertes dans Aarogya Setu

« il découvre deux failles de sécurité dans Aarogya Setu »

fr.wikipedia.org ↗ ↩ -

Aarogya Setu - Application mobile indienne de traçage des contacts pour le Covid-19

« Aarogya Setu, l'application mobile Indienne permettant de faire le traçage des contacts afin de lutter contre le Covid-19 »

fr.wikipedia.org ↗ ↩ -

266 000 abonnés - Nombre d'abonnés de Baptiste Robert sur Twitter

« Aujourd'hui, je compte environ 266 000 abonnés sur Twitter. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

2017 - Année d'identification de l'absence de MFA obligatoire

« L'absence de MFA obligatoire avait été identifié en 2017 »

fr.linkedin.com ↗ ↩ -

300000 fonctionnaires - Nombre de fonctionnaires au ministère de l'intérieur

« dans les 300000 fonctionnaires, par exemple du ministère de l'Intérieur »

fr.linkedin.com ↗ ↩ -

Absence de MFA obligatoire identifiée en 2017 au ministère de l'intérieur - Faille de sécurité au ministère de l'intérieur

« L'absence de MFA obligatoire avait été identifié en 2017 »

fr.linkedin.com ↗ ↩ -

Didier PARIS - Auteur du rapport parlementaire de 2017

« un rapport parlementaire rédigé par Didier PARIS et Pierre Morel à l'Huissier »

fr.linkedin.com ↗ ↩ -

Pierre Morel à l'Huissier - Co-auteur du rapport parlementaire de 2017

« un rapport parlementaire rédigé par Didier PARIS et Pierre Morel à l'Huissier »

fr.linkedin.com ↗ ↩ -

il conviendrait de supprimer définitivement l'utilisation des identifiants et mots de passe, et de généraliser à l'ensemble des fichiers l'authentification par la carte professionnelle - Recommandation explicite du rapport parlementaire de 2017

« il conviendrait de supprimer définitivement l'utilisation des identifiants et mots de passe, et de généraliser à l'ensemble des fichiers l'authentification par la carte professionnelle »

fr.linkedin.com ↗ ↩ -

CHEOPS - Portail central des outils de la police nationale

« CHEOPS est le portail central des outils de la police nationale »

fr.linkedin.com ↗ ↩ -

Tous les agents n'ont pas de carte à puce - Raison invoquée par le ministère de l'Intérieur pour ne pas généraliser l'authentification par carte

« « Tous les agents n'ont pas de carte à puce » »

fr.linkedin.com ↗ ↩ -

certains ordinateurs ne sont pas équipés de lecteurs nécessaires - Deuxième raison invoquée par le ministère de l'Intérieur

« « certains ordinateurs ne sont pas équipés de lecteurs nécessaires. » »

fr.linkedin.com ↗ ↩ -

8 ans - Durée depuis laquelle le problème de l'absence de MFA avait été identifié

« Le problème avait été identifié depuis, au moins, 8 ans. »

fr.linkedin.com ↗ ↩ -

Laurent Nunez - Ministre de l'Intérieur ayant déclaré sur la cyberattaque

« Laurent Nunez, ministre de l'Intérieur »

fr.linkedin.com ↗ ↩ -

17 décembre - Date de la déclaration de Laurent Nunez sur la cyberattaque

« le 17 décembre, Laurent Nunez, ministre de l'Intérieur, déclarait »

fr.linkedin.com ↗ ↩ -

Ils ont récupéré des mots de passe sur des boîtes mail. Ils ont pu, effectivement (le ou la personne) accéder à certains de nos systèmes d'information. - Déclaration de Laurent Nunez sur le déroulé de la cyberattaque

« Ils ont récupéré des mots de passe sur des boîtes mail. Ils ont pu, effectivement (le ou la personne) accéder à certains de nos systèmes d'information. »

fr.linkedin.com ↗ ↩ -

une centaine - Nombre de fiches du TAJ dérobées lors de la cyberattaque

« le ou les attaquants ont dérobé une centaine de fiches du Traitement des Antécédents Judiciaires (TAJ) »

fr.linkedin.com ↗ ↩ -

TAJ - Traitement des Antécédents Judiciaires, base de données compromise

« une centaine de fiches du Traitement des Antécédents Judiciaires (TAJ) »

fr.linkedin.com ↗ ↩ -

BreachForums - Forum dont la réouverture avait été annoncée via une adresse email du ministère compromise

« L'adresse email du ministère utilisée pour l'annonce de la réouverture du fameux forum BreachForums »

fr.linkedin.com ↗ ↩ -

juillet 2019 - Date depuis laquelle la configuration DMARC du domaine ants.gouv.fr affiche p=none

« depuis au moins juillet 2019 »

info.fr ↗ ↩ -

septembre 2025 - Date du précédent incident où des pirates avaient mis en vente un fichier présenté comme issu de l'ANTS

« En septembre 2025, des pirates avaient déjà mis en vente sur le dark web un fichier présenté comme issu de l'ANTS »

info.fr ↗ ↩ -

12 à 13 millions - Nombre d'enregistrements dans la base mise en vente en septembre 2025 selon IT Social

« IT Social évoque une base de 12 à 13 millions d'enregistrements »

info.fr ↗ ↩ -

22 septembre 2025 - Date du communiqué de l'ANTS affirmant faire l'objet de mesures de sécurité renforcées

« Le 22 septembre 2025, l'ANTS se targuait même, dans un communiqué, de faire l'objet de mesures de sécurité renforcées »

info.fr ↗ ↩ -

l'objet de mesures de sécurité renforcées et d'une vigilance permanente des services de l'État contre toute intrusion, physique ou informatique - Affirmation de l'ANTS dans son communiqué du 22 septembre 2025

« l'objet de mesures de sécurité renforcées et d'une vigilance permanente des services de l'État contre toute intrusion, physique ou informatique »

info.fr ↗ ↩ -

6 mars 2026 - Date jusqu'à laquelle l'ANTS a maintenu sa posture officielle de vigilance permanente

« Cette ligne a été maintenue jusqu'au 6 mars 2026 »

info.fr ↗ ↩ -

Chaque profil sur le site est identifié par un numéro dans l'URL. Le pirate a simplement modifié ce numéro pour accéder à d'autres comptes - Explication de Baptiste Robert sur le fonctionnement de la faille IDOR

« Chaque profil sur le site est identifié par un numéro dans l'URL. Le pirate a simplement modifié ce numéro pour accéder à d'autres comptes »

info.fr ↗ ↩ -

Signalement transmis à la justice en vertu de l'article 40 du code de procédure pénale - Action prise suite à l'incident de sécurité ANTS

« Après cet incident, un signalement a été transmis à la justice en vertu de l'article 40 du code de procédure pénale »

20minutes.fr ↗ ↩ -

Léo Gonzalez - Co-fondateur de Devensys Cybersecurity, hacker éthique ayant signalé des failles à l'ANTS

« Léo Gonzalez, co-fondateur de l'entreprise montpelliéraine Devensys Cybersecurity »

info.fr ↗ ↩ -

Devensys Cybersecurity - Entreprise montpelliéraine de cybersécurité dirigée par Léo Gonzalez

« Léo Gonzalez [13], co-fondateur de Devensys Cybersecurity [14], une entreprise montpelliéraine »

info.fr ↗ ↩ -

7h le 22 avril 2026 - Moment où Léo Gonzalez a vérifié qu'une faille était toujours disponible

« Il y en a une qui est toujours disponible ce matin, j'ai vérifié à 7h avant de venir »

info.fr ↗ ↩ -

Gendarmerie nationale - Organisation dont Baptiste Robert est réserviste citoyen

« Réserviste citoyen de la gendarmerie nationale »

fr.wikipedia.org ↗ ↩ -

début octobre - Moment où Baptiste Robert a rejoint la réserve citoyenne de la gendarmerie de Midi-Pyrénées

« Début octobre, une nouvelle recrue a rejoint les rangs de la réserve citoyenne de la gendarmerie de Midi-Pyrénées. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

L'association de la gendarmerie et d'un hacker est une alliance qui a du sens! - Déclaration de Baptiste Robert sur son intégration à la réserve citoyenne

« L'association de la gendarmerie et d'un hacker est une alliance qui a du sens! »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Kevin Tellier - Chercheur en cybersécurité chez Synacktiv

« selon Kevin Tellier, chercheur en cybersécurité chez Synacktiv »

franceinfo.fr ↗ ↩ -

Loïc Guezo - Directeur de la stratégie cybersécurité chez Proofpoint et vice-président du CLUSIF, ayant signalé l'anomalie DMARC

« Loïc Guezo, directeur de la stratégie cybersécurité chez Proofpoint et vice-président du CLUSIF »

info.fr ↗ ↩ -

juin 2024 - Présentation de Baptiste Robert aux élections législatives

« En juin 2024, il se présente aux élections législatives de 2024 »

fr.wikipedia.org ↗ ↩ -

Haute-Garonne - Lieu de la candidature électorale de Baptiste Robert

« dans la troisième circonscription de la Haute-Garonne »

fr.wikipedia.org ↗ ↩ -

un an - Durée de l'inéligibilité de Baptiste Robert

« il est déclaré inéligible pendant un an par le Conseil constitutionnel »

fr.wikipedia.org ↗ ↩ -

11 juillet 2025 - Date de la décision d'inéligibilité de Baptiste Robert

« Le 11 juillet 2025, il est déclaré inéligible pendant un an »

fr.wikipedia.org ↗ ↩ -

Conseil constitutionnel - Organisme ayant déclaré Baptiste Robert inéligible

« déclaré inéligible pendant un an par le Conseil constitutionnel »

fr.wikipedia.org ↗ ↩ -

36,8 millions - Nombre de victimes chez France Travail en mars 2024

« 36,8 millions de victimes chez France Travail en mars 2024 »

info.fr ↗ ↩ -

33 millions - Nombre d'assurés sociaux chez Viamedis et Almerys en janvier 2024

« 33 millions d'assurés sociaux chez Viamedis et Almerys en janvier 2024 »

info.fr ↗ ↩ -

1,2 million - Nombre de dossiers chez Pajemploi en novembre 2024

« 1,2 million de dossiers chez Pajemploi en novembre 2024 »

info.fr ↗ ↩ -

8,6 millions - Nombre de comptes perdus par la CAF en décembre 2025

« 8,6 millions de comptes perdus par la CAF en décembre 2025 »

info.fr ↗ ↩ -

Laurent Nuñez - Ministre ayant saisi l'Inspection générale de l'administration suite à l'incident

« Le ministre Laurent Nuñez, « très attentif à la situation », a également saisi »

20minutes.fr ↗ ↩ -

Inspection générale de l'administration - Organisme saisi par le ministre pour établir la chaîne de responsabilité

« a également saisi « en parallèle l'Inspection générale de l'administration pour établir la chaîne de responsabilité »

20minutes.fr ↗ ↩ -

Office anti-cybercriminalité (OFAC) - Organisme chargé de l'enquête sur l'incident ANTS

« L'enquête a été confiée à l'Office anti-cybercriminalité (OFAC) »

20minutes.fr ↗ ↩ -

sept mois - Délai entre l'alerte dark web initiale de septembre 2025 et la confirmation de l'intrusion d'avril 2026

« Sept mois séparent l'alerte dark web initiale de la confirmation de l'intrusion d'avril 2026 »

info.fr ↗ ↩ -

on observe depuis la fin de l'année dernière une multiplication d'attaques contre des entités françaises - Observation de Baptiste Robert sur les attaques contre la France

« on observe depuis la fin de l'année dernière une multiplication d'attaques contre des entités françaises. »

ladepeche.fr ↗ ↩ -

Le niveau de cybersécurité n'est pas bon, ni dans le public ni dans le privé. - Déclaration de Baptiste Robert sur l'état de la cybersécurité en France

« Le niveau de cybersécurité n'est pas bon, ni dans le public ni dans le privé. »

ladepeche.fr ↗ ↩ -

La sécurité maximale, la cybersécurité maximale n'existe pas - Déclaration de Baptiste Robert sur la sécurité informatique

« La sécurité maximale, la cybersécurité maximale n'existe pas »

fr.linkedin.com ↗ ↩ -

Tout le monde peut être hacker - Déclaration de Baptiste Robert sur l'accessibilité du hacking

« « Tout le monde peut être hacker » assure-t-il. »

boudulemag.com ↗ ↩ -

Piratage du ministère de l'intérieur avec absence de MFA obligatoire identifiée en 2017 - Incident de sécurité au ministère de l'intérieur

« Piratage du ministère de l'intérieur: L'absence de MFA obligatoire avait été identifié en 2017 »

fr.linkedin.com ↗ ↩

Sources

- Piratage de l'Agence Nationale des Titres Sécurisés : des millions de données d'état civil ont été volées

- L’ANTS visée par une cyberattaque massive, jusqu’à 10 millions de comptes concernés

- Hacking éthique, cybersécurité, empreinte numérique... Rencontre avec Baptiste Robert

- Baptiste Robert

- Mon passage sur RTL concernant les dernières attaques cyber

- Baptiste Robert

- ENTRETIEN. Piratage de l’ANTS : "Il y a une multiplication d’attaques contre des entités françaises, le niveau global de cybersécurité n’est pas bon"

- Un « hacker éthique » dans les rangs de la gendarmerie de Midi

- Baptiste Robert, le hacker toulousain qui vous veut du bien

- Fuite de données : à qui la faute ?

- Une faille de sécurité à l’ANTS concerne près de 12 millions de comptes

- Piratage du ministère de l'intérieur : L'absence de MFA obligatoire avait été identifié en 2017

- Carte d'identité, passeport : 11,7 millions de comptes ANTS compromis

- ANTS piratée : un hacker éthique avait alerté deux fois, rien n'a été corrigé avant la fuite de 12 millions de comptes

- ANTS : un expert avait alerté sur deux failles critiques