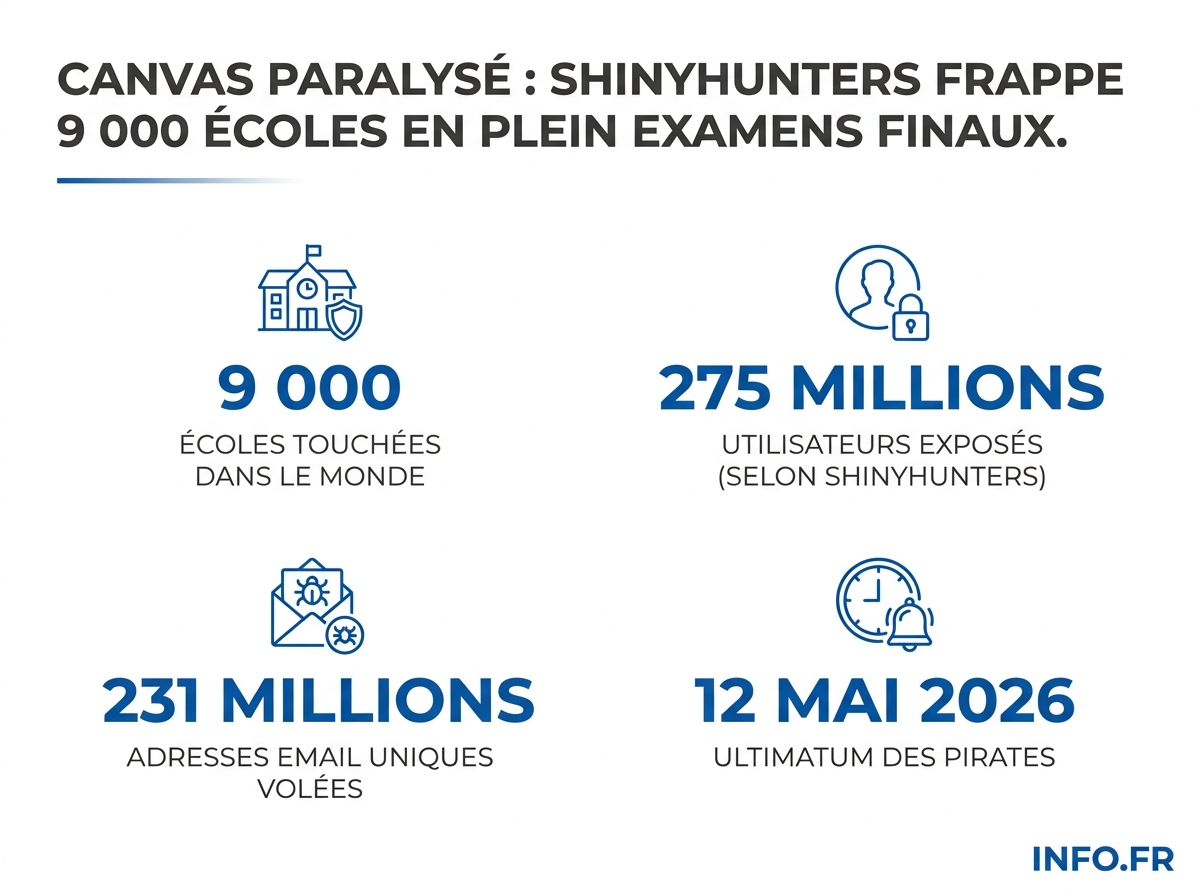

Canvas paralysé : ShinyHunters frappe 9 000 écoles en plein examens finaux

Une faille dans les comptes gratuits pour enseignants a permis l'exfiltration de données touchant potentiellement 275 millions d'utilisateurs.

ShinyHunters a paralysé Canvas le 7 mai en pleine semaine d'examens. 275 millions d'utilisateurs et près de 9 000 écoles seraient concernés selon les pirates.

- Cyberattaque ShinyHunters contre Instructure le 7 mai 2026.

- 275 millions d'utilisateurs et près de 9 000 écoles potentiellement touchés.

- Faille exploitée via les comptes Free-For-Teacher, désormais fermés.

- Récidive huit mois après l'attaque de septembre 2025, la même faille a été rouverte.

- Examens annulés ou reportés à Penn State, UMass Lowell, Cornell.

- Ultimatum au 12 mai 2026 avant publication des données volées.

Le 7 mai 2026 [1], en plein cœur de la période des examens finaux dans les universités américaines, la plateforme Canvas a basculé hors ligne. Pour les étudiants de Harvard [2], du MIT [3], de Cornell [4] ou de Penn State [2], plus moyen d’accéder à leurs cours, leurs notes ou leurs devoirs. À l’origine de la panne: une cyberattaque revendiquée par le groupe ShinyHunters [5], qui affirme détenir les données de 275 millions de personnes [6] réparties dans près de 9 000 écoles à travers le monde [7].

Instructure [8], la maison mère de Canvas, a placé sa plateforme en mode maintenance [9] avant de la rétablir tard dans la soirée du 7 mai [10]. Mais l’incident, qui remonte en réalité au 29 avril 2026 [11], expose une vulnérabilité structurelle du géant des technologies éducatives, dont les outils sont utilisés par plus de 8 000 institutions [12] et 30 millions d’utilisateurs actifs [13].

Une faille logée dans les comptes gratuits pour enseignants

L’enquête interne menée par Instructure a identifié le point d’entrée: les comptes Free-For-Teacher [16], une offre gratuite décrite par l’entreprise comme « une partie centrale de [sa] plateforme » [17]. Les pirates ont exploité une faille liée à ces comptes [18], avant de modifier le 7 mai les pages affichées aux étudiants et enseignants connectés via Canvas [19]. Ils ont injecté un fichier HTML pour défigurer les écrans de connexion et y faire apparaître leur message de rançon [20].

Réponse d’Instructure: fermeture temporaire des comptes Free-For-Teacher [21], révocation des identifiants privilégiés et jetons d’accès [22], rotation de clés internes [23] et restriction des voies de création de jetons [24]. L’entreprise dit avoir notifié le FBI [25] et la Cybersecurity and Infrastructure Security Agency [26].

Examens annulés, étudiants pris au piège

L’impact pédagogique a été immédiat. Penn State a annoncé qu’aucune résolution n’était attendue dans les 24 heures [27] et que les examens prévus sur Canvas ne seraient pas disponibles [28]. UMass Lowell a reporté ses examens finaux du vendredi au lundi [29]. L’University of California a ordonné à tous ses campus de bloquer ou rediriger l’accès à Canvas [30]. Columbia a indiqué travailler à « minimiser les perturbations académiques » [31].

À Cornell, la plateforme est restée inaccessible six heures durant [32], de 16h30 à 22h15 [33] [34]. Hasham Khan [35], étudiant qui révisait son examen final de physique, résume l’angoisse partagée par des millions d’autres: « Si je ne peux pas accéder aux notes, je ne sais pas comment étudier correctement » [36].

Données exposées: ce qui a fuité, ce qui n’a pas fuité

Instructure a confirmé que les données exfiltrées le 29 avril incluent des noms, adresses email, numéros d’identification étudiants et messages échangés entre utilisateurs de Canvas [37]. L’entreprise affirme n’avoir trouvé aucune preuve que des mots de passe, dates de naissance, identifiants gouvernementaux ou informations financières aient été compromis [38]. TechCrunch [39], qui a obtenu un échantillon des données auprès de ShinyHunters, a confirmé que celui-ci ne contenait effectivement ni mots de passe ni données sensibles supplémentaires [40].

Deux chiffres circulent et méritent d’être distingués. ShinyHunters revendique 275 millions de personnes [6] dans la base, tandis qu’il affirme à TechCrunch que le total d’adresses email uniques volées atteint 231 millions [41]. L’écart entre les deux chiffres s’explique mécaniquement: le premier désigne le nombre total d’enregistrements individuels (un même utilisateur pouvant exister dans plusieurs établissements clients d’Instructure), tandis que le second correspond aux adresses email uniques après déduplication. Deux métriques distinctes pour un même jeu de données - ni l’une ni l’autre n’a été vérifiée indépendamment [42]. Le groupe a fixé un ultimatum au 12 mai 2026 [43]: sans « négociation d’un accord » [44], les données seront publiées.

Huit mois pour ne rien corriger

L’incident de mai n’est pas le premier coup contre Instructure. Une précédente attaque revendiquée par ShinyHunters remonte à septembre 2025 [14]. À l’époque, l’entreprise avait assuré qu’aucune donnée sensible liée à Canvas n’avait été compromise [45] - un communiqué qui avait clos la séquence médiatique. Dans son message du 7 mai, ShinyHunters tacle directement cette gestion: « ShinyHunters a piraté Instructure (encore). Au lieu de nous contacter pour résoudre le problème, ils nous ont ignorés et ont fait quelques ‘correctifs de sécurité’ » [15].

Entre septembre 2025 et avril 2026, les comptes Free-For-Teacher - point d’entrée identifié par l’enquête interne post-mortem [18] - sont restés ouverts dans leur configuration d’origine. Ce n’est qu’après l’attaque du 29 avril qu’Instructure a décidé de les fermer temporairement [21]. Huit mois pendant lesquels la même surface d’attaque est restée disponible: la déclaration rassurante de septembre n’a manifestement pas été suivie d’une refonte de l’offre gratuite. Les « correctifs de sécurité » que l’entreprise dit avoir déployés [46] n’ont pas couvert le vecteur réellement exploité.

ShinyHunters: ados, jeunes adultes et récidive

Luke Connolly [47], analyste chez Emsisoft, décrit ShinyHunters comme « une affiliation lâche d’adolescents et de jeunes adultes basés aux États-Unis et au Royaume-Uni » [48]. Le groupe est apparu en avril 2020 [49] selon la société Intel471 [50]. Il a ciblé Google [51], LVMH [52], Allianz Life [53], Adidas [54] et la filiale Ticketmaster de Live Nation [55]. En avril, il revendiquait le vol de près de 80 millions d’enregistrements chez Rockstar Games [56].

Cadre légal: ce que risquent les pirates

L’exfiltration massive de données et la demande de rançon qui l’accompagne tombent sous des qualifications pénales lourdes des deux côtés de l’Atlantique. En droit français, l’article 323-3 du Code pénal punit de cinq ans d’emprisonnement et 150 000 euros d’amende le fait d’extraire, de détenir ou de transmettre frauduleusement des données d’un système de traitement automatisé. L’article 323-1 sanctionne quant à lui de deux ans et 60 000 euros le simple accès frauduleux à un système informatique - peines portées à trois ans et 100 000 euros lorsqu’il en résulte une suppression ou une modification de données, comme c’est le cas avec la défiguration des pages de connexion Canvas. Aux États-Unis, la législation fédérale sur la fraude informatique (18 U.S.C. § 1030), invoquée dans la quasi-totalité des poursuites fédérales en matière de cybercriminalité, prévoit jusqu’à dix ans de prison pour l’accès non autorisé à un ordinateur protégé avec exfiltration de données. C’est sur le fondement de ces textes - combinés au wire fraud (18 U.S.C. § 1343) et à l’aggravated identity theft (18 U.S.C. § 1028A) - que la justice américaine a obtenu des condamnations contre des membres présumés de ShinyHunters.

Justice transnationale: les limites d’une dissuasion

Fin juin, cinq hommes ont été mis en examen à Paris [57], suspectés d’appartenance à ShinyHunters, selon la procureure de Paris Laure Beccuau [58]. Sébastien Raoult [59], jeune Vosgien interpellé à Rabat en 2022 [60], a été condamné aux États-Unis à trois ans de prison [61] et à plus de 5 millions de dollars de dommages [62] pour conspiracy to commit wire fraud et aggravated identity theft. Mais entre son arrestation marocaine, son extradition contestée par sa famille, son procès américain et sa condamnation, près de trois ans se sont écoulés - pendant lesquels le groupe a continué d’opérer.

Cette temporalité illustre les obstacles de la coopération judiciaire en matière de cybercriminalité: compétence territoriale enchevêtrée (auteurs présumés en Europe, victimes aux États-Unis, infrastructure technique partout), procédures d’extradition longues et politiquement sensibles, fragmentation des cadres juridiques nationaux. La condamnation de Raoult à trois ans - soit environ un mois de prison par million de dollars de dommages - interroge l’effet dissuasif réel: en mai 2026, ShinyHunters frappe à nouveau, signature comprise. Cinq mises en examen à Paris, une condamnation à Seattle: le groupe reste insaisissable parce qu’il est, justement, une nébuleuse - et non une organisation hiérarchisée susceptible d’être démantelée par une opération coordonnée.

L’angle mort: un précédent qui aurait dû alerter

Ce que les communiqués d’Instructure ne disent pas: le secteur éducatif américain savait déjà. En janvier 2025, PowerSchool [63] avait été victime d’un vol de données concernant 62 millions d’élèves [63], soldé par un accord amiable de 17,25 millions de dollars [64]. Un an plus tard, c’est le même schéma qui se rejoue chez le concurrent: un fournisseur centralise les données de milliers d’établissements, une faille apparemment mineure (ici, des comptes gratuits pour enseignants) ouvre une brèche systémique. La concentration du marché éducatif sur quelques plateformes cloud crée une surface d’attaque démesurée - un angle que ni Instructure ni les universités clientes n’ont publiquement adressé. Les incidents comparables sur d’autres LMS concurrents (Blackboard, Moodle, D2L) n’ont pas été documentés dans les sources consultées pour cet article, mais le cas PowerSchool suffit à établir le précédent sectoriel.

Le silence des régulateurs

Aucune des sources consultées ne mentionne de réaction du Department of Education américain ni d’invocation explicite d’une loi fédérale protégeant les données éducatives des élèves, mineurs compris. Aucune saisine publique de la Federal Trade Commission n’a non plus été rapportée à ce stade. Côté européen, l’incident concerne des établissements clients sur le continent (l’Université de Tilburg, aux Pays-Bas, mène sa propre enquête sur l’exposition de ses systèmes), ce qui ouvre potentiellement le RGPD: aucune autorité de contrôle n’a toutefois communiqué sur une procédure formelle au moment de la rédaction. Cette absence de réaction institutionnelle visible, alors que les 9 000 écoles revendiquées incluent vraisemblablement des établissements K-12 et donc des mineurs, constitue en soi un signal.

Phishing: la menace de seconde vague

Le Centre for Cybersecurity Belgium [65] a alerté ses écoles dès la confirmation de l’incident [66]. La consigne est claire: avec noms, emails et numéros d’étudiant, les criminels peuvent fabriquer des messages de phishing convaincants [67]. Georgetown a explicitement demandé à ses utilisateurs de se méfier des emails non sollicités semblant provenir de Canvas [68]. L’University of Michigan a recommandé une déconnexion immédiate de la plateforme [69].

Les chiffres avancés par les pirates - 275 millions d’utilisateurs, près de 9 000 écoles - n’ont pas été vérifiés indépendamment [42]. Mais le simple fait que ces volumes soient plausibles, dans un secteur où une plateforme unique sert plus de 8 000 institutions [70], dit l’ampleur du risque. La date butoir du 12 mai approche.

Sources

Voir le détail de chaque fait sourcé (70)

-

May 7 - Date de la cyberattaque et de l'indisponibilité de Canvas

« was hacked and disabled for hours as students attempted to access their grades and other class materials on May 7 »

usatoday.com ↗ ↩ -

University of Michigan, Harvard University, and Pennsylvania State University - Universités ayant alerté sur l'incident de sécurité de Canvas

« Colleges and universities across the United States, including the University of Michigan, Harvard University, and Pennsylvania State University, alerted on May 7 that Canvas had reported a security incident »

usatoday.com ↗ ↩ -

MIT (Massachusetts Institute of Technology), université affectée par la panne de Canvas - Université mentionnée comme impactée par l'incident.

« MIT, Boston College, UMass Amherst and Northeastern University »

wcvb.com ↗ ↩ -

Cornell University, une université - Une des institutions affectées selon la liste publiée par ShinyHunters.

« A list of affected schools released by the group includes eCornell, Cornell University, Weill Cornell Medical College and Cornell University ILR School. »

cornellsun.com ↗ ↩ -

ShinyHunters, hacking group - Groupe revendiquant la responsabilité de la cyberattaque

« The hacking group ShinyHunters claimed responsibility for the data breach at Instructure »

usatoday.com ↗ ↩ -

over 275 million people - Nombre de personnes dont les données auraient été accédées par ShinyHunters

« ShinyHunters said it had accessed data from over 275 million people - including students, teachers, and other staff »

usatoday.com ↗ ↩ -

nearly 9,000 schools worldwide - Nombre d'écoles affectées selon ShinyHunters

« across nearly 9,000 schools worldwide »

usatoday.com ↗ ↩ -

Instructure, the parent company and creator of the Canvas learning management system - Entreprise propriétaire de Canvas

« the data breach at Instructure, the parent company and creator of the Canvas learning management system »

usatoday.com ↗ ↩ -

Instructure placed Canvas and other related sites in maintenance mode - Action prise par Instructure suite à l'incident

« Canvas and other related sites had been placed "in maintenance mode" »

usatoday.com ↗ ↩ -

Instructure said Canvas was now available for most users by late May 7 - Rétablissement partiel de Canvas

« By late May 7, Instructure said in a post on its status page that Canvas was "now available for most users." »

usatoday.com ↗ ↩ -

April 29, 2026 - Date de détection d'une activité non autorisée dans Canvas LMS.

« On April 29, 2026, we detected unauthorized activity in Canvas. »

instructure.com ↗ ↩ -

over 8,000 institutions as customers - Nombre d'institutions clientes de Canvas

« and over 8,000 institutions as customers »

usatoday.com ↗ ↩ -

more than 30 million active users worldwide - Nombre d'utilisateurs actifs de Canvas

« Instructure said Canvas has more than 30 million active users worldwide »

usatoday.com ↗ ↩ -

septembre dernier - Période de la précédente attaque de ShinyHunters contre Instructure

« la précédente remontant à septembre dernier »

trustmyscience.com ↗ ↩ -

ShinyHunters has breached Instructure (again). Instead of contacting us to resolve it they ignored us and did some ‘security patches.’ - Message attribué à ShinyHunters après l'attaque.

« “ShinyHunters has breached Instructure (again),” the message reportedly said. “Instead of contacting us to resolve it they ignored us and did some ‘security patches.’” »

time.com ↗ ↩ -

Instructure confirmed that the unauthorized actor exploited an issue related to Free-For-Teacher accounts - Cause identifiée de la faille de sécurité.

« We have confirmed that the unauthorized actor exploited an issue related to our Free-For-Teacher accounts. »

time.com ↗ ↩ -

Free-For-Teacher accounts, partie centrale de la plateforme Canvas - Description des comptes Free-For-Teacher.

« These accounts have been a core part of our platform. »

instructure.com ↗ ↩ -

L'acteur non autorisé a exploité une faille liée aux comptes Free-For-Teacher - Cause identifiée de l'activité non autorisée.

« We have since confirmed that the unauthorized actor carried out this activity by exploiting an issue related to our Free-For-Teacher accounts. »

instructure.com ↗ ↩ -

L'acteur non autorisé a modifié des pages visibles par certains étudiants et enseignants connectés via Canvas - Action réalisée par l'acteur non autorisé lors de l'incident du 7 mai 2026.

« The unauthorized actor made changes to the pages that appeared when some students and teachers were logged in through Canvas. »

instructure.com ↗ ↩ -

Les pirates ont injecté un fichier HTML pour modifier les écrans de connexion et afficher leur message - Méthode utilisée pour défigurer les pages de connexion.

« the hackers injected an HTML file that altered the login screens to display their message »

techcrunch.com ↗ ↩ -

Instructure a temporairement fermé les comptes Free-For-Teacher - Décision prise pour protéger les utilisateurs et clients.

« As a result, we have made the difficult decision to temporarily shut down Free-For-Teacher accounts. »

instructure.com ↗ ↩ -

Instructure a révoqué les identifiants privilégiés et les jetons d'accès - Mesure de sécurité prise après l'incident.

« We also revoked privileged credentials and access tokens. »

instructure.com ↗ ↩ -

Instructure a fait tourner certaines clés internes - Mesure de sécurité supplémentaire.

« rotated certain internal keys. »

instructure.com ↗ ↩ -

Instructure a restreint les voies de création de jetons - Mesure de sécurité pour limiter les accès non autorisés.

« restricted token creation pathways. »

instructure.com ↗ ↩ -

FBI, agence de law enforcement des États-Unis - Organisation notifiée par Instructure.

« We've notified law enforcement, including the FBI. »

instructure.com ↗ ↩ -

U.S. Cybersecurity and Infrastructure Security Agency (CISA), agence de cybersécurité des États-Unis - Organisation notifiée par Instructure.

« the U.S. Cybersecurity and Infrastructure Security Agency (CISA). »

instructure.com ↗ ↩ -

Pennsylvania State University said it does not expect resolution to occur within the next 24 hours - Prévision de durée de l'indisponibilité selon Penn State

« The university said it does not "expect resolution to occur within the next 24 hours - and it could stretch beyond" »

usatoday.com ↗ ↩ -

Pennsylvania State University reported tests and other assignments to be completed in Canvas will not be available - Impact sur les évaluations selon Penn State

« tests and other assignments to be completed in Canvas will not be available »

usatoday.com ↗ ↩ -

UMass Lowell a reporté les examens finaux prévus vendredi au lundi en raison de la panne. - Impact de la panne de Canvas sur les examens finaux à UMass Lowell.

« UMass Lowell announced that Friday's scheduled final exams would be delayed until Monday due to the outage »

wcvb.com ↗ ↩ -

University of California, institution ordering campuses to temporarily block or redirect Canvas access - Institution ayant bloqué l'accès à Canvas sur ses campus.

« The University of California said it ordered all its campuses to temporarily block or redirect Canvas access. »

time.com ↗ ↩ -

Columbia, university working to minimize academic disruption caused by the outage - Université cherchant à limiter les perturbations académiques.

« Columbia said it was “working actively with schools to minimize academic disruption, create alternative mechanisms to prepare for and deliver exams, and provide appropriate flexibility during this period.” »

time.com ↗ ↩ -

six heures - Durée de l'indisponibilité de Canvas pour les utilisateurs de Cornell.

« Cornell lost access to Canvas, its course management system, for approximately six hours on Thursday »

cornellsun.com ↗ ↩ -

4:30 p.m. - Heure à laquelle Canvas est devenu inaccessible pour les utilisateurs de Cornell.

« The platform went dark for Cornell users at approximately 4:30 p.m before coming back online around 10:15 p.m. Thursday. »

cornellsun.com ↗ ↩ -

10:15 p.m. - Heure à laquelle Canvas est revenu en ligne pour les utilisateurs de Cornell.

« The platform went dark for Cornell users at approximately 4:30 p.m before coming back online around 10:15 p.m. Thursday. »

cornellsun.com ↗ ↩ -

Hasham Khan, étudiant de Cornell en 2026 - Étudiant affecté par l'indisponibilité de Canvas.

« Hasham Khan ’26 was studying for his PHYS 2208: 'Fundamentals of Physics II' final exam, scheduled for Sunday evening, when Canvas went down. »

cornellsun.com ↗ ↩ -

Right now, I don't have any resources outside of Canvas and things that I've downloaded to practice and prepare for [the exam]. I’m definitely stressed, because if I can't access the notes, I don't know how to study properly - Déclaration de Hasham Khan sur l'impact de l'indisponibilité de Canvas.

« “Right now, I don't have any resources outside of Canvas and things that I've downloaded to practice and prepare for [the exam],” Khan said. “I’m definitely stressed, because if I can't access the notes, I don't know how to study properly,” Khan said. »

cornellsun.com ↗ ↩ -

noms, adresses e-mail, numéros d'identification des étudiants et messages entre utilisateurs de Canvas - Types spécifiques d'informations personnelles exposées.

« That includes names, email addresses, student ID numbers, and messages among Canvas users. »

instructure.com ↗ ↩ -

Aucune preuve n'a été trouvée que des mots de passe, dates de naissance, identifiants gouvernementaux ou informations financières étaient impliqués - Types de données non exposées selon l'enquête.

« We have found no evidence that passwords, dates of birth, government identifiers, or financial information were involved. »

instructure.com ↗ ↩ -

TechCrunch, média technologique - Source ayant reçu un échantillon des données volées.

« A member of ShinyHunters shared a sample of the stolen data with TechCrunch »

techcrunch.com ↗ ↩ -

L'échantillon ne contenait pas de mots de passe ni d'autres types de données que Instructure a indiqués comme non affectés par la violation - Types de données absentes de l'échantillon partagé avec TechCrunch.

« The sample did not contain passwords or the other types of data that Instructure said was unaffected by the breach. »

techcrunch.com ↗ ↩ -

231 millions - Nombre d'adresses email uniques incluses dans les données volées selon ShinyHunters.

« the total unique emails included in the stolen data amount to 231 million. »

techcrunch.com ↗ ↩ -

These figures are claims made by the hackers and have not been independently verified - Statut des chiffres avancés par ShinyHunters.

« These figures are claims made by the hackers and have not been independently verified. »

safeonweb.be ↗ ↩ -

12 May 2026 - Date limite donnée par ShinyHunters pour éviter la fuite des données.

« You have till the end of the day by 12 May 2026 before everything is leaked. »

time.com ↗ ↩ -

negotiate a settlement - Condition posée par les pirates pour ne pas publier les données volées.

« The message says the hackers will publish the stolen data on May 12 if the company does not 'negotiate a settlement.' »

techcrunch.com ↗ ↩ -

Instructure avait assuré qu’aucune donnée sensible liée à Canvas n’avait été compromise lors de la précédente attaque - Déclaration d'Instructure après la première attaque

« À l’époque, l’entreprise avait assuré qu’aucune donnée sensible liée à Canvas n’avait été compromise »

trustmyscience.com ↗ ↩ -

Instructure a déployé des correctifs destinés à renforcer la sécurité - Mesure prise par Instructure après l'incident

« le déploiement de correctifs destinés à renforcer la sécurité »

trustmyscience.com ↗ ↩ -

Luke Connolly, threat intelligence analyst at cybersecurity firm Emsisoft - Analyste décrivant le groupe ShinyHunters.

« Luke Connolly, a threat intelligence analyst at the cybersecurity firm Emsisoft, described ShinyHunters to the Associated Press as a loose group of teenagers and young adults based in the U.S. And the United Kingdom. »

time.com ↗ ↩ -

ShinyHunters, groupe décrit comme une affiliation informelle de teenagers et jeunes adultes basés aux États-Unis et au Royaume-Uni - Description du groupe ShinyHunters par Luke Connolly.

« Connolly described ShinyHunters as a loose affiliation of teenagers and young adults based in the U.S. And the United Kingdom »

wcvb.com ↗ ↩ -

avril 2020 - Date d'émergence du groupe ShinyHunters.

« ce groupe de hackers 'a émergé en avril 2020', selon la société spécialisée en cybersécurité Intel471. »

franceinfo.fr ↗ ↩ -

Intel471, société spécialisée en cybersécurité - Société citant l'émergence de ShinyHunters en avril 2020.

« selon la société spécialisée en cybersécurité Intel471. »

franceinfo.fr ↗ ↩ -

Google a été victime d'un piratage en juin dernier - Action de piratage subie par Google.

« Google a été victime d'un piratage, un groupe de cybercriminels s'étant emparé d'une partie des données des clients de l'entreprise. »

franceinfo.fr ↗ ↩ -

LVMH, grande marque - Une des cibles précédentes de ShinyHunters.

« ShinyHunters, connu pour des attaques contre de grandes marques comme LVMH »

franceinfo.fr ↗ ↩ -

Allianz Life, grande marque - Une des cibles précédentes de ShinyHunters.

« ShinyHunters, connu pour des attaques contre de grandes marques comme [.] Allianz Life »

franceinfo.fr ↗ ↩ -

Adidas, grande marque - Une des cibles précédentes de ShinyHunters.

« ShinyHunters, connu pour des attaques contre de grandes marques comme [.] Adidas. »

franceinfo.fr ↗ ↩ -

ShinyHunters a été lié à d'autres attaques, y compris une visant la filiale Ticketmaster de Live Nation. - Autres attaques attribuées à ShinyHunters.

« The group also has been tied to other attacks, including one aimed at Live Nation’s Ticketmaster subsidiary »

wcvb.com ↗ ↩ -

nearly 80 million business records - Nombre d'enregistrements volés à Rockstar Games par ShinyHunters en avril

« In April, the hacking group said it had stolen nearly 80 million business records from video game developer Rockstar Games »

usatoday.com ↗ ↩ -

Cinq hommes ont été mis en examen à Paris fin juin, suspectés d'être membres des ShinyHunters - Mise en examen de suspects liés à ShinyHunters.

« fin juin, cinq hommes ont été mis en examen à Paris, suspectés d'être membres des ShinyHunters »

franceinfo.fr ↗ ↩ -

Laure Beccuau, procureure de Paris - Procureure citant les cyberattaques menées par les suspects.

« selon la procureure de Paris Laure Beccuau »

franceinfo.fr ↗ ↩ -

Sebastien Raoult, 22-year-old French citizen and alleged member of ShinyHunters - Membre présumé de ShinyHunters condamné pour cybercriminalité.

« 22-year-old French citizen Sebastien Raoult, an alleged member of ShinyHunters, which the DOJ described as a “notorious international hacking crew.” »

time.com ↗ ↩ -

Sébastien Raoult a été interpellé à Rabat au Maroc en 2022 - Interpellation de Sébastien Raoult.

« En 2022, un jeune Vosgien de 21 ans, Sébastien Raoult, avait déjà été interpellé à Rabat au Maroc »

franceinfo.fr ↗ ↩ -

three years - Durée de la peine de prison de Sebastien Raoult.

« was sentenced to three years in prison and ordered to pay more than $5 million for conspiracy to commit wire fraud and aggravated identity theft. »

time.com ↗ ↩ -

more than $5 million - Montant des dommages et intérêts imposés à Sebastien Raoult.

« was sentenced to three years in prison and ordered to pay more than $5 million for conspiracy to commit wire fraud and aggravated identity theft. »

time.com ↗ ↩ -

62 millions d’élèves - Nombre de personnes concernées par une précédente cyberattaque contre PowerSchool

« PowerSchool avait par exemple été victime d’un vol de données concernant 62 millions d’élèves »

trustmyscience.com ↗ ↩ -

17,25 millions de dollars - Montant de l'accord amiable suite à la cyberattaque contre PowerSchool

« L’affaire a conduit à un accord amiable de 17,25 millions de dollars »

trustmyscience.com ↗

⚠️ Note INFO.FR: Le montant de 17,25 millions de dollars correspond en réalité à un accord PowerSchool/Chicago Public Schools sur l'affaire Naviance (surveillance de communications, février 2026), distinct de la violation de données affectant 62 millions d'élèves. Les class actions liées à la fuite de données proprement dite sont toujours en cours. ↩ -

Centre for Cybersecurity Belgium (CCB), organisme belge de cybersécurité - Organisme surveillant la situation et contactant les écoles belges affectées.

« The Centre for Cybersecurity Belgium (CCB) is monitoring the situation and will contact the Belgian schools affected. »

safeonweb.be ↗ ↩ -

Le Centre for Cybersecurity Belgium surveille la situation et contactera les écoles belges affectées - Action attribuée au CCB concernant la faille de sécurité sur Canvas.

« The Centre for Cybersecurity Belgium (CCB) is monitoring the situation and will contact the Belgian schools affected. »

safeonweb.be ↗ ↩ -

Les criminels peuvent utiliser des informations compromises pour créer des messages de phishing convaincants - Risque lié à la fuite de données personnelles.

« If your details, such as your name, email address, student number or messages, have been compromised, criminals can use that information to create convincing phishing messages. »

safeonweb.be ↗ ↩ -

Georgetown, university urging users to be vigilant about unsolicited emails or messages - Université mettant en garde contre les tentatives de phishing.

« Georgetown said to be mindful of unsolicited emails or messages appearing to come from Canvas, particularly those requesting login credentials or personal information. »

time.com ↗ ↩ -

University of Michigan, university advising users to log out of Canvas immediately - Université conseillant de se déconnecter de Canvas par précaution.

« University of Michigan users have been advised to log out of the Canvas platform immediately “out of an abundance of caution.” »

time.com ↗ ↩ -

8 000 - Nombre d'institutions clientes d'Instructure selon son site officiel.

« On its official site, Instructure says it has more than 8,000 institutions as customers. »

techcrunch.com ↗ ↩

Sources

- Security incident hits Canvas as finals loom for students across US

- What to Know About the Canvas Cyberattack

- Cyberattaque contre Instructure : des millions de données d’étudiants entre les mains de hackers

- Security Incident Update & FAQs

- Canvas Comes Back Online Following Cyberattack Disruption

- Mass. schools hit by nationwide Canvas cybersecurity incident during final exams

- Cybersécurité : Google victime d'un piratage par des hackers se revendiquant du célèbre groupe cybercriminel ShinyHunters

- Hackers steal students' data during breach at education tech giant Instructure

- Hackers deface school login pages after claiming another Instructure hack

- Data breach at the Canvas learning platform: be on the lookout for phishing