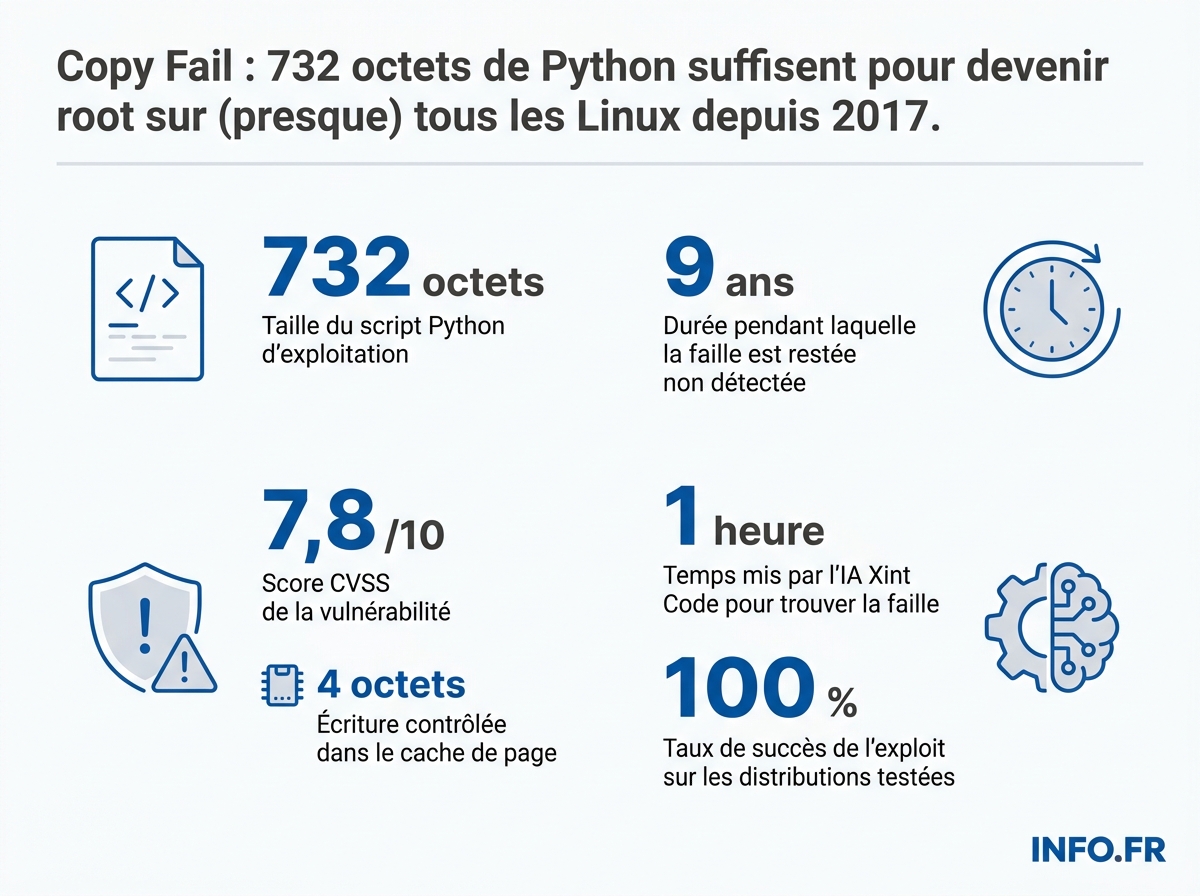

Copy Fail : 732 octets de Python suffisent pour devenir root sur (presque) tous les Linux depuis 2017

Une faille logique dormante depuis neuf ans dans le module algif_aead du noyau Linux transforme n'importe quel utilisateur local en administrateur. Un script Python de 732 octets suffit.

Une faille critique sommeillait depuis 2017 dans le sous-systeme cryptographique du noyau Linux. Trouvee par une IA en une heure, elle ouvre les portes du root.

- La faille Copy Fail (CVE-2026-31431) affecte tous les noyaux Linux depuis 2017.

- Un script Python de 732 octets suffit pour obtenir les droits root.

- Le score de severite CVSS atteint 7,8/10, avec un vecteur d'attaque local.

- Le correctif officiel (commit a664bf3d603d) est integre au noyau depuis le 1er avril 2026.

- En attendant le patch, le CERT-EU recommande de desactiver le module algif_aead.

Pendant neuf ans [1], une porte derobee a baille dans le coeur de Linux sans que personne ne la voie. Copy Fail [2], officiellement repertoriee CVE-2026-31431 [3], permet a n’importe quel utilisateur local non privilegie d’obtenir un acces root complet [4] sur la quasi-totalite des distributions Linux livrees depuis 2017 [5]. Le tout avec un script Python de 732 octets [6] qui tient en dix lignes [7] et fonctionne du premier coup [8].

La vulnerabilite a ete revelee publiquement le 29 avril 2026 [9] par l’entreprise de securite Xint.io [10], apres une decouverte initiale par Taeyang Lee [11], chercheur chez Theori [12]. Son score CVSS atteint 7,8/10 [13], avec un vecteur d’attaque local [14].

Une optimisation de 2017 qui se retourne contre le noyau

Le bug se loge dans algif_aead [16], le composant du noyau qui expose les operations de chiffrement aux programmes utilisateurs via l’interface socket AF_ALG [17]. Cette interface permet a n’importe quel processus, sans privilege particulier [18], d’invoquer le sous-systeme cryptographique du noyau.

L’origine du probleme remonte a une introduite dans le noyau 4.14 [19] en aout 2017 [20]. Entre 2011 et 2017, trois modifications du code ont ete apportees independamment [21] [22], chacune anodine isolement, mais qui combinees ont cree une fenetre d’ecriture hors limites. Lors d’un dechiffrement AEAD, l’algorithme authencesn [23] ecrit quatre octets [24] au-dela de la zone de sortie legitime, dans des pages chainees qui referencent encore le cache de pages du fichier cible [25].

Concretement: un attaquant peut modifier discretement la copie en memoire d’un fichier sensible sans toucher au fichier original sur le disque [26]. En visant su [27], la commande qui permet de changer d’identite sur Linux, il devient root.

Une IA trouve en une heure ce que neuf ans d’audit humain ont rate

L’angle qui derange dans cette affaire: la faille n’a pas ete trouvee par un cerveau humain qui scrutait le code. Taeyang Lee [28] a glisse un prompt cible a Xint Code [29], l’agent IA d’audit developpe par Theori, en lui demandant d’examiner les chemins accessibles depuis l’espace utilisateur dans le sous-systeme crypto. Une heure de scan [30] plus tard, l’IA livrait Copy Fail comme resultat critique [31].

Note de transparence sur les chiffres: les sources divergent legerement sur la duree exacte. Xint.io evoque moins d’une heure [31] tandis que la note technique parle d’une heure [30]. Cette difference de quelques minutes ne change rien a l’essentiel: l’ordre de grandeur (soixante minutes) reste sans commune mesure avec les neuf annees d’audit humain qui n’ont rien vu.

Pourquoi neuf ans d’yeux humains n’ont rien vu

L’echec de la revue humaine n’est pas un mystere quand on examine la mecanique du bug. Copy Fail n’est pas une erreur visible dans une seule ligne de code: il resulte de la combinaison de trois modifications independantes [21], introduites entre 2011 et 2017 [22], chacune correcte isolement et passant sans alarme dans son contexte. C’est leur empilement, plusieurs annees apres, qui ouvre la fenetre d’ecriture hors limites. Aucune relecture ponctuelle de commit ne pouvait raisonnablement reconstituer cette chaine combinatoire a posteriori.

Le noyau Linux recoit plusieurs dizaines de milliers de commits par version stable, et le sous-systeme crypto figure parmi les plus techniques. Pour un humain, suivre les flux de scatterlist entre algif_aead, authencesn et le page cache demande de reconstruire mentalement un graphe d’appels que peu de mainteneurs maitrisent en totalite. Une IA generaliste, elle, peut explorer toutes les branches accessibles depuis l’espace utilisateur en parallele, sans biais d’attention. C’est ce changement d’echelle - et non un quelconque genie de la machine - qui a fait la difference.

On se souvient que Heartbleed, la faille d’OpenSSL revelee en 2014, etait restee plus de deux ans dans le code avant d’etre detectee, alors qu’OpenSSL est l’une des bibliotheques cryptographiques les plus auditees au monde. Plus pres de nous, le programme OSS-Fuzz de Google a permis d’identifier des milliers de bugs dormants dans des projets open source via du fuzzing automatise. Copy Fail prolonge cette logique - une faille longue duree exhumee par un outil automatise - mais ouvre un palier nouveau: c’est la premiere fois qu’une vulnerabilite critique du noyau Linux est attribuee publiquement a un agent d’audit assiste par IA. Pour les equipes de securite, le signal est clair: la revue humaine reste necessaire, mais elle ne peut plus etre la seule ligne de defense sur des bases de code de cette taille.

Un exploit deterministe, sans race condition

Ce qui distingue Copy Fail de ses ancetres celebres - Dirty Cow en 2016 [32] et Dirty Pipe en 2022 [33] - tient en un mot: determinisme. Dirty Cow exigeait de gagner une condition de course, parfois plusieurs essais, parfois un crash [34]. Dirty Pipe dependait de la version du noyau [35]. Copy Fail, lui, est ce que les chercheurs appellent un straight-line logic bug [36]: il se declenche sans race, sans tentative repetee, sans fenetre de timing sujette aux plantages [37].

Le meme script Python fonctionne sur des kernels 6.12 a 6.18 [38], sur x86 comme sur ARM [39]. Le taux de succes annonce sur les distributions testees atteint 100% [40] [41].

Toutes les distributions majeures touchees

Les chercheurs ont confirme l’exploitation reussie sur Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 et SUSE 16 [42] [43] [44] [45] avec exactement le meme code. Selon Xint.io, les autres distributions utilisant les noyaux concernes - Debian, Arch, Fedora, Rocky, Alma, Oracle, ainsi que les distributions embarquees - presentent le meme comportement [46].

Sur Ubuntu, plus de cinquante variantes du package linux sont concernees [47], y compris les saveurs cloud (linux-aws, linux-azure, linux-gcp, linux-oracle) [48] et les saveurs specialisees (linux-kvm, linux-raspi, linux-realtime, linux-nvidia) [49]. Seul Ubuntu 26.04 (Resolute) et les noyaux ulterieurs ne sont pas affectes [50].

L’angle mort: Kubernetes et les conteneurs

Copy Fail n’est pas qu’une elevation de privilege locale. C’est aussi un primitif d’evasion de conteneur et un vecteur de compromission des noeuds Kubernetes [51]. Un attaquant dans un conteneur compromis peut s’echapper et prendre le controle du serveur hote [52]. Pour les environnements Kubernetes, tres repandus en entreprise [53], l’enjeu est colossal: un seul pod malveillant peut potentiellement compromettre tout un cluster.

Pire encore pour les equipes de detection: la corruption de la page cache contourne le chemin d’ecriture VFS ordinaire et n’est jamais marquee comme sale par le mecanisme de writeback du noyau [54]. Les outils d’integrite de fichiers comparant les sommes de controle sur disque ne detectent rien [55] [56], parce que le fichier sur disque reste inchange [57]. Apres un redemarrage, les traces de l’exploitation disparaissent [58].

Patcher, ou bloquer le module

Le correctif officiel existe: il s’agit du commit a664bf3d603d [59], integre au noyau le 1er avril 2026 [60] [61], qui annule l’ de 2017 [62]. Debian (Forky et Sid) et Ubuntu ont deja deploye le correctif [63]. La mise en place est encore en cours chez Red Hat et Suse [64].

Pour les systemes qui ne peuvent etre mis a jour immediatement, le CERT-EU recommande de desactiver le module algif_aead [65] en deux lignes de commande [66]. Bonne nouvelle: SSH, le chiffrement de disque ou le VPN utilisent d’autres chemins dans le noyau et ne seront pas affectes par cette desactivation [67]. La mesure n’affecte pas non plus dm-crypt/LUKS, kTLS, IPsec/XFRM, OpenSSL, GnuTLS ni NSS [68].

Sur les charges conteneurisees, CERT-EU recommande egalement de bloquer la creation de sockets AF_ALG via des politiques seccomp [69], une mesure qui empeche l’exploitation meme sur les noyaux non corriges [70]. La consigne s’applique aux environnements Docker, Podman et aux clusters Kubernetes [71].

Ce que les sources ne disent pas

Aucune source consultee ne fait etat d’une exploitation confirmee dans la nature a la date de publication. Cette absence est notable: neuf ans de presence silencieuse dans le noyau constituent une fenetre suffisamment large pour qu’une agence de renseignement ou un acteur malveillant l’ait decouverte avant Theori. Aucun element public ne permet de l’affirmer, mais aucun ne permet non plus de l’exclure. Les chercheurs n’ont communique aucun indicateur de compromission anterieur a la divulgation.

Deuxieme zone d’ombre: le PoC etant deja public sur le GitHub de Theori [72], le decalage entre la divulgation et le deploiement complet des patchs chez Red Hat et SUSE [73] cree une fenetre d’exploitation reelle pour les attaquants opportunistes. Aucune source ne quantifie le nombre de systemes encore vulnerables au moment ou ces lignes sont ecrites. Troisiemement, la methodologie - un prompt IA pour trouver une faille noyau passee sous les radars pendant neuf ans - n’a pas encore ete reproduite publiquement par des equipes concurrentes: la communaute open source ignore donc combien d’autres bombes a retardement dorment dans le code.

Pour les administrateurs systeme, le message est sans ambiguite: mettez a jour vos kernels sans attendre, ou desactivez le module concerne [74]. La faille est publique, le PoC est disponible, et l’exploitation est triviale [75].

Sources

Voir le détail de chaque fait sourcé (75)

-

9 ans - Durée pendant laquelle la faille Copy Fail est restée non détectée

« resté dans l'ombre pendant près de neuf ans, vous avez bien lu »

clubic.com ↗ ↩ -

Copy Fail (CVE-2026-31431) - Nom de la faille Linux découverte en 2026

« la faille Linux dite « Copy Fail » (CVE-2026-31431) »

clubic.com ↗ ↩ -

CVE-2026-31431 - Identifiant de la vulnérabilité révélée.

« cette vulnérabilité (CVE-2026-31431, d’une sévérité élevée de 7,8/10) »

next.ink ↗ ↩ -

Un simple utilisateur local obtient un accès root complet sur les distributions Linux concernées - Impact de la faille Copy Fail

« permet à un simple utilisateur local d'obtenir un accès root complet sur toutes les grandes distributions depuis 2017 »

clubic.com ↗ ↩ -

La vulnérabilité affecte toutes les distributions Linux principales utilisant un noyau compilé depuis 2017. - Période d'impact de la vulnérabilité.

« The vulnerability affects every mainstream Linux distributions shipping a kernel built since 2017. »

cert.europa.eu ↗ ↩ -

732 - Taille en octets du script Python exploitant la faille.

« A single 732-byte Python script can edit a setuid binary and obtain root on essentially all Linux distributions shipped since 2017. »

xint.io ↗ ↩ -

dix lignes et 732 octets - Taille du script de démonstration de la faille

« Le script de démonstration tient en dix lignes et 732 octets »

frandroid.com ↗ ↩ -

Le script de démonstration fonctionne du premier coup, sans recompilation, sans race condition, sans réglage par version du noyau - Fiabilité du script d'exploitation

« et il marche du premier coup, sans recompilation, sans race condition, sans réglage par version du noyau »

frandroid.com ↗ ↩ -

29 avril 2026 - Date de révélation de la vulnérabilité CVE-2026-31431.

« C’est l’entreprise de sécurité Xint.io qui a révélé, ce mercredi 29 avril, cette vulnérabilité »

next.ink ↗ ↩ -

Xint.io, entreprise de sécurité - Entreprise ayant révélé la vulnérabilité CVE-2026-31431.

« C’est l’entreprise de sécurité Xint.io qui a révélé, ce mercredi 29 avril, cette vulnérabilité »

next.ink ↗ ↩ -

Taeyang Lee, chercheur chez Theori - Chercheur ayant découvert la vulnérabilité.

« cette faille a été découverte par le chercheur de l’entreprise Theori, Taeyang Lee »

next.ink ↗ ↩ -

Theori, entreprise - Entreprise employant le chercheur ayant découvert la vulnérabilité.

« cette faille a été découverte par le chercheur de l’entreprise Theori, Taeyang Lee »

next.ink ↗ ↩ -

7,8/10 - Score de sévérité de la vulnérabilité CVE-2026-31431.

« CVE-2026-31431, d’une sévérité élevée de 7,8/10 »

next.ink ↗ ↩ -

AV:L - Vecteur d'attaque de la vulnérabilité (local).

« Le score n’est « que » de 7,8 car le vecteur d’attaque est local (AV:L) »

next.ink ↗ ↩ -

neuf ans - Durée pendant laquelle la faille est restée non détectée

« Une vulnérabilité passée au travers de neuf ans de revues humaines »

frandroid.com ↗ ↩ -

algif_aead - Composant du noyau Linux à l'origine de la faille Copy Fail

« un bug logique enfoui dans « algif_aead », le composant du noyau chargé de certaines opérations de chiffrement »

clubic.com ↗ ↩ -

AF_ALG - Type de socket exposant le sous-système cryptographique du noyau aux utilisateurs non privilégiés.

« AF_ALG is a socket type that exposes the kernel's crypto subsystem to unprivileged userspace. »

xint.io ↗ ↩ -

Un utilisateur peut ouvrir une socket AF_ALG, se lier à n'importe quel modèle AEAD et invoquer le chiffrement ou le déchiffrement sur des données arbitraires sans privilèges. - Fonctionnalité exploitée par Copy Fail.

« A user can open a socket, bind to any AEAD (Authenticated Encryption with Associated Data) template, and invoke encryption or decryption on arbitrary data. No privileges required. »

xint.io ↗ ↩ -

4.14 - Version du noyau Linux concernée par l'introduction de la faille.

« Active depuis l'introduction d'une de performance dans le noyau 4.14 en 2017 »

generation-nt.com ↗ ↩ -

août 2017 - Date d'introduction du bug dans le noyau Linux

« introduit en août 2017 pour une a priori inoffensive »

frandroid.com ↗ ↩ -

trois modifications du code - Nombre de modifications indépendantes ayant contribué à la faille Copy Fail

« trois modifications du code ont été apportées indépendamment »

clubic.com ↗ ↩ -

2011 et 2017 - Période pendant laquelle les modifications du code ont été apportées

« Entre 2011 et 2017, trois modifications du code ont été apportées indépendamment »

clubic.com ↗ ↩ -

authencesn - Algorithme AEAD responsable de la faille Copy Fail.

« authencesn is an AEAD wrapper used by IPsec for Extended Sequence Number (ESN) support. »

xint.io ↗ ↩ -

quatre octets - Taille des données contrôlées pouvant être écrites dans le cache

« un utilisateur sans privilège peut écrire quatre octets contrôlés dans le cache de pages »

frandroid.com ↗ ↩ -

Le noyau chaîne les entrées du scatterlist de la balise aux pages du cache d'origine du fichier cible. - Mécanisme de corruption du cache de page.

« The kernel retains the scatterlist entries for the tag and chains them onto the end of the output scatterlist using sg_chain: The output scatterlist now has two regions [.] followed by the chained tag pages, still referencing the original page cache pages of the target file. »

xint.io ↗ ↩ -

Un attaquant modifie discrètement la copie en mémoire d'un fichier sensible sans toucher au fichier original sur le disque - Méthode d'exploitation de la faille Copy Fail

« un attaquant peut modifier discrètement la copie en mémoire d'un fichier sensible, sans toucher au fichier original sur le disque »

clubic.com ↗ ↩ -

su - Commande Linux ciblée par l'exploitation de la faille Copy Fail

« En visant « su », la commande qui permet de changer d'identité sur Linux »

clubic.com ↗ ↩ -

Taeyang Lee, chercheur chez Theori - Chercheur ayant contribué à la découverte de la faille.

« This finding was AI-assisted, but began with an insight from Theori researcher Taeyang Lee, who was studying how the Linux crypto subsystem interacts with page-cache-backed data. »

xint.io ↗ ↩ -

Xint Code - Outil utilisé pour étendre la recherche sur le sous-système cryptographique Linux.

« He used Xint Code to scale his research across the entire crypto subsystem, and Copy Fail was the most critical finding in the report. »

xint.io ↗ ↩ -

une heure - Temps nécessaire à l'IA pour découvrir la faille

« Une heure de scan »

frandroid.com ↗ ↩ -

moins d’une heure - Temps nécessaire à Xint Code pour identifier la faille Copy Fail.

« Xint Code a livré Copy Fail comme résultat critique en moins d’une heure. »

android-mt.ouest-france.fr ↗ ↩ -

2016 - Année de découverte de la faille Dirty Cow

« Dirty Cow en 2016 »

clubic.com ↗ ↩ -

Dirty Pipe (CVE-2022-0847) - Autre faille de privilège du noyau Linux mentionnée pour comparaison.

« Dirty Pipe (CVE-2022-0847) was version-specific and required precise pipe buffer manipulation. »

xint.io ↗ ↩ -

Dirty Cow demandait de gagner une condition de course, parfois plusieurs essais, parfois un crash - Limites de la faille Dirty Cow

« Dirty Cow demandait de gagner une condition de course, parfois plusieurs essais, parfois un crash »

frandroid.com ↗ ↩ -

Dirty Pipe dépendait de la version du noyau - Limites de la faille Dirty Pipe

« Dirty Pipe dépendait de la version du noyau »

frandroid.com ↗ ↩ -

straight-line logic bug - Catégorie de la faille Copy Fail selon les chercheurs

« Copy Fail, lui, est ce que les chercheurs appellent un straight-line logic bug »

frandroid.com ↗ ↩ -

Copy Fail se déclenche sans conditions de course, tentatives répétées ou fenêtres de timing sujettes aux plantages. - Caractéristique technique de la faille Copy Fail.

« Copy Fail is a straight-line logic flaw. It triggers without races, retries, or crash-prone timing windows. »

xint.io ↗ ↩ -

kernels 6.12 à 6.18 - Versions du noyau Linux affectées par Copy Fail

« Le même script Python fonctionne sur des kernels 6.12 à 6.18 »

frandroid.com ↗ ↩ -

x86 comme sur ARM - Architectures matérielles affectées par Copy Fail

« sur x86 comme sur ARM »

frandroid.com ↗ ↩ -

100% - Taux de succès annoncé de l'exploit Copyfail sur les distributions testées.

« Le taux de succès annoncé sur les distributions testées est de 100%, ce qui est exceptionnel pour un exploit kernel. »

itsense.fr ↗ ↩ -

100% - Fiabilité de l'exploitation de la vulnérabilité.

« it does not require complex race conditions and works with 100% reliability via a tiny script. »

suse.com ↗ ↩ -

Ubuntu 24.04 LTS, distribution Linux vulnérable à l'exploit Copy Fail - Version spécifique d'Ubuntu vulnérable à l'exploit Proof of Concept (PoC).

« capable de faire tomber Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 et SUSE 16 avec exactement le même code »

korben.info ↗ ↩ -

Amazon Linux 2023, distribution Linux vulnérable à l'exploit Copy Fail - Version spécifique d'Amazon Linux vulnérable à l'exploit Proof of Concept (PoC).

« capable de faire tomber Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 et SUSE 16 avec exactement le même code »

korben.info ↗ ↩ -

RHEL 10.1, distribution Linux vulnérable à l'exploit Copy Fail - Version spécifique de RHEL vulnérable à l'exploit Proof of Concept (PoC).

« capable de faire tomber Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 et SUSE 16 avec exactement le même code »

korben.info ↗ ↩ -

SUSE 16, distribution Linux vulnérable à l'exploit Copy Fail - Version spécifique de SUSE vulnérable à l'exploit Proof of Concept (PoC).

« capable de faire tomber Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 et SUSE 16 avec exactement le même code »

korben.info ↗ ↩ -

les autres distributions utilisant les noyaux concernés - Debian, Arch, Fedora, Rocky, Alma, Oracle, ainsi que les distributions embarquées - présentent le même comportement - Distributions Linux potentiellement concernées par la vulnérabilité.

« « les autres distributions utilisant les noyaux concernés - Debian, Arch, Fedora, Rocky, Alma, Oracle, ainsi que les distributions embarquées - présentent le même comportement » »

next.ink ↗ ↩ -

plus de cinquante variantes du package linux sur Ubuntu - Nombre de variantes du package Linux vulnérables sur Ubuntu.

« Plus de cinquante variantes du package linux sont concernées sur Ubuntu seulement. »

itsense.fr ↗ ↩ -

linux-aws, linux-azure, linux-gcp, linux-oracle, saveurs cloud vulnérables à Copyfail - Variantes cloud d'Ubuntu concernées par la vulnérabilité.

« Les saveurs cloud (linux-aws, linux-azure, linux-gcp, linux-oracle), les saveurs spécialisées (linux-kvm, linux-raspi, linux-realtime, linux-nvidia), les variantes FIPS. »

itsense.fr ↗ ↩ -

linux-kvm, linux-raspi, linux-realtime, linux-nvidia, saveurs spécialisées vulnérables à Copyfail - Variantes spécialisées d'Ubuntu concernées par la vulnérabilité.

« Les saveurs cloud (linux-aws, linux-azure, linux-gcp, linux-oracle), les saveurs spécialisées (linux-kvm, linux-raspi, linux-realtime, linux-nvidia), les variantes FIPS. »

itsense.fr ↗ ↩ -

Ubuntu 26.04 (Resolute) et les noyaux ultérieurs - Versions d'Ubuntu non affectées par la vulnérabilité.

« Ubuntu 26.04 (Resolute) and later kernels are not affected [2]. »

cert.europa.eu ↗ ↩ -

Copy Fail permet une évasion de conteneur et compromet les nœuds Kubernetes. - Impact transversal de la faille.

« Copy Fail is not just a local privilege escalation. It is a container escape primitive and a Kubernetes node compromise vector (Part 2). »

xint.io ↗ ↩ -

Un attaquant dans un conteneur Kubernetes compromis s'échappe et prend le contrôle du serveur hôte - Impact de la faille sur les environnements conteneurisés.

« Un attaquant dans un conteneur Kubernetes compromis peut ainsi s'échapper et prendre le contrôle du serveur hôte »

generation-nt.com ↗ ↩ -

Kubernetes - Environnement d'entreprise où la faille Copy Fail peut avoir un impact étendu

« les environnements Kubernetes, très répandus en entreprise »

clubic.com ↗ ↩ -

La corruption de la page cache contourne le chemin d'écriture VFS ordinaire et n'est jamais marquée comme sale par le mécanisme de writeback du noyau. - Comportement technique de la faille Copy Fail.

« The write bypasses the ordinary VFS write path. The corrupted page is never marked dirty by the kernel's writeback machinery. »

xint.io ↗ ↩ -

Les outils d'intégrité de fichiers comparant les sommes de contrôle sur disque ne détectent pas la corruption. - Limite des outils de détection face à Copy Fail.

« Standard file integrity tools comparing on-disk checksums will miss it, because the on-disk file is unchanged. »

xint.io ↗ ↩ -

Les outils de vérification d'intégrité (checksums) ne détecteront rien - Limitation des outils de détection.

« Integrity checking tools (checksums) will not detect anything »

suse.com ↗ ↩ -

L'exploitation peut être réalisée de manière furtive, sans laisser de traces sur le disque - Caractéristique furtive de l'exploitation.

« As shown by the exploit the change can only occurs in RAM (page cache), the file on disk would remain unchanged. »

suse.com ↗ ↩ -

Les traces d'une exploitation disparaissent après un redémarrage - Effacement des preuves après redémarrage.

« after a reboot, any traces of an exploit working disappear. »

suse.com ↗ ↩ -

a664bf3d603d - Identifiant du commit du correctif principal.

« The upstream fix is mainline commit a664bf3d603d »

cert.europa.eu ↗ ↩ -

1er avril 2026 - Date de disponibilité du correctif officiel pour la faille Copy Fail

« Un correctif existe depuis le 1er avril 2026 »

clubic.com ↗ ↩ -

1 April 2026 - Date de commit du correctif principal dans le noyau Linux.

« The upstream fix is mainline commit a664bf3d603d, which reverts the 2017 optimisation. It was committed on 1 April 2026 [1]. »

cert.europa.eu ↗ ↩ -

Le correctif principal annule l' de 2017. - Nature du correctif.

« which reverts the 2017 optimisation »

cert.europa.eu ↗ ↩ -

Debian (Forky et Sid), distribution Linux - Distributions Linux ayant déjà déployé le correctif.

« la plupart des principales distributions proposent désormais ce correctif, comme Debian (Forky et Sid), Ubuntu, par exemple »

next.ink ↗ ↩ -

La mise en place du correctif est encore en cours chez Red Hat et Suse. - État du déploiement du correctif.

« la mise en place est encore en cours chez Red Hat et Suse »

next.ink ↗ ↩ -

CERT-EU recommande de désactiver de manière persistante le module noyau algif_aead sur tous les systèmes affectés jusqu'à ce qu'un noyau corrigé soit disponible. - Mesure d'atténuation recommandée par CERT-EU.

« Disable the algif_aead kernel module persistently on all affected systems until a patched kernel is available »

cert.europa.eu ↗ ↩ -

Désactiver manuellement le composant vulnérable « algif_aead » en deux lignes de commande - Solution d'attente pour les systèmes ne pouvant pas être mis à jour immédiatement

« désactiver manuellement le composant vulnérable (« algif_aead ») en deux lignes de commande »

clubic.com ↗ ↩ -

SSH, le chiffrement de disque ou le VPN utilisent d'autres chemins dans le noyau et ne seront pas affectés par cette désactivation. - Services non affectés par la désactivation du composant algif_aead

« SSH, le chiffrement de disque ou le VPN utilisent d'autres chemins dans le noyau et ne seront pas affectés par cette désactivation »

clubic.com ↗ ↩ -

La désactivation du module algif_aead n'affecte pas dm-crypt/LUKS, kTLS, IPsec/XFRM, OpenSSL, GnuTLS, NSS ou SSH. - Impact limité de la désactivation du module.

« This workaround does not affect dm-crypt/LUKS, kTLS, IPsec/XFRM, OpenSSL, GnuTLS, NSS, or SSH. »

cert.europa.eu ↗ ↩ -

CERT-EU recommande de bloquer la création de sockets AF_ALG via des politiques seccomp sur toutes les charges de travail conteneurisées et les pipelines. - Mesure de sécurité supplémentaire recommandée par CERT-EU.

« CERT-EU recommends blocking AF_ALG socket creation via seccomp policies on all containerised workloads and pipelines, regardless of patch status [1]. »

cert.europa.eu ↗ ↩ -

Le blocage des sockets AF_ALG empêche l'exploitation même sur les noyaux non corrigés. - Efficacité de la mesure seccomp.

« this measure effectively prevents exploitation even on unpatched kernels. »

cert.europa.eu ↗ ↩ -

La mesure s'applique aux environnements basés sur Docker et Podman ainsi qu'aux clusters Kubernetes. - Portée de la recommandation seccomp.

« This applies to Docker and Podman-based environments [5] as well as Kubernetes clusters [6]. »

cert.europa.eu ↗ ↩ -

Theori a publié un Proof of Concept (PoC) pour la faille Copy Fail sur GitHub - Disponibilité publique de l'exploit pour la faille Copy Fail.

« L'exploit est dispo ici sur le GitHub de Theori »

korben.info ↗ ↩ -

Red Hat a d’abord temporisé avant de s’aligner - Réaction initiale de Red Hat face à la faille

« Red Hat a d’abord temporisé avant de s’aligner »

frandroid.com ↗ ↩ -

mettez à jour vos kernels sans attendre, ou désactivez le module concerné - Recommandation adressée aux administrateurs système concernant la faille Copy Fail.

« Pour les administrateurs système, le message est clair: mettez à jour vos kernels sans attendre, ou désactivez le module concerné. »

android-mt.ouest-france.fr ↗ ↩ -

La faille Copy Fail est publique et le PoC (Proof of Concept) est disponible - Statut de divulgation et disponibilité de la preuve de concept pour la faille.

« La faille est publique, le PoC est disponible, et l’exploitation est triviale. »

android-mt.ouest-france.fr ↗ ↩

Sources

- Copy Fail, l'impensable faille Linux vieille de 9 ans qui donne les pleins pouvoirs à n'importe quel utilisateur

- Copy fail : depuis 2017, une faille dans le noyau Linux permettait à un utilisateur de passer root

- Copy Fail: 732 Bytes to Root on Every Major Linux Distribution.

- Copy Fail - Une IA trouve la faille Linux que personne n'a vue

- Alerte sécurité : ce hack prend le contrôle de n'importe quel PC Linux

- High Vulnerability in the Linux Kernel ("Copy Fail")

- Copy Fail, la faille qui offre un accès root sur Linux depuis 2017 !

- Copy Fail : une IA découvre une faille critique dans le noyau Linux

- Copyfail : 1 commande pour passer en super admin

- SUSE responds to the copy.fail vulnerability