Failles critiques Apple : le CERT-FR somme les utilisateurs de mettre à jour iPhone, iPad et Mac

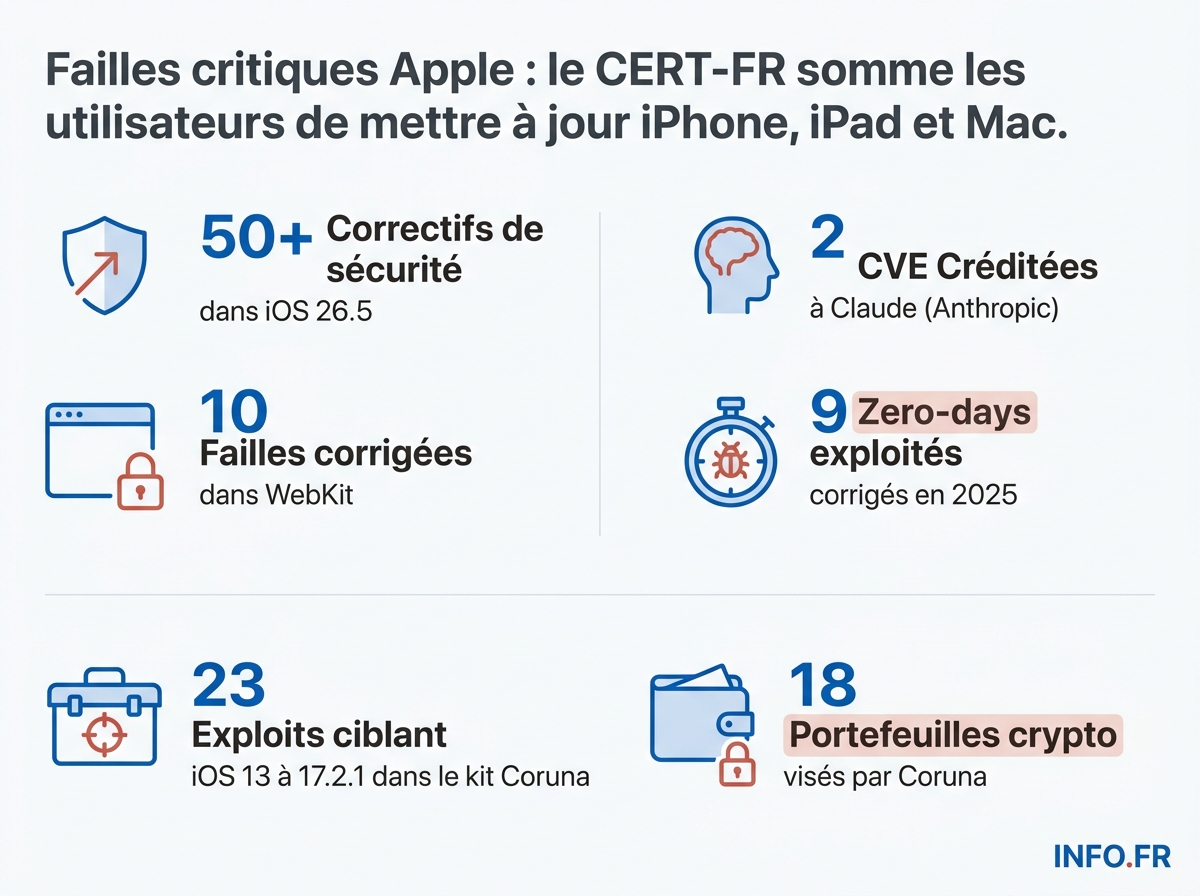

Plus de 50 vulnérabilités corrigées dans iOS 26.5, dont des zero-days WebKit exploités dans des attaques ciblées

Le CERT-FR a publié une alerte sur de multiples vulnérabilités critiques dans les produits Apple. Exécution de code à distance, élévation de privilèges la mise à jour devient urgente.

- Le CERT-FR a publié l'avis CERTFR-2026-AVI-0563 sur de multiples vulnérabilités dans les produits Apple.

- iOS 26.5 corrige plus de 50 failles de sécurité, dont 10 dans WebKit.

- Les impacts incluent exécution de code arbitraire, élévation de privilèges et atteinte à la confidentialité.

- Apple a corrigé neuf zero-days exploités dans la nature en 2025.

- Mettre à jour ses appareils Apple est la seule protection efficace face à des kits d'exploits comme Coruna.

L’Agence nationale de la sécurité des systèmes d’information [1] a publié un avis sans ambiguïté. « De multiples vulnérabilités ont été découvertes dans les produits Apple » [2], résume le CERT-FR dans le bulletin CERTFR-2026-AVI-0563. Derrière cette formulation administrative, plus de 50 correctifs de sécurité [3] embarqués dans iOS 26.5 [4], la mise à jour la plus massive depuis iOS 26.2 [5]. Le CERT-FR, qui classe ses avis selon une nomenclature publique (risque critique, élevé, modéré), recommande dans tous ces cas l’application des correctifs « dans les meilleurs délais » - une formulation administrative dont l’urgence dépend du niveau attribué au bulletin.

Le périmètre est large. Sont concernés les iPhone 11 et modèles ultérieurs, les iPad Pro 12,9 pouces de 3ᵉ génération, les iPad Air à partir de la 3ᵉ génération, les iPad de 8ᵉ génération et les iPad mini de 5ᵉ génération [6]. Pour les appareils plus anciens, Apple a déployé des branches de maintenance: iOS 18.7.9 [7], 16.7.16 [8] et 15.8.8 [9], iPadOS 17.7.11 [10], macOS Sequoia 15.7.7 [11] et macOS Sonoma 14.8.7 [12].

Ce que les attaquants peuvent faire

Le CERT-FR dresse une liste d’impacts qui couvre l’essentiel du spectre offensif. Les failles permettent « une exécution de code arbitraire » [13], « une élévation de privilèges » [14], « une atteinte à la confidentialité des données » [15], une atteinte à l’intégrité des données [16] et un contournement de la politique de sécurité [17]. Traduit en termes opérationnels: un attaquant peut faire tourner son propre code sur l’appareil, obtenir des droits qu’il ne devrait pas avoir, et lire ou modifier des données protégées.

Dix des cinquante correctifs concernent WebKit [18], le moteur de rendu qui propulse Safari et que tous les navigateurs tiers sur iOS et iPadOS sont contraints d’utiliser [19]. Cette obligation élargit mécaniquement la surface d’attaque: une faille WebKit ne touche pas seulement Safari, elle expose Chrome, Firefox et tous les autres butineurs installés sur iPhone. Concrètement, « l’attaque se déclenche par la consultation d’une page web ou l’ouverture d’un document contenant du code malveillant » [20].

Des failles déjà dans la nature

Un zero-day désigne une vulnérabilité exploitée par des attaquants avant qu’un correctif ne soit disponible - l’éditeur dispose de « zéro jour » pour réagir. La distinction avec une faille corrigée à titre préventif est: dans le premier cas, des appareils sont déjà compromis lorsque le patch sort.

Sur ce point, le bulletin du CERT-FR sur iOS 26.5 ne mentionne pas explicitement d’exploitation active au moment de la publication, à la différence du correctif de février 2026 [21] qui qualifiait CVE-2026-20700 d’« attaque extrêmement sophistiquée » [22][23] visant des individus ciblés. Mais le contexte récent invite à la prudence: Apple a corrigé neuf vulnérabilités zero-day exploitées dans la nature en 2025 [24], et le patch de novembre contenait plus d’une centaine de vulnérabilités [25][26]. En décembre [27], deux failles WebKit - CVE-2025-14174 [28] dans la bibliothèque graphique ANGLE [29][30] et CVE-2025-43529, un use-after-free dans le moteur de rendu [31][32] - étaient exploitées dans des attaques ciblées contre des individus précis [33]. Apple et Google avaient collaboré sur le patch de la première, déjà déployé dans Chrome depuis le début décembre [34][35]. L’ensemble avait été signalé par le Google Threat Analysis Group (TAG) et les équipes Apple SEAR [36][37].

On se souvient surtout de l’affaire Pegasus, du nom du logiciel espion du groupe israélien NSO, qui avait démontré dès 2021 qu’une exploitation zero-day d’iOS pouvait viser journalistes, opposants et dirigeants à l’échelle mondiale via une simple notification iMessage. Depuis, chaque patch WebKit ou noyau d’Apple s’inscrit dans ce paysage où des outils industrialisés circulent entre acteurs étatiques et brokers commerciaux.

Le rôle des chercheurs et de l’IA

Deux CVE de ce lot mentionnent explicitement « Claude, Anthropic » dans leurs crédits [38]. La première, CVE-2026-28942, concerne WebKit [39] et est créditée à Milad Nasr et Nicholas Carlini, membres de l’équipe de red teaming d’Anthropic [40][41]. La seconde, CVE-2026-28952, touche le noyau: un dépassement d’entier permettait à une application de provoquer un arrêt système [42]. À la date de publication, aucune source consultée ne précise les crédits exacts de CVE-2026-28952 au-delà de la mention générique d’Anthropic et Claude dans le bulletin Apple. Une autre vulnérabilité, CVE-2026-28995, a été signalée par Vamshi Paili et Tony Gorez pour Reverse Society [43][44][45].

Apple est devenu, début avril [46], l’un des onze partenaires de lancement [47] du Project Glasswing d’Anthropic, aux côtés de Google, Microsoft, NVIDIA et JPMorgan [48][49][50][51][52]. Cinq semaines plus tard [53], iOS 26.5 sort avec ses cinquante correctifs. La fenêtre de divulgation responsable d’Anthropic court sur 90 jours, extensible à 135 [54][55] - ce qui signifie que d’autres failles découvertes via ce canal devraient apparaître dans les mises à jour à venir. Il s’agit, à notre connaissance, de l’un des premiers cas documentés où une IA généraliste est explicitement créditée dans des CVE Apple, signal d’un basculement progressif de la recherche de vulnérabilités vers l’assistance automatisée.

Les anciens appareils ne sont pas oubliés

Parallèlement à iOS 26.5, Apple a publié trois branches de maintenance qui descendent loin dans la gamme. IOS 18.7.9 [7] couvre les modèles qui supportent encore iOS 18 mais que leurs propriétaires n’ont pas migré vers la version 26. IOS 16.7.16 [8] vise les appareils restés sur iOS 16 - typiquement les iPhone 8 et iPhone X, exclus depuis plusieurs versions des mises à jour majeures. IOS 15.8.8 [9] descend encore plus bas, jusqu’à l’iPhone 6s et au premier iPhone SE. Côté iPad, iPadOS 17.7.11 [10] couvre les iPad 6ᵉ génération et iPad Pro de 2017. Sur Mac, macOS Sequoia 15.7.7 [11] et macOS Sonoma 14.8.7 [12] prolongent le support pour les machines qui n’ont pas franchi le pas vers macOS Tahoe 26.

Cette politique de support étendu - jusqu’à sept ou huit ans pour certains modèles - reste l’un des arguments commerciaux les plus solides d’Apple. Mais elle suppose une action de l’utilisateur: les branches de maintenance ne se déploient pas toutes seules sur un appareil dont la mise à jour automatique a été désactivée.

L’angle mort: les téléphones non mis à jour

Le paradoxe de cet écosystème: les correctifs existent, mais les attaquants prospèrent sur les appareils qui ne sont pas à jour. Le kit d’exploits Coruna, découvert par le Google Threat Intelligence Group [56] avec la firme iVerify [57], rassemble 23 exploits ciblant iOS 13 à 17.2.1 [58][59]. Il est inopérant contre les versions 17.3 et supérieures [60][61]. Le kit a pourtant été observé dans trois contextes différents en moins d’un an [62] - d’abord espionnage, puis cybercriminalité, avec un implant nommé PlasmaLoader qui s’injecte dans le processus racine powerd [63][64] et scanne les notes Apple à la recherche de phrases de récupération de portefeuilles crypto [65]. La version actuelle vise 18 portefeuilles dont MetaMask, Phantom et Trust Wallet [66][67].

« Ce manque d’accès aux données système sur les téléphones laisse les équipes de sécurité et les utilisateurs avec trois options: faire aveuglément confiance aux fabricants, essayer de construire quelque chose eux-mêmes, ou utiliser des plateformes dédiées » [68], résume Rocky Cole, co-fondateur d’iVerify [69]. La traduction pour le grand public est plus simple: sans mise à jour, l’appareil reste vulnérable à des outils déjà industrialisés.

Que faire, concrètement

La recommandation se résume à une action. Installer iOS 26.5 ou iPadOS 26.5 sur les appareils compatibles, ou les versions de maintenance pour les modèles plus anciens. Sur Mac, passer à macOS Sequoia 15.7.7 [11] ou macOS Sonoma 14.8.7 [12]. Activer les mises à jour automatiques [70] reste la précaution la plus efficace pour les particuliers: la majorité des campagnes d’attaque documentées exploitent des failles déjà corrigées, sur des appareils qui n’ont simplement pas reçu le patch.

Le scénario décrit par Clubic à propos de la combinaison WebKit/dyld résume la mécanique: « WebKit comme point d’entrée, dyld comme point d’ancrage plus bas dans le système » [71]. Un site malveillant déclenche l’exécution de code, un second composant donne le contrôle stable. C’est cette mécanique en deux temps que les correctifs accompagnant iOS 26.5 cherchent à casser - à condition d’être installés.

Sources

Voir le détail de chaque fait sourcé (71)

-

Agence nationale de la sécurité des systèmes d'information - Organisation émettant l'avis de sécurité

« Agence nationale de la sécurité des systèmes d'information »

cert.ssi.gouv.fr ↗ ↩ -

De multiples vulnérabilités ont été découvertes dans les produits Apple - Découverte de vulnérabilités affectant les produits Apple

« De multiples vulnérabilités ont été découvertes dans les produits Apple. »

cert.ssi.gouv.fr ↗ ↩ -

plus de 50 - Nombre de correctifs de sécurité dans iOS 26.5.

« iOS 26.5 est publiée avec plus de 50 correctifs de sécurité. »

briefia.fr ↗ ↩ -

iOS 26.5 and iPadOS 26.5 - Versions des systèmes d'exploitation concernées par les correctifs de sécurité.

« This document describes the security content of iOS 26.5 and iPadOS 26.5. »

support.apple.com ↗ ↩ -

iOS 26.2, version précédente d'iOS avec un patch massif - Référence à une version précédente d'iOS.

« Cinquante failles corrigées (dont 10 dans WebKit), c'est le patch le plus massif depuis iOS 26.2. »

briefia.fr ↗ ↩ -

iPhone 11 and later - Appareils compatibles avec les correctifs de sécurité.

« Available for: iPhone 11 and later, iPad Pro 12.9-inch 3rd generation and later, iPad Pro 11-inch 1st generation and later, iPad Air 3rd generation and later, iPad 8th generation and later, and iPad mini 5th generation and later »

support.apple.com ↗ ↩ -

18.7.9 - Version vulnérable d'iOS

« iOS versions antérieures à 18.7.9 »

cert.ssi.gouv.fr ↗ ↩ -

16.7.16 - Version vulnérable d'iOS

« iOS versions antérieures à 16.7.16 »

cert.ssi.gouv.fr ↗ ↩ -

15.8.8 - Version vulnérable d'iOS

« iOS versions antérieures à 15.8.8 »

cert.ssi.gouv.fr ↗ ↩ -

17.7.11 - Version vulnérable d'iPadOS

« iPadOS versions antérieures à 17.7.11 »

cert.ssi.gouv.fr ↗ ↩ -

15.7.7 - Version vulnérable de macOS Sequoia

« macOS Sequoia versions antérieures à 15.7.7 »

cert.ssi.gouv.fr ↗ ↩ -

14.8.7 - Version vulnérable de macOS Sonoma

« macOS Sonoma versions antérieures à 14.8.7 »

cert.ssi.gouv.fr ↗ ↩ -

Certaines vulnérabilités permettent à un attaquant de provoquer une exécution de code arbitraire - Impact potentiel des vulnérabilités découvertes

« Certaines d'entre elles permettent à un attaquant de provoquer une exécution de code arbitraire »

cert.ssi.gouv.fr ↗ ↩ -

Certaines vulnérabilités permettent à un attaquant de provoquer une élévation de privilèges - Impact potentiel des vulnérabilités découvertes

« Certaines d'entre elles permettent à un attaquant de provoquer une élévation de privilèges »

cert.ssi.gouv.fr ↗ ↩ -

Certaines vulnérabilités permettent à un attaquant de provoquer une atteinte à la confidentialité des données - Impact potentiel des vulnérabilités découvertes

« Certaines d'entre elles permettent à un attaquant de provoquer une atteinte à la confidentialité des données. »

cert.ssi.gouv.fr ↗ ↩ -

Atteinte à l'intégrité des données - Type d'impact des vulnérabilités

« Atteinte à l'intégrité des données »

cert.ssi.gouv.fr ↗ ↩ -

Contournement de la politique de sécurité - Type d'impact des vulnérabilités

« Contournement de la politique de sécurité »

cert.ssi.gouv.fr ↗ ↩ -

10 - Nombre de failles corrigées dans WebKit pour iOS 26.5.

« Cinquante failles corrigées (dont 10 dans WebKit), c'est le patch le plus massif depuis iOS 26.2. »

briefia.fr ↗ ↩ -

Tous les navigateurs tiers sur iOS et iPadOS doivent utiliser WebKit - Contrainte technique élargissant la surface d'attaque.

« tous les navigateurs tiers sur iOS et iPadOS doivent utiliser WebKit, ce qui élargit la surface d'attaque. »

clubic.com ↗ ↩ -

L'attaque se déclenche par la consultation d'une page web ou l'ouverture d'un document contenant du code malveillant - Méthode d'exploitation des vulnérabilités.

« L'attaque se déclenche par la consultation d'une page web ou l'ouverture d'un document contenant du code malveillant. »

clubic.com ↗ ↩ -

février 2026 - Période de correction de la vulnérabilité CVE-2026-20700 par Apple.

« En février 2026, cette histoire s’est poursuivie avec la CVE-2026-20700. »

socprime.com ↗ ↩ -

extrêmement sophistiquée - Qualification de l’attaque exploitant la faille CVE-2026-20700.

« dans le cadre d’une attaque qualifiée d’« extrêmement sophistiquée » »

clubic.com ↗ ↩ -

le problème a peut-être été utilisé dans une « attaque extrêmement sophistiquée » contre des individus ciblés - Nature des attaques exploitant la vulnérabilité CVE-2026-20700.

« note que le problème a peut-être été utilisé dans une « attaque extrêmement sophistiquée » contre des individus ciblés. »

socprime.com ↗ ↩ -

neuf vulnérabilités zero-day exploitées dans la nature en 2025 - Nombre de zero-days exploités corrigés par Apple en 2025.

« Les rapports publics notent également que l’entreprise a corrigé neuf vulnérabilités zero-day exploitées dans la nature en 2025. »

socprime.com ↗ ↩ -

novembre - Mois d'un précédent patch d'Apple contenant plus d'une centaine de vulnérabilités.

« Le rythme s'accélère depuis le patch de novembre qui en contenait plus d'une centaine »

clubic.com ↗ ↩ -

plus d'une centaine - Nombre de vulnérabilités corrigées par Apple dans un patch précédent.

« Le rythme s'accélère depuis le patch de novembre qui en contenait plus d'une centaine »

clubic.com ↗ ↩ -

décembre - Période de correction des deux failles WebKit reliées à CVE-2026-20700.

« elle la relie toutefois à deux autres failles signalées en décembre »

clubic.com ↗ ↩ -

CVE-2025-14174 - Première faille WebKit corrigée en décembre, reliée à CVE-2026-20700.

« La première, CVE-2025-14174 »

clubic.com ↗ ↩ -

la bibliothèque graphique ANGLE intégrée à WebKit - Cible de la faille CVE-2025-14174.

« visait la bibliothèque graphique ANGLE intégrée à WebKit »

clubic.com ↗ ↩ -

ANGLE (Almost Native Graphics Layer Engine) - Bibliothèque de Google où se situe la première vulnérabilité.

« La première vulnérabilité, CVE-2025-14174, se situe dans la bibliothèque ANGLE (Almost Native Graphics Layer Engine) de Google. »

clubic.com ↗ ↩ -

CVE-2025-43529 - Seconde faille WebKit corrigée en décembre, reliée à CVE-2026-20700.

« La seconde, CVE-2025-43529 »

clubic.com ↗ ↩ -

CVE-2025-43529 exploitait un use-after-free classique dans le moteur de rendu, avec la possibilité de corrompre la mémoire pour injecter du code - Nature de la vulnérabilité CVE-2025-43529.

« exploitait un use-after-free classique dans le moteur de rendu, avec là aussi la possibilité de corrompre la mémoire pour injecter du code »

clubic.com ↗ ↩ -

Les vulnérabilités CVE-2025-14174 et CVE-2025-43529 étaient exploitées dans des attaques ciblées contre des individus précis - Contexte d'exploitation des failles.

« Deux vulnérabilités 0-day dans WebKit, le moteur de rendu du navigateur, étaient exploitées dans des attaques ciblées contre des individus précis. »

clubic.com ↗ ↩ -

Apple et Google ont collaboré sur le patch de la vulnérabilité CVE-2025-14174 - Collaboration entre Apple et Google pour corriger une faille.

« Apple et Google ont collaboré sur ce patch, qui était déjà déployé dans Chrome depuis le début du mois de décembre. »

clubic.com ↗ ↩ -

début du mois de décembre - Période de déploiement du patch dans Chrome pour la vulnérabilité CVE-2025-14174.

« Apple et Google ont collaboré sur ce patch, qui était déjà déployé dans Chrome depuis le début du mois de décembre. »

clubic.com ↗ ↩ -

Google Threat Analysis Group (TAG) - Équipe de chercheurs ayant identifié les vulnérabilités.

« Les chercheurs de Google Threat Analysis Group (TAG) et les équipes de sécurité d'Apple (SEAR) ont identifié ces deux problèmes »

clubic.com ↗ ↩ -

équipes de sécurité d'Apple (SEAR) - Équipe de sécurité d'Apple ayant identifié les vulnérabilités.

« Les chercheurs de Google Threat Analysis Group (TAG) et les équipes de sécurité d'Apple (SEAR) ont identifié ces deux problèmes »

clubic.com ↗ ↩ -

2 - Nombre de CVE mentionnant explicitement « Claude, Anthropic » dans leurs crédits pour iOS 26.5.

« Dans le lot, deux CVE mentionnent explicitement « Claude, Anthropic » dans leurs crédits. »

briefia.fr ↗ ↩ -

CVE-2026-28942, vulnérabilité corrigée dans WebKit (iOS 26.5) - Identifiant d'une vulnérabilité corrigée dans iOS 26.5.

« La première, CVE-2026-28942, concerne WebKit. »

briefia.fr ↗ ↩ -

Milad Nasr, membre de l'équipe de red teaming d'Anthropic - Chercheur crédité pour la découverte de CVE-2026-28942.

« Le crédit revient à Milad Nasr et Nicholas Carlini « with Claude, Anthropic », tous deux membres de l'équipe de red teaming d'Anthropic. »

briefia.fr ↗ ↩ -

Nicholas Carlini, membre de l'équipe de red teaming d'Anthropic - Chercheur crédité pour la découverte de CVE-2026-28942.

« Le crédit revient à Milad Nasr et Nicholas Carlini « with Claude, Anthropic », tous deux membres de l'équipe de red teaming d'Anthropic. »

briefia.fr ↗ ↩ -

CVE-2026-28952, vulnérabilité corrigée dans le noyau (iOS 26.5) - Identifiant d'une vulnérabilité corrigée dans iOS 26.5.

« La seconde, CVE-2026-28952, touche le noyau: un dépassement d'entier permettait à une app de provoquer un arrêt système. »

briefia.fr ↗ ↩ -

Vamshi Paili, researcher for Reverse Society - Personne ayant signalé une vulnérabilité (CVE-2026-28995).

« CVE-2026-28995: Vamshi Paili, Tony Gorez (@tonygo_) for Reverse Society »

support.apple.com ↗ ↩ -

Tony Gorez (@tonygo_), researcher for Reverse Society - Personne ayant signalé une vulnérabilité (CVE-2026-28995).

« CVE-2026-28995: Vamshi Paili, Tony Gorez (@tonygo_) for Reverse Society »

support.apple.com ↗ ↩ -

CVE-2026-28995 - Identifiant CVE d'une vulnérabilité corrigée.

« CVE-2026-28995: Vamshi Paili, Tony Gorez (@tonygo_) for Reverse Society »

support.apple.com ↗ ↩ -

début avril - Lancement officiel du Project Glasswing par Anthropic.

« Début avril, Anthropic officialisait le lancement de Project Glasswing, son initiative de cybersécurité par IA. »

briefia.fr ↗ ↩ -

onze - Nombre de partenaires de lancement du Project Glasswing.

« Parmi les onze partenaires de lancement: Apple, aux côtés de Google, Microsoft, NVIDIA et JPMorgan. »

briefia.fr ↗ ↩ -

Apple, partenaire du Project Glasswing d'Anthropic (cybersécurité) - Organisation partenaire du Project Glasswing.

« Parmi les onze partenaires de lancement: Apple, aux côtés de Google, Microsoft, NVIDIA et JPMorgan. »

briefia.fr ↗ ↩ -

Google, partenaire du Project Glasswing d'Anthropic (cybersécurité) - Organisation partenaire du Project Glasswing.

« Parmi les onze partenaires de lancement: Apple, aux côtés de Google, Microsoft, NVIDIA et JPMorgan. »

briefia.fr ↗ ↩ -

Microsoft, partenaire du Project Glasswing d'Anthropic (cybersécurité) - Organisation partenaire du Project Glasswing.

« Parmi les onze partenaires de lancement: Apple, aux côtés de Google, Microsoft, NVIDIA et JPMorgan. »

briefia.fr ↗ ↩ -

NVIDIA, partenaire du Project Glasswing d'Anthropic (cybersécurité) - Organisation partenaire du Project Glasswing.

« Parmi les onze partenaires de lancement: Apple, aux côtés de Google, Microsoft, NVIDIA et JPMorgan. »

briefia.fr ↗ ↩ -

JPMorgan, partenaire du Project Glasswing d'Anthropic (cybersécurité) - Organisation partenaire du Project Glasswing.

« Parmi les onze partenaires de lancement: Apple, aux côtés de Google, Microsoft, NVIDIA et JPMorgan. »

briefia.fr ↗ ↩ -

cinq semaines avant la publication d'iOS 26.5 - Apple a rejoint le Project Glasswing.

« Apple a rejoint le club très fermé des partenaires du Project Glasswing d'Anthropic il y a cinq semaines. »

briefia.fr ↗ ↩ -

90 - Durée de la fenêtre de dévoilement responsable prévue par Anthropic (en jours).

« La fenêtre de dévoilement responsable prévue par Anthropic court sur 90 jours, extensible à 135. »

briefia.fr ↗ ↩ -

135 - Durée maximale de la fenêtre de dévoilement responsable prévue par Anthropic (en jours).

« La fenêtre de dévoilement responsable prévue par Anthropic court sur 90 jours, extensible à 135. »

briefia.fr ↗ ↩ -

Google Threat Intelligence Group (GTIG) - Organisation ayant découvert le kit d'exploits Coruna

« Le kit d'exploits "Coruna", découvert par le Google Threat Intelligence Group (GTIG), marque un tournant. »

zdnet.fr ↗ ↩ -

iVerify, firme de sécurité - Firme ayant participé à l'enquête sur Coruna

« L'enquête menée conjointement par Google et la firme de sécurité iVerify révèle une réalité brutale pour les DSI. »

zdnet.fr ↗ ↩ -

23 - Nombre d'exploits ciblant iOS dans le kit Coruna

« Avec 23 exploits ciblant iOS 13 à 17.2.1, cette arme est désormais déployée massivement par des cybercriminels »

zdnet.fr ↗ ↩ -

13 à 17.2.1 - Versions d'iOS ciblées par le kit d'exploits Coruna

« Avec 23 exploits ciblant iOS 13 à 17.2.1, cette arme est désormais déployée massivement par des cybercriminels »

zdnet.fr ↗ ↩ -

Coruna est inopérant contre les versions d'iOS 17.3 et supérieures - Efficacité du kit Coruna face aux mises à jour iOS

« Le kit est inopérant contre les dernières versions d'iOS (17.3 et supérieures). »

zdnet.fr ↗ ↩ -

17.3 et supérieures - Versions d'iOS rendant Coruna inopérant

« Le kit est inopérant contre les dernières versions d'iOS (17.3 et supérieures). »

zdnet.fr ↗ ↩ -

Coruna a été observé dans trois contextes différents en moins d'un an - Trajectoire du kit d'exploits Coruna

« En moins d'un an, Coruna, une technique de piratage de smartphone ultra pointue, a été observé dans trois contextes différents »

zdnet.fr ↗ ↩ -

PlasmaLoader (ou PLASMAGRID) - Nom de l'implant final utilisé par Coruna

« l'implant final, baptisé PlasmaLoader (ou PLASMAGRID), s'injecte directement dans le processus "powerd" »

zdnet.fr ↗ ↩ -

powerd, service racine d'iOS - Processus d'iOS dans lequel s'injecte PlasmaLoader

« s'injecte directement dans le processus "powerd", un service racine d'iOS »

zdnet.fr ↗ ↩ -

Coruna scanne les notes Apple à la recherche de phrases de récupération (seed phrases) - Action de Coruna sur les notes Apple

« scanne les notes Apple à la recherche de phrases de récupération (seed phrases). »

zdnet.fr ↗ ↩ -

18 - Nombre de portefeuilles crypto ciblés par Coruna

« la version actuelle de Coruna vise 18 portefeuilles crypto (MetaMask, Phantom, Trust Wallet) »

zdnet.fr ↗ ↩ -

MetaMask, Phantom, Trust Wallet - Exemples de portefeuilles crypto ciblés par Coruna

« vise 18 portefeuilles crypto (MetaMask, Phantom, Trust Wallet) »

zdnet.fr ↗ ↩ -

Ce manque d'accès aux données système sur les téléphones laisse les équipes de sécurité et les utilisateurs avec trois options: faire aveuglément confiance aux fabricants, essayer de construire quelque chose eux-mêmes, ou utiliser des plateformes dédiées - Déclaration de Rocky Cole sur la sécurité mobile

« « Ce manque d'accès aux données système sur les téléphones laisse les équipes de sécurité et les utilisateurs avec trois options: faire aveuglément confiance aux fabricants, essayer de construire quelque chose eux-mêmes, ou utiliser des plateformes dédiées », explique Rocky Cole, co-fondateur d'iVerify. »

zdnet.fr ↗ ↩ -

Rocky Cole, co-fondateur d'iVerify - Expert citant les options de sécurité mobile

« explique Rocky Cole, co-fondateur d'iVerify. »

zdnet.fr ↗ ↩ -

Les utilisateurs sont invités à activer les mises à jour automatiques sur les appareils personnels pour se protéger contre CVE-2026-20700 - Recommandation d'Apple pour se protéger contre la vulnérabilité.

« Les utilisateurs sont également invités à activer les mises à jour automatiques sur les appareils personnels. »

socprime.com ↗ ↩ -

Le scénario envisagé pourrait reposer sur un enchaînement coordonné, WebKit comme point d’entrée, dyld comme point d’ancrage plus bas dans le système - Scénario d’exploitation combinant les failles WebKit et dyld.

« Le scénario envisagé pourrait alors reposer sur un enchaînement coordonné, WebKit comme point d’entrée, dyld comme point d’ancrage plus bas dans le système »

clubic.com ↗ ↩

Sources

- Objet: Multiples vulnérabilités dans les produits Apple

- About the security content of iOS 26.5 and iPadOS 26.5

- Apple corrige sa première faille zero-day de l’année sur macOS et iOS, déjà exploitée dans des attaques ciblées

- Et si Claude Mythos faisait déjà des merveilles chez Apple ? iOS 26.5 colmate plus de 50 vulnérabilités

- Coruna : l'inquiétante trajectoire d'un kit d'exploits iOS passé de l'espionnage au cybercrime

- Apple corrige 2 failles critiques dans Safari et WebKit

- CVE-2026-20700 : Apple corrige une vulnérabilité zéro-day exploitée dans des cyberattaques sophistiquées