Microsoft Defender met en quarantaine les certificats racine DigiCert sur des centaines de millions de PC

Une mise à jour trop zélée a transformé deux certificats racine DigiCert en chevaux de Troie. Trois jours de chaos avant le correctif.

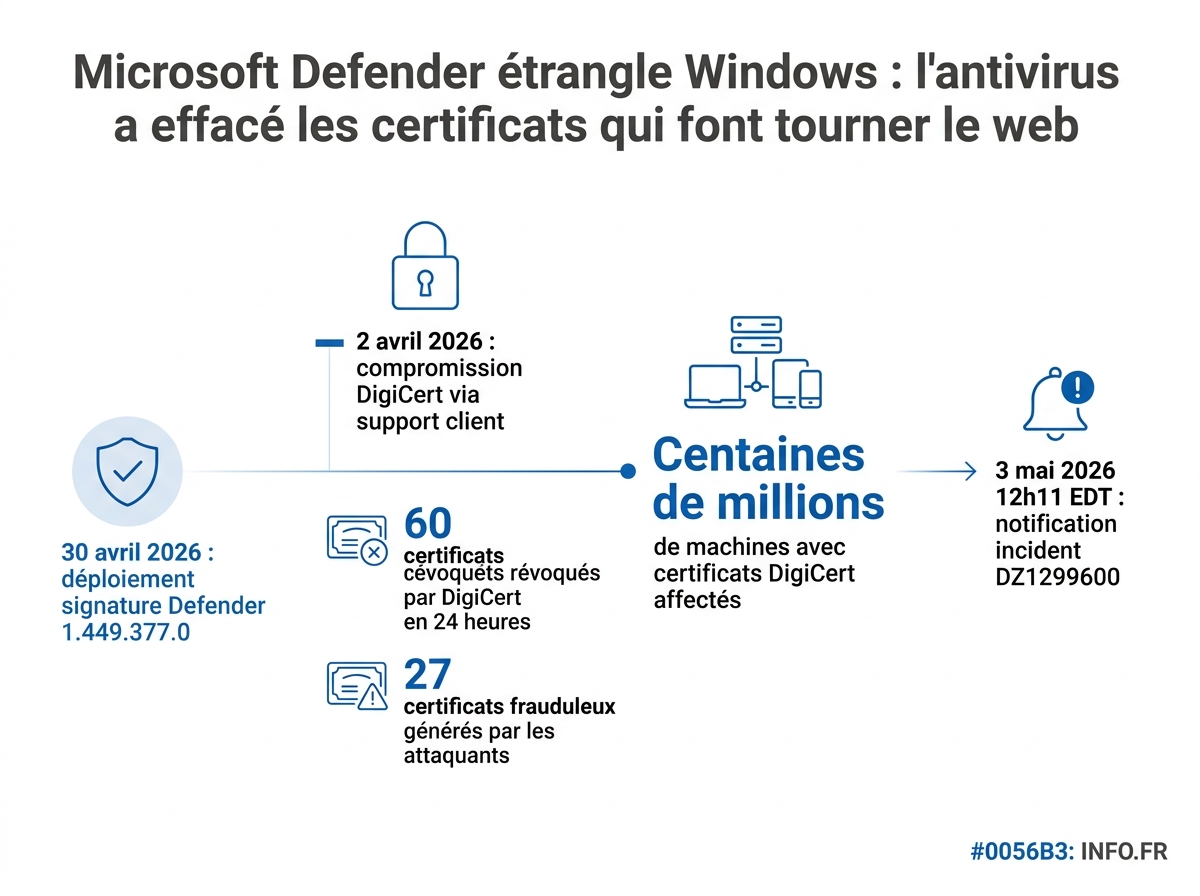

Le 30 avril 2026, Microsoft Defender flagge deux certificats racine DigiCert comme malwares. Connexions HTTPS brisées, logiciels bloqués, OS réinstallés par panique. Trois jours avant le correctif.

- Mise à jour Defender du 30 avril 2026 (version 1.449.377.0) flagge à tort deux certificats racine DigiCert comme trojan.

- Conséquences connexions HTTPS échouées, logiciels légitimes bloqués, certificats supprimés du magasin AuthRoot Windows.

- Cause racine compromission réelle chez DigiCert le 2 avril, 60 certificats révoqués dans les 24 heures.

- Microsoft a corrigé via les versions 1.449.430.0 puis 1.449.431.0, déployées le 3 mai 2026.

- Certains utilisateurs ont réinstallé complètement Windows par panique avant la diffusion du correctif.

Une mise à jour de signatures publiée le 30 avril 2026 [1] a transformé l’antivirus par défaut de Windows en saboteur de la chaîne de confiance numérique. Microsoft Defender s’est mis à classer deux certificats racine légitimes de DigiCert [2] comme un cheval de Troie baptisé Trojan:Win32/Cerdigent.A!dha [3], déclenchant une vague de faux positifs sur des machines Windows à travers le monde [4].

Les deux certificats visés - DigiCert Assured ID Root CA et DigiCert Trusted Root G4 [2] - ne sont pas des fichiers anodins. Ils sont installés sur des centaines de millions de machines [5] et servent de socle à la validation des connexions HTTPS et à la signature des logiciels légitimes. Quand Defender les a placés en quarantaine, les conséquences ont été immédiates: connexions sécurisées défaillantes, sites web affichant des erreurs, applications refusant de se lancer [6].

Une réaction trop agressive à une vraie compromission

Le faux positif n’est pas sorti de nulle part. Il découle d’un incident de sécurité réel survenu chez DigiCert le 2 avril 2026 [8]. Des attaquants ont visé le personnel du support client via des messages piégés contenant un fichier ZIP malveillant déguisé en capture d’écran [9]. Après plusieurs tentatives, l’appareil d’un analyste de support a été compromis, suivi d’un second système resté indétecté en raison d’une faille dans la protection des endpoints [10] [11].

Avec cet accès, les attaquants ont obtenu des codes d’initialisation pour un nombre limité de certificats de signature de code [12]. Ils ont généré 27 certificats frauduleux [13], dont certains ont servi à signer des malwares - notamment Zhong Stealer [14]. DigiCert a révoqué 60 certificats au total dans les 24 heures suivant la découverte [15], en fixant la date de révocation à celle de leur émission [16]. Plusieurs chercheurs en cybersécurité - Squiblydoo, MalwareHunterTeam et g0njxa [17] [18] [19] - avaient observé des certificats DigiCert EV utilisés dans des campagnes malveillantes attribuées au groupe criminel chinois GoldenEyeDog (alias APT-Q-27) [20], également associé à Zhong Stealer.

C’est en réaction à cette compromission que Microsoft a renforcé en urgence les détections de Defender [21]. Mais la mise à jour des signatures, version 1.449.377.0 [22], publiée le 30 avril, a été calibrée trop large: au lieu de cibler uniquement les certificats frauduleux, elle a flaggé les certificats racine parfaitement [23].

Trois jours de panique: pourquoi les utilisateurs ont réinstallé Windows

Sur les machines touchées, les certificats ont disparu du magasin de confiance Windows, sous la clé de registre HKLMSOFTWAREMicrosoftSystemCertificatesAuthRootCertificates [24]. Les forums Reddit se sont enflammés [4]. Un utilisateur raconte avoir vu la menace réapparaître après chaque suppression sur plusieurs heures [25]. Un autre, persuadé d’être infecté, a réinitialisé complètement Windows [26]. Plusieurs ont procédé à une réinstallation totale du système d’exploitation par précaution [27].

Ces réactions extrêmes interrogent. Sur les mêmes fichiers, SentinelOne, Arctic Wolf et MalwareBytes n’ont déclenché aucune alerte [28] [29]: un faux positif isolé chez un seul éditeur est, en cybersécurité, un signal classique de calibrage défectueux plutôt que de menace réelle. Mais ce raisonnement, évident pour un analyste SOC aguerri, ne l’est pas pour l’utilisateur final - ni pour les petites structures sans équipe sécurité dédiée. La consigne réflexe face à une alerte trojan persistante reste « nuke and pave »: tout effacer, tout réinstaller. Or pendant les premières heures, Microsoft n’a publié aucune communication grand public expliquant que la détection était erronée. Sur ce vide, la panique s’est installée. La leçon dépasse l’incident: la pédagogie autour des faux positifs - et la rapidité de l’aveu d’erreur - reste l’angle mort de la communication de crise des grands éditeurs antivirus.

La déclaration officielle de Microsoft

Interrogé par BleepingComputer, Microsoft a fini par reconnaître l’erreur: « Following reports of compromised certificates Microsoft Defender immediately added detections for malware in our Defender Antivirus Software to help keep customers protected. Earlier today we determined false positive alerts were mistakenly triggered and updated the alert logic » [31]. Traduction: nous avons réagi vite à la compromission DigiCert, et nos alertes étaient erronées.

DigiCert, de son côté, martèle que ses certificats « demeurent sûrs et fiables » [32] et que l’incident de Defender ne reflète aucune nouvelle compromission [30]. Le 3 mai à 12h11 EDT [33], les utilisateurs de Microsoft XDR ont été notifiés de l’incident [33].

Le correctif et ce qui reste à faire

Microsoft a publié la mise à jour Security Intelligence version 1.449.430.0 [34], suivie de 1.449.431.0 [35], qui restaure automatiquement les certificats supprimés sur les systèmes impactés [36]. Aucune action manuelle n’est requise au-delà de la mise à jour complète de Defender [37]. Les utilisateurs peuvent forcer la mise à jour via Sécurité Windows > Protection contre les virus et menaces > Mises à jour de la protection > Rechercher des mises à jour [38].

Le calibrage des signatures Defender, angle mort du déploiement mondial

L’industrie antivirus a depuis longtemps codifié un pipeline standard de validation des signatures avant déploiement mondial: détection sur échantillon, test en environnement de staging, déploiement progressif par anneaux (cercle interne, puis cercle élargi, puis grand public), avec télémétrie de retour permettant de stopper le déploiement si un pic de faux positifs apparaît. Sur le papier, ce filtrage est censé empêcher qu’une signature trop large atteigne des centaines de millions de postes [5] avant qu’un humain ne la corrige.

Or, la version 1.449.377.0 du 30 avril [22] est passée à travers ce filet. Comment une signature trop agressive ciblant des empreintes de certificats - des certificats racine présents par défaut sur quasiment toutes les installations Windows de la planète - a-t-elle pu être validée et poussée sans déclencher d’alerte de pré-production? La signature aurait dû être confrontée, en staging, à au moins une machine équipée de Windows standard contenant les certificats racine DigiCert: le faux positif était mécaniquement détectable. Microsoft n’a pour l’heure publié aucun post-mortem expliquant à quel stade exact le filtre a manqué, ni quelles modifications de processus l’éditeur entend mettre en place. Le manque de voix dissonante publique sur ce calibrage - aucune source consultée ne questionne frontalement le pipeline - laisse la question entière.

Une mécanique récurrente du secteur

Ce n’est pas la première fois qu’une mise à jour antivirus fait plus de dégâts qu’une cyberattaque réelle. On se souvient du précédent CrowdStrike de juillet 2024, lorsqu’une mise à jour défectueuse du capteur Falcon avait paralysé des millions de machines Windows à travers le monde, clouant au sol compagnies aériennes, hôpitaux et chaînes télévisées, selon plusieurs sources. À chaque fois, le même schéma: un éditeur réagit vite à une menace réelle ou supposée, calibre trop large, et déploie sans frein. La signature 1.449.377.0 de Defender s’inscrit dans cette lignée - en moins létale, mais selon la même mécanique.

L’angle mort: qui paie pour les OS réinstallés?

Aucune des sources consultées ne quantifie le nombre exact de machines affectées, ni le coût pour les utilisateurs et entreprises ayant procédé à des réinstallations complètes. La question de la responsabilité - et celle, plus large, du calibrage des signatures déployées en urgence sur des centaines de millions de postes [5] - reste entière. L’article 1240 du Code civil prévoit qu’un dommage causé par négligence engage la responsabilité de son auteur, mais les conditions générales d’utilisation des antivirus grand public excluent en pratique presque toute indemnisation. Le précédent CrowdStrike de 2024 montre la limite de l’exercice: malgré des pertes documentées importantes, les recours collectifs engagés contre l’éditeur peinent encore à aboutir, selon plusieurs sources.

Sources

Voir le détail de chaque fait sourcé (39)

-

April 30, 2026 - Date de publication de la mise à jour de sécurité de Microsoft contenant des définitions incorrectes.

« Microsoft’s security intelligence update Version 1.449.377.0, published on April 30, 2026. »

threatlocker.com ↗ ↩ -

Assured ID Root CA et Trusted Root G4, certificats racines de DigiCert - Certificats racines spécifiques mis en quarantaine.

« les deux certificats racines de DigiCert, à savoir Assured ID Root CA et Trusted Root G4 »

01net.com ↗ ↩ -

Trojan:Win32/Cerdigent.A!dha - Nom de la menace détectée par Microsoft Defender.

« Getting a Trojan warning Trojan:Win32/Cerdigent.A!dha »

learn.microsoft.com ↗ ↩ -

Les forums Reddit sont actifs concernant ce problème, suggérant une portée mondiale. - Activité en ligne liée à la détection du trojan.

« Reddit forums are very active in relation to this as well, suggesting that this is a global issue. »

learn.microsoft.com ↗ ↩ -

des centaines de millions de machines - Nombre estimé de machines abritant des certificats racines de DigiCert.

« Notez que des centaines de millions de machines abritent des certificats racines de DigiCert. »

01net.com ↗ ↩ -

Des connexions HTTPS se sont mises à échouer, des sites web ont affiché des avertissements d’erreur, et des logiciels ont refusé de se lancer - Conséquences de la mise en quarantaine des certificats.

« Des connexions HTTPS se sont mises à échouer, des sites web ont affiché des avertissements d’erreur, et des logiciels ont refusé de se lancer. »

01net.com ↗ ↩ -

Les faux positifs ont impacté la vérification SSL, les validations de signature de code et les appels API dépendant des certificats. - Conséquences des faux positifs de Microsoft Defender.

« Within the three days that this false detection remained, Defender continuously detected and remediated these certificates, heavily impacting SSL verification from HTTPS clients, code-signing validations, and API calls that depended on them. »

threatlocker.com ↗ ↩ -

April 2, 2026 - Date à laquelle l'incident de compromission de DigiCert s'est produit.

« The incident occurred on April 2, 2026, and resulted in 60 code signing certificates being revoked. »

threatlocker.com ↗ ↩ -

Les attaquants ont ciblé le personnel de support de DigiCert début avril en créant des messages de support contenant un fichier ZIP malveillant déguisé en capture d'écran - Méthode utilisée par les attaquants pour compromettre DigiCert.

« According to DigiCert's incident report, attackers targeted the company's support staff in early April by creating support messages containing a malicious ZIP file disguised as a screenshot. »

bleepingcomputer.com ↗ ↩ -

Un appareil d'un analyste de support a finalement été compromis après plusieurs tentatives bloquées - Compromission initiale réussie par les attaquants.

« After multiple blocked attempts, one support analyst's device was eventually compromised »

bleepingcomputer.com ↗ ↩ -

Un second système est resté non détecté pendant un certain temps en raison d'une 'sensor gap' dans la protection des endpoints - Échec partiel de la détection de l'intrusion.

« followed by a second system that went undetected for a time due to an endpoint protection "sensor gap." »

bleepingcomputer.com ↗ ↩ -

L’attaquant accède à des codes d’initialisation pour un nombre restreint de certificats de signature de code chez DigiCert - Conséquence de l’incident de sécurité chez DigiCert.

« L’enquête révèle que l’attaquant accède à des codes d’initialisation pour un nombre restreint de certificats de signature de code, dont certains servent à signer du malware. »

netcost-security.fr ↗ ↩ -

27 - Nombre de certificats générés par les attaquants avec les informations acquises.

« With the acquired information, the threat actors were able to generate 27 certificates. »

threatlocker.com ↗ ↩ -

Les certificats frauduleux ont été utilisés pour signer des malwares, dont Zhong Stealer - Utilisation des faux certificats pour des logiciels malveillants.

« Ces certificats frauduleux ont ensuite été utilisés pour signer des malwares, dont un logiciel espion redoutable, Zhong Stealer. »

01net.com ↗ ↩ -

60 - Nombre total de certificats de signature de code révoqués par DigiCert après la compromission.

« DigiCert revoked 60 total code signing certificates within 24 hours of discovery. »

threatlocker.com ↗ ↩ -

La date de révocation des certificats a été fixée à leur date d'émission - Mesure de précaution prise par DigiCert concernant les certificats révoqués.

« and the revocation date set to their date of issuance. »

bleepingcomputer.com ↗ ↩ -

Squiblydoo, chercheur en cybersécurité - Chercheur ayant observé des certificats DigiCert EV dans des campagnes malveillantes.

« Avant la divulgation, des chercheurs comme Squiblydoo, MalwareHunterTeam et g0njxa observent des certificats DigiCert EV récents dans des campagnes malveillantes. »

netcost-security.fr ↗ ↩ -

MalwareHunterTeam, chercheur en cybersécurité - Chercheur ayant observé des certificats DigiCert EV dans des campagnes malveillantes.

« Avant la divulgation, des chercheurs comme Squiblydoo, MalwareHunterTeam et g0njxa observent des certificats DigiCert EV récents dans des campagnes malveillantes. »

netcost-security.fr ↗ ↩ -

g0njxa, chercheur en cybersécurité - Chercheur ayant observé des certificats DigiCert EV dans des campagnes malveillantes.

« Avant la divulgation, des chercheurs comme Squiblydoo, MalwareHunterTeam et g0njxa observent des certificats DigiCert EV récents dans des campagnes malveillantes. »

netcost-security.fr ↗ ↩ -

GoldenEyeDog (ou APT-Q-27), groupe criminel chinois - Groupe criminel identifié comme origine des certificats DigiCert EV malveillants.

« Squiblydoo note sur X que ces EV certificates proviennent d’un groupe criminel chinois, GoldenEyeDog (ou APT-Q-27). »

netcost-security.fr ↗ ↩ -

Microsoft a renforcé ses détections pour bloquer ces certificats frauduleux - Réaction de Microsoft à la faille de sécurité chez DigiCert

« En réaction, Microsoft a renforcé ses détections pour bloquer ces certificats frauduleux. »

generation-nt.com ↗ ↩ -

1.449.377.0 - Version de la mise à jour de sécurité de Microsoft contenant des définitions incorrectes.

« Microsoft’s security intelligence update Version 1.449.377.0, published on April 30, contained security definitions that were incorrectly flagging legitimate DigiCert certificates and files. »

threatlocker.com ↗ ↩ -

La mise à jour des signatures de Microsoft Defender a été trop agressive, entraînant par erreur la détection de certificats racine - Cause du faux positif dans Microsoft Defender

« Cependant, la mise à jour des signatures a été trop agressive, entraînant par erreur la détection de certificats racine parfaitement légitimes. »

generation-nt.com ↗ ↩ -

Les certificats racine DigiCert disparaissent du magasin de confiance Windows sur les machines touchées - Impact technique du dysfonctionnement.

« Sur les machines touchées, ces certificats disparaissent du magasin de confiance Windows. »

netcost-security.fr ↗ ↩ -

Un utilisateur a détecté la menace à plusieurs reprises dans les 8 dernières heures avant une mise à jour de Windows. - Récurrence de la détection avant résolution.

« In The last 8 hours I've detected several times the same "Trojan:Win32/Cerdigent.A!dha" and, after its remotion, it was detected again, over and over. »

learn.microsoft.com ↗ ↩ -

Un utilisateur a effectué une réinitialisation de Windows après avoir détecté le trojan sans succès avec d'autres outils. - Action extrême entreprise par un utilisateur pour éliminer la menace.

« i scanned it using MalwareBytes but got nothing, only in Microsoft Defender. I thought malwarebytes can't scanned it, so i go RESET my windows. »

learn.microsoft.com ↗ ↩ -

Des utilisateurs ont procédé à une réinstallation complète de leur système d'exploitation par crainte d'une infection - Réaction des utilisateurs face aux alertes de sécurité

« Par crainte d'un ordinateur infecté, des utilisateurs ont procédé à une réinstallation complète de leur système d'exploitation en guise de précaution. »

generation-nt.com ↗ ↩ -

Un utilisateur n'a pas reçu d'alerte de SentinelOne ou Arctic Wolf, contrairement à Microsoft Defender. - Comparaison des alertes entre différents outils de sécurité.

« I am seeing this alert from Microsoft but not from SentinelOne or Arctic Wolf. »

learn.microsoft.com ↗ ↩ -

MalwareBytes - Outil de sécurité utilisé par un utilisateur pour scanner son système.

« i scanned it using MalwareBytes but got nothing, only in Microsoft Defender. »

learn.microsoft.com ↗ ↩ -

Microsoft a confirmé que l'erreur provenait de leur logique de détection, et non d'une compromission des certificats DigiCert. - Confirmation de la source du problème par Microsoft.

« Microsoft has confirmed this was an error in their detection logic - not a compromise of DigiCert certificates. »

digicert.com ↗ ↩ -

Following reports of compromised certificates Microsoft Defender immediately added detections for malware in our Defender Antivirus Software to help keep customers protected. Earlier today we determined false positive alerts were mistakenly triggered and updated the alert logic - Déclaration de Microsoft confirmant les faux positifs et leur correction.

« "Following reports of compromised certificates Microsoft Defender immediately added detections for malware in our Defender Antivirus Software to help keep customers protected. Earlier today we determined false positive alerts were mistakenly triggered and updated the alert logic," Microsoft told BleepingComputer. »

bleepingcomputer.com ↗ ↩ -

DigiCert certificates remain secure and trustworthy. - Affirmation de DigiCert sur la sécurité de ses certificats après l'incident avec Microsoft Defender.

« DigiCert certificates remain secure and trustworthy. »

digicert.com ↗ ↩ -

May 3 at 12:11 p.m. EDT - Date et heure auxquelles les utilisateurs de Microsoft XDR ont été notifiés de l'incident des faux positifs.

« On May 3 at 12:11 p.m. EDT, Microsoft XDR users were notified of issue ID DZ1299600 detailing the false positive alerts. »

threatlocker.com ↗ ↩ -

1.449.430.0 - Numéro de version de la mise à jour de sécurité Microsoft corrigeant le problème.

« This is resolved in the latest Microsoft Security definition update 1.449.430.0 »

learn.microsoft.com ↗ ↩ -

1.449.431.0 - Version la plus récente de la mise à jour de l’intelligence de sécurité.

« La plus récente passe à 1.449.431.0, et restaure les certificats supprimés sur les systèmes impactés. »

netcost-security.fr ↗ ↩ -

Microsoft restaure les certificats supprimés sur les systèmes impactés via la mise à jour 1.449.431.0 - Action corrective de Microsoft.

« La plus récente passe à 1.449.431.0, et restaure les certificats supprimés sur les systèmes impactés. »

netcost-security.fr ↗ ↩ -

Aucune action n'est requise au-delà de la mise à jour complète de Microsoft Defender. - Recommandation de DigiCert aux utilisateurs.

« No action is required beyond ensuring Microsoft Defender is fully up to date. »

digicert.com ↗ ↩ -

Les utilisateurs Windows peuvent forcer une mise à jour manuelle via Windows Security > Virus and threat protection > Protection updates - Méthode pour appliquer la correction manuellement.

« Windows users can manually force an update by going into Windows Security > Virus and threat protection > Protection updates and clicking on Check for Updates. »

bleepingcomputer.com ↗ ↩ -

May 3, 2026 - Date de publication de la mise à jour de sécurité corrigeant les faux positifs.

« Microsoft published a new security intelligence update on May 3, 1.449.431.0. »

threatlocker.com ↗ ↩

Sources

- Trojan:Win32/Cerdigent.A!dha

- Microsoft and code

- Microsoft Defender signale à tort les certificats DigiCert comme Trojan:Win32/Cerdigent.A!dha

- Microsoft Defender déraille : en voulant bloquer des pirates, l'antivirus a semé la pagaille sur Windows

- Quand Microsoft Defender souffle un vent de panique sur Windows

- DigiCert compromise precedes widespread Microsoft Defender false positives

- Microsoft Defender wrongly flags DigiCert certs as Trojan:Win32/Cerdigent.A!dha