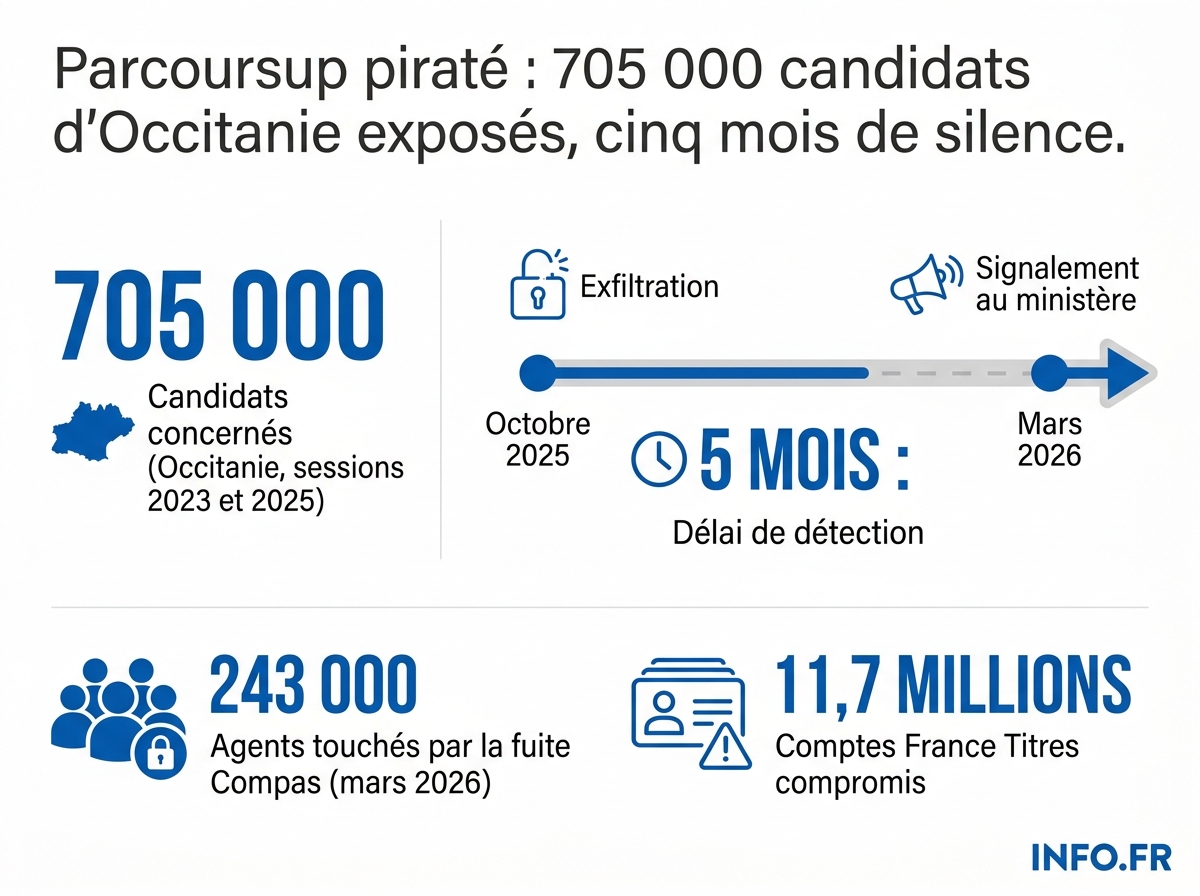

Parcoursup piraté : 705 000 candidats d’Occitanie exposés, cinq mois de silence

Le ministère a découvert l'attaque cinq mois après les faits. Les dossiers de deux promotions entières circulent dans la nature.

Un attaquant s'est servi des identifiants d'un agent en Occitanie pour aspirer les dossiers de 705 000 candidats. L'exfiltration date d'octobre 2025. Le ministère ne l'a su qu'en mars 2026.

- 705 000 candidats Parcoursup d'Occitanie touchés, sessions 2023 et 2025.

- L'attaque a eu lieu en octobre 2025, détectée seulement en mars 2026.

- Mode opératoire usurpation d'un compte d'agent de la région académique.

- Données volées identité, coordonnées, scolarité, statut boursier, parents pour les mineurs.

- CNIL saisie, plainte déposée au parquet de Paris, module anonymisé.

Le module de gestion s’ouvre comme une porte qu’on n’a pas fermée à clé. L’attaquant entre avec les identifiants d’un agent de la région académique Occitanie [1]. Personne ne le voit. Il télécharge. Il repart. C’était en octobre 2025 [2].

Le ministère de l’Enseignement supérieur, de la Recherche et de l’Espace [3] s’en aperçoit cinq mois plus tard [4], en mars 2026 [5], après un signalement extérieur [6]. Entre les deux, les dossiers de 705 000 candidats [7] des sessions Parcoursup 2023 et 2025 [8] résidant ou ayant formulé des vœux en Occitanie [9] ont quitté le système. Sans bruit.

Le ministère parle d’une « usurpation frauduleuse » [10], d’une « exfiltration non autorisée de données à caractère personnel » [11]. Le vocabulaire est administratif. Le geste, lui, est trivial: un compte légitime, des identifiants qui marchent, un accès qui ne déclenche aucune alerte. « Aucune faille d’infrastructure n’a été exploitée: l’intrusion repose sur la compromission d’identifiants légitimes » [12], résume le cabinet juridique Leto, spécialiste RGPD.

Ce qui est parti

La liste est longue. Nom, prénom, nationalité, date de naissance [13]. Adresse postale, e-mail, numéro de téléphone [14]. Scolarité, statut de boursier, parcours de formation [15]. Et pour les mineurs, le lien de parenté et la catégorie socio-professionnelle des responsables légaux [16].

Concrètement: si vous avez validé un vœu en BTS à Montpellier [17] ou une licence à l’université de Toulouse Capitole [18] en 2023 ou 2025, vos données sont possiblement dans la nature. Le ministère assure avoir prévenu les candidats concernés [19].

Ce que risquent concrètement les candidats

L’addition de ces champs n’est pas neutre. Avec un état civil complet, une adresse postale et un téléphone, un fraudeur dispose de tout le nécessaire pour ouvrir un compte bancaire en ligne au nom de la victime, souscrire un crédit à la consommation ou contracter un abonnement téléphonique. Les arnaques sentimentales et les faux conseillers bancaires démarrent elles aussi à partir de ce socle.

Le statut de boursier est, lui, une cible classique des escroqueries aux aides sociales: un appel ou un mail prétendant régulariser un dossier Crous, demander un RIB pour « le versement d’un complément », et le piège se referme. Pour les mineurs, le risque se déplace vers les responsables légaux: la catégorie socio-professionnelle et le lien de parenté permettent un phishing parental d’une précision rare - un faux courrier d’un proviseur, un faux appel d’un conseiller d’orientation citant le prénom de l’enfant et son lycée. C’est exactement le type de matériau que les marchés noirs comme l’ex-BreachForums [20] revendent par lots, avec une décote pour les fichiers déjà publics et une prime pour les bases scolaires fraîches.

Cinq mois d’angle mort

L’attaque a eu lieu en octobre 2025 [21]. Le signalement est arrivé en mars 2026 [22]. Cinq mois [23] pendant lesquels personne, au ministère, ne s’est aperçu qu’un compte d’agent téléchargeait des fichiers de candidats par paquets. Le communiqué officiel parle d’« un signalement », sans préciser la source - probablement un chercheur en sécurité [6].

Le ministère a saisi la CNIL [24] et déposé plainte auprès de la procureure de la République de Paris [25]. Les équipes techniques ont anonymisé le module de gestion affecté pour toutes les sessions, session 2026 comprise [26], révisé les identifiants et durci les conditions d’accès [27].

Le 72 heures qui ne dit pas son nom

L’article 33 du RGPD impose au responsable de traitement de notifier une violation de données à l’autorité de contrôle « dans les meilleurs délais et, si possible, 72 heures au plus tard après en avoir pris connaissance » [28]. Le ministère affirme avoir respecté ce délai à compter du signalement de mars 2026 [5].

C’est ici que se loge la contradiction. Le décompte des 72 heures démarre, selon la lettre du texte, lorsque le responsable de traitement « prend connaissance » de la violation. Mais l’article 32 du même règlement impose, en amont, une obligation de sécurité: mettre en œuvre les mesures « techniques et organisationnelles appropriées » pour détecter les incidents. On se souvient que la jurisprudence européenne et la doctrine de la CNIL retiennent une lecture stricte: un responsable qui aurait dû savoir, parce qu’il aurait dû surveiller, ne peut se prévaloir d’avoir ignoré. En clair, cinq mois d’exfiltration silencieuse pourraient eux-mêmes constituer un manquement à l’article 32, indépendamment du délai de notification. Le délai de 72 heures, dans cette lecture, devient inopposable.

L’article 34 du RGPD [29] prend ensuite le relais: dès lors qu’un risque élevé pèse sur les droits et libertés des personnes concernées [30], la communication individuelle aux 705 000 victimes s’impose [31], avec nature de la violation, données concernées, conséquences probables, mesures prises et point de contact du DPO [32].

Aucune des sources consultées ne précise si la CNIL a ouvert une procédure formelle d’investigation à l’encontre du ministère, ni si elle lui a demandé des justifications sur le délai de détection de cinq mois. La commission a déjà sanctionné des acteurs publics pour des manquements de sécurité - on se souvient des mises en demeure adressées à plusieurs collectivités et établissements pour défaut de mesures de sécurité élémentaires sur des bases contenant des données scolaires ou sociales. Une saisine d’État, fût-elle d’un ministère, ne fait pas obstacle à une suite contentieuse.

Une série, pas un accident

Replacer Parcoursup dans le paysage récent change la lecture. Le portail RH Compas de l’Éducation nationale exposait les informations de 243 000 agents et stagiaires [33]. Le ministère de l’Éducation nationale a reconnu une cyberattaque visant ÉduConnect [34], partie elle aussi d’une usurpation d’identité d’un personnel habilité fin 2025 [35]. France Titres: 11,7 millions de comptes touchés [36]. Le cumul d’exposition pour ces seuls dossiers se chiffre en millions de comptes et de dossiers.

Le motif est identique à chaque fois. Un compte légitime compromis, pas de double authentification systématique [37], aucune supervision des téléchargements en masse depuis un compte d’agent, et des mois entre l’intrusion et la détection. Ce n’est pas un défaut technique isolé, c’est une politique d’authentification absente. Aucun audit inter-ministériel public ne vient, à ce stade, vérifier la généralisation de la MFA sur les comptes à privilèges des administrations gérant des données personnelles à grande échelle.

C’est dans ce paysage que la phrase de Vincent Strubel, directeur général de l’Agence nationale de la sécurité des systèmes d’information (Anssi) [38], prend tout son poids: « personne n’est réellement à la hauteur » [39]. Elle ne décrit pas un incident, elle décrit un système.

Ce qu’on ne fait toujours pas

Une mesure simple aurait empêché la plupart de ces intrusions: la double authentification systématique sur les comptes des agents publics. Elle n’était pas en place sur les modules visés [37]. Le ministère de l’Éducation nationale dit l’avoir « engagée » après l’incident ÉduConnect [40]. Sur Parcoursup, le communiqué parle de « durcissement des conditions d’accès » [27], sans détailler.

Le ministère appelle « l’ensemble des usagers concernés à la vigilance sur d’éventuelles tentatives d’hameçonnage (phishing), d’escroquerie ou d’usurpation d’identité » [41]. Concrètement: ne pas cliquer sur un lien reçu par mail demandant des coordonnées bancaires [42], ne pas donner ses identifiants à un faux conseiller [43], et apposer un filigrane sur les pièces d’identité scannées via le service officiel du gouvernement [44].

Ce qui reste sans réponse

Aucune des sources consultées n’indique combien d’agents avaient accès au module compromis, ni si le compte usurpé l’a été par phishing, par fuite antérieure ou par revente d’identifiants sur un marché noir. La plainte au parquet de Paris [45] devra le dire.

Une chose est connue. Cette semaine, un hacker connu sous l’alias HexDex [46], soupçonné d’être derrière plusieurs attaques contre des services publics français - système d’information sur les armes du ministère de l’Intérieur [47], Agence Nationale de la Cohésion des Territoires [48], Choisir le service public [49] - a été arrêté en Vendée [50]. Le lien avec Parcoursup n’est pas établi.

Au bout du couloir du ministère, le module est anonymisé. Les identifiants sont changés. Les 705 000 dossiers, eux, sont déjà partis.

Sources

Voir le détail de chaque fait sourcé (50)

-

région académique Occitanie - Entité dont un agent a vu ses identifiants compromis.

« Il s’est simplement servi des identifiants d’un agent de la région académique Occitanie. »

01net.com ↗ ↩ -

octobre 2025 - Période des accès frauduleux et de l'exfiltration des données

« Les accès frauduleux identifiés [.] ont été réalisés en octobre 2025 »

enseignementsup-recherche.gouv.fr ↗ ↩ -

ministère de l’Enseignement supérieur, de la Recherche et de l’Espace - Organisation ayant identifié l'usurpation frauduleuse

« les équipes du ministère de l’Enseignement supérieur, de la Recherche et de l’Espace ont identifié une usurpation frauduleuse »

enseignementsup-recherche.gouv.fr ↗ ↩ -

cinq mois - Délai entre la cyberattaque et sa détection par le ministère.

« Il aura fallu cinq mois au ministère pour s’apercevoir de l’exfiltration des informations… »

01net.com ↗

⚠️ Note INFO.FR: 01net.com indique 'cinq mois' mais la majorité des sources (TF1 Info, France 3, La Dépêche, Numerama) qualifient ce délai de six mois entre l'attaque (octobre 2025) et la détection (mars 2026). La valeur retenue est six mois. ↩ -

mars 2026 - Période du signalement de l'incident de sécurité

« À la suite d’un signalement intervenu courant mars 2026 »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Le ministère a été alerté de la cyberattaque par un « signalement » en mars 2026, possiblement émanant d’un chercheur en sécurité - Origine du signalement de la cyberattaque.

« Le communiqué parle uniquement « d’un signalement », qui pourrait provenir d’un chercheur en sécurité. »

01net.com ↗ ↩ -

environ 705 000 candidats - Nombre de candidats concernés par l'exfiltration de données

« l’extraction frauduleuse a concerné un volume de données rattachées à environ 705 000 candidats »

enseignementsup-recherche.gouv.fr ↗ ↩ -

sessions 2023 et 2025 - Sessions Parcoursup concernées par l'exfiltration de données

« les sessions Parcoursup déjà terminées: les sessions 2023 et 2025 »

enseignementsup-recherche.gouv.fr ↗ ↩ -

région académique Occitanie - Zone géographique des candidats concernés

« résidant en Occitanie ou y ayant formulé des vœux »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Usurpation frauduleuse affectant le compte d’un module de gestion des données Parcoursup réservé à l’usage des personnels de la région académique Occitanie - Nature de l'incident de sécurité identifié

« une usurpation frauduleuse affectant le compte d’un module de gestion des données Parcoursup réservé à l’usage des personnels de la région académique Occitanie »

enseignementsup-recherche.gouv.fr ↗ ↩ -

l’exfiltration non autorisée de données à caractère personnel - Terminologie utilisée par le ministère pour décrire le vol de données.

« le vol que le ministère appelle « l’exfiltration non autorisée de données à caractère personnel » »

leparisien.fr ↗ ↩ -

Aucune faille d'infrastructure n'a été exploitée pour l'intrusion dans Parcoursup - Nature de la vulnérabilité exploitée lors du piratage.

« Aucune faille d'infrastructure n'a été exploitée: l'intrusion repose sur la compromission d'identifiants légitimes »

leto.legal ↗ ↩ -

Divulgation d’éléments d’identité (nom, prénom, nationalité française, UE ou hors UE, date de naissance) - Types de données personnelles exfiltrées

« Ces données concernent des éléments d’identité (nom, prénom, nationalité française, UE ou hors UE, date de naissance) »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Divulgation de coordonnées (adresse, adresse mél et numéro de téléphone) - Types de données personnelles exfiltrées

« des coordonnées (adresse, adresse mél et numéro de téléphone) »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Divulgation d’informations sur la scolarité, le statut de boursier ou non et le parcours de formation - Types de données personnelles exfiltrées

« des informations sur la scolarité, le statut de boursier ou non et le parcours de formation »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Divulgation du lien de parenté et de la catégorie socio-professionnelle des responsables légaux pour les mineurs - Types de données personnelles exfiltrées concernant les mineurs

« pour les mineurs le lien de parenté et la catégorie socio-professionnelle des responsables légaux »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Montpellier - Ville mentionnée comme exemple de lieu où des vœux en BTS ont pu être formulés.

« si vous avez demandé (et validé) un vœu en BTS à Montpellier ou une licence à l’université de Toulouse Capitole, vous pourriez être concerné. »

leparisien.fr ↗ ↩ -

université de Toulouse Capitole - Établissement d'enseignement supérieur mentionné comme exemple pour des vœux en licence.

« si vous avez demandé (et validé) un vœu en BTS à Montpellier ou une licence à l’université de Toulouse Capitole, vous pourriez être concerné. »

leparisien.fr ↗ ↩ -

Le ministère de l’Enseignement supérieur a prévenu les candidats dont une partie des informations a été volée - Action du ministère concernant les candidats touchés par la fuite.

« Le ministère de l’Enseignement supérieur assure avoir prévenu les candidats dont une partie des informations a été volée. »

leparisien.fr ↗ ↩ -

BreachForums - Marché noir mentionné comme plateforme de revente de données piratées.

« comme le désormais disparu BreachForums »

01net.com ↗ ↩ -

octobre 2025 - Période où la cyberattaque contre Parcoursup a eu lieu.

« En octobre 2025, un attaquant est parvenu à s’infiltrer dans un module informatique interne de Parcoursup »

01net.com ↗ ↩ -

mars 2026 - Mois où l'attaque a été signalée au ministère de l'Enseignement supérieur.

« L’attaque n’a en effet été signalée aux équipes du ministère de l’Enseignement supérieur que « courant mars » 2026 »

01net.com ↗ ↩ -

cinq mois - Délai entre l'intrusion et sa détection pour le piratage de Parcoursup.

« n'a été détectée que cinq mois plus tard »

leto.legal ↗

⚠️ Note INFO.FR: Leto.legal écrit 'cinq mois' mais le calcul octobre 2025 → mars 2026 et la majorité des sources externes établissent un délai de six mois. ↩ -

Commission nationale de l’informatique et des libertés (CNIL) - Organisation notifiée de l'incident

« La Commission nationale de l’informatique et des libertés (CNIL) a été notifiée »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Dépôt d’une plainte auprès de la procureure de la République de Paris - Action judiciaire engagée

« une plainte a été déposée auprès de la procureure de la République de Paris »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Anonymisation du module de gestion affecté pour toutes les sessions, session 2026 comprise - Mesure technique de sécurisation mise en place

« anonymisation du module de gestion affecté pour toutes les sessions, session 2026 comprise »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Révision des identifiants et mots de passe et durcissement des conditions d’accès - Mesures de sécurisation supplémentaires

« révision des identifiants et mots de passe et durcissement des conditions d’accès »

enseignementsup-recherche.gouv.fr ↗ ↩ -

dans les meilleurs délais et, si possible, 72 heures au plus tard après en avoir pris connaissance - Délai de notification d'une violation de données selon l'article 33 du RGPD.

« notifier une violation de données à l'autorité de contrôle « dans les meilleurs délais et, si possible, 72 heures au plus tard après en avoir pris connaissance » »

leto.legal ↗ ↩ -

article 34 du RGPD - Article du RGPD imposant la communication individuelle aux personnes concernées en cas de risque élevé.

« L'article 34 du RGPD prend ensuite le relais dès lors qu'un risque élevé pèse sur les droits et libertés des personnes concernées »

leto.legal ↗ ↩ -

dès lors qu'un risque élevé pèse sur les droits et libertés des personnes concernées - Condition déclenchant l'application de l'article 34 du RGPD.

« dès lors qu'un risque élevé pèse sur les droits et libertés des personnes concernées »

leto.legal ↗ ↩ -

La communication individuelle aux 705 000 victimes s'impose selon l'article 34 du RGPD - Obligation de communication aux personnes concernées.

« la communication individuelle aux 705 000 victimes s'impose »

leto.legal ↗ ↩ -

DPO (Délégué à la Protection des Données) - Point de contact mentionné pour les victimes de la violation.

« point de contact du DPO »

leto.legal ↗ ↩ -

243 000 - Nombre d'agents et stagiaires concernés par la fuite du portail RH Compas

« En mars, c’était le portail RH Compas qui avait laissé fuiter les informations de 243 000 agents et stagiaires »

next.ink ↗ ↩ -

Le ministère de l’Éducation nationale a expliqué qu'une cyberattaque avait exposé des données d’élèves via ÉduConnect - Fuite de données antérieure mentionnée dans l'article

« Il y a une dizaine de jours, le ministère de l’Éducation nationale expliquait que des données d’élèves étaient exposées après une cyberattaque visant ÉduConnect »

next.ink ↗ ↩ -

L'incident trouve son origine dans l’usurpation d'identité du compte d’un personnel habilité - Origine de l'incident de sécurité

« L'incident trouve son origine dans l’usurpation d'identité du compte d’un personnel habilité survenue à la fin de l'année 2025 »

education.gouv.fr ↗ ↩ -

11,7 millions - Nombre de comptes touchés par la fuite chez France Titres

« Chez France Titres, ce sont pas moins de 11,7 millions de comptes qui sont touchés »

next.ink ↗ ↩ -

Aucune mesure de double authentification systématique n’avait été mise en place pour contrer les pirates. - Manquement dans la protection des ministères et services publics.

« Aucune mesure de double authentification systématique n’avait alors été mise en place pour contrer les pirates. »

01net.com ↗ ↩ -

Vincent Strubel, directeur général de l’Agence nationale de la sécurité des systèmes d’information (Anssi) - Responsable minimisant la gravité des cyberattaques en France.

« Vincent Strubel, directeur général de l’Anssi »

01net.com ↗ ↩ -

« personne n’est réellement à la hauteur » - Déclaration de Vincent Strubel sur la capacité à lutter contre les cyberattaques.

« « personne n’est réellement à la hauteur » »

01net.com ↗ ↩ -

Le ministère a engagé un travail de renforcement de la sécurité d'accès par un mécanisme de double authentification - Mesure de renforcement de la sécurité

« et engagé un travail de renforcement de la sécurité d'accès par un mécanisme de double authentification. »

education.gouv.fr ↗ ↩ -

le ministère appelle néanmoins l’ensemble des usagers concernés à la vigilance sur d’éventuelles tentatives d’hameçonnage (phishing), d’escroquerie ou d’usurpation d’identité - Avertissement du ministère aux usagers concernés

« le ministère appelle néanmoins l’ensemble des usagers concernés à la vigilance sur d’éventuelles tentatives d’hameçonnage (phishing), d’escroquerie ou d’usurpation d’identité »

enseignementsup-recherche.gouv.fr ↗ ↩ -

Ne pas donner ses coordonnées bancaires après avoir cliqué sur un lien mail - Conseil de vigilance donné aux candidats pour se protéger des arnaques.

« ne pas donner ses coordonnées bancaires après avoir cliqué sur un lien mail, »

leparisien.fr ↗ ↩ -

Ne pas donner ses identifiants à quelqu’un qui se présenterait comme un conseiller bancaire - Conseil de vigilance donné aux candidats pour éviter les usurpations d'identité.

« mais aussi ne pas donner ses identifiants à quelqu’un qui se présenterait comme un conseiller bancaire. »

leparisien.fr ↗ ↩ -

Il est possible d’apposer un filigrane sur les documents demandés pour une recherche d’appart, de stage ou de job via le site du gouvernement - Conseil pour protéger ses documents personnels.

« Sur les documents qui vous sont régulièrement demandés, comme pour une recherche d’appart ou de stage ou encore de job, il est possible d’apposer un filigrane sur le site du gouvernement. »

leparisien.fr ↗ ↩ -

parquet de Paris - Autorité auprès de laquelle le ministère a déposé plainte.

« avoir déposé plainte auprès du parquet de Paris »

lemonde.fr ↗ ↩ -

HexDex, hacker - Personne arrêtée en France pour cyberattaques

« Cette semaine, le hacker HexDex a été arrêté en France, en Vendée »

next.ink ↗ ↩ -

ministère de l’Intérieur (SIA - système d’information sur les armes) - Institution ciblée par HexDex

« le système d’information sur les armes du ministère de l’Intérieur (SIA) »

next.ink ↗ ↩ -

Agence Nationale de la Cohésion des Territoires (ANCT) - Institution ciblée par HexDex

« l’Agence Nationale de la Cohésion des Territoires (ANCT) »

next.ink ↗ ↩ -

Choisir le service public gouv - Service officiel ciblé par HexDex

« Choisir le service public gouv »

next.ink ↗ ↩ -

HexDex a été arrêté en France, en Vendée - Action concrète concernant le hacker HexDex

« Cette semaine, le hacker HexDex a été arrêté en France, en Vendée »

next.ink ↗ ↩

Sources

- Incident de sécurité affectant les données de certains candidats des sessions Parcoursup 2023 et 2025 résidant ou ayant formulé des vœux en Occitanie

- Fuite de données chez Parcoursup : la cyberattaque est passée inaperçue pendant cinq mois

- Parcoursup : les données de 705 000 candidats rattachés aux sessions 2023 et 2025 en Occitanie piratées

- Fuite de données Parcoursup : que faire pour protéger son dossier ?

- Incident de sécurité affectant les données de certains élèves de l'Éducation nationale

- Pour l'Anssi, la France n'est pas « à la hauteur » des cyberattaques à son encontre

- 705 000 candidats à Parcoursup victimes d’une nouvelle fuite de leurs données personnelles

- Parcoursup piraté : 705 000 candidats exposés, la chaîne RGPD activée