Qilin revendique une attaque contre Exclusive Networks : le distributeur français de Palo Alto et CrowdStrike sous menace de publication

Le ransomware russophone affirme avoir compromis le distributeur de cybersécurité aux 60 pays, sur fond d'explosion des cybermenaces en France.

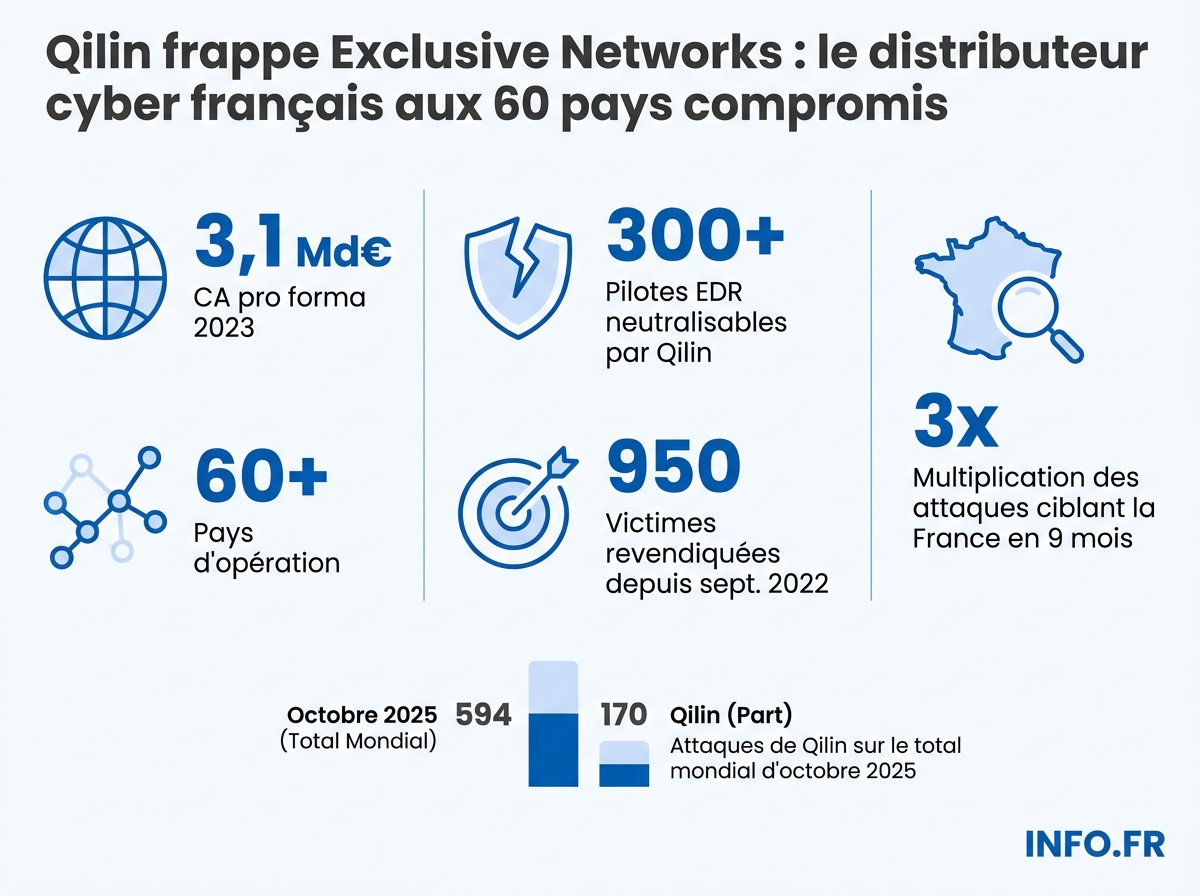

Qilin a revendiqué le 26 avril 2026 une attaque contre Exclusive Networks, distributeur français de cybersécurité aux 3,1 milliards d'euros de CA.

- Qilin a revendiqué une attaque contre Exclusive Networks le 26 avril 2026 à ce stade, il s'agit d'une revendication non démentie, sans confirmation indépendante de l'intrusion.

- Le distributeur français pèse 3,1 milliards d'euros de CA pro forma 2023 et opère dans plus de 60 pays.

- Cisco Talos a documenté la technique une DLL malveillante neutralise plus de 300 pilotes EDR avant le chiffrement.

- Les articles 323-2 et 323-3 du Code pénal et l'article 83 RGPD encadrent les infractions et sanctions associées.

- Le risque supply chain rappelle les précédents Kaseya (1 500 entreprises) et SolarWinds (18 000 organisations).

- Les cyberattaques ciblant la France ont triplé entre mai 2025 et février 2026.

Le 26 avril 2026 [1], le groupe de ransomware Qilin [2] a revendiqué une cyberattaque contre Exclusive Networks [3], distributeur français de solutions de cybersécurité et de cloud présent dans plus de 60 pays [4] avec 2 800 collaborateurs [5]. La fuite a été rendue publique le lendemain, 27 avril 2026 [6]. Volume exfiltré: inconnu [7]. Le groupe menace de publier les données sensibles à défaut de négociation [8].

Précision liminaire indispensable. À la date de publication de cet article, aucune source indépendante n’a confirmé l’intrusion effective dans les systèmes d’Exclusive Networks [3]. Ce qui est documenté: la revendication publique de Qilin [9], l’inscription de l’entreprise sur son site d’extorsion, la menace de fuite [8]. Ce qui ne l’est pas: le périmètre réel de la compromission, la nature des données détenues, l’accès éventuel aux systèmes clients. Le terme « compromis » employé dans cet article reflète la revendication non démentie de Qilin, et non une démonstration technique indépendante.

Ce que cela signifie concrètement: un distributeur dont la cybersécurité représente 50% du chiffre d’affaires [10], qui a généré 1,6 milliard d’euros au seul premier semestre 2024 [11] et 3,1 milliards d’euros pro forma en 2023 [12], est désormais inscrit au tableau de chasse de l’un des groupes ransomware les plus actifs au monde. Exclusive Networks est l’intermédiaire commercial de Palo Alto Networks [13], avec lequel il a franchi le seuil du milliard de dollars de ventes annuelles en EMEA en 2025 [14], ainsi que de Fortinet [15] et CrowdStrike [16].

Une mécanique technique qui neutralise les EDR

Les chercheurs de Cisco Talos [18] ont décortiqué le mode opératoire de Qilin. Le malware débute par le sideloading d’une DLL malveillante baptisée msimg32.dll [19], chargée via une application légitime comme FoxitPDFReader.exe [20]. La DLL pirate transmet les appels API à la véritable msimg32.dll [21] pour préserver le comportement applicatif normal. Le payload final s’exécute entièrement en mémoire, sans jamais toucher le disque [22].

Le cœur de l’opération: le loader déploie deux pilotes noyau, dont rwdrv.sys [23], pour écrire en mémoire physique et désinscrire les callbacks de surveillance d’une liste codée en dur de plus de 300 noms de pilotes EDR [24]. Le malware écrase temporairement le callback CiValidateImageHeader pour désactiver Code Integrity [25]. Et un géo-fencing termine l’exécution si la locale système correspond à un pays post-soviétique [26]. Les techniques ne sont pas inédites, mais elles restent hautement efficaces selon Cisco Talos [27]. Traduit en clair: la quasi-totalité des défenses EDR du marché peuvent être neutralisées avant que le ransomware ne se déclenche.

Qilin: le RaaS dominant du paysage 2025

Apparue à l’automne 2022 [28], cette organisation cybercriminelle décrite comme russophone [29] est aussi tracée sous les noms Agenda, Gold Feather et Water Galura [30]. Elle est l’un des Ransomware-as-a-Service les plus actifs [31], avec plus de 40 victimes revendiquées par mois [32]. En octobre 2025, Qilin était responsable de 170 des 594 attaques [33] recensées par NCC Group, soit 29% du total mensuel mondial. Le groupe touche une commission de 15 à 20% [34] sur les rançons obtenues par ses affiliés. Sur ransomware.live, on dénombre 950 victimes revendiquées depuis septembre 2022 [17].

Selon Julien Mousqueton [35], fondateur de ransomware.live, « c’est l’une des deux franchises les plus visiblement actives actuellement, avec Akira [36] ». Qilin cible stratégiquement trois secteurs « où les paiements de rançons sont plus probables: l’industrie manufacturière, les services légaux et professionnels et les services financiers » [37], détaille Qualys [38]. La France figure parmi les pays les plus ciblés par les affiliés de Qilin, derrière les États-Unis [39].

Russophone: ce que l’attribution affirme et ce qu’elle ne prouve pas

L’attribution russophone de Qilin repose sur un faisceau d’indices techniques. Le plus solide: le géo-fencing post-soviétique codé dans le loader [26], qui interrompt l’exécution si la locale système correspond à un pays de la Communauté des États indépendants. C’est un marqueur classique des opérations cybercriminelles tolérées par Moscou, qui épargnent leur propre juridiction. Le ministère japonais des Affaires étrangères a publiquement évoqué une origine russe [40] à l’occasion de l’attaque contre Asahi.

Mais Valéry Rieß-Marchive [41], rédacteur en chef de LeMagIT, met en garde contre la lecture mécanique de ces indices: « On ne peut pas exclure une tentative de tromperie, où un acteur malveillant voudrait brouiller les pistes en reprenant des usages cohérents avec une autre zone géographique que la sienne » [42]. L’expert ajoute que « l’écosystème cybercriminel est bien plus mondialisé qu’on a généralement tendance à le présenter » [43]. Les affiliés du modèle RaaS peuvent opérer depuis n’importe où; seul le noyau opérationnel est probablement russophone. Concernant Qilin [2], le niveau de certitude reste celui d’un faisceau d’indices, non d’une preuve formelle.

Le précédent français: lycées, mairies, PME

L’attaque contre Exclusive Networks [3] s’inscrit dans une campagne française documentée depuis l’automne 2025. Près de 80% des lycées publics des Hauts-de-France [44] ont été paralysés depuis le 10 octobre 2025 [45]. Les mairies d’Elne et Font-Romeu-Odeillo-Via [46] [47] ont été frappées. « On n’avait plus rien, tout le fonctionnement du système informatique interne de la mairie ne marchait plus » [48], résume Nicolas Garcia, maire d’Elne [49]. Qilin affirme détenir plus d’un téraoctet de données [50] dans le seul dossier régional, dont copies de cartes d’identité, passeports, CV et relevés de notes [51].

Le cadre légal: ce que dit le Code pénal et le RGPD

Une cyberattaque par ransomware avec exfiltration et menace de publication n’est pas un fait divers: elle relève d’un arsenal pénal et réglementaire dense, trop rarement rappelé. Selon plusieurs sources, l’article 323-2 du Code pénal réprime le fait d’entraver ou de fausser le fonctionnement d’un système de traitement automatisé de données, et l’article 323-3 sanctionne l’extraction, la détention ou la transmission frauduleuse de données. Lorsque l’infraction est commise en bande organisée, des circonstances aggravantes s’appliquent - qualificatif qui s’applique structurellement à un RaaS comme Qilin.

Côté victime, l’article 33 du RGPD impose une notification à la CNIL dans les 72 heures suivant la connaissance d’une violation de données personnelles, et l’article 34 une information des personnes concernées en cas de risque élevé. L’article 83 plafonne les sanctions administratives à 20 millions d’euros ou 4% du chiffre d’affaires mondial annuel - rapporté aux 3,1 milliards d’euros pro forma 2023 d’Exclusive Networks [12], le plafond théorique avoisine les 124 millions d’euros. La loi de programmation militaire, qui transpose partiellement NIS2, élargit l’obligation de déclaration d’incident à l’ANSSI pour les opérateurs de services essentiels et entités importantes. Pour une société cotée, le règlement européen MAR (Market Abuse Regulation) impose enfin la divulgation sans délai de toute information privilégiée susceptible d’influencer le cours du titre.

Le silence d’Exclusive Networks

À ce jour, l’entreprise [3] n’a publié aucun communiqué officiel détaillant un éventuel incident de sécurité, son périmètre ou les mesures correctives engagées. Le marché ignore si une notification CNIL a été déposée, si l’ANSSI a été saisie au titre des obligations LPM, et si l’AMF a été informée au titre du règlement MAR. L’écart entre l’inscription de l’entreprise sur le site d’extorsion de Qilin les 26 et 27 avril 2026 [1] [6] et l’absence de communication de marché interroge.

Cette opacité n’est pas neutre. Pour les 2 800 collaborateurs [5], les centaines de revendeurs partenaires et les clients finaux dans 60 pays [4], chaque jour passé sans information officielle, c’est un jour sans capacité d’évaluer leur propre exposition: leurs identifiants de portail partenaire ont-ils été exfiltrés? Les configurations de leurs équipements distribués sont-elles compromises? Les éditeurs amont - Palo Alto Networks [13], Fortinet [15], CrowdStrike [16] - ont-ils été notifiés? Sur ces questions, le silence prévaut.

Supply chain: ce que la compromission d’un distributeur implique

Un distributeur de cybersécurité n’est pas une entreprise comme les autres dans l’ IT. Il agrège, par construction, des données sensibles que ne possède aucun de ses clients pris isolément: portails partenaires d’inscription, licences distribuées, configurations de référence, identifiants techniques de revendeurs, contrats-cadres avec les éditeurs, voire artefacts de support technique remontés depuis des déploiements clients. Une compromission au niveau du distributeur potentialise donc l’accès indirect à des centaines, voire des milliers, d’environnements clients en aval.

Les précédents canoniques sont connus. Selon plusieurs sources, l’attaque SolarWinds de 2020 a touché de nombreuses organisations via l’injection d’une porte dérobée dans une mise à jour logicielle. Plus pertinent encore pour un distributeur: l’attaque Kaseya de 2021, où un ransomware a exploité la chaîne logicielle d’un éditeur d’outils MSP pour frapper en cascade des entreprises clientes via un seul vecteur. Le mécanisme est invariant: un acteur central compromis = effet multiplicateur sur l’aval. Pour Exclusive Networks [3], distributeur de Palo Alto Networks [13], Fortinet [15] et CrowdStrike [16], la question n’est pas seulement « qu’a-t-on volé chez eux », mais « jusqu’où peut-on rebondir depuis chez eux ».

Le précédent Asahi: 50 millions d’euros et un cours qui plonge

Le 29 septembre 2025 [52], Qilin a paralysé le groupe japonais Asahi Breweries, brasseur de premier plan au Japon [53], dont le chiffre d’affaires semestriel 2025 atteint environ 1 360 milliards de yens (≈ 9 milliards de dollars) [54]. Le groupe a volé 27 Go de données et 9 300 fichiers [55], dont des secrets industriels. Pertes estimées: 9 milliards de yens [56], soit environ 50 millions d’euros [57]. L’action a chuté de 7% [58] le jour de l’annonce. Six jours [59] de paralysie. Douze nouveaux produits [60] reportés. Les concurrents Kirin et Sapporo [61] ont récupéré les parts de marché.

Asahi est un brasseur: le dégât s’arrête à ses portes. Exclusive Networks [3] est un distributeur; sa compromission ouvrirait potentiellement, par effet de chaîne, les portes des organisations qu’il sert. C’est l’écart de magnitude qui inquiète.

L’angle mort: trois fois plus d’attaques en neuf mois

Les données de la plateforme AIDE [62] opérée par la Cyber Alliance [63] documentent ce que peu commentent: entre mai-août 2025 et février 2026, le volume mensuel d’attaques ciblant les capteurs basés en France est passé de 400 000-500 000 [64] à plus de 1,3 million [65]. Soit une multiplication par 3 [66] en neuf mois. Les Pays-Bas concentrent 33,5% [67] du trafic d’attaques. Le Vietnam et l’Allemagne combinés représentent 29% [68]. La France elle-même n’émet que 1,5% [69] du trafic entrant.

Selon Statista, les cyberattaques devraient coûter plus de 129 milliards de dollars [70] à la France en 2024. Pour Clément Domingo [71], chercheur en sécurité, ce sont les données de huit Français sur dix [72] qui circulent sur des marchés noirs. Les chiffres parlent.

Recommandations techniques

Cisco Talos recommande aux organisations de surveiller toute activité suspecte de DLL sideloading [73] et les installations inattendues de pilotes comme rwdrv.sys et hlpdrv.sys [74]. Les techniques de Qilin restent détectables par des piles de défense multicouches correctement configurées [27]. Cibler la couche défensive avant de déployer le ransomware est désormais une phase opérationnelle standard pour les groupes sophistiqués [75].

Le verdict provisoire est sec. Un distributeur français qui pèse 3,1 milliards d’euros [12], partenaire de Palo Alto Networks, CrowdStrike et Fortinet, est revendiqué comme victime par un RaaS qui revendique 950 victimes en trois ans [17]. À défaut de communication officielle, la portée réelle du sinistre demeure inconnue - ce qui, en soi, est l’information centrale pour le marché et les clients.

Sources

Voir le détail de chaque fait sourcé (75)

-

April 26, 2026 - Date à laquelle le groupe Qilin a revendiqué la responsabilité de l'attaque contre Exclusive Networks.

« On April 26, 2026, the ransomware group Qilin claimed responsibility for a cyberattack targeting Exclusive Networks »

dexpose.io ↗ ↩ -

Qilin, ransomware group - Groupe responsable de l'attaque contre Exclusive Networks.

« the ransomware group Qilin claimed responsibility for a cyberattack targeting Exclusive Networks »

dexpose.io ↗ ↩ -

Exclusive Networks, leading IT distribution company headquartered in France - Entreprise ciblée par l'attaque du groupe Qilin.

« Exclusive Networks (exclusive-networks.com), a leading IT distribution company headquartered in France »

dexpose.io ↗ ↩ -

60 pays - Nombre de pays où Exclusive Networks est présent

« Présent dans plus de 60 pays »

ir.exclusive-networks.com ↗ ↩ -

2 800 collaborateurs - Nombre de collaborateurs chez Exclusive Networks

« avec plus de 2 800 collaborateurs »

ir.exclusive-networks.com ↗ ↩ -

Apr 27, 2026 - Date de découverte de la violation de données

« Date Discovered Apr 27, 2026 »

breachsense.com ↗ ↩ -

Unknown - Taille de la fuite de données chez Exclusive Networks

« Leak Size Unknown »

breachsense.com ↗ ↩ -

Qilin a menacé de publier des données sensibles de Exclusive Networks à moins que des négociations ne soient engagées - Menace formulée par le groupe Qilin après l'attaque.

« The group has threatened to release sensitive company data unless negotiations are initiated »

dexpose.io ↗ ↩ -

Qilin a revendiqué la responsabilité d'une cyberattaque ciblant Exclusive Networks le 26 avril 2026 - Action concrète attribuée au groupe Qilin.

« On April 26, 2026, the ransomware group Qilin claimed responsibility for a cyberattack targeting Exclusive Networks »

dexpose.io ↗ ↩ -

50 % - Part du chiffre d’affaires générée par les solutions de cybersécurité au premier semestre 2024

« Les solutions de cybersécurité représentent plus de 50 % du chiffre d’affaires »

ir.exclusive-networks.com ↗ ↩ -

1,6 milliard d’euros - Chiffre d’affaires du premier semestre 2024 d’Exclusive Networks

« un chiffre d’affaires de 1,6 milliard d’euros au premier semestre 2024 »

ir.exclusive-networks.com ↗ ↩ -

3,1 milliards d’euros - Chiffre d’affaires annuel pro forma 2023 d’Exclusive Networks

« Exclusive Networks, leader mondial de la cybersécurité et de la transformation digitale des infrastructures IT, annonce aujourd’hui un chiffre d’affaires annuel pro forma 2023 de 3,1 milliards d’euros »

ir.exclusive-networks.com ↗ ↩ -

Palo Alto Networks, partenaire technologique d’Exclusive Networks - Exemple de partenaire technologique mentionné dans le texte

« Palo Alto Networks »

ir.exclusive-networks.com ↗ ↩ -

1 billion US dollars - Chiffre d'affaires annuel atteint par Exclusive Networks en Europe avec Palo Alto Networks en 2025.

« Exclusive Networks, the world's leading cybersecurity and networking specialist, was the first distributor in EMEA to achieve annual sales of one billion US dollars in 2025 with the AI-powered cybersecurity solutions of its manufacturing partner Palo Alto Networks. »

exclusive-networks.com ↗ ↩ -

Fortinet, partenaire technologique d’Exclusive Networks - Exemple de partenaire technologique mentionné dans le texte

« Fortinet »

ir.exclusive-networks.com ↗ ↩ -

CrowdStrike, partenaire technologique d’Exclusive Networks - Exemple de partenaire technologique mentionné dans le texte

« CrowdStrike »

ir.exclusive-networks.com ↗ ↩ -

950 - Nombre de victimes revendiquées par Qilin depuis septembre 2022 selon ransomware.live.

« Le site ransomware.live dénombre quant à lui 950 victimes revendiquées depuis septembre 2022. »

franceinfo.fr ↗ ↩ -

Cisco Talos researchers - Équipe ayant découvert le mode opératoire de Qilin.

« Cisco Talos researchers uncovered that the attack begins »

cybersecuritynews.com ↗ ↩ -

msimg32.dll - DLL malveillante utilisée par Qilin pour désactiver les EDR.

« sideloads the malicious msimg32.dll »

cybersecuritynews.com ↗ ↩ -

FoxitPDFReader.exe - Application utilisée pour charger la DLL malveillante.

« a legitimate application, such as FoxitPDFReader.exe »

cybersecuritynews.com ↗ ↩ -

The rogue DLL forwards API calls to the real msimg32.dll to preserve normal application behavior - Technique utilisée par la DLL malveillante pour éviter la détection.

« the rogue DLL forwards all expected API calls to the real C:WindowsSystem32msimg32.dll, preserving normal application behavior »

cybersecuritynews.com ↗ ↩ -

The final payload is executed entirely in memory, never touching disk in its decrypted form - Technique d'exécution en mémoire utilisée par le loader.

« the final component is executed entirely in memory, never touching disk in its decrypted form »

cybersecuritynews.com ↗ ↩ -

rwdrv.sys - Pilote noyau utilisé par le malware pour écrire en mémoire physique.

« using physical memory writes via rwdrv.sys »

cybersecuritynews.com ↗ ↩ -

over 300 - Nombre de pilotes EDR ciblés par la DLL malveillante de Qilin.

« a hardcoded list of over 300 EDR driver names »

cybersecuritynews.com ↗ ↩ -

The malware temporarily overwrites the CiValidateImageHeader callback to disable Code Integrity enforcement - Technique utilisée pour contourner l'intégrité du code.

« the malware temporarily overwrites the CiValidateImageHeader callback with a function that always returns true, disabling Code Integrity enforcement »

cybersecuritynews.com ↗ ↩ -

The loader employs geo-fencing, terminating execution if the system locale matches a post-Soviet country - Technique d'exclusion géographique utilisée par le loader.

« The loader also implements geo-fencing, terminating execution if the system locale matches a post-Soviet country »

cybersecuritynews.com ↗ ↩ -

these techniques are not entirely novel, they remain highly effective and should be detectable by properly configured, multi-layered defense stacks - Avis de Cisco Talos sur l'efficacité des techniques de Qilin.

« Cisco Talos notes that while these techniques are not entirely novel, they remain highly effective and should be detectable by properly configured, multi-layered defense stacks »

cybersecuritynews.com ↗ ↩ -

automne 2022 - Période depuis laquelle Qilin revendique près de 830 victimes.

« La franchise a revendiqué près de 830 victimes depuis l’automne 2022 »

franceinfo.fr ↗ ↩ -

Qilin, organisation cybercriminelle russophone spécialisée dans les ransomwares - Nom et description de l'organisation responsable de l'attaque.

« Cette organisation cybercriminelle russophone, spécialisée dans les ransomwares, a été créée en 2022. »

portail-ie.fr ↗ ↩ -

Qilin, also tracked as Agenda, Gold Feather, and Water Galura - Noms alternatifs du groupe de ransomware Qilin.

« Qilin, also tracked as Agenda, Gold Feather, and Water Galura »

cybersecuritynews.com ↗ ↩ -

Qilin is considered one of the most active ransomware-as-a-service (RaaS) operations - Statut du groupe Qilin dans l' des ransomwares.

« is considered one of the most active ransomware-as-a-service (RaaS) operations »

cybersecuritynews.com ↗ ↩ -

over 40 victims per month - Nombre de victimes revendiquées mensuellement par le groupe Qilin.

« has claimed over 40 victims per month »

cybersecuritynews.com ↗ ↩ -

170 des 594 attaques (29 %) - Part des attaques attribuées à Qilin en octobre.

« Qilin est responsable de 170 des 594 attaques (29 %) en octobre »

lemondeinformatique.fr ↗ ↩ -

15 à 20 % - Commission perçue par Qilin sur les rançons obtenues par ses affiliés.

« il touche une commission de 15 à 20 % sur les rançons obtenues. »

portail-ie.fr ↗ ↩ -

Julien Mousqueton, fondateur du site spécialisé ransomware.live - Expert cité dans l'article pour comparer Qilin à d'autres franchises.

« souligne auprès de franceinfo Julien Mousqueton, fondateur du site spécialisé ransomware.live. »

franceinfo.fr ↗ ↩ -

C'est l'une des deux franchises les plus visiblement actives actuellement, avec Akira - Déclaration de Julien Mousqueton sur l'activité de Qilin.

« "C'est l'une des deux franchises les plus visiblement actives actuellement, avec Akira", souligne auprès de franceinfo Julien Mousqueton, fondateur du site spécialisé ransomware.live. »

franceinfo.fr ↗ ↩ -

Qilin cible principalement trois secteurs: l'industrie manufacturière, les services légaux et professionnels et les services financiers - Secteurs ciblés par Qilin selon Qualys.

« Qualys évoque "un ciblage " de trois secteurs "où les paiements [de rançons] sont plus probables: l'industrie manufacturière, les services légaux et professionnels et les services financiers". »

franceinfo.fr ↗ ↩ -

Qualys, entreprise de sécurité informatique - Entreprise citée pour décrire les modes opératoires de Qilin.

« détaille par exemple l'entreprise de sécurité Qualys. »

franceinfo.fr ↗ ↩ -

2 - Classement de la France parmi les pays les plus ciblés par Qilin.

« La France est d'ailleurs le deuxième pays le plus ciblé par les affiliés de Qilin, loin derrière les Etats-Unis »

franceinfo.fr ↗

⚠️ Note INFO.FR: Le classement de la France comme '2e pays le plus ciblé' par Qilin provient de franceinfo.fr sans contexte méthodologique précis (période, source primaire). À nuancer. ↩ -

Ministère japonais des Affaires étrangères - Institution évoquant l'origine russe de Qilin.

« Le Ministère japonais des Affaires étrangères évoque une origine russe pour le groupe Qilin. »

portail-ie.fr ↗ ↩ -

Valéry Rieß-Marchive, spécialiste des rançongiciels et rédacteur en chef du site spécialisé LeMagIT - Expert cité dans l'article pour expliquer le fonctionnement de Qilin.

« explique à franceinfo Valéry Rieß-Marchive, spécialiste des rançongiciels et rédacteur en chef du site spécialisé LeMagIT. »

franceinfo.fr ↗ ↩ -

On ne peut pas exclure une tentative de tromperie, où un acteur malveillant voudrait brouiller les pistes en reprenant des usages avec une autre zone géographique que la sienne - Mise en garde de Valéry Rieß-Marchive sur l'origine des développeurs de Qilin.

« "On ne peut pas exclure une tentative de tromperie, où un acteur malveillant voudrait brouiller les pistes en reprenant des usages avec une autre zone géographique que la sienne", insiste le spécialiste »

franceinfo.fr ↗ ↩ -

L' cybercriminel est bien plus mondialisé qu'on a généralement tendance à le présenter. - Déclaration de Valéry Rieß-Marchive sur la mondialisation des cybercriminels.

« "L' cybercriminel est bien plus mondialisé qu'on a généralement tendance à le présenter." »

franceinfo.fr ↗ ↩ -

80% - Pourcentage des lycées publics des Hauts-de-France paralysés par Qilin.

« un logiciel malveillant qui paralyse 80% des lycées publics des Hauts-de-France depuis le 10 octobre. »

franceinfo.fr ↗ ↩ -

10 octobre - Date à laquelle 80% des lycées publics des Hauts-de-France ont été paralysés par Qilin.

« un logiciel malveillant qui paralyse 80% des lycées publics des Hauts-de-France depuis le 10 octobre. »

franceinfo.fr ↗ ↩ -

Elne, commune des Pyrénées-Orientales - Mairie ciblée par Qilin.

« les mairies d'Elne et de Font-Romeu-Odeillo-Via (Pyrénées-Orientales), selon La Tribune »

franceinfo.fr ↗ ↩ -

Font-Romeu-Odeillo-Via, commune des Pyrénées-Orientales - Mairie ciblée par Qilin.

« les mairies d'Elne et de Font-Romeu-Odeillo-Via (Pyrénées-Orientales), selon La Tribune »

franceinfo.fr ↗ ↩ -

« On n’avait plus rien, tout le fonctionnement du système informatique interne de la mairie ne marchait plus. » - Déclaration du maire d’Elne sur les conséquences de l’attaque.

« « On n’avait plus rien, tout le fonctionnement du système informatique interne de la mairie ne marchait plus. » »

huffingtonpost.fr ↗ ↩ -

Nicolas Garcia, maire d’Elne (Pyrénées-Orientales) - Maire de la commune ciblée par une cyberattaque début octobre.

« « Ça s’est passé le week-end du 4 et 5 octobre », explique Nicolas Garcia, le maire d’Elne. »

huffingtonpost.fr ↗ ↩ -

plus d’un téraoctet - Volume de données détenues par Qilin selon ses affirmations.

« « détenir plus d’un téraoctet de données » »

huffingtonpost.fr ↗ ↩ -

Qilin a affirmé détenir des copies de cartes d’identité et de passeports, des CV et des relevés de notes - Types de données revendiquées par Qilin.

« « parmi lesquelles des copies de cartes d’identité et de passeports, des CV et des relevés de notes. » »

huffingtonpost.fr ↗ ↩ -

29 septembre 2025 - Date de la cyberattaque contre Asahi Breweries.

« Le 29 septembre 2025, une cyberattaque d’ampleur a paralysé une trentaine de centres de production et d’usines du groupe Asahi Breweries »

portail-ie.fr ↗ ↩ -

40% - Part de marché d'Asahi Breweries au Japon.

« Le groupe représente 40% du marché japonais de la bière »

portail-ie.fr ↗

⚠️ Note INFO.FR: La part de marché de 40% au Japon n'est sourcée que par portail-ie.fr et n'est pas recoupée par une source tier-1. À traiter avec précaution. ↩ -

9 milliards de dollars - Chiffre d'affaires d'Asahi Breweries au premier semestre 2025.

« a généré 9 milliards de dollars de chiffres d’affaires au premier semestre 2025. »

portail-ie.fr ↗

⚠️ Note INFO.FR: Le CA semestriel 2025 d'Asahi est d'environ 1 360 milliards de yens, soit ~9 milliards de dollars. La formulation '9 milliards de dollars' isolée crée une ambiguïté avec les 9 milliards de yens de pertes (f190): il faut préciser la devise et l'ordre de grandeur en yens. ↩ -

Qilin a volé 27 Go de données et 9 300 fichiers à Asahi Breweries - Données exfiltrées lors de l'attaque contre Asahi.

« Qilin a volé 27 Go de données, 9 300 fichiers contenant pour certains des secrets industriels »

portail-ie.fr ↗ ↩ -

9 milliards de yens - Pertes financières d'Asahi Breweries selon le Nikkei.

« les pertes s’élèveraient au moins à 9 milliards de yens »

portail-ie.fr ↗ ↩ -

50 millions d'euros - Équivalent en euros des pertes financières d'Asahi Breweries.

« soit environ 50 millions d’euros. »

portail-ie.fr ↗ ↩ -

7 % - Chute du cours de l'action d'Asahi Breweries le jour de l'annonce.

« l’action de la brasserie a chuté de 7 % à la Bourse de Tokyo. »

portail-ie.fr ↗ ↩ -

six jours - Durée de la paralysie des systèmes électroniques d'Asahi.

« Pendant six jours, les systèmes électroniques d’Asahi sont restés paralysés »

portail-ie.fr ↗ ↩ -

12 - Nombre de nouveaux produits dont le lancement a été reporté.

« reporter le lancement de 12 nouveaux produits. »

portail-ie.fr ↗ ↩ -

Kirin et Sapporo, concurrents d'Asahi Breweries - Noms des concurrents ayant bénéficié de la crise.

« se tourner vers les concurrents Kirin et Sapporo »

portail-ie.fr ↗ ↩ -

AIDE (Automated Indicators of Digital Exploitation) platform - Plateforme fournissant une visibilité sur les activités d'attaques distribuées.

« GCA’s AIDE platform, which provides visibility into large-scale distributed attack activity »

globalcyberalliance.org ↗ ↩ -

Cyber Alliance - Organisation opérant la plateforme AIDE.

« Operated by the Cyber Alliance, AIDE helps surface these attacks »

globalcyberalliance.org ↗ ↩ -

400K - 500K monthly events - Volume mensuel d'attaques ciblant les capteurs AIDE en France entre mai et août 2025.

« baseline levels of 400K - 500K monthly events (May - August 2025) »

globalcyberalliance.org ↗ ↩ -

over 1.3M - Volume mensuel d'attaques ciblant les capteurs AIDE en France en février 2026.

« over 1.3M in February 2026 »

globalcyberalliance.org ↗ ↩ -

3x increase - Augmentation du volume d'attaques ciblant la France entre mai-août 2025 et février 2026.

« representing an approximately 3x increase »

globalcyberalliance.org ↗ ↩ -

33.5% - Part des attaques ciblant la France provenant des Pays-Bas.

« The Netherlands alone accounts for 33.5% of activity »

globalcyberalliance.org ↗ ↩ -

29% - Part combinée des attaques ciblant la France provenant du Vietnam et de l'Allemagne.

« Vietnam and Germany contributing an additional 29% combined »

globalcyberalliance.org ↗ ↩ -

1.5% - Part des attaques ciblant la France provenant de la France elle-même.

« France itself represents only 1.5% of inbound traffic »

globalcyberalliance.org ↗ ↩ -

plus de 129 milliards de dollars - Coût estimé des cyberattaques pour la France en 2024 selon Statista.

« Une étude menée par Statista révèle que les cyberattaques devraient couter plus de 129 milliards de dollars à la France en 2024. »

01net.com ↗ ↩ -

Clément Domingo, chercheur en sécurité qui suit de près la situation en France - Expert citant la proportion de données françaises compromises.

« Pour Clément Domingo, chercheur en sécurité qui suit de près la situation en France, ce sont les données de huit Français sur dix qui circulent sur des marchés noirs. »

01net.com ↗ ↩ -

huit Français sur dix - Proportion des données des Français circulant sur des marchés noirs selon Clément Domingo.

« ce sont les données de huit Français sur dix qui circulent sur des marchés noirs. »

01net.com ↗ ↩ -

Organizations are advised to monitor for suspicious DLL sideloading activity - Recommandation de Cisco Talos pour les organisations.

« Organizations are strongly advised to monitor for suspicious DLL sideloading activity »

cybersecuritynews.com ↗ ↩ -

hlpdrv.sys - Pilote suspect à surveiller selon Cisco Talos.

« unexpected driver installations (rwdrv.sys, hlpdrv.sys) »

cybersecuritynews.com ↗ ↩ -

The campaign targets the defense layer itself before ransomware is deployed - Stratégie opérationnelle des groupes de ransomware comme Qilin.

« targeting the defense layer itself before ransomware is ever deployed is now a standard operational phase for sophisticated ransomware groups like Qilin »

cybersecuritynews.com ↗ ↩

Sources

- Exclusive Networks

- Qilin Ransomware Attack Targets French IT Distributor Exclusive Networks

- Qilin Ransomware Uses Malicious DLL to Kill Almost Every Vendor's EDR Solutions

- Cyberattacks on France Are Rising—Here’s What the AIDE Data Shows - GCA

- Qilin, ce groupe de hackers qui cible entreprises, lycées, et mairies depuis des semaines

- Lycées paralysés, mairies visées... On vous présente Qilin Ransomware, à l'origine de nombreuses cyberattaques en France et dans le monde

- Exclusive Networks reaches the £1 billion mark in Europe with Palo Alto Networks

- Les attaques ransomware revigorées par les alliances de cybercriminels

- Cyberattaque au Japon : Asahi Breweries paralysée par Qilin

- Cyberattaques en France : les dernières fuites de données et entreprises touchées

- Exclusive Networks – Résultats Financiers Du 1er Semestre 2024