Sector16 : un hacker russe plaide coupable pour avoir visé centrales et gazoducs en France

Artem Revenskii, alias « Digit », a reconnu devant la justice fédérale californienne avoir piraté des installations énergétiques américaines, ukrainiennes et européennes pour le compte d'un groupe parrainé par Moscou.

Artem Revenskii, alias « Digit », a plaidé coupable aux États-Unis pour des cyberattaques visant centrales hydroélectriques françaises, gaziers ukrainiens et pipelines américains.

- Artem Revenskii, alias Digit, a plaidé coupable le 1er mai 2026 devant un tribunal fédéral californien.

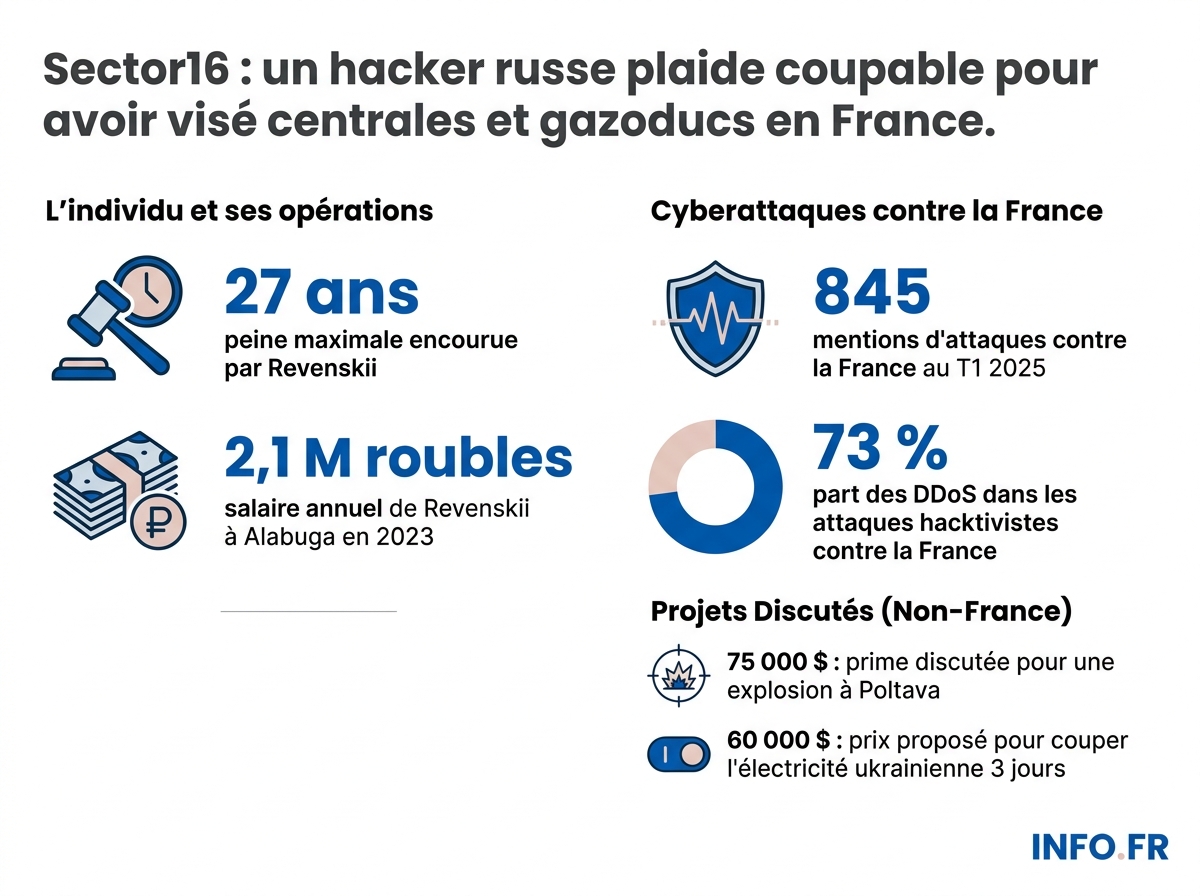

- Trois chefs 18 U.S.C. § 1030, § 1343, § 1028A - jusqu'à 27 ans dont 2 ans incompressibles consécutifs.

- Sector16 a revendiqué des intrusions dans des centrales hydroélectriques françaises, parfois en collaboration avec OverFlame.

- Une prime de 75 000 dollars a été évoquée pour déclencher une explosion physique sur le site gazier de Poltava.

- Aucune réaction publique de l'ANSSI ni des opérateurs français contactés au moment de la publication.

Le 1er mai 2026 [1], un ressortissant russe connu sous le pseudonyme « Digit » [2] a plaidé coupable devant un tribunal fédéral du district central de Californie [3]. Artem Vladimirovich Revenskii [2], membre du groupe de piratage parrainé par le gouvernement russe Sector16 [4], a reconnu avoir conspiré pour endommager des infrastructures pétrolières et gazières aux États-Unis, en Ukraine, en Allemagne, en France et en Lettonie [5].

Inculpé pour conspiration en vue d’endommager des ordinateurs protégés, fraude électronique et vol d’identité aggravé [6], il encourt jusqu’à 27 ans de prison fédérale [7]. L’accord de plaidoyer, conclu jeudi 30 avril [8] en échange d’une recommandation de peine réduite [9], ouvre une fenêtre rare sur les méthodes d’un groupe que Washington qualifie de bras armé cyber du Kremlin.

Une grille pénale fédérale

Les trois chefs retenus contre Revenskii s’appuient sur des piliers classiques du droit pénal fédéral américain: la conspiration pour endommager des ordinateurs protégés, la fraude électronique (wire fraud) et le vol d’identité aggravé (aggravated identity theft) [6]. C’est l’empilement de ces chefs qui produit le plafond théorique de 27 ans annoncé par le ministère de la Justice [7].

Du Texas à Poltava: la cartographie d’une offensive

Selon les pièces déposées au tribunal, Sector16 a pris en janvier 2025 le contrôle direct des pompes et des réservoirs de stockage d’une installation pétrolière au Texas [10]. Dans le Dakota du Nord, le groupe a piraté une exploitation pétrolière et gazière, puis élaboré un plan pour vendre cet accès au gouvernement russe [11]. Des installations industrielles à New York et en Pennsylvanie ont également été compromises [12].

L’opération la plus alarmante s’est déroulée en septembre 2025 [13], lorsque les pirates ont accédé à une installation de gaz naturel à Poltava, en Ukraine [14]. Revenskii a alors discuté avec ses complices d’un plan pour causer des dommages physiques en attaquant le matériel, en déformant le gazoduc et en surchargeant les équipements de ventilation et d’extraction [15]. Une prime de 75 000 dollars a été évoquée pour déclencher une détonation sur site [16]. Sur le plan stratégique, Revenskii a discuté d’une offre de cinq millions de roubles, soit environ 60 000 dollars [17], pour couper l’électricité ukrainienne pendant trois jours consécutifs [18]. « Le projet a déjà commencé. L’argent a été versé d’avance », écrivait-il à ses interlocuteurs [19].

Selon plusieurs sources, en décembre 2015 et 2016, le groupe Sandworm, lié au renseignement militaire russe (GRU), avait provoqué les premières coupures d’électricité jamais documentées causées par une cyberattaque, privant des centaines de milliers de foyers ukrainiens de courant. Plus récemment, l’attaque par rançongiciel contre une importante infrastructure énergétique américaine avait paralysé l’approvisionnement en carburant de la côte est. Le dossier Sector16 s’inscrit dans cette filiation: non plus un acte isolé, mais une routine industrielle.

La France dans le viseur: centrales hydroélectriques visées

Le volet français de l’affaire mérite une attention particulière. Sector16 a revendiqué des intrusions dans des centrales hydroélectriques en France et dans une papeterie en Allemagne [20]. Ces revendications ne sont pas isolées: en collaboration avec le groupe russe OverFlame [21], Sector16 a affirmé avoir obtenu un accès non autorisé aux systèmes de contrôle d’une installation hydroélectrique du sud de la France [22]. Les images de l’interface de contrôle suggéraient un système conçu pour gérer la régulation du niveau d’eau, le contrôle de la pression et la surveillance de la turbidité [23].

Sollicités, ni l’Agence nationale de la sécurité des systèmes d’information (ANSSI), ni les opérateurs hydroélectriques français, ni le ministère de la Transition énergétique n’ont répondu à nos demandes de commentaire au moment de la publication. Ce silence institutionnel - sur un incident touchant des infrastructures classées d’importance vitale au sens du Code de la défense - constitue en soi un fait notable. Aucune communication publique n’a été faite à ce jour sur l’éventuelle saisine du parquet national antiterroriste, compétent en matière d’attaques contre des systèmes d’information d’opérateurs d’importance vitale.

Pression hacktiviste: la France saturée, l’État muet

Cette campagne s’inscrit dans une vague plus large. Au premier trimestre 2025, le renseignement cyber Cyble a détecté 845 mentions d’activités hostiles ciblant la France [24] dans les canaux clandestins, en hausse de près de 50 % par rapport à 2024 [25]. Les attaques par déni de service distribué représentent 73 % des incidents [26]; les compromissions de systèmes industriels (ICS), 27 % [27]. NoName057(16) [28] concentre 30 % des attaques [29], Z-pentest 20 % [30].

Derrière ces chiffres, une cartographie sectorielle précise: Z-pentest a revendiqué un accès SCADA à une centrale hydroélectrique française avec captures d’écran des paramètres de contrôle des turbines [31], Golden Falcon Team a ciblé une application de surveillance de stations d’épuration municipales [32], et l’Île-de-France apparaît comme la région la plus exposée [33]. Énergie, eau, transport: trois maillons de la chaîne logistique civile sont travaillés simultanément. Pourtant, aucune communication coordonnée de l’ANSSI, du SGDSN ou du ministère de l’Intérieur n’a été rendue publique sur cette série d’incidents. Cet écart entre l’intensité documentée des attaques et la rareté de la parole officielle française est, en soi, un angle mort de la doctrine cyber nationale.

Alabuga: fonctionnaire le jour, hacker la nuit?

Avant son arrestation en République dominicaine le 2 novembre 2025 [34] et son transfert vers Newark dans le New Jersey [35], Revenskii travaillait dans la zone économique spéciale d’Alabuga, en Tatarstan [36]. En 2023 [37], il y occupait le poste de chef spécialiste du module analytique du Service des Projets Spéciaux [38], pour 2,1 millions de roubles annuels [39]. Cette zone abrite la production de drones, dont la version russe du Shahed iranien [40].

C’est ici que le dossier devient vertigineux. Comment un cadre salarié d’une zone industrielle stratégique russe - déjà sous sanctions occidentales pour son rôle dans la production de drones d’attaque - peut-il, en parallèle, coordonner des opérations de sabotage contre des gazoducs ukrainiens et des centrales françaises? Deux hypothèses s’affrontent, et les pièces judiciaires américaines ne tranchent pas. Première lecture: Alabuga sert de couverture institutionnelle, et le service interne dans lequel travaillait Revenskii [38] est précisément l’interface entre l’industrie de défense russe et les opérations cyber offensives. Seconde lecture: Revenskii menait une double vie, et son employeur ignorait ses activités nocturnes. Ni le Kremlin, ni la direction d’Alabuga n’ont apporté la moindre clarification sur la nature exacte de ce service. Cet unanimisme du non-dit est, à ce stade, l’élément le plus parlant du dossier.

La fraude hôtelière, caisse noire du hacktivisme

Pour financer les opérations de Sector16, le groupe avait monté un dispositif d’auto-financement aussi banal que redoutablement efficace: la fraude aux réservations hôtelières. Le mécanisme repose sur trois étages. Premier étage: le vol d’identités personnelles, collectées sur des marchés clandestins ou par phishing, qui servent à ouvrir des moyens de paiement frauduleux. Deuxième étage: la réservation de chambres d’hôtel à grande échelle avec ces fonds détournés [41]. Troisième étage, le plus original: un partage des recettes à hauteur de 50 % [42] avec des établissements hôteliers complices, qui acceptent en contrepartie de ne pas signaler ces transactions comme suspectes [41]. Le dispositif visait plus de 150 000 dollars de bénéfices en quelques mois en 2024 [43].

L’intérêt opérationnel est double. D’une part, ce schéma génère des liquidités intraçables, qui n’apparaissent dans aucun virement bancaire entre la Russie et les opérateurs cyber. D’autre part, il blanchit le financement à la source: pour les autorités de régulation, il s’agit de simples litiges de fraude à la carte bancaire, pas d’un flux de financement d’opérations contre des infrastructures critiques étrangères. Cette caisse noire artisanale a ainsi pu nourrir, en parallèle des éventuels financements étatiques, l’achat d’accès, d’outils et de services nécessaires aux opérations de Sector16 - et constitue, à ce titre, l’un des éléments les plus instructifs du dossier sur la mécanique économique réelle du hacktivisme parrainé.

La guerre asymétrique à 60 000 dollars

Au-delà de la chronique judiciaire, le dossier Revenskii révèle une mécanique économique vertigineuse. Couper l’électricité d’un pays en guerre pour 60 000 dollars [17]: c’est le rapport coût-dégât d’une cyberguerre asymétrique poussée à son point d’efficacité maximale. Pour le prix d’un véhicule de luxe, un acteur étatique achète la possibilité d’une catastrophe civile. Le décalage entre l’investissement et l’impact potentiel - hôpitaux à l’arrêt, chaîne du froid rompue, signalisation ferroviaire neutralisée - redéfinit la grammaire du conflit hybride.

Cet angle mort est confirmé par les chiffres du secteur énergétique. Selon une étude Sophos de juillet 2024 [44] portant sur 275 responsables IT [45] dans 14 pays [46], 67 % des organisations énergie, pétrole et gaz ont subi une attaque par rançongiciel sur l’année écoulée [47]. Un rapport publié en janvier 2025 [48] documente une hausse de 80 % des attaques contre l’énergie et les utilities sur 2024 [49]. Deux chiffres incompatibles à première vue: Cyble compte les mentions hostiles contre la France (+50 %), l’autre baromètre mesure les attaques par rançongiciel dans le secteur énergie mondial (+80 %). Périmètres et méthodologies distincts, conclusions convergentes: la pression sur les infrastructures critiques s’intensifie.

Le levier extraterritorial

L’enjeu dépasse Revenskii. Selon avia-pro.net, média russe spécialisé en aviation, Washington pourrait utiliser sa compétence extraterritoriale pour exercer une pression supplémentaire sur Moscou [50]. Le témoignage attendu du hacker [51], lié à l’écosystème militaro-industriel d’Alabuga, fournirait aux procureurs américains une cartographie inédite des passerelles entre cybercriminalité et services russes. Pour la France, dont les centrales hydroélectriques figurent désormais sur les tableaux de chasse de Sector16 [20], l’enjeu est moins théorique qu’il n’y paraît: les images de salles de contrôle compromises circulent déjà sur Telegram [23].

Sources

Voir le détail de chaque fait sourcé (51)

-

May 1, 2026 - Date à laquelle Artem Revenskii a plaidé coupable devant un tribunal fédéral en Californie.

« On May 1, 2026, a Russian national known online as “Digit” stood before a federal court in California and pleaded guilty. »

thetownhall.news ↗ ↩ -

Artem Vladimirovich Revenskii, un ressortissant russe connu dans les cercles cybercriminels sous le pseudonyme « Digit » - Identité du hacker accusé d'avoir piraté des infrastructures critiques.

« Artem Vladimirovich Revenskii, a Russian national known in cybercriminal circles as “Digit,” »

bloomberg.com ↗ ↩ -

Central District of California, U.S. District Court - Juridiction où l'affaire sera jugée et où la peine sera déterminée.

« depending on the court’s decision in the Central District of California »

mezha.net ↗ ↩ -

Artem Vladimirovich Revenskii, membre du groupe de piratage Sector16 parrainé par le gouvernement russe - Identité et affiliation du hacker ayant plaidé coupable.

« Artem Vladimirovich Revenskii, a member of the Russian government-sponsored hacking group Sector16, admitted to breaking into critical oil and gas facilities. »

thetownhall.news ↗ ↩ -

Sector16 a travaillé pour accéder et endommager des systèmes critiques d'infrastructures pétrolières et gazières aux États-Unis, en Ukraine, en Allemagne, en France et en Lettonie - Cibles des cyberattaques de Sector16

« he worked with the group to gain access and damage critical systems for oil and gas infrastructure facilities in the U.S., Ukraine, Germany, France and Latvia. »

ukrinform.net ↗ ↩ -

Artem Revenskii a plaidé coupable à des accusations de conspiration pour endommager des ordinateurs protégés, fraude électronique et vol d'identité aggravé - Accusations portées contre Artem Revenskii.

« The charges - conspiracy to damage protected computers, wire fraud, and aggravated identity theft - carry a maximum of 27 years in federal prison. »

thetownhall.news ↗ ↩ -

27 ans - Peine maximale encourue pour les accusations portées contre Artem Revenskii.

« The charges - conspiracy to damage protected computers, wire fraud, and aggravated identity theft - carry a maximum of 27 years in federal prison. »

thetownhall.news ↗ ↩ -

30 avril - Date de conclusion de l'accord de plaidoyer

« The deal was concluded on April 30 »

avia-pro.net ↗ ↩ -

Artem Vladimirovich Revenskii a conclu un accord de plaidoyer jeudi en échange d'une recommandation de peine réduite - Accord de plaidoyer du hacker.

« On Thursday, Revenskii entered into a plea agreement in exchange for a reduced sentence recommendation »

bloomberg.com ↗ ↩ -

Sector16 a pris le contrôle de pompes à pétrole et de réservoirs de stockage dans une installation énergétique au Texas en janvier 2025 - Attaque spécifique menée par Sector16.

« In January 2025, Revenskii and associates gained direct control of oil pumps and storage reservoirs at a Texas energy facility. »

thetownhall.news ↗ ↩ -

Sector16 a piraté une opération pétrolière et gazière dans le Dakota du Nord et prévu de vendre cet accès au gouvernement russe - Attaque et intention de vente d'accès à des infrastructures critiques.

« In North Dakota, the group hacked an oil and gas operation and planned to sell that access - the keys to American infrastructure - directly to the Russian government. »

thetownhall.news ↗ ↩ -

Sector16 a également piraté des installations industrielles dans l'État de New York et en Pennsylvanie - Attaques contre des infrastructures critiques aux États-Unis.

« Industrial facilities in New York and Pennsylvania were also breached »

mezha.net ↗ ↩ -

September 2025 - Date de l'accès à une installation gazière à Poltava, Ukraine.

« In September 2025, the group accessed a natural gas facility in Poltava, Ukraine. »

thetownhall.news ↗ ↩ -

Poltava, ville en Ukraine - Lieu d'une installation gazière ciblée par Sector16.

« In September 2025, the group accessed a natural gas facility in Poltava, Ukraine. »

thetownhall.news ↗ ↩ -

Artem Revenskii a discuté d'un plan pour causer des dommages physiques en attaquant le matériel, déformant le pipeline de gaz et surchargeant les équipements de ventilation et d'extraction de gaz - Plan de dommages physiques à Poltava

« Revenskii discussed a plan to use the access to cause physical damage by attacking the hardware, deforming the gas pipeline and overloading ventilation equipment and gas extraction equipment. »

ukrinform.net ↗ ↩ -

$75,000 - Montant de la prime discutée pour déclencher une explosion sur site à Poltava.

« A bounty of $75,000 was discussed to execute an on-site detonation. »

thetownhall.news ↗ ↩ -

5 millions de roubles (environ $60,000) - Offre pour couper l'électricité en Ukraine pendant trois jours.

« Revenskii discussed a five-million-ruble offer - approximately $60,000 - to shut off all of Ukraine’s electricity for three consecutive days. »

thetownhall.news ↗ ↩ -

3 jours - Durée prévue pour la coupure d'électricité en Ukraine.

«.to shut off all of Ukraine’s electricity for three consecutive days. »

thetownhall.news ↗ ↩ -

"The project has already begun. The money has been provided in advance." - Déclaration de Revensky concernant un projet de blackout.

« "The project has already begun. The money has been provided in advance," he wrote »

unn.ua ↗ ↩ -

Sector16 a revendiqué des intrusions dans des centrales hydroélectriques en France et une usine de papier en Allemagne - Cibles revendiquées par Sector16 en Europe.

« The group also claimed breaches of hydroelectric power plants in France and a paper mill in Germany. »

thetownhall.news ↗ ↩ -

OverFlame, un groupe russe collaborant avec Sector 16 - Groupe impliqué dans des attaques contre des infrastructures hydroélectriques françaises.

« Sector 16, in collaboration with the Russian group OverFlame, claimed unauthorized access to the control systems of another hydroelectric facility in the southern region of France. »

cyble.com ↗ ↩ -

Sector 16 et OverFlame ont revendiqué un accès non autorisé aux systèmes de contrôle d'une installation hydroélectrique dans le sud de la France. - Attaque contre une infrastructure hydroélectrique française par des groupes hacktivistes.

« Sector 16, in collaboration with the Russian group OverFlame, claimed unauthorized access to the control systems of another hydroelectric facility in the southern region of France. »

cyble.com ↗ ↩ -

Sector 16 et OverFlame ont partagé des images d'une interface de contrôle conçue pour la gestion des opérations critiques d'une installation hydroélectrique, incluant la régulation du niveau d'eau, le contrôle de la pression et la surveillance de la turbidité. - Détails des systèmes compromis lors d'une attaque contre une infrastructure hydroélectrique.

« Images of the control interface suggest a system “designed for managing critical operations such as water level regulation, pressure control, and turbidity monitoring,” Cyble said »

cyble.com ↗ ↩ -

845 - Nombre de mentions d'activités ciblant la France détectées par Cyble dans les canaux underground des groupes hacktivistes au premier trimestre 2025.

« Cyble detected 845 mentions of activity targeting France in the first three months of 2025 »

cyble.com ↗ ↩ -

nearly 50% - Augmentation des mentions d'activités ciblant la France par rapport à la même période en 2024.

« up nearly 50% from the same period a year earlier. »

cyble.com ↗ ↩ -

73% - Proportion des attaques hacktivistes contre la France constituées de DDoS en 2025.

« DDoS attacks account for 73% of the attacks »

cyble.com ↗ ↩ -

27% - Proportion des attaques hacktivistes contre la France ciblant les systèmes ICS en 2025.

« while ICS breaches account for the other 27%. »

cyble.com ↗ ↩ -

NoName057(16), un groupe hacktiviste pro-russe - Groupe hacktiviste actif contre la France en 2025.

« NoName057(16), a pro-Russian group, has been “persistently targeting governmental and other sectors” since January »

cyble.com ↗ ↩ -

30% - Part des attaques hacktivistes attribuées au groupe NoName contre la France en 2025.

« NoName has been the most active group, responsible for 30% of the hacktivist attacks »

cyble.com ↗ ↩ -

20% - Part des attaques hacktivistes attribuées au groupe Z-pentest contre la France en 2025.

« Z-pentest has been the second most active group with 20% of the attacks. »

cyble.com ↗ ↩ -

Z-Pentest a revendiqué un accès non autorisé au système SCADA d'une centrale hydroélectrique et partagé des captures d'écran des paramètres de contrôle des turbines. - Attaque contre une infrastructure critique française par un groupe hacktiviste.

« the pro-Russian hacktivist group Z-Pentest claims to have gained unauthorized access to a hydroelectric power plant’s SCADA system. The group shared screenshots of turbine control settings, power output data, water flow rates, and generator synchronization parameters. »

cyble.com ↗ ↩ -

Golden Falcon Team a revendiqué un accès non autorisé à une application de surveillance des stations d'épuration municipales en France. - Attaque contre une infrastructure de traitement des eaux usées en France.

« Golden Falcon Team claimed responsibility for unauthorized access to an application that monitors municipal wastewater sanitation works in France. »

cyble.com ↗ ↩ -

Île-de-France, région française ciblée par les attaques hacktivistes - Région française la plus touchée par les attaques hacktivistes en 2025.

« The region Île-de-France, home to Paris and many strategic economic entities experienced the highest number of incidents »

cyble.com ↗ ↩ -

Artem Revenskii a été arrêté en République dominicaine le 2 novembre 2025 - Date et lieu de l'arrestation de Artem Revenskii.

« Revenskii was arrested in the Dominican Republic on November 2, 2025, and transferred to U.S. Custody. »

thetownhall.news ↗ ↩ -

Artem Revenskii a été arrêté en République dominicaine et transféré en avion à Newark, New Jersey - Lieu et modalités de l'arrestation de Revenskii

« Revenskii was arrested in the Dominican Republic and put on a plane to Newark, New Jersey, according to his lawyer John Targowski. »

ukrinform.net ↗ ↩ -

Alabuga Special Economic Zone, zone économique spéciale située en Tatarstan - Lieu où Artem Revensky a travaillé avant son arrestation

« he worked at the Alabuga Special Economic Zone in Tatarstan »

avia-pro.net ↗ ↩ -

2023 - Année où Artem Revensky a occupé son poste à Alabuga

« in 2023, Revensky held the position of chief specialist in the analytics module »

avia-pro.net ↗ ↩ -

Artem Revensky, chef spécialiste dans le module analytique du Service des Projets Spéciaux à Alabuga en 2023 - Poste occupé par Artem Revensky à Alabuga

« in 2023, Revensky held the position of chief specialist in the analytics module of the Special Projects Service »

avia-pro.net ↗ ↩ -

2,1 millions de roubles - Salaire annuel d'Artem Revensky à Alabuga en 2023

« earning 2,1 million rubles there in one year »

avia-pro.net ↗ ↩ -

La zone économique spéciale Alabuga a établi la production de drones, y compris la version russe du drone iranien Shahed - Activité de la zone économique spéciale Alabuga

« This facility is known to have, among other things, established the production of drones (including the Russian version of the Iranian Shahed) »

avia-pro.net ↗ ↩ -

Les hackers ont volé des informations personnelles de victimes, réservé des chambres d'hôtel en utilisant des fonds volés, et partagé les profits avec des hôtels partenaires qui ne signalaient pas ces transactions comme frauduleuses - Détails du système de financement frauduleux.

« hackers stole victims’ personal information, booked rooms at hotels, paying with stolen funds, and then split the profits with partner hotels that did not report these transactions as fraud »

mezha.net ↗ ↩ -

50% - Part des fonds volés destinée aux hôtels complices dans la conspiration de réservation d'hôtels

« aimed to give the complicit hotels 50% of the stolen funds. »

ukrinform.net ↗ ↩ -

$150,000 - Montant généré par une fraude aux réservations d'hôtels d'ici 2024.

«.generating more than $150,000 in illicit profit by 2024. »

thetownhall.news ↗ ↩ -

juillet 2024 - Date de publication du rapport de Sophos sur les attaques par ransomware dans le secteur énergie.

« A report published by Sophos in July 2024 »

resecurity.com ↗ ↩ -

275 - Nombre de responsables en cybersécurité et IT interrogés par Sophos dans le secteur énergie, pétrole/gaz et utilities.

« surveyed 275 cybersecurity and IT leaders from the energy, oil/gas, and utilities sector »

resecurity.com ↗ ↩ -

14 - Nombre de pays couverts par l'enquête de Sophos sur les attaques par ransomware dans le secteur énergie.

« across 14 countries »

resecurity.com ↗ ↩ -

67% - Pourcentage d'organisations du secteur énergie, pétrole/gaz et utilities ayant subi une attaque par ransomware au cours de la dernière année selon une étude de Sophos en juillet 2024.

« 67% of respondents who said their organizations had suffered a ransomware attack in the last year. »

resecurity.com ↗ ↩ -

janvier 2025 - Date de publication du rapport de TrustWave sur l'augmentation des attaques par ransomware.

« a January 2025 report authored by TrustWave »

resecurity.com ↗ ↩ -

80% - Augmentation des attaques par ransomware ciblant les secteurs énergie et utilities en 2024 par rapport à l'année précédente, selon TrustWave.

« ransomware attacks targeting the energy and utilities sectors increased by 80% in 2024 compared to the previous year. »

resecurity.com ↗ ↩ -

Washington pourrait utiliser la compétence extraterritoriale pour exercer une pression supplémentaire sur la Russie - Conséquence potentielle du témoignage de Revensky

« Washington would have the opportunity to use extraterritorial jurisdiction to further pressure Russia »

avia-pro.net ↗ ↩ -

Experts n'excluent pas la possibilité que la condamnation soit retardée et que Revensky lui-même témoigne probablement. - Déclaration sur les suites possibles de l'affaire

« Experts don't rule out the possibility that the sentencing could be delayed, and Revensky himself will likely testify »

avia-pro.net ↗ ↩

Sources

- Russian Charged in Oil and Gas Facility Hacks Pleads Guilty

- Russian hacker pleads guilty to cyberattacks on US, Ukrainian oil and gas facilities

- A Russian hacker arrested in the US has pleaded guilty to working in the Alabuga Special Economic Zone.

- Russian Hacker Pleaded Guilty to Attacks on US and Ukrainian Oil Infrastructure | Ukraine news

- Russian hacker in the US pleads guilty to involvement in attacks on Ukraine's critical infrastructure

- Russian Hacker "Digit", Artem Revenskii, Pleads Guilty to Targeting U.S. Energy Infrastructure — The Threat Isn't Over

- Hacktivists Target France Over Diplomatic Moves

- Resecurity | Cyber Threats Against Energy Sector Surge as Global Tensions Mount