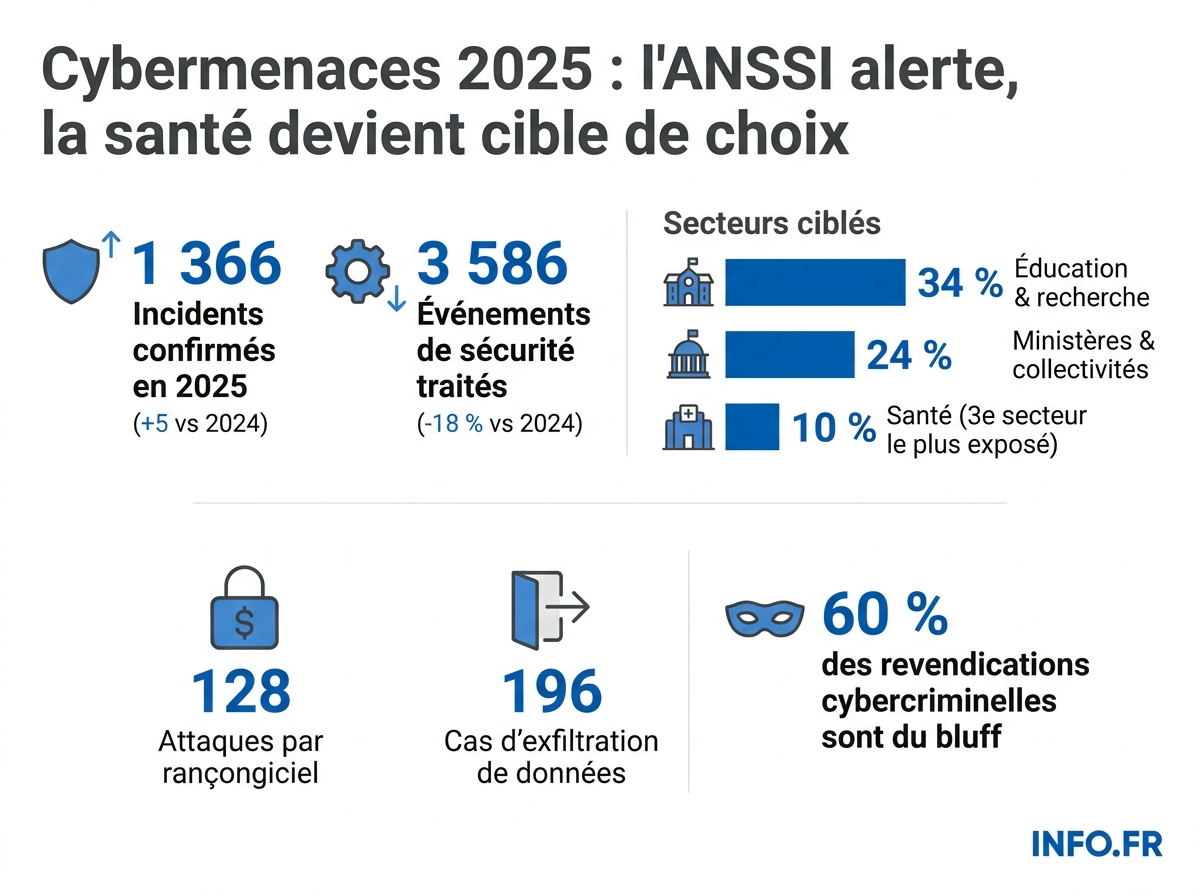

Cybermenaces 2025 : l’ANSSI alerte, la santé devient cible de choix

Vincent Strubel dresse un bilan inquiétant 1 366 incidents traités, le secteur médical sur le podium des cibles, et 60 % de revendications bidon qui mobilisent des équipes entières.

L'ANSSI a traité 1 366 incidents en 2025. La santé devient la 3e cible des cyberattaquants, derrière l'éducation et les collectivités.

- 1 366 incidents de cybersécurité confirmés par l'ANSSI en 2025, stable vs 2024.

- La santé devient la 3e cible (10 %), derrière l'éducation (34 %) et les collectivités (24 %).

- 128 attaques par rançongiciel et 196 cas d'exfiltration de données recensés.

- 60 % des revendications de vols de données sont du bluff ou du recyclage.

- La directive NIS 2 et la Stratégie nationale 2026-2030 cadrent la réponse française.

Vincent Strubel [1], directeur général de l’ANSSI [2], a présenté fin janvier 2026 [3] le Panorama de la cybermenace 2025 [4]. Le constat est sans détour: les vols de données bancaires et de santé, les rançongiciels et les escroqueries numériques ne reculent pas. Ils se banalisent.

L’agence a traité 3 586 événements de sécurité [5] en 2025, en baisse de 18 % [6] par rapport à 2024 - un repli mécanique lié à la fin des Jeux Olympiques, qui avaient à eux seuls généré 465 signalements et 83 incidents [7] l’année précédente. Mais sur les incidents confirmés - ceux où un acteur malveillant a conduit avec succès des actions sur le système d’information d’une victime [8] - le compteur s’établit à 1 366 [9], soit cinq de plus qu’en 2024 [10]. Une stabilisation à un niveau historiquement haut, après 831 incidents en 2022 et 1 112 en 2023 [11].

Une précision méthodologique s’impose: le rapport de 60 pages [12] mentionne 2 209 signalements reçus par l’agence en 2025 [13] - un périmètre plus étroit que les 3 586 événements de sécurité traités [5], qui agrègent à la fois les signalements externes et les détections proactives de l’ANSSI. Trois grandeurs distinctes, donc, qu’il ne faut pas confondre: signalements reçus, événements traités, incidents confirmés.

« Au global, on est sur une volumétrie qui ne change quasiment pas », résume Strubel [14]. Et d’ajouter: « les niveaux de menaces sont très significatifs mais on n’est pas sur une explosion ou un raz-de-marée en 2025 » [15]. Une stabilisation que les experts interrogés par Clubic qualifient de « presque le pire scénario »: la menace ne reflue pas, elle se normalise.

La santé sur le podium des cibles

La répartition sectorielle dessine une géographie inquiétante. L’éducation et la recherche concentrent 34 % des incidents [16], les ministères et collectivités territoriales 24 % [17], la santé 10 % [18] et les télécommunications 9 % [19]. À eux seuls, ces quatre secteurs absorbent 76 % des incidents [20].

Pour le secteur médical, la bascule est nette. « Le secteur de la santé n’est plus une cible secondaire, mais un objectif récurrent pour le cybercrime organisé », résume DSIH [21]. Les hôpitaux, les laboratoires, les établissements médico-sociaux: tous voient leurs systèmes d’information compromis, avec un risque direct sur la continuité des soins [22]. On se souvient de l’attaque par rançongiciel qui avait paralysé pendant plusieurs semaines l’hôpital de Corbeil-Essonnes à l’été 2022, contraignant l’établissement à dérouter ses patients vers les hôpitaux voisins, ou de celle qui avait frappé le CHU de Rouen en 2019. À l’échelle européenne, l’attaque contre le service de santé irlandais (HSE) en 2021 reste la référence absolue du scénario noir: un système de santé national bloqué pendant des semaines.

Le rapport recense 128 attaques par rançongiciel [23] et 196 cas d’exfiltration de données [24], souvent associés. Les vols de données représentent 15 % de l’ensemble des incidents traités [25].

60 % de bluff, mais des équipes mobilisées des mois durant

Le paradoxe le plus frappant du rapport est ailleurs. Sur les revendications de vols de données publiées par les cybercriminels, plus de 60 % s’avèrent infondées ou exagérées [26]. « Soit du bluff complet, soit du recyclage de données dans la nature ou déjà publiques », tranche Strubel [27]. À l’inverse, 40 % de vols de données sont avérés [28] - « 40 % de trop », commente le directeur de l’ANSSI [29].

Le problème: le tri entre bluff et menace réelle mobilise des équipes entières pendant des mois. Le vol et la revente de données rapportent au plus quelques milliers d’euros aux attaquants [30], mais le coût de la réponse à incident pour les victimes se chiffre en dizaines, voire centaines de milliers d’euros [31]. Une asymétrie économique qui profite mécaniquement aux cybercriminels.

Russie, Chine: la menace étatique persiste

Sur le plan géopolitique, l’ANSSI confirme que les modes opératoires observés contre les intérêts français restent largement liés à des acteurs étatiques réputés liés aux services de renseignement russes ou chinois [32]. Les frontières entre espionnage étatique et cybercrime s’estompent, avec une exploitation accrue des vulnérabilités sur les équipements de bordure - pare-feu, VPN [33]. Ces équipements, exposés sur Internet par construction, deviennent les portes d’entrée privilégiées d’attaquants qui n’ont plus besoin de compromettre un poste utilisateur pour atteindre le cœur du système.

IA générative: la démocratisation de l’attaque

L’autre rupture vient de l’intelligence artificielle générative. « Des hackers peu expérimentés sont désormais capables de mener des opérations plus sophistiquées qu’auparavant avec l’essor d’outils dotés d’intelligence artificielle générative », constate Strubel [34]. L’IA abaisse les barrières techniques pour les attaquants novices, amplifiant la pression globale [35].

Concrètement, trois usages malveillants ressortent. D’abord, le phishing hyper-personnalisé: les modèles de langage permettent de rédiger en français impeccable des courriels d’hameçonnage calibrés à partir des données publiques d’une cible (LinkedIn, organigrammes), ce qui rend caduque la vieille parade du « repérez les fautes d’orthographe ». Ensuite, la génération assistée de codes malveillants: un attaquant peu chevronné peut désormais demander à un modèle de produire des fragments de scripts d’exfiltration ou de contournement, là où il fallait auparavant une vraie expertise. Enfin, la voix et la vidéo synthétiques, qui dopent les escroqueries au président et les fraudes au virement.

Ce glissement éclaire en partie pourquoi l’éducation et la recherche concentrent 34 % des incidents [36]: universités, laboratoires et rectorats cumulent des surfaces d’attaque massives, des budgets cyber étroits et des populations étudiantes peu sensibilisées - un terrain idéal pour des attaques génériques industrialisées par l’IA. En réponse, l’ANSSI a co-signé en février 2025, lors du Sommet pour l’action sur l’IA, une analyse de risques de haut niveau ratifiée par 19 partenaires internationaux et 5 partenaires nationaux [37], et lancé en juin 2025 le projet PANAME [38] avec la CNIL, le PEReN et le PEFR Cybersécurité [39] [40] [41], destiné à outiller les audits de confidentialité des modèles d’IA.

L’angle mort: la Pologne 2025, scénario redouté

Ce que les sources généralistes occultent, et que Strubel met au centre de son alerte: la fin de l’année 2025 a vu une série d’attaques informatiques coordonnées contre les infrastructures électriques polonaises [42]. Le directeur de l’ANSSI ne se contente pas de citer l’épisode, il en fait la matrice du scénario redouté pour la France: « un scénario central dans lequel nous ferions face à une augmentation massive d’ici 2030 des attaques dites hybrides, dont les cyberattaques constituent un pan majeur, avec des effets concrets voire destructeurs sur nos infrastructures » [43].

Le glissement est stratégique. On ne parle plus de fuites de données mais de sabotage. Pas de rançon mais de destruction. La cybermenace devient un instrument de guerre hybride - et la France se prépare à ce que le scénario polonais devienne la norme européenne.

NIS 2: ce que la directive impose concrètement

Sur le plan législatif, la directive NIS 2 [44] a franchi deux étapes en 2025: adoption en première lecture au Sénat le 12 mars [45] et en commission spéciale à l’Assemblée nationale le 10 septembre [46]. La commission spéciale est présidée par Philippe Latombe, député de la Vendée [47].

Au-delà du calendrier parlementaire, le texte change d’échelle. NIS 2 distingue deux statuts - les « entités essentielles » (énergie, transport, santé, banque, infrastructures numériques) et les « entités importantes » (postes, gestion des déchets, agroalimentaire, fabricants critiques, fournisseurs numériques) - et fait passer le périmètre français de quelques centaines d’opérateurs sous NIS 1 à plusieurs milliers d’entités assujetties. Les obligations clés tiennent en trois piliers: mesures techniques et organisationnelles de gestion des risques (politique de sécurité, gestion des incidents, sécurité de la chaîne d’approvisionnement, chiffrement), notification rapide à l’autorité nationale en cas d’incident - avec une première alerte sous 24 heures et un rapport circonstancié sous 72 heures - et responsabilisation directe des organes de direction, désormais personnellement redevables du suivi cyber. Les sanctions, calquées sur le RGPD, peuvent atteindre 10 millions d’euros ou 2 % du chiffre d’affaires mondial pour les entités essentielles.

Pour accompagner cette montée en charge, l’ANSSI a publié sa Stratégie Nationale de cybersécurité 2026-2030 [48], avec l’ambition affichée de faire de la France « une Nation cyber de premier rang ». Le secteur de la santé fait l’objet d’un dispositif spécifique: le programme CaRE (Cybersécurité accélération et Résilience des Établissements), qui coordonne ANSSI, ANS, GRADeS et centrales d’achat hospitalières autour d’un catalogue de plus de 400 offres cyber [49]. Une obligation réglementaire en cybersécurité pour les établissements de santé est applicable depuis le 1er janvier 2026 [50].

Ce que les sources ne disent pas

Plusieurs angles morts méritent d’être signalés. Aucune des sources consultées ne chiffre précisément le coût agrégé pour les finances publiques des attaques contre les hôpitaux et collectivités en 2025. Aucune ne détaille non plus le taux de paiement des rançons par les victimes françaises - une donnée pourtant centrale pour évaluer l’économie réelle du cybercrime. Enfin, le débat sur l’opportunité d’interdire le paiement des rançons, présent dans plusieurs pays européens, est absent de la communication officielle de l’ANSSI.

Pourquoi maintenant?

Le calendrier de cette alerte n’est pas neutre. La transposition de NIS 2 entre dans sa phase parlementaire décisive [44], le Cyber Resilience Act européen se met en place [51], et la commission spéciale présidée par Philippe Latombe examine le projet de loi relatif à la des infrastructures critiques et au renforcement de la cybersécurité [52]. L’ANSSI choisit ce moment pour publier un rapport de 60 pages [12] qui dramatise la menace sans la surjouer - une manière de soutenir, par les chiffres, le travail législatif en cours.

► Lire aussi: Le rapport d'activité 2025 complet de l'ANSSI

Sources

Voir le détail de chaque fait sourcé (52)

-

Vincent Strubel, directeur général de l’Anssi - Personne ayant présenté le Panorama de la cybermenace 2025

« Vincent Strubel, le directeur général de l’Anssi (cf. photo) »

channelnews.fr ↗ ↩ -

Vincent Strubel, directeur général de l’ANSSI (Agence nationale de la sécurité des systèmes d’information) - Personne auditionnée par la commission des affaires étrangères du Sénat.

« Vincent Strubel, directeur général de l’ANSSI »

senat.fr ↗ ↩ -

30 janvier 2026 - Date de publication de l'article analysé.

« Vendredi 30 janvier 2026 à 12h05 »

next.ink ↗ ↩ -

Vincent Strubel a présenté le panorama de la cybermenace 2025 lors d'une conférence - Événement marquant le début de la présentation des données de l'ANSSI pour 2025.

« Vincent Strubel, patron de l’ANSSI, débutait ce matin sa conférence de présentation du panorama de la cybermenace 2025 par un état des lieux. »

next.ink ↗ ↩ -

3 586 événements de sécurité - Nombre d'événements de sécurité traités par l'ANSSI en 2025.

« « Au cours de l’année 2025, l’ANSSI a traité, avec un degré d’engagement variable, 3 586 événements de sécurité, soit une diminution de 18 % par rapport à l’année 2024 » »

next.ink ↗ ↩ -

diminution de 18 % - Baisse du nombre d'événements de sécurité traités par l'ANSSI entre 2024 et 2025.

« « Au cours de l’année 2025, l’ANSSI a traité, avec un degré d’engagement variable, 3 586 événements de sécurité, soit une diminution de 18 % par rapport à l’année 2024 » »

next.ink ↗ ↩ -

465 signalements - Nombre de signalements liés aux Jeux Olympiques de Paris en 2024.

« En 2024 toujours, les Jeux Olympiques avaient engendré à eux seuls 465 signalements et 83 incidents de cybersécurité »

next.ink ↗ ↩ -

un événement de sécurité où l’ANSSI est en mesure de confirmer qu’un acteur malveillant a conduit des actions avec succès sur le SI de la victime - Définition d'un incident selon l'ANSSI.

« « un événement de sécurité où l’ANSSI est en mesure de confirmer qu’un acteur malveillant a conduit des actions avec succès sur le SI de la victime » »

next.ink ↗ ↩ -

1 366 incidents - Nombre d'incidents confirmés par l'ANSSI en 2025.

« En 2025, c’est un peu plus qu’en 2024, mais à peine, avec 1 366 incidents (+ 5 incidents). »

next.ink ↗ ↩ -

+ 5 incidents - Augmentation du nombre d'incidents entre 2024 et 2025.

« En 2025, c’est un peu plus qu’en 2024, mais à peine, avec 1 366 incidents (+ 5 incidents). »

next.ink ↗ ↩ -

1 112 incidents - Nombre d'incidents confirmés par l'ANSSI en 2023.

« « après une croissance les années précédentes (1 112 en 2023 et 831 en 2022) » »

next.ink ↗ ↩ -

60 pages - Nombre de pages du rapport Panorama de la cybermenace 2025

« Dans un rapport de 60 pages, l’Anssi affirme avoir reçu 2.209 signalements »

channelnews.fr ↗ ↩ -

2.209 - Nombre de signalements reçus par l'Anssi en 2025

« l’Anssi affirme avoir reçu 2.209 signalements et traité 1.366 incidents de cybersécurité en 2025 »

channelnews.fr ↗ ↩ -

Au global, on est sur une volumétrie qui ne change quasiment pas - Déclaration de Vincent Strubel sur la stabilité du volume d'incidents en 2025.

« « Au global, on est sur une volumétrie qui ne change quasiment pas » »

next.ink ↗ ↩ -

les niveaux de menaces sont très mais on n’est pas sur une explosion ou un raz-de-marée en 2025 - Déclaration de Vincent Strubel sur l'évaluation des menaces en 2025.

« les « niveaux de menaces sont très significatifs » mais « on n’est pas sur une explosion ou un raz-de-marée en 2025 » »

next.ink ↗ ↩ -

34 % - Part des incidents touchant les secteurs de l'éducation et de la recherche en 2025.

« L’éducation et la recherche représentent 34 % des incidents »

next.ink ↗ ↩ -

24 % - Part des incidents touchant les ministères et les collectivités territoriales en 2025.

« les ministères et les collectivités territoriales 24 % »

next.ink ↗ ↩ -

10 % - Part des incidents touchant le secteur de la santé en 2025.

« la santé 10 % »

next.ink ↗ ↩ -

9 % - Part des incidents touchant le secteur des télécommunications en 2025.

« les télécommunications 9 % »

next.ink ↗ ↩ -

76% - Pourcentage des incidents concentrés dans quatre secteurs d'activité.

« quatre secteurs d’activité concentrent 76% des incidents »

globalsecuritymag.fr ↗

⚠️ Note INFO.FR: La source globalsecuritymag.fr indique 76 % mais la somme des quatre pourcentages sectoriels (34+24+10+9) donne en réalité 77 %. Léger arrondi de la source. ↩ -

La santé n’est plus une cible secondaire, mais un objectif récurrent pour le cybercrime organisé. - Déclaration sur la place du secteur de la santé dans les cybermenaces

« Le secteur de la santé n’est plus une cible secondaire, mais un objectif récurrent pour le cybercrime organisé. »

dsih.fr ↗ ↩ -

Les cybermenaces compromettent potentiellement les systèmes d’information hospitaliers - Impact des cybermenaces sur le secteur de la santé

« la santé subit une attention particulière des cybermenaces, compromettant potentiellement les systèmes d’information hospitaliers. »

dsih.fr ↗ ↩ -

128 - Nombre de compromissions par rançongiciel portées à la connaissance de l'Anssi en 2025

« 128 compromissions par rançongiciel ont été portées à la connaissance de l’Anssi en 2025 »

channelnews.fr ↗ ↩ -

196 - Nombre d'incidents relatifs à des exfiltrations de données en 2025

« 196 incidents ont été relatifs à des exfiltrations de données, associées ou non à des attaques par rançongiciels »

channelnews.fr ↗ ↩ -

15% - Part des vols de données dans les incidents traités par l'Anssi en 2025

« les vols de données ont représenté 15% des incidents traités par l’Anssi »

channelnews.fr ↗ ↩ -

plus de 60% - Part des revendications d’attaques avec vols de données jugées infondées ou exagérées

« plus de 60% des revendications d’attaques avec vols de données étaient infondées ou exagérées »

channelnews.fr ↗ ↩ -

soit du bluff complet, soit du recyclage de données dans la nature ou déjà publiques - Déclaration de Vincent Strubel sur les revendications d’attaques avec vols de données

« « soit du bluff complet, soit du recyclage de données dans la nature ou déjà publiques » »

channelnews.fr ↗ ↩ -

40 % - Part des fuites de données avérées en 2025 selon l'ANSSI.

« « 40 % de vol de données avéré, c’est 40 % de trop » »

next.ink ↗ ↩ -

40 % de vol de données avéré, c’est 40 % de trop - Déclaration de Vincent Strubel sur les fuites de données avérées.

« « 40 % de vol de données avéré, c’est 40 % de trop » »

next.ink ↗ ↩ -

quelques milliers d'euros - Montant maximal rapporté aux attaquants par le vol et la revente de données.

« le vol et la revente de données ne rapportent que quelques milliers d’euros maximum aux attaquants »

globalsecuritymag.fr ↗ ↩ -

dizaines voire centaines de milliers d'euros - Coût de la réponse à incidents pour les victimes de fuites de données.

« le coût de la réponse à incidents pour les victimes se chiffre, lui, à des dizaines voire centaines de milliers d’euros »

globalsecuritymag.fr ↗ ↩ -

Les modes opératoires observés contre les intérêts français restent largement liés à des acteurs étatiques réputés liés aux services de renseignement russes ou chinois - Observation de l'Anssi sur les acteurs malveillants ciblant la France

« les modes opératoires observés contre les intérêts français restent largement liés à des acteurs étatiques « réputés liés aux services de renseignement russes ou chinois » »

channelnews.fr ↗ ↩ -

Les frontières entre espionnage et cybercrime s’estompent, avec une exploitation accrue des vulnérabilités sur les équipements de bordure comme les pare-feu et VPN - Évolution des menaces cyber et cibles privilégiées

« Les frontières entre espionnage et cybercrime s’estompent, avec une exploitation accrue des vulnérabilités sur les équipements de bordure comme les pare-feu et VPN. »

dsih.fr ↗ ↩ -

Des hackers peu expérimentés sont désormais capables de mener des opérations plus sophistiquées qu’auparavant avec l’essor d’outils dotés d’intelligence artificielle générative - Déclaration de Vincent Strubel sur l'évolution des capacités des hackers

« des hackers peu expérimentés sont désormais capables de mener des opérations plus sophistiquées qu’auparavant avec l’essor d’outils dotés d’intelligence artificielle générative »

channelnews.fr ↗ ↩ -

L’intelligence artificielle générative abaisse les barrières techniques pour les attaquants novices, amplifiant la pression - Impact de l'IA générative sur les cybermenaces

« L’intelligence artificielle générative abaisse les barrières techniques pour les attaquants novices, amplifiant la pression globale. »

dsih.fr ↗ ↩ -

34% - Part des incidents traités par l'Anssi dans le secteur de l'éducation et de la recherche en 2025

« l’éducation et la recherche représentent 34% des incidents traités »

channelnews.fr ↗ ↩ -

19 partenaires internationaux et 5 partenaires nationaux - Nombre de partenaires ayant co-signé l'analyse de risques sur l'IA.

« co-signée par 19 partenaires internationaux et 5 partenaires nationaux. »

cyber.gouv.fr ↗ ↩ -

Lancement du projet PANAME en juin 2025 - Projet visant à développer une bibliothèque logicielle pour les audits de confidentialité des modèles d'IA.

« En juin 2025, l’ANSSI, la CNIL, le PeREN et PEFR Cybersécurité ont également lancé le projet PANAME »

cyber.gouv.fr ↗ ↩ -

CNIL (Commission nationale de l'informatique et des libertés) - Partenaire du projet PANAME.

« l’ANSSI, la CNIL, le PeREN et PEFR Cybersécurité ont également lancé le projet PANAME »

cyber.gouv.fr ↗ ↩ -

PeREN (Pôle d’expertise de la régulation numérique) - Partenaire du projet PANAME.

« le PeREN et PEFR Cybersécurité ont également lancé le projet PANAME »

cyber.gouv.fr ↗ ↩ -

PEFR Cybersécurité (Pôle d’expertise français de la régulation en cybersécurité) - Partenaire du projet PANAME.

« PEFR Cybersécurité ont également lancé le projet PANAME »

cyber.gouv.fr ↗ ↩ -

Attaques informatiques contre les infrastructures électriques polonaises en 2025 - Événement marquant la fin de l'année 2025 selon Vincent Strubel.

« L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive »

globalsecuritymag.fr ↗ ↩ -

L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive. Cet évènement dresse le spectre du scénario redouté, auquel la France se prépare. Un scénario central dans lequel no - Déclaration de Vincent Strubel sur les cybermenaces et les infrastructures critiques.

« « L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive. Cet évènement dresse le spectre du scénario redouté, auquel la France se prépare. Un scénario central dans lequel nous ferions face à une augmentation massive d’ici 2030 des attaques dites « hybrides », dont les cyberattaques constituent un pan majeur, avec des effets voire destructeurs sur nos infrastru »

globalsecuritymag.fr ↗ ↩ -

directive NIS 2 - Réglementation européenne visant à renforcer la cybersécurité des entités critiques.

« l’Agence a mené un travail de préparation de mise en œuvre de la directive NIS 2 »

cyber.gouv.fr ↗ ↩ -

12 mars 2025 - Date d'adoption en première lecture de la directive NIS 2 au Sénat.

« En 2025, des jalons importants ont été franchis, avec son adoption en première lecture au Sénat le 12 mars 2025 »

cyber.gouv.fr ↗ ↩ -

10 septembre 2025 - Date d'adoption en commission spéciale de la directive NIS 2 à l'Assemblée nationale.

« et en commission spéciale à l’Assemblée nationale le 10 septembre 2025. »

cyber.gouv.fr ↗ ↩ -

Philippe Latombe, député de la Vendée et président de la Commission spéciale chargée d'examiner le projet de loi relatif à la des infrastructures critiques et au renforcement de la cybersécurité - Président de la commission spéciale examinant le projet de loi

« Philippe Latombe, député de la Vendée, président de la commission spéciale chargée d'examiner le projet de loi relatif à la des infrastructures critiques et au renforcement de la cybersécurité »

assemblee-nationale.fr ↗ ↩ -

Stratégie Nationale de cybersécurité 2026-2030 - Document guidant les actions de l'ANSSI pour élever le niveau de cybersécurité en France.

« La Stratégie Nationale de cybersécurité 2026-2030 qui guide plus particulièrement l’ANSSI s’inscrit dans la continuité de la RNS afin d’élever le niveau de cybersécurité et de faire de la France une Nation cyber de premier rang. »

cyber.gouv.fr ↗ ↩ -

plus de 400 offres - Nombre d'offres proposées dans le catalogue des offres cyber pour les établissements de santé.

« qui recueille plus de 400 offres proposées et diffusées par l’ANSSI, l’ANS, les GRADeS et les centrales d’achat (CAHPP, CAIH, RESAH), pour les établissements autour des thématiques: prévenir, contrôler, détecter, réagir et reconstruire. »

esante.gouv.fr ↗ ↩ -

1er janvier 2026 - Date d'application d'une obligation réglementaire en cybersécurité pour les établissements de santé.

« Oui, l'obligation est toujours applicable au 1er janvier 2026. »

esante.gouv.fr ↗ ↩ -

Cyber Resilience Act (CRA) - Réglementation européenne créant un marché de produits numériques de confiance.

« Le Cyber Resilience Act (CRA) permet la création d’un marché européen de produits numériques de confiance. »

cyber.gouv.fr ↗ ↩ -

Commission spéciale chargée d'examiner le projet de loi relatif à la des infrastructures critiques et au renforcement de la cybersécurité - Instance parlementaire examinant le projet de loi

« Commission spéciale chargée d'examiner le projet de loi relatif à la des infrastructures critiques et au renforcement de la cybersécurité »

assemblee-nationale.fr ↗ ↩

Sources

- Publication du rapport d'activité 2025 de l'ANSSI

- Cybersécurité et ingérences étrangères

- L’ANSSI alerte : la santé, 3e secteur le plus exposé aux …

- Cyberattaques en France : des niveaux « très significatifs », mais pas de raz de marée

- Bilan annuel : l’Anssi publie son Panorama de la cybermenace 2025

- Panorama de la cybermenace 2025 : la France sous la pression constante d'acteurs d'origines étatique et cybercriminelle

- Cybersécurité accélération et Résilience des Etablissements (CaRE)

- Compte rendu de réunion n° 16 - Commission spéciale chargée d'examiner le projet de loi relatif à la résilience des infrastructures critiques et au renforcement de la cybersécurité