Campus France piraté : 18 000 dossiers d’étudiants étrangers en vente sur un forum cybercriminel

Une base de 430 Mo extraite du sous-domaine toucan.campusfrance.org exposerait noms, formations et établissements visés par les candidats internationaux. Cinquième brèche majeure documentée dans l'enseignement supérieur français en sept mois.

Un acteur malveillant revendique l'extraction de 18 000 candidatures Campus France. Sous réserve d'authentification, cinquième fuite documentée dans l'enseignement supérieur français en moins d'un an.

- Un acteur malveillant revendique l'extraction de 18 000 candidatures Campus France, soit 430 Mo au format JSON, depuis le sous-domaine toucan.campusfrance.org.

- Les données qui seraient exposées incluent noms, prénoms, emails, formations et établissements visés par les candidats internationaux.

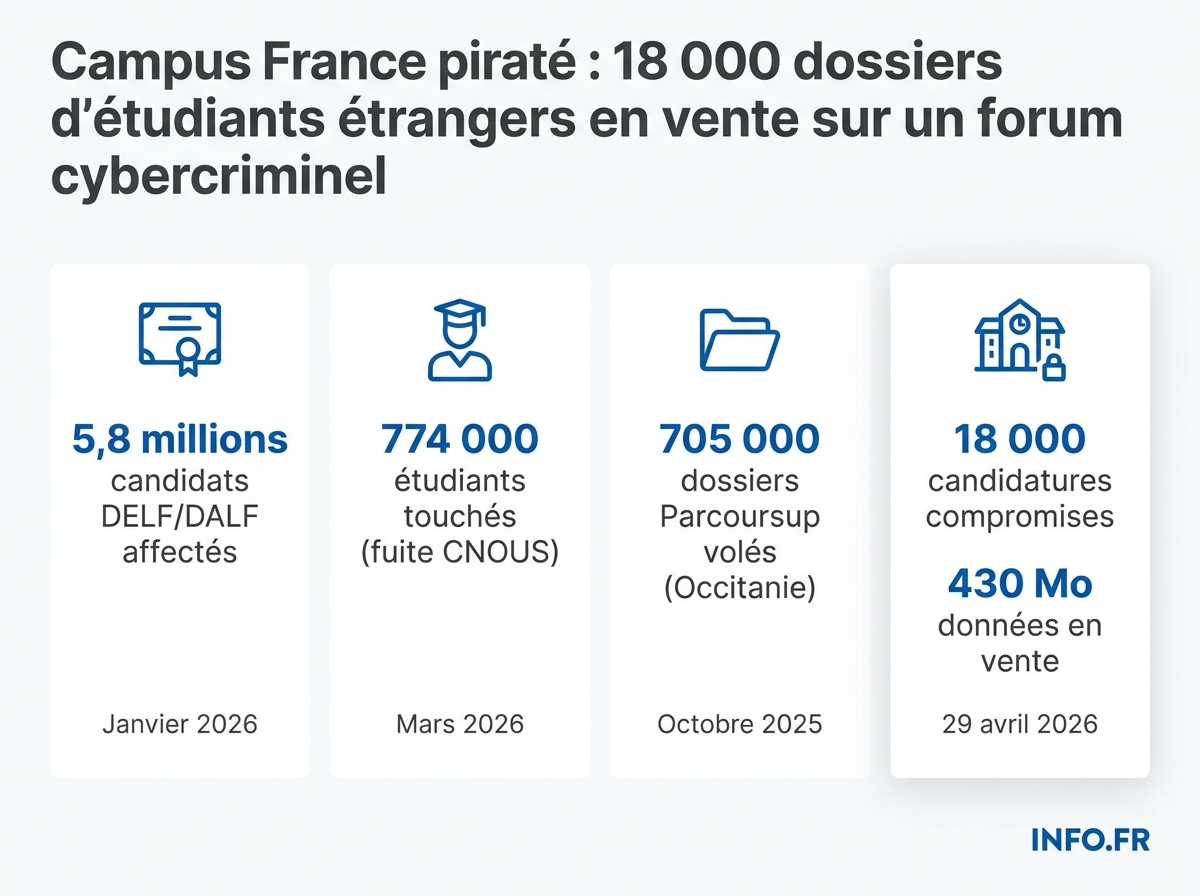

- C'est la cinquième fuite majeure documentée dans l'enseignement supérieur français en moins de sept mois (CNOUS, Parcoursup, Angers, DELF, Campus France).

- L'authenticité de la base reste à confirmer sur les quatre incidents comparables précédents, toutes les revendications ont été authentifiées a posteriori.

- La France cumule 23,5 millions de comptes compromis au premier trimestre 2026 (+109 %), deuxième pays au monde derrière les États-Unis.

- Aucune communication officielle de Campus France n'a été rendue publique à la date de publication.

L’alerte est tombée le 29 avril 2026 [1] sur un forum de cybercriminalité [2]. Un acteur malveillant affirme avoir compromis une base de données liée à la plateforme Campus France [3], plus précisément au sous-domaine toucan.campusfrance.org [4]. Le butin annoncé: environ 18 000 candidatures [5], pour un volume de 430 Mo [6] au format JSON [7].

Le périmètre exposé serait précis. Nom [8], prénom [9], adresse email [10], date [11], description [12], pays [13], formations [14] et établissements [15] visés. En clair: tout ce qu’il faut, si la base est authentique, pour reconstituer un profil complet et lancer une campagne d’hameçonnage ciblée. Le bulletin d’alerte le formule sans détour: « Les informations exposées permettent d’identifier directement les personnes concernées et de reconstituer des profils complets » [16].

Une revendication, pas encore une certitude

Première précaution: à ce stade, l’authenticité complète des données et l’origine exacte de la fuite restent à confirmer [21]. La revendication vise un sous-domaine spécifique, ce qui suggère la compromission d’un service applicatif plutôt que du système central [22]. Pourquoi alors traiter l’incident comme s’il était avéré? Parce que la pratique journalistique en cybersécurité impose une logique de précaution: sur les quatre incidents comparables documentés depuis octobre 2025 [23] - CNOUS, Angers, Parcoursup, France Éducation international [24] - les revendications publiées sur forums se sont à chaque fois confirmées, parfois avec six mois de retard [25]. Tant que Campus France [26] n’a pas authentifié ou démenti la base, l’analyse de risque doit s’appuyer sur l’hypothèse haute. Tous les développements qui suivent sont donc à lire au conditionnel: ils décrivent les conséquences si la revendication s’avère exacte.

Campus France [26], opérateur public chargé de la promotion de l’enseignement supérieur français à l’étranger, est à distinguer de son programme spécialisé CampusArt, animé par l’Agence Campus France [27] et regroupant plus de 150 établissements [28] partenaires sous le soutien des ministères de l’Enseignement supérieur, de la Recherche et de l’Espace [29], de l’Europe et des Affaires étrangères [30] et de la Culture [31]. La revendication vise toutefois un sous-domaine de campusfrance.org, soit l’opérateur lui-même - pas le réseau CampusArt. Sa mission principale d’attractivité internationale recoupe celle de l’enseignement supérieur sur tout le territoire.

Cinq brèches en sept mois

L’incident, s’il se confirme, ne tombe pas dans le vide. Il s’inscrit dans une série noire que personne n’a encore additionnée. Le 23 mars 2026, le CNOUS confirme une exfiltration depuis mesrdv.etudiant.gouv.fr [32] touchant 774 000 étudiants [17] sur une période de dix ans [33]. Un échantillon de 5 000 lignes [34] avait déjà été diffusé par une entité se présentant sous le nom de Dumpsec [35]. Le 15 avril 2026, l’université d’Angers dépose plainte [36] après l’extraction de 127 400 fiches [18] depuis la plateforme ip’Oline [37], opérée via AlumnForce [38]. En octobre 2025 [23], Parcoursup avait déjà perdu 705 000 dossiers [19] de candidats des sessions 2023 et 2025 en Occitanie [39][40], signalé six mois après les faits [25]. En janvier 2026, France Éducation international [24] perdait les données d’état civil de 5,8 millions de candidats DELF et DALF [20][41][42] depuis 2005 [43], via la compromission de trois comptes externes [44] avec identifiants valides [45].

Additionnez: sur ces seuls quatre cas avérés, plus de sept millions de profils étudiants ou candidats français et étrangers ont fuité en moins d’un an. Avec Campus France [26] en cinquième position, le bilan dépasse la circonstance et dessine un schéma. Aucun bilan consolidé n’existe pourtant à l’échelon ministériel.

Pourquoi la France explose

Selon Surfshark [46], la France a enregistré 23,5 millions de comptes compromis [47] au premier trimestre 2026 [48], deuxième pays au monde derrière les États-Unis et leurs 60,3 millions [49]. La hausse atteint +109 % [50] par rapport au dernier trimestre 2025 [51]. Rapporté à un trimestre, cela représente près de trois comptes compromis chaque seconde [52] sur le territoire. Depuis 2004 [53], la France cumule 211,9 millions d’adresses email uniques touchées [54], avec une moyenne de 3,5 compromissions par adresse [55]. Les estimations du volume total cumulé de comptes compromis depuis 2004 divergent selon les sources: Surfshark, repris par Les Numériques, avance 740,9 millions [56] tandis qu’une seconde source sectorielle (itpro.fr) cite le même chiffre de 740,9 millions [57] mais retient 211,9 millions d’adresses uniques [58] - les deux publications s’appuient sur la même étude Surfshark mais agrègent différemment les périmètres « comptes » et « adresses uniques ». De même, pour le premier trimestre 2026, Les Numériques situe le total mondial à 210,3 millions de comptes compromis [59] quand itpro.fr reprend ce chiffre [60]: les volumes français (23,5 millions [61]) et américains (60,3 millions [49][62]) sont des sous-ensembles nationaux du total mondial.

Comment expliquer ce doublement en un trimestre? La cause structurelle première est l’élargissement de la surface d’attaque. En 2025, 20,2 % des entreprises françaises déclaraient utiliser l’IA [63], contre 8,7 % en 2023 [64] - un doublement en deux ans qui s’accompagne mécaniquement d’une multiplication des plateformes interconnectées, des API exposées et des bases de données concentrées pour entraîner les modèles. Tomas Stamulis, responsable de la sécurité chez Surfshark [65], pose le diagnostic: « À mesure que les entreprises adoptent l’IA, elles stockent davantage de données utilisateurs, multiplient les systèmes numériques et intègrent plus de plateformes. Cela améliore leur efficacité, mais crée aussi davantage de points de vulnérabilité » [66].

À cette cause technologique s’ajoute un facteur propre au secteur public académique: la dette technique. Les plateformes Parcoursup, mesrdv.etudiant.gouv.fr, ip’Oline ou GAEL reposent sur des architectures applicatives anciennes, souvent sous-traitées à des prestataires externes (AlumnForce pour Angers, comptes externes pour France Éducation international [24]). Trois des quatre incidents documentés avant Campus France [26] impliquent un accès via des identifiants valides ou un compte compromis, pas une intrusion par exploit zero-day. Ce n’est pas la défense de pointe qui cède: c’est la chaîne de confiance des accès périphériques. La sous-administration des RSSI dans les opérateurs publics universitaires - rarement nommés, rarement dotés - fait le reste.

Souveraineté numérique: l’angle mort

Voilà l’angle que les communiqués évitent. Campus France [26] est l’opérateur du soft power universitaire français. Ses bases de données contiennent les noms, pays d’origine, formations visées et établissements ciblés par les candidats internationaux qui choisissent la France plutôt que les États-Unis, le Royaume-Uni ou l’Allemagne. Ce sont précisément ces données qu’un État rival, ou un acteur travaillant pour son compte, chercherait à exploiter pour identifier et démarcher des talents en amont de leur arrivée sur le sol français. Les 42 000 étudiants marocains [67] présents en France en 2025 selon Campus France [68] illustrent l’enjeu géopolitique.

Plus largement, les bases de candidatures étrangères ne sont pas un dommage collatéral: elles peuvent constituer un objectif pour des acteurs étatiques ou para-étatiques. Le bulletin d’alerte ne nomme pas l’auteur. Le format JSON, la taille modeste de 430 Mo et la mise en vente publique évoquent un acteur cybercriminel classique. Mais une fois la base diffusée, elle est consultable par n’importe quel service de renseignement.

Le cadre légal qui s’imposerait à Campus France

L’article 33 du Règlement général sur la protection des données impose au responsable de traitement de notifier toute violation de données à caractère personnel à l’autorité de contrôle - en France, la CNIL - dans un délai de 72 heures après en avoir pris connaissance. Selon la CNIL [71], l’opérateur doit procéder à une notification initiale dans les meilleurs délais à la suite de la constatation de la violation [72], puis à une notification complémentaire dans le délai de 72 heures [69] après la notification initiale [73]. Si le délai est dépassé, les motifs du retard doivent être expliqués [74]. L’article 34 du RGPD impose lorsque la violation est susceptible d’engendrer un risque élevé pour les droits et libertés des personnes, d’informer directement les personnes concernées [70].

La notification doit indiquer le nombre approximatif de personnes concernées [75], les catégories d’enregistrements [76], les conséquences probables [77] et les mesures prises pour éviter la répétition [78]. Le manquement à ces obligations de notification relève de l’article 83§4 du RGPD, qui prévoit une amende administrative pouvant atteindre 10 millions d’euros ou 2 % du chiffre d’affaires annuel mondial total - le montant le plus élevé étant retenu. Les manquements aux principes de base du traitement (art. 83§5) relèvent quant à eux du plafond supérieur de 20 millions d’euros ou 4 % du chiffre d’affaires. À la date de publication, aucune communication officielle de Campus France [26] n’a été rendue publique sur cet incident.

Ce que les sources ne disent pas

Trois questions demeurent sans réponse. Premièrement, l’identité de l’acteur malveillant: aucun nom, aucun pseudonyme attribué à cette revendication précise du 29 avril, contrairement à Dumpsec [35] pour le CNOUS ou HexDex [79] pour Parcoursup. Deuxièmement, le prix de vente de la base: le bulletin mentionne « diffusion ou mise en vente » [3] sans préciser. Troisièmement, et c’est l’absence la plus frappante: aucune source consultée ne documente la chronologie de la détection par Campus France [26], ni la date de notification à la CNIL. L’alerte vient d’un veilleur privé, pas de l’opérateur public. C’est la marque récurrente des cinq incidents documentés en sept mois: la fuite est révélée par les attaquants ou par des chercheurs, rarement par l’établissement victime.

Verdict

Sur 23,5 millions de comptes français compromis au premier trimestre [47], 18 000 candidatures Campus France pèsent peu. Mais le poids ne fait pas le risque. Une base de candidats internationaux, vendue 430 Mo en JSON sur un forum, c’est - si elle est authentique - un kit d’ingénierie sociale clé en main. Tomas Stamulis le résume: « Les fuites ont des effets: les données volées peuvent circuler et être exploitées pendant des années, bien après l’incident initial » [80]. Dit autrement: un candidat marocain à un établissement français ayant déposé son dossier en 2026 [48] serait ciblable plusieurs années plus tard. La messe est dite. L’enseignement supérieur français a perdu sept millions de profils en douze mois sur les seuls cas avérés. Personne ne tient le compte consolidé. C’est précisément le problème.

Sources

Voir le détail de chaque fait sourcé (80)

-

29 avril 2026 - Date mentionnée dans le titre de l'article concernant la fuite de données

« Fuite de données: Campus France du 29 avril 2026 »

frenchbreaches.com ↗ ↩ -

Revendication publiée sur un forum de cybercriminalité concernant la fuite de données de Campus France - Source de la revendication de la fuite de données

« Revendication publiée sur un forum de cybercriminalité »

frenchbreaches.com ↗ ↩ -

Un acteur malveillant affirme avoir compromis une base de données liée à la plateforme Campus France - Cyberattaque revendiquée sur un forum de cybercriminalité

« Un acteur malveillant affirme avoir compromis une base de données liée à la plateforme Campus France (toucan.campusfrance.org), avec une diffusion ou mise en vente de données. »

frenchbreaches.com ↗ ↩ -

toucan.campusfrance.org - Sous-domaine spécifique visé par la fuite de données

« La fuite viserait un sous-domaine spécifique (toucan.campusfrance.org) »

frenchbreaches.com ↗ ↩ -

18 000 - Nombre de candidatures concernées par la fuite de données de Campus France

« Environ 18 000 candidatures concernées »

frenchbreaches.com ↗ ↩ -

430 MB - Taille annoncée de la base de données compromise liée à Campus France

« Taille annoncée: 430 MB »

frenchbreaches.com ↗ ↩ -

Base de données au format JSON compromise dans la fuite de Campus France - Format de la base de données compromise

« Base au format JSON »

frenchbreaches.com ↗ ↩ -

Nom - Type de données compromises dans la fuite de Campus France

« Nom »

frenchbreaches.com ↗ ↩ -

Prénom - Type de données compromises dans la fuite de Campus France

« Prénom »

frenchbreaches.com ↗ ↩ -

Adresse email - Type de données compromises dans la fuite de Campus France

« Adresse email »

frenchbreaches.com ↗ ↩ -

Date - Type de données compromises dans la fuite de Campus France

« Date »

frenchbreaches.com ↗ ↩ -

Description - Type de données compromises dans la fuite de Campus France

« Description »

frenchbreaches.com ↗ ↩ -

Pays - Type de données compromises dans la fuite de Campus France

« Pays »

frenchbreaches.com ↗ ↩ -

Formations - Type de données compromises dans la fuite de Campus France

« Formations »

frenchbreaches.com ↗ ↩ -

Établissements - Type de données compromises dans la fuite de Campus France

« Établissements »

frenchbreaches.com ↗ ↩ -

Les informations exposées permettent d’identifier directement les personnes concernées et de reconstituer des profils complets - Risque lié à la fuite de données de Campus France

« Les informations exposées permettent d’identifier directement les personnes concernées et de reconstituer des profils complets »

frenchbreaches.com ↗ ↩ -

774.000 - Nombre d'étudiants ou anciens étudiants concernés par le piratage.

« Au total, ce sont 774.000 personnes qui «sont concernées par cette extraction de données, issues de rendez-vous pris sur les dix dernières années». »

fr.le360.ma ↗ ↩ -

127 400 - Nombre de fiches de données personnelles piratées.

« La plainte concerne l’extraction de 127 400 fiches incluant les informations personnelles d’enseignants, d’étudiants et de personnels administratifs de l’université »

ouest-france.fr ↗ ↩ -

705.000 - Nombre de candidats dont les données personnelles ont été piratées lors de la cyberattaque Parcoursup en Occitanie.

« Les données personnelles de 705.000 candidats rattachés aux sessions Parcoursup 2023 et 2025 en Occitanie ont été dérobées »

tf1info.fr ↗ ↩ -

5,8 millions - Nombre de candidats et diplômés dont les données d'état civil ont été récupérées par le pirate.

« récupéré les données d’état civil de 5,8 millions de candidats et diplômés »

france-education-international.fr ↗ ↩ -

L’authenticité complète des données et l’origine exacte de la fuite restent à confirmer - Statut de vérification de la fuite de données de Campus France

« À ce stade, l’authenticité complète des données et l’origine exacte de la fuite restent à confirmer »

frenchbreaches.com ↗ ↩ -

La fuite viserait un sous-domaine spécifique (toucan.campusfrance.org), suggérant une possible compromission d’un service applicatif - Origine présumée de la fuite de données de Campus France

« La fuite viserait un sous-domaine spécifique (toucan.campusfrance.org), suggérant une possible compromission d’un service applicatif »

frenchbreaches.com ↗ ↩ -

octobre 2025 - Date de la cyberattaque ayant ciblé les données Parcoursup en Occitanie.

« lors d'une cyberattaque survenue en octobre 2025 »

tf1info.fr ↗ ↩ -

France Éducation international (organisme en charge de la gestion des diplômes DELF et DALF) - Organisme responsable de la plateforme GAEL.

« France Éducation international a immédiatement mis en œuvre des mesures pour stopper la fuite de données »

france-education-international.fr ↗ ↩ -

six mois - Délai entre la cyberattaque et sa signalisation au ministère.

« soit six mois plus tard »

tf1info.fr ↗ ↩ -

Campus France - Organisation visée par une fuite de données

« une base de données liée à la plateforme Campus France (toucan.campusfrance.org) »

frenchbreaches.com ↗ ↩ -

Agence Campus France, animatrice du réseau CampusArt - Rôle de l'Agence Campus France dans le réseau CampusArt.

« CampusArt est un réseau d'établissements français proposant des formations dans le domaine des arts et de l’architecture animé par l'Agence Campus France. »

campusfrance.org ↗ ↩ -

plus de 150 - Nombre d'établissements membres du réseau CampusArt pouvant consulter un seul dossier de candidature.

« permettant aux étudiants internationaux de ne remplir qu’un seul dossier de candidature visible par plus de 150 établissements. »

campusfrance.org ↗ ↩ -

ministère français de l'Enseignement Supérieur, de la Recherche et de l'Espace, soutien du réseau CampusArt - Ministère soutenant le réseau CampusArt.

« avec le soutien du ministère français de l'Enseignement Supérieur, de la Recherche et de l'Espace, du ministère de l’Europe et des Affaires étrangères et du ministère de la Culture. »

campusfrance.org ↗ ↩ -

ministère de l’Europe et des Affaires étrangères, soutien du réseau CampusArt - Ministère soutenant le réseau CampusArt.

« avec le soutien du ministère français de l'Enseignement Supérieur, de la Recherche et de l'Espace, du ministère de l’Europe et des Affaires étrangères et du ministère de la Culture. »

campusfrance.org ↗ ↩ -

ministère de la Culture, soutien du réseau CampusArt - Ministère soutenant le réseau CampusArt.

« avec le soutien du ministère français de l'Enseignement Supérieur, de la Recherche et de l'Espace, du ministère de l’Europe et des Affaires étrangères et du ministère de la Culture. »

campusfrance.org ↗ ↩ -

Une exfiltration de données issue du site mesrdv.etudiant.gouv.fr a été confirmée le 23 mars 2026 - Confirmation officielle d'une exfiltration de données.

« Une exfiltration de données issue du site mesrdv.etudiant.gouv.fr a été confirmée le 23 mars 2026 »

frenchbreaches.com ↗ ↩ -

dix dernières années - Période durant laquelle les données extraites ont été collectées via des rendez-vous.

« «sont concernées par cette extraction de données, issues de rendez-vous pris sur les dix dernières années» »

fr.le360.ma ↗ ↩ -

5.000 - Nombre de lignes de données déjà diffusées sur un forum.

« un échantillon de 5.000 lignes de données aurait déjà été diffusé sur un forum d’échange »

fr.le360.ma ↗ ↩ -

Dumpsec - Entité cybercriminelle se présentant comme responsable de la diffusion des données.

« par une entité cybercriminelle se présentant sous le nom de «Dumpsec». »

fr.le360.ma ↗ ↩ -

mercredi 15 avril 2026 - Date du dépôt de plainte par la présidence de l’université d’Angers.

« La présidence de l’université d’Angers a déposé plainte mercredi 15 avril 2026 après le piratage de dizaines de milliers de fiches des données personnelles »

ouest-france.fr ↗ ↩ -

plateforme ip’Oline, site de l’université d’Angers donnant accès aux offres de stages et d’emplois - Plateforme piratée contenant les données personnelles.

« Les fiches ont été piratées depuis la plateforme ip’Oline de l’université, selon la source, un site qui donne notamment accès aux étudiants à des offres de stages et d’emplois »

ouest-france.fr ↗ ↩ -

AlumnForce, plateforme utilisée par l’université d’Angers pour la gestion de son réseau Alumni - Plateforme affectée par l'incident de sécurité.

« l’université a finalement confirmé avoir été informée d’un incident de sécurité affectant la plateforme AlumnForce, utilisée par l’établissement pour la gestion de son réseau Alumni via ip’Oline »

ouest-france.fr ↗ ↩ -

sessions Parcoursup 2023 et 2025 - Sessions concernées par la cyberattaque en Occitanie.

« candidats rattachés aux sessions Parcoursup 2023 et 2025 en Occitanie »

tf1info.fr ↗ ↩ -

Occitanie - Région administrative concernée par la cyberattaque Parcoursup.

« en Occitanie »

tf1info.fr ↗ ↩ -

DELF (Diplôme d'Études en Langue Française) - Diplôme géré via la plateforme GAEL.

« la plateforme GAEL, utilisée pour la gestion des diplômes DELF et DALF »

france-education-international.fr ↗ ↩ -

DALF (Diplôme Approfondi de Langue Française) - Diplôme géré via la plateforme GAEL.

« la plateforme GAEL, utilisée pour la gestion des diplômes DELF et DALF »

france-education-international.fr ↗ ↩ -

2005 - Année depuis laquelle les données des candidats et diplômés ont été exposées.

« ayant passé l’examen depuis 2005 »

france-education-international.fr ↗ ↩ -

trois - Nombre de comptes externes compromis lors de l'incident.

« la compromission d’au moins trois comptes externes »

france-education-international.fr ↗ ↩ -

Un pirate a utilisé des identifiants et des mots de passe valides pour accéder à la plateforme GAEL - Méthode utilisée par le pirate pour accéder à la plateforme.

« le pirate a utilisé des identifiants et des mots de passe valides pour accéder à la plateforme »

france-education-international.fr ↗ ↩ -

Surfshark, spécialiste européen du VPN et de la sécurité - Organisation ayant publié l'étude sur les fuites de données.

« D'après la dernière étude de Surfshark, spécialiste européen du VPN et de la sécurité »

lesnumeriques.com ↗ ↩ -

23,5 millions - Nombre de comptes compromis en France au 1ᵉʳ trimestre 2026.

« Entre janvier et mars 2026, ce sont 23,5 millions de comptes qui auraient été compromis en France »

lesnumeriques.com ↗ ↩ -

1ᵉʳ trimestre 2026 - Période de référence pour les fuites de données mentionnées.

« la France aurait été le deuxième pays le plus touché au monde par des compromissions au 1ᵉʳ trimestre 2026 »

lesnumeriques.com ↗ ↩ -

60,3 millions - Nombre de comptes compromis aux États-Unis au 1ᵉʳ trimestre 2026.

« toujours loin devant à 60,3 millions de comptes »

lesnumeriques.com ↗ ↩ -

+109 % - Hausse du nombre de comptes compromis en France par rapport au dernier trimestre 2025.

« Ce chiffre français, en hausse de 109 % (!) par rapport au dernier trimestre de l'an dernier »

lesnumeriques.com ↗ ↩ -

dernier trimestre de l'an dernier - Période de référence pour la hausse des fuites de données en France.

« en hausse de 109 % (!) par rapport au dernier trimestre de l'an dernier »

lesnumeriques.com ↗ ↩ -

près de trois comptes compromis chaque seconde - Nombre de comptes piratés par seconde en France au premier trimestre 2026.

« cela représente près de trois comptes compromis chaque seconde »

itpro.fr ↗ ↩ -

2004 - Année de début des données sur les fuites de comptes en France.

« Avec 740,9 millions de comptes compromis depuis 2004 »

lesnumeriques.com ↗ ↩ -

211,9 millions - Nombre d'adresses emails uniques compromises en France depuis 2004.

« dont 211,9 millions d'adresses emails uniques »

lesnumeriques.com ↗ ↩ -

3,5 compromissions par adresse - Moyenne de compromissions par adresse e-mail en France depuis 2004.

« avec une moyenne de 3,5 compromissions par adresse »

itpro.fr ↗ ↩ -

740,9 millions - Nombre total de comptes compromis en France depuis 2004.

« Avec 740,9 millions de comptes compromis depuis 2004 »

lesnumeriques.com ↗ ↩ -

740,9 millions - Nombre total de comptes compromis en France depuis 2004.

« Depuis 2004, la France cumule 740,9 millions de comptes compromis »

itpro.fr ↗ ↩ -

211,9 millions - Nombre d’adresses e-mail uniques touchées en France depuis 2004.

« 211,9 millions d’adresses e-mail uniques ont été touchées »

itpro.fr ↗ ↩ -

210,3 millions - Nombre total de comptes compromis dans le monde au 1ᵉʳ trimestre 2026.

« sur un total de 210,3 millions à l'échelle mondiale »

lesnumeriques.com ↗ ↩ -

210,3 millions - Nombre de comptes compromis dans le monde au premier trimestre 2026.

« 210,3 millions de comptes ont été compromis au premier trimestre 2026 »

itpro.fr ↗ ↩ -

23,5 millions - Nombre de comptes compromis en France au premier trimestre 2026.

« elle se classe au deuxième rang mondial des violations de données au premier trimestre 2026, avec 23,5 millions de comptes compromis »

itpro.fr ↗ ↩ -

60,3 millions - Nombre de comptes compromis aux États-Unis au premier trimestre 2026.

« juste derrière les États-Unis (60,3 millions) »

itpro.fr ↗ ↩ -

20,2% - Pourcentage d’entreprises utilisant l’IA en 2025.

« En 2025, 20,2% des entreprises déclaraient utiliser l’IA »

itpro.fr ↗ ↩ -

8,7% - Pourcentage d’entreprises utilisant l’IA en 2023.

« contre 8,7% en 2023 »

itpro.fr ↗ ↩ -

Tomas Stamulis, responsable de la sécurité chez Surfshark - Expert cité dans l'article sur les risques liés à l'IA.

« Pour Tomas Stamulis, responsable de la sécurité chez Surfshark: "À mesure que les entreprises adoptent l’IA, elles stockent davantage de données utilisateurs." »

lesnumeriques.com ↗ ↩ -

"À mesure que les entreprises adoptent l’IA, elles stockent davantage de données utilisateurs, multiplient les systèmes numériques et intègrent plus de plateformes. Cela améliore leur efficacité, mais crée aussi davantage de points de vulnérabilité. Les hackers disposent aujourd’hui d’un environneme - Déclaration de Tomas Stamulis sur les risques liés à l'IA.

« Pour Tomas Stamulis, responsable de la sécurité chez Surfshark: "À mesure que les entreprises adoptent l’IA, elles stockent davantage de données utilisateurs, multiplient les systèmes numériques et intègrent plus de plateformes. Cela améliore leur efficacité, mais crée aussi davantage de points de vulnérabilité. Les hackers disposent aujourd’hui d’un environnement plus vaste et plus complexe à exploiter." »

lesnumeriques.com ↗ ↩ -

42.000 - Nombre d'étudiants marocains en France en 2025.

« Première communauté estudiantine étrangère en France avec plus de 42.000 personnes en 2025 selon les données de Campus France »

fr.le360.ma ↗ ↩ -

Campus France - Organisme source des données sur les étudiants étrangers en France.

« selon les données de Campus France »

fr.le360.ma ↗ ↩ -

72 heures - Délai maximal pour notifier une violation de données à la CNIL après la notification initiale.

« une notification complémentaire dans le délai de 72 heures si possible après la notification initiale. »

cnil.fr ↗ ↩ -

Notification aux personnes concernées en cas de risque élevé pour leur vie privée dû à une violation de données. - Obligation d'informer les personnes si la violation présente un risque élevé.

« Si l'incident constitue un risque élevé pour la vie privée des personnes concernées, vous devez également notifier l'incident aux personnes concernées. »

cnil.fr ↗ ↩ -

CNIL (Commission Nationale de l'Informatique et des Libertés) - Autorité française compétente pour les violations de données personnelles.

« notifiez l'incident à la CNIL qui vous indiquera s'il est nécessaire d'informer les personnes. »

cnil.fr ↗ ↩ -

Notification initiale d'une violation de données à la CNIL dans les meilleurs délais après sa constatation. - Obligation de notification rapide après la découverte d'une violation de données.

« Une notification initiale dans les meilleurs délais à la suite de la constatation de la violation. »

cnil.fr ↗ ↩ -

Notification complémentaire d'une violation de données à la CNIL dans un délai de 72 heures après la notification initiale. - Obligation de compléter la notification initiale dans un délai précis.

« Puis, après avoir réuni toutes les informations requises, une notification complémentaire dans le délai de 72 heures si possible après la notification initiale. »

cnil.fr ↗ ↩ -

Explication des motifs du retard si le délai de 72 heures pour notifier une violation de données à la CNIL est dépassé. - Obligation de justifier un retard dans la notification.

« Si le délai de 72 heures est dépassé, il conviendra d'expliquer, lors de votre notification, les motifs du retard. »

cnil.fr ↗ ↩ -

nombre approximatif de personnes concernées par une violation de données - Information à fournir lors de la notification d'une violation de données.

« le nombre approximatif de personnes concernées par la violation. »

cnil.fr ↗ ↩ -

Communication des catégories d'enregistrements de données à caractère personnel concernés par une violation de données lors de la notification. - Information à fournir lors de la notification d'une violation de données.

« Les catégories et le nombre approximatif d'enregistrements de données à caractère personnel concernés. »

cnil.fr ↗ ↩ -

Communication des conséquences probables d'une violation de données lors de la notification. - Information à fournir lors de la notification d'une violation de données.

« Les conséquences probables de la violation de données; »

cnil.fr ↗ ↩ -

Communication des mesures prises ou envisagées pour éviter la répétition d'une violation de données ou atténuer ses conséquences lors de la notification. - Information à fournir lors de la notification d'une violation de données.

« Les mesures prises ou que vous envisagez de prendre pour éviter que cet incident se reproduise ou atténuer les éventuelles conséquences négatives. »

cnil.fr ↗ ↩ -

HexDex - Alias du hacker soupçonné d'être à l'origine de la cyberattaque.

« le hacker derrière l'alias "HexDex" écroué »

tf1info.fr ↗ ↩ -

les données volées peuvent circuler et être exploitées pendant des années, bien après l’incident initial. - Déclaration de Tomas Stamulis sur la durée des effets des fuites de données.

« les fuites ont des effets: les données volées peuvent circuler et être exploitées pendant des années, bien après l’incident initial »

itpro.fr ↗ ↩

Sources

- Des données personnelles piratées sur une plateforme de l’université d’Angers

- France: le Cnous victime d’un piratage, 774.000 étudiants concernés

- CampusArt : Ouverture des candidatures en ligne pour 2026

- CROUS piratés : 2 millions d’étudiants exposés, leurs papiers d’identité en circulation

- Triste record pour la France, deuxième pays le plus touché par les fuites de données en 2026

- Parcoursup victime d'une cyberattaque : les données de 705.000 anciens candidats piratées

- FAQ : incident de sécurité touchant la plateforme dédiée à la gestion des diplômes DELF

- Fuite de données : Campus France du 29 avril 2026

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Besoin d'aide