Fuite Nemea : 1 000 pièces d’identité scannées en vente sur un forum cybercriminel

Le gestionnaire girondin de résidences services confronté à une compromission massive de son outil locatif

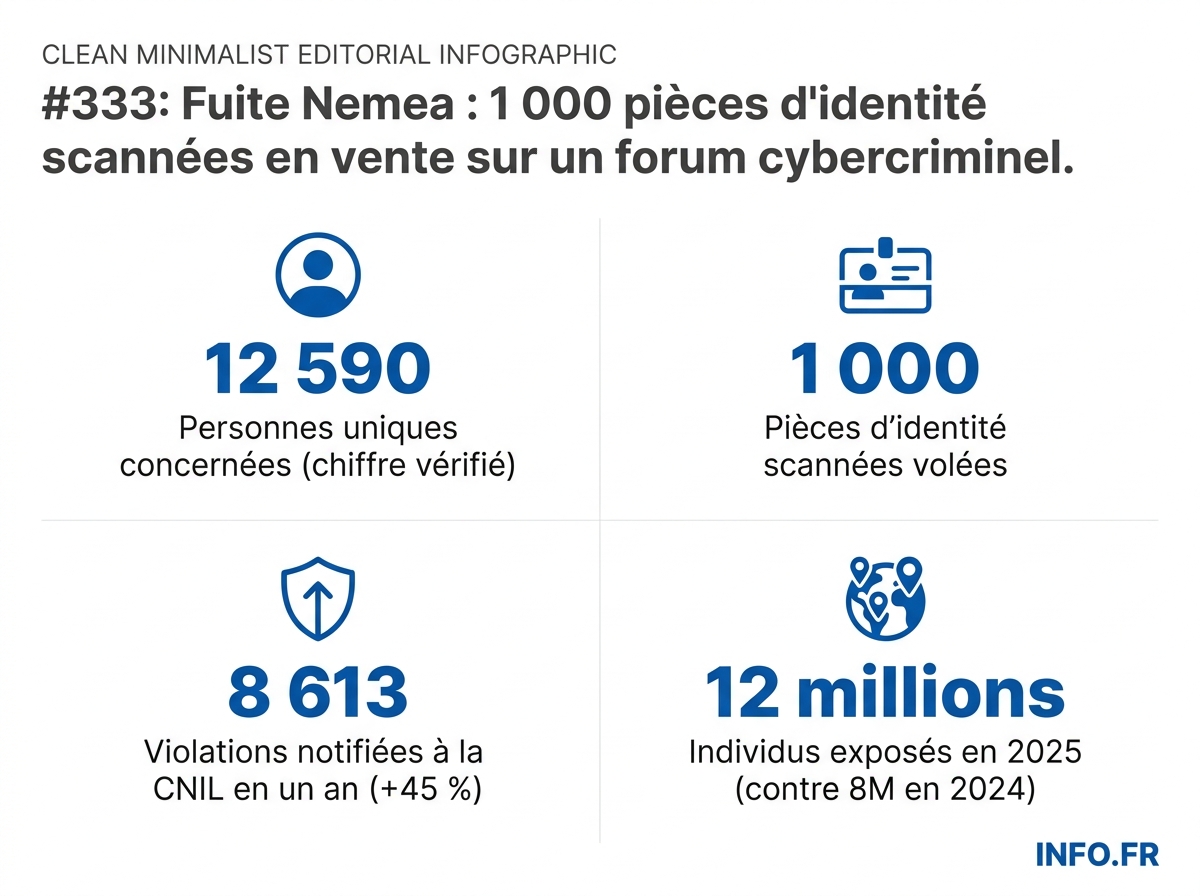

Mots de passe en clair, IBAN, passeports 12 590 personnes concernées par la fuite Nemea du 28 avril 2026. Un cas d'école des failles organisationnelles françaises.

- 12 590 personnes physiques et morales uniques concernées par la fuite du 28 avril 2026.

- 1 000 pièces d'identité scannées (passeports, CNI) volées et mises en vente.

- Mots de passe exposés en texte clair, contraires à la recommandation CNIL de 2022 et à l'art. 226-17 du Code pénal.

- Locataires, propriétaires bailleurs et garants tous touchés.

- Cession de l'activité tourisme à Goélia finalisée le 5 novembre 2025 - aucune communication des deux groupes.

L’alerte est tombée le 28 avril 2026 [1]. Une fuite massive concerne le groupe Nemea [2], gestionnaire girondin de résidences services [3] créé en 1994 [4]. L’acteur malveillant revendique 330 000 enregistrements [5][6] - baux, quittances, relances cumulées [6]. Mais l’analyse précise réduit le périmètre à 12 590 personnes physiques et morales uniques [7]. L’écart est révélateur: un même locataire peut figurer dans des dizaines de lignes (loyer mensuel, relances, avenants), ce qui gonfle le chiffre brandi par le pirate sans changer la gravité réelle de l’incident.

L’origine est identifiée: la compromission a entraîné la fuite de l’export d’un outil de gestion locative [8]. Autrement dit, un fichier extrait du back-office, complet, structuré, exploitable. Les victimes sont les locataires [9], les propriétaires bailleurs [10] et les garants en caution solidaire [11] - soit toute la chaîne contractuelle d’une résidence.

Le détail des données exposées

Le contenu du fichier, dressé par l’analyste à l’origine de la publication LinkedIn alertant sur l’incident [7], est accablant. Identité civile complète: nom, prénom, date et lieu de naissance, adresse postale [12]. Coordonnées: e-mails et numéros de téléphone [13]. Données locatives: adresse du bien, montant du loyer, quittances [14]. Données financières: références de mandats SEPA et informations de masquage IBAN [15]. Documents scannés: pièces d’identité, passeports, justificatifs de revenus et de domicile [16] - le vol porte sur 1 000 documents d’identité numérisés [17][18].

Mots de passe en clair: pourquoi c’est une faute technique majeure

Le détail qui change tout: exposition de mots de passe non chiffrés [19], en texte clair [20]. Concrètement, dans une base correctement conçue, les mots de passe ne sont jamais stockés tels que l’utilisateur les saisit. Ils sont transformés par une fonction de hachage cryptographique - bcrypt, Argon2, scrypt - associée à un sel aléatoire propre à chaque utilisateur. Le résultat est une empreinte irréversible: même le responsable du traitement ne peut pas retrouver le mot de passe original. C’est l’état de l’art depuis plus d’une décennie.

La CNIL a publié une recommandation actualisée sur les mots de passe qui rappelle explicitement cette obligation: stockage sous forme hachée et salée, longueur minimale, mécanismes anti-bruteforce. Le stockage en clair est unanimement considéré, selon plusieurs sources, comme une vulnérabilité critique liée aux défaillances cryptographiques. En conservant les mots de passe en clair, Nemea n’expose pas seulement ses locataires à une intrusion sur leur espace bailleur: elle leur fait courir un risque de credential stuffing immédiat, ces attaques automatisées qui rejouent les couples e-mail/mot de passe sur des centaines de services (banque, messagerie, plateformes de paiement) où la victime aurait réutilisé le même secret. Un seul fichier, des centaines de portes ouvertes.

Le cadre légal: 72 heures pour notifier les autorités

L’article 4.12 du RGPD [21] définit la violation de données comme « une violation de la sécurité entraînant, de manière accidentelle ou illicite, la destruction, la perte, l’altération, la divulgation non autorisée de données à caractère personnel » [22]. Les articles 33 et 34 du RGPD [23] imposent au responsable du traitement deux obligations: notification à la CNIL [24] dans un délai maximal de 72 heures [25][26], et information directe des personnes concernées dans les meilleurs délais [27] lorsque la violation engendre un risque élevé.

Côté pénal, le Code pénal arme les magistrats. L’article 323-1 réprime l’accès ou le maintien frauduleux dans tout ou partie d’un système de traitement automatisé de données (STAD). L’article 323-3 sanctionne quant à lui l’extraction, la détention, la reproduction ou la transmission frauduleuse de données contenues dans un STAD - exactement le mode opératoire de la fuite Nemea.

Le responsable du traitement n’est pas en reste. L’article 226-17 du Code pénal sanctionne le fait de procéder à un traitement de données à caractère personnel sans mettre en œuvre les mesures techniques et organisationnelles nécessaires pour garantir leur sécurité - ce que le défaut de chiffrement des mots de passe constitue, en première analyse, parfaitement. À cela s’ajoute le volet administratif: l’article 83 du RGPD prévoit, pour les manquements à l’obligation de sécurité, des amendes pouvant atteindre 10 millions d’euros ou 2 % du chiffre d’affaires annuel mondial (le montant le plus élevé étant retenu), seuil porté à 20 millions d’euros ou 4 % pour les violations les plus graves, selon plusieurs sources. Avec 92 millions d’euros de chiffre d’affaires en 2024 [28], Nemea s’exposerait théoriquement à une sanction significative.

Le cas Nemea coche toutes les cases du risque élevé: données d’identité numérisées, mots de passe en clair, données financières SEPA. L’information individuelle des 12 590 victimes [7] n’est pas une option - c’est une obligation légale. La politique de confidentialité du groupe désigne d’ailleurs un délégué à la protection des données joignable à dpo@nemea.fr [29], adresse à laquelle les locataires peuvent exiger des comptes.

Ce que les IBAN et passeports volés permettent

La CNIL [30] détaille les usages criminels de ces fichiers. Un IBAN obtenu frauduleusement permet d’émettre des ordres de prélèvement illégitimes [31], ou d’usurper l’identité du titulaire pour souscrire à un service avec mandat SEPA [32]. Avec les 1 000 pièces d’identité scannées [17], les pirates disposent du nécessaire pour le SIM swapping: usurper l’identité auprès de l’opérateur mobile, obtenir une nouvelle carte SIM [33], puis intercepter les SMS et OTP de validation bancaire [34][35].

Le mode opératoire ne relève pas de l’hypothèse. Le 22 avril 2026 [36], le parquet de Paris [37] a fait interpeller en Vendée un jeune hacker connu sous le pseudonyme HexDex [38][39], qui revendiquait ses prises sur BreachForum et Darkforum [40][41][42]. Son compte a été saisi [43]. Le marché de la donnée volée a ses plateformes, ses vendeurs identifiés, ses circuits.

Une fuite Nemea dans une vague systémique

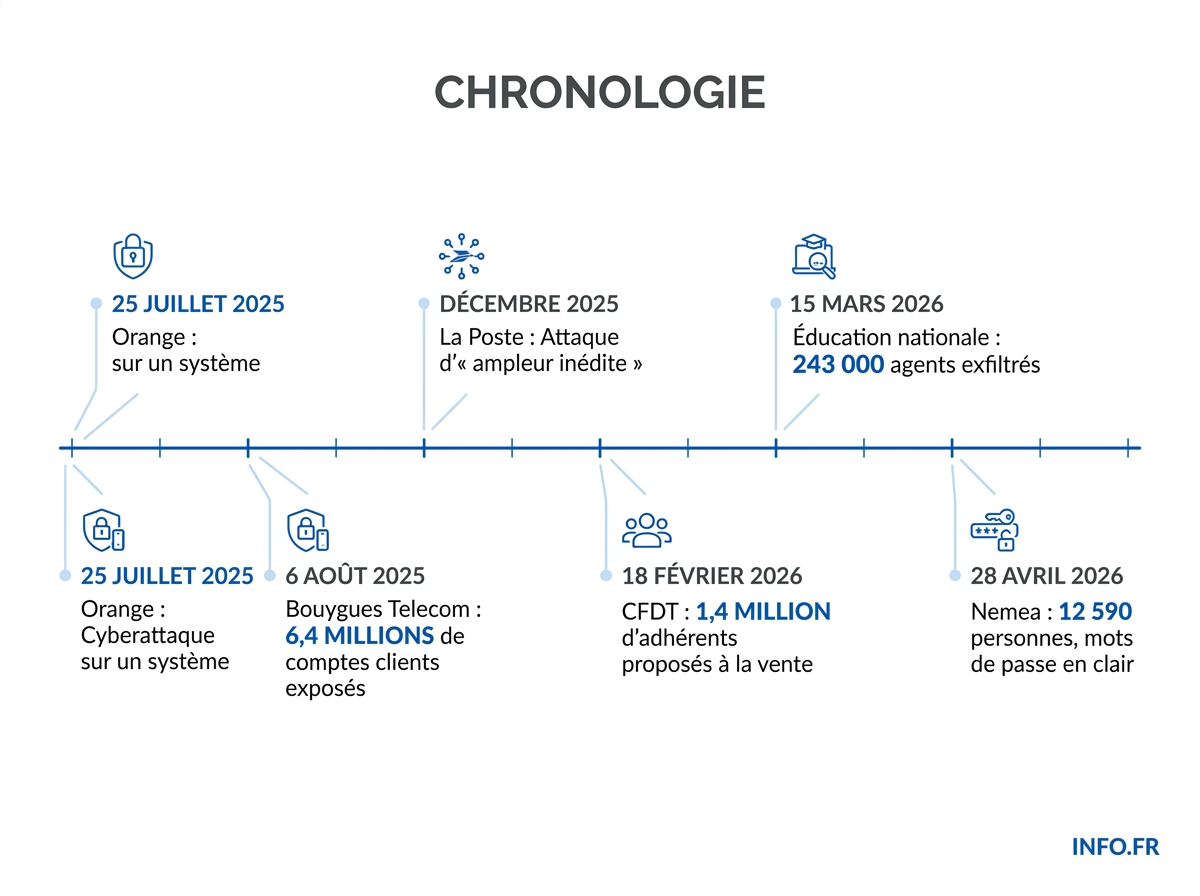

Les chiffres macro sont écrasants. Entre septembre 2024 et septembre 2025, 8 613 violations de données ont été notifiées à la CNIL [44], soit une hausse de 45 % en un an [45], l’équivalent de 24 fuites par jour [46]. Le nombre d’individus potentiellement exposés est passé de 8 à 12 millions [47][48]. Les incidents intentionnels progressent de plus de 60 % [49], portés par le phishing et le vol d’identifiants [50]. De son côté, l’ANSSI fait état pour 2025 de 2 209 signalements et 1 366 incidents [51][52], pour un total de 3 586 événements de sécurité traités sur l’année selon un périmètre élargi [53].

Le diagnostic de l’agence est sans appel: les attaques exploitent avant tout des failles organisationnelles récurrentes [54]. Mots de passe en clair chez Nemea [19], API mal protégées à l’Urssaf [55] (jusqu’à 12 millions de salariés potentiellement concernés [56]), identifiants de fonctionnaire usurpés sur le fichier FICOBA (1,2 million de comptes [57]) - même grammaire de l’incident, mêmes négligences.

Le secteur de la gestion locative privée n’échappe pas à la règle. Les administrateurs de biens, les bailleurs sociaux et les gestionnaires de résidences manipulent une combinaison particulièrement attractive pour les cybercriminels: pièces d’identité scannées au moment de la signature du bail, mandats SEPA actifs, justificatifs de revenus. Cette densité documentaire fait des back-offices locatifs une cible récurrente, structurellement sous-équipée en sécurité par rapport aux acteurs bancaires ou télécoms.

L’angle mort: une cession finalisée quelques mois avant la fuite

Le 5 novembre [58], Nemea avait cédé son activité historique de tourisme à Goélia [59][60]: 31 résidences [61], 250 personnes transférées [62] selon le PDG Pascal Recorbet [63]. Le groupe se recentrait sur 59 résidences [64] - 18 hôtelières [65] et 41 étudiantes [66] - avec un objectif de 80 millions d’euros de chiffre d’affaires d’ici cinq ans [67]. La cession a multiplié les transferts de bases de données et les exports d’outils locatifs entre deux systèmes d’information. La fuite porte précisément sur l’export d’un outil de gestion locative [8]. Le calendrier interroge.

Le mécanisme technique de cette fenêtre de vulnérabilité est connu des responsables sécurité. Lors d’une migration de système d’information entre deux groupes, les équipes IT créent des comptes de service dédiés - identifiants techniques disposant de droits d’extraction massive sur les bases de production - pour générer les exports nécessaires au transfert. Ces comptes, souvent dotés de privilèges élevés, devraient être révoqués dès la migration achevée. Dans les faits, ils survivent fréquemment plusieurs mois aux opérations capitalistiques, oubliés dans les annuaires d’authentification. Les fichiers d’export eux-mêmes - dump SQL, archives CSV, sauvegardes intermédiaires - persistent sur des serveurs de transit, des partages réseau ou des espaces cloud temporaires, rarement chiffrés au repos.

L’article 32 du RGPD impose pourtant aux deux parties d’une cession - le cédant comme le cessionnaire, en tant que responsables conjoints du traitement pendant la phase de transfert - de garantir « un niveau de sécurité adapté au risque »: chiffrement, pseudonymisation, capacité à restaurer la disponibilité, procédure de test régulier. Aucune des sources consultées ne mentionne de communiqué de Goélia, acquéreur de l’activité tourisme, sur sa propre responsabilité éventuelle dans la chaîne de traitement des données transférées. Le silence est partagé.

Ce qui manque au dossier

Aucune des sources consultées ne mentionne de communiqué officiel de Nemea sur l’incident, ni de notification publique aux 12 590 personnes concernées [7], ni de plainte déposée auprès du parquet de Paris. La CNIL impose pourtant l’information directe des victimes [68]. Les locataires apprennent leur exposition par un post LinkedIn d’analyste [7], pas par leur bailleur. Cette absence est l’enjeu principal du dossier.

Pour les victimes, les gestes sont connus: surveiller les relevés bancaires, demander une opposition sur les prélèvements suspects, ne jamais cliquer sur les liens reçus par SMS ou e-mail [69], saisir directement l’adresse du site officiel pour se connecter à ses comptes [70]. Les fraudeurs qui exploiteront ces données dans les mois à venir disposeront d’un dossier complet par victime - identité, adresse, IBAN, mot de passe. Le calcul est simple: avec 1 000 documents d’identité scannés [17] et des mots de passe en clair [20], chaque locataire de la base a entre les mains une bombe à retardement.

Sources

Voir le détail de chaque fait sourcé (70)

-

Fuite de données du 28 avril 2026 - Date mentionnée dans le titre de la fuite de données liée à Nemea Groupe

« Fuite de données: Nemea Groupe du 28 avril 2026 »

frenchbreaches.com ↗ ↩ -

Nemea Groupe - Organisation concernée par la fuite de données

« Une fuite massive revendiquée expose les données de 330 000 personnes liées à Nemea Groupe »

frenchbreaches.com ↗ ↩ -

Nemea, gestionnaire girondin de résidences de services - Description de l'entreprise cédante

« Le gestionnaire girondin de résidences de services Nemea vient de céder son - historique - activité tourisme au groupe familial francilien Goélia »

lejournaldesentreprises.com ↗ ↩ -

1994 - Année de création de Nemea

« l’activité fondatrice du groupe, créé en 1994 »

lejournaldesentreprises.com ↗ ↩ -

330 000 - Nombre de personnes dont les données ont été exposées dans la fuite liée à Nemea Groupe

« Une fuite massive revendiquée expose les données de 330 000 personnes liées à Nemea Groupe »

frenchbreaches.com ↗ ↩ -

330 000 - Nombre d'enregistrements revendiqués par l'acteur malveillant (baux, quittances, relances cumulées).

« Bien que l'acteur malveillant revendique 330 000 enregistrements (baux, quittances, relances cumulées) »

fr.linkedin.com ↗ ↩ -

12 590 - Nombre de personnes physiques et morales uniques concernées par la fuite de données chez Nemea.

« cet incident concerne avec précision 12 590 personnes physiques et morales uniques »

fr.linkedin.com ↗ ↩ -

Une compromission a entraîné la fuite de l'export d'un outil de gestion locative du groupe Nemea - Description de l'incident ayant causé la fuite de données.

« Une compromission a entraîné la fuite de l'export d'un de leurs outils de gestion locative »

fr.linkedin.com ↗ ↩ -

locataires du groupe Nemea - Catégorie de victimes concernées par la fuite de données.

« Les victimes sont des locataires du groupe Nemea »

fr.linkedin.com ↗ ↩ -

propriétaires bailleurs - Catégorie de victimes concernées par la fuite de données.

« des propriétaires bailleurs »

fr.linkedin.com ↗ ↩ -

garants (cautions solidaires) - Catégorie de victimes concernées par la fuite de données.

« ainsi que des garants (cautions solidaires) »

fr.linkedin.com ↗ ↩ -

Identité Civile (Nom, prénom, date et lieu de naissance, adresse postale) - Type de données exposées lors de la fuite.

« • Identité Civile (Nom, prénom, date et lieu de naissance, adresse postale) »

fr.linkedin.com ↗ ↩ -

Coordonnées (Adresses e-mail, numéros de téléphone) - Type de données exposées lors de la fuite.

« • Coordonnées (Adresses e-mail, numéros de téléphone) »

fr.linkedin.com ↗ ↩ -

Données Locatives (Adresse du bien, montant du loyer, quittances) - Type de données exposées lors de la fuite.

« • Données Locatives (Adresse du bien, montant du loyer, quittances) »

fr.linkedin.com ↗ ↩ -

Données Financières (Références de mandats SEPA, informations de masquage IBAN) - Type de données exposées lors de la fuite.

« • Données Financières (Références de mandats SEPA, informations de masquage IBAN) »

fr.linkedin.com ↗ ↩ -

Documents Scannés (Pièces d'identité, passeports, justificatifs de revenus et de domicile) - Type de données exposées lors de la fuite.

« • Documents Scannés (Pièces d'identité, passeports, justificatifs de revenus et de domicile) »

fr.linkedin.com ↗ ↩ -

1 000 - Nombre de documents d'identité numérisés volés lors de la fuite.

« du vol de 1 000 documents d'identité numérisés »

fr.linkedin.com ↗ ↩ -

Vol de 1 000 documents d'identité numérisés exposant les personnes à des risques d'usurpation d'identité et de fraude ciblée - Conséquences de la fuite de données sur les victimes.

« du vol de 1 000 documents d'identité numérisés, exposant ces personnes à des risques majeurs d'usurpation d'identité et de fraude ciblée »

fr.linkedin.com ↗ ↩ -

Exposition de mots de passe non chiffrés lors de la fuite de données - Type de données exposées lors de l'incident.

« exposition de mots de passe non chiffrés »

fr.linkedin.com ↗ ↩ -

Authentification (Mots de passe en texte clair) - Type de données exposées lors de la fuite.

« • Authentification (Mots de passe en texte clair) »

fr.linkedin.com ↗ ↩ -

article 4.12) du RGPD - Article définissant ce qu'est une violation de données à caractère personnel.

« L’article 4.12) du RGPD définit une violation de données à caractère personnel comme »

cnil.fr ↗ ↩ -

une violation de la sécurité entraînant, de manière accidentelle ou illicite, la destruction, la perte, l'altération, la divulgation non autorisée de données à caractère personnel transmises, conservées ou traitées d'une autre manière, ou l'accès non autorisé à de telles données. - Définition d'une violation de données selon le RGPD.

« une violation de la sécurité entraînant, de manière accidentelle ou illicite, la destruction, la perte, l'altération, la divulgation non autorisée de données à caractère personnel transmises, conservées ou traitées d'une autre manière, ou l'accès non autorisé à de telles données. »

cnil.fr ↗ ↩ -

articles 33 et 34 du RGPD - Articles définissant les obligations de notification des violations de données.

« Les obligations des responsables du traitement concernant les violations de données personnelles [.] sont définies aux articles 33 et 34 du RGPD. »

cnil.fr ↗ ↩ -

CNIL (Commission Nationale de l'Informatique et des Libertés, autorité de contrôle en France) - Autorité compétente pour recevoir les notifications de violations de données personnelles.

« Notification à la CNIL, dans un délai maximal de 72h »

cnil.fr ↗ ↩ -

72h - Délai maximal pour notifier la CNIL en cas de violation de données personnelles entraînant un risque pour les droits et libertés.

« Notification à la CNIL, dans un délai maximal de 72h »

cnil.fr ↗ ↩ -

Les organismes doivent notifier la CNIL dans un délai maximal de 72h en cas de violation de données entraînant un risque pour les droits et libertés. - Obligation de notification à l'autorité de contrôle en cas de violation de données.

« Notification à la CNIL, dans un délai maximal de 72h »

cnil.fr ↗ ↩ -

Les organismes doivent informer les personnes concernées dans les meilleurs délais en cas de violation de données entraînant un risque élevé pour leurs droits et libertés. - Obligation d'information des personnes concernées par une violation de données.

« Information des personnes concernées dans les meilleurs délais, hors cas particuliers »

cnil.fr ↗ ↩ -

92 M€ de CA en 2024 - Chiffre d'affaires de Nemea en 2024

« le groupe girondin Nemea (600 collaborateurs, 92 M€ de CA en 2024) »

lejournaldesentreprises.com ↗ ↩ -

dpo@nemea.fr, adresse email du responsable du traitement des données - Adresse email pour contacter le responsable du traitement des données.

« dpo@nemea.fr »

nemea-groupe.com ↗ ↩ -

CNIL (Commission Nationale de l'Informatique et des Libertés) - Organisme mentionné comme constatant des violations de données personnelles.

« La CNIL constate régulièrement des violations de données personnelles concernant des organismes connus du grand public. »

cnil.fr ↗ ↩ -

Un pirate peut émettre des ordres de prélèvement illégitimes en utilisant des IBAN obtenus frauduleusement - Risque lié au vol d'IBAN.

« Cet identifiant peut dans certains cas permettre à un pirate d’émettre des ordres de prélèvement illégitimes qui ciblent les IBAN obtenus frauduleusement. »

cnil.fr ↗ ↩ -

Un pirate peut usurper l’IBAN d’une autre personne en les communiquant lors de la création d’un mandat de prélèvement dans le cadre d’une souscription à un service - Méthode d'usurpation d'IBAN.

« Le pirate peut aussi, plus directement, usurper l’IBAN d’une autre personne en les communiquant lors de la création d’un mandat de prélèvement dans le cadre d’une souscription à un service. »

cnil.fr ↗ ↩ -

Un pirate usurpe l’identité d’une personne auprès de l’opérateur de téléphonie mobile en prétextant la perte ou le vol de sa carte SIM - Méthode d'usurpation d'identité via l'opérateur mobile.

« Ce type d’escroquerie repose sur une usurpation d’identité et la manipulation de l’opérateur de téléphonie mobile. Grâce à des données personnelles précédemment volées, le pirate usurpe votre identité auprès de l’opérateur et prétexte la perte ou le vol de votre carte SIM afin d’en obtenir une nouvelle. »

cnil.fr ↗ ↩ -

Un pirate peut recevoir les SMS, appels et mots de passe à usage unique (OTP) d’une victime après avoir obtenu une nouvelle carte SIM - Conséquence de l'usurpation de carte SIM.

« Si le pirate parvient à ses fins, il pourra alors recevoir vos SMS, vos appels et surtout les mots de passe à usage unique (OTP) utilisés dans le cadre de la validation de certaines opérations sensibles (par exemple: authentification à des services, validation de virements bancaires). »

cnil.fr ↗ ↩ -

Un pirate peut initier des opérations en ligne en usurpant l’identité d’une victime après avoir accédé à ses OTP - Risque lié à l'accès aux OTP.

« Fort de ces éléments, le pirate pourra se connecter à vos différents environnements numériques et initier des opérations en ligne en usurpant votre identité. »

cnil.fr ↗ ↩ -

22-04-2026 - Date de publication de l'article.

« 22-04-2026 »

leparisien.fr ↗ ↩ -

le parquet de Paris, autorité judiciaire française - Source des informations sur l'interpellation et les activités du hacker.

« précise le parquet de Paris »

leparisien.fr ↗ ↩ -

HexDex, hacker soupçonné de plusieurs cyberattaques - Pseudonyme du jeune homme interpellé en Vendée.

« le jeune homme - connu sous le pseudonyme de « HexDex » et qui a notamment ciblé une multitude de fédérations sportives françaises »

leparisien.fr ↗ ↩ -

Un hacker soupçonné de plusieurs cyberattaques a été interpellé en Vendée et placé en garde à vue en début de semaine - Interpellation d'un hacker présumé.

« Un jeune hacker présumé, « HexDex », a été interpellé en Vendée et placé en garde à vue en début de semaine »

leparisien.fr ↗ ↩ -

Le parquet de Paris a révélé que le hacker revendiquait ses prises et les basculait sur des plates-formes comme BreachForum ou Darkforum - Révélation du parquet de Paris sur les activités du hacker.

« le parquet de Paris a révélé qu’il revendiquait ses prises et les basculait sur des plates-formes comme BreachForum ou Darkforum »

leparisien.fr ↗ ↩ -

BreachForum, plate-forme où les hackers revendent des données volées - Nom d'une plate-forme mentionnée par le parquet de Paris.

« plates-formes comme BreachForum ou Darkforum »

leparisien.fr ↗ ↩ -

Darkforum, plate-forme où les hackers revendent des données volées - Nom d'une plate-forme mentionnée par le parquet de Paris.

« plates-formes comme BreachForum ou Darkforum »

leparisien.fr ↗ ↩ -

Le compte de HexDex sur l'une des plates-formes a été saisi - Saisie d'un compte sur une plate-forme de revente de données.

« avait un compte qui « a été saisi », précise le parquet de Paris »

leparisien.fr ↗ ↩ -

8 613 - Nombre de violations de données notifiées à la CNIL entre septembre 2024 et septembre 2025

« Entre septembre 2024 et septembre 2025, 8 613 violations de données ont été notifiées à la CNIL »

dcmag.fr ↗ ↩ -

45 % - Hausse du nombre de violations de données notifiées à la CNIL en un an

« soit une hausse de 45 % en un an »

dcmag.fr ↗ ↩ -

24 - Nombre moyen de fuites de données par jour entre septembre 2024 et septembre 2025

« soit l’équivalent de 24 fuites par jour »

dcmag.fr ↗ ↩ -

12 millions - Nombre d'individus potentiellement exposés aux fuites de données en 2025 en France

« Le nombre d’individus potentiellement exposés à ces fuites a ainsi bondi de 8 à 12 millions. »

dcmag.fr ↗ ↩ -

8 millions - Nombre d'individus potentiellement exposés aux fuites de données en 2024 en France

« Le nombre d’individus potentiellement exposés à ces fuites a ainsi bondi de 8 à 12 millions. »

dcmag.fr ↗ ↩ -

plus de 60 % - Progression des incidents d'origine intentionnelle entre septembre 2024 et septembre 2025

« Ces incidents sont majoritairement d’origine intentionnelle, en progression de plus de 60 % »

dcmag.fr ↗ ↩ -

Les incidents sont majoritairement d’origine intentionnelle, portés par la généralisation du phishing, le vol d’identifiants et les attaques externes - Origine des violations de données en 2025

« Ces incidents sont majoritairement d’origine intentionnelle, en progression de plus de 60 %, portés par la généralisation du phishing, le vol d’identifiants et les attaques externes. »

dcmag.fr ↗ ↩ -

2 209 signalements - Nombre de signalements reçus par l'ANSSI en 2025

« L’ANSSI indique d’ailleurs avoir eu connaissance de 2 209 signalements et 1 366 incidents en 2025 »

cyberhack.fr ↗ ↩ -

1 366 incidents - Nombre d'incidents recensés par l'ANSSI en 2025

« L’ANSSI indique d’ailleurs avoir eu connaissance de 2 209 signalements et 1 366 incidents en 2025 »

cyberhack.fr ↗ ↩ -

3 586 - Nombre d'événements de sécurité traités par l'ANSSI en 2025

« Côté ANSSI, l’agence a traité 3 586 événements de sécurité en 2025 »

dcmag.fr ↗ ↩ -

Les attaques exploitent avant tout des failles organisationnelles récurrentes - Cause principale des cyberattaques en 2025

« Les attaques exploitent avant tout des failles organisationnelles récurrentes. »

dcmag.fr ↗ ↩ -

L'Urssaf a signalé un accès non autorisé à l'API contenant certaines données de la déclaration préalable à l'embauche (DPAE) - Incident de sécurité chez l'Urssaf début 2026

« l’Urssaf. L’organisme a signalé un accès non autorisé à l’API contenant certaines données de la déclaration préalable à l’embauche (DPAE) »

cyberhack.fr ↗ ↩ -

12 millions de salariés - Nombre potentiel de salariés concernés par l'incident de l'Urssaf

« Le Monde a rapporté que jusqu’à 12 millions de salariés pouvaient être potentiellement concernés »

cyberhack.fr ↗ ↩ -

1,2 million de comptes - Nombre de comptes concernés par la fuite du fichier FICOBA

« le gouvernement indique que la fuite concernerait 1,2 million de comptes, soit moins de 1 % des coordonnées du fichier »

cyberhack.fr ↗ ↩ -

5 novembre - Date de l'annonce de la cession

« Ce 5 novembre, il a annoncé la cession de son activité tourisme »

lejournaldesentreprises.com ↗ ↩ -

Nemea cède son activité historique de résidences de tourisme à Goélia - Description de la transaction annoncée

« Nemea vient de céder son - historique - activité tourisme au groupe familial francilien Goélia »

lejournaldesentreprises.com ↗ ↩ -

Goélia, groupe familial francilien spécialiste du secteur des résidences de tourisme - Description de l'entreprise acquéreuse

« au groupe familial francilien Goélia, spécialiste du secteur »

lejournaldesentreprises.com ↗ ↩ -

31 résidences (mer et montagne) - Nombre de résidences de tourisme gérées par Nemea avant cession

« un total de 31 résidences (mer et montagne) en France »

lejournaldesentreprises.com ↗ ↩ -

250 personnes - Nombre de salariés transférés de Nemea à Goélia

« Environ 250 personnes passent ainsi d’une entreprise à l’autre »

lejournaldesentreprises.com ↗ ↩ -

Pascal Recorbet, PDG de Nemea - Identité du dirigeant de Nemea

« "sans plan social. Les salariés ont tous été réembauchés", assure le PDG de Nemea, Pascal Recorbet »

lejournaldesentreprises.com ↗ ↩ -

59 résidences - Nombre total de résidences exploitées par Nemea en France hors tourisme

« Nemea, qui exploite 59 résidences en France (18 résidences hôtelières et 41 résidences étudiantes) »

lejournaldesentreprises.com ↗ ↩ -

18 résidences hôtelières - Nombre de résidences hôtelières exploitées par Nemea

« 59 résidences en France (18 résidences hôtelières et 41 résidences étudiantes) »

lejournaldesentreprises.com ↗ ↩ -

41 résidences étudiantes - Nombre de résidences étudiantes exploitées par Nemea

« 59 résidences en France (18 résidences hôtelières et 41 résidences étudiantes) »

lejournaldesentreprises.com ↗ ↩ -

80 millions d’euros - Objectif de chiffre d'affaires de Nemea d'ici 5 ans

« Nemea vise un chiffre d’affaires d’au moins 80 millions d’euros d’ici à 5 ans »

lejournaldesentreprises.com ↗ ↩ -

Les organismes doivent informer directement les personnes concernées en mentionnant les mesures prises pour remédier à ou atténuer les conséquences de la violation lorsque ces violations sont susceptibles d’engendrer un risque élevé pour les personnes - Obligation légale en cas de violation de données personnelles.

« Lorsque ces violations sont susceptibles d’engendrer un risque élevé pour les personnes, les organismes doivent en principe informer directement les personnes concernées en mentionnant notamment les mesures prises pour remédier à ou atténuer les conséquences de la violation. »

cnil.fr ↗ ↩ -

Ne pas ouvrir les pièces jointes, ne pas répondre, ne pas cliquer sur les liens de connexion et supprimer immédiatement un message d’hameçonnage - Conseil pour se protéger de l'hameçonnage.

« N’ouvrez surtout pas les pièces jointes, n’y répondez pas, ne cliquez pas sur les liens de connexion et supprimez le message immédiatement. »

cnil.fr ↗ ↩ -

Privilégier la saisie de l’adresse du site officiel du service depuis un navigateur pour se connecter à un compte - Conseil pour éviter les liens frauduleux.

« D’une manière générale, privilégiez la saisie de l’adresse du site officiel du service, depuis votre navigateur, pour vous connecter à votre compte. »

cnil.fr ↗ ↩

Sources

- Fuite de données : Nemea Groupe du 28 avril 2026

- 🔴 FUITES INFOS | NEMEA — Gestion de résidences immobilières — 12 590 personnes concernées 📅 28 avril 2026 Le groupe Nemea est un opérateur français majeur spécialisé dans la gestion de…

- Baromètre des fuites de données personnelles

- « Un petit côté marché aux voleurs » : BreachForums et Darkforum, ces sites où les hackers revendent les données volées

- Politique de confidentialité

- Violations de données personnelles : les règles à suivre

- Cyberattaques en France : les piratages qui ont marqué 2025 et le début 2026

- Fuite de données et vol de votre IBAN : comment vous protéger si vous êtes concerné ?

- Nemea cède son activité historique de résidences de tourisme au groupe francilien Goélia