HexDex démasqué : comment la BL2C a fait tomber le hacker qui voulait monétiser la France

Derrière un pseudo emprunté au langage des machines, un jeune Français revendiquait des fuites massives. Le parquet de Paris a fini par remonter la piste.

HexDex se voyait en explorateur des bases de données françaises. Pour le parquet de Paris et la BL2C, c'était surtout un cybercriminel à interpeller.

- Deux jeunes de 20 et 17 ans mis en examen le 19 mars 2026 pour l'attaque de l'OFII du 1er janvier 2026 ; leur lien avec la signature HexDex de l'affaire e-campus n'est pas officiellement établi.

- HexDex revendiquait un objectif unique assumé : gagner de l'argent, sans aucune limite éthique.

- Le cadre pénal repose sur les articles 323-1 (2 ans), 323-3 (5 ans), 321-1 (5 ans, 375 000 €) et 223-1-1 du Code pénal.

- La BL2C et la section J3 du parquet de Paris pilotent la traque, aidées par l'Office français de lutte contre la cybercriminalité.

- Le dispositif néerlandais Hack_Right est cité comme alternative, mais aucune transposition française n'existe à ce jour.

Il signait ses coups d’un pseudonyme choisi avec soin. « Hex pour l’hexadécimal, le langage brut des machines que l’humain peut lire » [1], « Dex, c’est l’idée d’un index, d’un explorateur qui fouille dans les entrailles des entreprises » [2]. HexDex [3] se rêvait en cartographe clandestin de la France numérique. L’Office français de lutte contre la cybercriminalité [4] l’a ramené à une catégorie plus terre-à-terre: un suspect dans le viseur de la justice.

Deux jeunes, âgés de 20 et 17 ans [5][6], ont été mis en examen le 19 mars 2026 à Paris [7], soupçonnés d’avoir visé l’Office français de l’immigration et de l’intégration [8] le 1er janvier 2026 [9]. L’enquête a permis de remonter les connexions informatiques jusqu’aux deux suspects [10], dont les téléphones et le matériel ont été saisis [11]. Onze jours plus tard, le 30 mars 2026 [12], le parquet de Paris saisissait la BL2C sur un autre volet: l’intrusion dans la plateforme e-campus de la police nationale.

Un business model assumé, pas un manifeste

HexDex n’a jamais joué les Robin des Bois numériques. « Tout ce que je fais sous la bannière HexDex a un objectif clair: gagner de l’argent » [14], répétait-il à Zataz. Pas d’idéologie: « Je n’ai aucune affiliation politique » [15]. Une autoperception sèche: « quelqu’un qui gagne de l’argent illégalement et qui ressent une montée d’adrénaline à chaque intrusion » [16]. Et un modèle économique décrit sans fard: « J’analyse, indexe et vends les données au détail à des gens qui, à leur tour, les revendent à leurs clients. C’est tout un écosystème » [17].

Interrogé sur ses limites éthiques, il tranchait: « Aucune. Pour gagner de l’argent, je n’ai pas de limite » [18]. Quant aux victimes, il renvoyait la responsabilité: « les premiers responsables sont ceux qui ont laissé ces données exposées » [19].

Ce que la police lui reproche concrètement

Les 17 et 18 mars 2026 [20], un acteur malveillant a consulté les données d’identification de policiers actifs via la plateforme e-campus. L’information est sortie le 15 avril [21], confirmée par la Direction générale de la police nationale [22]. HexDex a été décrit comme « l’un des principaux hackers à l’origine des fuites de données françaises » [3]. Le groupe Hexdex [23] a également été identifié comme revendeur des données issues de la cyberattaque du ministère de l’Éducation nationale, qui a compromis les données personnelles de 243 000 agents [24] le 15 mars [25].

Deux affaires, une signature, une chronologie à débrouiller

À ce stade, une ambiguïté traverse le dossier et mérite d’être posée sans détour. Les deux jeunes mis en examen le 19 mars 2026 [7] l’ont été pour l’attaque du 1er janvier contre l’OFII [9][8], et non, à la lecture des sources disponibles, pour l’intrusion e-campus des 17 et 18 mars [20]. La saisine de la BL2C sur le volet e-campus n’intervient que onze jours après leur mise en examen, le 30 mars [12]. Autrement dit, deux procédures parallèles se chevauchent: l’une déjà judiciarisée, visant des individus identifiés; l’autre encore au stade de l’enquête préliminaire, qui attribue au pseudonyme HexDex [3] la consultation des fichiers de policiers. Rien, dans les communications officielles à ce jour, n’établit formellement que les deux mis en examen de l’OFII sont les personnes physiques derrière la signature HexDex.

Le cadre légal qui l’attend

L’accès ou le maintien frauduleux dans un système de traitement automatisé de données, réprimé par l’article 323-1 du Code pénal, est passible de 2 ans d’emprisonnement et 60 000 euros d’amende [26]. Si des données sont modifiées, supprimées ou frauduleusement extraites - infractions couvertes par les articles 323-2 et 323-3 du Code pénal - la peine monte à 5 ans de prison et 150 000 euros d’amende [27]. Si les faits sont requalifiés en recel de données issues d’un piratage, l’article 321-1 du Code pénal prévoit jusqu’à 5 ans d’emprisonnement et 375 000 euros d’amende [28], et l’article 313-1 ouvre le même quantum pour l’escroquerie.

La mise en danger des forces de l’ordre relève, elle, de l’article 223-1-1 du Code pénal: la diffusion d’informations personnelles exposant des policiers à un risque direct est passible de 3 ans d’emprisonnement et 45 000 euros d’amende [29], peine portée à 5 ans lorsqu’elle vise un agent dépositaire de l’autorité publique. Un arrêt de la Cour de cassation du 11 février 2025 [30] a confirmé la recevabilité de la constitution de partie civile des policiers concernés.

Pour mesurer ce que ces peines deviennent à l’audience, un précédent étranger s’impose. On se souvient du collectif Lapsus$, démantelé au Royaume-Uni en 2022: deux adolescents britanniques, dont un mineur de 17 ans au moment des faits - le même âge que le plus jeune suspect de l’OFII - ont été jugés en 2023 pour des intrusions visant Nvidia, Microsoft ou Uber. Le majeur a été condamné à une détention de longue durée dans un hôpital psychiatrique sécurisé, le mineur à une mesure de réhabilitation non-incarcératoire de dix-huit mois. Côté français, les procédures antérieures pour accès frauduleux à des fichiers de police se sont généralement soldées par des peines d’emprisonnement partiellement assorties de sursis, loin des maxima théoriques.

La BL2C et J3, les deux étages de la traque

À la manœuvre côté enquête: la Brigade de lutte contre la cybercriminalité (BL2C) [31] de la préfecture de police de Paris. Côté parquet, la section J3 [32], dirigée par Johanna Brousse [33], vice-procureure de 40 ans [34] installée au 25e étage du tribunal de Paris [35]. Une équipe réduite de six magistrats, trois assistants spécialisés et quatre greffiers [36] pour une compétence nationale qui totalisait 2 437 affaires en cours en octobre [37]. « En 2017, quand j’ai intégré le parquet cyber, on n’était que deux » [38], rappelle-t-elle aux Echos.

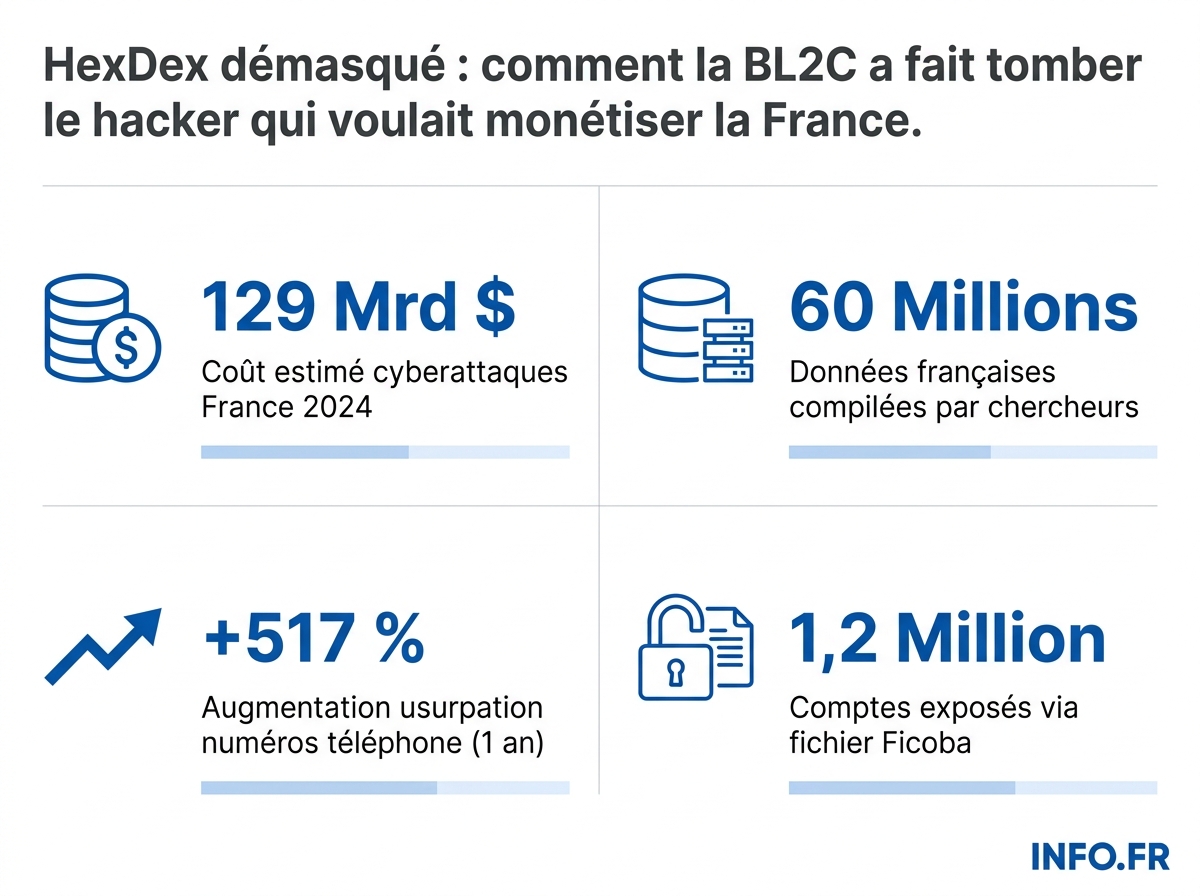

Quant au coût réel de ce contentieux, deux chiffres circulent et méritent d’être distingués. La vice-procureure évoque une enveloppe d’environ 100 milliards d’euros [39] au niveau français, estimation institutionnelle tous risques cyber confondus - fraudes, rançongiciels, pertes d’exploitation, remédiation. Statista avance, lui, plus de 129 milliards de dollars pour la seule année 2024 [40], projection sectorielle limitée aux cyberattaques et libellée en devise américaine. Les deux ne se contredisent pas: ils ne mesurent ni le même périmètre, ni la même grandeur, ni la même monnaie.

Le timing des annonces: coïncidence ou séquence construite?

Une chronologie précise s’impose avant de conclure trop vite à une orchestration. Le 19 mars 2026, les deux suspects de l’OFII sont mis en examen [7]. Le 9 avril, l’ANSSI publie sa feuille de route 2026-2027 de sécurité numérique de l’État [41]. Le 15 avril, la DGPN confirme publiquement l’intrusion dans e-campus [21]. La mise en examen précède donc, de trois semaines, la feuille de route ANSSI: la thèse d’une interpellation calée sur l’annonce institutionnelle ne tient pas au sens strict.

Mais la publicité donnée à l’affaire, elle, suit. Or la BL2C avait déjà interpellé, un lundi, quatre hackers français [42][43] - cinq selon le titre du Parisien qui couvrait l’opération, divergence interne à la source qui n’a pas été tranchée publiquement - administrateurs de Breach Forums [44], sous les alias ShinyHunters [45], Hollow [46], Noct [47] et Depressed [48], dans les Hauts-de-Seine [49], la Seine-Maritime [50] et à la Réunion [51]. La récurrence de ce couplage entre annonces de l’exécutif et opérations judiciaires rendues publiques tient moins d’un complot que d’une mécanique connue des services de communication ministériels: une vague d’interpellations fournit la démonstration d’efficacité qu’une feuille de route, seule, ne peut pas produire. Le calendrier judiciaire court à son rythme propre; le calendrier de sa mise en récit, lui, épouse celui du politique.

La piste néerlandaise: comment fonctionne vraiment l’amnistie pour pirates

Toutes les voix ne soutiennent pas la réponse pénale frontale. Le média ZATAZ [52] a lancé le projet « Pirate, balance ton POV » [53], qui invite les pirates à se rendre avant l’interpellation, sur le modèle d’un dispositif existant aux Pays-Bas [54]. Un pari: transformer l’adrénaline revendiquée par HexDex [16] en bifurcation vers la cybersécurité défensive.

Le modèle néerlandais auquel il se réfère, selon plusieurs sources, propose aux jeunes interpellés pour des infractions informatiques de premier niveau une bifurcation vers la cybersécurité défensive plutôt que la seule voie pénale. Les modalités précises de ce dispositif ne sont pas détaillées dans les sources disponibles.

La transposition française se heurte à plusieurs obstacles juridiques. La composition pénale prévue par l’article 41-2 du Code de procédure pénale existe bien, mais elle reste peu utilisée pour les infractions cyber, où le parquet privilégie la voie classique. Surtout, l’article 223-1-1 du Code pénal sur la mise en danger des forces de l’ordre et les peines planchers attachées au recel organisé rendent politiquement délicate toute mesure alternative dès lors que l’affaire met en jeu des données de policiers ou de magistrats. À ce stade, aucune disposition légale française ne reprend formellement ce schéma.

Le contexte qui change l’échelle

HexDex tombe au cœur d’une série noire. 11 à 15 millions de Français touchés par la fuite Cegedim [55]. 1,5 million de collégiens et lycéens de l’UNSS [56]. 774 000 étudiants du Crous [57]. 450 000 personnes concernées par l’exfiltration au ministère des sports [58]. Plus d’1,2 million de comptes français exposés via le fichier Ficoba [59]. Clément Domingo, alias SAXX, hackeur éthique, a présenté un fichier cumulant 60 millions de données [60]: « les données de huit Français sur dix circulent déjà dans cet écosystème » [61]. L’usurpation de numéros de téléphone a, elle, bondi de 517 % sur un an [13].

Ce que les sources ne disent pas

Plusieurs zones d’ombre demeurent. L’identité civile d’HexDex n’a pas été rendue publique. Le lien formel entre l’interpellation des deux jeunes mis en examen le 19 mars 2026 [7] pour l’attaque de l’OFII et la signature HexDex [3] dans l’affaire e-campus n’est pas établi dans les communications officielles. Le montant des revenus générés par la revente de données attribuée à HexDex reste inconnu. Et l’on ignore si la saisie des téléphones et du matériel [11] a permis de remonter aux acheteurs finaux de l’ qu’il décrivait [17].

Sources

Voir le détail de chaque fait sourcé (61)

-

Hex pour l'hexadécimal, le langage brut des machines que l'humain peut lire. - Signification du pseudonyme HexDex

« Hex pour l'hexadécimal, le langage brut des machines que l'humain peut lire. »

zataz.com ↗ ↩ -

Dex, c'est l'idée d'un index, d'un explorateur qui fouille dans les entrailles des entreprises et de leurs infrastructures. - Signification du pseudonyme HexDex

« Dex, c'est l'idée d'un index, d'un explorateur qui fouille dans les entrailles des entreprises et de leurs infrastructures. »

zataz.com ↗ ↩ -

HexDex - Hacker revendiquant l'attaque contre e-campus, décrit comme l'un des principaux hackers à l'origine des fuites de données françaises

« HexDex, décrit par TF1 Info comme « l'un des principaux hackers à l'origine des fuites de données françaises » »

info.fr ↗ ↩ -

Office français de lutte contre la cybercriminalité - Organisation ayant mené l'enquête

« L'enquête, conduite par l'Office français de lutte contre la cybercriminalité »

zataz.com ↗ ↩ -

20 ans - Âge du premier suspect mis en examen

« Deux jeunes, âgés de 20 et 17 ans, ont été mis en examen »

zataz.com ↗ ↩ -

17 ans - Âge du second suspect mis en examen

« Deux jeunes, âgés de 20 et 17 ans, ont été mis en examen »

zataz.com ↗ ↩ -

19 mars 2026 - Date de la mise en examen des deux suspects

« ont été mis en examen jeudi 19 mars 2026 à Paris »

zataz.com ↗ ↩ -

Office français de l'immigration et de l'intégration - Organisation cible de l'attaque informatique

« l'Office français de l'immigration et de l'intégration »

zataz.com ↗ ↩ -

1er janvier 2026 - Date de l'attaque contre l'OFII

« soupçonnés d'avoir visé l'Office français de l'immigration et de l'intégration, le 1er janvier 2026 »

zataz.com ↗ ↩ -

Remontée des connexions informatiques jusqu'aux deux suspects - Travail d'enquête permettant l'identification des suspects

« a permis de remonter des connexions informatiques jusqu'aux deux suspects »

zataz.com ↗ ↩ -

Saisie des téléphones et du matériel des deux suspects - Mesure judiciaire prise après la mise en examen

« Leurs téléphones et leur matériel ont été saisis »

zataz.com ↗ ↩ -

30 mars 2026 - Date à laquelle le parquet de Paris a saisi la BL2C pour enquête sur le piratage d'e-campus

« le parquet de Paris a saisi la BL2C dès le 30 mars 2026 »

info.fr ↗ ↩ -

517 % - Augmentation de l'usurpation de numéros de téléphone sur un an

« L'usurpation de numéros de téléphone a bondi de 517 % sur un an »

info.fr ↗ ↩ -

Tout ce que je fais sous la bannière HexDex a un objectif clair: gagner de l'argent. - Motivation principale de HexDex

« Tout ce que je fais sous la bannière HexDex a un objectif clair: gagner de l'argent. »

zataz.com ↗ ↩ -

Je n'ai aucune affiliation politique. - Position politique de HexDex

« Je n'ai aucune affiliation politique. »

zataz.com ↗ ↩ -

Simplement comme quelqu'un qui gagne de l'argent illégalement et qui ressent une montée d'adrénaline à chaque intrusion. - Autoperception de HexDex

« Simplement comme quelqu'un qui gagne de l'argent illégalement et qui ressent une montée d'adrénaline à chaque intrusion. »

zataz.com ↗ ↩ -

J'analyse, indexe et vends les données au détail à des gens qui, à leur turn, les revendent à leurs clients. C'est tout un - Explication par HexDex de son modèle économique

« J'analyse, indexe et vends les données au détail à des gens qui, à leur tour, les revendent à leurs clients. C'est tout un écosystème »

info.fr ↗ ↩ -

Aucune. Pour gagner de l'argent, je n'ai pas de limite. - Limites éthiques de HexDex

« Aucune. Pour gagner de l'argent, je n'ai pas de limite. »

zataz.com ↗ ↩ -

Je dirais que les premiers responsables sont ceux qui ont laissé ces données exposées. - Réponse aux critiques sur la mise en danger des citoyens

« Je dirais que les premiers responsables sont ceux qui ont laissé ces données exposées. »

zataz.com ↗ ↩ -

17 et 18 mars 2026 - Dates auxquelles un acteur malveillant a consulté les données d'identification de policiers via e-campus

« Les 17 et 18 mars 2026, un acteur malveillant a consulté les données d'identification de policiers actifs »

info.fr ↗ ↩ -

15 avril - Date de publication de l'information sur le piratage d'e-campus

« L'information sort le 15 avril, confirmée par la Direction générale de la police nationale (DGPN) à France Info »

info.fr ↗ ↩ -

Direction générale de la police nationale (DGPN) - Organisation qui a confirmé le piratage d'e-campus

« confirmée par la Direction générale de la police nationale (DGPN) à France Info »

info.fr ↗ ↩ -

Hexdex - Groupe de hackers ayant revendiqué le piratage des données du ministère de l'éducation nationale

« revendus en ligne par le groupe Hexdex »

la-croix.com ↗ ↩ -

243 000 - Nombre d'agents du ministère de l'éducation nationale affectés par la cyberattaque

« une cyberattaque du 15 mars a compromis les données personnelles de 243 000 agents »

la-croix.com ↗ ↩ -

15 mars - Date de la cyberattaque du ministère de l'éducation nationale

« une cyberattaque du 15 mars a compromis les données personnelles de 243 000 agents »

la-croix.com ↗ ↩ -

2 ans d'emprisonnement et 60 000 euros d'amende - Peine pour accès frauduleux à un système informatique en France

« L'accès ou le maintien frauduleux dans un système informatique est passible de 2 ans d'emprisonnement et 60 000 euros d'amende. »

zataz.com ↗ ↩ -

5 ans de prison et 150 000 euros d'amende - Peine pour modification ou suppression de données en France

« Lorsque cette intrusion entraîne la modification, l'altération ou la suppression de données, la peine peut atteindre 5 ans de prison et 150 000 euros d'amende. »

zataz.com ↗ ↩ -

5 ans d'emprisonnement et 375 000 euros d'amende - Peine pour recel ou escroquerie de données en France

« les faits peuvent être requalifiés en recel de données issues d'un piratage ou en escroquerie, avec des peines pouvant dépasser 5 ans d'emprisonnement et 375 000 euros d'amende »

zataz.com ↗ ↩ -

3 ans d'emprisonnement et 45 000 euros d'amende - Peine pour diffusion d'informations personnelles exposant des forces de l'ordre au danger

« Diffuser des informations personnelles exposant des forces de l'ordre au danger est passible de 3 ans d'emprisonnement et 45 000 euros d'amende »

info.fr ↗ ↩ -

11 février 2025 - Date d'un arrêt de la Cour de cassation confirmant la recevabilité de la constitution de partie civile de fonctionnaires de police

« Un arrêt de la Cour de cassation du 11 février 2025 a confirmé la recevabilité »

info.fr ↗ ↩ -

Brigade de lutte contre la cybercriminalité (BL2C) - Unité de police ayant procédé aux interpellations

« par les policiers spécialisés de la Brigade de lutte contre la cybercriminalité (BL2C) de la préfecture de police de Paris »

leparisien.fr ↗ ↩ -

J3 - Nom de la section contre la cybercriminalité du parquet de Paris

« « J3 », le nom de la section contre la cybercriminalité qu'elle dirige »

lesechos.fr ↗ ↩ -

Johanna Brousse - Vice-procureure, cheffe de la section de lutte contre la cybercriminalité du parquet de Paris

« Johanna Brousse, vice-procureure, cheffe de la section de lutte contre la cybercriminalité du parquet de Paris »

lesechos.fr ↗ ↩ -

40 ans - Âge de Johanna Brousse

« A tout juste 40 ans, Johanna Brousse, vice-procureure, cheffe de la section de lutte contre la cybercriminalité du parquet de Paris »

lesechos.fr ↗ ↩ -

25e étage - Localisation du bureau de Johanna Brousse au tribunal de Paris

« Dans son bureau avec vue sur la capitale, au 25e étage du tribunal de Paris »

lesechos.fr ↗ ↩ -

six magistrats, trois assistants spécialisés et quatre greffiers/directeurs de greffe - Composition de l'équipe J3

« une équipe réduite de six magistrats, trois assistants spécialisés et quatre greffiers/directeurs de greffe »

lesechos.fr ↗ ↩ -

2.437 affaires en cours - Nombre de dossiers en cours en octobre pour la compétence nationale de J3

« 2.437 affaires en cours, en octobre »

lesechos.fr ↗ ↩ -

2017 - Année où Johanna Brousse a intégré le parquet cyber

« En 2017, quand j'ai intégré le parquet cyber, on n'était que deux »

lesechos.fr ↗ ↩ -

100 milliards - Coût estimé de la cybercriminalité au niveau français

« une cybercriminalité dont on estime le coût au niveau français autour de 100 milliards »

lesechos.fr ↗ ↩ -

plus de 129 milliards de dollars - Coût estimé des cyberattaques pour la France en 2024 selon Statista

« Coût estimé des cyberattaques pour la France en 2024: plus de 129 milliards de dollars selon Statista »

info.fr ↗ ↩ -

9 avril 2026 - Date de publication de la feuille de route 2026-2027 de sécurité numérique de l'État par l'ANSSI

« Le 9 avril 2026, l'ANSSI a publié sa feuille de route 2026-2027 de sécurité numérique de l'État »

info.fr ↗ ↩ -

quatre hackers français - Nombre de hackers interpellés lundi en France

« ce sont bien quatre hackers français d'une vingtaine d'années qui ont été interpellés lundi, en France »

leparisien.fr ↗ ↩ -

lundi - Jour de l'interpellation des hackers français

« ce sont bien quatre hackers français d'une vingtaine d'années qui ont été interpellés lundi, en France »

leparisien.fr ↗ ↩ -

Breach Forums - Site administré par les hackers interpellés

« Ils administraient Breach Forums, le plus grand site de revente de données piratées »

leparisien.fr ↗ ↩ -

ShinyHunters - Pseudonyme d'un administrateur de Breach Forums arrêté

« « ShinyHunters », « Hollow » « Noct » et « Depressed » sont accusés »

leparisien.fr ↗ ↩ -

Hollow - Pseudonyme d'un administrateur de Breach Forums arrêté

« « ShinyHunters », « Hollow » « Noct » et « Depressed » sont accusés »

leparisien.fr ↗ ↩ -

Noct - Pseudonyme d'un administrateur de Breach Forums arrêté

« « ShinyHunters », « Hollow » « Noct » et « Depressed » sont accusés »

leparisien.fr ↗ ↩ -

Depressed - Pseudonyme d'un administrateur de Breach Forums arrêté

« « ShinyHunters », « Hollow » « Noct » et « Depressed » sont accusés »

leparisien.fr ↗ ↩ -

Hauts-de-Seine - Lieu d'arrestation de hackers

« ont procédé en début de semaine à des arrestations dans les Hauts-de-Seine, en Seine-Maritime et à la Réunion »

leparisien.fr ↗ ↩ -

Seine-Maritime - Lieu d'arrestation de hackers

« ont procédé en début de semaine à des arrestations dans les Hauts-de-Seine, en Seine-Maritime et à la Réunion »

leparisien.fr ↗ ↩ -

Réunion - Lieu d'arrestation de hackers

« ont procédé en début de semaine à des arrestations dans les Hauts-de-Seine, en Seine-Maritime et à la Réunion »

leparisien.fr ↗ ↩ -

ZATAZ - Média ayant publié l'article et lancé un projet d'amnistie pour pirates

« c'est d'ailleurs pour cela que ZATAZ a lancé le projet « Pirate, balance ton POV » »

zataz.com ↗ ↩ -

Pirate, balance ton POV - Nom du projet lancé par ZATAZ pour inciter les pirates à se rendre aux autorités

« ZATAZ a lancé le projet « Pirate, balance ton POV »: se rendre aux autorités avant qu'elle ne viennent vous chercher »

zataz.com ↗ ↩ -

Pays-bas - Pays où existe un projet similaire d'amnistie pour pirates

« Un projet qui existe au Pays-bas, et qui fonctionne »

zataz.com ↗ ↩ -

11 à 15 millions de Français - Nombre de Français touchés par la fuite Cegedim

« 11 à 15 millions de Français touchés par la fuite Cegedim »

info.fr ↗ ↩ -

1,5 million de collégiens et lycéens - Nombre de collégiens et lycéens affectés par la fuite UNSS

« 1,5 million de collégiens et lycéens de l'UNSS »

info.fr ↗ ↩ -

774 000 - Nombre d'étudiants touchés par la fuite de données du Crous

« une fuite massive de données touchant 774 000 étudiants »

la-croix.com ↗ ↩ -

450 000 - Nombre de personnes affectées par l'exfiltration de données du ministère des sports

« une « exfiltration de données » concernant 450 000 personnes »

la-croix.com ↗ ↩ -

plus d'1,2 million - Nombre de comptes français exposés par le piratage du fichier Ficoba

« exposant les données bancaires de plus d'1,2 million de comptes français »

la-croix.com ↗ ↩ -

60 millions de données - Fichier cumulant des données issues de fuites présenté par Clément Domingo (SAXX)

« Clément Domingo, alias SAXX, hackeur éthique, a présenté un fichier cumulant 60 millions de données »

info.fr ↗ ↩ -

huit Français sur dix - Proportion de données de Français circulant dans l' des marchés noirs

« les données de huit Français sur dix circulent déjà dans cet écosystème »

info.fr ↗ ↩

Sources

- Interview de HexDex, le pirate qui secoue le web francophone

- Police nationale piratée : noms, adresses et mails de milliers d'agents dans la nature

- Jeunes hackers français face à la justice après l’attaque de l’OFII

- « On a vu des informaticiens être recrutés sur Leboncoin pour un million d'euros » : ces magistrats qui ne veulent pas lâcher les cybercriminels d'une semelle

- La police interpelle cinq hackers français de haut vol, derrière un célèbre forum de vol de données

- Cyberattaque et cybercriminalité EN DIRECT : dernières actus et infos