Cybercrime dopé à l’IA : Europol acte le décrochage des polices européennes

Le rapport IOCTA 2026 et le bilan COMCYBER-MI dressent le portrait d'une criminalité industrialisée que les forces de l'ordre ne suivent plus.

Modèles d'IA malveillants, alliances entre groupes de ransomware, abonnements pédocriminels Europol et le ministère de l'Intérieur actent un retard opérationnel devenu structurel.

- Europol publie le rapport IOCTA 2026, un document de 43 pages.

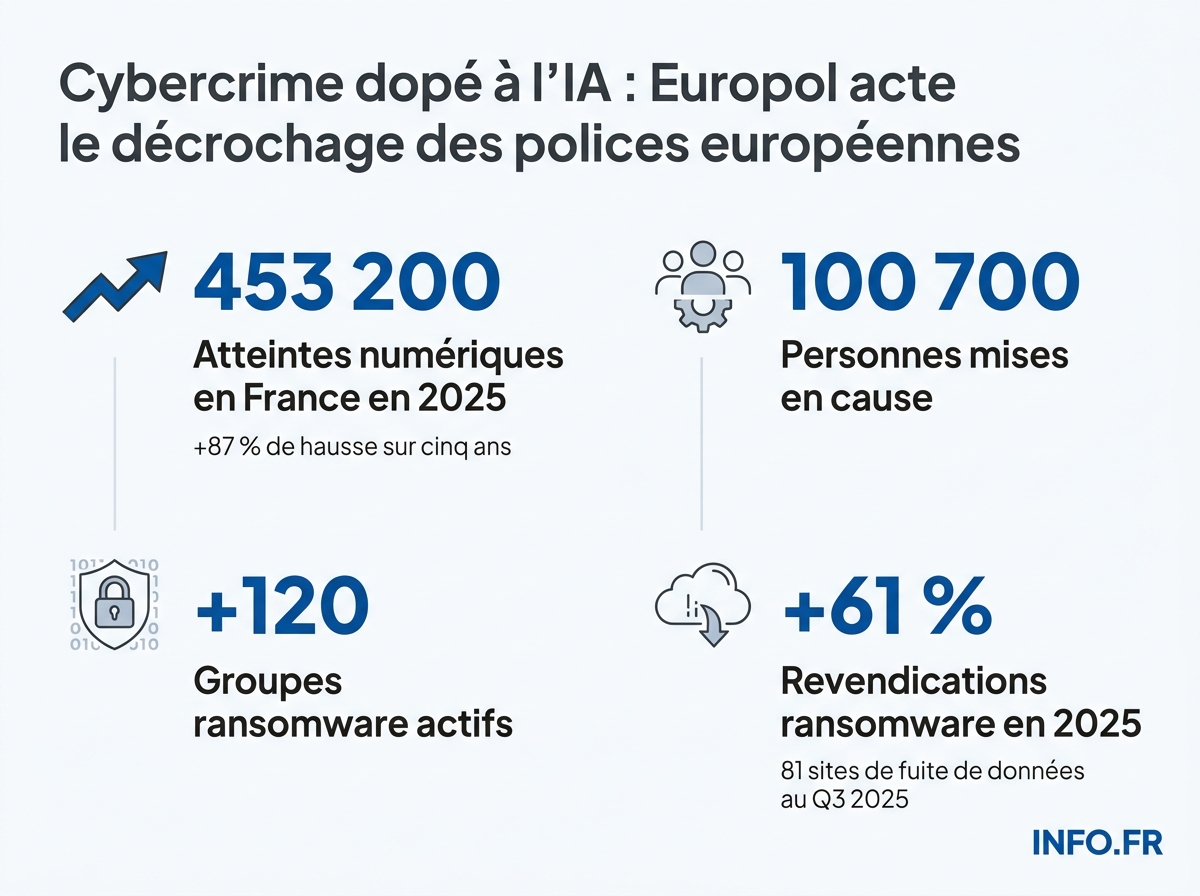

- 453 200 atteintes numériques en France en 2025 pour 100 700 mises en cause, soit une élucidation pour 4,5 atteintes.

- Plus de 120 groupes de ransomware actifs recensés par Europol.

- Alliance publique LockBit-Qilin-DragonForce annoncée le 3 septembre 2025.

- FraudGPT et WormGPT basés sur GPT-J d'EleutherAI (2021).

- NIS2 prévoit jusqu'à 10 M€ ou 2 % du CA mondial d'amende pour les entités essentielles défaillantes.

Le constat est désormais officiel, et il vient de deux institutions qui ne se contredisent plus. Europol [1] a publié son rapport IOCTA 2026 [2], un document de 43 pages [3], le même jour [4] où le ministère de l’Intérieur diffusait son propre Rapport annuel sur la cybercriminalité 2026, 76 pages [5] rédigées par le COMCYBER-MI [6]. Les deux textes disent la même chose: la cybercriminalité n’est plus un phénomène, c’est une industrie. Et les polices européennes courent derrière.

L’agence européenne de police criminelle [1] résume sa position en une phrase qui vaut aveu: « La criminalité évolue à un rythme qui s’accélère, et engendre des menaces de plus en plus sophistiquées pour la société (.) Cela crée des défis supplémentaires pour les forces de l’ordre, qui doivent surmonter un ‘retard opérationnel’ croissant » [7]. Ce retard, le rapport français le chiffre.

Le décrochage français en chiffres

En 2025 [10], 453 200 atteintes numériques [8] ont été enregistrées en France, soit une hausse de 87 % [11] sur cinq ans. Les atteintes numériques aux biens représentent 61,9 % [12] du total, celles aux personnes 33 % [13], tandis que 17 600 atteintes [14] visent directement les systèmes d’information. Sur ce volume, 100 700 personnes physiques [9] seulement ont été mises en cause. Soit un ratio d’une mise en cause pour 4,5 atteintes constatées: pour quatre victimes sur cinq, l’enquête n’aboutit pas à l’identification d’un suspect. C’est, en creux, la définition statistique du décrochage opérationnel.

L’écart est d’autant plus parlant que les ressources se sont consolidées sur le papier: le Commandement du ministère de l’Intérieur dans le cyberespace [15] regroupe désormais l’Unité nationale cyber de la Gendarmerie [16] et les capacités d’analyse du COMCYBER-MI [6]. Le rapport identifie d’ailleurs comme points d’attention prospectifs l’IA agentique [17], les menaces hybrides combinant numérique et physique [18] et les stalkerwares dans le cadre des violences sexistes et sexuelles [19]. Les chantiers s’empilent; les effectifs, eux, restent contraints.

L’IA générative, arme de série

Contrairement à une idée reçue, les cybercriminels ne détournent pas ChatGPT [20], Gemini [21] ou Claude [22]. Ces modèles refusent: « ChatGPT ne générera pas sciemment un e-mail de phishing, et Midjourney [23] ne créera pas d’images abusives » [24]. Les attaquants font autre chose: « ils créent (ou achètent l’accès à) des modèles de langages malveillants » [25]. FraudGPT [26] et WormGPT [27], largement disponibles sur les marchés du dark web, sont fondés sur le grand modèle de langage open source GPT-J, développé par EleutherAI [28] en 2021 [29]. Pour la production de contenus abusifs, les acteurs malveillants utilisent des synthétiseurs d’images open source comme Stable Diffusion [30].

Le rapport français le confirme sans détour: l’intelligence artificielle est désormais utilisée massivement dans les activités criminelles, et ouvre la voie à des attaques entièrement autonomes [31]. Europol parle déjà d’IA agentique [32] et identifie son développement comme un point d’attention prospectif [17]. Dit autrement: la machine n’assiste plus le criminel, elle agit à sa place.

Le droit, lui, peine à suivre. Depuis la loi du 24 janvier 2023, l’article 323-1 du Code pénal punit l’accès ou le maintien frauduleux dans un système de traitement automatisé de données de trois ans d’emprisonnement et 100 000 euros d’amende, peines portées à cinq ans et 150 000 euros lorsque des données sont altérées ou supprimées, et à sept ans et 300 000 euros lorsque le système est mis en œuvre par l’État. L’article 323-3 réprime de cinq ans et 150 000 euros l’extraction frauduleuse de données - socle juridique du ransomware. Mais ces qualifications, écrites pour des intrusions humaines, encadrent mal l’action d’un agent logiciel autonome qui décide seul de sa cible.

L’alliance LockBit-Qilin-DragonForce, fait politique du cybercrime

Le 3 septembre 2025 [33], sur un forum du dark web, LockBit [34] annonce officiellement son retour avec une version 5.0 [35] et scelle une alliance publique avec Qilin [36] et DragonForce [37]. Selon le rapport du troisième trimestre 2025 [38] de ReliaQuest [39], l’objectif est de « partager les infrastructures, les outils et les canaux d’extorsion afin d’accroître la portée et l’efficacité des attaques » [40]. Le retour est d’autant plus spectaculaire que l’opération Cronos [41] avait conduit à la saisie de l’infrastructure de LockBit début 2024.

Reste à distinguer la communication criminelle de la réalité opérationnelle. Le COMCYBER-MI lui-même introduit la nuance: il évoque LockBit 5.0 comme une version « annoncée » [35], et l’opération Cronos a révélé que la majorité des affiliés du groupe étaient des opérateurs inexpérimentés [42]. Depuis mai 2025 [43], LockBit n’a plus publié de revendications significatives. L’annonce du 3 septembre est donc autant un acte marketing - reconquérir des affiliés et des paiements de rançon - qu’une montée en puissance vérifiée. La menace est réelle; sa traduction technique reste, à ce stade, partiellement théorique.

Les chiffres du marché du ransomware confirment néanmoins le basculement. Les revendications ont bondi de 61 % [44] entre janvier-novembre 2025 et la même période en 2024, avec une augmentation du nombre de groupes actifs de 30 % [45]. ReliaQuest recensait 81 sites de fuite de données actifs [46] au troisième trimestre 2025, contre un peu moins de 60 [47] un an plus tôt. Qilin domine désormais le classement avec 13,07 % [48] des revendications, suivi par Akira à 10,85 % [49]. Europol a recensé plus de 120 groupes de ransomware actifs [50] sur l’année 2025.

Infrastructures critiques: la ligne rouge franchie

Ce que le communiqué d’alliance dit aussi, et qui change tout: LockBit 5.0 autorise désormais les attaques contre les infrastructures critiques, notamment les centrales nucléaires, thermiques ou hydroélectriques [51], avec une seule réserve cynique, « tant qu’aucun accord n’a été trouvé avec le FBI » [52]. Le précédent existe: l’alliance entre LockBit et Maze en 2020 [53] avait popularisé la double extorsion combinant chiffrement et vol de données. Cette fois, l’enjeu est physique.

Le rapport COMCYBER-MI documente précisément le risque: les infrastructures critiques sont exposées à des scénarios d’attaques aux conséquences tangibles - coupures d’électricité, perturbations du trafic, altération de la qualité de l’eau, mise en danger de patients [54]. Les attaques de la chaîne d’approvisionnement [55] occupent une place centrale dans les stratégies cybercriminelles, comme l’a démontré la vulnérabilité MOVEit [56]. Sur le terrain européen, des précédents marquants - attaques contre des hôpitaux français, contre des opérateurs énergétiques - ont déjà montré comment la frontière entre cyberattaque et incident industriel peut s’effacer.

Le bouclier juridique existe sur le papier. La directive NIS2 [57], levier structurant cité par le rapport français, impose aux opérateurs essentiels des obligations de notification d’incident sous 24 heures et des mesures de gestion des risques. Les sanctions prévues vont jusqu’à 10 millions d’euros ou 2 % du chiffre d’affaires mondial pour les entités essentielles, 7 millions ou 1,4 % pour les entités importantes. Transposée en France en 2025, elle élargit considérablement le périmètre des entreprises soumises - des collectivités aux ETI industrielles. Reste que la directive sanctionne les défaillances de protection des victimes, pas les attaquants. Sur le volet répressif, les outils restent à inventer.

L’industrialisation du crime, et le décrochage policier

Le rapport COMCYBER-MI [6] écrit ce que les communiqués habituels édulcorent: « la menace cyber n’est plus un phénomène ponctuel ou opportuniste. Elle s’inscrit dans une dynamique durable, structurée et profondément intégrée aux logiques criminelles contemporaines » [58]. Le modèle du Cybercrime-as-a-Service [59] en est l’illustration. Les groupes ne mènent plus des attaques isolées: ils développent des modèles économiques, des chaînes de valeur et des logiques de spécialisation [60]. L’hybridation avec la criminalité organisée traditionnelle, notamment dans le narcotrafic via plateformes chiffrées et cryptoactifs [61], renforce la complexité des enquêtes [62].

Sur le terrain des marchés noirs, la même mécanique se rejoue. Archetyp Market [63], 600 000 utilisateurs [64] et au moins 250 millions d’euros de transactions [65], a été mis hors ligne en juin 2025 [66]. Un mois plus tard, BlackOps [67] ouvrait avec près de 42 000 produits illicites au catalogue [68]. Cryptomixer.io [69], actif depuis 2016 [70] et soupçonné d’avoir fait transiter plus d’1,3 milliard d’euros en Bitcoin [71], a été fermé en novembre [72]. Et remplacé. Le démantèlement n’éradique plus, il déplace.

Le retard opérationnel est aussi quantitatif: un réseau letton de fermes à SIM [73] a été démantelé en octobre 2025 [74] avec 1 200 boîtiers [75] et 40 000 cartes SIM actives [76] enregistrées dans plus de 80 pays [77]. Une seule opération. Et un écosystème qui se reconstitue ailleurs.

Pédocriminalité dopée à l’IA: la zone aveugle

C’est sans doute le volet le plus glaçant du rapport Europol. Les signalements de sextorsion financière ont bondi de 70 % [78] entre le premier semestre 2024 et le premier semestre 2025 [79], selon le centre américain NCMEC [80] qui centralise ce type de signalements. Les clichés publiés sur les réseaux sociaux peuvent être transformés en contenus pédopornographiques via des logiciels d’intelligence artificielle [81], comme l’ARCOM [82] le rappelait récemment. Le réseau The Com [83] illustre l’autre face: des communautés criminelles en ligne composées majoritairement d’enfants et d’adolescents entre 8 et 17 ans [84].

Le cadre pénal français réprime sévèrement la diffusion d’images pédopornographiques, et les autorités s’efforcent depuis plusieurs années d’adapter ce cadre aux contenus générés ou modifiés par intelligence artificielle, afin d’aligner le régime du « deepfake pédopornographique » sur celui des images authentiques. Mais aucune jurisprudence européenne d’ampleur sur le CSAM généré par IA n’a encore été rendue publique - ce qui constitue, en soi, un indicateur du retard judiciaire.

Notre lecture: aucune des sources officielles consultées, y compris le rapport Europol lui-même, ne fournit de volume chiffré du CSAM généré par IA en France ou en Europe, ni ne cite les données de l’Internet Watch Foundation (IWF), pourtant référence européenne sur le volume de contenus pédopornographiques détectés en ligne. Cette absence est elle-même un fait. Quand un phénomène progresse au point d’être identifié comme prioritaire par Europol et le ministère de l’Intérieur, et qu’aucune statistique publique européenne ne le mesure, c’est que les outils d’observation n’existent pas encore. Le retard opérationnel, ici, commence par un retard statistique.

Une coordination européenne déclarative

Le rapport français cite la directive NIS2 [57] comme levier structurant et inscrit la lutte dans le cadre des priorités européennes EMPACT 2026-2029 [85]. Europol pose la question stratégique: « comment intégrer l’IA dans leurs stratégies pour mieux contrer ces menaces? » [86]. La réponse, pour l’instant, tient en une phrase du rapport COMCYBER-MI: « La cybersécurité devient une capacité d’adaptation, plus qu’un dispositif de protection » [87]. Traduit en clair: on n’empêche plus, on encaisse.

L’équation est simple. D’un côté, plus de 120 groupes de ransomware actifs [50], une alliance publique entre les trois plus puissants [88], des marchés noirs qui se reconstituent en quatre semaines, des modèles d’IA malveillants vendus à l’abonnement. De l’autre, des opérations spectaculaires mais ponctuelles, et des forces de l’ordre qui reconnaissent elles-mêmes leur retard. La question n’est plus de savoir si une attaque surviendra, mais comment elle sera anticipée, détectée et absorbée [89]. Fin de l’histoire? Non: début du sursis.

Sources

Voir le détail de chaque fait sourcé (89)

-

Europol, agence européenne de police criminelle - Organisation mentionnée dans le rapport sur la criminalité organisée sur Internet

« l’agence européenne de police criminelle »

lefigaro.fr ↗ ↩ -

rapport IOCTA 2026, publié par Europol - Document analysant les menaces de la cybercriminalité dopée à l'IA en 2026.

« Le rapport IOCTA 2026 d’Europol brosse un tableau alarmant de la cybercriminalité en Europe. »

emarketerz.fr ↗ ↩ -

43 pages - Nombre de pages du rapport annuel d'Europol

« son document de 43 pages »

lefigaro.fr ↗ ↩ -

Europol publie le rapport IOCTA 2026 un mardi - Date de publication du rapport IOCTA 2026.

« L'édition 2026, publiée ce mardi par l'agence européenne de police judiciaire. »

clubic.com ↗ ↩ -

76 - Nombre de pages du Rapport annuel sur la cybercriminalité 2026

« Le document de 76 pages aborde aussi l’évolution constante du cadre juridique »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Centre d’analyse et de regroupement des cybermenaces du Commandement du ministère de l’Intérieur dans le cyberespace (COMCYBER-MI) - Entité responsable de la rédaction du Rapport annuel sur la cybercriminalité 2026

« Le Rapport annuel sur la cybercriminalité 2026, rédigé par le Centre d’analyse et de regroupement des cybermenaces du Commandement du ministère de l’Intérieur dans le cyberespace (COMCYBER-MI), analyse les principales tendances et l’évolution de la cybercriminalité. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

La criminalité évolue à un rythme qui s’accélère, et engendre des menaces de plus en plus sophistiquées pour la société (.) Cela crée des défis supplémentaires pour les forces de l’ordre, qui doivent surmonter un 'retard opérationnel' croissant - Déclaration d'Europol dans son rapport annuel

« «La criminalité évolue à un rythme qui s’accélère, et engendre des menaces de plus en plus sophistiquées pour la société (.) Cela crée des défis supplémentaires pour les forces de l’ordre, qui doivent surmonter un 'retard opérationnel' croissant» »

lefigaro.fr ↗ ↩ -

453 200 - Nombre d’atteintes numériques enregistrées en 2025

« En 2025, 453 200 atteintes numériques ont ainsi été enregistrées, soit une hausse de 87 % sur les cinq dernières années. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

100 700 - Nombre de personnes physiques mises en cause pour des atteintes numériques en 2025

« 100 700 personnes physiques ont été mises en cause pour des atteintes numériques. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

2025 - Année de référence pour les statistiques sur la cybercriminalité

« En 2025, 453 200 atteintes numériques ont ainsi été enregistrées »

gendarmerie.interieur.gouv.fr ↗ ↩ -

87 % - Hausse des atteintes numériques sur les cinq dernières années

« En 2025, 453 200 atteintes numériques ont ainsi été enregistrées, soit une hausse de 87 % sur les cinq dernières années. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

61,9 % - Part des atteintes numériques aux biens en 2025

« 61,9 % des faits ont concerné des atteintes numériques aux biens »

gendarmerie.interieur.gouv.fr ↗ ↩ -

33 % - Part des atteintes numériques aux personnes en 2025

« 33 % des atteintes numériques aux personnes »

gendarmerie.interieur.gouv.fr ↗ ↩ -

17 600 - Nombre d’atteintes aux systèmes d’information en 2025

« 17 600 concernaient des atteintes aux systèmes d’information. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Commandement du ministère de l’Intérieur dans le cyberespace (COMCYBER-MI) - Entité consolidant les capacités de cybersécurité du ministère de l’Intérieur

« le ministère de l’Intérieur consolide ses capacités d’anticipation, de détection et de réaction, notamment grâce au Commandement du ministère de l’Intérieur dans le cyberespace (COMCYBER-MI). »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Unité nationale cyber (UNCyber) de la Gendarmerie nationale - Entité de la Gendarmerie nationale dédiée à la lutte contre la cybercriminalité

« la Gendarmerie nationale dispose de l’Unité nationale cyber (UNCyber), considérée comme son. »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Développement de l’intelligence artificielle agentique comme point d’attention prospectif - Analyse prospective du rapport 2026

« le développement de l’intelligence artificielle agentique »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Émergence des menaces hybrides combinant actions numériques et physiques comme point d’attention prospectif - Analyse prospective du rapport 2026

« l’émergence des menaces hybrides reposant sur une articulation étroite entre actions numériques et actions physiques »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Usage des stalkerwares comme point d’attention prospectif, notamment dans le cadre des Violences sexistes et sexuelles (VSS) - Analyse prospective du rapport 2026

« les cyberviolences et les technologies intrusives, notamment à travers l’usage des stalkerwares, une catégorie spécifique de logiciels espions grand public principalement utilisés dans le cadre de Violences sexistes et sexuelles (VSS). »

gendarmerie.interieur.gouv.fr ↗ ↩ -

ChatGPT, modèle de langage grand public - Exemple de modèle d'IA non utilisé par les cybercriminels

« ChatGPT »

lefigaro.fr ↗ ↩ -

Gemini, modèle de langage grand public - Exemple de modèle d'IA non utilisé par les cybercriminels

« Gemini »

lefigaro.fr ↗ ↩ -

Claude, modèle de langage grand public - Exemple de modèle d'IA non utilisé par les cybercriminels

« Claude »

lefigaro.fr ↗ ↩ -

Midjourney, modèle d'IA générative à code source fermé - Modèle d'IA mentionné pour ses restrictions de sécurité.

« ChatGPT ne générera pas sciemment un e-mail de phishing, et Midjourney ne créera pas d’images abusives. »

ibm.com ↗ ↩ -

ChatGPT, modèle d'IA générative à code source fermé - Modèle d'IA mentionné pour ses restrictions de sécurité.

« ChatGPT ne générera pas sciemment un e-mail de phishing, et Midjourney ne créera pas d’images abusives. Cependant, ces modèles appartiennent à des entièrement fermés »

ibm.com ↗ ↩ -

Les cybercriminels créent ou achètent l’accès à des modèles de langages malveillants - Utilisation de l'IA par les cybercriminels

« ils créent (ou achètent l’accès à) des modèles de langages malveillants »

lefigaro.fr ↗ ↩ -

FraudGPT, IA malveillante basée sur le modèle GPT-J d'EleutherAI - Nom d'une IA malveillante utilisée par des cybercriminels.

« Des IA malveillantes comme FraudGPT et WormGPT sont largement disponibles sur les marchés du dark web. Les deux sont fondées sur le grand modèle de langage (LLM) open source GPT-J, développé par EleutherAI en 2021. »

ibm.com ↗ ↩ -

WormGPT, IA malveillante basée sur le modèle GPT-J d'EleutherAI - Nom d'une IA malveillante utilisée par des cybercriminels.

« Des IA malveillantes comme FraudGPT et WormGPT sont largement disponibles sur les marchés du dark web. Les deux sont fondées sur le grand modèle de langage (LLM) open source GPT-J, développé par EleutherAI en 2021. »

ibm.com ↗ ↩ -

EleutherAI, organisation ayant développé le modèle GPT-J en 2021 - Organisation à l'origine du modèle open source GPT-J.

« les deux sont fondées sur le grand modèle de langage (LLM) open source GPT-J, développé par EleutherAI en 2021. »

ibm.com ↗ ↩ -

2021 - Année de développement du modèle GPT-J par EleutherAI.

« les deux sont fondées sur le grand modèle de langage (LLM) open source GPT-J, développé par EleutherAI en 2021. »

ibm.com ↗ ↩ -

Les acteurs malveillants utilisent des synthétiseurs d'images open source comme Stable Diffusion pour créer des modèles spécialisés générant des contenus abusifs - Utilisation malveillante de l'IA open source.

« Les acteurs malveillants utilisent également des synthétiseurs d’images open source tels que Stable Diffusion dans le but de créer des modèles spécialisés dotés de la capacité de générer des contenus abusifs. »

ibm.com ↗ ↩ -

L’intelligence artificielle est massivement utilisée dans les activités criminelles et ouvre la voie à des attaques autonomes - Rôle de l'IA dans l'évolution des cybermenaces.

« Le rapport évoque explicitement son usage massif dans les activités criminelles, ainsi que la perspective d’attaques autonomes dans les années à venir »

cybersecurite-management.fr ↗ ↩ -

Les criminels utilisent l’IA agentique pour mener des opérations entièrement automatisées en 2026 - Évolution des capacités criminelles selon le rapport Europol.

« les criminels ont désormais la capacité de mener des opérations entièrement automatisées, augmentant ainsi la portée de leurs attaques »

emarketerz.fr ↗ ↩ -

3 septembre 2025 - Date de l'annonce officielle de LockBit 5.0 sur un forum du dark web.

« Annoncé le 3 septembre 2025 sur un forum de dark web, LockBit 5.0 marque le retour officiel du groupe »

clubic.com ↗ ↩ -

LockBit, groupe de ransomware ayant lancé la version 5.0 de son programme d'affiliation - Groupe central de l'alliance et acteur historique du ransomware.

« LockBit 5.0 marque le retour officiel du groupe »

clubic.com ↗ ↩ -

LockBit 5.0, version annoncée du rançongiciel LockBit - Version annoncée par LockBit malgré son inactivité.

« malgré l’annonce d’une version « LockBit 5.0 » »

cyberveille.esante.gouv.fr ↗ ↩ -

Qilin, groupe de ransomware actif et partenaire de LockBit et DragonForce - Un des trois groupes formant l'alliance.

« LockBit s’est ouvertement rapproché de Qilin et DragonForce »

clubic.com ↗ ↩ -

DragonForce, groupe de ransomware actif et partenaire de LockBit et Qilin - Un des trois groupes formant l'alliance.

« LockBit s’est ouvertement rapproché de Qilin et DragonForce »

clubic.com ↗ ↩ -

troisième trimestre 2025 - Période couverte par le rapport de ReliaQuest.

« Dans son rapport du troisième trimestre 2025, ReliaQuest détaille »

clubic.com ↗ ↩ -

ReliaQuest, société de cybersécurité ayant publié un rapport sur l'alliance LockBit-Qilin-DragonForce - Source du rapport détaillant l'alliance et l'évolution de l' du ransomware.

« Dans son rapport du troisième trimestre 2025, ReliaQuest détaille comment LockBit [.] s’est associé à Qilin et DragonForce »

clubic.com ↗ ↩ -

LockBit, Qilin et DragonForce scellent une alliance pour partager infrastructures, outils et canaux d'extorsion - Alliance officielle entre les trois groupes de ransomware.

« LockBit s’est ouvertement rapproché de Qilin et DragonForce [.] vise à partager les infrastructures, les outils et les canaux d’extorsion afin d’accroître la portée et l’efficacité des attaques »

clubic.com ↗ ↩ -

Opération Cronos conduit à la saisie de l'infrastructure de LockBit début 2024 - Opération ayant affaibli LockBit avant son retour en 2025.

« LockBit 5.0 marque le retour officiel du groupe après l’opération Cronos, qui avait conduit à la saisie de son infrastructure début 2024 »

clubic.com ↗ ↩ -

L’Opération Cronos a révélé que la majorité des affiliés de LockBit étaient des opérateurs inexpérimentés - Révélation issue de l’Opération Cronos sur LockBit.

« l’Opération Cronos, qui avait révélé que la majorité de ses affiliés étaient des opérateurs inexpérimentés »

cyberveille.esante.gouv.fr ↗ ↩ -

mai 2025 - Dernière date de publication de revendications par LockBit.

« LockBit n’a publié aucune revendication depuis mai »

cyberveille.esante.gouv.fr ↗ ↩ -

61 % - Hausse des revendications de rançongiciels entre janvier et novembre 2025 par rapport à la même période en 2024.

« hausse de 61 % des revendications entre janvier et novembre 2025 par rapport à la même période en 2024 »

cyberveille.esante.gouv.fr ↗ ↩ -

+30 % - Augmentation du nombre de groupes de rançongiciels actifs en 2025 par rapport à 2024.

« une augmentation du nombre de groupes actifs (+30 % par rapport à 2024) »

cyberveille.esante.gouv.fr ↗ ↩ -

81 - Nombre de sites de fuite de données actifs recensés par ReliaQuest au troisième trimestre 2025.

« ReliaQuest recensait ainsi 81 sites de fuite de données actifs, contre un peu moins de 60 à la même période en 2024 »

clubic.com ↗ ↩ -

60 - Nombre de sites de fuite de données actifs à la même période en 2024.

« 81 sites de fuite de données actifs, contre un peu moins de 60 à la même période en 2024 »

clubic.com ↗ ↩ -

13,07 % - Part des revendications attribuées à Qilin entre janvier et novembre 2025.

« Qilin domine ainsi le classement avec 13,07 % des revendications »

cyberveille.esante.gouv.fr ↗ ↩ -

10,85 % - Part des revendications attribuées à Akira entre janvier et novembre 2025.

« suivi par Akira (10,85 %) »

cyberveille.esante.gouv.fr ↗ ↩ -

plus de 120 groupes de ransomware actifs - Nombre de groupes de ransomware actifs recensés par Europol en 2025.

« Europol a recensé plus de 120 groupes de ransomware actifs rien que l'an dernier. »

clubic.com ↗ ↩ -

LockBit 5.0 autorise les attaques contre les infrastructures critiques, y compris les centrales nucléaires, thermiques ou hydroélectriques - Changement de posture du groupe LockBit dans sa nouvelle version.

« le programme d’affiliation autorise désormais les attaques contre les infrastructures critiques, notamment les centrales nucléaires, thermiques ou hydroélectriques »

clubic.com ↗ ↩ -

tant qu’aucun accord n’a été trouvé avec le FBI - Condition posée par LockBit pour les attaques contre les infrastructures critiques.

« tant qu’aucun accord n’a été trouvé avec le FBI »

clubic.com ↗ ↩ -

Alliance entre LockBit et Maze en 2020 popularise la double extorsion combinant chiffrement et vol de données - Précédent historique comparable à l'alliance actuelle.

« comparable à celle formée en 2020 entre LockBit et Maze, qui avait popularisé la double extorsion combinant chiffrement et vol de données »

clubic.com ↗ ↩ -

Les infrastructures critiques sont exposées à des scénarios d’attaques aux conséquences physiques (coupures d’électricité, perturbations du trafic, altération de la qualité de l’eau, mise en danger de patients) - Risques liés aux attaques sur les infrastructures critiques.

« scénarios d’attaque aux conséquences potentiellement physiques: coupures d’électricité, perturbations du trafic, altération de la qualité de l’eau ou mise en danger de patients dans les établissements de santé »

cybersecurite-management.fr ↗ ↩ -

Les attaques de la chaîne d’approvisionnement occupent une place centrale dans les stratégies cybercriminelles - Changement de cible des attaquants vers les maillons faibles des écosystèmes.

« Les attaques de la chaîne d’approvisionnement occupent désormais une place centrale. »

cybersecurite-management.fr ↗ ↩ -

La vulnérabilité MOVEit a permis de compromettre des centaines d’organisations à travers le monde - Exemple d'attaque par la chaîne d'approvisionnement cité dans le rapport.

« une faille unique a permis de compromettre des centaines d’organisations à travers le monde »

cybersecurite-management.fr ↗ ↩ -

Directive NIS2 (cadre européen pour la résilience des infrastructures critiques) - Lever structurant pour la coordination européenne en cybersécurité.

« La coordination européenne, notamment dans le cadre de la directive NIS2, apparaît comme un levier structurant pour améliorer la des infrastructures critiques »

cybersecurite-management.fr ↗ ↩ -

La menace cyber n’est plus un phénomène ponctuel ou opportuniste. Elle s’inscrit dans une dynamique durable, structurée et profondément intégrée aux logiques criminelles contemporaines. - Déclaration du rapport du ministère de l’Intérieur sur la nature de la cybermenace en 2026.

« la menace cyber n’est plus un phénomène ponctuel ou opportuniste. Elle s’inscrit dans une dynamique durable, structurée et profondément intégrée aux logiques criminelles contemporaines. »

cybersecurite-management.fr ↗ ↩ -

Cybercrime-as-a-Service (modèle économique du cybercrime) - Modèle permettant à des acteurs peu qualifiés d'accéder à des outils sophistiqués.

« Le modèle du Cybercrime-as-a-Service en est l’illustration la plus visible. »

cybersecurite-management.fr ↗ ↩ -

Les groupes cybercriminels développent des modèles économiques, des chaînes de valeur et des logiques de spécialisation - Professionnalisation et industrialisation du cybercrime.

« Les groupes ne se contentent plus de mener des attaques isolées: ils développent des modèles économiques, des chaînes de valeur et des logiques de spécialisation. »

cybersecurite-management.fr ↗ ↩ -

Les réseaux criminels traditionnels utilisent des outils numériques comme les plateformes chiffrées, les cryptoactifs et les circuits internationaux de blanchiment - Intégration des outils numériques dans le narcotrafic et autres activités criminelles.

« notamment dans le narcotrafic, avec recours aux plateformes chiffrées, aux cryptoactifs et aux circuits internationaux de blanchiment »

cybersecurite-management.fr ↗ ↩ -

La convergence entre criminalité organisée et cybercriminalité renforce la complexité des enquêtes - Hybridation des réseaux criminels traditionnels et des outils numériques.

« Cette hybridation renforce la complexité des enquêtes et étend le périmètre des menaces. »

cybersecurite-management.fr ↗ ↩ -

Archetyp Market, place de marché criminelle sur le dark web avec 600 000 utilisateurs - Exemple de place de marché criminelle démantelée par Europol.

« On peut citer l'exemple d'Archetyp Market, 600 000 utilisateurs et au moins 250 millions d'euros de transactions au compteur. »

clubic.com ↗ ↩ -

600 000 utilisateurs - Nombre d'utilisateurs d'Archetyp Market.

« Archetyp Market, 600 000 utilisateurs et au moins 250 millions d'euros de transactions au compteur. »

clubic.com ↗ ↩ -

au moins 250 millions d'euros - Montant des transactions réalisées sur Archetyp Market.

«.au moins 250 millions d'euros de transactions au compteur. »

clubic.com ↗ ↩ -

juin 2025 - Date de la mise hors ligne d'Archetyp Market.

« Archetyp Market, 600 000 utilisateurs et au moins 250 millions d'euros de transactions au compteur, mise hors ligne en juin 2025. »

clubic.com ↗ ↩ -

BlackOps, boutique criminelle sur le dark web avec près de 42 000 produits illicites au catalogue - Exemple de boutique criminelle apparue après le démantèlement d'Archetyp Market.

« Un mois plus tard, BlackOps ouvrait déjà avec près de 42 000 produits illicites au catalogue. »

clubic.com ↗ ↩ -

près de 42 000 produits illicites - Nombre de produits illicites au catalogue de BlackOps.

«.BlackOps ouvrait déjà avec près de 42 000 produits illicites au catalogue. »

clubic.com ↗ ↩ -

Cryptomixer.io, service de mixage de cryptomonnaies fermé - Exemple de service facilitant l'anonymat des transactions illicites.

« certains services de mixage, comme Cryptomixer.io, aient été fermés »

emarketerz.fr ↗ ↩ -

2016 - Année depuis laquelle Cryptomixer[.]io était actif.

« Cryptomixer[.]io, l'un des plus grands de ces services, réputé actif depuis 2016. »

clubic.com ↗ ↩ -

plus d'1,3 milliard d'euros - Montant estimé des transactions en Bitcoin ayant transité par Cryptomixer[.]io.

«.soupçonné d'avoir fait transiter plus d'1,3 milliard d'euros en Bitcoin. »

clubic.com ↗ ↩ -

novembre (contexte 2025) - Date de la fermeture de Cryptomixer[.]io.

« Cryptomixer[.]io. A été fermé au mois de novembre. »

clubic.com ↗ ↩ -

fermes à SIM, installations physiques utilisées pour les cyberattaques - Infrastructure criminelle mentionnée dans le rapport Europol.

« Derrière les cyberattaques se cache une infrastructure physique impressionnante, notamment les « fermes à SIM ». »

emarketerz.fr ↗ ↩ -

octobre dernier (contexte 2025) - Date du démantèlement d'un réseau de fermes à SIM.

« Un réseau de sept ressortissants lettons, fut d'ailleurs démantelé en octobre dernier. »

clubic.com ↗ ↩ -

1 200 boîtiers - Nombre de boîtiers saisis lors du démantèlement d'un réseau de fermes à SIM.

« Un réseau de sept ressortissants lettons, fut d'ailleurs démantelé en octobre dernier, avec 1 200 boîtiers. »

clubic.com ↗ ↩ -

40 000 cartes actives - Nombre de cartes SIM actives saisies lors du démantèlement d'un réseau de fermes à SIM.

«.40 000 cartes actives, et des numéros enregistrés dans plus de 80 pays. »

clubic.com ↗ ↩ -

plus de 80 pays - Nombre de pays où des numéros étaient enregistrés dans le réseau de fermes à SIM démantelé.

«.et des numéros enregistrés dans plus de 80 pays. »

clubic.com ↗ ↩ -

70 % - Augmentation des signalements de sextorsion financière entre les premiers semestres 2024 et 2025.

« Les signalements de sextorsion financière. Ont bondi de 70 % entre le premier semestre 2024 et le premier semestre 2025. »

clubic.com ↗ ↩ -

premier semestre 2024 et premier semestre 2025 - Période de référence pour l'augmentation des signalements de sextorsion financière.

«.ont bondi de 70 % entre le premier semestre 2024 et le premier semestre 2025. »

clubic.com ↗ ↩ -

NCMEC, centre américain centralisant les signalements de sextorsion financière - Organisation ayant mesuré l'augmentation des signalements de sextorsion financière.

«.selon le centre américain NCMEC qui centralise ce type de signalements. »

clubic.com ↗ ↩ -

Les clichés publiés sur les réseaux sociaux peuvent être transformés en contenus pédopornographiques via des logiciels d’intelligence artificielle - Risque lié à la publication de photos sur les réseaux sociaux

« les clichés qu’ils publient sur les réseaux sociaux peuvent être transformés en contenus pédopornographiques, via des logiciels d’intelligence artificielle »

lefigaro.fr ↗ ↩ -

ARCOM, autorité française régulant les contenus en ligne - Autorité mentionnée pour son rôle dans l'analyse des contenus pédopornographiques générés par IA.

«.comme l'ARCOM, pour le cas de la France, le rappelait encore la semaine dernière. »

clubic.com ↗ ↩ -

The Com, réseau criminel en ligne composé majoritairement d'enfants et d'adolescents entre 8 et 17 ans - Exemple de réseau criminel impliquant des mineurs.

« Le réseau The Com incarne une réalité particulièrement dérangeante. On a ici des communautés criminelles en ligne composées majoritairement d'enfants et d'adolescents entre 8 et 17 ans. »

clubic.com ↗ ↩ -

entre 8 et 17 ans - Tranche d'âge des membres du réseau The Com.

«.communautés criminelles en ligne composées majoritairement d'enfants et d'adolescents entre 8 et 17 ans. »

clubic.com ↗ ↩ -

EMPACT 2026-2029 - Priorités européennes en matière de lutte contre la cybercriminalité

« les priorités européennes (EMPACT 2026-2029) »

gendarmerie.interieur.gouv.fr ↗ ↩ -

Comment intégrer l’IA dans leurs stratégies pour mieux contrer ces menaces? - Question cruciale posée par le rapport Europol concernant les forces de l’ordre.

« comment intégrer l’IA dans leurs stratégies pour mieux contrer ces menaces? Cette question demeure cruciale »

emarketerz.fr ↗ ↩ -

La cybersécurité devient une capacité d’adaptation, plus qu’un dispositif de protection. - Évolution nécessaire des approches en cybersécurité selon le rapport.

« La cybersécurité devient une capacité d’adaptation, plus qu’un dispositif de protection. »

cybersecurite-management.fr ↗ ↩ -

DragonForce, LockBit et Qilin annoncent publiquement leur coalition sur le dark web en septembre 2025 - Alliance de trois groupes de hackers sur le dark web.

« En septembre 2025, trois des groupes de hackers les plus redoutés (DragonForce, LockBit et Qilin) annonçaient publiquement leur coalition sur le dark web. »

clubic.com ↗ ↩ -

La question n’est plus de savoir si une attaque surviendra, mais comment elle sera anticipée, détectée et absorbée. - Changement de paradigme dans la gestion des cybermenaces.

« La question n’est plus de savoir si une attaque surviendra, mais comment elle sera anticipée, détectée et absorbée. »

cybersecurite-management.fr ↗ ↩

Sources

- Perversion des IA, abonnements pour les pédocriminels, alliances entre pirates : comment les cybercriminels «creusent le fossé» avec les forces de l’ordre

- Les menaces de la cybercriminalité dopée à l'intelligence artificielle en 2026 : Analyse du rapport Europol

- Le rapport choc d'Europol sur la cybercriminalité en 2026 révèle une menace IA sans précédent

- Risques liés à l’open source : les dangers croissants de l’IA générative non réglementée

- Le Rapport annuel sur la cybercriminalité 2026 est en ligne !

- Rançongiciels DragonForce, Qilin et LockBit : une nouvelle alliance ?

- [COMCYBER-MI 🇫🇷] Cybercriminalité 2026 : une menace installée, industrialisée et désormais systémique | CSM

- LockBit, Qilin et DragonForce scellent une alliance historique et rebattent les cartes du ransomware