DarkSword : combien d’iPhones restent vulnérables ce soir ?

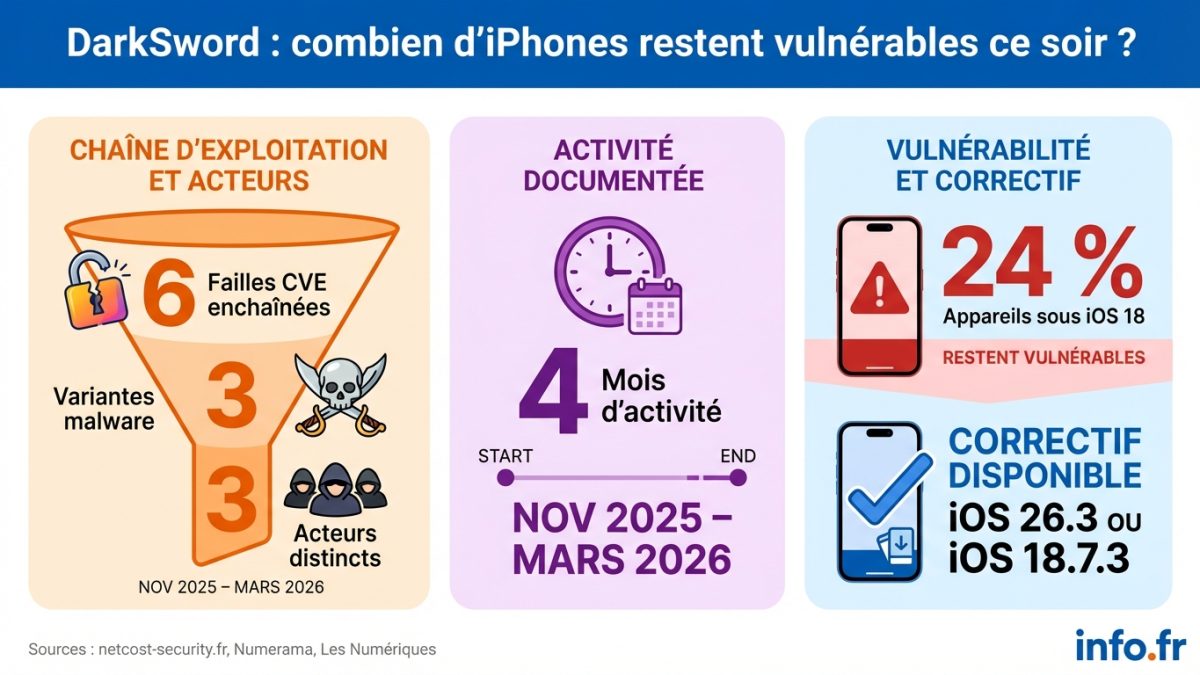

Six failles drive-by, trois variantes de malware, quatre mois d'activité discrète : DarkSword a compromis des iPhones via de simples visites de sites web. Le correctif existe. Mais tout le monde n'a pas mis à jour.

Selon un rapport publié le 18 mars 2026 par Lookout Threat Labs, en collaboration avec le Google Threat Intelligence Group et iVerify, un kit d'exploitation iOS baptisé DarkSword a permis de pirater des iPhones par la simple visite d'un site web, sans aucune interaction de l'utilisateur. Le kit exploite six vulnérabilités documentées et cible les appareils sous iOS 18.4 à 18.7 selon plusieurs sources, bien que Les Numériques indique une fourchette s'arrêtant à iOS 18.6.2. Apple a corrigé l'ensemble de ces failles dans ses dernières mises à jour iOS, mais une fraction significative du parc mondial d'iPhones n'a pas encore effectué cette mise à jour.

- DarkSword est un kit d'exploitation iOS documenté par Lookout Threat Labs en collaboration avec GTIG et iVerify, publié le 18 mars 2026.

- L'attaque fonctionne par simple visite d'un site web (drive-by), sans interaction supplémentaire de l'utilisateur.

- Six vulnérabilités sont enchaînées pour compromettre entièrement un iPhone, depuis Safari jusqu'au noyau du système.

- Trois variantes de malware (GHOSTKNIFE, GHOSTSABER, GHOSTBLADE) permettent d'exfiltrer la quasi-totalité des données sensibles de l'appareil.

- Les versions iOS ciblées sont 18.4 à 18.7 selon netcost-security.fr et 01net, ou 18.4 à 18.6.2 selon Les Numériques — une contradiction entre sources.

- Apple a publié des correctifs ; Numerama précise iOS 26.3 ou au minimum iOS 18.7.3, les autres sources évoquant simplement iOS 26 ou les dernières mises à jour.

- Environ 24 % des appareils iOS tournent encore sous iOS 18 selon Les Numériques, soit potentiellement ~65 millions d'iPhones non patchés sur 270 millions exposés.

- Le groupe UNC6353, lié à DarkSword, serait associé à des intérêts russes selon Lookout, mais l'attribution reste incomplète.

Selon Numerama, il suffit de visiter un site web. Pas besoin de cliquer sur une pièce jointe suspecte, pas besoin de télécharger quoi que ce soit. Une simple visite, et l’iPhone est compromis. C’est le principe de l’attaque par simple visite (ou drive-by), et c’est précisément ce que permet DarkSword, un kit d’exploitation iOS documenté par Lookout Threat Labs dans un rapport publié le 18 mars 2026, en collaboration avec le Google Threat Intelligence Group (GTIG) et iVerify.

Six failles enchaînées, un iPhone entièrement ouvert

Selon netcost-security.fr, DarkSword exploite six vulnérabilités identifiées : CVE-2025-31277, CVE-2025-43529, CVE-2026-20700, CVE-2025-14174, CVE-2025-43510 et CVE-2025-43520, ciblant les iPhones sous iOS 18.4 à 18.7 selon netcost-security.fr et 01net Les Numériques indiquant pour sa part une fourchette s’arrêtant à iOS 18.6.2. La chaîne d’exploitation commence dans Safari : une faille dans le moteur JavaScript du navigateur permet d’exécuter du code arbitraire, avant que trois autres vulnérabilités ne soient utilisées pour escalader progressivement les niveaux de privilèges jusqu’au noyau du système, selon Numerama. Fait notable : DarkSword est entièrement écrit en JavaScript, ce qui lui permettrait de contourner certaines protections matérielles d’Apple bloquant l’exécution de code non signé.

Une fois l’appareil compromis, trois variantes de malware peuvent être déposées, selon Numerama : GHOSTKNIFE, capable d’aspirer les messages, la localisation et l’audio en temps réel ; GHOSTSABER, qui interroge les bases de données internes de l’iPhone à distance ; et GHOSTBLADE, orienté aspiration massive, des mots de passe Wi-Fi aux portefeuilles de cryptomonnaies en passant par les photos et les données de santé. Bref, la totalité de ce qu’un iPhone contient de sensible. Le kit efface ensuite ses traces en supprimant les journaux système, selon Numerama, ainsi que les fichiers temporaires, selon netcost-security.fr, ce qui indique une conception pour des opérations ponctuelles plutôt qu’une surveillance longue durée.

Quatre mois d’activité, trois clients, un marché qui s’élargit

Selon Numerama et 01net, DarkSword aurait été actif dès novembre 2025, soit quatre mois avant sa divulgation publique le 18 mars 2026. Entre ces deux dates, le kit aurait été utilisé par au moins trois acteurs distincts aux profils et aux cibles radicalement différents, selon Numerama. Il ressort que le groupe associé à DarkSword, suivi sous le nom UNC6353, serait déjà lié au kit Coruna, selon netcost-security.fr.

Lookout, dans son rapport, qualifie l’outil sans ambiguïté : « Ce malware est hautement sophistiqué et semble être une plateforme conçue de manière professionnelle, permettant le développement rapide de modules grâce à l’accès à un langage de programmation avancé. » Selon netcost-security.fr, des outils de modèles de langage (LLM) auraient été détectés dans le développement du kit, ce qui, selon les chercheurs eux-mêmes, ne signifie pas que le malware est un produit généré par IA : c’est un outil professionnel qui utilise l’IA pour s’étendre plus vite. La nuance est importante. Selon 01net, Lookout estime par ailleurs que DarkSword serait utilisé par un acteur de menace russe poursuivant des objectifs financiers tout en menant des opérations d’espionnage, bien que l’attribution reste incomplète dans les sources disponibles.

Combien d’iPhones sont encore exposés ce soir ?

Apple a corrigé l’ensemble des failles exploitées par DarkSword dans ses dernières mises à jour iOS, Numerama précise la version iOS 26.3, ou au minimum iOS 18.7.3, tandis que les autres sources évoquent simplement iOS 26 ou les dernières mises à jour disponibles. La mise à jour suffit à briser la chaîne d’exploitation. Le problème, c’est que tout le monde ne l’a pas installée.

Selon Les Numériques, environ 24 % des appareils iOS tournent encore sous iOS 18, d’après les statistiques Apple destinées aux développeurs. Un calcul rapide montre ce que cela implique : si l’on retient le chiffre de 270 millions d’iPhones potentiellement exposés cité par 01net, et le taux de 24 % d’appareils n’ayant pas migré vers la dernière mise à jour majeure selon Les Numériques, ce sont environ 65 millions d’appareils qui resteraient non patchés à l’heure de publication. Ce chiffre n’a été calculé par aucun des médias ayant couvert l’affaire. La question se pose donc : combien d’utilisateurs pensent être protégés parce qu’ils ont installé une mise à jour mineure, sans avoir franchi le pas vers iOS 26 ?

On ignore encore comment les sites web légitimes ont été compromis pour servir les iframes malveillants déclenchant l’infection, selon netcost-security.fr. On ignore aussi le nombre exact de victimes confirmées, leur répartition géographique précise, et le prix auquel DarkSword circulerait sur un éventuel marché secondaire. Reste à savoir si l’attribution à UNC6353, que Lookout relie à des intérêts russes, est partagée par Google GTIG et iVerify, ou si elle constitue une lecture divergente : les sources disponibles ne permettent pas de trancher. Ce silence sur l’attribution, dans un dossier de cette ampleur, interroge.

Sources

- Numerama (19 mars 2026) - https://www.numerama.com/cyberguerre/2213039-darksword-comment-un-kit-despionnage-iphone-sest-repandu-a-travers-le-monde.html

- netcost-security.fr (18 mars 2026) - https://www.netcost-security.fr/actualites/270948/nouveau-exploit-ios-darksword-utilise-dans-une-attaque-de-vol-dinformations-sur-iphones/

- Les Numériques (19 mars 2026) - https://www.lesnumeriques.com/societe-numerique/un-piratage-invisible-cible-l-iphone-trois-quarts-des-smartphones-apple-seraient-vulnerables-n253223.html

- 01net (19 mars 2026) - https://www.01net.com/actualites/270-millions-iphone-danger-site-web-piege-permet-siphonner-toutes-donnees-quelques-minutes.html