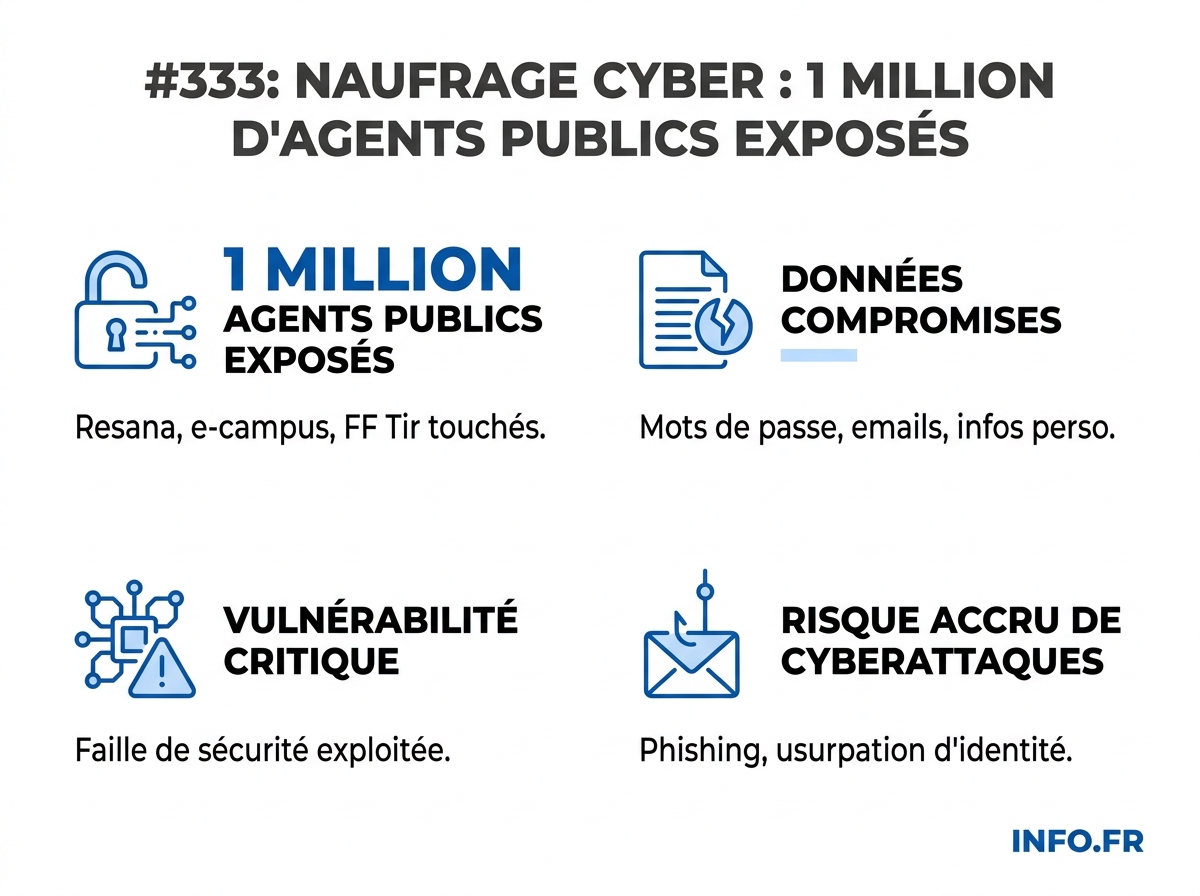

Resana, e-campus, FF Tir : la cartographie d’un naufrage cyber qui expose un million d’agents publics

Comment deux pirates français de 22 ans ont siphonné les annuaires de l'État, de la police et des fédérations sportives - avant que la justice ne tente de refermer le piège.

Resana piratée, e-campus de la police compromise, fédération française de tir vidée. Derrière les pseudos HexDex et Angel_Batista, un système d'exfiltration industriel qui a déjà coûté des armes volées et expose un…

- Resana, plateforme interministérielle opérée par la DINUM, a subi une exfiltration de données signalée le 18 novembre 2025.

- Les pirates revendiquent plus d'un million d'agents concernés et réclament 17 000 euros de rançon.

- HexDex, 22 ans, a été interpellé le 20 avril 2026 en Vendée par la section Cyber J3 du parquet de Paris sur le fondement de l'article 323-1 du Code pénal (atteintes à un STAD).

- 176 317 profils de policiers, gendarmes et personnel civil ont fuité via la plateforme e-campus piratée entre les 17 et 18 mars 2026.

- Le parquet de Paris confirme que les données de la fédération de tir ont servi à des vols d'armes à feu, dont cinq pistolets près de Lyon.

Le 18 novembre 2025 [1], un courriel de mise en garde tombe dans les boîtes des fonctionnaires français. La plateforme interministérielle Resana [2], opérée par la direction interministérielle du numérique [3], vient de subir une exfiltration de données [4]. Une campagne de mails de rançon cible déjà plusieurs agents [5]. Comparée à un Google Drive réservé aux fonctionnaires [6], Resana stocke, partage et coédite les documents de l’administration [7].

L’affaire ne s’arrêtera pas là. L’enquête de L’Œil du 20 heures diffusée le mercredi 26 novembre [8] révèle l’ampleur réelle du dossier: les pirates affirment avoir récupéré les données de plus d’un million d’agents de l’État [9]. Ils réclament 20 000 dollars [10], soit environ 17 000 euros [11], pour ne pas publier l’archive. Le gouvernement a jusqu’au samedi pour payer [12]. Resana n’est qu’une pièce d’un puzzle plus vaste, qui inclut la plateforme e-campus de la police nationale et la Fédération française de tir.

Une plateforme « sans faille » - selon ses gestionnaires

La DINUM [13] tient une ligne ferme: la plateforme « n’a pas subi d’attaque et il n’y a pas de faille dans son infrastructure » [14]. L’exfiltration résulte de « la compromission d’un compte utilisateur » [15], c’est-à-dire de l’utilisation d’identifiants légitimes [16]. Contactée par L’Œil du 20 heures, la Direction interministérielle du numérique assure qu’« aucun élément ne laisse penser à un risque opérationnel pour les personnes concernées » et que « le renforcement de la sécurité du service a été mis en œuvre » [17].

Les pirates rapportés par franceinfo racontent une autre histoire. « Franchement, les données de Resana étaient protégées n’importe comment. Il n’y avait même pas vraiment de « faille »: on a compromis un compte et on s’est connectés » [18]. Aucune information précise n’a été communiquée sur la nature ou le volume des documents concernés [19]. Les analyses se poursuivent pour déterminer l’ampleur exacte de la fuite [20].

La contradiction sémantique au cœur du dossier

Cette double version n’est pas un simple malentendu: elle repose sur une distinction sémantique que la DINUM impose et que les pirates récusent. Pour la direction, « faille » désigne strictement une vulnérabilité technique dans le code ou l’infrastructure - ce qu’aucun audit n’aurait identifié [21]. L’attaque est donc qualifiée d’« accès obtenu par les assaillants à un compte authentifié » [22], ramenant la responsabilité à un utilisateur compromis. Pour les pirates, cette distinction est de la rhétorique: un service qui laisse un seul compte donner accès aux annuaires de plus d’un million d’agents [9] est, de fait, mal protégé.

La nuance est techniquement défendable - les infostealers contournent toute architecture périmétrique - mais elle est journalistiquement insuffisante. La sécurité d’un système ne se résume pas à la robustesse de son code: elle inclut la segmentation des privilèges, la détection comportementale, l’authentification renforcée. Or Batista lui-même précise avoir scrapé Resana avant que le service ne passe sous double authentification [23]. Autrement dit, la mesure de protection la plus élémentaire n’était pas en place au moment des faits. Que la DINUM la qualifie ou non de « faille », le résultat est identique pour le million d’agents concernés.

Le Centre de cyberdéfense du ministère [24] a découvert que des utilisateurs sont désormais contactés directement par les attaquants [25]. Les équipes de L’Œil du 20 heures ont prévenu plusieurs hauts fonctionnaires, manifestement surpris d’apprendre le piratage [26]. Un préfet a réagi: « Je vais m’en assurer auprès du ministère de l’Intérieur, ça m’étonne de ne pas avoir été prévenu » [27].

Angel Batista, un nom qui revient partout

Le pirate Batista [28] a livré sa méthode: il exfiltre les données d’entreprises en récupérant les accès d’employés piégés par un infostealer [29], un logiciel espion glissé dans des logiciels piratés [30]. « Les infosstealers sont un gros vecteur, car 90% du temps c’est plus rapide d’utiliser un log que de trouver une faille » [31]. Il aurait déjà publié plus d’une quarantaine de fuites [32] et encourt jusqu’à cinq ans de prison par fuite diffusée [33].

Batista confirme avoir scrapé une partie de Resana avant que le service passe sous double authentification [23]. Sa cartographie de victimes, recensée par ZATAZ, donne le tournis: 950 000 entrées de la Fédération française d’études et de sports sous-marins [34], 814 000 de la randonnée pédestre [35], 822 000 des sapeurs-pompiers [36], 700 000 du sport automobile [37], 2 millions du tennis de table [38], 3 millions de la gymnastique [39]. À cela s’ajoutent 377 000 entrées de Choisir le service public [40], 1 million de l’OFB [41], 15 000 employés d’une agence régionale de santé [42], 66 000 personnes du CCAS de Dunkerque [43].

Le cadre légal: ce que risquent les pirates

L’enquête a été ouverte pour « atteintes à un système de traitement automatisé de données » [44]. Selon plusieurs sources, l’article 323-1 du Code pénal prévoit que l’accès ou le maintien frauduleux dans un système de traitement automatisé de données est puni de peines d’emprisonnement et d’amende, aggravées en cas de suppression ou de modification de données. L’article 323-3 sanctionne l’extraction frauduleuse de données, peines aggravées lorsqu’elle vise un système d’État, ce qui est précisément le cas de Resana et d’e-campus.

S’y ajoute, selon plusieurs sources, le chef d’extorsion prévu par le Code pénal, qui sanctionne le fait d’obtenir, par menace, la remise de fonds - ici les 20 000 dollars réclamés [10]. Côté administration, le Règlement général sur la protection des données impose, en son article 33, une notification à la CNIL dans un délai de 72 heures après la prise de connaissance d’une violation de données personnelles. Aucune des sources consultées ne mentionne, à ce stade, de saisine publique de l’ANSSI [45] pour Resana ni de notification confirmée à la CNIL - une lacune que l’on peinerait à expliquer dans une affaire d’une telle ampleur.

Le piège se referme - à moitié

Le 22 avril 2026, ZATAZ confirme l’arrestation de HexDex [46]. Un homme de 21 ans né en août 2004 [47], interpellé lundi 20 avril 2026 en Vendée [48]. Le parquet de Paris a confirmé l’opération [49]: à compter du 19 décembre 2025 [50], une centaine de signalements [51] avaient afflué concernant des exfiltrations visant fédérations sportives, système d’information sur les armes et e-campus [52]. Le suspect republiait les données sur Breachforums et Darkforum [53]. Il a reconnu l’utilisation du pseudonyme [54] et est en garde à vue [55]. L’arrestation est intervenue alors qu’il s’apprêtait à publier d’autres données [56].

La saisie a été attribuée à la Brigade de lutte contre la cybercriminalité de la Préfecture de police [57] et à la section Cyber J3 du parquet de Paris [58], visible sur DarkForums [59] et Pown Forums [60]. Comme l’a déclaré la vice-procureure Johanna Brousse, cheffe de la section de lutte contre la cybercriminalité [61]: « Zéro impunité » [62].

Sauf que le compte d’Angel Batista, fermé un temps mardi soir [63], est ensuite réapparu dans un état normal [64]. Cette réactivation s’est accompagnée d’une diffusion d’informations concernant des centrales nucléaires françaises [65]. Les deux pirates se connaissaient et avaient été partenaires sur certaines fuites [66]. L’un est tombé. L’autre court toujours.

Fédération française de tir: quand la donnée vole vers les armes

L’angle mort de cette affaire n’est pas le piratage lui-même, c’est sa traçabilité jusqu’au crime physique. La Fédération française de tir [67], qui gère le tir sportif en France, a vu fuiter les noms, adresses et numéros de téléphone d’un million d’adhérents ou anciens adhérents [68]. Un hacker affirme avoir vendu cette base 10 000 euros sur le darkweb [69]. Le parquet de Paris confirme que ces données ont été utilisées pour commettre des vols d’armes à feu [70].

Près de Lyon, cinq armes de poing dont deux revolvers Magnum 357 ont été dérobées à une adhérente [71]. Sébastien Gendraud, secrétaire départemental du syndicat Unité SGP Police du Rhône [72], décrit le mode opératoire: « Deux personnes se sont présentées en tant que chauffagistes auprès de la victime. Quelques jours plus tard, la victime s’est rendu compte que le coffre où se trouvaient des armes de poing et des munitions a été cambriolé » [73]. D’autres cambriolages identiques ont eu lieu à Paris, Nice et Limoges [74].

Un expert en cybersécurité interrogé par franceinfo [75] résume le risque de la corrélation: « Ça permettrait en collectant et donc en corrélant les données de Resana avec d’autres informations qui ont fuité, d’avoir toutes les informations et de mettre une forme de pression sur elles » [76]. C’est exactement ce qui s’est passé pour les adhérents de la fédération de tir.

e-campus: la police elle-même piratée

Entre les 17 et 18 mars 2026 [77], la plateforme e-campus.interieur.gouv.fr [78] de la police nationale a subi une intrusion qualifiée d’« accès non autorisé » par la Direction générale de la police nationale [79]. HexDex [80] revendique l’extraction d’une base baptisée « [FR] 176K Government Agents - E-campus Intérieur » [81], soit 176 317 profils uniques [82] de policiers, gendarmes et personnel civil ministériel [83]. Les données compromises incluent noms, prénoms, adresses de résidence, adresses électroniques professionnelles et personnelles, données de géolocalisation, historiques de formation et informations administratives [84].

La DGPN affirme que « des mesures correctives immédiates ont été déployées pour contenir l’incident, sécuriser les accès et évaluer l’étendue de la compromission » [85]. La plateforme demeure suspendue sine die [86]. L’ANSSI [45] pilote l’expertise technique. Selon Enderi, cette faille survient quatre mois après une autre cyberattaque au ministère de l’Intérieur, qui avait compromis le fichier de traitement d’antécédents judiciaires [87].

Une affaire qui s’inscrit dans une longue série

Le naufrage Resana - e-campus - FF Tir n’est pas un cas isolé. Selon plusieurs sources, des piratages de grande ampleur ont déjà touché des organismes publics français ces dernières années, notamment France Travail, dont les bases d’inscrits comme demandeurs d’emploi avaient été exposées. À l’international, des brèches ont également exposé les dossiers de millions de fonctionnaires fédéraux étrangers, dans des affaires attribuées à des acteurs étatiques. Plus près de nous, l’attaque contre l’Assistance publique - Hôpitaux de Paris avait également compromis les données de patients ayant passé un test PCR.

Le point commun de ces affaires - et leur leçon non retenue - est que les bases de données d’agents publics constituent un actif stratégique exploitable bien au-delà de la simple monétisation: profilage, ingénierie sociale, ciblage d’individus sensibles. Dans le cas français de 2025-2026, la chaîne s’est même prolongée jusqu’au crime physique, avec le vol d’armes à feu chez les adhérents de la FF Tir.

L’angle mort: le facteur humain, pas la technique

Voici ce que personne ne dit assez fort. La DINUM répète qu’il n’y a pas eu de faille technique [21], que l’exfiltration résulte d’un accès à un compte authentifié [22]. Les pirates confirment: ils n’ont pas cassé Resana, ils se sont connectés [18]. Le vrai vecteur, ce sont les infostealers qui circulent dans les logiciels piratés que des fonctionnaires installent sur leurs machines personnelles - puis se connectent depuis ces mêmes machines à Resana, à e-campus, aux outils internes. Batista le dit lui-même: 90% du temps, un log volé est plus rapide qu’une faille [88].

Le paradoxe est cruel: l’État peut bétonner ses serveurs, certifier ses datacenters, déployer la double authentification - tout cela ne sert à rien si un agent télécharge un Photoshop craqué chez lui. La sécurité périmétrique a vécu. Voir aussi notre dossier sur la souveraineté numérique française.

Ce que les sources ne disent pas

Aucune des sources consultées ne précise combien de fonctionnaires ont effectivement payé une rançon. Aucune ne dit si le gouvernement a versé l’équivalent des 20 000 dollars [10] réclamés ni quelle a été la position officielle face au chantage. Aucune ne quantifie précisément les données réellement diffusées par Angel_Batista après la chute de HexDex - on sait seulement qu’il a remis en ligne des informations sur des centrales nucléaires françaises [65]. Aucune source ne mentionne non plus la saisine publique de l’ANSSI ni la notification à la CNIL pour le périmètre Resana, alors que l’article 33 du RGPD impose une telle notification dans les 72 heures suivant la prise de connaissance d’une violation. Et personne, à ce stade, n’explique comment un compte authentifié de Resana a pu donner accès à un volume permettant de revendiquer un million d’agents [9] alors que la DINUM ne communique pas sur le périmètre exfiltré [89]. Cet écart entre la version officielle et la revendication des pirates est le cœur silencieux de l’affaire.

► Lire aussi: Notre suivi des cyberattaques contre les services publics français

Sources

Voir le détail de chaque fait sourcé (90)

-

18 novembre 2025 - Date à laquelle un courriel de mise en garde a été reçu par les fonctionnaires et agents de l'État français concernant la fuite de données sur Resana.

« ce 18 novembre 2025 »

numerama.com ↗ ↩ -

Resana, plateforme de travail collaboratif interministérielle - Plateforme concernée par l'exfiltration de données, décrite comme un espace numérique pour les fonctionnaires.

« la plateforme de travail collaboratif Resana »

numerama.com ↗ ↩ -

direction interministérielle du numérique (DINUM), opérateur de la plateforme Resana - Organisation responsable de la plateforme Resana.

« plateforme opérée par la direction interministérielle du numérique (DINUM) »

numerama.com ↗ ↩ -

Des données ont été exfiltrées depuis la plateforme Resana - Action malveillante ayant ciblé la plateforme Resana.

« Des données ont été exfiltrées depuis la plateforme de travail collaboratif Resana »

numerama.com ↗ ↩ -

Une campagne de mails de rançon cible actuellement plusieurs fonctionnaires et agents de l'État français - Campagne malveillante en cours suite à l'exfiltration de données.

« Une campagne de mails de rançon cible actuellement plusieurs d’entre eux »

numerama.com ↗ ↩ -

Resana, plateforme comparable à un Google Drive réservé aux fonctionnaires et agents de l'État - Comparaison de Resana avec un service grand public pour illustrer son usage.

« un Google Drive réservé aux fonctionnaires et agents de l’État »

numerama.com ↗ ↩ -

Resana, service interministériel offrant un espace numérique complet pour faciliter le stockage, le partage et la coédition de documents - Description de la plateforme Resana et de ses fonctionnalités.

« Resana est un service interministériel qui offre « un espace numérique complet pour faciliter le stockage, le partage et la coédition de documents » »

numerama.com ↗ ↩ -

mercredi 26 novembre (sans précision d'année) - Date de diffusion de l'enquête de 'L'Œil du 20 heures'.

« dans son numéro du mercredi 26 novembre »

franceinfo.fr ↗ ↩ -

plus d'un million d'agents de l'Etat - Nombre de comptes d'agents publics dont les données ont été récupérées par les hackers sur Resana.

« elle a été piratée par des hackers qui disent avoir récupéré les données de plus d'un million d'agents de l'Etat. »

franceinfo.fr ↗ ↩ -

20 000 dollars - Montant de la rançon demandée par les hackers pour ne pas publier les données de Resana.

« Soit Resana paie 20 000 dollars [17 000 euros] »

franceinfo.fr ↗ ↩ -

17 000 euros - Montant de la rançon en euros demandée par les hackers pour Resana.

« 20 000 dollars [17 000 euros] »

franceinfo.fr ↗ ↩ -

ce samedi (sans précision d'année) - Échéance donnée par les hackers au gouvernement pour payer la rançon.

« Les hackers disent avoir donné jusqu'à ce samedi au gouvernement pour payer cette rançon. »

franceinfo.fr ↗ ↩ -

la direction interministérielle du numérique (DINUM) - Opérateur de la plateforme Resana.

« ce service opéré par la direction interministérielle du numérique (DINUM) »

ops.gcommegendarme.fr ↗ ↩ -

La plateforme Resana n'a pas subi d'attaque et il n'y a pas de faille dans son infrastructure - Déclaration de la direction concernant l'état de la plateforme Resana.

« la plateforme « n’a pas subi d’attaque et qu’il n’y a pas de faille dans son infrastructure » »

numerama.com ↗ ↩ -

Les données exfiltrées de Resana sont le fruit de la compromission d'un compte utilisateur - Origine de l'exfiltration des données selon la communication interne.

« Les données exfiltrées sont donc le fruit de la compromission d’un compte utilisateur »

numerama.com ↗ ↩ -

La compromission résulte de l’utilisation d’identifiants légitimes, suggérant la prise de contrôle d’un compte utilisateur - Origine de la compromission des données sur Resana.

« La compromission ne résulte pas d’une attaque de l’infrastructure elle-même, mais de l’utilisation d’identifiants légitimes, suggérant la prise de contrôle d’un compte utilisateur »

ops.gcommegendarme.fr ↗ ↩ -

aucun élément ne laisse penser à un risque opérationnel pour les personnes concernées. Le renforcement (.) de la sécurité du service a été mis en œuvre - Réponse de la Direction interministérielle du numérique sur le piratage de Resana.

« « aucun élément ne laisse penser à un risque opérationnel pour les personnes concernées. Le renforcement (.) de la sécurité du service a été mis en œuvre ». »

franceinfo.fr ↗ ↩ -

Franchement, les données de Resana étaient protégées n’importe comment. Il n'y avait même pas vraiment de 'faille': on a compromis un compte [et] on s'est connectés - Déclaration des hackers sur la sécurité de Resana.

« « Franchement, les données de Resana étaient protégées n’importe comment. Il n'y avait même pas vraiment de 'faille': on a compromis un compte [et] on s'est connectés ». »

franceinfo.fr ↗ ↩ -

Aucune information précise n’a été communiquée sur la nature ou le volume des documents concernés - État des informations disponibles sur la fuite de données.

« À ce jour, aucune information précise n’a été communiquée sur la nature ou le volume des documents concernés »

ops.gcommegendarme.fr ↗ ↩ -

Les analyses se poursuivent afin de déterminer l’ampleur exacte de la fuite - État des investigations sur la fuite de données.

« Les analyses se poursuivent afin de déterminer l’ampleur exacte de la fuite »

ops.gcommegendarme.fr ↗ ↩ -

Aucune vulnérabilité technique n’a été identifiée par la DINUM - Position de la DINUM sur la cause de l'exfiltration.

« La DINUM insiste toutefois sur un point: aucune vulnérabilité technique n’a été identifiée »

ops.gcommegendarme.fr ↗ ↩ -

L’exfiltration résulte d’un accès obtenu par les assaillants à un compte authentifié - Cause de l'exfiltration selon la DINUM.

« L’exfiltration résulte d’un accès obtenu par les assaillants à un compte authentifié »

ops.gcommegendarme.fr ↗ ↩ -

Batista a déjà scrapé une partie de RESANA avant que le service ne soit sous MFA (Double authentification) - Attaque contre RESANA mentionnée par Batista.

« Certains services comme RESANA (J’ai déjà scrap (copié, NDA une partie) est maintenant sous MFA (Double authentification). »

zataz.com ↗ ↩ -

Centre de cyberdéfense du ministère (C2MI) - Entité ayant découvert que des utilisateurs de Resana sont contactés par les assaillants.

« le Centre de cyberdéfense du ministère (C2MI) »

numerama.com ↗ ↩ -

Le Centre de cyberdéfense du ministère (C2MI) a découvert que des utilisateurs de Resana sont désormais contactés par les assaillants - Découverte faite par le C2MI concernant les contacts malveillants.

« le Centre de cyberdéfense du ministère (C2MI) a découvert que des utilisateurs de la plateforme sont désormais contactés par les assaillants ayant eu accès à Resana »

numerama.com ↗ ↩ -

Les équipes de 'L'Œil du 20 heures' ont contacté plusieurs hauts fonctionnaires pour les informer du piratage de Resana - Action des journalistes suite au piratage de Resana.

« Les équipes de "L'Œil du 20 heures" a contacté plusieurs d'entre eux, surpris d'apprendre ce piratage. »

franceinfo.fr ↗ ↩ -

Je vais m'en assurer auprès du ministère de l'Intérieur, ça m'étonne de ne pas avoir été prévenu - Réaction d'un préfet informé du piratage de Resana.

« « Je vais m'en assurer auprès du ministère de l'Intérieur, ça m'étonne de ne pas avoir été prévenu ». »

franceinfo.fr ↗ ↩ -

Batista, pirate informatique - Individu ayant révélé ses méthodes d'attaque dans une interview.

« Le pirate informatique Batista a révélé dans le journal de France 2 comment il parvenait à pénétrer dans des dizaines d’entreprises françaises. »

zataz.com ↗ ↩ -

Batista a exfiltré des données d’entreprises en récupérant les accès d’employés piégés par un stealer - Méthode d'attaque décrite par Batista dans le journal de 20 heures de France 2.

« Dans le journal de 20 heures de France 2, le pirate explique avoir exfiltré des données d’entreprises en récupérant les accès d’employés eux-mêmes piégés par un stealer. »

zataz.com ↗

⚠️ Note INFO.FR: La source zataz.com indique que Batista a livré ses méthodes 'dans le journal de 20 heures de France 2', mais l'enquête réelle a été diffusée dans L'Œil du 20 heures (émission d'investigation distincte du JT), comme le précisent les autres sources (franceinfo). ↩ -

infostealer, logiciel espion - Type de logiciel utilisé par Batista pour ses attaques.

« Un infostealer est un logiciel espion que l’on retrouve dans des logiciels piratés, comme des jeux vidéo ou des solutions professionnelles (Adobe, Microsoft, etc.). »

zataz.com ↗ ↩ -

Les infosstealers sont un gros vecteur, car 90% du temps c’est plus rapide d’utiliser un log que de trouver une faille. - Déclaration de Batista sur l'utilisation des infostealers.

« Les infosstealers sont un gros vecteur, car 90% du temps c’est plus rapide d’utiliser un log que de trouver une faille. »

zataz.com ↗ ↩ -

plus d’une quarantaine - Nombre de fuites de données que Batista aurait déjà publiées.

« Il en aurait déjà publié plus d’une quarantaine. »

zataz.com ↗ ↩ -

cinq ans de prison - Peine encourue par Batista pour chaque fuite de données diffusée.

« Le pirate encourt jusqu’à cinq ans de prison par fuite de données diffusée. »

zataz.com ↗ ↩ -

950 000 - Nombre d'entrées piratées de la Fédération française d'études et de sports sous-marins.

« la Fédération française d’études et de sports sous-marins, avec 950 000 entrées »

zataz.com ↗ ↩ -

814 000 - Nombre d'entrées piratées de la Fédération française de la randonnée pédestre.

« la Fédération française de la randonnée pédestre avec 814 000 entrées »

zataz.com ↗ ↩ -

822 000 - Nombre d'entrées piratées de la Fédération nationale des sapeurs-pompiers de France.

« la Fédération nationale des sapeurs-pompiers de France avec 822 000 »

zataz.com ↗ ↩ -

700 000 - Nombre d'entrées piratées de la Fédération française du sport automobile.

« la Fédération française du sport automobile avec 700 000 »

zataz.com ↗ ↩ -

2 millions - Nombre d'entrées piratées de la fédération de tennis de table.

« tennis de table avec 2 millions »

zataz.com ↗ ↩ -

3 millions - Nombre d'entrées piratées de la fédération de gymnastique.

« gymnastique avec 3 millions »

zataz.com ↗ ↩ -

377 000 - Nombre d'entrées piratées de Choisir le service public gouv.

« Choisir le service public gouv avec 377 000 »

zataz.com ↗ ↩ -

1 million - Nombre d'entrées piratées de l'OFB France Hunting License.

« l’OFB France Hunting License avec 1 million »

zataz.com ↗ ↩ -

15 000 - Nombre d'employés d'une agence régionale de santé dont les données ont été piratées.

« une agence régionale de santé avec 15 000 employés »

zataz.com ↗ ↩ -

66 000 - Nombre de personnes concernées par le piratage du CCAS de Dunkerque.

« le CCAS de Dunkerque avec 66 000 personnes »

zataz.com ↗ ↩ -

Une enquête a été ouverte pour « atteintes à un système de traitement automatisé de données » - Nature de l’enquête ouverte par le parquet de Paris

« L’enquête, ouverte pour « atteintes à un système de traitement automatisé de données » »

zataz.com ↗ ↩ -

Agence nationale de la sécurité des systèmes d’information (ANSSI) - Organisation pilotant l'expertise technique après l'incident.

« L’Agence nationale de la sécurité des systèmes d’information (ANSSI) pilote désormais une expertise technique d’envergure »

enderi.fr ↗ ↩ -

22/04/2026 - Date de confirmation de l'arrestation de HexDex.

« Mise à jour: 22/04/2026 - confirmation de l’arrestation de HexDex. »

zataz.com ↗ ↩ -

août 2004 - Date de naissance du suspect HexDex

« l’homme soupçonné d’être le pirate HexDex, né en août 2004 »

zataz.com ↗ ↩ -

HexDex a été interpellé lundi 20 avril 2026 en Vendée - Date et lieu de l’interpellation du suspect

« l’homme soupçonné d’être le pirate HexDex [.] a été interpellé lundi 20 avril 2026 en Vendée. »

zataz.com ↗ ↩ -

Le parquet de Paris a confirmé l’interpellation de HexDex - Confirmation officielle de l’interpellation par une autorité judiciaire

« L’interpellation, confirmée par le parquet de Paris »

zataz.com ↗ ↩ -

19 décembre 2025 - Date de début des signalements reçus par le parquet

« à compter du 19 décembre, « une centaine de signalements concernant des exfiltrations de données » »

zataz.com ↗ ↩ -

une centaine de signalements - Nombre de signalements reçus par le parquet avant l’ouverture de l’enquête

« une centaine de signalements concernant des exfiltrations de données »

zataz.com ↗ ↩ -

fédérations sportives, le système d’information sur les armes et e-campus - Victimes citées des exfiltrations de données

« notamment au préjudice de fédérations sportives, le système d’information sur les armes et de e-campus »

zataz.com ↗ ↩ -

Breachforums et Darkforum - Forums où HexDex republiait les données exfiltrées

« qui republiait les données sur les sites Breachforums et Darkforum »

zataz.com ↗ ↩ -

HexDex a reconnu l’utilisation du pseudonyme HexDex - Aveu du suspect lors de sa garde à vue

« a reconnu l’utilisation de ce pseudonyme »

zataz.com ↗ ↩ -

HexDex est en garde à vue - Statut procédural du suspect au moment de l’article

« est à ce stade en garde à vue »

zataz.com ↗ ↩ -

L’arrestation de HexDex est intervenue alors qu’il s’apprêtait à publier d’autres données - Contexte de l’arrestation du suspect

« l’arrestation est intervenue alors qu’il s’apprêtait, selon le parquet, à publier d’autres données. »

zataz.com ↗ ↩ -

Brigade de lutte contre la cybercriminalité de la Préfecture de police, unité chargée des opérations contre la cybercriminalité - Unité policière impliquée dans les saisies.

« la Brigade de lutte contre la cybercriminalité de la Préfecture de police »

zataz.com ↗ ↩ -

section Cyber J3 du parquet de Paris, unité judiciaire chargée des affaires de cybercriminalité - Unité judiciaire impliquée dans les saisies.

« la section Cyber J3 du parquet de Paris »

zataz.com ↗ ↩ -

DarkForums, espace en ligne connu des cybercriminels - Forum où les saisies ont été affichées.

« Les deux signatures sont visibles sur des espaces bien connus des cybercriminels, DarkForums et Pown Forums »

zataz.com ↗ ↩ -

Pown Forums, nouveau site lancé par d'anciens modérateurs de BreachForums - Forum où les saisies ont été affichées.

« Pown Forums (le nouveau site lancé par d’anciens modérateurs de BreachForums) »

zataz.com ↗ ↩ -

Johanna Brouse, Vice-procureur, Cheffe de la section de lutte contre la cybercriminalité - Fonction et identité de la responsable judiciaire citée

« Comme le précise la Vice-procureur, Cheffe de la section de lutte contre la cybercriminalité Johanna Brouse: « Zéro impunité » »

zataz.com ↗

⚠️ Note INFO.FR: Le factoïde orthographie 'Johanna Brouse', mais l'orthographe officielle (LinkedIn, Le Point, Les Échos, Assemblée nationale) est 'Johanna Brousse'. Le corps de l'article utilise la graphie correcte. ↩ -

Zéro impunité - Déclaration de Johanna Brouse sur la lutte contre la cybercriminalité

« « Zéro impunité » »

zataz.com ↗ ↩ -

Le compte d’Angel Batista a été fermé un temps mardi soir - Fermeture temporaire du compte d’Angel Batista sur un forum

« Son compte, fermé un temps mardi soir, avec les mêmes images judiciaires que celui de HexDex sur le même forum »

zataz.com ↗ ↩ -

Le compte d’Angel Batista est réapparu dans un état normal après sa fermeture - Réactivation du compte d’Angel Batista après sa fermeture

« est ensuite réapparu dans un état normal »

zataz.com ↗ ↩ -

La réactivation du compte d’Angel Batista s’est accompagnée d’une diffusion d’information concernant des centrales nucléaires françaises - Nouvelle diffusion d’informations après la réactivation du compte

« cette réactivation s’est accompagnée d’une diffusion d’information concernant des centrales nucléaires françaises »

zataz.com ↗ ↩ -

HexDex et Angel Batista se connaissaient et avaient été partenaires sur certaines fuites - Lien entre les deux pirates mentionné dans l’enquête

« Les deux pirates se connaissaient et avaient été partenaires sur certaines fuites. »

zataz.com ↗ ↩ -

la fédération française de tir - Organisation victime d'une fuite de données sensibles.

« une autre attaque a visé des données particulièrement sensibles: celles de la fédération française de tir. »

franceinfo.fr ↗ ↩ -

un million d'adhérents ou anciens adhérents - Nombre de personnes dont les données ont fuité lors du piratage de la fédération française de tir.

« Les noms, adresses et numéros de téléphone d'un million d'adhérents ou anciens adhérents ont fuité. »

franceinfo.fr ↗ ↩ -

10 000 euros - Montant demandé par un hacker pour vendre les données de la fédération française de tir.

« Un hacker affirme vendre toutes ces données pour 10 000 euros. »

franceinfo.fr ↗ ↩ -

Le parquet de Paris confirme que les données volées de la fédération française de tir ont été utilisées pour commettre des vols d'armes à feu - Confirmation officielle de l'utilisation des données piratées.

« ce sont bien les données volées de la fédération française de tir qui ont été utilisées pour commettre des vols d'armes à feu. »

franceinfo.fr ↗ ↩ -

Cinq pistolets automatiques, dont deux Magnum 357, ont été volés à une adhérente de la fédération française de tir près de Lyon - Vol d'armes à feu lié à la fuite de données de la fédération française de tir.

« Dans une commune près de Lyon, cinq pistolets automatiques, dont deux Magnum 357, ont été volés à une adhérente. »

franceinfo.fr ↗

⚠️ Note INFO.FR: La source franceinfo écrit 'cinq pistolets automatiques, dont deux Magnum 357' mais le.357 Magnum est techniquement un revolver (arme à barillet rotatif), incompatible avec la catégorie 'pistolet automatique'. Formulation corrigée en 'armes de poing dont deux revolvers Magnum 357'. ↩ -

Sébastien Gendraud, secrétaire départemental du syndicat Unité SGP Police du Rhône - Personne décrivant les circonstances d'un cambriolage lié à la fuite de données.

« explique Sébastien Gendraud, secrétaire départemental du syndicat Unité SGP Police du Rhône. »

franceinfo.fr ↗ ↩ -

Deux personnes se sont présentées en tant que chauffagistes auprès de la victime. Quelques jours plus tard, la victime s'est rendu compte que le coffre où se trouvaient des armes de poing et des munitions a été cambriolé - Déclaration de Sébastien Gendraud sur un cambriolage lié à la fuite de données.

« « Deux personnes se sont présentées en tant que chauffagistes auprès de la victime. Quelques jours plus tard, la victime s'est rendu compte que le coffre où se trouvaient des armes de poing et des munitions a été cambriolé », explique Sébastien Gendraud »

franceinfo.fr ↗ ↩ -

Des cambriolages ciblant des adhérents de la fédération française de tir ont eu lieu à Paris, Nice et Limoges - Localisation de cambriolages liés à la fuite de données.

« D'autres cambriolages de ce type ont eu lieu à Paris, Nice ou encore Limoges. »

franceinfo.fr ↗ ↩ -

un expert en cybersécurité (non nommé) - Expert ayant analysé les données piratées de Resana.

« observe un expert en cybersécurité. »

franceinfo.fr ↗ ↩ -

Ça permettrait en collectant et donc en corrélant les données de Resana avec d'autres informations qui ont fuité, d'avoir toutes les informations et de mettre une forme de pression sur elles - Déclaration d'un expert en cybersécurité sur les risques liés à la fuite des données de Resana.

« « Ça permettrait en collectant et donc en corrélant les données de Resana avec d'autres informations qui ont fuité, d'avoir toutes les informations et de mettre une forme de pression sur elles », observe un expert en cybersécurité. »

franceinfo.fr ↗ ↩ -

entre les 17 et 18 mars 2026 - Période de l'intrusion informatique sur la plateforme e-campus.

« L’intrusion informatique qui a frappé la plateforme de formation en ligne de la police nationale, entre les 17 et 18 mars 2026 »

enderi.fr ↗ ↩ -

e-campus.interieur.gouv.fr - Adresse de la plateforme ciblée par l'attaque.

« L’attaque ciblée contre e-campus.interieur.gouv.fr »

enderi.fr ↗ ↩ -

Direction générale de la police nationale (DGPN) - Organisation qualifiant l'incident de sécurité.

« euphémiquement qualifié d’« accès non autorisé » par la Direction générale de la police nationale (DGPN) »

enderi.fr ↗ ↩ -

HexDex, pirate informatique - Pseudonyme du cybercriminel revendiquant l'extraction des données.

« le pirate informatique surnommé « HexDex » revendique l’extraction d’une base de données colossale »

enderi.fr ↗ ↩ -

[FR] 176K Government Agents - E-campus Intérieur - Nom donné par le pirate à la base de données volée.

« Cette compilation, baptisée « [FR] 176K Government Agents - E-campus Intérieur » »

enderi.fr ↗ ↩ -

176 317 - Nombre d'agents dont les données personnelles ont été exposées selon les cybercriminels.

« une base de données colossale recensant 176 317 profils uniques d’agents du gouvernement français »

enderi.fr ↗ ↩ -

policiers, gendarmes et personnel civil ministériel - Types d'agents inclus dans la base de données volée.

« un véritable annuaire des forces de sécurité intérieure, incluant policiers, gendarmes et personnel civil ministériel »

enderi.fr ↗ ↩ -

La base de données volée inclut noms, prénoms, adresses de résidence, adresses électroniques professionnelles et personnelles, données de géolocalisation, historiques de formation et informations administratives - Contenu des données compromises selon l'inventaire.

« noms, prénoms et adresses de résidence des agents, adresses électroniques professionnelles et personnelles, données de géolocalisation précises, historiques de formation et modules de spécialisation suivis, ainsi que diverses informations administratives liées aux comptes utilisateurs »

enderi.fr ↗ ↩ -

des mesures correctives immédiates ont été déployées pour contenir l’incident, sécuriser les accès et évaluer l’étendue de la compromission - Déclaration de la DGPN sur les actions prises après l'incident.

« « des mesures correctives immédiates ont été déployées pour contenir l’incident, sécuriser les accès et évaluer l’étendue de la compromission » »

enderi.fr ↗ ↩ -

La plateforme e-campus est suspendue sine die - Statut de la plateforme après l'incident.

« La plateforme e-campus demeure suspendue sine die »

enderi.fr ↗ ↩ -

Une cyberattaque précédente au ministère de l’Intérieur a compromis le fichier de traitement d’antécédents judiciaires quatre mois avant l'incident e-campus - Incident cybernétique antérieur au ministère de l’Intérieur.

« Cette nouvelle faille survient quatre mois seulement après une cyberattaque précédente au ministère de l’Intérieur, qui avait compromis le fichier de traitement d’antécédents judiciaires »

enderi.fr ↗ ↩ -

90% - Pourcentage de temps où Batista utilise un infostealer plutôt qu'une faille.

« Les infosstealers sont un gros vecteur, car 90% du temps c’est plus rapide d’utiliser un log que de trouver une faille. »

zataz.com ↗ ↩ -

Aucune information n'a été communiquée sur la quantité ni sur la nature précise des données exfiltrées - État des informations disponibles concernant les données exfiltrées.

« aucune information n’a été communiquée sur la quantité ni sur la nature précise des données exfiltrées »

numerama.com ↗ ↩ -

35% - Progression des incidents cybernétiques subis par les institutions publiques françaises en 2025.

« une progression de 35% des incidents recensés en 2025 »

enderi.fr ↗

⚠️ Note INFO.FR: Chiffre de '35% de hausse des incidents cybernétiques pour les institutions publiques françaises en 2025' issu d'une source unique (enderi.fr) et non corroboré par le panorama de la cybermenace 2025 de cyber.gouv.fr (qui mentionne 2 209 signalements et 1 366 incidents, sans pourcentage de hausse comparable). Donnée retirée de l'article. ↩

Sources

- Chantage en cours sur des agents et fonctionnaires de l'État français, des hackers ont exfiltré des données d'une plateforme interministérielle

- Fuite de données sur Resana

- ENQUÊTE FRANCETV. Comment deux piratages ont permis la fuite de données sensibles sur des hauts fonctionnaires et le vol d'armes à feu dans des cambriolages

- Le pirate Batista raconte ses méthodes d’attaque

- Angel Batista et Hexdex, le piège se referme ?

- HexDex interpellé, enquête ouverte en France

- Piratage : des données personnelles de policiers ont fuité