WordPress : un acheteur anonyme piège 31 plugins et compromet des dizaines de milliers de sites

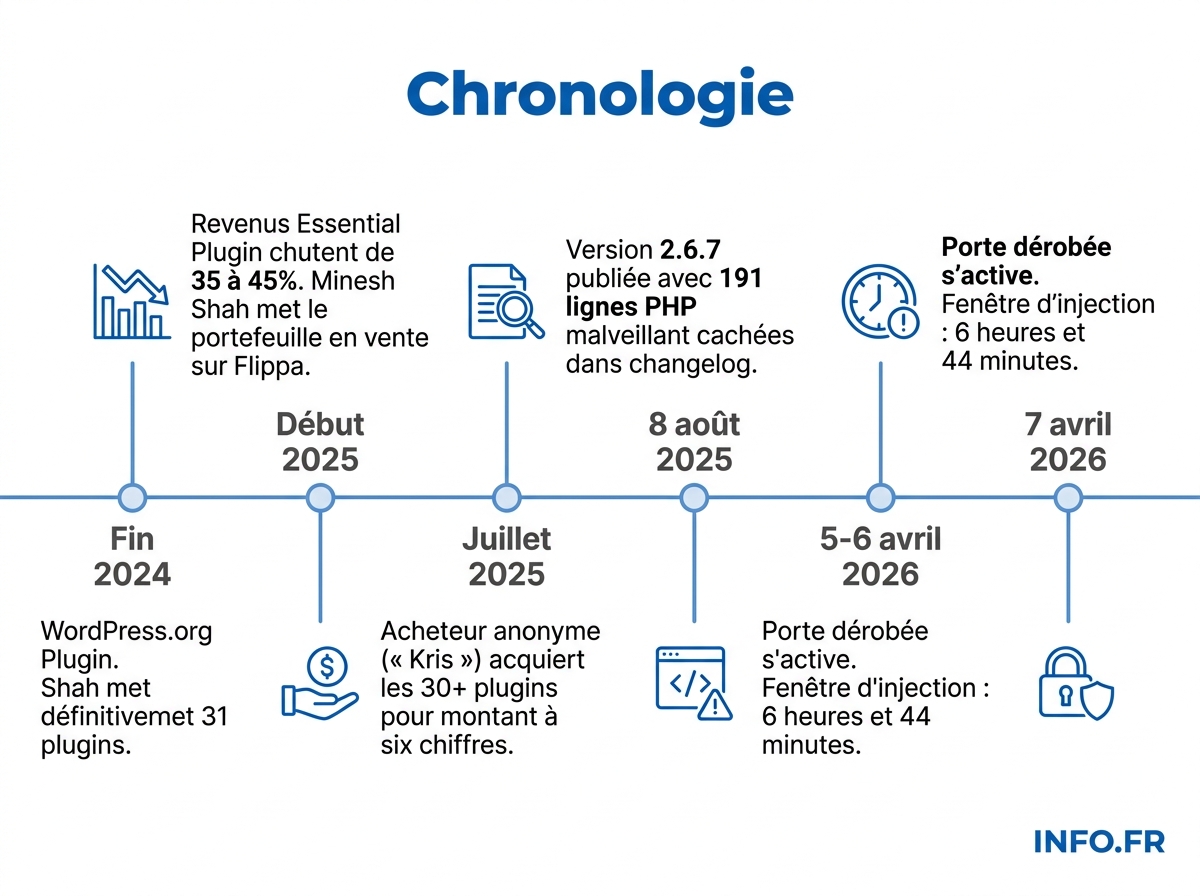

Un mystérieux « Kris » a racheté le portefeuille Essential Plugin sur Flippa, y a glissé une porte dérobée dormante pendant huit mois, puis l'a activée début avril 2026. La blockchain Ethereum servait de bouclier. L'identité réelle de l'acheteur reste inconnue.

Plus de 30 plugins WordPress piégés par un acheteur anonyme dont personne ne connaît la véritable identité.

- Un acheteur anonyme (« Kris ») a racheté 30+ plugins WordPress sur Flippa début 2025 pour un montant à six chiffres - son identité réelle reste inconnue

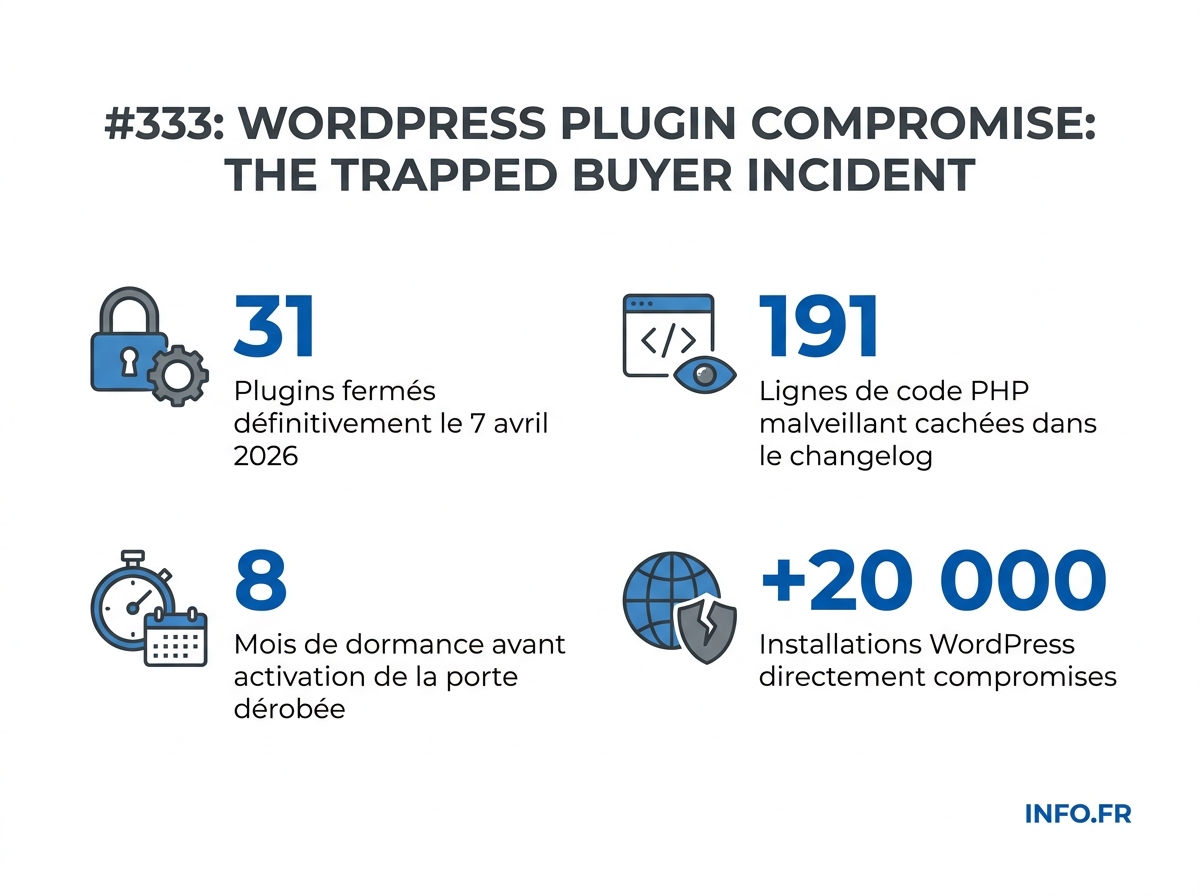

- Une porte dérobée de 191 lignes de PHP a été injectée le 8 août 2025, puis est restée dormante 8 mois

- L'attaque s'est activée les 5-6 avril 2026, compromettant plus de 20 000 sites WordPress

- La technique EtherHiding utilise la blockchain Ethereum pour rendre le serveur de commande quasi inattaquable - aucun démantèlement public rapporté depuis 2023

- Le correctif forcé par WordPress ne supprime pas le code malveillant déjà injecté dans wp-config.php

- Ni Flippa ni les co-fondateurs d'Essential Plugin n'ont publiquement réagi à la compromission

Le fichier s’appelle wp-comments-posts.php [1]. Un nom banal, presque ennuyeux. Le genre de fichier qu’on ne regarde jamais. C’est exactement l’idée.

Quand Austin Ginder [2], fondateur de l’hébergeur WordPress Anchor Hosting [3], tombe dessus début avril 2026 [4], il comprend en quelques minutes. Ce faux fichier télécharge du code PHP et l’injecte dans wp-config.php [5] - le fichier le plus sensible de toute installation WordPress. Liens spam, redirections, fausses pages. Le tout invisible pour les humains, visible uniquement pour Googlebot [6]. Sophistiqué. Méthodique. Et dormant depuis environ huit mois [7].

L’anatomie d’une attaque par la chaîne d’approvisionnement

L’histoire commence fin 2024 [8]. Les revenus d’Essential Plugin [9] - une suite de plus de 30 plugins WordPress [10] totalisant plus de 400 000 installations actives [11] - ont chuté de 35 à 45 % [12]. L’un des trois co-fondateurs, Minesh Shah [13], aux côtés d’Anoop Ranawat et Pratik Jain, met l’ensemble en vente sur Flippa [14], la place de marché spécialisée dans la cession d’actifs numériques.

L’acheteur se présente sous le pseudonyme « Kris » [15]. Profil déclaré: SEO, cryptomonnaie, marketing de jeux d’argent en ligne [16]. Il débourse un montant à six chiffres [17] début 2025 [18]. Flippa [19] est si satisfait de la transaction qu’il en fait une étude de cas publicitaire en juillet 2025 [20].

Trois mois plus tôt, le 12 mai 2025 [21], un nouveau compte WordPress.org nommé « essentialplugin » a été créé. Le WHOIS du domaine essentialplugin.com [22] est mis à jour au nom d’une certaine Kim Schmidt [23], à Zurich. Personne ne s’en inquiète.

Précisons-le d’emblée: « Kris » et « Kim Schmidt » sont très vraisemblablement des identités écrans. Aucune source consultée ne fait état d’une enquête judiciaire ayant permis d’identifier la personne physique ou morale derrière ces pseudonymes. Au moment de la publication de cet article, ni Flippa ni Minesh Shah n’ont publiquement réagi à la compromission. Aucune source consultée ne mentionne de déclaration de leur part, ni de coopération de Flippa avec d’éventuels enquêteurs pour identifier l’acheteur réel.

Du code dormant pendant environ huit mois

Le 8 août 2025 [24], la version 2.6.7 [25] de Countdown Timer Ultimate [26] est publiée. Dans le commit: du code PHP malveillant supplémentaire [27], glissé dans le fichier class-anylc-admin.php [28], camouflé sous une note de changelog anodine. Une porte dérobée de désérialisation PHP. Le module légitime wpos-analytics [29] est détourné en vulnérabilité.

Le code ne fait rien. Pendant environ huit mois [30], il dort. Aucun appel réseau, aucun comportement suspect. Les scanners de sécurité ne voient rien. Les administrateurs de sites non plus.

Le 5 avril 2026 [31], le domaine de commande et contrôle analytics.essentialplugin.com [22] s’active et commence à distribuer des charges malveillantes - c’est la première étape de l’attaque. Le lendemain, 6 avril [32], la fenêtre d’injection effective dans wp-config.php s’ouvre [33]. Deux étapes distinctes du même processus: activation du serveur de commande, puis injection du code dans les fichiers cibles.

La blockchain comme bouclier

Ce qui distingue cette attaque: les attaquants utilisent la blockchain Ethereum [34] pour dissimuler l’adresse de leur serveur de commande dans un contrat intelligent. La technique s’appelle EtherHiding [35], documentée pour la première fois par Guardio Labs [36] en octobre 2023 [37].

Le principe est redoutable. Le malware interroge un smart contract Ethereum [38] pour obtenir l’adresse du serveur cible. Si le domaine est bloqué, l’attaquant met à jour le contrat - pour un coût de 0,25 à 1,50 dollar en frais réseau [39] - et pointe vers un nouveau domaine. Comme l’a résumé Austin Ginder [40]: « Traditional domain takedowns would not work because the attacker could update the smart contract to point to a new domain at any time » [41].

Un groupe identifié sous le nom UNC5142 [42] utilisait déjà cette technique pour distribuer des stealers comme Atomic, Lumma et Vidar [43], selon le Google Threat Intelligence Group [44]. En juin 2025 [45], Google avait signalé environ 14 000 pages web [46] contenant du JavaScript injecté lié à ce type d’attaque. Fait notable: depuis la première documentation d’EtherHiding en octobre 2023, aucun démantèlement public d’infrastructure utilisant cette technique n’a été rapporté dans les sources disponibles - ce qui confirme la quasi-impossibilité de neutraliser ces serveurs de commande par les procédures classiques de takedown.

Un correctif qui ne corrige pas tout

Le 7 avril 2026 [47], WordPress.org ferme définitivement 31 plugins [48] du portefeuille Essential Plugin [9]. Le lendemain, le 8 avril 2026 [49], une mise à jour forcée en version 2.6.9.1 [50] est poussée automatiquement sur les sites affectés.

Le problème: cette mise à jour n’a désactivé que le mécanisme de communication à distance [51]. Le code PHP injecté dans wp-config.php? Toujours là. « The fix only stopped the backdoor from calling home. All that injected PHP code sitting in wp-config.php? Still there » [52]. Si le fichier pèse environ 6 Ko de plus que prévu [53], le site nécessite un nettoyage complet.

Plus de 20 000 installations WordPress actives [54] sont directement compromises selon les estimations les plus conservatives. Le risque potentiel s’étend à des centaines de milliers de sites [55].

Le marché de revente de logiciels, angle mort de la cybersécurité

Flippa [56] a fait la promotion de cette vente. Publié une étude de cas en juillet 2025 [57]. Célébré le deal. Aucune vérification des intentions de l’acheteur. Aucun audit du code après transfert. Aucun mécanisme d’alerte.

Ce n’est pas la première fois. En 2017 [58], un acteur utilisant l’alias « Daley Tias » [59] avait racheté le plugin Display Widgets [60] et y avait immédiatement injecté du spam de prêts sur salaire, affectant 200 000 sites [61]. Neuf ans plus tard, le scénario se répète - en plus sophistiqué, en plus patient, en plus difficile à contrer.

Austin Ginder [62] le souligne: c’est « the second hijack of a WordPress plugin discovered in as many weeks » [63]. Deux détournements en deux semaines [64].

Ce que dit le droit pénal

L’injection d’une porte dérobée dans des dizaines de milliers de sites web n’est pas un simple incident technique. C’est un délit pénal caractérisé dans la plupart des juridictions. En droit français, les articles 323-1 à 323-7 du Code pénal répriment les atteintes aux systèmes de traitement automatisé de données (STAD). L’article 323-1 punit l’accès frauduleux à un STAD de deux ans d’emprisonnement et 60 000 euros d’amende. Lorsque cet accès entraîne la suppression ou la modification de données - ce qui est le cas ici avec l’injection de code dans wp-config.php -, la peine est portée à trois ans d’emprisonnement et 100 000 euros d’amende, selon les dispositions en vigueur du Code pénal. L’article 323-3, qui vise l’introduction frauduleuse de données dans un système, prévoit jusqu’à cinq ans d’emprisonnement et 150 000 euros d’amende.

Aux États-Unis, le Computer Fraud and Abuse Act (18 U.S.C. § 1030) couvre des faits similaires et prévoit des peines pouvant aller jusqu’à dix ans de prison pour un premier délit d’accès non autorisé à un système informatique protégé. Encore faut-il identifier l’auteur. Or « Kris » [65], l’acheteur du portefeuille de plugins sur Flippa, reste un pseudonyme, « Kim Schmidt » [23] un nom WHOIS probablement fictif, et aucune source consultée ne fait état de poursuites judiciaires engagées à ce stade.

L’angle mort: WordPress, 43 % du web, zéro contrôle sur les transferts

WordPress propulse environ 43 % de tous les sites web [66]. Son compte plus de 60 000 plugins [67]. Selon plusieurs rapports de sécurité, 7 966 nouvelles vulnérabilités [68] ont été découvertes dans cet en 2024 - soit 22 par jour [69], en hausse de 34 % par rapport à 2023 [70]. 96 % de ces failles viennent des plugins [71]. Seulement 7 vulnérabilités [72] concernaient le cœur de WordPress lui-même.

Le paradoxe que personne ne relève: WordPress.org peut forcer une mise à jour sur des millions de sites en quelques heures. Mais il n’a aucun mécanisme pour vérifier qui rachète un plugin, ni pour auditer le code après un changement de propriétaire. Le système de confiance repose entièrement sur l’historique du plugin - exactement ce que « Kris » [73] a exploité. Huit ans de confiance bâtis par Minesh Shah, Anoop Ranawat et Pratik Jain [13] et leur équipe depuis 2015 [74], transférés en un clic sur Flippa [19], puis retournés contre les utilisateurs. La confiance était le produit. Pas le code.

Plus inquiétant encore: 43 % des vulnérabilités WordPress découvertes en 2024 [75] ne nécessitaient aucune authentification pour être exploitées. Et plus de la moitié des développeurs de plugins n’avaient pas corrigé les failles signalées avant leur divulgation officielle [76].

Le Cyber Resilience Act face au vide

L’Union européenne a fait entrer en vigueur le Cyber Resilience Act (CRA) le 10 décembre [77]. Selon plusieurs sources, les obligations de notification des vulnérabilités et de suivi de sécurité tout au long du cycle de vie des produits devraient s’appliquer pleinement d’ici 2027, avec des échéances intermédiaires dès septembre 2026 [78].

Sur le papier, le CRA aurait pu changer la donne. Il impose aux éditeurs de logiciels une obligation de vigilance continue. Mais l’affaire Essential Plugin expose précisément le vide que le texte ne comble pas: que se passe-t-il quand un plugin change de propriétaire? Le CRA encadre le développeur qui publie un logiciel, pas la marketplace qui facilite la revente d’un portefeuille entier de plugins à un acheteur anonyme. Flippa [14] n’est soumis à aucune obligation d’audit du code après transfert, ni de vérification de l’identité réelle de l’acquéreur. Le CRA ne prévoit rien non plus pour le cas où un acheteur laisse volontairement dormir une porte dérobée pendant des mois avant de l’activer - un scénario qui échappe aux mécanismes de notification conçus pour des vulnérabilités découvertes, pas pour des vulnérabilités délibérément introduites. Reste à savoir si les régulateurs européens adapteront le texte à ce type de menace.

Ce que les sources ne disent pas

Aucune source consultée n’explique comment « Kris » [65] a obtenu l’accès au dépôt SVN de WordPress.org pour publier les mises à jour infectées. Le transfert de propriété d’un plugin sur WordPress.org implique-t-il un contrôle d’identité? Aucune source ne le précise.

Essential Plugin [79] avait été fondé vers 2015 [80] sous le nom WP Online Support [81] par Minesh Shah, Anoop Ranawat et Pratik Jain [13], une équipe basée en Inde. Renommé en 2021 [82]. Plus de 15 000 clients [83]. Plus de 400 000 installations [84]. Tout ça racheté, piégé, activé. En silence.

Les 31 plugins [85] sont fermés définitivement. Le code malveillant, lui, attend toujours dans des milliers de fichiers wp-config.php.

Sources

Voir le détail de chaque fait sourcé (85)

-

wp-comments-posts.php - Fichier téléchargé par le module wpos-analytics pour injecter du code PHP

« downloaded a file called wp-comments-posts.php »

thenextweb.com ↗ ↩ -

Austin Ginder - Fondateur de l'hébergeur WordPress Anchor Hosting qui a découvert la porte dérobée

« Austin Ginder, fondateur de l'hébergeur WordPress Anchor Hosting, a découvert que la porte dérobée a été introduite clandestinement »

01net.com ↗ ↩ -

Anchor Hosting - Organisation d'affiliation du chercheur en sécurité Austin Ginder

« security researcher Austin Ginder of Anchor Hosting »

tech.yahoo.com ↗ ↩ -

avril 2026 - Mois de découverte de l'attaque

« The attack, uncovered in April 2026 »

cryptika.com ↗ ↩ -

wp-config.php - Fichier sensible de WordPress où le code PHP a été injecté

« used it to inject PHP code directly into wp-config.php, one of the most sensitive files in any WordPress installation »

thenextweb.com ↗ ↩ -

Le comportement malveillant n'était visible que pour Googlebot et non pour les utilisateurs - Caractéristique de la sophistication de l'attaque

« The behavior of these compromised WordPress plug-ins wasn't visible to users and was only visible to Googlebot »

cybernews.com ↗ ↩ -

huit mois - Durée pendant laquelle le code malveillant est resté dormant

« The code sat dormant for eight months »

thenextweb.com ↗ ↩ -

fin 2024 - Période de mise en vente du portfolio sur Flippa

« Vers la fin 2024, les revenus avaient chuté de 35 à 45 %. Minesh Shah a mis l'ensemble de l'activité en vente sur Flippa »

php.developpez.com ↗ ↩ -

EssentialPlugin - Suite de plugins WordPress compromis

« Tous les plugins compromis font partie de la suite EssentialPlugin, qui propose des outils variés pour enrichir un site WordPress »

01net.com ↗ ↩ -

Plus de 30 plugins WordPress - Nombre de plugins WordPress infectés par une porte dérobée

« Plus de 30 plugins WordPress ont été infectés par une porte dérobée (backdoor). »

01net.com ↗ ↩ -

plus de 400 000 installations actives - Nombre total d'installations actives de la suite EssentialPlugin avant le scandale

« la suite EssentialPlugin totalisait plus de 400 000 installations actives au total »

01net.com ↗ ↩ -

35 à 45 % - Baisse des revenus vers la fin 2024

« Vers la fin 2024, les revenus avaient chuté de 35 à 45 % »

php.developpez.com ↗ ↩ -

Minesh Shah, Anoop Ranawat, Pratik Jain - Fondateurs du portfolio Essential Plugin

« fondée vers 2015 par Minesh Shah, Anoop Ranawat et Pratik Jain »

php.developpez.com ↗ ↩ -

Flippa - Place de marché où le portfolio a été vendu

« Minesh Shah a mis l'ensemble de l'activité en vente sur Flippa, la place de marché spécialisée dans la cession de sites, applications et portefeuilles numériques »

php.developpez.com ↗ ↩ -

Kris - Personne qui a acheté les plugins compromis et affirmait avoir une expérience en SEO, jeux d'argent et cryptomonnaies

« Ginder found that more than 30 plugins had been purchased by a person named "Kris," who claimed a background in SEO, online gambling, and cryptocurrency »

cybernews.com ↗ ↩ -

Kris - Identité de l'attaquant, lié à l'SEO, la cryptomonnaie et le marketing de jeux d'argent

« The buyer, identified only as "Kris" and linked to a background in SEO, cryptocurrency, and online gambling marketing »

thenextweb.com ↗ ↩ -

six figures - Montant payé pour l'acquisition du portefeuille Essential Plugin sur Flippa

« purchased the entire Essential Plugin portfolio for a six-figure sum through Flippa »

thenextweb.com ↗ ↩ -

début 2025 - Période d'achat du portefeuille Essential Plugin

« purchased the entire Essential Plugin portfolio for a six-figure sum through Flippa, the marketplace for digital businesses, in early 2025 »

thenextweb.com ↗ ↩ -

Flippa - Marketplace où Essential Plugin a été mise en vente

« listed the entire business for sale on marketplace Flippa »

gbhackers.com ↗ ↩ -

juillet 2025 - Mois de publication d'une étude de cas par Flippa sur la transaction

« Flippa was sufficiently pleased with the transaction that it published a case study about the sale in July 2025 »

thenextweb.com ↗ ↩ -

12 mai 2025 - Date de création du compte WordPress.org essentialplugin

« Le 12 mai 2025, un nouveau compte WordPress.org dénommé essentialplugin a été créé »

php.developpez.com ↗ ↩ -

analytics.essentialplugin.com - Domaine de commande et contrôle utilisé pour distribuer les charges utiles

« a command-and-control domain, analytics.essentialplugin.com, began distributing payloads »

thenextweb.com ↗ ↩ -

Kim Schmidt - Nom associé au WHOIS du domaine essentialplugin.com après le transfert

« le WHOIS du domaine essentialplugin.com mis à jour au nom d'une certaine « Kim Schmidt » à Zurich »

php.developpez.com ↗ ↩ -

8 août 2025 - Date de sortie de la version 2.6.7 contenant la porte dérobée

« released on 8 August 2025 »

thenextweb.com ↗ ↩ -

2.6.7 - Numéro de version des plugins où la porte dérobée a été introduite

« The malicious code was introduced in version 2.6.7 of the plugins »

thenextweb.com ↗ ↩ -

Countdown Timer Ultimate - Plugin WordPress contenant du code malveillant qui a déclenché l'investigation

« This investigation was started when WordPress announced that a plug-in called "Countdown Timer Ultimate" contained malicious code »

cybernews.com ↗ ↩ -

191 - Nombre de lignes PHP supplémentaires cachées dans le changelog

« 191 additional lines of PHP, including a deserialization backdoor »

thenextweb.com ↗ ↩ -

191 - Nombre de lignes de code malveillant ajoutées au fichier class-anylc-admin.php

« ce commit ajoutait 191 lignes de code au fichier class-anylc-admin.php »

php.developpez.com ↗ ↩ -

wpos-analytics - Module WordPress transformé en vulnérabilité de désérialisation PHP

« attackers weaponized the legitimate wpos-analytics module, turning it into a PHP deserialization vulnerability »

tech.yahoo.com ↗ ↩ -

8 mois - Durée pendant laquelle la charge malveillante est restée dormante

« une attaque méthodique par chaîne d'approvisionnement, dont la charge malveillante est restée dormante huit mois »

php.developpez.com ↗ ↩ -

5 avril 2026 - Date d'activation de la porte dérobée

« Le 5 avril 2026, la porte s'est ouverte »

php.developpez.com ↗ ↩ -

6 avril 2026 - Date de l'injection du code malveillant dans wp-config.php

« Timeline analysis using historical backups pinpointed the wp-config.php injection window to April 6, 2026 »

gbhackers.com ↗ ↩ -

six heures et 44 minutes - Durée de la fenêtre d'injection le 6 avril

« The injection window on 6 April lasted six hours and 44 minutes, between 04:22 and 11:06 UTC »

thenextweb.com ↗ ↩ -

Ethereum - Blockchain utilisée par les attaquants pour cacher leur serveur de commande

« les individus à l'origine de la cyberattaque se servent de la blockchain Ethereum »

01net.com ↗ ↩ -

EtherHiding - Technique utilisée pour cacher l'adresse du serveur de commande dans un contrat intelligent

« Cette technique est connue sous le nom d'EtherHiding. »

01net.com ↗ ↩ -

Guardio Labs - Organisation ayant documenté pour la première fois la technique EtherHiding

« EtherHiding was first documented by Guardio Labs in October 2023 »

thehackernews.com ↗ ↩ -

octobre 2023 - Première documentation de la technique EtherHiding par Guardio Labs

« EtherHiding was first documented by Guardio Labs in October 2023 »

thehackernews.com ↗ ↩ -

Le malware interroge les contrats blockchain Ethereum pour trouver sa prochaine cible - Fonctionnement du mécanisme de commande et contrôle basé sur la blockchain

« the malware queries Ethereum blockchain contracts to find its next target »

tech.yahoo.com ↗ ↩ -

$0.25 et $1.50 - Coûts en frais réseau pour mettre à jour les contrats intelligents

« costing them anywhere between $0.25 and $1.50 in network fees to perform these updates »

thehackernews.com ↗ ↩ -

Austin Ginder - Développeur WordPress et fondateur d'Anchor Hosting qui a identifié l'attaque

« WordPress developer and founder of Anchor Hosting, Austin Ginder, identified a supply chain attack »

cybernews.com ↗ ↩ -

Traditional domain takedowns would not work because the attacker could update the smart contract to point to a new domain at any time - Explication par Austin Ginder de la sophistication de la technique d'attaque utilisant un smart contract Ethereum

« "Traditional domain takedowns would not work because the attacker could update the smart contract to point to a new domain at any time," Ginder explained »

cybernews.com ↗ ↩ -

UNC5142 - Threat actor financièrement motivé observé abusant des smart contracts blockchain

« A financially motivated threat actor codenamed UNC5142 has been observed abusing blockchain smart contracts »

thehackernews.com ↗ ↩ -

Atomic (AMOS), Lumma, Rhadamanthys (aka RADTHIEF), Vidar - Information stealers distribués par UNC5142

« distribution of information stealers, such as Atomic (AMOS), Lumma, Rhadamanthys (aka RADTHIEF), and Vidar »

thehackernews.com ↗ ↩ -

Google Threat Intelligence Group (GTIG) - Organisation ayant documenté les activités d'UNC5142

« Google Threat Intelligence Group (GTIG) said in a report »

thehackernews.com ↗ ↩ -

juin 2025 - Période pendant laquelle Google a flaggé environ 14,000 pages web

« As of June 2025, Google said it flagged about 14,000 web pages »

thehackernews.com ↗ ↩ -

14,000 - Nombre de pages web contenant du JavaScript injecté associé à UNC5142 flaggées par Google

« Google said it flagged about 14,000 web pages containing injected JavaScript that exhibit behavior associated with an UNC5142 »

thehackernews.com ↗ ↩ -

7 avril 2026 - Date de fermeture des plugins par WordPress.org

« WordPress.org closed 31 plugins on 7 April 2026 »

thenextweb.com ↗ ↩ -

31 - Nombre de plugins fermés par WordPress.org le 7 avril

« On 7 April, the plugins team permanently closed 31 plugins from the affected author »

thenextweb.com ↗ ↩ -

8 avril 2026 - Date de la mise à jour forcée v2.6.9.1 pour neutraliser la backdoor

« On April 8, 2026, they pushed a forced auto‑update (v2.6.9.1) »

gbhackers.com ↗ ↩ -

2.6.9.1 - Numéro de version du correctif de sécurité poussé automatiquement

« WordPress pushed version 2.6.9.1 to affected sites automatically »

tech.yahoo.com ↗ ↩ -

La mise à jour forcée a désactivé uniquement le mécanisme de communication à distance - Limitation du correctif de sécurité WordPress

« The forced update only disabled the phone-home mechanism while leaving dangerous code intact »

tech.yahoo.com ↗ ↩ -

the fix only stopped the backdoor from calling home. All that injected PHP code sitting in wp-config.php? Still there. - Description du problème avec le correctif WordPress

« the fix only stopped the backdoor from calling home. All that injected PHP code sitting in wp-config.php? Still there. »

tech.yahoo.com ↗ ↩ -

6KB - Taille approximative du fichier wp-config.php injecté de code malveillant

« If the file runs roughly 6KB larger than expected, the site needs a full cleanup »

cryptika.com ↗ ↩ -

20,000 - Nombre d'installations WordPress actives compromises par la backdoor

« compromising more than 20,000 active WordPress installations »

tech.yahoo.com ↗ ↩ -

Des centaines de milliers de sites - Nombre de sites exposés à des manipulations malveillantes

« Des centaines de milliers de sites sont exposés à des manipulations malveillantes. »

01net.com ↗ ↩ -

Flippa - Plateforme de marché public où le portefeuille a été acheté

« prompting founder Minesh Shah to list the entire business on Flippa »

cryptika.com ↗ ↩ -

juillet 2025 - Mois de publication d'une étude de cas par Flippa sur la transaction

« Flippa published a case study about the deal in July 2025 »

cryptika.com ↗ ↩ -

2017 - Année d'un incident similaire avec le plugin Display Widgets

« In 2017, an actor using the alias "Daley Tias" bought the Display Widgets plugin »

gbhackers.com ↗ ↩ -

Daley Tias - Alias de l'acheteur du plugin Display Widgets en 2017

« a buyer under the alias "Daley Tias" purchased the Display Widgets plugin »

cryptika.com ↗ ↩ -

Display Widgets - Plugin WordPress acheté et compromis en 2017

« a buyer under the alias "Daley Tias" purchased the Display Widgets plugin and immediately injected payday loan spam »

cryptika.com ↗ ↩ -

200 000 - Nombre de sites affectés par l'injection de spam de prêts sur salaire en 2017

« injected payday loan spam across 200,000 sites »

cryptika.com ↗ ↩ -

Austin Ginder - Fondateur d'Anchor Hosting qui a signalé l'attaque

« Anchor Hosting founder Austin Ginder sounded the alarm in a blog post »

techcrunch.com ↗ ↩ -

the second hijack of a WordPress plugin discovered in as many weeks - Déclaration d'Austin Ginder sur la tendance des attaques de supply chain

« this represents "the second hijack of a WordPress plugin discovered in as many weeks," »

tech.yahoo.com ↗ ↩ -

2 - Nombre de détournements de plug-ins WordPress découverts en deux semaines

« this is the second hijack of a WordPress plug-in discovered in as many weeks »

techcrunch.com ↗ ↩ -

Kris - Acheteur du portefeuille de plugins sur Flippa

« A buyer known only as "Kris," with a background in SEO, cryptocurrency, and online gambling marketing »

cryptika.com ↗

⚠️ Note INFO.FR: INFO.FR précise: « Kris » est identifié dans les sources comme l'acheteur du portefeuille de plugins sur Flippa, avec un profil déclaré en SEO, cryptomonnaie et marketing de jeux d'argent en ligne. Son identité réelle reste inconnue. ↩ -

43 pour cent - Part de marché de WordPress sur l'ensemble des sites web

« WordPress powers roughly 43 per cent of all websites on the internet »

thenextweb.com ↗ ↩ -

60,000 - Nombre de plugins dans l' WordPress

« Its plugin ecosystem contains more than 60,000 plugins »

thenextweb.com ↗ ↩ -

7 966 - Nombre de nouvelles vulnérabilités trouvées dans l' WordPress en 2024

« In 2024, 7,966 new vulnerabilities were found in the WordPress ecosystem »

patchstack.com ↗ ↩ -

22 - Nombre moyen de nouvelles vulnérabilités par jour en 2024

« That's about 22 new vulnerabilities per day »

patchstack.com ↗ ↩ -

34% - Augmentation des vulnérabilités en 2024 par rapport à 2023

« That's a 34% increase over 2023 »

patchstack.com ↗ ↩ -

96% - Pourcentage des vulnérabilités trouvées dans les plugins

« 96% of the vulnerabilities were uncovered in plugins »

patchstack.com ↗ ↩ -

7 - Nombre de vulnérabilités trouvées dans le cœur WordPress en 2024

« Only seven vulnerabilities were uncovered in WordPress core itself »

patchstack.com ↗ ↩ -

Kris - Pseudonyme de l'acquéreur du portfolio sur Flippa

« L'acquéreur, identifié sous le pseudonyme « Kris » »

php.developpez.com ↗ ↩ -

2015 - Année de fondation du portfolio Essential Plugin (anciennement WP Online Support)

« fondée vers 2015 par Minesh Shah, Anoop Ranawat et Pratik Jain »

php.developpez.com ↗ ↩ -

43% - Pourcentage des nouvelles vulnérabilités en 2024 ne nécessitant pas d'authentification

« 43% of new vulnerabilities found in 2024 did not require any authentication to be exploited »

patchstack.com ↗ ↩ -

Plus de la moitié des développeurs de plugins n'ont pas corrigé les vulnérabilités avant la divulgation officielle en 2024 - Constat sur la réactivité des développeurs face aux vulnérabilités signalées

« more than half of the plugin developers to whom Patchstack reported a vulnerability did not patch the issue before official disclosure »

patchstack.com ↗ ↩ -

10 décembre - Date d'entrée en force du Cyber Resilience Act de l'Union européenne

« on December 10th, the European Union's Cyber Resilience Act (CRA) came into force »

patchstack.com ↗ ↩ -

septembre 2026 - Échéance pour que les développeurs open source mettent en place des processus de notification des vulnérabilités

« By September 2026, open source developers - including plugin & theme authors - must have processes in place to notify authorities and users »

patchstack.com ↗ ↩ -

Essential Plugin - Nom du portefeuille de plugins WordPress au centre de l'incident

« The business at the center of this incident was "Essential Plugin," originally built by an India-based team »

cryptika.com ↗ ↩ -

2015 - Année de création du portefeuille de plugins

« originally built by an India-based team under the name "WP Online Support" around 2015 »

cryptika.com ↗ ↩ -

WP Online Support - Société à l'origine d'EssentialPlugin, rachetée en août 2025

« la porte dérobée a été introduite clandestinement lors du rachat de la société WP Online Support, à l'origine d'EssentialPlugin »

01net.com ↗ ↩ -

2021 - Année du rebranding en Essential Plugin

« rebranded to Essential Plugin in 2021 »

gbhackers.com ↗ ↩ -

15,000 - Nombre de clients d'Essential Plugin

« more than 15,000 customers »

techcrunch.com ↗ ↩ -

400,000 - Nombre d'installations de plug-ins Essential Plugin

« Essential Plugin says on its website that it has over 400,000 plug-in installs »

techcrunch.com ↗ ↩ -

31 - Nombre de plugins Essential Plugin fermés par WordPress.org

« WordPress.org permanently closed all 31 Essential Plugin plugins in a single day »

cryptika.com ↗ ↩

Sources

- Des centaines de milliers de sites en danger : une porte dérobée a été découverte dans 30 plugins WordPress

- WordPress plugins taken offline after a developer found 30 injected with malicious code

- State of WordPress Security 2025

- 30+ WordPress plugins bought on Flippa and backdoored in supply chain attack

- WordPress Plugin Backdoor Hits 20K+ Sites in Supply Chain Attack

- Someone planted backdoors in dozens of WordPress plug-ins used in thousands of websites

- Quelqu'un a acheté 30 plugins WordPress et y a installé une porte dérobée : comment un acheteur anonyme a transformé huit ans de confiance en infrastructure d'attaque dormante pendant huit mois

- Hackers Abuse Blockchain Smart Contracts to Spread Malware via Infected WordPress Sites

- Trusted WordPress Plugins Hijacked in 8

- Hackers Hide Backdoor in Trusted WordPress Plugins for 8 Months Before Activating Malware