Bouygues Telecom : 80 Go de données SAV fibre exposées, l’opérateur minimise

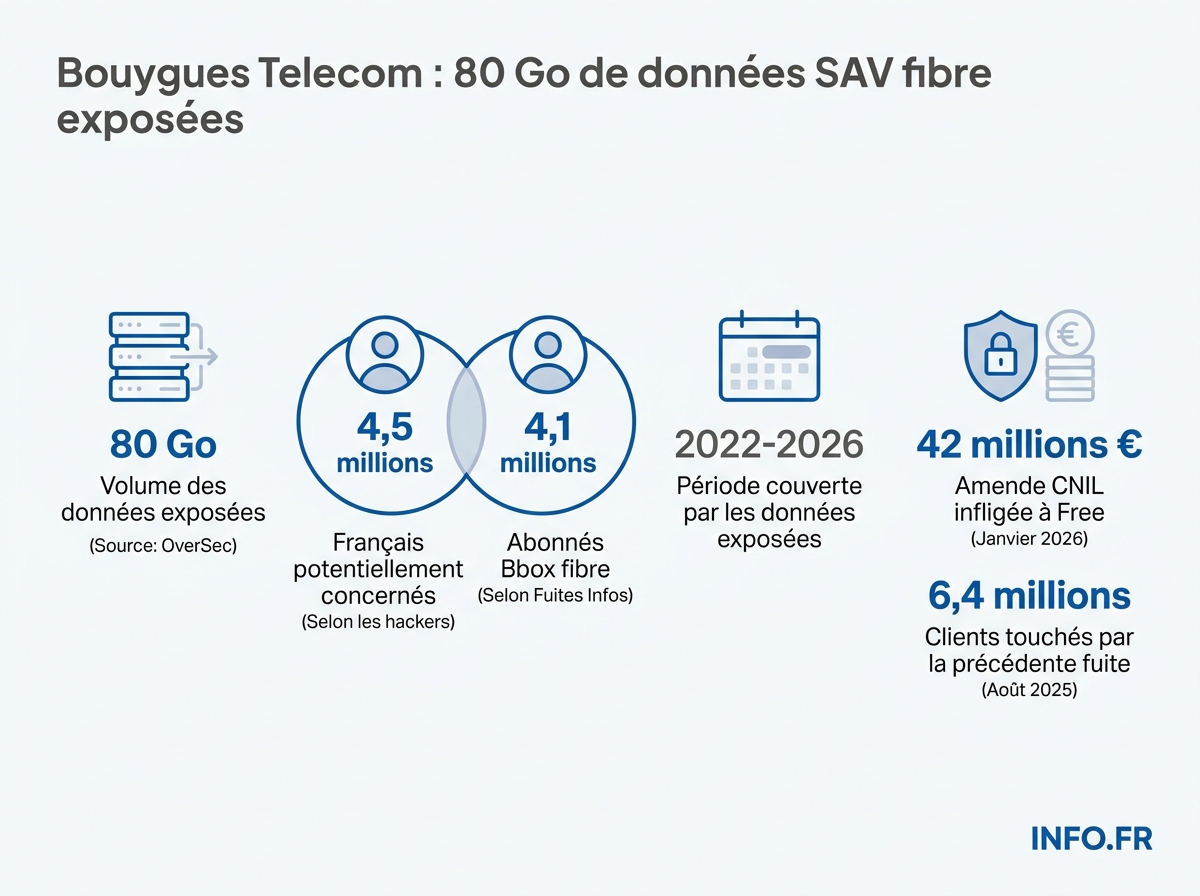

Neuf mois après le vol des IBAN de 6,4 millions de clients, l'outil interne TECH360 a été pillé. Bouygues confirme sans chiffrer l'ampleur.

Le groupe OverSec revendique 80 Go de données extraites d'un outil interne de Bouygues Telecom. L'opérateur confirme l'intrusion mais refuse de chiffrer le nombre de victimes - alors qu'une enquête préliminaire est en…

- Bouygues Telecom confirme une intrusion sur son outil interne TECH360 dédié aux interventions fibre.

- Le groupe OverSec revendique 80 Go de données et 4,5 millions de Français concernés, chiffres non confirmés par l'opérateur.

- Nom, prénom, adresse postale, e-mail, téléphone et date de naissance sont exposés - sans données bancaires ni mots de passe.

- L'accès frauduleux à un système de traitement automatisé relève de l'article 323-1 du Code pénal (2 ans, 60 000 €) la CNIL peut sanctionner jusqu'à 4 % du CA mondial (art. 83 §5 RGPD).

- Deuxième incident en neuf mois après la fuite d'août 2025 (6,4 millions de clients, IBAN compris) la récidive constitue une circonstance aggravante au sens du RGPD.

Bouygues Telecom a confirmé avoir subi une nouvelle fuite de données visant son outil de gestion des interventions fibre [1]. L’incident, révélé le 5 mai [2] par le compte de veille FrenchBreaches [3], a été officiellement reconnu par l’opérateur le 8 mai [4]. Trois jours plus tard, le 11 mai 2026 [5], Bouygues a apporté des précisions à la presse - sans pour autant communiquer le nombre exact de clients touchés [6].

L’attaque vise TECH360, un logiciel interne que Bouygues Telecom utilise pour organiser les interventions de ses techniciens fibre à domicile [7]. Un tiers a frauduleusement accédé à cet outil et extrait les fiches clients associées [8]. La base couvre une période de 2022 à avril 2026 [9], soit près de quatre ans d’enregistrements [10].

Ce qui a fuité, ce qui n’a pas fuité

L’opérateur a confirmé que les nom, prénom, adresse postale, e-mail, téléphone et date de naissance d’une partie de ses clients ont été exposés [12]. À cela s’ajoutent des informations techniques sur la ligne et les interventions passées [13]. En revanche, Bouygues Telecom assure que les coordonnées bancaires et les mots de passe n’ont pas été touchés [14].

La nuance est de taille face au précédent. En août 2025 [15], une cyberattaque avait exposé les données de 6,4 millions de clients [16], IBAN inclus [17]. Une enquête préliminaire avait alors été ouverte par la Brigade de Lutte Contre la Cybercriminalité de la Direction de la Police Judiciaire de la Préfecture de Police de Paris [18], sur instruction de la section J3 du Parquet de Paris [19], pour atteintes à des systèmes de traitement automatisé de données [20].

OverSec revendique, Bouygues ne confirme pas le périmètre

Un groupe de hackers baptisé OverSec [21] affirme détenir une base de données de plus de 80 Go [22]. Selon le collectif, plus de 4,5 millions de Français seraient potentiellement concernés [11]. Un autre compte de veille, Fuites Infos [23], évoque pour sa part une base de près de 80,9 Go [24] touchant jusqu’à 4,1 millions d’abonnés Bbox fibre [25].

L’écart entre ces deux estimations n’est pas anodin et tient probablement à une différence de périmètre: OverSec parle de « Français potentiellement concernés » - une formulation large qui inclurait d’anciens abonnés, cohérente avec une base couvrant 2022-2026 [9] - tandis que l’autre source se limite explicitement aux « abonnés Bbox fibre » actifs [25]. Aucune des deux ne publie cependant sa méthodologie de comptage: la divergence reste donc une hypothèse, faute d’audit indépendant de la base.

Bouygues Telecom ne confirme aucun de ces volumes [26]. L’opérateur n’a toujours pas précisé le nombre exact de clients impactés [6] ni la méthode exacte d’accès. Des extraits de la base ont été mis en ligne dès le 5 mai [27] sur des forums spécialisés, accompagnés de preuves supposées d’accès [28].

Le risque concret: phishing ciblé et faux techniciens

L’opérateur lui-même alerte: un fraudeur pourrait « se faire passer pour un faux technicien dans le but [.] d’obtenir des informations complémentaires comme votre numéro de carte bancaire, identifiant/mot de passe » [29]. FrenchBreaches identifie trois risques majeurs: phishing ciblé imitant techniciens ou support [30], arnaques liées aux interventions fibre avec faux rendez-vous [31], et usurpation d’identité [32].

La nature des données rend l’exploitation immédiate: la base serait, selon FrenchBreaches, « exploitable avec peu ou pas de traitement » [33]. Les escrocs peuvent monter des attaques de phishing très crédibles [34] en croisant nom, adresse postale et historique d’intervention fibre.

« Plus brefs délais »: la chronologie qui contredit la communication

Bouygues Telecom martèle deux choses: que « la situation a été résolue dans les plus brefs délais » [36] et que le compte compromis a été « immédiatement désactivé » [37]. La chronologie raconte une autre histoire. Selon OverSec, l’intrusion remonterait à avril 2026 [38]. Elle n’a été rendue publique que le 5 mai par un compte tiers, FrenchBreaches [2], puis reconnue par l’opérateur le 8 mai [4] - soit potentiellement plusieurs semaines après les faits.

Entre l’aspiration des données et la désactivation du compte fautif, l’intervalle exact n’a pas été communiqué. Si la datation d’OverSec est exacte, la « réaction immédiate » revendiquée par Bouygues ne porte que sur les heures suivant la détection de l’incident, pas sur sa survenue. Une nuance que la communication de crise ne formule jamais explicitement - et qui pèsera lourd si la CNIL examine la diligence de l’opérateur.

Ce que Bouygues a fait - et ce qu’il n’a pas dit

L’opérateur a désactivé le compte compromis [37], renforcé les contrôles d’accès [39], notifié la CNIL [40] et déposé plainte [41]. Une démarche conforme aux obligations du RGPD, qui impose au responsable de traitement de notifier toute violation de données « dans les meilleurs délais et, si possible, 72 heures au plus tard après en avoir pris connaissance » (article 33 du RGPD).

Reste l’angle mort principal: l’opérateur n’a communiqué aucun chiffre précis sur le nombre de clients touchés [6]. Les abonnés concernés reçoivent un mail individuel [42], mais le périmètre global demeure opaque. Plus surprenant encore: aucune source publique ne précise si le compte compromis [37] appartenait à un employé direct de Bouygues Telecom ou à l’un de ses prestataires - information pourtant déterminante pour situer la responsabilité dans la chaîne de sous-traitance, puisque TECH360 est utilisé conjointement par les techniciens internes et des prestataires [43].

Cadre légal: ce que dit le Code pénal et ce que peut faire la CNIL

L’intrusion dans TECH360 relève d’une qualification pénale précise. L’article 323-1 du Code pénal punit d’emprisonnement et d’amende le fait d’accéder ou de se maintenir frauduleusement dans tout ou partie d’un système de traitement automatisé de données. Les peines sont aggravées lorsque l’accès a entraîné la suppression ou la modification de données, ou une altération du fonctionnement du système. C’est sur ce fondement qu’avait été ouverte l’enquête préliminaire d’août 2025 [20].

Côté administratif, le RGPD donne à la CNIL un arsenal autrement plus dissuasif. L’article 83 du règlement européen plafonne les amendes à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial du groupe - le montant le plus élevé étant retenu. Pour un opérateur de cette taille, ce plafond théorique se chiffre en centaines de millions d’euros.

L’angle mort: un secteur télécom dans le viseur, une CNIL qui frappe fort

Ces deux dernières années, les quatre principaux opérateurs historiques ont tous été victimes d’au moins une fuite de données [44]. Et la CNIL ne plaisante plus.

Le 13 janvier 2026 [45], l’autorité a infligé 27 millions d’euros d’amende à FREE MOBILE [46] et 15 millions à FREE [47] pour la fuite d’octobre 2024 [48] ayant exposé 24 millions de contrats d’abonnés [49]. La CNIL a notamment retenu que la procédure d’authentification pour se connecter au VPN n’était pas suffisamment robuste [50] et que les mesures de détection des comportements anormaux étaient inefficaces [51]. Plus de 2 500 plaintes [52] avaient été déposées par les victimes.

Spectre d’une sanction: ce que la CNIL pourrait reprocher à Bouygues

Le parallèle avec le dossier Free est éclairant. Contre l’opérateur de Xavier Niel, la formation restreinte de la CNIL avait retenu deux manquements techniques précis: authentification VPN insuffisante [50] et détection des comportements anormaux inefficace [51]. Or que sait-on de la faille TECH360? Qu’un « compte » a été compromis [37], qu’il a fallu plusieurs semaines pour détecter l’extraction massive, et que l’outil est ouvert à des prestataires externes [43]. Les trois ingrédients du dossier Free sont potentiellement réunis: authentification, détection, périmètre d’accès.

Si la CNIL ouvre une instruction - elle est notifiée [40] et dispose pour cela de la plainte de l’opérateur lui-même [41] -, le quantum théorique de l’amende est encadré par l’article 83 §5 du RGPD: jusqu’à 4 % du chiffre d’affaires mondial du groupe. À ce stade, ni la CNIL ni Bouygues n’ont confirmé l’ouverture d’une procédure de sanction.

Deux fuites en neuf mois: la récidive comme circonstance aggravante

C’est l’élément que la communication de l’opérateur tait soigneusement. En août 2025 [15], 6,4 millions de clients voyaient leurs IBAN exposés [16][17]. En mai 2026, soit neuf mois plus tard, jusqu’à 4,5 millions de personnes [11] sont potentiellement concernées par une seconde fuite. Cumulé, et même en tenant compte des doublons probables, le passif de l’opérateur dépasse les dix millions d’expositions sur moins d’un an.

En droit administratif, la répétition d’un manquement constitue une circonstance aggravante classique dans l’appréciation d’une sanction. L’article 83 §2 du RGPD invite explicitement l’autorité de contrôle à tenir compte « de toute violation pertinente commise précédemment par le responsable du traitement » pour fixer le montant d’une amende. Si la CNIL devait sanctionner Bouygues sur la fuite récente, le précédent d’août 2025 [15] - même s’il n’a pas donné lieu à sanction publique à ce jour - figurerait au dossier.

Pourquoi maintenant? La fenêtre de la sous-traitance

Le timing interroge. La fuite remonterait à avril 2026 [38] selon OverSec - soit quelques mois après la sanction record contre Free [45]. Les hackers ont visé un outil secondaire, utilisé au quotidien par les équipes terrain pour gérer les rendez-vous et les interventions fibre [54]. Cet outil est partagé entre techniciens et prestataires [43] - donc accessible à une chaîne de sous-traitants dont la sécurité est plus difficile à maîtriser que les systèmes centraux.

Le chercheur en sécurité Clément Domingo [55] estime que les données de huit Français sur dix circulent désormais sur des marchés noirs [56]. Une étude Statista chiffre le coût des cyberattaques pour la France à plus de 129 milliards de dollars en 2024 [57]. Le piratage de Free d’octobre 2024 figure parmi les cyberattaques majeures de l’année selon plusieurs sources.

Ce que doivent faire les abonnés Bbox fibre

Cybermalveillance.gouv.fr a souligné que le risque principal réside dans les différentes formes de phishing, de vishing (hameçonnage vocal) et de smishing (par SMS) [58]. Les recommandations: se méfier de tout appel ou message de Bouygues Telecom, ne jamais communiquer de code reçu par SMS sous pression, et vérifier l’adresse exacte de tout e-mail reçu [59].

Point souvent ignoré: des personnes qui ne sont plus abonnées à Bouygues Telecom depuis plusieurs années pourraient figurer dans la base [60], puisque les données couvrent 2022 à avril 2026 [61]. L’ancien client n’est pas un client effacé - une problématique que la CNIL avait déjà reprochée à Free MOBILE dans sa décision de janvier 2026 [62].

Sources

Voir le détail de chaque fait sourcé (62)

-

Bouygues Telecom, opérateur de télécommunications français - Entité victime de la fuite de données

« Bouygues Telecom a confirmé avoir subi une nouvelle fuite de données, visant son outil de gestion des interventions fibre. »

clubic.com ↗ ↩ -

5 mai - Date de la révélation des revendications par FrenchBreaches

« Le 5 mai dernier, FrenchBreaches révélait donc les revendications du collectif de pirates OverSec. »

clubic.com ↗ ↩ -

FrenchBreaches, groupe ayant révélé la fuite de données - Source ayant divulgué les revendications des hackers

« Comme l'a révélé FrenchBreaches, un groupe de hackers baptisé OverSec affirme détenir une base de données de plus de 80 Go. »

clubic.com ↗ ↩ -

8 mai - Date de confirmation de l'incident par Bouygues Telecom

« Le 8 mai, l'opérateur a confirmé l'incident en indiquant que les nom, prénom, adresse postale, e-mail, téléphone et date de naissance furent exposés. »

clubic.com ↗ ↩ -

11 mai 2026 - Date de la réponse de Bouygues Telecom à Clubic

« Ce que Bouygues, qui a répondu à Clubic ce lundi 11 mai 2026, n'a toujours pas précisé. »

clubic.com ↗ ↩ -

Bouygues Telecom n’a pour l’heure communiqué aucun chiffre précis sur le nombre de clients touchés par cette nouvelle fuite - Absence de communication officielle sur l'ampleur de la fuite de mai 2026.

« Bouygues Telecom n’a pour l’heure communiqué aucun chiffre précis sur le nombre de clients touchés par cette nouvelle fuite »

journaldugeek.com ↗ ↩ -

TECH360, logiciel interne utilisé par Bouygues Telecom pour organiser les interventions de ses techniciens fibre à domicile - Outil visé par la fuite de données

« La base de données en question proviendrait de TECH360, un logiciel interne que Bouygues Telecom utilise pour organiser les interventions de ses techniciens fibre à domicile. »

clubic.com ↗ ↩ -

Un pirate a réussi à se connecter à un outil de gestion d’intervention lié à la fibre et à extraire en masse les fiches clients associées - Action à l'origine de la fuite de données

« Un pirate a réussi à s’y connecter, puis à extraire en masse les fiches clients associées »

lacremedugaming.fr ↗ ↩ -

La fuite concernerait des données couvrant une période de 2022 à avril 2026 - Période couverte par les données exposées.

« Les données exposées couvriraient une période étendue, allant de 2022 à avril 2026 »

frenchbreaches.com ↗ ↩ -

près de 4 ans - Durée de la période couverte par les données de la fuite

« soit près de 4 ans de données »

frenchbreaches.com ↗ ↩ -

plus de 4,5 millions - Nombre de Français potentiellement concernés selon OverSec

« D'après le groupe OverSec, plus de 4,5 millions de Français seraient potentiellement concernés. »

clubic.com ↗ ↩ -

Bouygues Telecom a confirmé que les nom, prénom, adresse postale, e-mail, téléphone et date de naissance de ses clients furent exposés - Types de données personnelles compromises

« les nom, prénom, adresse postale, e-mail, téléphone et date de naissance furent exposés pour une partie de ses clients. »

clubic.com ↗ ↩ -

Les données en fuite incluent le nom, le prénom, l’adresse postale complète, l’adresse mail, le numéro de téléphone et la date de naissance, ainsi que des informations techniques sur la ligne et les interventions passées - Détails des données personnelles et techniques exposées

« Les données en fuite incluent le nom, le prénom, l’adresse postale complète, l’adresse mail, le numéro de téléphone et la date de naissance, ainsi que des informations techniques sur votre ligne et les interventions passées »

lacremedugaming.fr ↗ ↩ -

Les coordonnées bancaires et les mots de passe n'ont pas été touchés selon Bouygues Telecom - Types de données non compromises

« L'opérateur nous confirme bien que les coordonnées bancaires et les mots de passe n'ont pas été touchés. »

clubic.com ↗ ↩ -

août 2025 - Date de la précédente cyberattaque chez Bouygues Telecom

« en août 2025, une cyberattaque avait déjà exposé les données de 6,4 millions de clients »

lacremedugaming.fr ↗ ↩ -

6,4 millions de clients - Nombre de clients touchés par la cyberattaque de août 2025

« en août 2025, une cyberattaque avait déjà exposé les données de 6,4 millions de clients »

lacremedugaming.fr ↗ ↩ -

La cyberattaque de août 2025 avait exposé l’IBAN des clients - Données exposées lors de la précédente cyberattaque

« en août 2025, une cyberattaque avait déjà exposé les données de 6,4 millions de clients, dont l’IBAN »

lacremedugaming.fr ↗ ↩ -

Brigade de Lutte Contre la Cybercriminalité (BL2C) de la Direction de la Police Judiciaire de la Préfecture de Police de Paris - Service chargé de l’enquête préliminaire sur l’attaque.

« ouverte à la Brigade de Lutte Contre la Cybercriminalité (BL2C) de la Direction de la Police Judiciaire de la Préfecture de Police de Paris »

cybermalveillance.gouv.fr ↗ ↩ -

section J3 du Parquet de Paris - Instance ayant instruit l’ouverture d’une enquête préliminaire.

« enquête préliminaire diligentée sur les instructions de la section J3 du Parquet de Paris »

cybermalveillance.gouv.fr ↗ ↩ -

Une enquête préliminaire est ouverte pour les infractions d’atteintes à des systèmes de traitement automatisé de données - Nature de l’enquête lancée suite à l’attaque.

« enquête préliminaire [.] pour les infractions d’atteintes à des systèmes de traitement automatisé de données »

cybermalveillance.gouv.fr ↗ ↩ -

OverSec, collectif de pirates informatiques - Groupe revendiquant la fuite de données

« un groupe de hackers baptisé OverSec affirme détenir une base de données de plus de 80 Go »

clubic.com ↗ ↩ -

plus de 80 Go - Taille de la base de données dérobée selon OverSec

« OverSec affirme détenir une base de données de plus de 80 Go »

clubic.com ↗ ↩ -

Fuites Infos, compte de veille spécialisé dans les fuites de données - Source citant la taille et l'impact de la fuite

« Selon le compte de veille Fuites Infos, la base pèserait près de 80,9 Go »

lacremedugaming.fr ↗ ↩ -

près de 80,9 Go - Taille de la base de données volée selon Fuites Infos

« la base pèserait près de 80,9 Go »

lacremedugaming.fr ↗ ↩ -

jusqu’à 4,1 millions d’abonnés Bbox fibre - Nombre d’abonnés potentiellement touchés par la fuite selon Fuites Infos

« toucherait jusqu’à 4,1 millions d’abonnés Bbox fibre »

lacremedugaming.fr ↗ ↩ -

Bouygues Telecom reconnaît que des données personnelles ont bien été exposées - Reconnaissance de la fuite par l'opérateur

« Bouygues Telecom ne le confirme pas, mais reconnaît que des données personnelles ont bien été exposées. »

clubic.com ↗ ↩ -

Des extraits de la base de données ont été mis en ligne dès le 5 mai 2026 - Date de mise en ligne d'extraits de la base de données volées.

« Ce qui est en revanche établi, c’est que des extraits de la base ont été mis en ligne dès le 5 mai »

journaldugeek.com ↗ ↩ -

Des extraits de la base de données auraient été diffusés sur des forums spécialisés - Diffusion d'échantillons de données par OverSec.

« Des extraits auraient été diffusés sur des forums spécialisés, accompagnés de preuves supposées d’accès »

frenchbreaches.com ↗ ↩ -

« se faire passer pour un faux technicien dans le but [.] d'obtenir des informations complémentaires comme votre numéro de carte bancaire, identifiant/mot de passe » - Risque d'usurpation d'identité évoqué par Bouygues Telecom

« L'opérateur affirme même qu'un fraudeur pourrait « se faire passer pour un faux technicien dans le but [.] d'obtenir des informations complémentaires comme votre numéro de carte bancaire, identifiant/mot de passe ». »

clubic.com ↗ ↩ -

La fuite pourrait ouvrir la voie à du phishing ciblé (SMS, appels ou emails imitant des techniciens ou le support) - Menace potentielle liée à l'exposition des données.

« Phishing ciblé (SMS, appels ou emails imitant des techniciens ou le support) »

frenchbreaches.com ↗ ↩ -

La fuite pourrait ouvrir la voie à des arnaques liées aux interventions fibre (faux rendez-vous, faux techniciens) - Menace potentielle liée à l'exposition des données.

« Arnaques liées aux interventions fibre (faux rendez-vous, faux techniciens) »

frenchbreaches.com ↗ ↩ -

La fuite pourrait ouvrir la voie à de l'usurpation d'identité - Menace potentielle liée à l'exposition des données.

« Usurpation d’identité »

frenchbreaches.com ↗ ↩ -

La base est présentée comme exploitable avec peu ou pas de traitement - Niveau de traitement nécessaire pour exploiter les données selon les éléments visibles

« Base exploitable avec peu ou pas de traitement »

frenchbreaches.com ↗ ↩ -

Les escrocs peuvent monter des attaques de phishing très crédibles en utilisant les données volées - Risque lié à l'exploitation des données volées

« Armés de ces informations précises, les escrocs peuvent monter des attaques de phishing très crédibles »

lacremedugaming.fr ↗ ↩ -

01net, média spécialisé dans les technologies - Média confirmant l'absence de données bancaires dans la fuite

« 01net confirme qu’aucun numéro de carte ni code secret ne figure dans ce lot »

lacremedugaming.fr ↗ ↩ -

« la situation a été résolue dans les plus brefs délais par les équipes techniques de Bouygues Telecom et des mesures complémentaires ont d’ores et déjà été mises en place. » - Déclaration de Bouygues Telecom sur la résolution de l'incident

« Bouygues Telecom nous assure que « la situation a été résolue dans les plus brefs délais par les équipes techniques de Bouygues Telecom et des mesures complémentaires ont d’ores et déjà été mises en place. » »

clubic.com ↗ ↩ -

Bouygues Telecom a immédiatement désactivé le compte compromis à l'origine de l'intrusion - Mesure prise par Bouygues Telecom pour contenir l'incident.

« L'opérateur affirme avoir immédiatement désactivé le compte compromis à l'origine de l'intrusion »

generation-nt.com ↗ ↩ -

avril 2026 - Date à laquelle la fuite remonterait selon OverSec.

« cette fuite remonterait à avril 2026 »

frenchbreaches.com ↗ ↩ -

Bouygues Telecom a renforcé les contrôles d’accès - Mesure prise par l'opérateur après la découverte de la fuite

« renforcé les contrôles d’accès »

lacremedugaming.fr ↗ ↩ -

Bouygues Telecom a notifié la CNIL - Conformité légale après la fuite de données

« notifié la CNIL »

lacremedugaming.fr ↗ ↩ -

Bouygues Telecom a déposé plainte - Action légale engagée par l'opérateur après la fuite

« déposé plainte, comme l’exige le RGPD »

lacremedugaming.fr ↗ ↩ -

Les abonnés concernés recevront un mail officiel de Bouygues Telecom, sans demande de mot de passe ni de coordonnées bancaires - Modalités de communication de Bouygues Telecom aux abonnés touchés

« Si vous êtes concerné, vous recevrez un mail officiel de Bouygues Telecom, sans demande de mot de passe ni de coordonnées bancaires »

lacremedugaming.fr ↗ ↩ -

La fuite est liée à un outil de gestion des interventions fibre, utilisé par les techniciens et des prestataires pour planifier les rendez-vous et suivre les tickets - Description de l'outil interne à l'origine de la fuite

« un outil de gestion des interventions fibre, utilisé par les techniciens et des prestataires pour planifier les rendez-vous et suivre les tickets »

lacremedugaming.fr ↗ ↩ -

Les quatre principaux opérateurs historiques ont tous été victimes d'au moins une fuite de données ces deux dernières années - Contexte des fuites de données dans le secteur

« Ces deux dernières années, les quatre principaux opérateurs historiques ont tous été victimes d'au moins une fuite de données. »

clubic.com ↗ ↩ -

13 janvier 2026 - Date de la décision de sanction de la CNIL contre FREE MOBILE et FREE.

« Le 13 janvier 2026, la CNIL a rendu deux décisions de sanction à l’encontre des sociétés FREE MOBILE et FREE »

cnil.fr ↗ ↩ -

27 millions d’euros - Montant de l’amende infligée à FREE MOBILE par la CNIL.

« prononçant respectivement des amendes de 27 et 15 millions d’euros, compte tenu du caractère inadapté des mesures prises pour assurer la sécurité des données de leurs abonnés »

cnil.fr ↗ ↩ -

15 millions d’euros - Montant de l’amende infligée à FREE par la CNIL.

« prononçant respectivement des amendes de 27 et 15 millions d’euros, compte tenu du caractère inadapté des mesures prises pour assurer la sécurité des données de leurs abonnés »

cnil.fr ↗ ↩ -

octobre 2024 - Date de l’infiltration du système d’information de FREE MOBILE et FREE par un attaquant.

« En octobre 2024, un attaquant est parvenu à s’infiltrer dans le système d’information des sociétés »

cnil.fr ↗ ↩ -

24 millions de contrats d’abonnés - Nombre de contrats d’abonnés concernés par la violation de données.

« accéder à des données personnelles concernant 24 millions de contrats d’abonnés »

cnil.fr ↗ ↩ -

La procédure d’authentification pour se connecter au VPN de la société FREE MOBILE et à celui de la société FREE n’était pas suffisamment - Manquement spécifique relevé par la CNIL.

« la procédure d’authentification pour se connecter au VPN de la société FREE MOBILE et à celui de la société FREE - utilisée en particulier pour le travail à distance des employés de la société - n’était pas suffisamment robuste »

cnil.fr ↗ ↩ -

Les mesures déployées par les sociétés FREE MOBILE et FREE afin de détecter les comportements anormaux sur leur système d’information étaient inefficaces - Manquement spécifique relevé par la CNIL.

« les mesures déployées par les sociétés FREE MOBILE et FREE afin de détecter les comportements anormaux sur leur système d’information étaient inefficaces »

cnil.fr ↗ ↩ -

plus de 2 500 - Nombre de plaintes reçues par la CNIL concernant cette violation de données.

« un très grand nombre de plaintes (plus de 2 500 à ce jour) de personnes concernées par cette violation de données »

cnil.fr ↗ ↩ -

Bouygues Telecom a subi un accès frauduleux à l’un de ses outils de gestion interne dédié au suivi des interventions techniques liées à la fibre optique - Nature de la nouvelle fuite de données.

« Bouygues Telecom a reconnu avoir subi un accès frauduleux à l’un de ses outils de gestion interne. Cet outil, dédié au suivi des interventions techniques liées à la fibre optique »

journaldugeek.com ↗ ↩ -

Les hackers ont visé un outil secondaire utilisé par les équipes terrain pour gérer les rendez-vous et les interventions fibre - Méthode d'attaque des hackers

« Ils ont visé un outil secondaire, utilisé au quotidien par les équipes terrain pour gérer les rendez-vous et les interventions fibre. »

clubic.com ↗ ↩ -

Clément Domingo, chercheur en sécurité qui suit de près la situation en France - Expert citant la proportion de données françaises compromises.

« Pour Clément Domingo, chercheur en sécurité qui suit de près la situation en France, ce sont les données de huit Français sur dix qui circulent sur des marchés noirs. »

01net.com ↗ ↩ -

huit Français sur dix - Proportion des données des Français circulant sur des marchés noirs selon Clément Domingo.

« ce sont les données de huit Français sur dix qui circulent sur des marchés noirs. »

01net.com ↗ ↩ -

plus de 129 milliards de dollars - Coût estimé des cyberattaques pour la France en 2024 selon Statista.

« Une étude menée par Statista révèle que les cyberattaques devraient couter plus de 129 milliards de dollars à la France en 2024. »

01net.com ↗ ↩ -

le risque principal réside dans les différentes formes de phishing, de vishing (hameçonnage vocal) et de smishing (par SMS) - Déclaration de Cybermalveillance.gouv.fr sur les risques post-fuite.

« le risque principal réside dans les différentes formes de phishing, de vishing (hameçonnage vocal) et de smishing (par SMS) »

journaldugeek.com ↗ ↩ -

se méfier de tout appel ou message de Bouygues Telecom, ne jamais communiquer de code reçu par SMS sous la pression d’un interlocuteur, vérifier l’adresse exacte de tout e-mail reçu - Précautions recommandées aux abonnés concernés par la fuite.

« se méfier de tout appel ou message de Bouygues Telecom, ne jamais communiquer de code reçu par SMS sous la pression d’un interlocuteur, vérifier l’adresse exacte de tout e-mail reçu »

journaldugeek.com ↗ ↩ -

Des personnes qui ne sont plus abonnées à Bouygues Telecom depuis plusieurs années pourraient figurer dans la base de données volées - Portée temporelle des données volées en mai 2026.

« des personnes qui ne sont plus abonnées à Bouygues Telecom depuis plusieurs années pourraient tout de même figurer dans la base »

journaldugeek.com ↗ ↩ -

La base de données couvre une période allant de 2022 à avril 2026 - Période couverte par les données volées.

« et couvrirait une période allant de 2022 à avril 2026 »

journaldugeek.com ↗ ↩ -

La société FREE MOBILE n’avait pas mis en place de mesures permettant de trier les données des anciens abonnés au jour du contrôle - Manquement constaté par la CNIL concernant la conservation des données.

« La CNIL a constaté que, au jour du contrôle, la société n’avait pas mis en place de mesures permettant de trier les données des anciens abonnés »

cnil.fr ↗ ↩

Sources

- Bouygues Telecom victime d'une fuite de données visant son SAV fibre, l'opérateur apporte quelques précisions

- Plus de 4,5 millions de Français potentiellement exposés dans une base de données liée au SAV fibre Bbox

- Bouygues Telecom confirme une nouvelle fuite de données clients

- Bouygues Telecom confirme une nouvelle fuite, vos données personnelles ont encore été volées

- Violation de données : sanction de 42 millions d’euros à l’encontre des sociétés FREE MOBILE et FREE

- Cyberattaques en France : les dernières fuites de données et entreprises touchées

- Fuite de données : Bouygues Telecom (TECH360) du 5 mai 2026

- Bouygues Telecom victime d'une nouvelle fuite de données : comment savoir si vous êtes touchés ?

- Violation de données personnelles de l'opérateur Bouygues Telecom : situation, risques et recommandations