Cookies et HTTPS : le clic anodin qui ouvre la porte aux pirates

Derrière le bandeau « Accepter tous les cookies » se cache une nouvelle économie criminelle qui contourne même la double authentification.

Cliquer sur « Accepter » sans vérifier le « s » de https expose à une économie souterraine du vol de cookies. En France, 60 % des internautes ont été ciblés par du phishing en un an.

- Le « s » de https signifie chiffrement de la connexion, pas honnêteté du site.

- Les cookies de session permettent aux pirates de contourner la double authentification.

- 60 % des Français ont été confrontés à du phishing en 12 mois (Ipsos 2025).

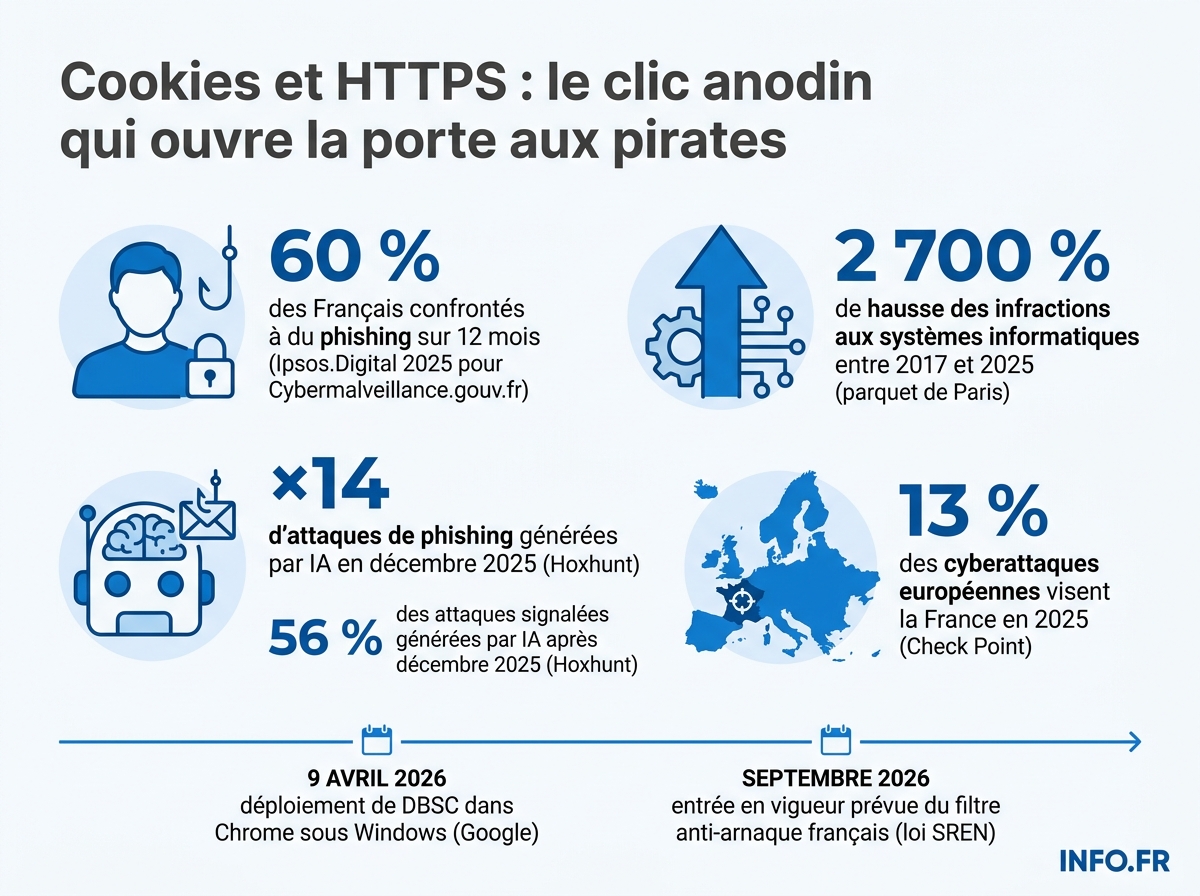

- Google a déployé DBSC dans Chrome le 9 avril 2026 pour bloquer le vol de session.

- Le filtre anti-arnaque français issu de la loi SREN est attendu pour septembre 2026.

Le geste est devenu un réflexe: un bandeau apparaît, on clique sur « Accepter tous les cookies », on passe à autre chose. Pourtant, ce micro-consentement, répété des dizaines de fois par jour depuis les années 1990 [1], n’est plus un simple sujet de vie privée. Il est devenu l’un des points d’entrée privilégiés d’une économie cybercriminelle qui a appris à contourner les mots de passe et même la double authentification.

Le Journal des Femmes rappelait récemment un détail que peu d’utilisateurs vérifient avant de cliquer: le petit « s » derrière « http » signifie que la connexion est chiffrée [2], ce qui empêche des tiers d’intercepter facilement les informations échangées avec le site [3]. Sans ce « s », les données circulent à découvert sur le réseau [4]. Steve Weisman, expert en cybersécurité cité par le Journal des Femmes [5], résume sèchement: « vos données ne sont pas protégées » [6], avec à la clé un risque accru d’usurpation bancaire et identitaire [7].

Ce que vous acceptez vraiment en cliquant

Tous les cookies ne se valent pas. Certains disparaissent à la fermeture du navigateur [8], d’autres restent plus longtemps pour analyser le comportement de l’utilisateur [9]. Et puis il y a les cookies tiers, qui viennent d’entreprises extérieures et servent souvent à pister la navigation d’un site à l’autre [10]. Cris Angulo, expert en informatique cité par le Journal des Femmes [11], rappelle que « les cookies ne sont ni bons ni mauvais, leur utilisation dépend surtout du choix de l’utilisateur et du site consulté » [12].

Roberto Yus, chercheur en informatique [13], est plus direct: « Lorsque vous cliquez sur « autoriser tous les cookies », vous donnez carte blanche au site Web pour installer des traqueurs tiers » [14]. Recherches, pages consultées, temps passé: autant de signaux recoupés pour dresser un profil très précis des habitudes [15]. La recommandation des experts tient en une phrase: vérifier que le site est bien sécurisé avant d’accepter quoi que ce soit [16].

Le vrai butin: le cookie de session

Au-delà du profilage publicitaire, les cybercriminels ont identifié un trésor plus rentable. Selon un rapport de HP relayé par SecurityBrief, à mesure que la double authentification se généralise, les attaquants pivotent vers le vol de cookies et de jetons d’authentification plutôt que de mots de passe [17]. Objectif: exploiter ces cookies avant leur expiration [18], insérer des portes dérobées et maintenir un accès continu aux systèmes [19]. Des marketplaces en ligne dédiées au commerce de cookies volés se structurent [20].

La mécanique est documentée par Numerama: les cookies de session permettent de rester connecté à un compte sans retaper son mot de passe [21]. Les infostealers, malwares spécialisés dans la collecte de données sur machines compromises [22], les aspirent systématiquement. La famille Lumma intègre par défaut un module dédié [23]. Les cookies sont ensuite revendus sur des marchés cybercriminels [24] où les acheteurs se connectent directement aux comptes ciblés, technique connue sous le nom de session hijacking [25].

Une menace qui explose, dopée par l’IA

Les chiffres convergent. Selon une enquête Ipsos.Digital 2025 pour Cybermalveillance.gouv.fr [26], 60 % des Français ont été confrontés à de l’hameçonnage au cours des 12 derniers mois [27]. La plateforme a enregistré 5,1 millions de visiteurs uniques en 2025 [28] et plus de 504 000 demandes d’assistance [29]. Le parquet de Paris constate une hausse de 2 700 % des infractions aux systèmes de traitement automatisé de données entre 2017 et 2025 [30].

Côté belge - périmètre distinct mais révélateur de la même dynamique européenne -, le Centre pour la cybersécurité (CCB) rapporté par la RTBF observe une hausse de près de 50 % des signalements en 2026 [31]. La moyenne quotidienne est passée d’environ 25 000 à 27 000 en 2025 [32] à 42 000 sur le premier trimestre 2026 [33]. Selon Febelfin, 49 millions d’euros ont été détournés par phishing en Belgique en 2024 [34]. Michele Rignanese, porte-parole du Centre pour la cybersécurité en Belgique [35], avance une explication: « On soupçonne que l’intelligence artificielle permet d’automatiser et de rendre cet ensemble de technologies plus accessibles à un plus grand nombre » [36].

Les mesures sur la part du phishing généré par IA varient fortement selon le périmètre et la méthodologie. Le rapport Hoxhunt sur les tendances du phishing en 2026 [37], qui mesure spécifiquement la part des courriels de phishing signalés au sein de son écosystème de quatre millions d’utilisateurs, indique qu’avant fin 2025 environ 4 % des attaques mensuelles signalées étaient générées par IA [38], avant une bascule à 56 % en décembre 2025 [39][40], soit une multiplication par 14 [41]. De son côté, le rapport Check Point pour 2026 propose un autre indicateur: 40 % des Model Context Protocols analysés présentent des vulnérabilités en 2025 [42], une métrique qui ne porte pas sur la même chose - elle mesure des failles techniques, pas la part des attaques générées par IA. Le coût moyen d’une violation de données liée au phishing atteint 4,88 millions de dollars selon IBM [43], et 80 à 95 % des violations débutent par un phishing selon le Comcast Business Cybersecurity Threat Report [44]. À titre de comparaison, les ransomwares représentent 16 % des incidents recensés en France [45].

Sur les chiffres qui circulent: prudence

Plusieurs statistiques anxiogènes tournent en boucle sur les réseaux - notamment l’idée que « 80 % des sites de phishing utilisent désormais HTTPS » ou que « les attaques de phishing ont bondi de 22 % ». Aucune de ces deux affirmations n’a pu être documentée dans les sources consultées pour cet article. Les chiffres précis et vérifiables restent ceux de Cybermalveillance.gouv.fr, du CCB belge, de Hoxhunt et IBM cités plus haut. À noter qu’une autre statistique circule: selon Bright Defense, 6,8 millions de comptes WhatsApp ont été supprimés au premier semestre 2025 pour liens avec des escroqueries [46] - un périmètre mondial centré sur une seule plateforme, à ne pas confondre avec les 5,1 millions de visiteurs uniques de Cybermalveillance.gouv.fr cités plus haut, qui mesurent l’audience d’un site français. Le « s » de https reste un indicateur de chiffrement, pas une garantie d’honnêteté du site - une nuance que les campagnes de sensibilisation peinent encore à faire passer.

L’angle mort: pendant qu’on traque les cookies tiers, les pirates volent les sessions

Le débat public sur les cookies s’est cristallisé autour du RGPD, des bandeaux de consentement et du tracking publicitaire. Pendant ce temps, la criminalité s’est déplacée d’un cran. Le danger immédiat n’est plus le cookie tiers de Google Ads qui suit l’utilisateur d’un site marchand à l’autre - c’est le cookie de session de la banque, de la messagerie professionnelle ou de l’ENT scolaire, aspiré par un infostealer puis revendu en quelques heures sur un marché parallèle [24]. La CNIL et le ministère de l’Éducation nationale l’ont constaté en grandeur réelle: lors de l’opération Cactus menée du 23 au 27 mars 2026 [47], 1 096 692 personnes ont cliqué sur le lien d’une simulation d’hameçonnage, soit 12 % du public ciblé [48][49]. Des fermetures temporaires d’ENT dans les Hauts-de-France fin 2025 [50] avaient préfiguré le risque.

La riposte technique: DBSC dans Chrome

Face à cette mécanique, Google a déployé le 9 avril 2026 [51], pour les utilisateurs Windows de Chrome [52], une technologie baptisée DBSC (Device Bound Session Credentials) [53]. Le principe: Chrome génère une paire de clés cryptographiques [54] et stocke la clé privée dans la puce de sécurité de l’appareil, le TPM sous Windows [55]. À chaque renouvellement de cookie de session, le navigateur doit prouver au serveur qu’il détient cette clé [56]. Un cookie volé devient inutilisable dès qu’il expire [57]. Une extension à macOS, qui s’appuiera sur la Secure Enclave [58], est prévue dans les prochains mois [59]. Le standard a été conçu en partenariat avec Microsoft [60] dans l’objectif d’en faire une norme web ouverte [61].

La riposte réglementaire: un filtre anti-arnaque qui se fait attendre

Côté français, la promesse de campagne d’Emmanuel Macron [62] sur le « filtre national de cybersécurité » s’est concrétisée avec la loi SREN du 21 mai 2024 [63]. Mais selon ZDNet, le gouvernement envisage désormais une entrée en vigueur des décrets pour septembre 2026 [64]. Le pilotage revient à l’Office anti-cybercriminalité (OFAC) [65]. Le dispositif prévoit un avertissement initial de sept jours et une durée maximale de blocage de 15 mois [66][67]. Le député Eric Bothorel [68] avait déploré ces délais répétés dans une tribune fin 2025 [69].

Ce que les sources ne disent pas

Plusieurs questions cruciales restent en suspens. Combien de comptes français sont compromis chaque mois par session hijacking? Aucune statistique nationale publique ne le mesure aujourd’hui. Les éditeurs de navigateurs autres que Chrome - Firefox, Safari, Edge - vont-ils adopter DBSC, et dans quels délais? Microsoft, partenaire du standard [60], n’a pas communiqué de calendrier pour Edge. Quelle proportion des sites bancaires et administratifs français supportera DBSC côté serveur? La technologie ne fonctionne que si serveur et client la prennent en charge. Tant que ces réponses manquent, la responsabilité reste sur l’utilisateur final: vérifier l’adresse, la présence du cadenas et les paramètres de cookies avant un achat sur un site inconnu [70].

► Lire aussi: l'opération Cactus 2026, mode d'emploi officiel

Sources

Voir le détail de chaque fait sourcé (70)

-

années 1990 - Période d'apparition des cookies sur le web.

« L'idée existe depuis les années 1990, aujourd'hui, c'est devenu la norme, et difficile d'y échapper. »

journaldesfemmes.fr ↗ ↩ -

Le petit "s" derrière "http" signifie que la connexion est chiffrée - Signification du protocole HTTPS.

« Cela passe par un détail dans l'URL: le petit "s" derrière "http". Ce "s" signifie que la connexion est chiffrée »

journaldesfemmes.fr ↗ ↩ -

Le chiffrement empêche des tiers d'intercepter facilement les informations que vous échangez avec le site - Avantage du protocole HTTPS.

« Ce "s" signifie que la connexion est chiffrée, ce qui empêche des tiers d'intercepter facilement les informations que vous échangez avec le site. »

journaldesfemmes.fr ↗ ↩ -

Sans le "s" derrière "http", vos données circulent de manière beaucoup plus exposée - Risque lié à l'absence de HTTPS.

« Sans ce "s", vos données circulent de manière beaucoup plus exposée, un peu comme si elles transitaient à découvert sur le réseau. »

journaldesfemmes.fr ↗ ↩ -

Steve Weisman, expert en cybersécurité - Expert cité sur les risques liés à l'absence de HTTPS.

« "vos données ne sont pas protégées", déplore l'expert en cybersécurité Steve Weisman »

journaldesfemmes.fr ↗ ↩ -

vos données ne sont pas protégées - Déclaration de Steve Weisman sur les risques liés à l'absence de HTTPS.

« "vos données ne sont pas protégées", déplore l'expert en cybersécurité Steve Weisman »

journaldesfemmes.fr ↗ ↩ -

L'absence de HTTPS augmente les risques d'usurpation bancaire et identitaire - Risques liés à l'absence de chiffrement.

« augmentant ainsi les risques d'usurpation bancaire et identitaire. »

journaldesfemmes.fr ↗ ↩ -

Les cookies disparaissent dès que vous fermez votre navigateur - Comportement des cookies inoffensifs.

« Certains sont plutôt inoffensifs, comme ceux qui disparaissent dès que vous fermez votre navigateur. »

journaldesfemmes.fr ↗ ↩ -

Certains cookies restent plus longtemps afin de pouvoir vous analyser correctement - Comportement des cookies persistants.

« D'autres restent plus longtemps afin de pouvoir vous analyser correctement. »

journaldesfemmes.fr ↗ ↩ -

cookies tiers, ceux qui viennent d'entreprises extérieures et qui servent souvent à vous pister (tracking) d'un site à l'autre - Définition des cookies tiers.

« Et puis il y a les cookies tiers, ceux qui viennent d'entreprises extérieures et qui servent souvent à vous pister (tracking) d'un site à l'autre. »

journaldesfemmes.fr ↗ ↩ -

Cris Angulo, expert en informatique - Expert cité sur la neutralité des cookies.

« comme le rappelle l'expert en informatique Cris Angulo au HuffPost, "les cookies ne sont ni bons ni mauvais" »

journaldesfemmes.fr ↗ ↩ -

les cookies ne sont ni bons ni mauvais, leur utilisation dépend surtout du choix de l'utilisateur et du site consulté - Déclaration de Cris Angulo sur la nature des cookies.

« "les cookies ne sont ni bons ni mauvais", leur utilisation dépend surtout du choix de l'utilisateur et du site consulté »

journaldesfemmes.fr ↗ ↩ -

Roberto Yus, chercheur en informatique - Chercheur cité sur les risques des cookies.

« Roberto Yus, chercheur en informatique, le résume ainsi: "Lorsque vous cliquez sur "autoriser tous les cookies", vous donnez carte blanche au site Web pour installer des traqueurs tiers." »

journaldesfemmes.fr ↗ ↩ -

Lorsque vous cliquez sur "autoriser tous les cookies", vous donnez carte blanche au site Web pour installer des traqueurs tiers - Déclaration de Roberto Yus sur les risques d'accepter tous les cookies.

« "Lorsque vous cliquez sur "autoriser tous les cookies", vous donnez carte blanche au site Web pour installer des traqueurs tiers." »

journaldesfemmes.fr ↗ ↩ -

Vos recherches, les pages que vous consultez ou encore le temps que vous passez sur un site peuvent être enregistrés, recoupés et utilisés pour dresser un profil très précis de vos habitudes - Conséquences de l'acceptation des cookies tiers.

« vos recherches, les pages que vous consultez ou encore le temps que vous passez sur un site peuvent être enregistrés, recoupés et utilisés pour dresser un profil très précis de vos habitudes. »

journaldesfemmes.fr ↗ ↩ -

Vérifier que le site sur lequel vous êtes est bien sécurisé avant d'accepter quoi que ce soit - Conseil pour éviter les risques liés aux cookies.

« vérifier que le site sur lequel vous êtes est bien sécurisé avant d'accepter quoi que ce soit. »

journaldesfemmes.fr ↗ ↩ -

Les cybercriminels pivoteront vers le vol de cookies et de jetons d'authentification plutôt que de mots de passe - Changement de stratégie des attaquants en raison de l'adoption croissante de l'authentification multi-facteurs (MFA).

« as multi-factor authentication becomes more common, cybercriminals will pivot to stealing authentication cookies and tokens rather than passwords »

securitybrief.co.uk ↗ ↩ -

Les attaquants exploiteront rapidement les cookies volés avant leur expiration - Objectif des cybercriminels après le vol de cookies d'authentification.

« Attackers will seek to exploit these stolen cookies quickly before expiry »

securitybrief.co.uk ↗ ↩ -

Les attaquants chercheront à insérer des backdoors et à maintenir un accès continu aux systèmes des victimes - Utilisation des cookies volés par les cybercriminels.

« aiming to insert backdoors and maintain ongoing access to victim systems »

securitybrief.co.uk ↗ ↩ -

Création de marketplaces en ligne pour le commerce et l'utilisation de cookies et jetons volés - Évolution du marché des exploits cybernétiques.

« Threat actors are expected to create rapid, online marketplaces for trading and use of stolen cookies and tokens »

securitybrief.co.uk ↗ ↩ -

cookies de session - Fichiers ciblés par les cybercriminels pour le piratage de sessions

« Ces petits fichiers stockés dans le navigateur permettent de rester connecté à un compte sans retaper son mot de passe »

numerama.com ↗ ↩ -

infostealers - Type de malwares spécialisés dans la collecte de données

« C’est précisément ce que visent les infostealers, les malwares spécialisés dans la collecte de données sur les machines compromises. »

numerama.com ↗ ↩ -

Lumma - Famille de malwares intégrant un module pour aspirer les cookies

« Des familles comme Lumma, par exemple, intègrent systématiquement un module chargé d’aspirer les cookies enregistrés par les navigateurs. »

numerama.com ↗ ↩ -

Les informations volées sont revendues sur des marchés cybercriminels - Utilisation des cookies volés par les cybercriminels

« Les informations volées sont ensuite revendues sur des marchés cybercriminels »

numerama.com ↗ ↩ -

session hijacking - Technique utilisant les cookies volés pour accéder aux comptes

« les acheteurs peuvent utiliser ces cookies pour se connecter directement aux comptes visés, une technique connue sous le nom de session hijacking. »

numerama.com ↗ ↩ -

Enquête IPsos.Digital 2025 pour Cybermalveillance.gouv.fr - Source de l'enquête citée sur l'hameçonnage.

« *Enquête IPsos.Digital 2025 pour Cybermalveillance.gouv.fr »

cybermalveillance.gouv.fr ↗ ↩ -

60% - Part des Français confrontés à de l'hameçonnage au cours des 12 derniers mois.

« 60% des Français ont été confrontés à de l’hameçonnage au cours des 12 derniers mois* »

cybermalveillance.gouv.fr ↗ ↩ -

5,1 millions - Nombre de visiteurs uniques sur Cybermalveillance.gouv.fr en 2025.

« En 2025, Cybermalveillance.gouv.fr a accueilli 5,1 millions de visiteurs uniques »

cybermalveillance.gouv.fr ↗ ↩ -

504 000 - Nombre de demandes d'assistance enregistrées par Cybermalveillance.gouv.fr en 2025.

« et enregistré plus de 504 000 demandes d’assistance. »

cybermalveillance.gouv.fr ↗ ↩ -

2 700 % - Augmentation des infractions d’atteintes aux systèmes de traitement automatiques de données entre 2017 et 2025.

« ont augmenté de 2 700 % entre 2017 et 2025. »

cnil.fr ↗ ↩ -

près de 50% - Augmentation des signalements de phishing en 2026 par rapport à 2025

« "On voit une augmentation de près de 50% par rapport à la moyenne quotidienne de ces signalements." »

rtbf.be ↗ ↩ -

25.000 à 27.000 signalements par jour - Moyenne quotidienne de signalements de phishing en 2025

« "On était autour de 25.000 à 27.000 signalements par jour (en 2025, ndlr)." »

rtbf.be ↗ ↩ -

environ 42.000 signalements en moyenne - Moyenne quotidienne de signalements de phishing dans les trois premiers mois de 2026

« "Et là, on est passé, dans les trois premiers mois de 2026, à environ 42.000 signalements en moyenne, donc près du double" »

rtbf.be ↗ ↩ -

49 millions d’euros - Montant détourné par phishing en Belgique en 2024

« "49 millions d’euros ont été détournés par ce biais en 2024." »

rtbf.be ↗ ↩ -

Michele Rignanese, porte-parole du Centre pour la cybersécurité en Belgique - Personne citée pour expliquer la hausse des signalements de phishing

« "On voit une augmentation de près de 50% par rapport à la moyenne quotidienne de ces signalements. On était autour de 25.000 à 27.000 signalements par jour (en 2025, ndlr). Et là, on est passé, dans les trois premiers mois de 2026, à environ 42.000 signalements en moyenne, donc près du double", nous explique Michele Rignanese, porte-parole du Centre pour la sécurité en Belgique. »

rtbf.be ↗ ↩ -

"On soupçonne que l’intelligence artificielle permet d’automatiser et de rendre cet ensemble de technologies plus accessibles à un plus grand nombre" - Déclaration de Michele Rignanese sur l'impact de l'IA dans les tentatives de phishing

« "On soupçonne que l’intelligence artificielle permet d’automatiser et de rendre cet ensemble de technologies plus accessibles à un plus grand nombre", estime Michelle Rignanese. »

rtbf.be ↗ ↩ -

2026 - Année de référence pour le rapport sur les tendances du phishing.

« The 2026 Phishing Trends Report is the industry’s leading benchmark for phishing attacks. »

hoxhunt.com ↗ ↩ -

4% - Part des attaques de phishing générées par IA avant la hausse de décembre 2025.

« Hoxhunt analysis revealed that under 5% of attacks on our 4 million users each month were AI-generated. »

hoxhunt.com ↗ ↩ -

56% - Part des attaques de phishing générées par IA après la hausse de décembre 2025.

« Their share of all reported attacks across the Hoxhunt global threat detection network soared from 4% to 56% over the holiday season. »

hoxhunt.com ↗ ↩ -

décembre 2025 - Période de la hausse des attaques de phishing générées par IA.

« In December, the forecast darkened into a thunderhead. Hoxhunt analysts uncovered a 14x surge in AI-generated phishing attacks. »

hoxhunt.com ↗ ↩ -

14x - Augmentation des attaques de phishing générées par IA en fin d'année 2025.

« Hoxhunt analysts uncovered a 14x surge in AI-generated phishing attacks that bypassed email filters and landed in inboxes. »

hoxhunt.com ↗ ↩ -

40% - Part des MCP (Model Context Protocols) analysés présentant des vulnérabilités en 2025

« 40% des MCP (Model Context Protocols) analysés présentaient des vulnérabilités »

siecledigital.fr ↗ ↩ -

$4.88M - Coût moyen estimé d'une violation de données due au phishing en 2025.

« Still the most common data breach vector, and the most costly, at an estimated $4.88M per phishing breach (IBM Cost of a Data Breach Report 2025). »

hoxhunt.com ↗ ↩ -

80 - 95% - Pourcentage des violations de données initiées par une attaque de phishing selon le *Comcast Business Cybersecurity Threat Report*.

« The Comcast Business Cybersecurity Threat Report says 80 - 95% of breaches are initiated by a phishing attack. »

hoxhunt.com ↗ ↩ -

16% - Part des ransomwares parmi les incidents en France en 2025

« la part des ransomwares recule à 16% »

siecledigital.fr ↗ ↩ -

6.8 million - Nombre de comptes WhatsApp supprimés pour liens avec des escroqueries au premier semestre 2025.

« WhatsApp removed 6.8 million accounts linked to large-scale scam operations during the first half of 2025. »

brightdefense.com ↗ ↩ -

23 au 27 mars 2026 - Période de l'opération nationale de prévention par simulation d'hameçonnage.

« Du 23 au 27 mars 2026, le ministère de l’Éducation nationale a conduit [.] une opération nationale de prévention de grande ampleur reposant sur une simulation d’hameçonnage. »

cnil.fr ↗ ↩ -

1 096 692 - Nombre de personnes ayant cliqué sur le lien frauduleux lors de la simulation d'hameçonnage.

« Parmi eux, 1 096 692 personnes ont cliqué sur ce lien, soit 12 % du public ciblé. »

cnil.fr ↗ ↩ -

12 % - Pourcentage du public ciblé ayant cliqué sur le lien frauduleux lors de la simulation.

« Parmi eux, 1 096 692 personnes ont cliqué sur ce lien, soit 12 % du public ciblé. »

cnil.fr ↗ ↩ -

Fermetures temporaires de services dans la région des Hauts-de-France à la fin de l'année 2025 - Conséquence d'attaques malveillantes ciblant les ENT et outils numériques de vie scolaire.

« Les vols de mots de passe et campagnes d’hameçonnage massives ont parfois conduit à des fermetures temporaires de services, comme ce fut le cas dans la région des Hauts-de-France à la fin de l’année 2025. »

cnil.fr ↗ ↩ -

9 avril 2026 - Date de déploiement de DBSC pour les utilisateurs Windows de Chrome

« Déployée le 9 avril 2026 pour les utilisateurs Windows de Google Chrome »

numerama.com ↗ ↩ -

Google Chrome - Navigateur concerné par le déploiement de DBSC

« Déployée le 9 avril 2026 pour les utilisateurs Windows de Google Chrome »

numerama.com ↗ ↩ -

DBSC (Device Bound Session Credentials) - Technologie développée par Google pour protéger les cookies de session

« Google a lancé dès 2024 le développement d’une réponse structurelle baptisée DBSC, pour Device Bound Session Credentials. »

numerama.com ↗ ↩ -

Chrome génère une paire de clés cryptographiques pour DBSC - Mécanisme technique de DBSC

« Concrètement, Chrome génère une paire de clés cryptographiques et stocke la clé privée dans la puce de sécurité de l’appareil »

numerama.com ↗ ↩ -

TPM (Trusted Platform Module) - Puce de sécurité sous Windows utilisée par DBSC

« stocke la clé privée dans la puce de sécurité de l’appareil, le TPM (Trusted Platform Module) sous Windows »

numerama.com ↗ ↩ -

Chrome doit prouver au serveur qu'il détient la clé privée pour renouveler un cookie de session - Fonctionnement de DBSC pour sécuriser les cookies

« Désormais, à chaque renouvellement de cookie de session, Chrome doit prouver au serveur qu’il détient bien cette clé, en signant un message avec elle. »

numerama.com ↗ ↩ -

Un attaquant ne peut pas renouveler un cookie volé sans la clé cryptographique - Limitation imposée par DBSC aux attaquants

« Lorsque le cookie expire, il devient donc impossible de le renouveler sans cette preuve cryptographique. »

numerama.com ↗ ↩ -

Secure Enclave - Puce de sécurité sous macOS utilisée par DBSC

« ou la Secure Enclave sous macOS »

numerama.com ↗ ↩ -

Extension de DBSC à macOS prévue dans les prochains mois - Plan de déploiement futur de DBSC

« avec une extension à macOS prévue dans les prochains mois. »

numerama.com ↗ ↩ -

Microsoft - Partenaire de Google pour le développement du standard DBSC

« Le standard a été conçu en partenariat avec Microsoft »

numerama.com ↗ ↩ -

DBSC est conçu pour devenir une norme web ouverte adoptable par d'autres navigateurs - Objectif à long terme pour DBSC

« dans le but d’en faire une norme web ouverte que d’autres navigateurs pourront adopter à terme. »

numerama.com ↗ ↩ -

Emmanuel Macron, président de la République française - Promesse de campagne liée au filtre national de cybersécurité.

« Ce texte concerne le "filtre national de cybersécurité", promesse de campagne d'Emmanuel Macron. »

zdnet.fr ↗ ↩ -

21 mai 2024 - Date de promulgation de la loi SREN.

« le filtre s'est concrétisé avec la loi SREN du 21 mai 2024. »

zdnet.fr ↗ ↩ -

septembre 2026 - Date prévue pour l'entrée en vigueur des décrets du filtre anti-arnaque.

« Le gouvernement envisage désormais une entrée en vigueur de ces décrets pour le mois de septembre 2026. »

zdnet.fr ↗ ↩ -

Office anti-cybercriminalité (OFAC), service chargé du pilotage du filtre anti-arnaque - Organisme responsable de la conception et du déploiement du filtre anti-arnaque.

« Le pilotage du projet revient désormais à l'Office anti-cybercriminalité (OFAC). Ce service assure la conception et le déploiement du dispositif après les difficultés des précédents porteurs. »

zdnet.fr ↗ ↩ -

sept jours - Durée initiale de l'avertissement affiché aux utilisateurs tentant de visiter un lien notifié.

« Cette mesure dure initialement sept jours. »

zdnet.fr ↗ ↩ -

15 mois - Durée maximale des mesures de blocage en cas de non-réaction du fournisseur de service.

« Le texte prévoit une durée maximale de 15 mois. »

zdnet.fr ↗ ↩ -

Eric Bothorel, député - Auteur d'une tribune critiquant les retards du filtre anti-arnaque.

« Dans une tribune publiée fin 2025, le député Eric Bothorel déplorait ainsi ces délais répétés. »

zdnet.fr ↗ ↩ -

fin 2025 - Période de publication d'une tribune critique sur les retards du filtre anti-arnaque.

« Dans une tribune publiée fin 2025, le député Eric Bothorel déplorait ainsi ces délais répétés. »

zdnet.fr ↗ ↩ -

Vérifier l'adresse, la présence du cadenas et les paramètres de cookies avant d'effectuer un achat sur un site inconnu - Conseil pour sécuriser ses achats en ligne.

« si vous êtes amené à effectuer un achat sur un site que vous n'avez jamais visité auparavant, prenez quelques secondes pour vérifier l'adresse, la présence du cadenas et les paramètres de cookies peut éviter de mauvaises surprises. »

journaldesfemmes.fr ↗ ↩

Sources

- Cybersécurité : accepter les cookies sans vérifier ce détail dans l'URL peut être risqué

- 200+ Phishing Statistics for 2026

- Les signalements de cas de phishing en forte hausse en 2026 : voici les signes qui doivent vous alerter

- Cybersécurité 2026 : l'IA accélère les attaques, la France en première ligne

- HP predicts surge in AI-driven cyber threats & cookie theft by 2026

- Lutte contre le phishing, tout ce qu'il faut savoir sur le futur filtre anti-arnaque prévu pour 2026

- Phishing Trends Report (Updated for 2026)

- Opération Cactus 2026 : renforcer durablement la sensibilisation de la communauté éducative aux cybermenaces

- DBSC : la nouveauté dans Google Chrome qui pourrait ruiner le business des hackers

- Lettre d'information n°60