Evalang piraté : 3 millions d’utilisateurs exposés, l’Éducation nationale encore touchée

Le groupe '111' revendique le vol de données personnelles couvrant dix ans d'historique sur la plateforme d'évaluation linguistique de France Éducation international

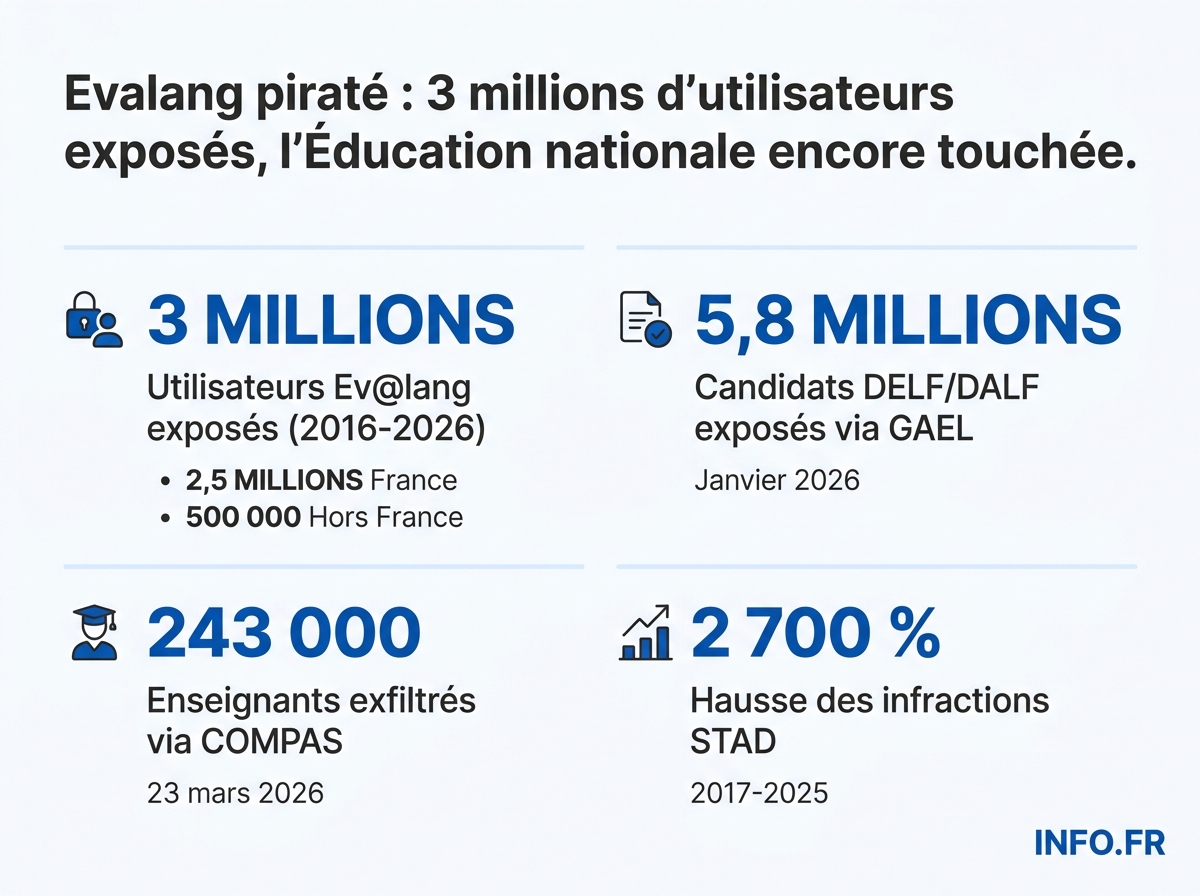

Le groupe de hackers '111' revendique le piratage d'Ev@lang. Plus de 3 millions d'utilisateurs exposés, dont 2,5 millions en France, sur dix ans d'historique. Quatrième brèche éducative en six mois.

- Le groupe '111' revendique le piratage d'Ev@lang, plateforme conçue par France Éducation international.

- Plus de 3 millions d'utilisateurs concernés, dont 2,5 millions en France, sur dix ans de données.

- Champs exposés nom, adresse, téléphone, email, identifiant et mot de passe - population mineure surexposée.

- Quatrième cyberattaque éducative majeure en six mois après GAEL, COMPAS et EduConnect.

- Aucune communication publique de France Éducation international ni prise de position de l'ANSSI à ce jour.

La quatrième brèche en six mois. Le groupe de hackers ‘111’ [1] a revendiqué début mai 2026 le piratage d’Ev@lang [2], plateforme d’évaluation linguistique conçue par France Éducation international [3], organisme certificateur reconnu pour sa conception et sa diffusion de diplômes de langue française [3]. Selon la revendication, plus de 3 millions de personnes [4] sont potentiellement concernées: environ 2,5 millions en France [5] et 500 000 hors de France [6].

La revendication daterait du 25 mars 2026 [7], avec une diffusion publique observée en mai 2026 [8]. Les données exposées couvriraient une période allant de 2016 à 2026 [9], soit dix années d’historique d’utilisateurs ayant passé un test sur la plateforme. La majorité des informations personnelles apparaîtrait principalement à partir de 2019 [10].

Une plateforme au cœur du dispositif scolaire français

Ev@lang n’est pas un service annexe. Conçu par France Éducation international, qui revendique plus de 35 années d’expérience [12] et plus de 700 000 apprenants évalués chaque année [13], le test évalue le français, l’anglais et l’arabe [14] sur 12 niveaux [15] alignés sur le Cadre européen commun de référence pour les langues [16]. Pour la version arabe, France Éducation international s’est associé à l’Institut du Monde arabe de Paris [17].

La plateforme s’inscrit dans le parcours scolaire officiel et le test, entièrement en ligne, dure entre 7 et 35 minutes maximum [18].

Des champs de données d’une gravité rare

Selon l’alerte publiée par FrenchBreaches, la fuite revendiquée porte sur un éventail de champs particulièrement sensible: civilité [19], nom [20], prénom [21], adresse postale [22], code postal [23], ville [24], pays [25], téléphone [26], adresse email [27], identifiant utilisateur [28] et mot de passe [29]. S’y ajoutent les dates d’inscription [30], du premier test [31] et de fin de test [32].

La présence de mots de passe dans la liste constitue le point le plus alarmant. Combinée à l’identifiant utilisateur, à l’adresse email et au téléphone, elle ouvre la voie à des compromissions en cascade sur tous les services où ces identifiants auraient été réutilisés.

Des mineurs surexposés

Une part significative des utilisateurs Ev@lang sont des élèves ayant passé le test en collège. La fuite expose donc une population mineure à un risque démultiplié. Comme le souligne un expert cité par le Café pédagogique, « le fait que cette fuite concerne majoritairement des mineurs amplifie fortement les risques, tels l’usurpation d’identité, le phishing ciblé » [33] se faisant passer pour un établissement scolaire, ainsi que l’ingénierie sociale fondée sur le parcours scolaire de l’enfant.

Selon plusieurs sources, le RGPD considère les données de mineurs comme méritant une protection spécifique: son considérant 38 rappelle que les enfants « peuvent être moins conscients des risques, des conséquences et des garanties concernées ». Cette protection renforcée pèse sur le responsable de traitement: sécurité par défaut, minimisation des données, et information adaptée. Les données collectées dès 2016 [9] sur des utilisateurs alors mineurs peuvent désormais être exploitées pour usurpation d’identité bancaire ou administrative.

Le cadre légal: RGPD et Code pénal

L’article 4.12 du RGPD définit une violation comme « une violation de la sécurité entraînant, de manière accidentelle ou illicite, la destruction, la perte, l’altération, la divulgation non autorisée de données à caractère personnel » [34]. Les obligations applicables figurent aux articles 33 et 34 du RGPD [35].

Le responsable du traitement doit notifier la CNIL [36] dans un délai maximal de 72 heures [37] après la découverte d’une violation entraînant un risque pour les droits et libertés des personnes. Si le risque est qualifié d’élevé, l’organisme doit également informer les personnes concernées dans les meilleurs délais [38].

Côté droit pénal français, deux régimes coexistent. Pour les attaquants, l’article 323-1 du Code pénal réprime l’accès ou le maintien frauduleux dans un système de traitement automatisé de données de deux ans d’emprisonnement et 60 000 euros d’amende, peines portées à trois ans et 100 000 euros lorsque l’intrusion entraîne suppression ou modification de données. L’article 323-3, qui vise l’extraction frauduleuse de données - précisément ce que revendique le groupe ‘111’ - punit ces faits de cinq ans d’emprisonnement et 150 000 euros d’amende. Pour le responsable de traitement, l’article 226-17 du Code pénal sanctionne quant à lui le manquement à l’obligation de sécurité des données personnelles de cinq ans d’emprisonnement et 300 000 euros d’amende. Cette dernière disposition pourrait nourrir, le cas échéant, une instruction visant France Éducation international [3] si l’enquête établissait des défauts de sécurité caractérisés.

Le silence de France Éducation international

À la date de cette publication, aucune communication officielle de France Éducation international sur l’incident Ev@lang n’a été identifiée. Le contraste avec la séquence GAEL est frappant: le 12 janvier 2026, France Éducation international détectait l’attaque [39]; peu après, l’organisme suspendait l’accès à la plateforme [40], notifiait la CNIL et déposait plainte [41]. Trois mois plus tard, sur une attaque revendiquée publiquement et étayée par des extraits de base de données, le silence prévaut.

Ce silence interroge sur deux plans. D’abord, l’article 34 du RGPD impose au responsable de traitement, en cas de risque élevé pour les personnes concernées, de les informer « dans les meilleurs délais ». La présence de mots de passe et de coordonnées personnelles de mineurs caractérise sans ambiguïté un risque élevé. Ensuite, l’absence de notification publique prive les utilisateurs concernés du réflexe le plus utile: changer leurs mots de passe et activer la double authentification sur les services tiers. Aucune information ne permet à ce stade de savoir si une notification confidentielle à la CNIL a été effectuée dans les 72 heures imparties.

La quatrième brèche éducative en six mois

L’incident Ev@lang s’inscrit dans une séquence ininterrompue. Entre le 9 et le 12 janvier 2026 [42], la plateforme GAEL [43], utilisée par France Éducation international pour la gestion des diplômes DELF et DALF [44], a été ciblée par une cyberattaque. Les premières investigations évoquaient environ 5 millions de candidats exposés [45]; le communiqué officiel ultérieur de France Éducation international a porté ce chiffre à 5,8 millions de candidats et diplômés [46] depuis 2005 [47]. L’écart entre les deux chiffres tient à un périmètre différent: la première estimation ne comptabilisait que les candidats actifs identifiés dans la base initialement consultée, tandis que le second intègre l’ensemble des candidats et lauréats archivés depuis 2005 selon la communication officielle. L’attaque s’est produite via la compromission d’au moins trois comptes externes [48], avec des identifiants et mots de passe valides [49].

En mars 2026 [50], les données personnelles de 243 000 enseignants [51] ont été exfiltrées, le 23 mars [52], du système d’information consacré à la gestion des stagiaires [53], selon Le Monde, là encore par usurpation d’un compte [54]. Des éléments concernant identité, adresse, numéro de téléphone et périodes d’absence des enseignants ont été diffusés sur le dark Net [55].

Le 12 avril 2026 [56], le groupe DumpSec [57] a annoncé la mise en vente d’une base issue d’EduConnect [58], plateforme officielle du ministère permettant aux élèves, parents et établissements de consulter notes et bulletins [58]. La base concernerait plus de 3,5 millions d’élèves [59], avec 7,2 millions de bulletins scolaires [60] et 400 000 rapports ASSR2 [61] revendiqués. La compromission aurait duré deux jours fin décembre 2025 [62]. Le ministère a confirmé l’incident, l’attribuant à l’usurpation d’identité du compte d’un personnel habilité survenue à la fin de l’année 2025 [63], via une faille identifiée et corrigée depuis [64].

Cette séquence n’est pas sans précédent. À l’échelle internationale, plusieurs incidents récents ont illustré la même vulnérabilité, selon plusieurs sources: la dépendance des systèmes éducatifs à des plateformes centralisées, dont la moindre intrusion produit des fuites massives.

L’angle mort: une opération de prévention rattrapée par les faits

Du 23 au 27 mars 2026 [65], le ministère de l’Éducation nationale [66] a conduit, en partenariat avec le ministère de l’Intérieur (COMCYBER-MI) [67], la section J3 du parquet de Paris [68], Cybermalveillance.gouv.fr [69] et la CNIL [70], une simulation nationale d’hameçonnage. Près de 10 millions de personnes [71] ont été impliquées; 1 096 692 [72] ont cliqué sur le lien frauduleux, soit 12 % du public ciblé [73]. La France figure désormais au deuxième rang mondial des fuites de données, signe que la prévention ne suffit plus à compenser des architectures fragiles.

L’augmentation des infractions d’atteintes aux systèmes de traitement automatisé de données atteint 2 700 % entre 2017 et 2025 [11]. Pour Édouard Geffray, ministre de l’Éducation nationale [74], « les usages numériques s’imposent dès le plus jeune âge, notre responsabilité est claire » [75]. Le paradoxe est cinglant: peu après la fin de l’opération Cactus 2026, le groupe ‘111’ revendiquait Ev@lang.

Ce que les sources ne disent pas

Plusieurs questions cruciales restent sans réponse à la date de publication. Aucun communiqué public de France Éducation international n’a été identifié sur l’incident Ev@lang. La notification à la CNIL, obligatoire dans les 72 heures [37], n’a fait l’objet d’aucune confirmation publique. La méthode d’intrusion utilisée par ‘111’ n’a pas été documentée par une source indépendante. Et l’allégation du groupe selon laquelle la faille n’aurait pas été corrigée n’a pu être vérifiée par les canaux usuels - elle reste à ce stade une revendication unilatérale d’attaquants.

Aucune source consultée ne mentionne une intervention ou une prise de position publique de l’Agence nationale de la sécurité des systèmes d’information (ANSSI) [76] sur cet incident, ni sur la séquence des quatre brèches éducatives qui se sont succédé depuis janvier 2026. Cette absence est notable: l’ANSSI avait été saisie lors de l’incident EduConnect, comme l’avait précisé le ministère. Sa parole publique sur la séquence consolidée demeure inaudible.

Le compte Twitter @cybergrp_111 ne comptait que 21 abonnés au moment de la revendication, un profil faible qui contraste avec l’ampleur revendiquée. Mais les extraits de base de données publiés en preuve, ainsi que l’alerte indépendante émise par le Café pédagogique sur la fuite EduConnect parallèle, indiquent que les revendications du moment, prises ensemble, dessinent un éducatif sous tension permanente.

Recommandations pour les utilisateurs concernés

Les utilisateurs ayant passé un test Ev@lang depuis 2016 [9] - en particulier les collégiens et anciens collégiens - devraient considérer leurs identifiants comme compromis. Le réflexe immédiat: changer tout mot de passe réutilisé sur d’autres services, activer la double authentification partout où elle est disponible, et se montrer vigilant face aux courriels et SMS d’hameçonnage exploitant des données scolaires (nom de l’établissement, classe, dates de tests). Pour les parents d’élèves mineurs, la surveillance des sollicitations entrantes - appels, SMS, courriels mentionnant l’établissement - doit être accrue dans les semaines qui viennent.

Sources

Voir le détail de chaque fait sourcé (76)

-

le groupe de hackers '111' - Auteur revendiqué de la cyberattaque

« la fuite de données revendiquée par le groupe de hackers '111'. »

frenchbreaches.com ↗ ↩ -

Ev@lang, plateforme d’évaluation en langues utilisée dans un cadre éducatif - Plateforme visée par une fuite de données

« Ev@lang est une plateforme d’évaluation en langues utilisée notamment dans un cadre éducatif. »

frenchbreaches.com ↗ ↩ -

France Éducation international, organisme certificateur reconnu pour sa conception et sa diffusion des diplômes du ministère de l’éducation nationale, les DILF, DELF et DALF - Présentation de l'organisme derrière Ev@lang.

« France Éducation international est un organisme certificateur reconnu pour sa conception et sa diffusion des diplômes du ministère de l’éducation nationale, les DILF, DELF et DALF. »

france-education-international.fr ↗ ↩ -

plus de 3 millions de personnes - Nombre potentiel de personnes concernées par la fuite

« plus de 3 millions de personnes pourraient être potentiellement concernées »

frenchbreaches.com ↗ ↩ -

environ 2,5 millions en France - Nombre de personnes concernées en France

« environ 2,5 millions en France »

frenchbreaches.com ↗ ↩ -

500 000 hors France - Nombre de personnes concernées hors France

« 500 000 hors France »

frenchbreaches.com ↗ ↩ -

25 mars 2026 - Date de la revendication du piratage

« La revendication du piratage daterait du 25 mars 2026 »

frenchbreaches.com ↗ ↩ -

mai 2026 - Date de la diffusion publique des données

« avec une diffusion publique observée en mai 2026 »

frenchbreaches.com ↗ ↩ -

2016 à 2026 - Période couverte par les données exposées

« les données concernées couvriraient une période allant de 2016 à 2026 »

frenchbreaches.com ↗ ↩ -

2019 - Année à partir de laquelle la majorité des informations personnelles apparaîtrait

« La majorité des informations personnelles apparaîtrait principalement à partir de 2019 »

frenchbreaches.com ↗ ↩ -

2 700 % - Augmentation des infractions d’atteintes aux systèmes de traitement automatiques de données entre 2017 et 2025.

« ont augmenté de 2 700 % entre 2017 et 2025. »

cnil.fr ↗ ↩ -

plus de 35 années d’expérience dans l’évaluation du français langue étrangère - Expérience de France Éducation international en évaluation.

« Avec plus de 35 années d’expérience dans l’évaluation du français langue étrangère. »

france-education-international.fr ↗ ↩ -

plus de 700 000 apprenants évalués chaque année - Nombre d'apprenants évalués annuellement par France Éducation international.

«.et plus de 700 000 apprenants évalués chaque année. »

france-education-international.fr ↗ ↩ -

Ev@lang, outil d’évaluation des compétences en français, en anglais et en arabe - Langues évaluées par Ev@lang.

« Ev@lang évalue le français, l’anglais et l’arabe. »

france-education-international.fr ↗ ↩ -

12 niveaux de sortie - Nombre de niveaux de compétence évalués par Ev@lang.

« 12 niveaux pour des résultats précis et également un niveau "A1 non atteint": A1, A1+, A2, A2+, B1-, B1, B1+, B2-, B2, B2+, C1, C2. »

france-education-international.fr ↗ ↩ -

Cadre européen commun de référence pour les langues (CECRL) - Référentiel utilisé pour aligner les niveaux de Ev@lang.

« Ev@lang est aligné sur les niveaux de compétences du Cadre européen commun de référence pour les langues (CECRL). »

france-education-international.fr ↗ ↩ -

l’Institut du Monde arabe de Paris, organisme panarabe d’envergure internationale dont l’une des nombreuses missions est la promotion, l’enseignement et l’apprentissage de la langue arabe - Partenaire de France Éducation international pour la conception d’Ev@lang en langue arabe.

«.l’Institut du Monde arabe de Paris, organisme panarabe d’envergure internationale, dont l’une des nombreuses missions est la promotion, l’enseignement et l’apprentissage de la langue arabe. »

france-education-international.fr ↗ ↩ -

entre 7 et 35 minutes au maximum - Durée du test Ev@lang.

« Ev@lang permet une évaluation fiable et rapide: entre 7 et 35 minutes au maximum. »

france-education-international.fr ↗ ↩ -

Civilité - Champ de données potentiellement exposé dans la fuite.

« Civilité »

frenchbreaches.com ↗ ↩ -

Nom - Champ de données potentiellement exposé dans la fuite.

« Nom »

frenchbreaches.com ↗ ↩ -

Prénom - Champ de données potentiellement exposé dans la fuite.

« Prénom »

frenchbreaches.com ↗ ↩ -

Adresse - Champ de données potentiellement exposé dans la fuite.

« Adresse »

frenchbreaches.com ↗ ↩ -

Code postal - Champ de données potentiellement exposé dans la fuite.

« Code postal »

frenchbreaches.com ↗ ↩ -

Ville - Champ de données potentiellement exposé dans la fuite.

« Ville »

frenchbreaches.com ↗ ↩ -

Pays - Champ de données potentiellement exposé dans la fuite.

« Pays »

frenchbreaches.com ↗ ↩ -

Téléphone - Champ de données potentiellement exposé dans la fuite.

« Téléphone »

frenchbreaches.com ↗ ↩ -

Adresse email - Champ de données potentiellement exposé dans la fuite.

« Adresse email »

frenchbreaches.com ↗ ↩ -

Identifiant utilisateur - Champ de données potentiellement exposé dans la fuite.

« Identifiant utilisateur »

frenchbreaches.com ↗ ↩ -

Mot de passe - Champ de données potentiellement exposé dans la fuite.

« Mot de passe »

frenchbreaches.com ↗ ↩ -

Date d’inscription - Champ de données potentiellement exposé dans la fuite.

« Date d’inscription »

frenchbreaches.com ↗ ↩ -

Date du premier test - Champ de données potentiellement exposé dans la fuite.

« Date du premier test »

frenchbreaches.com ↗ ↩ -

Date de fin de test - Champ de données potentiellement exposé dans la fuite.

« Date de fin de test »

frenchbreaches.com ↗ ↩ -

Le fait que cette fuite concerne majoritairement des mineurs amplifie fortement les risques, tels l’usurpation d’identité, le phishing ciblé (se faisant passer pour un établissement scolaire), l’ingénierie sociale basée sur le parcours scolaire, l’atteinte à la vie privée des élèves ou la revente et - Risques associés à la fuite de données concernant des mineurs.

« « Le fait que cette fuite concerne majoritairement des mineurs amplifie fortement les risques, tels l’usurpation d’identité, le phishing ciblé (se faisant passer pour un établissement scolaire), l’ingénierie sociale basée sur le parcours scolaire, l’atteinte à la vie privée des élèves ou la revente et exploitation des données sur des forums spécialisés » »

cafepedagogique.net ↗ ↩ -

une violation de la sécurité entraînant, de manière accidentelle ou illicite, la destruction, la perte, l'altération, la divulgation non autorisée de données à caractère personnel transmises, conservées ou traitées d'une autre manière, ou l'accès non autorisé à de telles données - Définition légale d'une violation de données personnelles selon le RGPD.

« une violation de la sécurité entraînant, de manière accidentelle ou illicite, la destruction, la perte, l'altération, la divulgation non autorisée de données à caractère personnel transmises, conservées ou traitées d'une autre manière, ou l'accès non autorisé à de telles données »

cnil.fr ↗ ↩ -

Le RGPD définit l'obligation de notifier les violations de données personnelles aux articles 33 et 34 - Articles du RGPD encadrant les obligations en cas de violation de données.

« Les nouvelles obligations concernant les violations de données sont prévues par les articles 33 et 34 du RGPD »

cnil.fr ↗ ↩ -

CNIL (Commission Nationale de l'Informatique et des Libertés, autorité de contrôle en France pour le RGPD) - Autorité compétente pour la notification des violations de données personnelles en France.

« Notification à la CNIL, dans un délai maximal de 72h »

cnil.fr ↗ ↩ -

72h - Délai maximal pour notifier la CNIL en cas de violation de données personnelles.

« Notification à la CNIL, dans un délai maximal de 72h »

cnil.fr ↗ ↩ -

L'information des personnes concernées est obligatoire si la violation entraîne un risque élevé pour leurs droits et libertés - Condition d'information des personnes concernées.

« Si la violation entraîne un risque élevé pour les droits et libertés des personnes concernées, le responsable du traitement: Information des personnes concernées dans les meilleurs délais »

cnil.fr ↗ ↩ -

France Éducation international a détecté l'incident de cybersécurité le lundi 12 janvier 2026 au matin - Date de détection de la cyberattaque.

« L’incident de cybersécurité a été détecté le lundi 12 janvier 2026 au matin »

france-education-international.fr ↗ ↩ -

France Éducation international a suspendu l'accès à la plateforme GAEL à titre conservatoire - Mesure prise après la détection de la cyberattaque.

« L’accès à la plateforme GAEL a été immédiatement suspendu à titre conservatoire »

france-education-international.fr ↗ ↩ -

France Éducation international a notifié la CNIL et déposé plainte - Démarches administratives engagées suite à l'incident.

« Une notification à la CNIL et un dépôt de plainte sont en cours »

france-education-international.fr ↗ ↩ -

entre le vendredi 9 janvier et le lundi 12 janvier 2026 - Période durant laquelle la cyberattaque a ciblé la plateforme GAEL.

« un acte de cyber-malveillance a ciblé, entre le vendredi 9 janvier et le lundi 12 janvier 2026, la plateforme GAEL »

france-education-international.fr ↗ ↩ -

France Éducation international, organisme en charge de la gestion des diplômes DELF et DALF - Organisation victime de la cyberattaque.

« France Éducation international informe qu’un acte de cyber-malveillance a ciblé [.] la plateforme GAEL, utilisée pour la gestion des diplômes DELF et DALF »

france-education-international.fr ↗ ↩ -

DELF et DALF, diplômes de langue française - Diplômes concernés par la cyberattaque.

« la plateforme GAEL, utilisée pour la gestion des diplômes DELF et DALF »

france-education-international.fr ↗ ↩ -

5 millions - Nombre approximatif de candidats dont les données personnelles ont été exposées.

« Les données concernées portent sur environ 5 millions de candidats »

france-education-international.fr ↗ ↩ -

5,8 millions - Nombre précis de candidats et diplômés dont les données d'état civil ont été récupérées.

« récupéré les données d’état civil de 5,8 millions de candidats et diplômés »

france-education-international.fr ↗ ↩ -

depuis 2005 - Période couverte par les données exposées des candidats et lauréats.

« des candidats et lauréats de ces diplômes depuis 2005 »

france-education-international.fr ↗ ↩ -

Un pirate a accédé à la plateforme GAEL via la compromission d'au moins trois comptes externes - Origine de la cyberattaque selon les premières investigations.

« L’incident a eu lieu à la suite de la compromission d’au moins trois comptes externes à partir desquels un pirate a accédé [.] à notre plateforme »

france-education-international.fr ↗ ↩ -

Le pirate a utilisé des identifiants et des mots de passe valides pour accéder à la plateforme GAEL - Méthode utilisée par le pirate pour accéder à la plateforme.

« le pirate a utilisé des identifiants et des mots de passe valides pour accéder à la plateforme »

france-education-international.fr ↗ ↩ -

mars 2026 - Date à laquelle l'Éducation nationale a confirmé une fuite massive via son système COMPAS.

« En mars 2026, c’était au tour de l’Éducation nationale de confirmer une fuite massive via son système COMPAS »

journaldugeek.com ↗ ↩ -

243 000 - Nombre d'enseignants dont les données personnelles ont été exposées via le système COMPAS.

« exposant les données personnelles de 243 000 enseignants »

journaldugeek.com ↗ ↩ -

23 mars - Date de l’exfiltration des données de 243 000 enseignants.

« Le 23 mars, ce sont les données de 243 000 enseignants qui ont été exfiltrées »

lemonde.fr ↗ ↩ -

système d’information consacré à la gestion des stagiaires - Système ciblé lors de l’exfiltration des données des enseignants.

« les données de 243 000 enseignants qui ont été exfiltrées du système d’information consacré à la gestion des stagiaires »

lemonde.fr ↗ ↩ -

Les données de 243 000 enseignants ont été exfiltrées du système d’information consacré à la gestion des stagiaires par usurpation d’un compte - Méthode et cible de l’exfiltration des données enseignantes.

« les données de 243 000 enseignants qui ont été exfiltrées du système d’information consacré à la gestion des stagiaires, là encore par usurpation d’un compte »

lemonde.fr ↗ ↩ -

Des éléments concernant l’identité, l’adresse, le numéro de téléphone et les périodes d’absence des enseignants ont été diffusés sur le dark Net - Nature des données enseignantes diffusées et leur destination.

« Des éléments concernant leur identité, leurs adresse et numéro de téléphone ainsi que leurs périodes d’absence ont été diffusées sur le dark Net »

lemonde.fr ↗ ↩ -

12 avril 2026 - Date à laquelle le groupe de hackers DumpSec a annoncé la mise en vente d'une base de données issue d'EduConnect.

« Ce 12 avril 2026, un groupe de hackers connu sous le nom de DumpSec a annoncé avoir mis en vente une base de données issue d’EduConnect »

journaldugeek.com ↗ ↩ -

DumpSec, groupe de hackers - Groupe de hackers ayant annoncé la mise en vente de données issues d'EduConnect.

« un groupe de hackers connu sous le nom de DumpSec »

journaldugeek.com ↗ ↩ -

EduConnect, plateforme officielle du ministère de l'Éducation nationale permettant aux élèves, parents et établissements scolaires de consulter notes, bulletins et démarches administratives - Plateforme officielle du ministère de l'Éducation nationale concernée par la fuite de données.

« EduConnect, la plateforme officielle du ministère qui permet aux élèves, aux parents et aux établissements scolaires de consulter leurs notes, bulletins et démarches administratives »

journaldugeek.com ↗ ↩ -

plus de 3,5 millions - Nombre estimé d'élèves concernés par la base de données mise en vente, selon French Breaches.

« cette base concernerait plus de 3,5 millions d’élèves »

journaldugeek.com ↗ ↩ -

7,2 millions - Nombre de bulletins scolaires revendiqués comme compromis par DumpSec.

« 7,2 millions de bulletins scolaires »

journaldugeek.com ↗ ↩ -

400 000 - Nombre de rapports ASSR2 revendiqués comme compromis par DumpSec.

« 400 000 rapports ASSR2 (l’attestation scolaire de sécurité routière délivrée au collège) »

journaldugeek.com ↗ ↩ -

deux jours - Durée de la compromission des données fin décembre 2025.

« La compromission aurait duré deux jours fin décembre 2025 »

journaldugeek.com ↗ ↩ -

fin de l'année 2025 - Période de l'usurpation d'identité du compte d'un personnel habilité

« usurpation d'identité du compte d’un personnel habilité survenue à la fin de l'année 2025 »

education.gouv.fr ↗ ↩ -

décembre 2025 - Date d'identification d'une faille de sécurité

« Une faille de sécurité dans ce service, identifiée en décembre 2025 »

education.gouv.fr ↗ ↩ -

23 au 27 mars 2026 - Période de l'opération nationale de prévention Cactus 2026.

« Du 23 au 27 mars 2026, le ministère de l’Éducation nationale a conduit [.] une opération nationale de prévention de grande ampleur reposant sur une simulation d’hameçonnage. »

cnil.fr ↗ ↩ -

ministère de l’Éducation nationale - Acteur principal de l'opération Cactus 2026.

« Le ministère de l’Éducation nationale a conduit une opération nationale de prévention de grande ampleur reposant sur une simulation d’hameçonnage. »

cnil.fr ↗ ↩ -

ministère de l’Intérieur (COMCYBER-MI) - Partenaire de l'opération Cactus 2026.

« en partenariat avec le ministère de l’Intérieur (COMCYBER-MI), le ministère de la Justice [.] l’opération nationale de prévention de grande ampleur »

cnil.fr ↗ ↩ -

ministère de la Justice (section de lutte contre la cybercriminalité du parquet de Paris (J3) et direction des affaires criminelles et des grâces) - Partenaire de l'opération Cactus 2026.

« en partenariat avec [.] le ministère de la Justice (section de lutte contre la cybercriminalité du parquet de Paris (J3) et direction des affaires criminelles et des grâces), Cybermalveillance.gouv.fr [.] l’opération nationale de prévention »

cnil.fr ↗ ↩ -

Cybermalveillance.gouv.fr (GIP ACYMA) - Partenaire de l'opération Cactus 2026.

« en partenariat avec [.] Cybermalveillance.gouv.fr (GIP ACYMA) la CNIL ainsi que le groupe France Télévisions [.] l’opération nationale de prévention »

cnil.fr ↗ ↩ -

CNIL - Partenaire de l'opération Cactus 2026.

« en partenariat avec [.] la CNIL ainsi que le groupe France Télévisions, l’UNAF et l’association E-enfance/3018, une opération nationale de prévention »

cnil.fr ↗ ↩ -

près de 10 millions - Nombre de personnes impliquées dans l'opération Cactus 2026.

« Près de 10 millions de personnes réparties sur l’ensemble du territoire national, y compris -mer, ont donc été impliquées dans l’opération Cactus 2026 »

cnil.fr ↗ ↩ -

1 096 692 - Nombre de personnes ayant cliqué sur le lien frauduleux lors de la simulation d'hameçonnage.

« Parmi eux, 1 096 692 personnes ont cliqué sur ce lien, soit 12 % du public ciblé. »

cnil.fr ↗ ↩ -

12 % - Pourcentage du public ciblé ayant cliqué sur le lien frauduleux lors de la simulation d'hameçonnage.

« Parmi eux, 1 096 692 personnes ont cliqué sur ce lien, soit 12 % du public ciblé. »

cnil.fr ↗ ↩ -

Édouard Geffray, ministre de l’Éducation nationale - Auteur d'une déclaration sur l'opération Cactus 2026.

« Pour Édouard Geffray, ministre de l’Éducation nationale, « À l’heure où les usages numériques s’imposent dès le plus jeune âge [.] face aux cyberattaques. » »

cnil.fr ↗ ↩ -

À l’heure où les usages numériques s’imposent dès le plus jeune âge, notre responsabilité est claire: donner à chaque maillon de la communauté éducative - élèves, personnels et parents - les clés pour comprendre, anticiper et déjouer les menaces en ligne. L’opération Cactus constitue à ce titre une - Déclaration d'Édouard Geffray, ministre de l’Éducation nationale, sur l'opération Cactus 2026.

« Pour Édouard Geffray, ministre de l’Éducation nationale, « À l’heure où les usages numériques s’imposent dès le plus jeune âge, notre responsabilité est claire: donner à chaque maillon de la communauté éducative - élèves, personnels et parents - les clés pour comprendre, anticiper et déjouer les menaces en ligne. L’opération Cactus constitue à ce titre une action pédagogique, concrète et ancrée dans le réel, pour former des citoyens éclairés, capables d’adopter les bons réflexes face aux cybera »

cnil.fr ↗ ↩ -

Agence nationale de la sécurité des systèmes d'information (ANSSI) - Organisation saisie après l'incident

« L'Agence nationale de la sécurité des systèmes d'information (ANSSI) »

education.gouv.fr ↗ ↩

Sources

- Ev@lang, plateforme liée à l’Éducation nationale, visée par une fuite massive de données

- Piratage massif de l'Éducation nationale : les données de vos enfants ont fuité, faut

- Ev@lang, le test de positionnement en langue par les experts en évaluation

- Incident de sécurité affectant les données de certains élèves de l'Éducation nationale

- Incident sur la plateforme GAEL - diplômes DELF-DALF

- Fuite de données : Ev@lang du 9 mai 2026

- Opération Cactus 2026 : renforcer durablement la sensibilisation de la communauté éducative aux cybermenaces

- Nouvelle fuite de données : 3,5 millions d’élèves concernés

- L’éducation nationale, une cible vulnérable face aux cyberattaques

- Violations de données personnelles : les règles à suivre