Faille critique dans Xen : une VM peut prendre le contrôle de l’hôte physique

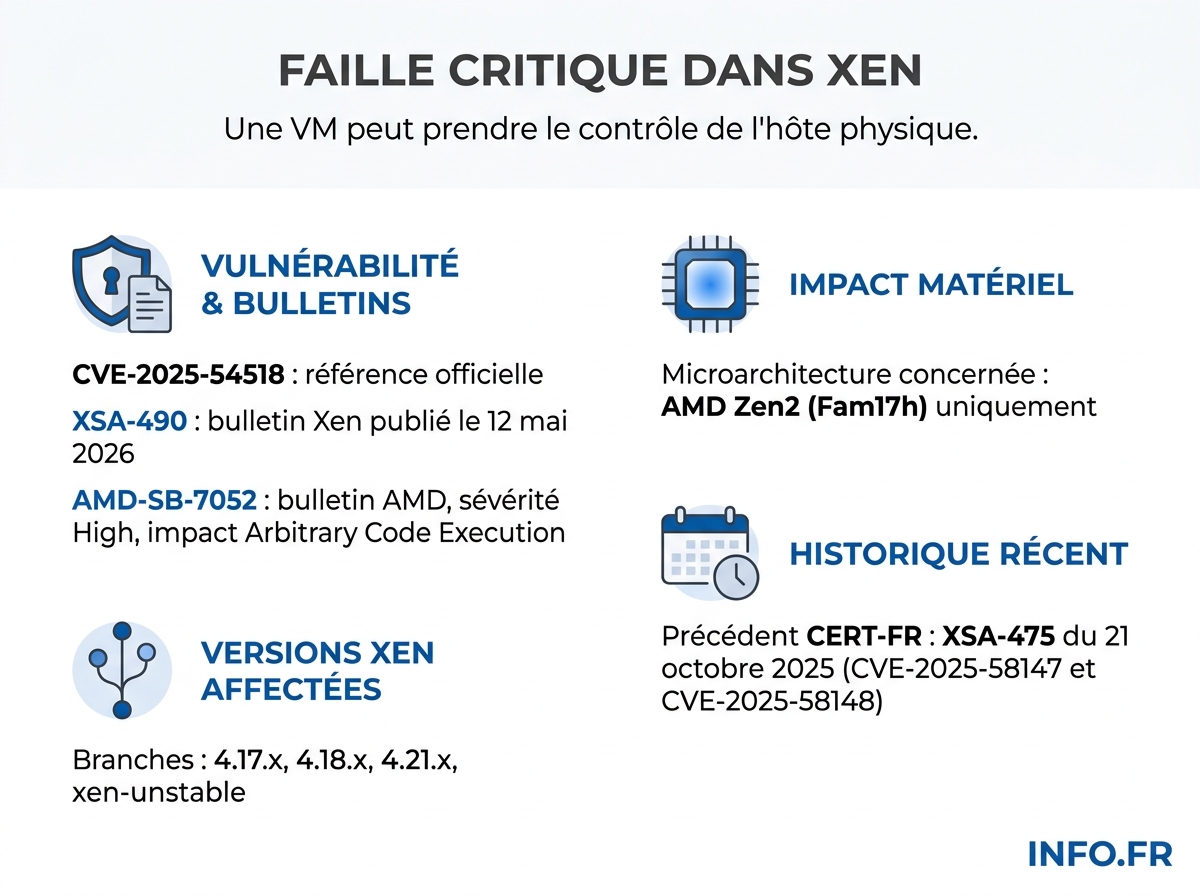

Le CERT-FR alerte sur CVE-2025-54518, une vulnérabilité du cache d'opcodes des processeurs AMD Zen2 qui ouvre un scénario d'évasion guest-to-host dans les environnements virtualisés.

Le CERT-FR a publié un avis sur une faille de Xen permettant à du code invité d'escalader ses privilèges jusqu'à l'hôte. Les administrateurs sont appelés à patcher sans délai.

- Le CERT-FR a publié l'avis CERTFR-2026-AVI-0579 sur la vulnérabilité CVE-2025-54518 dans Xen.

- La faille trouve son origine dans le cache d'opcodes des processeurs AMD Zen2 (famille Fam17h), pas dans le code de Xen.

- Impact du code invité peut escalader ses privilèges jusqu'à l'hôte physique (guest-to-host).

- Versions Xen 4.17.x, 4.18.x, 4.21.x et xen-unstable sont concernées patches XSA-490 disponibles.

- Périmètre matériel restreint EPYC 7002 « Rome », Ryzen 3000 « Matisse » et Threadripper 3000 « Castle Peak » uniquement Zen3 et Zen4 hors périmètre.

- Aucun opérateur cloud français (OVHcloud, Scaleway, Outscale) n'a communiqué publiquement sur l'impact à ce jour.

L’Agence nationale de la sécurité des systèmes d’information [1] a publié, via son CERT-FR, l’avis CERTFR-2026-AVI-0579 signalant une vulnérabilité dans l’hyperviseur Xen [2]. Le défaut permet « à un attaquant de provoquer une élévation de privilèges » [3], une formulation lapidaire qui masque un scénario redouté des hébergeurs: l’évasion d’une machine virtuelle vers l’hôte physique.

La faille porte la référence CVE-2025-54518 [4]. Elle est documentée dans le bulletin XSA-490 publié par le projet Xen le 12 mai 2026 [5][6], sous l’intitulé « x86: CPU Opcode Cache corruption » [7].

Une faille qui vient du silicium, pas du logiciel

La racine du problème n’est pas dans Xen mais dans le processeur. « AMD have disclosed a potential vulnerability in certain CPUs which can cause instructions to execute at a higher privilege » [8], indique le bulletin Xen. AMD [9] a parallèlement publié son propre avis, référencé AMD-SB-7052 [10], qui classe l’impact en « Arbitrary Code Execution » [11] avec une sévérité « High » [12].

Le constructeur précise avoir « identifié une vulnérabilité dans le cache d’opérations (op/µop) sur les produits basés sur Zen 2 » [13]. Selon le bulletin Xen, les CPU concernés sont les « AMD Fam17h CPUs (Zen2 microarchitecture) » [14] - la famille Fam17h couvre, selon plusieurs sources, plusieurs microarchitectures (Zen, Zen+ et Zen 2), mais seules les références bâties sur Zen 2 sont visées par cette vulnérabilité. « Other AMD CPUs and CPUs from other manufacturers are not known to be affected » [15], précise le bulletin Xen - un périmètre qui exclut donc les générations plus récentes ainsi que les déclinaisons Zen et Zen+ de Fam17h.

Ce type de coordination multi-couches entre fabricant de silicium, éditeurs de systèmes d’exploitation et hyperviseurs n’est pas inédit. CVE-2025-54518 s’inscrit dans la famille d’incidents où la frontière entre matériel et logiciel devient le point faible, à l’image d’épisodes antérieurs ayant nécessité une synchronisation prolongée entre fondeurs et écosystème logiciel.

Le scénario qui inquiète: du guest à l’hôte

C’est la portée de l’escalade qui fait basculer l’avis dans la catégorie critique. Selon le bulletin XSA-490, « du code de n’importe quel niveau de privilège peut escalader vers un niveau supérieur, y compris de l’espace utilisateur vers le noyau, et de l’invité vers l’hôte » [16]. Traduction opérationnelle: un attaquant disposant d’une simple VM louée sur une infrastructure mutualisée peut, en théorie, prendre la main sur l’hyperviseur - et donc sur l’ensemble des autres machines virtuelles cohabitant sur la même lame physique.

Cette catégorie d’attaque est précisément celle que la documentation de référence sur les hyperviseurs classe parmi les risques majeurs: « la prise de contrôle par un acteur malveillant [.] de la couche d’abstraction depuis un système invité » [17], avec comme conséquence « la fuite d’information ou des perturbations du système pouvant aller jusqu’à l’indisponibilité d’un service » [18]. Dans un datacenter, « la panne d’une ressource commune peut engendrer l’indisponibilité simultanée de plusieurs systèmes » [19].

Versions affectées et patches disponibles

Le CERT-FR liste quatre branches concernées: Xen 4.17.x sans les correctifs xsa490-4.17-1.patch ou xsa490-4.17-2.patch [20], Xen 4.18.x sans xsa490-4.21.patch [21], Xen 4.21.x sans xsa490-4.21.patch [22], et xen-unstable sans xsa490.patch [23]. Le projet Xen précise une subtilité technique: pour la branche 4.17, « patch 1 is a backport of a change which only went back as far as 4.18 under normal bugfix rules » [24], couplé au correctif XSA-940 [25].

La parade existe: « Applying the appropriate attached patch resolves this issue » [26]. Le CERT-FR renvoie ses lecteurs vers la procédure standard: « se référer au bulletin de sécurité de l’éditeur pour l’obtention des correctifs » [27].

Une réponse à plusieurs étages

La particularité de cet incident tient à la coordination requise entre éditeurs logiciels et fabricants de silicium. AMD indique avoir « coordonné avec les éditeurs de systèmes d’exploitation sur des mitigations OS-level » [30] tout en préparant des correctifs firmware diffusés aux Original Equipment Manufacturers [31]. Concrètement, un administrateur diligent devra appliquer le patch Xen, surveiller la sortie d’un correctif BIOS chez son fournisseur de serveurs, et vérifier que son noyau hôte intègre les mitigations correspondantes.

Quel parc réellement vulnérable? Zen 2 au sein de Fam17h

Les bulletins AMD et Xen sont clairs sur le périmètre: la vulnérabilité ne concerne que les déclinaisons Zen 2 [14][13]. La famille Fam17h, à laquelle ces puces appartiennent, regroupe selon plusieurs sources plusieurs microarchitectures successives (Zen, Zen+ et Zen 2); seules les références basées sur Zen 2 sont visées par CVE-2025-54518. Or les marques EPYC [32], Ryzen [33] et Threadripper [34] couvrent plusieurs générations de microarchitectures. Toutes ne sont donc pas affectées: selon le périmètre annoncé par les sources, seules les références bâties sur Zen 2 sont vulnérables. Les autres CPU AMD et ceux d’autres fabricants ne sont, à ce stade, pas connus pour être affectés [15].

Cette précision matière car les processeurs Zen 2 ont équipé une part substantielle des serveurs de datacenter, soit l’ossature d’une fraction non négligeable des infrastructures cloud françaises. Aucun des grands opérateurs hexagonaux nommément exposés à ce type de socle - OVHcloud, Scaleway, 3DS Outscale - n’a communiqué publiquement sur l’impact de CVE-2025-54518 sur ses infrastructures au moment de la publication de cet article. Aucune source consultée n’évoque non plus d’exploitation sauvage de la faille.

Xen, une cadence d’avis qui interroge

Ce que cet épisode met en lumière, c’est la régularité avec laquelle Xen apparaît dans les bulletins du CERT-FR. Un précédent avis alertait déjà sur des vulnérabilités permettant « une élévation de privilèges, une atteinte à la confidentialité des données et un déni de service » [35], touchant simultanément les branches 4.17.x, 4.18.x, 4.19.x et 4.20.x [36][37][38][39]. Le bulletin de référence, XSA-475 du 21 octobre 2025 [40][41], regroupait les CVE-2025-58147 [42] et CVE-2025-58148 [43]. Quelques mois plus tard, le scénario se répète - avec cette fois une cause matérielle qui complique la remédiation.

Aucune des sources consultées pour cet article ne fournit de bilan statistique consolidé sur le nombre total d’avis XSA publiés sur une période donnée, ni sur une tendance comparée à d’autres hyperviseurs. Ce silence statistique est en soi notable: ni l’ANSSI ni le projet Xen ne communiquent publiquement de tableau de bord agrégé permettant d’objectiver la cadence des vulnérabilités. Pour les RSSI, l’évaluation du risque résiduel d’un socle Xen repose donc sur une lecture au cas par cas des bulletins, sans métrique de référence partagée par la communauté.

Vérification formelle: pourquoi le cache d’opcodes échappe à l’audit

L’incident illustre une limite ancienne et structurelle des piles d’hyperviseurs. La littérature en sécurité informatique rappelle que « les meilleures techniques de vérification disponibles peuvent gérer environ 10K lignes de code » [44], alors que Xen en cumule plusieurs centaines de milliers. « Un trop grand nombre de lignes de code n’est pas adapté à une vérification formelle » [45].

Mais le cas CVE-2025-54518 a une particularité aggravante: la faille ne réside pas dans le code de Xen, elle réside dans le silicium du processeur. Le cache d’opcodes (op/µop) est un composant matériel interne à la microarchitecture Zen 2, conçu par AMD, et dont le comportement n’est pas accessible aux outils de vérification formelle qui s’appliquent au code source d’un hyperviseur. Autrement dit, même un Xen formellement vérifié de bout en bout n’aurait pas évité cette vulnérabilité. Des architectures alternatives comme le micro-hyperviseur NOVA [46] tentent de réduire la Trusted Computing Base [47] côté logiciel, mais elles ne peuvent rien contre un défaut de fabrication CPU. Pour les opérateurs, cela signifie qu’aucune garantie logicielle, fût-elle mathématique, ne dispense d’une chaîne de patch firmware fiable.

La règle d’hygiène demeure: « il est essentiel que chaque brique matériel, système d’exploitation hôte et système d’exploitation invité soient à jour de tous les correctifs de sécurité » [48]. Une évidence qui, à l’épreuve des chaînes logistiques BIOS et des cycles de patch en production, n’a rien d’automatique.

► Lire aussi: Toute notre couverture cybersécurité

Sources

Voir le détail de chaque fait sourcé (48)

-

Agence nationale de la sécurité des systèmes d'information (ANSSI) - Organisation émettant l'avis de sécurité

« Agence nationalede la sécurité dessystèmes d'information »

cert.ssi.gouv.fr ↗ ↩ -

Xen - Logiciel concerné par la vulnérabilité

« Une vulnérabilité a été découverte dans Xen. »

cert.ssi.gouv.fr ↗ ↩ -

Une vulnérabilité permet à un attaquant de provoquer une élévation de privilèges - Impact de la vulnérabilité dans Xen

« Elle permet à un attaquant de provoquer une élévation de privilèges. »

cert.ssi.gouv.fr ↗ ↩ -

CVE-2025-54518 - Référence CVE de la vulnérabilité

« Référence CVE CVE-2025-54518 »

cert.ssi.gouv.fr ↗ ↩ -

Bulletin de sécurité Xen xsa/advisory-490 - Document de référence pour les correctifs

« Bulletin de sécurité Xen xsa/advisory-490 du 12 mai 2026 »

cert.ssi.gouv.fr ↗ ↩ -

12 mai 2026 - Date de publication du bulletin de sécurité Xen

« Bulletin de sécurité Xen xsa/advisory-490 du 12 mai 2026 »

cert.ssi.gouv.fr ↗ ↩ -

x86: CPU Opcode Cache corruption - Titre de la vulnérabilité XSA-490

« Title x86: CPU Opcode Cache corruption »

xenbits.xen.org ↗ ↩ -

AMD a divulgué une vulnérabilité potentielle dans certains CPU - Origine de la divulgation de la vulnérabilité XSA-490

« AMD have disclosed a potential vulnerability in certain CPUs which can cause instructions to execute at a higher privilege. »

xenbits.xen.org ↗ ↩ -

AMD - Fabricant des CPU concernés par la vulnérabilité

« AMD have disclosed a potential vulnerability in certain CPUs »

xenbits.xen.org ↗ ↩ -

AMD-SB-7052 - Identifiant de la vulnérabilité CPU documentée par AMD

« AMD ID: AMD-SB-7052 »

amd.com ↗ ↩ -

Potential Impact: Arbitrary Code Execution - Impact potentiel de la vulnérabilité identifiée

« Potential Impact: Arbitrary Code Execution »

amd.com ↗ ↩ -

High - Niveau de sévérité de la vulnérabilité

« Severity: High »

amd.com ↗ ↩ -

AMD a identifié une vulnérabilité dans le cache d'opérations CPU (op/µop) sur les produits basés sur Zen 2 - Description de la vulnérabilité CPU

« AMD has identified a vulnerability in the CPU operation (op/µop) cache on Zen 2‑based products that can cause incorrect instructions to be executed at a higher privilege level. »

amd.com ↗ ↩ -

AMD Fam17h CPUs (Zen2 microarchitecture) - Modèles de CPU vulnérables selon l'avis XSA-490

« Only AMD Fam17h CPUs (Zen2 microarchitecture) are believed to be vulnerable. »

xenbits.xen.org ↗

⚠️ Note INFO.FR: Le bulletin Xen qualifie globalement la cible de 'AMD Fam17h CPUs (Zen2 microarchitecture)', mais la famille Fam17h regroupe en réalité plusieurs microarchitectures (Zen, Zen+ et Zen 2) selon la documentation AMD/Wikipedia. Seules les puces Zen 2 sont effectivement visées par CVE-2025-54518. ↩ -

Les autres CPU AMD et les CPU d'autres fabricants ne sont pas connus pour être affectés - Portée de la vulnérabilité en dehors des AMD Fam17h

« Other AMD CPUs and CPUs from other manufacturers are not known to be affected. »

xenbits.xen.org ↗ ↩ -

Un code de n'importe quel privilège peut escalader vers un privilège supérieur - Impact de la vulnérabilité XSA-490

« Code of any privilege could escalate to a higher privilege, including userspace to kernel, and guest to host. »

xenbits.xen.org ↗ ↩ -

La compromission est la prise de contrôle par un acteur malveillant d’un système invité depuis un autre système invité ou de la couche d’abstraction depuis un système invité - Description d'un risque lié aux hyperviseurs.

« La compromission est la prise de contrôle par un acteur malveillant d’un système invité depuis un autre système invité ou de la couche d’abstraction depuis un système invité. »

fr.wikipedia.org ↗ ↩ -

La fuite d'information ou des perturbations du système pouvant aller jusqu'à l'indisponibilité d'un service - Risque découlant de la compromission d'un système invité.

« Le risque qui en découle est la fuite d'information ou des perturbations du système pouvant aller jusqu'à l'indisponibilité d'un service »

fr.wikipedia.org ↗ ↩ -

La panne d’une ressource commune peut engendrer l'indisponibilité simultanée de plusieurs systèmes - Risque lié à la virtualisation et au partage de ressources.

« La panne d’une ressource commune peut engendrer l'indisponibilité simultanée de plusieurs systèmes »

fr.wikipedia.org ↗ ↩ -

Xen versions 4.17.x sans le correctif de sécurité xsa490-4.17-1.patch ou xsa490-4.17-2.patch - Versions affectées de Xen

« Xen versions 4.17.x sans le correctif de sécurité xsa490-4.17-1.patch ou xsa490-4.17-2.patch »

cert.ssi.gouv.fr ↗ ↩ -

Xen versions 4.18.x sans le correctif de sécurité xsa490-4.21.patch - Versions affectées de Xen

« Xen versions 4.18.x sans le correctif de sécurité xsa490-4.21.patch »

cert.ssi.gouv.fr ↗ ↩ -

Xen versions 4.21.x sans le correctif de sécurité xsa490-4.21.patch - Versions affectées de Xen

« Xen versions 4.21.x sans le correctif de sécurité xsa490-4.21.patch »

cert.ssi.gouv.fr ↗ ↩ -

Xen versions xen-unstable sans le correctif de sécurité xsa490.patch - Versions affectées de Xen

« Xen versions xen-unstable sans le correctif de sécurité xsa490.patch »

cert.ssi.gouv.fr ↗ ↩ -

Xen 4.17 - Version de Xen concernée par un patch spécifique

« For Xen 4.17, patch 1 is a backport of a change which only went back as far as 4.18 under normal bugfix rules »

xenbits.xen.org ↗ ↩ -

XSA-940 - Autre avis de sécurité Xen lié au patch XSA-490

« but which is tightly texturally coupled with the XSA-940 fix. »

xenbits.xen.org ↗ ↩ -

L'application du patch approprié résout ce problème - Solution proposée pour la vulnérabilité XSA-490

« Applying the appropriate attached patch resolves this issue. »

xenbits.xen.org ↗ ↩ -

Se référer au bulletin de sécurité de l'éditeur pour l'obtention des correctifs - Recommandation pour appliquer les correctifs

« Se référer au bulletin de sécurité de l'éditeur pour l'obtention des correctifs (cf. section Documentation). »

cert.ssi.gouv.fr ↗ ↩ -

AMD recommande de mettre à jour vers la version de Platform Initialization (PI) indiquée ci-dessous - Recommandation de mise à jour pour atténuer la vulnérabilité

« AMD recommends updating to the Platform Initialization (PI) version indicated below. »

amd.com ↗ ↩ -

Des mitigations sont prévues pour être publiées par AMD aux fabricants d'équipement d'origine (OEMs) aux dates listées ci-dessous - Calendrier de publication des mitigations aux OEMs

« Mitigations are planned to be released by AMD to the Original Equipment Manufacturers (OEMs) on the dates listed below. »

amd.com ↗ ↩ -

AMD a coordonné avec les vendeurs de systèmes d'exploitation sur des mitigations au niveau du système d'exploitation - Action de coordination avec les vendeurs de systèmes d'exploitation

« AMD has coordinated with operating system vendors on OS-level mitigations. »

amd.com ↗ ↩ -

Original Equipment Manufacturers (OEMs) - Entités responsables des mises à jour BIOS pour les produits concernés

« Original Equipment Manufacturers (OEMs) »

amd.com ↗ ↩ -

EPYC - Marque de processeurs AMD mentionnée comme trademark.

« EPYC, Radeon, Ryzen, Threadripper, and combinations thereof are trademarks of Advanced Micro Devices, Inc. »

amd.com ↗ ↩ -

Ryzen - Marque de processeurs AMD mentionnée comme trademark.

« EPYC, Radeon, Ryzen, Threadripper, and combinations thereof are trademarks of Advanced Micro Devices, Inc. »

amd.com ↗ ↩ -

Threadripper - Marque de processeurs AMD mentionnée comme trademark.

« EPYC, Radeon, Ryzen, Threadripper, and combinations thereof are trademarks of Advanced Micro Devices, Inc. »

amd.com ↗ ↩ -

Des vulnérabilités permettent à un attaquant de provoquer une élévation de privilèges, une atteinte à la confidentialité des données et un déni de service - Types d'impacts des vulnérabilités découvertes.

« Certaines d'entre elles permettent à un attaquant de provoquer une élévation de privilèges, une atteinte à la confidentialité des données et un déni de service. »

cert.ssi.gouv.fr ↗ ↩ -

4.17.x - Version de Xen affectée par les vulnérabilités.

« Xen versions 4.17.x, 4.18.x et 4.19.x sans les correctifs xsa475-4.19-1.patch et xsa475-4.19-2.patch »

cert.ssi.gouv.fr ↗ ↩ -

4.18.x - Version de Xen affectée par les vulnérabilités.

« Xen versions 4.17.x, 4.18.x et 4.19.x sans les correctifs xsa475-4.19-1.patch et xsa475-4.19-2.patch »

cert.ssi.gouv.fr ↗ ↩ -

4.19.x - Version de Xen affectée par les vulnérabilités.

« Xen versions 4.17.x, 4.18.x et 4.19.x sans les correctifs xsa475-4.19-1.patch et xsa475-4.19-2.patch »

cert.ssi.gouv.fr ↗ ↩ -

4.20.x - Version de Xen affectée par les vulnérabilités.

« Xen versions 4.20.x sans les correctifs xsa475-1.patch et xsa475-2.patch »

cert.ssi.gouv.fr ↗ ↩ -

21 octobre 2025 - Date de publication du bulletin de sécurité Xen.

« Bulletin de sécurité Xen xsa/advisory-475 du 21 octobre 2025 »

cert.ssi.gouv.fr ↗ ↩ -

Bulletin de sécurité Xen xsa/advisory-475 - Document de référence pour les correctifs.

« Bulletin de sécurité Xen xsa/advisory-475 du 21 octobre 2025 »

cert.ssi.gouv.fr ↗ ↩ -

CVE-2025-58147 - Référence CVE associée aux vulnérabilités.

« Référence CVE CVE-2025-58147 »

cert.ssi.gouv.fr ↗ ↩ -

CVE-2025-58148 - Référence CVE associée aux vulnérabilités.

« Référence CVE CVE-2025-58148 »

cert.ssi.gouv.fr ↗ ↩ -

10K lignes de code - Limite des techniques de vérification formelle disponibles.

« En fait les meilleurs techniques de vérification disponibles peuvent gérer environ 10K lignes de code »

fr.wikipedia.org ↗ ↩ -

Un trop grand nombre de lignes de code n'est pas adapté à une vérification formelle - Problème lié à la complexité du code des hyperviseurs.

« Un trop grand nombre de lignes de code n'est pas adapté à une vérification formelle. »

fr.wikipedia.org ↗ ↩ -

NOVA - Exemple de micro-hyperviseur mentionné.

« Un micro-hyperviseur tel NOVA propose une architecture dans laquelle la réduction du TCB fait partie intégrante de la conception »

fr.wikipedia.org ↗ ↩ -

TCB (Trusted Computing Base) - Définition du TCB dans le contexte de la sécurité informatique.

« Le TCB (Trusted Computing Base) est défini comme la totalité des mécanismes de protection dans un système informatique, incluant le hardware (matériel informatique), le firmware, et le software (logiciel) »

fr.wikipedia.org ↗ ↩ -

Il est que chaque brique matériel, système d’exploitation hôte et système d’exploitation invité soient à jour de tous les correctifs de sécurité - Recommandation pour sécuriser les environnements virtualisés.

« Il est que chaque brique matériel, système d’exploitation hôte et système d’exploitation invité soient à jour de tous les correctifs de sécurité »

fr.wikipedia.org ↗ ↩