Cybersécurité : l’IA fait passer une analyse de 15 minutes à moins d’une minute, mais les experts alertent

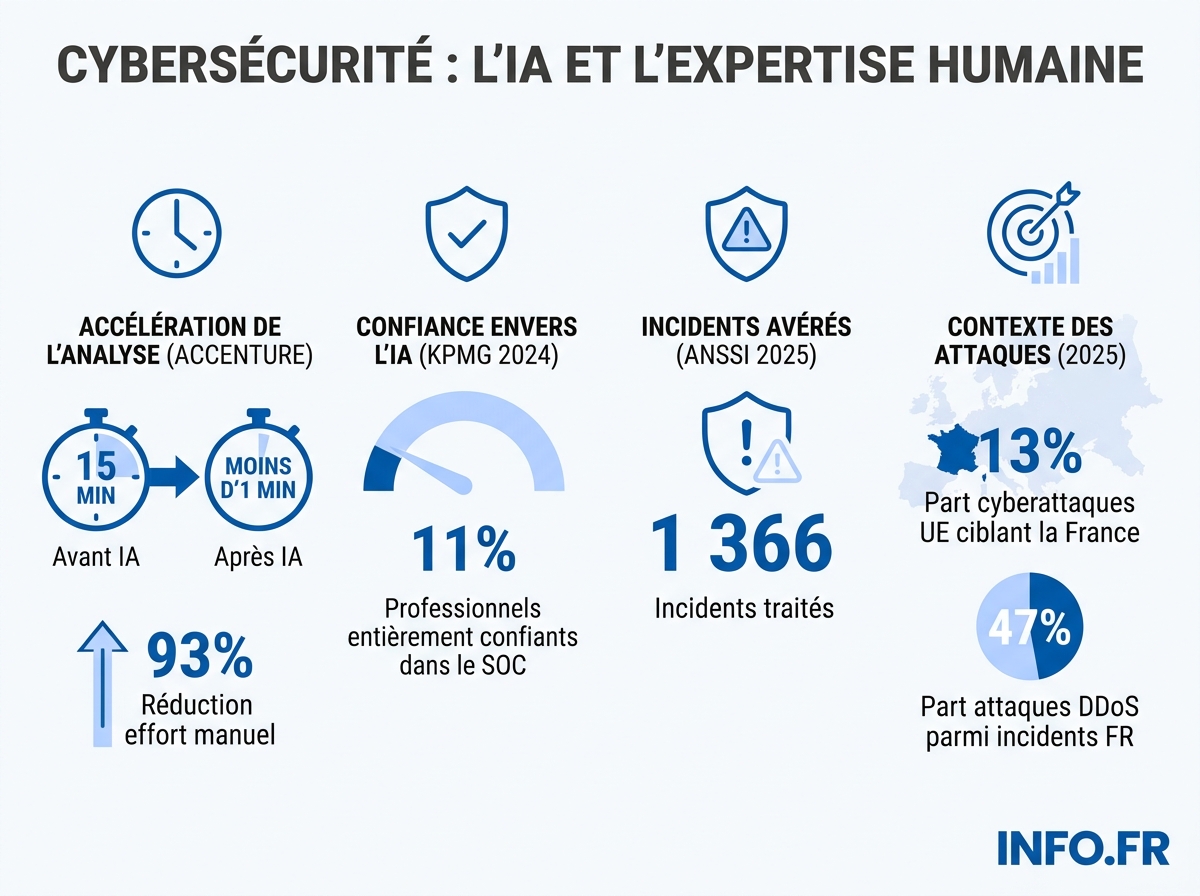

Le rapport du Forum économique mondial documente des gains spectaculaires. En coulisses, seuls 11% des professionnels font entièrement confiance à ces outils.

Chez Accenture, l'analyse d'un site est passée de 15 minutes à moins d'une minute grâce à un agent IA. Mais la confiance des professionnels reste limitée, dans un pays devenu deuxième cible cyber en Europe.

- Accenture analyse de sécurité passée de 15 minutes à moins d'une minute par site grâce à l'agent IA Olivier.

- Seuls 11% des professionnels font entièrement confiance à l'IA dans leur SOC selon KPMG 2024.

- La France est devenue le 2e pays le plus ciblé en Europe en 2025 avec 13% des attaques, à égalité avec l'Allemagne.

- L'ANSSI a confirmé 1 366 incidents avérés en 2025, stable par rapport à 2024.

- Les attaques DDoS représentent désormais 47% des incidents en France contre 27% en 2024.

La promesse est vertigineuse. Chez Accenture, l’analyse de sécurité d’un site internet prenait en moyenne 15 minutes [1]. Depuis le déploiement d’un agent IA baptisé Olivier [2], ce délai est tombé à moins d’une minute [3], soit une réduction de 93% de l’effort manuel [4], appliquée à plus de 100 000 sites [5]. Le chiffre figure dans le rapport AI and Cyber: Empowering Defenders publié en 2026 [6] par le Forum économique mondial et KPMG [7][8], deuxième édition annuelle [9] de l’inventaire le plus étendu sur le sujet, fondé sur 20 études de cas [10] et 105 représentants de 84 organisations dans 15 secteurs [11].

Les retours d’expérience s’accumulent. La plateforme ATOM (Autonomous Threat Operations Machine) d’IBM [14] traite environ 95% [15] des investigations quotidiennes de manière autonome, automatise plus de 850 heures d’analystes par mois [16] et réduit de 37% le temps d’investigation [17]. Chez Check Point [18], le système multi-agents Universe a comprimé l’investigation des logiciels malveillants de trois semaines [19] à une heure [20]. Petronas [21], la compagnie pétrolière nationale malaisienne, fait état d’une réduction de 30 à 40% des temps de réponse aux incidents [22]. Google [23] a déployé deux agents: Big Sleep identifie les vulnérabilités inconnues, CodeMender a déjà corrigé plus de 100 problèmes de sécurité critiques [24].

À l’échelle macroéconomique, les chiffres du Forum économique mondial sont nets: 94% des responsables cyber identifient l’IA comme la principale force de transformation de leur domaine [25], les trois quarts des organisations l’ont intégrée à leurs opérations de sécurité [13]. L’usage intensif réduit le coût moyen d’une violation de données de 1,9 million de dollars [26], environ 1,75 million d’euros [27], et raccourcit le cycle de vie d’un incident d’environ 80 jours [28]. 88% des équipes ayant adopté l’IA rapportent des gains de temps significatifs [29].

L’angle mort: 11% de confiance

Ce que le rapport KPMG/FEM met moins en avant figure dans une autre étude du même cabinet, publiée en 2024 [30]: seuls 11% des professionnels interrogés se disent entièrement confiants envers l’IA dans le SOC [12]. Une étude Splunk d’avril 2025 [31] confirme cette défiance. Le paradoxe est total: 69% des mêmes professionnels estiment que l’automatisation par IA dans le SOC restera importante les deux prochaines années [32]. On adopte massivement un outil qu’on ne croit pas fiable.

Florence Mottay, RSSI de Zalando [33], résume la prudence ambiante: « Il faut conserver une supervision humaine rigoureuse de l’IA. C’est un outil d’appoint, pas un substitut » [34]. Jad Tabet, directeur du SOC de Karman Cyber Defence [35], pointe une faille: « les algorithmes utilisés pour le machine learning du SOC ne sont pas supervisés. Donc c’est celui-ci qui décide ce qui est vrai ou faux » [36]. Concrètement, un salarié qui uploade un fichier lourd pour une présentation est interprété comme une exfiltration de données [37]. Résultat: les faux positifs « obligent les analystes à travailler plus que prévu » [38].

Mick Baccio, global security advisor de l’équipe Surge chez Splunk [39], trace la ligne de partage: l’IA peut traiter les tâches de niveau 1 comme la classification [40], mais pour « les tâches devant mobiliser un processus de pensée critique comme celles relatives au renseignement, aux menaces et à leurs relations, l’IA n’est pas suffisante » [41]. Adrien Merveille, security engineer manager France chez CheckPoint [42], reconnaît la puissance de l’outil - « une vitesse et une profondeur inatteignable humainement » [43] - sans contredire ce constat.

KPMG juge et partie: le double discours du cabinet

La double posture de KPMG mérite l’arrêt sur image. Le cabinet est co-auteur, aux côtés du Forum économique mondial, du rapport AI and Cyber: Empowering Defenders [7][8] qui agrège les chiffres les plus spectaculaires de l’industrie - 93% de gains chez Accenture [4], 95% d’investigations autonomes chez IBM [15], 25% d’efficacité supplémentaire dans les activités de renseignement de KPMG lui-même [45]. C’est ce même cabinet qui, en 2024, publiait l’étude révélant que 11% seulement des professionnels du SOC font entièrement confiance à l’IA [12]. Laurent Gobbi, associé et responsable mondial Cyber Tech Risk chez KPMG, plaide pour « l’IA comme multiplicateur de force pour la défense cyber » [46] - un argumentaire qui sert directement les missions de conseil et d’audit que le cabinet vend à ses clients.

Le conflit n’est pas anecdotique: il fragilise la valeur probante des chiffres de productivité agrégés dans le rapport FEM. Aucune méthodologie indépendante n’a contre-expertisé les déclarations des 84 organisations interrogées [11], lesquelles sont, dans leur grande majorité, soit fournisseuses, soit clientes d’une solution IA dont la promotion alimente leur chiffre d’affaires. On se souvient que les éditeurs de SIEM (Security Information and Event Management) avaient, par le passé, vanté des gains de productivité comparables avant que la communauté des analystes ne documente une alert fatigue chronique, devenue depuis un sujet d’étude récurrent dans le secteur. Le précédent invite à la prudence devant des courbes de productivité jamais auditées par un tiers neutre.

Pression étatique: qui presse, avec quoi

Le débat sur la fiabilité de l’IA défensive n’est pas théorique. La France est, selon le rapport annuel de Check Point publié en février 2026 [47], l’un des pays les plus ciblés en Europe avec 13% des attaques [48], derrière le Royaume-Uni (17%) [49]. L’ANSSI [50] a, de son côté, traité 3 586 événements de sécurité en 2025 [51], en baisse de 18% [52] sur l’effet de base des Jeux Olympiques de Paris 2024 [53], mais a confirmé 1 366 incidents avérés [54], stable par rapport aux 1 361 de 2024 [55].

La pression sur la France s’exerce sur deux registres distincts qu’il faut distinguer. D’un côté, une pression offensive documentée par l’ANSSI: des modes opératoires liés « aux services de renseignement russes ou chinois » [56][57] visent les réseaux diplomatiques [58] pour la collecte stratégique, et les infrastructures critiques - télécoms, énergie - avec « la poursuite des tentatives de sabotage » [59][60]. Les Échos rappellent qu’en 2025, des fuites ont touché les ministères de l’Intérieur, de la Santé et des Sports [61]. Vincent Strubel, directeur général de l’ANSSI [62], a prononcé l’avertissement le plus dur: « L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive. Cet évènement dresse le spectre du scénario redouté, auquel la France se prépare. » [63]

De l’autre, une pression normative assumée par l’exécutif. Le Premier ministre Sébastien Lecornu a récemment annoncé un plan d’action pour renforcer la protection numérique de l’État, avec des responsabilités clarifiées pour chaque service. À cela s’ajoute l’effort de formation porté par l’ANSSI: Hugo Mania, chef de projet IA à l’agence [64], a annoncé qu’une formation de « sensibilisation aux enjeux de cybersécurité liés à l’IA » serait dispensée au Centre de formation à la sécurité des systèmes d’information (CFSSI) [65][66]. La directive NIS 2, transposée dans le droit français, étend les obligations de notification d’incident à plusieurs milliers de nouvelles entités. C’est cette articulation entre pression géopolitique externe et structuration réglementaire interne qui définit l’environnement dans lequel l’IA défensive est massivement déployée.

Les attaquants accélèrent aussi: deux panoramas, deux grilles de lecture

Les attaquants évoluent à mesure que les défenseurs s’équipent. Deux panoramas coexistent et ne mesurent pas la même chose, ce qui explique des écarts considérables entre chiffres apparemment comparables. Côté Check Point, qui catégorise les incidents recensés par type d’opération, les attaques par déni de service (DDoS) représentent désormais 47% des incidents en France [67], contre 27% en 2024 [68]; les attaques par defacement pèsent 22% [69], les ransomwares chutent de 35% à 16% [70][71], les intrusions avec vol de données de 37% à 12% [72][73]. Côté sectoriel toujours chez Check Point, les services aux entreprises concentrent 18% des attaques [74] et le retail 15% [75], avec un pic de près de 25% des incidents enregistrés sur le seul mois de décembre 2025 [76].

Côté ANSSI, la grille est radicalement différente: l’agence ventile les incidents non par modalité d’attaque mais par secteur victime, et son périmètre se limite aux incidents qu’elle a elle-même traités. Selon cette comptabilité, 76% des cas se concentrent sur quatre verticales [77]: éducation et recherche (34%) [78][79], ministères et collectivités (24%) [80][81], santé (10%) [82][83], télécoms (9%) [84][85] - la somme arrondie des composantes diffère légèrement du chiffre de synthèse publié par l’agence. Les deux grilles - l’une par modalité d’attaque sur un large échantillon privé, l’autre par cible sectorielle sur les incidents remontés à l’agence nationale - ne sont donc pas substituables et illustrent la difficulté à agréger des panoramas hétérogènes. Un autre indicateur de l’ANSSI évalue à 42% la part des fuites de données confirmées comme associées à des compromissions avérées en 2025 [86]. « Les opérations axées sur la perturbation sont plus rapides à exécuter et plus faciles à déployer à grande échelle que les intrusions prolongées » [87], note le rapport Check Point. Le collectif pro-russe Noname057(16) [88] a multiplié ses attaques par 411% [89], Keymous+ [90] de 2 120% [91], le groupe ransomware Qilin [92] a frappé 51 fois en France (+750%) [93][94].

Horizon 2030: un calendrier sous tension

Aux Assises de la cybersécurité d’octobre 2025 [95], Vincent Strubel avait fixé l’horizon: la France doit être « prête à faire face à une guerre de haute intensité » [96] d’ici 2030, avec le risque « d’être submergé » par les attaques, « d’en subir tellement à la fois qu’on ne pourra plus rien faire » [97]. Le directeur général de l’ANSSI le répétait dans l’édito du rapport d’activité 2025: il faut « se préparer à un scénario d’attaques informatiques beaucoup plus massives » [98], scénario qui « n’est pas une fatalité » [99]. L’agence anticipe ainsi une augmentation massive des attaques hybrides d’ici 2030 [100], horizon qui structure désormais la doctrine cyber française au-delà de la seule défense civile - Strubel parle explicitement d’un « engagement de nos armées » [96].

Le problème, c’est que le calendrier technologique avance plus vite que le calendrier géopolitique. Selon Gartner, 15% des décisions quotidiennes en entreprise seront prises par des agents IA d’ici 2028 [101]. Deux ans avant l’échéance 2030 fixée par l’ANSSI, une part significative de la posture défensive française sera donc, dans les faits, déléguée à des systèmes autonomes que leurs propres utilisateurs jugent peu fiables. Le rapport KPMG/FEM cite lui-même un obstacle massif: 54% des organisations citent le manque de talents qualifiés comme principal frein à l’adoption [102]. Sans analystes capables de challenger les décisions des agents, on transfère la responsabilité vers une boîte noire au moment précis où la menace étatique devient la plus aiguë. L’annonce du Premier ministre Lecornu sur la répartition des responsabilités cyber par service de l’État tente de répondre à ce risque par la gouvernance, mais ne dit rien des effectifs ni des budgets associés.

Ce que les sources ne disent pas

Le paradoxe central reste impensé dans les rapports promotionnels. Les chiffres de gain de productivité - 93% chez Accenture [4], 92% de réduction du temps de réaction avec les SOAR IA [103] - proviennent presque tous des fournisseurs ou cabinets ayant intérêt à vendre la solution. Aucune source consultée ne fournit d’estimation indépendante du coût caché des faux positifs sur le temps réel des analystes - exactement la critique soulevée par Jad Tabet [38]. Le précédent des SOAR de première génération est instructif: déployés avec des promesses de réduction des faux positifs comparables à celles vantées aujourd’hui pour l’IA agentique, ils ont surtout généré une alert fatigue documentée par la suite dans les retours d’expérience du secteur. Rien ne garantit que la nouvelle génération échappe au même biais d’évaluation.

L’autre angle absent: la course offensive. Les attaques de phishing sont passées de 210 000 en 2022 à 550 000 en 2024 [104][105] selon Martin J Kraemer (KnowBe4) [106], 45% des entreprises ont déjà subi une attaque par deepfake selon Capgemini [107], et les malwares à IA modifient leur code pour échapper aux antivirus [108]. Si l’IA défensive gagne 80 jours sur le cycle d’un incident [28], l’IA offensive industrialise des attaques que rien n’industrialisait avant. Le rapport FEM affirme que l’IA peut « faire basculer l’équilibre en faveur des défenseurs » [109] selon Akshay Joshi [44]. Aucun chiffre indépendant ne le démontre. Pour l’instant, ce qui est documenté, c’est que les deux camps accélèrent en même temps.

Sources

Voir le détail de chaque fait sourcé (109)

-

15 minutes - Temps moyen d'analyse de sécurité par site internet chez Accenture avant déploiement de l'IA

« Chez Accenture, l’analyse de sécurité de chaque site internet de l’entreprise prenait en moyenne 15 minutes. »

usine-digitale.fr ↗ ↩ -

Olivier, agent IA déployé chez Accenture - Nom de l'agent IA utilisé pour l'analyse de sécurité chez Accenture.

« Avec le déploiement d’un agent IA, baptisé 'Olivier' »

usine-digitale.fr ↗ ↩ -

moins d’une minute - Temps moyen d'analyse de sécurité par site internet chez Accenture après déploiement de l'agent IA 'Olivier'

« Avec le déploiement d’un agent IA, baptisé “Olivier”, ce délai est passé à moins d’une minute »

usine-digitale.fr ↗ ↩ -

93% - Réduction de l'effort manuel pour l'analyse de sécurité chez Accenture grâce à l'IA

« soit une réduction de 93% de l’effort manuel »

usine-digitale.fr ↗ ↩ -

plus de 100 000 sites - Nombre de sites analysés par l'agent IA 'Olivier' chez Accenture

« appliquée à un panel de plus de 100 000 sites. »

usine-digitale.fr ↗ ↩ -

2026 - Année de publication du rapport du Forum économique mondial sur l'IA défensive.

« l'un des inventaires opérationnels les plus étendus publiés sur le sujet en 2026 »

itsocial.fr ↗ ↩ -

Forum économique mondial, organisation internationale publiant des rapports sur l'IA et la cybersécurité - Organisation à l'origine du rapport sur l'IA défensive.

« le rapport AI and Cyber: Empowering Defenders, publié par le Forum économique mondial avec KPMG »

itsocial.fr ↗ ↩ -

KPMG, cabinet de conseil et d'audit - Partenaire du Forum économique mondial pour le rapport sur l'IA défensive.

« le rapport AI and Cyber: Empowering Defenders, publié par le Forum économique mondial avec KPMG »

itsocial.fr ↗ ↩ -

Deuxième édition des travaux annuels du Forum économique mondial sur l'intersection de l'IA et de la cybersécurité - Édition 2026 des travaux du Forum économique mondial sur l'IA et la cybersécurité.

« Ce rapport constitue la deuxième édition des travaux annuels du Forum économique mondial sur l'intersection de l'intelligence artificielle et de la cybersécurité »

itsocial.fr ↗ ↩ -

20 études de cas - Nombre d'études de cas sur lesquelles s'appuie le rapport du Forum économique mondial et KPMG

« Ce document s’appuie sur 20 études de cas »

usine-digitale.fr ↗ ↩ -

105 représentations de 84 organisations dans 15 secteurs - Portée des travaux cités dans le rapport du Forum économique mondial et KPMG

« les travaux de 105 représentations de 84 organisations dans 15 secteurs. »

usine-digitale.fr ↗ ↩ -

11% - Pourcentage de professionnels se disant entièrement confiants envers l'IA dans le SOC.

« seuls 11% des professionnels interrogés se disent entièrement confiants envers l'IA dans le SOC. »

journaldunet.com ↗ ↩ -

trois quarts - Proportion des organisations ayant intégré l'IA à leurs opérations de sécurité.

« les trois quarts des organisations l'ont intégrée à leurs opérations de sécurité »

itsocial.fr ↗ ↩ -

ATOM, plateforme d'automatisation de la cybersécurité développée par IBM - Plateforme d'IBM automatisant des heures d'analyse en cybersécurité.

« La plateforme ATOM d'IBM automatise plus de 850 heures d'analyste par mois »

itsocial.fr ↗ ↩ -

95% - Pourcentage d'investigations quotidiennes traitées de manière autonome par la plateforme ATOM d'IBM

« traite aujourd’hui environ 95% des investigations quotidiennes de manière autonome. »

usine-digitale.fr ↗ ↩ -

850 heures - Nombre d'heures de travail d'analystes automatisées par mois grâce à la plateforme ATOM d'IBM

« Elle automatise plus de 850 heures de travail d’analystes par mois »

usine-digitale.fr ↗ ↩ -

37% - Réduction du temps d'investigation grâce à la plateforme ATOM d'IBM

« réduit le temps d’investigation de 37% »

usine-digitale.fr ↗ ↩ -

Check Point, entreprise de cybersécurité - Organisation ayant développé le système multi-agents 'Universe' pour analyser des logiciels malveillants

« De son côté, Check Point a développé un système multi-agents, baptisé “Universe” »

usine-digitale.fr ↗ ↩ -

trois semaines - Temps d'investigation des logiciels malveillants avant l'IA chez Check Point

« Les mesures internes de l’entreprise font état d’une compression du temps d’investigation de trois semaines environ à une heure. »

usine-digitale.fr ↗ ↩ -

une heure - Temps d'investigation des logiciels malveillants après déploiement de l'IA chez Check Point

« à une heure. »

usine-digitale.fr ↗ ↩ -

Petronas, compagnie pétrolière nationale malaisienne - Organisation ayant intégré des capacités IA dans les flux de travail des analystes SOC

« Au sein de la compagnie pétrolière nationale malaisienne Petronas »

usine-digitale.fr ↗ ↩ -

30 à 40% - Réduction des temps de réponse et de résolution des incidents chez Petronas grâce à l'IA

« une réduction de 30 à 40% des temps de réponse et de résolution des incidents. »

usine-digitale.fr ↗ ↩ -

Google, entreprise technologique - Organisation ayant déployé les agents IA 'Big Sleep' et 'CodeMender' pour la cybersécurité

« Google a déployé deux agents IA complémentaires: “Big Sleep” »

usine-digitale.fr ↗ ↩ -

plus de 100 - Nombre de problèmes de sécurité critiques corrigés par 'CodeMender' de Google

« CodeMender a corrigé plus de 100 problèmes de sécurité critiques »

usine-digitale.fr ↗ ↩ -

94 % - Pourcentage des responsables cyber identifiant l'IA comme la principale force de transformation de leur domaine.

« Pas moins de 94 % des responsables cyber y identifient l'IA comme la principale force de transformation de leur domaine »

itsocial.fr ↗ ↩ -

1,9 million de dollars - Réduction du coût moyen d'une violation de données grâce à l'IA en cybersécurité.

« une utilisation intensive de l'IA en sécurité réduit de 1,9 million de dollars le coût moyen d'une violation »

itsocial.fr ↗ ↩ -

1,75 million d’euros - Équivalent en euros de la réduction du coût moyen d'une brèche de sécurité grâce à l'IA

« (1,75 million d’euros environ) »

usine-digitale.fr ↗ ↩ -

80 jours - Réduction du cycle de vie des incidents de sécurité grâce à l'IA

« et raccourcissent le cycle de vie des incidents d’environ 80 jours. »

usine-digitale.fr ↗ ↩ -

88% - Pourcentage d'équipes de sécurité rapportant des gains de temps grâce à l'IA

« 88% des équipes de sécurité qui ont adopté l’IA font état de gains de temps significatifs »

usine-digitale.fr ↗ ↩ -

2024 - Année de publication d'une étude de KPMG sur l'IA dans les SOC.

« selon une étude de KPMG publiée en 2024 »

journaldunet.com ↗ ↩ -

avril 2025 - Mois et année de publication d'une étude de Splunk sur la confiance envers l'IA dans les SOC.

« une autre étude publiée en avril 2025 par Splunk »

journaldunet.com ↗ ↩ -

69% - Pourcentage de professionnels estimant que l'automatisation basée sur l'IA dans le SOC restera importante au cours des deux prochaines années.

« 69% des professionnels interrogés pensent que l'automatisation basée sur l'IA dans le SOC restera importante au cours des deux prochaines années. »

journaldunet.com ↗ ↩ -

Florence Mottay, responsable de la sécurité des systèmes d'information (RSSI) de Zalando - Experte mettant en garde contre le biais d'automatisation dans les SOC.

« Florence Mottay, responsable de la sécurité des systèmes d'information (RSSI) de Zalando »

journaldunet.com ↗ ↩ -

Il faut conserver une supervision humaine rigoureuse de l'IA. C'est un outil d'appoint, pas un substitut - Déclaration de Florence Mottay sur la supervision humaine de l'IA.

« "Il faut conserver une supervision humaine rigoureuse de l'IA. C'est un outil d'appoint, pas un substitut" »

journaldunet.com ↗ ↩ -

Jad Tabet, directeur du SOC de Karman Cyber Defence - Expert expliquant les causes des faux positifs générés par l'IA.

« Jad Tabet, directeur du SOC de Karman Cyber Defence »

journaldunet.com ↗ ↩ -

les algorithmes utilisés pour le machine learning du SOC ne sont pas supervisés. Donc c'est celui-ci qui décide ce qui est vrai ou faux - Déclaration de Jad Tabet sur le manque de supervision des algorithmes d'IA.

« "les algorithmes utilisés pour le machine learning du SOC ne sont pas supervisés. Donc c'est celui-ci qui décide ce qui est vrai ou faux" »

journaldunet.com ↗ ↩ -

Un salarié d'une entreprise uploade un fichier lourd pour une présentation mais l'IA y voit une exfiltration de données - Exemple de faux positif généré par l'IA dans un SOC.

« un salarié d'une entreprise uploade un fichier lourd pour une présentation mais l'IA y voit une exfiltration de données. »

journaldunet.com ↗ ↩ -

les faux positifs produits par l'IA "obligent les analystes à travailler plus que prévu" - Déclaration de Jad Tabet sur l'impact des faux positifs sur les analystes.

« "les faux positifs produits par l'IA 'obligent les analystes à travailler plus que prévu'" »

journaldunet.com ↗ ↩ -

Mick Baccio, security advisor de l'équipe Surge au sein de Splunk - Expert distinguant les tâches remplaçables par l'IA de celles nécessitant une pensée critique.

« Mick Baccio, security advisor de l'équipe Surge au sein de Splunk »

journaldunet.com ↗ ↩ -

Il y a des tâches qui peuvent être assurées intégralement par l'IA. Je pense que lorsque vous exécutez des tâches de premier niveau comme la classification et l'organisation des données, l'IA peut le faire. - Déclaration de Mick Baccio sur les tâches remplaçables par l'IA.

« "Il y a des tâches qui peuvent être assurées intégralement par l'IA. Je pense que lorsque vous exécutez des tâches de premier niveau comme la classification et l'organisation des données, l'IA peut le faire." »

journaldunet.com ↗ ↩ -

quand il s'agit de tâches devant mobiliser un processus de pensée critique comme celles relatives au renseignement, aux menaces et à leurs relations, l'IA n'est pas suffisante. - Déclaration de Mick Baccio sur les limites de l'IA.

« "Cependant, quand il s'agit de tâches devant mobiliser un processus de pensée critique comme celles relatives au renseignement, aux menaces et à leurs relations, l'IA n'est pas suffisante." »

journaldunet.com ↗ ↩ -

Adrien Merveille, security engineer manager France chez CheckPoint - Expert citant les capacités de l'IA dans l'analyse des logs et événements réseau.

« Adrien Merveille, security engineer manager France chez CheckPoint »

journaldunet.com ↗ ↩ -

L'intelligence artificielle est capable d'analyser d'énormes volumes de logs, d'événements et de signaux réseau à une vitesse et une profondeur "inatteignable humainement" - Déclaration d'Adrien Merveille sur les capacités de l'IA.

« "L'intelligence artificielle est capable d'analyser d'énormes volumes de logs, d'événements et de signaux réseau à une vitesse et une profondeur 'inatteignable humainement'" »

journaldunet.com ↗ ↩ -

Akshay Joshi, responsable du Centre pour la cybersécurité au Forum économique mondial - Responsable du Centre pour la cybersécurité au Forum économique mondial.

« indique Akshay Joshi, responsable du Centre pour la cybersécurité au Forum économique mondial »

itsocial.fr ↗ ↩ -

25 % - Hausse de l'efficacité dans les activités de renseignement sur les menaces chez KPMG grâce à l'IA.

« KPMG fait état, de son côté, d'une hausse de 25 % de l'efficacité dans ses activités de renseignement sur les menaces »

itsocial.fr ↗ ↩ -

Laurent Gobbi, associé et responsable mondial Cyber Tech Risk chez KPMG - Responsable chez KPMG cité dans le rapport.

« déclare Laurent Gobbi, associé et responsable mondial Cyber Tech Risk chez KPMG »

itsocial.fr ↗ ↩ -

février 2026 - Date de publication du rapport annuel de Check Point sur le paysage des menaces en France.

« C’est ce que révèle le rapport annuel de Check Point sur le paysage des menaces en France, publié en février 2026. »

blogdumoderateur.com ↗ ↩ -

13 % - Part des cyberattaques en Europe ciblant la France en 2025.

« Avec 13 % des attaques recensées sur le Vieux Continent, l’Hexagone se place juste derrière le Royaume-Uni (17 %) et légèrement devant l’Allemagne (13 %). »

blogdumoderateur.com ↗ ↩ -

17 % - Part des cyberattaques en Europe ciblant le Royaume-Uni en 2025.

« Avec 13 % des attaques recensées sur le Vieux Continent, l’Hexagone se place juste derrière le Royaume-Uni (17 %) et légèrement devant l’Allemagne (13 %). »

blogdumoderateur.com ↗ ↩ -

Agence nationale de la sécurité des systèmes d’information (ANSSI) - Organisation française chargée de la cybersécurité.

« l’Agence nationale de la sécurité des systèmes d’information ou ANSSI »

next.ink ↗ ↩ -

3 586 - Nombre d’événements de cybersécurité remontés et traités par l’ANSSI en 2025.

« 3 586 événements de cybersécurité ont été remontés et traités par l’ANSSI »

next.ink ↗ ↩ -

18% - Diminution du nombre d'événements de sécurité traités par l'ANSSI en 2025 par rapport à 2024

« soit une diminution de 18% par rapport à l’année précédente »

globalsecuritymag.fr ↗ ↩ -

2024 - Année des Jeux Olympiques et Paralympiques de Paris

« Après une année 2024 caractérisée par l’organisation et la tenue des Jeux Olympiques et Paralympiques de Paris »

globalsecuritymag.fr ↗ ↩ -

1 366 - Nombre d’incidents avérés confirmés par l’ANSSI en 2025.

« Dans le lot, 1 366 sont des incidents avérés « pour lesquels l’ANSSI confirme qu’un acteur malveillant a conduit des actions avec succès sur le système d’information de la victime » »

next.ink ↗ ↩ -

1 361 - Nombre d’incidents avérés confirmés par l’ANSSI lors des JOP 2024.

« et 1 361 »

next.ink ↗ ↩ -

services de renseignement russes ou chinois, acteurs étatiques liés à l'espionnage ou au pré-positionnement - Acteurs étatiques mentionnés dans le Panorama de l'ANSSI pour leurs activités contre les intérêts français

« les activités des modes opératoires attaquants (MOA) réputés liés aux services de renseignement russes ou chinois, à des fins d’espionnage ou de pré-positionnement »

globalsecuritymag.fr ↗ ↩ -

services de renseignement russes ou chinois - Acteurs étatiques liés à des modes opératoires attaquants (MOA) contre les intérêts français.

« les activités des modes opératoires attaquants (MOA) réputés liés aux services de renseignement russes ou chinois »

globalsecuritymag.fr ↗ ↩ -

entités diplomatiques - Cibles des acteurs étatiques pour la collecte de renseignements stratégiques.

« compromettre les réseaux des entités diplomatiques à des fins de collecte de renseignements stratégiques »

globalsecuritymag.fr ↗ ↩ -

Ciblage des infrastructures critiques des secteurs des télécommunications ou de l’énergie par des acteurs étatiques avec des tentatives de sabotage en 2025 - Poursuite des attaques contre des infrastructures critiques

« le ciblage d’infrastructures critiques - à l’image de celui des secteurs des télécommunications ou de l’énergie - avec la poursuite des tentatives de sabotage, reste aussi très prisé de ces acteurs »

globalsecuritymag.fr ↗ ↩ -

secteurs des télécommunications ou de l’énergie - Secteurs ciblés par des tentatives de sabotage.

« le ciblage d’infrastructures critiques - à l’image de celui des secteurs des télécommunications ou de l’énergie »

globalsecuritymag.fr ↗ ↩ -

Fuites de données en 2025 ayant touché les ministères de l'Intérieur, de la Santé et des Sports - Ministères affectés par les fuites de données en 2025

« n'ayant pas épargné les hautes sphères de l'Etat (ministères de l'Intérieur, de la Santé, des Sports…) »

lesechos.fr ↗ ↩ -

Vincent Strubel, directeur général de l'ANSSI - Personne citant les attaques contre les infrastructures électriques polonaises en 2025

« « L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive. [.] » précise Vincent Strubel, directeur général de l’ANSSI. »

globalsecuritymag.fr ↗ ↩ -

L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive. Cet évènement dresse le spectre du scénario redouté, auquel la France se prépare. Un scénario central dans lequel no - Déclaration de Vincent Strubel, directeur général de l'ANSSI.

« « L’année 2025 s’est terminée de manière alarmante sur une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive. Cet évènement dresse le spectre du scénario redouté, auquel la France se prépare. Un scénario central dans lequel nous ferions face à une augmentation massive d’ici 2030 des attaques dites « hybrides », dont les cyberattaques constituent un pan majeur, avec des effets voire destructeurs sur nos infrastru »

globalsecuritymag.fr ↗ ↩ -

Hugo Mania, chef de projet IA à l’ANSSI - Responsable IA à l'ANSSI cité dans le rapport d'activité 2025.

« Une déclaration de Hugo Mania, chef de projet IA à l’ANSSI »

next.ink ↗ ↩ -

Une formation de « sensibilisation aux enjeux de cybersécurité liés à l’IA » sera proposée au Centre de formation à la sécurité des systèmes d’information (CFSSI) de l’ANSSI - Initiative de formation annoncée par l'ANSSI en 2025.

« Cette année, une formation de « sensibilisation aux enjeux de cybersécurité liés à l’IA » sera proposée au Centre de formation à la sécurité des systèmes d’information (CFSSI) de l’ANSSI »

next.ink ↗ ↩ -

Centre de formation à la sécurité des systèmes d’information (CFSSI) de l’ANSSI - Structure de formation de l'ANSSI.

« Centre de formation à la sécurité des systèmes d’information (CFSSI) de l’ANSSI »

next.ink ↗ ↩ -

47 % - Part des attaques par déni de service distribué (DDoS) parmi les incidents recensés en France en 2025.

« Les attaques par déni de service distribué (DDoS) sont devenues le vecteur dominant, représentant 47 % des incidents recensés, contre 27 % l’année précédente. »

blogdumoderateur.com ↗ ↩ -

27 % - Part des attaques par DDoS parmi les incidents recensés en France en 2024.

« Les attaques par déni de service distribué (DDoS) sont devenues le vecteur dominant, représentant 47 % des incidents recensés, contre 27 % l’année précédente. »

blogdumoderateur.com ↗ ↩ -

22 % - Part des attaques par defacement parmi les incidents recensés en France en 2025.

« Le defacement (la modification de l’apparence d’un site web, souvent la page d’accueil), quasi inexistant en 2024, a émergé comme une technique récurrente avec 22 % des attaques. »

blogdumoderateur.com ↗ ↩ -

16 % - Part des ransomwares parmi les incidents recensés en France en 2025.

« À l’inverse, la part des ransomwares a chuté de 35 % à 16 % »

blogdumoderateur.com ↗ ↩ -

35 % - Part des ransomwares parmi les incidents recensés en France en 2024.

« À l’inverse, la part des ransomwares a chuté de 35 % à 16 % »

blogdumoderateur.com ↗ ↩ -

12 % - Part des intrusions avec vol de données parmi les incidents recensés en France en 2025.

« tandis que les intrusions avec vol de données sont passées de 37 % à 12 %. »

blogdumoderateur.com ↗ ↩ -

37 % - Part des intrusions avec vol de données parmi les incidents recensés en France en 2024.

« tandis que les intrusions avec vol de données sont passées de 37 % à 12 %. »

blogdumoderateur.com ↗ ↩ -

18 % - Part des cyberattaques ciblant les services aux entreprises en France en 2025.

« Les services aux entreprises (18 %) constituent la deuxième cible privilégiée »

blogdumoderateur.com ↗ ↩ -

15 % - Part des cyberattaques ciblant le secteur retail en France en 2025.

« Le retail (15 %) complète le podium »

blogdumoderateur.com ↗ ↩ -

près de 25 % - Part des incidents de cyberattaques en France enregistrés en décembre 2025.

« près de 25 % des incidents ont été enregistrés en décembre, une période propice aux campagnes de phishing et aux fraudes liées aux achats de fin d’année. »

blogdumoderateur.com ↗ ↩ -

76% - Pourcentage des incidents concentrés dans quatre secteurs d'activité en 2025

« quatre secteurs d’activité concentrent 76% des incidents »

globalsecuritymag.fr ↗ ↩ -

34% - Pourcentage des incidents dans le secteur de l'Éducation et la recherche en 2025

« l’Éducation et la recherche (34%) »

globalsecuritymag.fr ↗ ↩ -

Éducation et la recherche - Secteur d'activité concentrant 34% des incidents.

« l’Éducation et la recherche (34%) »

globalsecuritymag.fr ↗ ↩ -

24% - Pourcentage des incidents dans les ministères et les collectivités territoriales en 2025

« les ministères et les collectivités territoriales (24%) »

globalsecuritymag.fr ↗ ↩ -

ministères et les collectivités territoriales - Secteur d'activité concentrant 24% des incidents.

« les ministères et les collectivités territoriales (24%) »

globalsecuritymag.fr ↗ ↩ -

10% - Pourcentage des incidents dans le secteur de la santé en 2025

« la santé (10%) »

globalsecuritymag.fr ↗ ↩ -

santé - Secteur d'activité concentrant 10% des incidents.

« la santé (10%) »

globalsecuritymag.fr ↗ ↩ -

9% - Pourcentage des incidents dans le secteur des télécommunications en 2025

« les télécommunications (9%) »

globalsecuritymag.fr ↗ ↩ -

télécommunications - Secteur d'activité concentrant 9% des incidents.

« les télécommunications (9%) »

globalsecuritymag.fr ↗ ↩ -

42% - Pourcentage des fuites de données confirmées comme associées à des compromissions avérées en 2025

« 42% ont pu être confirmées comme associées à des compromissions avérées »

globalsecuritymag.fr ↗ ↩ -

les opérations axées sur la perturbation sont plus rapides à exécuter et plus faciles à déployer à grande échelle que les intrusions prolongées, qui nécessitent de maintenir un accès, de monétiser les données et de gérer des négociations - Déclaration du rapport Check Point sur les tactiques des cyberattaquants.

« Le rapport note que « les opérations axées sur la perturbation sont plus rapides à exécuter et plus faciles à déployer à grande échelle que les intrusions prolongées, qui nécessitent de maintenir un accès, de monétiser les données et de gérer des négociations ». »

blogdumoderateur.com ↗ ↩ -

Noname057(16), collectif hacktiviste pro-russe actif depuis mars 2022 - Groupe le plus actif contre la France en 2025.

« Noname057(16), collectif actif depuis mars 2022, a multiplié ses attaques de 411 % par rapport à 2024 »

blogdumoderateur.com ↗ ↩ -

411 % - Augmentation des attaques du groupe Noname057(16) en France en 2025 par rapport à 2024.

« Noname057(16), collectif actif depuis mars 2022, a multiplié ses attaques de 411 % par rapport à 2024 »

blogdumoderateur.com ↗ ↩ -

Keymous+, groupe hacktiviste pro-russe - Groupe actif contre la France en 2025.

« Le groupe Keymous+ affiche une progression encore plus spectaculaire (+2 120 %) »

blogdumoderateur.com ↗ ↩ -

+2 120 % - Augmentation des attaques du groupe Keymous+ en France en 2025 par rapport à 2024.

« Le groupe Keymous+ affiche une progression encore plus spectaculaire (+2 120 %) »

blogdumoderateur.com ↗ ↩ -

Qilin, groupe de ransomware fonctionnant sur le modèle du ransomware-as-a-service - Groupe de ransomware actif contre la France en 2025.

« Côté ransomware, le groupe Qilin s’est distingué avec 51 attaques recensées en France, soit une hausse de 750 % par rapport à 2024. Fonctionnant sur le modèle du ransomware-as-a-service, il pratique la double extortion en chiffrant les données et en menaçant de les publier. »

blogdumoderateur.com ↗ ↩ -

51 - Nombre d’attaques du groupe Qilin recensées en France en 2025.

« Côté ransomware, le groupe Qilin s’est distingué avec 51 attaques recensées en France »

blogdumoderateur.com ↗ ↩ -

750 % - Augmentation des attaques du groupe Qilin en France en 2025 par rapport à 2024.

« Côté ransomware, le groupe Qilin s’est distingué avec 51 attaques recensées en France, soit une hausse de 750 % par rapport à 2024. »

blogdumoderateur.com ↗ ↩ -

octobre 2025 - Mois des Assises de la cybersécurité où Vincent Strubel a prononcé un discours.

« Aux Assises de la cybersécurité en octobre dernier »

next.ink ↗ ↩ -

« prête à faire face à une guerre de haute intensité » d’ici 2030, avec un « engagement de nos armées » - Déclaration de Vincent Strubel sur les préparatifs de la France en cybersécurité.

« il rappelait que la France devait être « prête à faire face à une guerre de haute intensité » d’ici 2030, avec un « engagement de nos armées » »

next.ink ↗ ↩ -

« d’être submergé » par les attaques, d’en « subir tellement à la fois qu’on ne pourra plus rien faire » - Avertissement de Vincent Strubel sur le risque de saturation par les cyberattaques.

« Il parlait du risque « d’être submergé » par les attaques, d’en « subir tellement à la fois qu’on ne pourra plus rien faire » »

next.ink ↗ ↩ -

« se préparer à un scénario d’attaques informatiques beaucoup plus massives » - Avertissement de Vincent Strubel dans l'édito du rapport d'activité 2025.

« Vincent Strubel, tient des propos similaires: la France doit « se préparer à un scénario d’attaques informatiques beaucoup plus massives » »

next.ink ↗ ↩ -

« n’est pas une fatalité » - Précision de Vincent Strubel sur la préparation aux cyberattaques.

« Il ajoute que ce scénario « n’est pas une fatalité » »

next.ink ↗ ↩ -

2030 - Échéance prévue pour une augmentation massive des attaques hybrides selon l'ANSSI

« Un scénario central dans lequel nous ferions face à une augmentation massive d’ici 2030 des attaques dites « hybrides » »

globalsecuritymag.fr ↗ ↩ -

15% - Pourcentage estimé de décisions quotidiennes en entreprise prises par des agents IA d'ici 2028 selon Gartner

« Gartner estime que d’ici 2028, 15% des décisions quotidiennes en entreprise seront prises par ces agents. »

usine-digitale.fr ↗ ↩ -

54% - Pourcentage d'organisations citant le manque de talents qualifiés comme principal obstacle à l'adoption de l'IA en cybersécurité

« 54% des organisations citent le manque de talents qualifiés comme principal obstacle à l’adoption. »

usine-digitale.fr ↗ ↩ -

92 % - Réduction du temps de réaction aux incidents grâce aux systèmes SOAR utilisant l'IA.

« l’IA réduit le temps de réaction aux incidents de 92 %. »

journaldunet.com ↗ ↩ -

210 000 - Nombre d'attaques de phishing en 2022 selon Dr Martin J Kraemer (KnowBe4).

« les attaques de phishing sont passées de 210 000 en 2022 à 550 000 en 2024. »

journaldunet.com ↗ ↩ -

550 000 - Nombre d'attaques de phishing en 2024 selon Dr Martin J Kraemer (KnowBe4).

« les attaques de phishing sont passées de 210 000 en 2022 à 550 000 en 2024. »

journaldunet.com ↗ ↩ -

Dr Martin J Kraemer, expert en cybersécurité chez KnowBe4 - Expert citant l'évolution des attaques de phishing.

« Selon Dr Martin J Kraemer (KnowBe4), les attaques de phishing sont passées de 210 000 en 2022 à 550 000 en 2024. »

journaldunet.com ↗ ↩ -

45 % - Part des entreprises victimes d'attaques par deepfake selon une étude de Capgemini.

« Une étude de Capgemini révèle que 45 % des entreprises ont déjà été victimes d’attaques par deepfake. »

journaldunet.com ↗

⚠️ Note INFO.FR: Le factoide indique '45% des entreprises victimes d'attaques par deepfake'. En réalité, le rapport Capgemini (nov. 2024) précise que 43% des organisations ont subi une attaque par deepfake, tandis que 45% ont subi des PERTES FINANCIÈRES liées aux deepfakes. Les deux métriques sont distinctes. ↩ -

Les malwares équipés d’algorithmes d’IA modifient en permanence leur code pour échapper aux antivirus traditionnels - Capacité des malwares polymorphes à contourner les défenses.

« les malwares équipés d’algorithmes d’IA modifient en permanence leur code pour échapper aux antivirus traditionnels. »

journaldunet.com ↗ ↩ -

L'IA a le potentiel de faire basculer l'équilibre en faveur des défenseurs. Les organisations qui la traitent comme une capacité stratégique, plutôt que comme un outil autonome, seront mieux positionnées pour transformer le risque cyber croissant en résilience et en avantage compétitif - Déclaration d'Akshay Joshi, responsable du Centre pour la cybersécurité au Forum économique mondial.

« « L'IA a le potentiel de faire basculer l'équilibre en faveur des défenseurs. Les organisations qui la traitent comme une capacité stratégique, plutôt que comme un outil autonome, seront mieux positionnées pour transformer le risque cyber croissant en et en avantage compétitif », indique Akshay Joshi, responsable du Centre pour la cybersécurité au Forum économique mondial »

itsocial.fr ↗ ↩

Sources

- De 15 minutes à moins d’une minute par site analysé : comment l’IA transforme concrètement les opérations de cybersécurité en entreprise

- L'IA défensive prend-elle l'avantage sur les attaquants ? Oui, répond le Forum économique mondial

- Cyberattaques : au-delà du bluff des petits pirates, la vraie menace des Etats voyous

- 2025 vue par l’ANSSI : lanceurs d’alerte, menaces étatiques, cache DNS, refus d’antennes 5G…

- Panorama de la cybermenace 2025 : la France sous la pression constante d'acteurs d'origines étatique et cybercriminelle

- Comment l'IA transforme la cybercriminalité et la cybersécurité en 2025 ?

- IA dans la cybersécurité : attention danger

- Cybersécurité : la France, deuxième pays le plus ciblé en Europe en 2025