Impôts.gouv.fr : 1,2 million d’IBAN volés, l’État face à sa dette numérique

Le fichier des comptes bancaires de Bercy a été aspiré pendant des semaines via les identifiants d'un fonctionnaire. Symptôme d'un État qui consacre dix fois moins que le privé à sa cybersécurité.

Bercy a reconnu le piratage du fichier FICOBA et 1,2 million de comptes bancaires consultés. Pendant des mois, un intrus a circulé dans le système avec les identifiants d'un fonctionnaire.

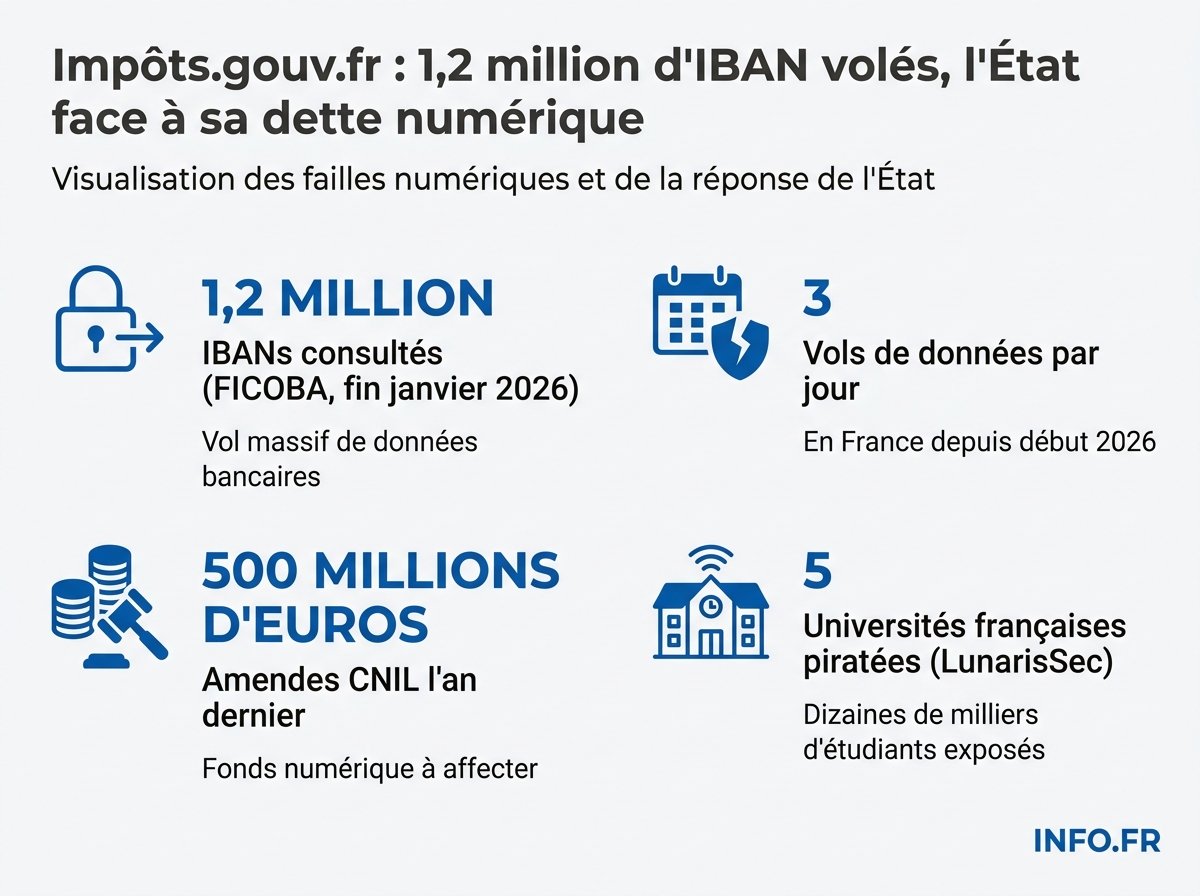

- 1,2 million de comptes bancaires consultés illégitimement dans FICOBA depuis fin janvier 2026.

- L'attaquant a usurpé les identifiants d'un fonctionnaire ayant un accès interministériel.

- Bercy a notifié la CNIL et déposé plainte les usagers concernés seront informés individuellement.

- Lecornu débloque 200 millions d'euros et fusionne DINUM et DITP pour créer une autorité numérique d'État.

- L'État dépense environ dix fois moins que le privé sur ses infrastructures numériques.

La Direction Générale des Finances publiques [1] a publié le 18 février 2026 [2] une actualité que Bercy aurait préféré ne jamais avoir à écrire. Le fichier national des comptes bancaires, FICOBA [3], a été consulté illégitimement à compter de la fin janvier 2026 [4]. Bilan provisoire: 1,2 million de comptes concernés [5].

Le mode opératoire tient en une phrase. Un acteur malveillant a usurpé les identifiants d’un fonctionnaire disposant d’accès dans le cadre de l’échange d’information entre ministères [4]. Pas de zero-day spectaculaire, pas de ransomware tonitruant: un compte légitime, détourné, qui consulte tranquillement la base.

Ce qui a fuité, ce qui n’a pas fuité

FICOBA contient les coordonnées bancaires (RIB / IBAN), l’identité du titulaire et son adresse [8]. Bercy précise un point qui se veut rassurant: l’identifiant fiscal de l’usager n’a pas été consulté [9]. Maigre consolation pour quiconque a déjà reçu un faux mail des impôts: un IBAN associé à un nom et une adresse suffit largement à industrialiser le phishing ciblé.

Dès la détection de l’incident, des mesures immédiates de restriction d’accès ont été mises en œuvre [10]. Les usagers concernés doivent recevoir une information individuelle [11], et un contact a été établi avec les établissements bancaires [12]. Des travaux sont en cours pour rétablir le service [13].

Le cadre légal: RGPD et Code pénal

L’incident a été notifié à la CNIL [14] [15] et fait l’objet d’un dépôt de plainte [16]. Le RGPD encadre strictement ce type de violation: les obligations sont prévues par les articles 33 et 34 du règlement [17]. L’article 33 impose la notification à l’autorité de contrôle d’une violation de données à caractère personnel [18], l’article 34 la communication à la personne concernée [19].

Pour qu’il y ait violation au sens du RGPD, deux conditions doivent être réunies [20]: un traitement de données personnelles mis en œuvre [21] et des données ayant fait l’objet d’une violation [22]. Les deux sont caractérisées ici. Reste la question du délai de notification, que la CNIL appréciera.

Mais le RGPD ne fait que poser un cadre administratif. Sur le plan pénal, les faits visés par la plainte tombent sous le coup du Code pénal. L’article 323-1 réprime l’accès ou le maintien frauduleux dans tout ou partie d’un système de traitement automatisé de données: la peine encourue est de trois ans d’emprisonnement et 100 000 euros d’amende, portée à cinq ans et 150 000 euros lorsque l’intrusion entraîne, comme ici, l’extraction ou la modification de données. L’usurpation des identifiants d’un fonctionnaire pour accéder à FICOBA pourrait relever de l’article 226-4-1 sur l’usurpation d’identité numérique, puni d’un an de prison et 15 000 euros d’amende. Quant à la collecte de données personnelles obtenue par un moyen frauduleux ou déloyal, elle est sanctionnée par l’article 226-18, qui prévoit jusqu’à cinq ans d’emprisonnement et 300 000 euros d’amende.

Le « casse du siècle, tous les mois »

Le 30 avril 2026 [23], Sébastien Lecornu, Premier ministre chargé de la Planification écologique [24], visitait l’Agence nationale des titres sécurisés [25] pour annoncer un plan d’action cybersécurité. Son diagnostic, brut: « On est donc sur un casse du siècle, mais qui a pratiquement lieu tous les mois » [26]. Depuis le début de l’année 2026 [7], la France enregistre en moyenne trois vols de données par jour [6].

FICOBA n’est qu’un maillon. On se souvient de l’affaire Dedalus, en 2021, où près de 500 000 dossiers médicaux français avaient été diffusés en clair sur le web - une fuite que la CNIL avait sanctionnée d’une amende historique. Plus récemment, la cyberattaque contre les opérateurs de tiers payant Viamedis et Almerys, début 2024, avait exposé les données de plus de 33 millions d’assurés sociaux. À chaque fois, le même schéma: un compte ou un prestataire compromis, et une base nationale qui se vide en quelques jours. La répétition, plus que l’incident, fait scandale.

Pourquoi l’État a-t-il sous-investi?

Le chiffre qui tue n’est pas dans les piratages, il est dans les budgets. La plupart des entreprises françaises consacrent environ 10 % de leur budget global aux infrastructures numériques [27]. L’État est plus proche de 1 % que des 10 % [28]. Lecornu lui-même reconnaît: « Les fonctions numériques des différents ministères ont plutôt été parfois délaissées budgétairement ces dernières années » [29].

Ce délaissement n’est pas accidentel. Il découle d’une logique budgétaire connue: le numérique est une fonction support, peu visible politiquement, qui se coupe en premier quand l’arbitrage devient serré. Pendant que les ministères régaliens - Intérieur [30], Armées [31] - protégeaient leurs systèmes, les autres administrations ont vu leurs lignes informatiques rabotées année après année. Bercy, décrit pourtant comme « historiquement un ministère solide sur le terrain numérique » [32], n’a pas échappé au phénomène: la sécurisation des comptes administratifs internes - le vrai maillon faible révélé par FICOBA - exige des moyens humains continus (administration des accès, journalisation, détection d’anomalies) qui ne se votent pas en plan quinquennal mais en effectifs pérennes. Or ce sont précisément ces effectifs que la « rationalisation » a sacrifiés. Passer de 1 % à 10 % du budget numérique exigerait un effort durable, sans commune mesure avec les annonces ponctuelles.

Réponse annoncée: 200 millions d’euros débloqués sur les crédits de France 2030 [33] [34], et la fusion de la DINUM [35] et de la DITP [36] pour créer une autorité numérique de l’État placée auprès du Premier ministre [37]. Une réforme que David Amiel, ministre délégué précédemment chargé de la réforme numérique [38], avait commencé à traiter. Le piratage de FICOBA suggère que « solide » est un adjectif relatif.

Universités, ministère des Sports: la série noire

FICOBA s’inscrit dans une série contemporaine. Le groupe de hackers algérien LunarisSec [39] revendique le piratage de cinq universités françaises [40], avec plusieurs dizaines de milliers d’étudiants concernés [41], via une faille de type IDOR (Insecure Direct Object Reference) [42]. Les établissements cités incluent l’Université de Lyon 1 [43], l’Université de Reims Champagne-Ardenne [44], l’Université de Bourgogne [45], l’Université Aix-Marseille [46] [47] et l’Université de Toulouse [48] [49]. Le groupe affirme ne pas avoir d’objectif financier [50]: les données ne seraient pas mises en vente [51], l’objectif serait de démontrer les failles de sécurité des systèmes universitaires [52].

En parallèle, un hacker sous le pseudonyme Cybernox [53] affirme mettre en vente une base attribuée au Ministère des Sports [54] [55], avec plus de 217 000 photos et données sensibles d’éducateurs [56]. Faco Paris [57] aurait vu plus de 11 000 documents sensibles, IBAN et code source exposés [58] [59]. Adele.org [60], plateforme spécialisée dans le logement étudiant, aurait subi une fuite de 261 000 dossiers avec cartes d’identité et passeports [61] [62]. Selon les sources consultées, la France est aujourd’hui considérée comme le 2e pays le plus piraté au monde [63].

L’angle mort: le compte légitime, pas la faille technique

Ce que personne ne dit vraiment dans le récit de FICOBA: il n’y a pas eu d’exploit sophistiqué. Les ressources techniques publiées par l’OWASP sur les injections SQL rappellent qu’une vulnérabilité d’injection survient quand l’entrée utilisateur est utilisée dans une requête sans contrainte ni assainissement adéquats [64], permettant à un attaquant d’exécuter du code SQL sous les privilèges de l’utilisateur de connexion [65]. Mais ici, le profil n’a pas eu besoin d’être exploité: il a été utilisé.

Selon le communiqué officiel de Bercy, l’attaquant disposait des identifiants d’un fonctionnaire [4]. Autrement dit, le maillon faible n’est pas le code de FICOBA, c’est la chaîne de confiance interministérielle. La DGFiP avait pourtant renforcé la sécurité côté usager: depuis juin 2025 [66], un code de sécurité à 6 chiffres [67] envoyé par courriel est nécessaire pour accéder aux services en ligne [68] [69], avec une persistance de six mois sur l’appareil habituel [70]. Cette double authentification protège l’usager. Elle ne dit rien de la sécurisation des comptes administratifs internes.

Voix critiques: un plan qui arrive après la bataille

Aucune voix dissonante structurée n’émerge dans les sources consultées sur le plan Lecornu lui-même. Cet unanimisme interroge: un plan annoncé le 30 avril 2026 [23], après un piratage révélé en février, intervient alors que l’incident était déjà documenté. Lecornu signale lui-même avoir signé une stratégie cyberdéfense 2026-2030 [71]. La question de fond reste posée par les chiffres mêmes du Premier ministre: passer de 1 % à 10 % [27] [28] de budget numérique exigerait bien davantage que 200 millions d’euros [33] ponctuels prélevés sur France 2030.

Le calendrier pose aussi question. La fusion DINUM-DITP [37] est présentée comme nouvelle mais avait été initiée par David Amiel [38]. Et l’affectation des amendes CNIL - environ 500 millions d’euros l’an dernier [72] - à un fonds de modernisation des infrastructures numériques [73] [74] reste une promesse à inscrire dans le projet de loi de finances. Les équipes informatiques de la DGFiP sont décrites comme pleinement mobilisées [75], en lien avec le service du haut fonctionnaire de défense et de sécurité du ministère des finances [76] et l’ANSSI [77] [78].

Ce que les sources ne disent pas

Plusieurs questions restent sans réponse dans les communications officielles. L’identité du fonctionnaire dont les identifiants ont été usurpés [4] n’est pas précisée. Aucune source consultée ne précise non plus le ministère d’origine de cet agent - le communiqué se borne à évoquer « l’échange d’information entre ministères » [4] sans nommer la contrepartie -, ni le vecteur de compromission de ses identifiants (phishing, fuite de mot de passe, malware, credential stuffing), ni les mesures, disciplinaires ou de protection, prises à son égard. La durée exacte d’accès entre fin janvier 2026 [4] et la détection reste floue. Et la question centrale du suivi des accès anormaux - pourquoi 1,2 million de consultations [5] n’ont-elles pas déclenché d’alerte plus tôt? - n’a pas reçu de réponse publique à la date de publication.

► Lire aussi: RGPD - Chapitre IV: obligations du responsable de traitement

Sources

Voir le détail de chaque fait sourcé (82)

-

Direction Générale des Finances publiques (DGFiP) - Organisation ayant mené les investigations sur les accès illégitimes à FICOBA.

« Des investigations menées par la Direction Générale des Finances publiques (DGFiP) ont permis d’identifier des accès illégitimes au fichier national des comptes bancaires (FICOBA). »

impots.gouv.fr ↗ ↩ -

18/02/2026 - Date de publication de l'actualité sur les accès illégitimes à FICOBA.

« Publié le 18/02/2026, modifié le 03/03/2026 »

impots.gouv.fr ↗ ↩ -

Fichier national des comptes bancaires (FICOBA) - Fichier concerné par les accès illégitimes.

« fichier national des comptes bancaires (FICOBA) »

impots.gouv.fr ↗ ↩ -

Un acteur malveillant a usurpé les identifiants d’un fonctionnaire disposant d’accès dans le cadre de l’échange d’information entre ministères à compter de la fin janvier 2026 - Début des accès illégitimes à FICOBA.

« À compter de la fin janvier 2026, un acteur malveillant, qui a usurpé les identifiants d’un fonctionnaire disposant d’accès dans le cadre de l’échange d’information entre ministères, a pu consulter une partie de ce fichier »

impots.gouv.fr ↗ ↩ -

1,2 millions de comptes - Nombre estimé de comptes bancaires concernés par les accès illégitimes.

« qui concernerait 1,2 millions de comptes »

impots.gouv.fr ↗ ↩ -

trois vols de données par jour - Moyenne des vols de données enregistrés en France depuis le début de l'année 2026.

« la France enregistre en moyenne trois vols de données par jour »

gouvernement.fr ↗ ↩ -

début de l'année 2026 - Période de référence pour les statistiques sur les cyberattaques.

« Depuis le début de l'année 2026, la France enregistre en moyenne trois vols de données par jour »

gouvernement.fr ↗ ↩ -

coordonnées bancaires (RIB / IBAN), identité du titulaire, adresse - Types de données à caractère personnel contenues dans FICOBA.

« coordonnées bancaires (RIB / IBAN), identité du titulaire, adresse »

impots.gouv.fr ↗ ↩ -

L'identifiant fiscal de l'usager n'a pas été consulté lors des accès illégitimes à FICOBA. - Information sur les données non consultées lors des accès illégitimes.

« L'identifiant fiscal de l'usager n'a pas été consulté lors des accès illégitimes à FICOBA. »

impots.gouv.fr ↗ ↩ -

Des mesures immédiates de restriction d'accès ont été mises en œuvre dès la détection de l'incident - Actions prises pour stopper l'attaque sur FICOBA.

« Dès la détection de cet incident, des mesures immédiates de restriction d'accès ont été mises en œuvre afin de stopper l’attaque »

impots.gouv.fr ↗ ↩ -

Les usagers concernés recevront dans les prochains jours une information individuelle les alertant qu’un accès à leurs données a pu être constaté - Communication prévue aux usagers concernés par les accès illégitimes.

« Les usagers concernés recevront dans les prochains jours une information individuelle les alertant qu’un accès à leurs données a pu être constaté. »

impots.gouv.fr ↗ ↩ -

Un contact a été établi avec les établissements bancaires afin de sensibiliser les clients à la plus grande vigilance - Action de sensibilisation auprès des établissements bancaires.

« Un contact a d’ores et déjà été établi avec les établissements bancaires afin de sensibiliser les clients à la plus grande vigilance. »

impots.gouv.fr ↗ ↩ -

Des travaux sont en cours pour rétablir le service dans les meilleures conditions de protection - Actions en cours pour rétablir le service FICOBA.

« Des travaux sont en cours pour rétablir le service dans les meilleures conditions de protection. »

impots.gouv.fr ↗ ↩ -

L'incident a été notifié à la Commission nationale de l’informatique et des libertés (CNIL) - Notification de l'incident à une autorité de protection des données.

« L'incident a également été notifié à la Commission nationale de l’informatique et des libertés (CNIL) »

impots.gouv.fr ↗ ↩ -

Commission nationale de l’informatique et des libertés (CNIL) - Autorité notifiée de l'incident.

« Commission nationale de l’informatique et des libertés (CNIL) »

impots.gouv.fr ↗ ↩ -

L'incident fait l'objet d'un dépôt de plainte - Action juridique engagée suite à l'incident.

« et fait l'objet d'un dépôt de plainte. »

impots.gouv.fr ↗ ↩ -

Les nouvelles obligations concernant les violations de données sont prévues par les articles 33 et 34 du RGPD - Référence aux articles du RGPD encadrant les violations de données personnelles.

« Les nouvelles obligations concernant les violations de données sont prévues par les articles 33 et 34 du RGPD. »

cnil.fr ↗ ↩ -

Notification à l'autorité de contrôle d'une violation de données à caractère personnel - Obligation prévue à l'article 33 du RGPD

« Article 33 - Notification à l'autorité de contrôle d'une violation de données à caractère personnel »

cnil.fr ↗ ↩ -

Communication à la personne concernée d'une violation de données à caractère personnel - Obligation prévue à l'article 34 du RGPD

« Article 34 - Communication à la personne concernée d'une violation de données à caractère personnel »

cnil.fr ↗ ↩ -

2 - Nombre de conditions nécessaires pour qu'il y ait violation de données personnelles.

« Pour qu'il y ait violation, 2 conditions doivent être réunies: »

cnil.fr ↗ ↩ -

Un traitement de données personnelles doit avoir été mis en œuvre pour qu'il y ait violation - Première condition pour caractériser une violation de données personnelles.

« Vous avez mis en œuvre un traitement de données personnelles. »

cnil.fr ↗ ↩ -

Les données personnelles doivent avoir fait l'objet d'une violation pour qu'il y ait violation - Deuxième condition pour caractériser une violation de données personnelles.

« Ces données ont fait l’objet d'une violation »

cnil.fr ↗ ↩ -

30/04/2026 - Date de l'annonce du plan d'action par le Premier ministre.

« Publié le 30/04/2026 »

gouvernement.fr ↗ ↩ -

Sébastien Lecornu, Premier ministre chargé de la Planification écologique - Fonction et titre du Premier ministre annonçant le plan.

« Sébastien Lecornu, Premier ministre chargé de la Planification écologique »

gouvernement.fr ↗ ↩ -

Agence nationale des titres sécurisés (ANTS) - Organisme visité par le Premier ministre lors de l'annonce.

« À l'occasion d'une visite à l'Agence nationale des titres sécurisés (ANTS) »

gouvernement.fr ↗ ↩ -

On est donc sur un casse du siècle, mais qui a pratiquement lieu tous les mois. - Déclaration du Premier ministre sur la fréquence des cyberattaques.

« On est donc sur un casse du siècle, mais qui a pratiquement lieu tous les mois. »

gouvernement.fr ↗ ↩ -

10 % - Pourcentage du budget consacré aux infrastructures numériques par la plupart des entreprises françaises.

« la plupart des entreprises françaises consacrent quelque chose comme 10 % de leur budget aux infrastructures numériques »

gouvernement.fr ↗ ↩ -

1 % - Pourcentage du budget consacré aux infrastructures numériques par l'État.

« L'État en est davantage proche de 1 % que des 10 % »

gouvernement.fr ↗ ↩ -

Les fonctions numériques des différents ministères ont plutôt été parfois délaissées budgétairement ces dernières années. - Diagnostic du Premier ministre sur le sous-investissement dans les infrastructures numériques.

« Les fonctions numériques des différents ministères ont plutôt été parfois délaissées budgétairement ces dernières années. »

gouvernement.fr ↗ ↩ -

ministère de l'Intérieur - Ministère régalien mentionné comme mieux protégé en cybersécurité.

« des grands ministères régaliens, l'Intérieur, ou même celui que j'ai eu l'honneur de piloter comme le ministère des Armées »

gouvernement.fr ↗ ↩ -

ministère des Armées - Ministère régalien mentionné comme mieux protégé en cybersécurité.

« des grands ministères régaliens, l'Intérieur, ou même celui que j'ai eu l'honneur de piloter comme le ministère des Armées »

gouvernement.fr ↗ ↩ -

Bercy (ministère de l'Économie et des Finances) - Ministère mentionné comme historiquement solide sur le terrain numérique mais ciblé par les cyber-attaquants.

« C'est vrai de Bercy, qui est pour le coup historiquement un ministère solide sur le terrain numérique »

gouvernement.fr ↗ ↩ -

200 millions d'euros - Montant débloqué pour investir dans la cybersécurité de l'État.

« 200 millions d'euros vont être débloqués dès la semaine prochaine »

gouvernement.fr ↗ ↩ -

Débloquement de 200 millions d'euros sur les crédits de France 2030 pour investir dans la cybersécurité - Mesure financière annoncée pour renforcer les infrastructures numériques.

« 200 millions d'euros vont être débloqués dès la semaine prochaine. Je les prends sur les crédits de France 2030 »

gouvernement.fr ↗ ↩ -

DINUM (Direction interministérielle du numérique) - Organisme devant fusionner avec la DITP pour créer une autorité numérique de l'État.

« fusion de la DINUM et de la DITP afin de créer une autorité numérique de l'État »

gouvernement.fr ↗ ↩ -

DITP (Direction interministérielle de la transformation publique) - Organisme devant fusionner avec la DINUM pour créer une autorité numérique de l'État.

« fusion de la DINUM et de la DITP afin de créer une autorité numérique de l'État »

gouvernement.fr ↗ ↩ -

Fusion de la DINUM et de la DITP pour créer une autorité numérique de l'État placée directement auprès du Premier ministre - Mesure annoncée pour standardiser et sécuriser les infrastructures numériques des ministères.

« fusion de la DINUM et de la DITP afin de créer une autorité numérique de l'État, placée directement auprès du Premier ministre »

gouvernement.fr ↗ ↩ -

David Amiel, ministre délégué précédemment chargé de la réforme numérique - Personne ayant commencé à traiter la fusion de la DINUM et de la DITP.

« une réforme que, d'ailleurs, David AMIEL avait commencé à traiter dans ses fonctions de ministre délégué précédemment »

gouvernement.fr ↗ ↩ -

LunarisSec, groupe de hackers algérien - Groupe revendiquant le piratage des universités françaises

« Le groupe de hackers algérien LunarisSec revendique le piratage de cinq universités françaises »

frenchbreaches.com ↗ ↩ -

cinq universités françaises - Nombre d'universités piratées selon LunarisSec

« Le groupe de hackers algérien LunarisSec revendique le piratage de cinq universités françaises »

frenchbreaches.com ↗ ↩ -

plusieurs dizaines de milliers d’étudiants - Nombre estimé d'étudiants concernés par l'exposition de données

« plusieurs dizaines de milliers d’étudiants seraient concernés »

frenchbreaches.com ↗ ↩ -

faille de type IDOR (Insecure Direct Object Reference) - Type de faille exploitée lors des cyberattaques

« les attaques reposeraient sur l’exploitation d’une faille de type IDOR (Insecure Direct Object Reference) »

frenchbreaches.com ↗ ↩ -

Université de Lyon 1 (Claude Bernard) - Une des universités piratées mentionnées dans l'article

« Université de Lyon 1 (Claude Bernard) »

frenchbreaches.com ↗ ↩ -

Université de Reims Champagne-Ardenne - Une des universités piratées mentionnées dans l'article

« Université de Reims Champagne-Ardenne »

frenchbreaches.com ↗ ↩ -

LunarisSec a récemment mis en avant une attaque visant l'Université de Bourgogne - Attaque précédente revendiquée par le même groupe.

« Cette annonce intervient après la récente mise en avant d’une attaque visant l’Université de Bourgogne, par le même hacker »

cyberattaque.org ↗ ↩ -

LunarisSec revendique une cyberattaque visant l'Université Aix-Marseille - Revendication de la cyberattaque par le groupe LunarisSec.

« L’Université Aix-Marseille serait à son tour visée par une cyberattaque, revendiquée par un groupe se présentant sous le nom de LunarisSec »

cyberattaque.org ↗ ↩ -

Université Aix-Marseille, établissement d'enseignement supérieur - Établissement visé par la cyberattaque.

« L’Université Aix-Marseille »

cyberattaque.org ↗ ↩ -

Université de Toulouse, établissement d'enseignement supérieur - Établissement visé par une cyberattaque.

« Université de Toulouse »

cyberattaque.org ↗ ↩ -

LunarisSec affirme avoir attaqué l'Université de Toulouse et diffuse des captures - Attaque revendiquée par LunarisSec contre un autre établissement.

« Le groupe se présentant sous le nom LunarisSec affirme avoir attaqué l’Université de Toulouse et diffuse des captures »

cyberattaque.org ↗ ↩ -

Le groupe de hackers affirme ne pas avoir d’objectif financier dans cette opération. - Déclaration de LunarisSec sur ses motivations

« Le groupe de hackers affirme ne pas avoir d’objectif financier dans cette opération. »

frenchbreaches.com ↗ ↩ -

les données ne seraient pas mises en vente - Statut des données exposées selon l'article

« les données ne seraient pas mises en vente »

frenchbreaches.com ↗ ↩ -

l’objectif serait de démontrer les failles de sécurité des systèmes universitaires - Objectif déclaré des hackers selon l'article

« l’objectif serait de démontrer les failles de sécurité des systèmes universitaires »

frenchbreaches.com ↗ ↩ -

Cybernox, hacker se présentant comme responsable de la fuite de données du Ministère des Sports - Hacker revendiquant une fuite de données.

« Un hacker se présentant sous le pseudonyme Cybernox »

cyberattaque.org ↗ ↩ -

Ministère des Sports, institution publique - Institution concernée par la fuite de données.

« Ministère des Sports »

cyberattaque.org ↗ ↩ -

Cybernox affirme mettre en vente une base de données attribuée au Ministère des Sports - Action revendiquée par le hacker Cybernox.

« affirme mettre en vente une base de données attribuée au »

cyberattaque.org ↗ ↩ -

plus de 217 000 photos et données sensibles d’éducateurs - Volume de données exposées dans la fuite du Ministère des Sports.

« plus de 217 000 photos et données sensibles d’éducateurs en fuite »

cyberattaque.org ↗ ↩ -

Faco Paris, établissement d’enseignement supérieur - Établissement concerné par une fuite de données.

« Faco Paris, établissement d’enseignement supérieur »

cyberattaque.org ↗ ↩ -

plus de 11 000 documents sensibles, IBAN et code source exposés - Volume de données exposées dans la fuite de Faco Paris.

« plus de 11 000 documents sensibles, IBAN et code source exposés dans une fuite »

cyberattaque.org ↗ ↩ -

Un hacker affirme avoir compromis les systèmes de Faco Paris et diffusé une archive d’environ 11 000 documents - Action revendiquée par un hacker non nommé.

« Un hacker affirme avoir compromis les systèmes de Faco Paris, établissement d’enseignement supérieur, et diffusé une archive d’environ »

cyberattaque.org ↗ ↩ -

Adele.org, plateforme spécialisée dans le logement étudiant - Plateforme concernée par une fuite de données.

« Adele.org, plateforme spécialisée dans le logement étudiant »

cyberattaque.org ↗ ↩ -

261 000 dossiers logement étudiant avec cartes d’identité et passeports - Volume de données exposées dans la fuite d'Adele.org.

« fuite de 261 000 dossiers logement étudiant avec cartes d’identité et passeports »

cyberattaque.org ↗ ↩ -

ChimeraZ, hacker se présentant comme responsable de la fuite de données d'Adele.org - Hacker revendiquant la fuite de données.

« Le hacker ChimeraZ affirme publier la base de données de Adele.org »

cyberattaque.org ↗ ↩ -

le 2ᵉ pays le plus piraté au monde - Classement de la France en termes de cyberattaques

« La France est aujourd’hui considérée comme: le 2ᵉ pays le plus piraté au monde »

frenchbreaches.com ↗ ↩ -

Les vulnérabilités d'injection SQL se produisent lorsque l'entrée fournie par l'utilisateur est utilisée lors de la construction d'une requête SQL sans être adéquatement contrainte ou assainie - Explication générale des vulnérabilités d'injection SQL

« SQL injection vulnerabilities occur whenever user-supplied input is used during the construction of a SQL query without being adequately constrained or sanitized. »

owasp.org ↗ ↩ -

Les vulnérabilités d'injection SQL permettent à un attaquant d'exécuter du code SQL sous les privilèges de l'utilisateur utilisé pour se connecter à la base de données - Conséquences des vulnérabilités d'injection SQL

« This class of vulnerabilities allows an attacker to execute SQL code under the privileges of the user that is used to connect to the database. »

owasp.org ↗ ↩ -

25/06/2025 - Date de publication initiale de l'article sur le renforcement de la sécurité de l'espace Finances publiques.

« Publié le 25/06/2025, modifié le 06/01/2026 »

impots.gouv.fr ↗ ↩ -

6 chiffres - Nombre de chiffres composant le code de sécurité envoyé par courriel.

« Le courriel qui vous sera adressé contiendra un code de 6 chiffres. »

impots.gouv.fr ↗ ↩ -

La direction générale des Finances publiques (DGFiP) a mis en place un code de sécurité nécessaire pour accéder aux services en ligne. - Action concrète mise en œuvre pour renforcer la sécurité de l'espace Finances publiques.

« la direction générale des Finances publiques (DGFiP) a mis en place un code de sécurité qui est maintenant nécessaire, en plus de votre mot de passe, pour vous connecter et accéder à tous vos services en ligne. »

impots.gouv.fr ↗ ↩ -

Désormais, l'accès à vos services en ligne nécessite la saisie d'un code de sécurité qui vous est adressé par courriel. - Déclaration sur la nouvelle mesure de sécurité pour l'accès aux services en ligne.

« Désormais, l'accès à vos services en ligne nécessite la saisie d'un code de sécurité qui vous est adressé par courriel. »

impots.gouv.fr ↗ ↩ -

six mois - Durée pendant laquelle la saisie d'un code de sécurité n'est pas requise après une première authentification réussie sur un appareil ou navigateur habituel.

« la saisie d'un premier code reçu permet de se connecter sans nouveau code durant six mois. »

impots.gouv.fr ↗ ↩ -

Annonce d'une stratégie 2026-2030 pour la cyberdéfense signée par le Premier ministre - Stratégie mentionnée pour clarifier les rôles en matière de protection numérique.

« J'avais signé cette stratégie 2026-2030. »

gouvernement.fr ↗ ↩ -

500 millions d'euros - Montant des amendes de la CNIL pour l'année précédente.

« l'année dernière c'est quelque chose comme 500 millions d'euros, un demi milliard d'euros »

gouvernement.fr ↗ ↩ -

Affectation des amendes de la CNIL à un fonds de modernisation des infrastructures numériques - Réforme prévue dans le projet de loi de finances pour l'année prochaine.

« nous allons affecter l'ensemble des amendes de la CNIL à un fonds de modernisation des infrastructures numériques »

gouvernement.fr ↗ ↩ -

CNIL (Commission nationale de l'informatique et des libertés) - Organisme dont les amendes seront affectées à un fonds de modernisation.

« affecter l'ensemble des amendes de la CNIL à un fonds de modernisation des infrastructures numériques »

gouvernement.fr ↗ ↩ -

Les équipes informatiques de la DGFiP sont pleinement mobilisées pour traiter cet incident et renforcer la sécurité du système d’information (SI) - Mobilisation des équipes informatiques de la DGFiP.

« Les équipes informatiques de la DGFiP sont pleinement mobilisées, en lien avec les services du ministère des finances [.] afin de traiter cet incident et de renforcer la sécurité du système d’information (SI). »

impots.gouv.fr ↗ ↩ -

ministère des finances (service du haut fonctionnaire de défense et de sécurité - HFDS) - Service collaborant avec la DGFiP pour traiter l'incident.

« les services du ministère des finances (service du haut fonctionnaire de défense et de sécurité - HFDS) »

impots.gouv.fr ↗ ↩ -

Agence nationale de la sécurité des systèmes d'information (ANSSI) - Agence collaborant avec la DGFiP pour traiter l'incident.

« l'Agence nationale de la sécurité des systèmes d'information (ANSSI) »

impots.gouv.fr ↗ ↩ -

ANSSI (Agence nationale de la sécurité des systèmes d'information) - Organisme mentionné comme ayant un rôle de détection et de réparation en cybersécurité.

« On connaît tous l'ANSSI. Le patron est ici. »

gouvernement.fr ↗ ↩ -

rester vigilants face aux communications inhabituelles - Conseil de sécurité pour les étudiants

« rester vigilants face aux communications inhabituelles »

frenchbreaches.com ↗ ↩ -

ne pas cliquer sur des liens suspects - Conseil de sécurité pour les étudiants

« ne pas cliquer sur des liens suspects »

frenchbreaches.com ↗ ↩ -

activer l’authentification à deux facteurs - Conseil de sécurité pour les étudiants

« activer l’authentification à deux facteurs »

frenchbreaches.com ↗ ↩ -

Phishing ciblé (emails se faisant passer pour l’université) - Risque associé à l'exposition des données étudiantes

« Phishing ciblé (emails se faisant passer pour l’université) »

frenchbreaches.com ↗ ↩

Sources

- Accès illégitimes au fichier national des comptes bancaires (FICOBA)

- Cybersécurité : le Premier ministre annonce un plan d'action pour renforcer la protection numérique de l'État

- La sécurité de votre espace Finances publiques se renforce

- 5 universités piratées en France des dizaines de milliers d’étudiants exposés après une faille

- Université Aix-Marseille : une fuite de données internes visant étudiants et personnels

- WSTG - Latest

- Les violations de données personnelles

- CHAPITRE IV - Responsable du traitement et sous