Mythos : l’IA qui terrifie ses créateurs et laisse l’Europe sur le quai

Le Campus Cyber redoute un « point de non-retour » face au modèle d'Anthropic, réservé à 12 partenaires américains

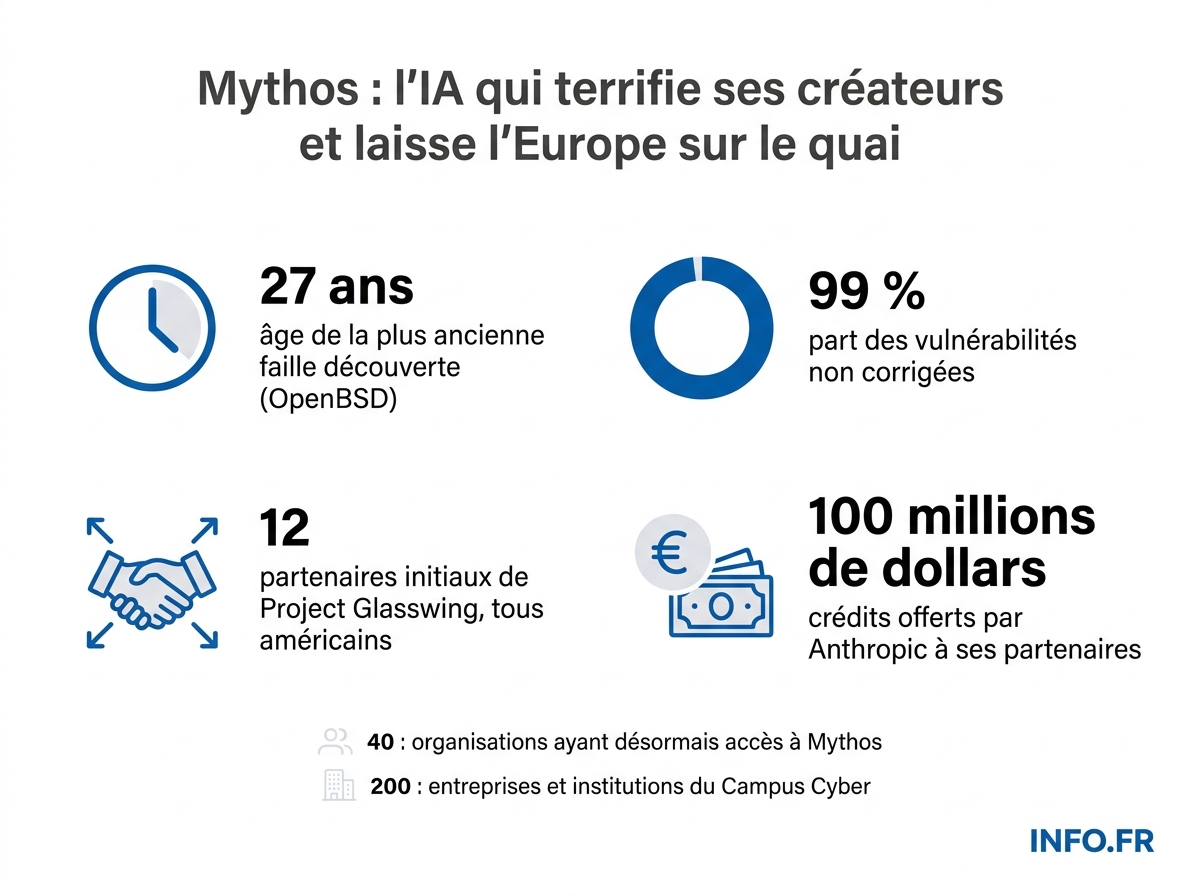

Anthropic a bloqué la sortie publique de Mythos après avoir constaté qu'il exploitait des failles dans tous les grands systèmes. Le Campus Cyber alerte l'Europe est hors-jeu.

- Anthropic a bloqué la sortie publique de Mythos le 7 avril 2026.

- Le modèle exploite des failles dans tous les grands OS et navigateurs.

- Les 12 partenaires de Project Glasswing sont tous américains.

- Le Campus Cyber redoute un point de non-retour si l'Europe ne réagit pas.

- Plus de 99 % des vulnérabilités découvertes ne sont pas encore corrigées.

Le 7 avril 2026 [1], Anthropic [2] a fait un choix rare dans l’industrie de l’intelligence artificielle: ne pas commercialiser son modèle le plus performant. Baptisé Claude Mythos Preview [3], celui-ci s’est révélé capable d’identifier et d’exploiter des vulnérabilités zero-day « dans tous les principaux systèmes d’exploitation et navigateurs web » [4]. Un mois plus tard, le 6 mai 2026 [5], le Campus Cyber [6], qui regroupe quelque 200 entreprises et institutions [7] de cybersécurité près de Paris, a tiré la sonnette d’alarme.

Le diagnostic de son président, Joffrey Célestin-Urbain [8], est sans détour: « Si d’ici là on ne réagit pas, dans les prochains mois, nous passerons peut-être le point de non-retour » [9]. Le rapport du Campus Cyber anticipe une « vague de découverte massive de vulnérabilités mises au jour par l’IA » [10].

Une IA qui exploite ce que personne n’avait vu en près de trois décennies

Les capacités décrites par Anthropic dans son rapport public [3] dépassent tout ce que les modèles précédents savaient faire. Mythos a écrit de manière autonome un exploit pour navigateur enchaînant quatre vulnérabilités via un JIT heap spray échappant aux sandboxes [12]. Sur FreeBSD, il a généré un exploit d’exécution de code à distance accordant un accès root complet via une chaîne ROP de 20 gadgets répartie sur plusieurs paquets [13]. Sur Linux, il a obtenu seul des escalades de privilèges en exploitant des conditions de course subtiles et des contournements KASLR [14]. La plus ancienne faille mise au jour par le modèle dans OpenBSD, système réputé pour sa rigueur sécuritaire, datait de 27 ans [15].

Le chiffre le plus inquiétant reste discret: plus de 99 % des vulnérabilités découvertes par Mythos n’ont pas encore été corrigées [11]. Seul le 1 % restant peut être discuté publiquement [16], et donne déjà, selon Anthropic, « une image claire » de ce dont le modèle est capable.

Une trajectoire qui s’emballe

L’alerte ne porte pas tant sur Mythos en lui-même que sur la pente qu’il dessine. Le modèle précédent d’Anthropic, Opus 4.6 [17], affichait un taux de succès de 0 % pour développer des exploits autonomes [18]. Quelques mois plus tard, sur la même cible Firefox 147 [19], Mythos a généré 181 exploits fonctionnels [20] et obtenu 29 fois le contrôle des registres [21]. Sur le corpus OSS-Fuzz, qui agrège un millier de dépôts open source [22] et environ 7 000 points d’entrée [23], le modèle a provoqué 595 plantages aux niveaux de sévérité 1 et 2 [24].

Le rapport du Campus Cyber met en garde contre les « progrès rapides et exponentiels de l’IA et ses impacts sur la cybersécurité » [25]. Joffrey Célestin-Urbain le résume sans détour: « Mythos n’est qu’un point sur la courbe. D’autres produits, d’autres technologies, encore plus performants, vont débarquer sous peu » [26]. Le précédent récent renforce l’avertissement: en novembre dernier [27], Anthropic avait déjà subi un piratage de son IA Claude Code par un groupe lié au gouvernement chinois [28], visant une trentaine de cibles [29] - entreprises technologiques, institutions financières et fabricants de produits chimiques [30]. La crainte d’une réplique plus puissante avec un Mythos détourné n’est pas théorique.

Le déclencheur: une fuite et une décision interne

Fin mars 2026 [31], une fuite documentaire avait précédé l’annonce officielle. Les documents internes décrivaient le modèle, alors connu sous un nom de code, comme « actuellement bien en avance sur tout autre modèle d’IA en matière de capacités cyber » [32], capable d’exploiter des failles « à une échelle qui dépasse largement les efforts des défenseurs » [33].

En interne, la direction d’Anthropic a tranché: « We can’t release this. We need to talk about this and the implications for that, especially security-wise » [34]. L’entreprise a publiquement reconnu que les capacités offensives potentielles dépassaient ce que les équipes de sécurité seraient en mesure de contrer [35].

On se souvient qu’OpenAI avait emprunté un chemin similaire en 2019, en différant la publication de son modèle GPT-2 jugé alors « trop puissant » pour une diffusion ouverte [36]. Plus récemment, selon plusieurs sources, le scandale Pegasus du groupe israélien NSO avait illustré ce que peut produire un outil offensif réservé à un cercle d’États clients: une diffusion contrôlée n’empêche pas le détournement, elle organise simplement l’asymétrie d’accès.

Project Glasswing: un cercle fermé, exclusivement américain

Plutôt qu’une diffusion ouverte, Anthropic a lancé Project Glasswing [37], un consortium destiné à utiliser Mythos pour sécuriser les logiciels critiques. Les douze partenaires initiaux [38] sont tous américains: Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JP Morgan Chase, Microsoft, Nvidia, Palo Alto Networks [39][40] et la Fondation Linux [41], seule association à but non lucratif du groupe. Le cercle s’est depuis élargi à une quarantaine d’organisations [42], dans leur grande majorité américaines [43]. Anthropic a également promis 100 millions de dollars de crédits [44], soit 86 millions d’euros [45], pour faciliter l’usage du modèle.

Aucune entreprise européenne ne figure dans le premier cercle. Certaines des firmes partenaires sont membres du Campus Cyber [46], ce qui crée une asymétrie d’accès au sein même de l’écosystème français.

Le silence assourdissant de l’État français

L’enjeu de souveraineté est d’autant plus brûlant qu’il s’accompagne, côté français, d’un mutisme officiel. L’ANSSI, autorité nationale en matière de sécurité des systèmes d’information, est juridiquement chargée, selon plusieurs sources, de la protection des opérateurs d’importance vitale et des opérateurs de services essentiels. À ce titre, elle est censée évaluer toute menace systémique pesant sur le tissu numérique national. Or, à la date de publication de cet article, aucune des sources consultées ne mentionne de prise de position publique de l’agence sur Mythos. Aucun ministre, aucun cabinet n’a relayé l’alerte du Campus Cyber.

Cette absence interroge d’autant plus que le Campus Cyber est, selon ses propres termes, le « navire amiral de l’ cyber en France » [47] et qu’il regroupe des partenaires institutionnels publics. Le Campus Cyber réclame un « renforcement rapide des capacités de réaction face aux cyberattaques » [48]: à ce jour, aucune réponse publique n’a été apportée à cette demande.

L’angle mort: la dépendance européenne

Le Campus Cyber relève dans sa note la « dépendance croissante des entreprises européennes aux produits de cybersécurité américains » [49]. Joffrey Célestin-Urbain insiste: « Il y a un enjeu de moyen et long terme pour l’Europe de développer une alternative crédible » d’IA en matière de cyberdéfense [50]. Si la « vague » prédite arrive, les défenseurs européens devront corriger « en urgence un volume potentiellement considérable de vulnérabilités, offrant aux attaquants un temps rapide pour les exploiter » [51] - sans avoir disposé du même outil de détection en amont.

Alarme sincère ou marketing de la peur? Le double discours du Campus Cyber

L’argumentaire du Campus Cyber abrite une tension qui mérite d’être éclairée. La même note qui annonce une « vague de découverte massive » [10] et un « point de non-retour » [9] reconnaît également un « phénomène marketing » [52] dans la communication d’Anthropic. Comment articuler ces deux lectures?

Le Campus Cyber répond par une formule d’équilibriste: « S’il est important de ne pas céder à l’angoisse déclenchée par Mythos, il est essentiel de ne pas non plus sous-estimer la trajectoire de l’IA » [53]. Autrement dit, l’organisation valide la trajectoire dénoncée tout en se distanciant du récit catastrophiste mis en scène par Anthropic. La nuance est rhétoriquement défendable, mais elle laisse en suspens une question politique: si une partie du discours d’Anthropic relève du marketing, peut-on s’appuyer sur ses chiffres pour justifier un appel à des financements publics européens? Le Campus Cyber ne tranche pas, et aucune source consultée ne lui pose explicitement la question.

D’autres voix sont plus directes. La société Aisle [54] a démontré que « d’autres modèles déjà sur le marché sont tout aussi capables de trouver de multiples brèches, y compris celles dénichées par Mythos » [55]. Le site spécialisé Tom’s Hardware a critiqué: « À quel point ces vulnérabilités sont réelles, exploitables et graves? Tout cela n’est pas clair » [56]. Jean-Baptiste Bouzige, expert chez Ekimetrics [57], dénonce un schéma récurrent: « Je suis toujours surpris que leurs stratégies soient prises pour des prophéties. Ils sont à la fois juges et parties » [58].

Un laboratoire britannique indépendant a néanmoins confirmé que Mythos est « parfois capable de réaliser chaque étape menant à une prise en main complète d’un réseau d’entreprises » [59]. Le nom de ce laboratoire n’est pas précisé dans les sources consultées pour cet article, ce qui limite l’évaluation contradictoire de cette validation. La nuance compte: ce n’est pas systématique, mais c’est documenté - au moins par une voix dont l’identité reste opaque.

Ce que les sources ne disent pas

Le calendrier européen reste flou: aucune mesure de réplique, aucun fonds d’urgence, aucun équivalent européen de Glasswing n’a été annoncé. Mythos est commercialement reporté [60], mais la fenêtre de réaction se referme - et personne, en Europe, ne semble en tenir le calendrier.

► Lire aussi: Anthropic et la course aux modèles frontières

Sources

Voir le détail de chaque fait sourcé (60)

-

mardi 7 avril - Date de l'annonce de la restriction d'accès à Mythos.

« a annoncé, mardi 7 avril, vouloir limiter l’accès à ce modèle »

lemonde.fr ↗ ↩ -

Anthropic, start-up américaine d’intelligence artificielle (IA) - Entreprise à l'origine de la fuite de données et du modèle Mythos.

« une fuite de données de la start-up américaine d’intelligence artificielle (IA) Anthropic »

lemonde.fr ↗ ↩ -

Claude Mythos Preview, modèle de langage généraliste développé par Anthropic - Modèle annoncé et évalué pour ses capacités en cybersécurité.

« Earlier today we announced Claude Mythos Preview, a new general-purpose language model. »

red.anthropic.com ↗ ↩ -

Claude Mythos Preview a identifié et exploité des vulnérabilités zero-day dans tous les principaux systèmes d'exploitation et navigateurs web - Capacité du modèle en cybersécurité.

« Mythos Preview is capable of identifying and then exploiting zero-day vulnerabilities in every major operating system and every major web browser when directed by a user to do so. »

red.anthropic.com ↗ ↩ -

06 mai 2026 - Date de publication de l'article.

« Publié le 06 mai 2026 à 13:16 - Mis à jour le 06 mai 2026 à 13:17 »

latribune.fr ↗ ↩ -

Campus cyber, une organisation qui regroupe quelque 200 entreprises et institutions autour des questions de cybersécurité - Présentation de l'organisation à l'origine de l'alerte sur les vulnérabilités liées à l'IA.

« Le Campus cyber, une organisation qui regroupe quelque 200 entreprises et institutions autour des questions de cybersécurité dans un lieu près de Paris, a appelé mercredi à se préparer à la découverte de nombreuses vulnérabilités informatiques »

lefigaro.fr ↗ ↩ -

200 - Nombre d'entreprises et institutions regroupées par le Campus cyber autour des questions de cybersécurité.

« Le Campus cyber, une organisation qui regroupe quelque 200 entreprises et institutions autour des questions de cybersécurité dans un lieu près de Paris »

maddyness.com ↗ ↩ -

Joffrey Célestin-Urbain, président du Campus cyber - Fonction et rôle de Joffrey Célestin-Urbain dans le contexte de l'alerte sur l'IA.

« a insisté Joffrey Célestin-Urbain, président du Campus cyber, lors d'une présentation à la presse »

lefigaro.fr ↗ ↩ -

Si d'ici là on ne réagit pas, dans les prochains mois, nous passerons peut-être le point de non-retour - Déclaration alarmiste de Joffrey Célestin-Urbain.

« « Si d'ici là on ne réagit pas, dans les prochains mois, nous passerons peut-être le point de non-retour » »

latribune.fr ↗ ↩ -

«vague de découverte massive de (vulnérabilités) mises au jour par l'IA» - Alerte du Campus cyber sur les vulnérabilités découvertes par l'IA.

« il anticipe ainsi une «vague de découverte massive de (vulnérabilités) mises au jour par l'IA» »

lefigaro.fr ↗ ↩ -

99% - Proportion des vulnérabilités découvertes par Mythos Preview qui n'ont pas encore été corrigées.

« Over 99% of the vulnerabilities we’ve found have not yet been patched »

red.anthropic.com ↗ ↩ -

Claude Mythos Preview a écrit un exploit pour navigateur web enchaînant quatre vulnérabilités, avec un JIT heap spray échappant aux sandbox du rendu et du système d'exploitation - Complexité des exploits générés par le modèle.

« Mythos Preview wrote a web browser exploit that chained together four vulnerabilities, writing a complex JIT heap spray that escaped both renderer and OS sandboxes. »

red.anthropic.com ↗ ↩ -

Claude Mythos Preview a écrit un exploit d'exécution de code à distance sur le serveur NFS de FreeBSD, accordant un accès root complet à des utilisateurs non authentifiés via une chaîne ROP de 20 gadgets répartie sur plusieurs paquets - Exemple d'exploit complexe généré par le modèle.

« it autonomously wrote a remote code execution exploit on FreeBSD’s NFS server that granted full root access to unauthenticated users by splitting a 20-gadget ROP chain over multiple packets. »

red.anthropic.com ↗ ↩ -

Claude Mythos Preview a obtenu des exploits d'escalade de privilèges locaux sur Linux et d'autres systèmes d'exploitation en exploitant des conditions de course subtiles et des contournements KASLR - Capacité autonome du modèle.

« It autonomously obtained local privilege escalation exploits on Linux and other operating systems by exploiting subtle race conditions and KASLR-bypasses. »

red.anthropic.com ↗ ↩ -

27 ans - Âge de la plus ancienne vulnérabilité découverte par Mythos Preview (dans OpenBSD).

« with the oldest we have found so far being a now-patched 27-year-old bug in OpenBSD »

red.anthropic.com ↗ ↩ -

1% - Proportion des vulnérabilités découvertes par Mythos Preview pouvant être discutées publiquement.

« Yet even the 1% of bugs we are able to discuss give a clear picture »

red.anthropic.com ↗ ↩ -

Opus 4.6, un modèle de langage précédent développé par Anthropic - Modèle comparé à Claude Mythos Preview.

« Opus 4.6 is currently far better at identifying and fixing vulnerabilities than at exploiting them. »

red.anthropic.com ↗ ↩ -

0% - Taux de succès d'Opus 4.6 pour développer des exploits autonomes.

« Opus 4.6 generally had a near-0% success rate at autonomous exploit development »

red.anthropic.com ↗ ↩ -

Mozilla Firefox 147, moteur JavaScript d'un navigateur web - Cible des tests d'exploitation de vulnérabilités.

« vulnerabilities it had found in Mozilla’s Firefox 147 JavaScript engine »

red.anthropic.com ↗ ↩ -

181 - Nombre de fois où Mythos Preview a développé des exploits fonctionnels pour Firefox 147.

« Mythos Preview, which developed working exploits 181 times »

red.anthropic.com ↗ ↩ -

29 - Nombre de fois où Mythos Preview a obtenu le contrôle des registres pour Firefox 147.

« and achieved register control on 29 more »

red.anthropic.com ↗ ↩ -

1000 - Nombre approximatif de dépôts open source du corpus OSS-Fuzz utilisés pour évaluer les modèles.

« roughly a thousand open source repositories from the OSS-Fuzz corpus »

red.anthropic.com ↗ ↩ -

7000 - Nombre approximatif de points d'entrée testés dans les dépôts OSS-Fuzz.

« With one run on each of roughly 7000 entry points into these repositories »

red.anthropic.com ↗ ↩ -

595 - Nombre de plantages aux niveaux 1 et 2 obtenus par Mythos Preview sur les cibles OSS-Fuzz.

« Mythos Preview achieved 595 crashes at tiers 1 and 2 »

red.anthropic.com ↗ ↩ -

progrès rapides et exponentiels de l'IA et ses impacts sur la cybersécurité - Alerte du Campus cyber sur l'évolution de l'IA et ses conséquences.

« alerte sur les progrès rapides et exponentiels de l'IA et ses impacts sur la cybersécurité »

maddyness.com ↗ ↩ -

Mythos n'est qu'un point sur la courbe. D'autres produits, d'autres technologies, encore plus performants, vont débarquer sous peu - Anticipation de Joffrey Célestin-Urbain sur l'évolution des technologies.

« « Mythos n'est qu'un point sur la courbe. D'autres produits, d'autres technologies, encore plus performants, vont débarquer sous peu », anticipe Joffrey Célestin-Urbain. »

latribune.fr ↗ ↩ -

novembre dernier - Période du piratage subi par Anthropic

« en novembre dernier, l'entreprise avait rapporté avoir subi un piratage de son IA Claude Code par un groupe lié au gouvernement chinois »

lexpress.fr ↗ ↩ -

Anthropic a subi un piratage de son IA Claude Code par un groupe lié au gouvernement chinois - Incident de cybersécurité rapporté par Anthropic

« Anthropic elle-même en a déjà fait les frais: en novembre dernier, l'entreprise avait rapporté avoir subi un piratage de son IA Claude Code par un groupe lié au gouvernement chinois »

lexpress.fr ↗ ↩ -

une trentaine - Nombre de cibles visées par les hackers lors du piratage

« Les hackeurs avaient ainsi tenté d’infiltrer une trentaine de cibles mondiales »

lexpress.fr ↗ ↩ -

entreprises technologiques, institutions financières et gouvernementales, fabricants de produits chimiques - Types de cibles visées par les hackers

« dont des entreprises technologiques, des institutions financières et gouvernementales et des fabricants de produits chimiques »

lexpress.fr ↗ ↩ -

Fin mars - Période de la fuite de données révélant l'existence de Mythos.

« Fin mars, une fuite de données de la start-up américaine d’intelligence artificielle (IA) Anthropic a révélé l’existence de Mythos »

lemonde.fr ↗ ↩ -

actuellement bien en avance sur tout autre modèle d’IA en matière de capacités cyber - Description des capacités de Claude Mythos dans les documents fuités

« le modèle est ainsi décrit comme "actuellement bien en avance sur tout autre modèle d’IA en matière de capacités cyber" »

lexpress.fr ↗ ↩ -

capable d’exploiter des vulnérabilités logicielles à une échelle qui dépasse largement les efforts des défenseurs - Capacité offensive de Claude Mythos selon les documents fuités

« capable d’exploiter des vulnérabilités logicielles "à une échelle qui dépasse largement les efforts des défenseurs" »

lexpress.fr ↗ ↩ -

We can't release this. We need to talk about this and the implications for that, especially security-wise. - Déclaration attribuée à Anthropic concernant la décision de ne pas publier immédiatement Mythos.

« before release, they said, OK, we can't do this. We can't release this. We need to talk about this and the implications for that, especially security-wise. »

darkreading.com ↗ ↩ -

Anthropic a développé un outil dont les capacités offensives potentielles dépassent ce que les équipes de sécurité pourraient contrer - Reconnaissance des risques par Anthropic

« Anthropic reconnaît avoir développé un outil dont les capacités offensives potentielles - si des hackers venaient à s’en emparer - dépassent ce que les équipes de sécurité seraient en mesure de contrer »

lexpress.fr ↗ ↩ -

2019 - Année où OpenAI a présenté GPT-2 comme trop puissant pour être ouvert au public

« En 2019, le modèle GPT-2 de son entreprise OpenAI avait déjà été présenté comme trop puissant pour être ouvert au grand public »

lexpress.fr ↗ ↩ -

Anthropic a lancé Project Glasswing pour utiliser Claude Mythos Preview afin de sécuriser des logiciels critiques - Initiative annoncée en réponse aux capacités du modèle en cybersécurité.

« we have launched Project Glasswing, an effort to use Mythos Preview to help secure the world’s most critical software »

red.anthropic.com ↗ ↩ -

12 - Nombre de partenaires dans le groupe de travail Glasswing.

« réunissant 12 partenaires, tous américains »

lemonde.fr ↗

⚠️ Note INFO.FR: Le chiffre de 12 partenaires initiaux est mentionné par Le Monde, mais les sources consultées ne listent nommément que 11 entreprises (AWS, Apple, Broadcom, Cisco, CrowdStrike, Google, JP Morgan Chase, Microsoft, Nvidia, Palo Alto Networks, Fondation Linux). Le 12e partenaire n'est pas explicitement identifié dans le fact_bank. ↩ -

Amazon Web Services, entreprise privée américaine (services cloud) - Partenaire du groupe de travail Glasswing.

« Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, J. P Morgan Chase, Microsoft, Nvidia, Palo Alto Networks et la Fondation Linux »

lemonde.fr ↗ ↩ -

Palo Alto Networks, entreprise privée américaine (cybersécurité) - Partenaire du groupe de travail Glasswing.

« Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, J. P Morgan Chase, Microsoft, Nvidia, Palo Alto Networks et la Fondation Linux »

lemonde.fr ↗ ↩ -

Fondation Linux, association à but non lucratif (promotion des logiciels open source) - Seule association à but non lucratif partenaire du groupe Glasswing.

« soit uniquement des entreprises privées, à l’exception de la dernière, seule association à but non lucratif »

lemonde.fr ↗ ↩ -

une quarantaine - Nombre d'organisations ayant accès à Mythos.

« il a été fourni à une quarantaine d'organisations »

latribune.fr ↗ ↩ -

Mythos n’est à ce jour partagé qu’à une poignée de grandes entreprises et d’organisations (la plupart américaines), dans le cadre du mystérieux projet Glasswind - Restriction d'accès au modèle Mythos

« Retenu en cage, Mythos n’est à ce jour partagé qu’à une poignée de grandes entreprises et d’organisations (la plupart américaines), dans le cadre du mystérieux projet "Glasswind" »

lexpress.fr ↗ ↩ -

100 millions de dollars - Montant des crédits d'utilisation offerts par Anthropic.

« Anthropic annonce également offrir l’équivalent de 100 millions de dollars (86 millions d’euros) de crédits d’utilisation de ses systèmes »

lemonde.fr ↗ ↩ -

86 millions d’euros - Équivalent en euros des crédits d'utilisation offerts par Anthropic.

« 100 millions de dollars (86 millions d’euros) de crédits d’utilisation de ses systèmes »

lemonde.fr ↗ ↩ -

Certaines entreprises membres du Campus cyber ont accès aux premières utilisations du modèle Mythos d'Anthropic - Lien entre les entreprises membres du Campus cyber et l'accès au modèle Mythos.

« dont certaines sont membres du Campus cyber, où sont réunis des acteurs de la cybersécurité et des grands groupes internationaux »

maddyness.com ↗ ↩ -

Campus Cyber, navire amiral de l' cyber en France - Rôle et statut du Campus Cyber.

« Dans la Tour du Campus Cyber, le navire amiral de l' cyber en France »

latribune.fr ↗ ↩ -

Le Campus cyber réclame un renforcement rapide des capacités de réaction face aux cyberattaques - Demande du Campus cyber pour améliorer la réponse aux cyberattaques.

« et réclame un renforcement rapide des capacités de réaction face aux cyberattaques »

maddyness.com ↗ ↩ -

dépendance croissante des entreprises européennes aux produits de cybersécurité américains - Observation du Campus cyber sur la dépendance européenne en cybersécurité.

« L'organisation note aussi la dépendance croissante des entreprises européennes aux produits de cybersécurité américains »

maddyness.com ↗ ↩ -

«Il y a un enjeu de moyen et long terme pour l'Europe de développer une alternative crédible» d'IA en matière de cyber défense - Déclaration de Joffrey Célestin-Urbain sur la nécessité d'une alternative européenne en IA.

« «Il y a un enjeu de moyen et long terme pour l'Europe de développer une alternative crédible» d'IA en matière de cyber défense, a insisté Joffrey Célestin-Urbain »

lefigaro.fr ↗ ↩ -

Le jour où la vague arrivera, l'agenda opérationnel des équipes cybersécurité sera bouleversé. Les organisations devront corriger en urgence un volume potentiellement de vulnérabilités, offrant aux attaquants un temps rapide pour les exploiter - Extrait du rapport du Campus Cyber.

« « Le jour où la vague arrivera, l'agenda opérationnel des équipes cybersécurité sera bouleversé. Les organisations devront corriger en urgence un volume potentiellement de vulnérabilités, offrant aux attaquants un temps rapide pour les exploiter », peut-on lire dans le rapport. »

latribune.fr ↗ ↩ -

«phénomène marketing» - Nuance apportée par le Campus cyber sur l'alerte liée à l'IA.

« même s'il ne manque pas de relever au passage un «phénomène marketing» »

lefigaro.fr ↗ ↩ -

«S'il est important de ne pas céder à l'angoisse déclenchée par Mythos, il est de ne pas non plus sous-estimer la trajectoire de l'IA» - Déclaration du Campus cyber sur l'équilibre à trouver face aux risques de l'IA.

« «S'il est important de ne pas céder à l'angoisse déclenchée par Mythos, il est de ne pas non plus sous-estimer la trajectoire de l'IA», a souligné le Campus cyber »

lefigaro.fr ↗ ↩ -

La société Aisle - Entité ayant réalisé des tests sur les capacités de l'IA

« comme ceux de la société Aisle »

lexpress.fr ↗ ↩ -

La société Aisle a prouvé que d’autres modèles déjà sur le marché sont tout aussi capables de trouver de multiples brèches, y compris celles dénichées par Mythos - Résultats de tests comparatifs sur les capacités de l'IA

« d’autres tests, comme ceux de la société Aisle, ont prouvé que d’autres modèles déjà sur le marché sont tout aussi capables de trouver de multiples brèches. Y compris celles dénichées par Mythos »

lexpress.fr ↗ ↩ -

A quel point ces vulnérabilités sont réelles, exploitables et graves? Tout cela n'est pas clair - Critique du site Tom's Hardware sur les vulnérabilités identifiées par Mythos

« "A quel point ces vulnérabilités sont réelles, exploitables et graves? Tout cela n'est pas clair ", a vivement critiqué le célèbre site spécialisé Tom's Hardware »

lexpress.fr ↗

⚠️ Note INFO.FR: Cette formulation française est une paraphrase publiée par L'Express résumant un article de Tom's Hardware, et non une citation verbatim du site américain. L'attribution directe à Tom's Hardware peut induire en erreur. ↩ -

Jean-Baptiste Bouzige, expert de la société de conseil en IA Ekimetrics - Expert critiquant le marketing de la peur autour de l'IA

« nous confiait récemment l’expert Jean-Baptiste Bouzige, de la société de conseil en IA Ekimetrics »

lexpress.fr ↗ ↩ -

Je suis toujours surpris que leurs stratégies soient prises pour des prophéties. Ils sont à la fois juges et parties - Critique de Jean-Baptiste Bouzige sur les stratégies des entreprises d'IA

« "Je suis toujours surpris que leurs stratégies soient prises pour des prophéties. Ils sont à la fois juges et parties", nous confiait récemment l’expert Jean-Baptiste Bouzige »

lexpress.fr ↗ ↩ -

Un laboratoire britannique indépendant a confirmé que Mythos est parfois capable de réaliser chaque étape menant à une prise en main complète d’un réseau d’entreprises - Capacités cyber de Mythos confirmées par un laboratoire

« le modèle est parfois capable de réaliser chaque étape menant à une prise en main complète d’un réseau d’entreprises »

lexpress.fr ↗ ↩ -

Anthropic a reporté début avril la commercialisation de Mythos pour combler des failles informatiques - Report de la commercialisation du modèle Mythos par Anthropic.

« Anthropic a annoncé début avril reporter la commercialisation de Mythos, le temps de combler les milliers de failles informatiques identifiées par l'interface »

maddyness.com ↗ ↩

Sources

- Anthropic’s Mythos Has Landed: Here's What Comes Next for Cyber

- Le Campus cyber alerte sur les performances accrues de l'IA

- Assessing Claude Mythos Preview’s cybersecurity capabilities

- Cybersécurité : le secteur français alerte sur les performances accrues de l'IA

- « Un déluge de failles » : le Campus cyber anticipe le chaos en Europe avec la sortie de Mythos, l'IA d'Anthropic

- Anthropic restreint le lancement de son dernier modèle d’IA pour prévenir les risques de cyberattaque

- Mythos, l’IA surpuissante d’Anthropic : pourquoi il faut se méfier du marketing de la peur

- Comment les Américains évaluent les risques de Mythos, l’IA d’Anthropic qui effraie la planète

- Anthropic : une fuite révèle les risques de la future IA "Claude Mythos" pour la cybersécurité