Piratage de l’ANTS : 11,7 millions de comptes exposés par une faille d’école

Une vulnérabilité IDOR sur l'API du portail moncompte.ants.gouv.fr a suffi à exfiltrer les données de près d'un Français sur six. Ce que les usagers doivent faire — et ce que l'État n'a pas fait.

Le 15 avril 2026, une faille basique a suffi à compromettre 11,7 millions de comptes de l'ANTS. Deuxième incident en huit mois sur le même portail.

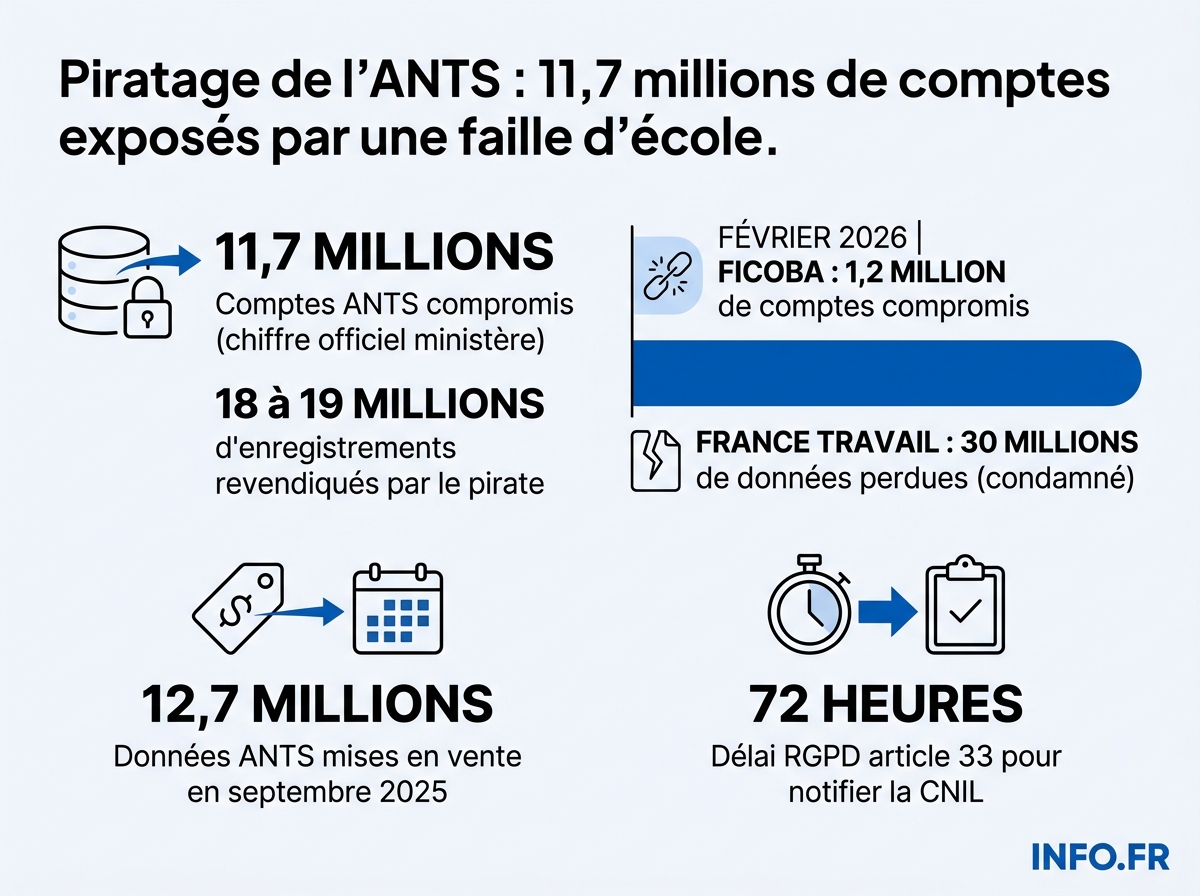

- 11,7 millions de comptes ANTS compromis le 15 avril 2026 selon le ministère de l'Intérieur.

- La faille exploitée est une vulnérabilité IDOR basique sur l'API du portail.

- Le hacker revendique 18 à 19 millions d'enregistrements sur un forum cybercriminel.

- Deuxième incident majeur sur l'ANTS en moins de huit mois, sans mesure corrective publique entre les deux.

- Le ministère s'est contredit en 48 heures sur la notification aux victimes.

- Articles 323-1 et 226-18 du Code pénal : jusqu'à 5 ans et 300 000 € d'amende encourus par le pirate.

Le 15 avril 2026 [1], l’Agence nationale des titres sécurisés [2] détecte un incident de sécurité sur son portail moncompte.ants.gouv.fr. Six jours plus tard, le ministère de l’Intérieur [3] chiffre officiellement l’impact: 11,7 millions de comptes [4] concernés. Rapporté à la population française, cela représente environ un Français sur six. Les comptes parlent.

Le vecteur d’attaque, révélé par le blog spécialisé FrenchBreaches et confirmé par plusieurs analystes techniques, est d’une banalité désarmante: une vulnérabilité de type IDOR (Insecure Direct Object Reference) sur l’API du portail [5]. Concrètement, le système ne vérifiait pas si la personne qui consultait une fiche avait le droit de le faire [6]. Il suffisait de modifier un identifiant dans une requête pour consulter les données d’un autre citoyen [5]. Le hacker lui-même, qui opère sous le pseudonyme breach3d [7], l’a résumé à FrenchBreaches en une phrase: « c’était une faille vraiment stupide » [8].

Ce qui a fuité, ce qui n’a pas fuité

Le ministère de l’Intérieur [9] a détaillé le périmètre exact de l’exfiltration. Sont systématiquement concernés: identifiant de connexion, civilité, nom, prénoms, adresse électronique, date de naissance et identifiant unique du compte [10]. Pas systématiquement présents, mais aspirés dans de nombreux cas: adresse postale, lieu de naissance, numéro de téléphone [11]. En revanche, les pièces jointes et les données biométriques n’ont pas été touchées [12], et les documents administratifs transmis lors des démarches non plus [13].

Le ministère insiste: « ces données ne permettent pas d’accès illégitime au compte nominatif sur le portail » [14]. C’est techniquement exact. Ce qui ne l’est pas, c’est l’idée qu’elles seraient inoffensives. Avec nom, prénom, date de naissance, adresse postale et email, un attaquant dispose du kit complet pour industrialiser des campagnes de phishing crédibles. Les SMS de faux livreurs, les appels d’usurpateurs se réclamant de l’ANTAI ou d’autres institutions [15] vont devenir chirurgicaux.

Le décalage entre le bilan officiel et la revendication du pirate

Sur un forum cybercriminel, breach3d [7] a mis en vente une base de 18 à 19 millions d’enregistrements [16]. Le ministère, lui, retient 11,7 millions de comptes [4]. L’écart, de plusieurs millions, n’est pas anodin: il représente à lui seul davantage que la population de la région Hauts-de-France. Deux hypothèses: soit le pirate gonfle son produit pour faire monter les enchères, soit le périmètre réel dépasse ce que l’État a reconnu publiquement. Les investigations de l’ANSSI [17] et de l’Office anti-cybercriminalité [18] sont toujours en cours.

Septembre 2025 - avril 2026: le trou noir entre deux incidents

Ce n’est pas la première fois. En septembre 2025 [19], un fichier présenté comme provenant de l’ANTS avait déjà été mis en vente sur le darkweb. Selon les sources, le volume compromis oscillait entre 12,7 millions [20] et près de 13 millions [21] de données - un écart qui s’explique probablement par le périmètre retenu pour l’échantillon analysé. L’agence avait alors nié toute intrusion, invoquant des « incohérences » dans l’échantillon disponible [22] et affirmant qu’« aucune intrusion n’avait été détectée dans ses systèmes » [23]. Un dépôt de plainte avait été annoncé [24], et la communication officielle mise à jour le 12 novembre 2025 [25] maintenait cette ligne de défense.

Quelques mois plus tard, le même portail est à nouveau compromis - cette fois avec une reconnaissance officielle. Entre ces deux dates, aucune communication publique de l’ANTS n’a fait état de mesures correctives, d’audit de sécurité ou de refonte de l’API incriminée. Ni les rapports d’activité de l’agence, ni les communiqués du ministère de l’Intérieur, ni les réponses aux questions parlementaires disponibles ne mentionnent le moindre chantier de sécurisation lancé à la suite de l’alerte de septembre. Si des mesures ont été prises, elles n’ont pas été rendues publiques; si elles ne l’ont pas été, c’est l’absence même d’audit déclenché par un premier signalement sérieux qui interroge. Deux incidents majeurs en peu de temps sur la plateforme qui centralise les démarches de cartes d’identité, passeports et permis de conduire [26]: la continuité de la vulnérabilité est, en soi, le cœur du scandale.

La critique la plus frontale est venue de Me Yann-Maël Larher [27], avocat au barreau de Paris spécialisé en droit du numérique, sur RMC le 21 avril [28]: « Ce ne sont plus des défaillances, c’est quelque chose de systématique » [29]. Et d’enchaîner: « Tous les 2 mois, une grande agence de l’État perd nos données » [30]. Il rappelle que France Travail a perdu plus de 30 millions de données [31] - un chiffre que la CNIL a, selon plusieurs sources, retenu à hauteur de 36,8 millions de personnes dans sa décision de sanction. Son verdict: « L’État s’est piégé un peu lui-même, s’est mis aussi au numérique mais n’a pas tiré les conséquences du RGPD: il est responsable de la protection des données » [32].

Le cadre pénal: ce que risque le hacker, ce que doit l’État

L’incident a été notifié à la CNIL conformément à l’article 33 du RGPD [33], qui impose à tout responsable de traitement de signaler une violation de données dans les 72 heures. Un signalement a également été transmis à la Procureure de la République de Paris [34] dès le 16 avril [35], et les investigations confiées à l’Office anti-cybercriminalité [36]. Laurent Nuñez [37], qui a la tutelle de l’ANTS, a saisi l’Inspection générale de l’administration [38] pour établir la chaîne de responsabilité.

Côté infractions, l’arsenal est connu. L’article 323-1 du Code pénal réprime l’accès ou le maintien frauduleux dans un système de traitement automatisé de données, avec des peines aggravées lorsque l’intrusion entraîne la modification ou la suppression de données, selon plusieurs sources. L’article 226-18 du même code sanctionne la collecte déloyale ou frauduleuse de données à caractère personnel - peine directement applicable au pseudonyme breach3d s’il est un jour identifié. À cette double qualification s’ajoutent, du côté du responsable de traitement, les sanctions administratives de la CNIL prévues par l’article 83 du RGPD.

« Prévenus par mail »: anatomie d’une contradiction institutionnelle

Dans son communiqué du 21 avril [39], le ministère de l’Intérieur affirme que « l’ensemble des usagers dont les données ont été aspirées ont été prévenus par les services de l’État par mail » [40]. Formulation au passé composé, sans ambiguïté: l’opération est présentée comme achevée. Le lendemain, le média spécialisé Les Numériques contacte un échantillon de victimes potentielles et constate qu’aucune n’a reçu le moindre mail d’avertissement de la part de l’ANTS [41]. Interrogé à nouveau, le ministère rectifie alors: l’information aux usagers particuliers « est toujours en cours de réalisation » [42].

Entre les deux déclarations, moins de 48 heures - et un changement radical de sens. Soit les services de l’État ont délibérément présenté comme acquis un processus non engagé, soit ils ignoraient eux-mêmes l’état d’avancement des notifications qu’ils annonçaient publiquement. Aucune des deux hypothèses n’est rassurante. Sur RMC, Me Larher pointait précisément ce travers: « L’État est censé signaler aux gens quand ils sont concernés par une fuite de données, via SMS, appel ou mail mais peu de gens reçoivent une notification » [43]. L’article 34 du RGPD impose pourtant cette communication « dans les meilleurs délais » lorsque la violation est susceptible d’engendrer un risque élevé pour les droits des personnes. Un critère manifestement rempli ici.

Un précédent: l’affaire France Travail

On se souvient de l’affaire France Travail: des dizaines de millions de personnes - demandeurs d’emploi actuels et anciens inscrits - voyaient leurs données personnelles exfiltrées, selon plusieurs sources. La CNIL avait ouvert une enquête. Dans ce cas comme à l’ANTS, la même configuration: une faille technique évitable, une notification tardive ou incomplète des victimes, et une reconnaissance officielle arrachée aux faits plutôt qu’anticipée.

Ce que les usagers doivent faire concrètement

Le ministère recommande de changer le mot de passe du compte à la prochaine connexion [44] et de faire preuve de la plus grande vigilance face aux messages suspects émanant en apparence de l’ANTS [45]. Les usagers doivent aussi se méfier des SMS de prétendus livreurs ou de faux avis d’amende [46], et ne jamais communiquer d’informations personnelles par téléphone [47]. En cas d’escroquerie avérée, la plateforme Thesee [48] permet de signaler et déposer plainte en ligne. Pour toute question, le numéro d’urgence ANTS est le 3400 [49] (09 70 83 07 07 depuis l’Outre-Mer et l’étranger [50]).

L’angle mort

Ce que le communiqué du ministère ne dit pas, c’est que la faille exploitée - une IDOR sur une API publique - figure depuis des années dans le top 10 de l’OWASP, la référence mondiale des vulnérabilités web, selon plusieurs sources. Ce n’est pas une attaque sophistiquée d’un État hostile. C’est l’erreur que n’importe quel audit de sécurité basique aurait dû détecter. Quand le hacker lui-même qualifie la brèche de « vraiment stupide » [8], il décrit la dette technique accumulée sur une plateforme qui gère les titres d’identité des Français. Le précédent de septembre 2025 [51] aurait dû déclencher un audit complet. Quelques mois plus tard, la même architecture était encore exposée. Les comptes ne mentent pas.

► Lire aussi: un hacker arrêté après une centaine de cyberattaques

Sources

Voir le détail de chaque fait sourcé (51)

-

15 avril 2026 - Date de la cyberattaque contre le portail ANTS

« Le 15 avril 2026, le portail de l'Agence nationale des titres sécurisés (ANTS), qui centralise les démarches de cartes d'identité, passeports et permis de conduire, a été victime d'une cyberattaque. »

silicon.fr ↗ ↩ -

Agence nationale des titres sécurisés (ANTS) - Organisation victime de la cyberattaque

« le portail de l'Agence nationale des titres sécurisés (ANTS), qui centralise les démarches de cartes d'identité, passeports et permis de conduire »

silicon.fr ↗ ↩ -

ministère de l'Intérieur - Autorité ayant confirmé l'incident et notifié les autorités

« Cette intrusion, confirmée par le ministère de l'Intérieur, a permis un accès non autorisé »

silicon.fr ↗ ↩ -

11,7 millions de comptes - Nombre de comptes touchés par l'attaque informatique

« Au total, "11,7 millions de comptes seraient concernés" par cette attaque »

bfmtv.com ↗ ↩ -

Vulnérabilité IDOR sur l'API moncompte.ants.gouv.fr permettant de modifier un identifiant dans une requête pour consulter les données d'un autre citoyen - Mécanisme technique de l'attaque revendiquée

« Le vecteur d'attaque revendiqué est une vulnérabilité IDOR (Insecure Direct Object Reference) sur l'API du portail moncompte.ants.gouv.fr. Il suffisait de modifier un identifiant dans une requête pour consulter les données d'un autre citoyen. »

clubic.com ↗ ↩ -

Le système ne vérifiait pas si la personne qui consultait une fiche avait le droit de le faire - Défaillance technique du contrôle d'accès

« Concrètement, le système ne vérifiait pas si la personne qui consultait une fiche avait le droit de le faire. »

clubic.com ↗ ↩ -

breach3d - Pseudonyme du hacker ayant revendiqué l'attaque et mis en vente la base de données

« Sur un forum cybercriminel, un certain « breach3d » a mis en vente une base de 18 à 19 millions d'enregistrements »

clubic.com ↗ ↩ -

c'était une faille vraiment stupide - Déclaration du hacker sur la nature de la vulnérabilité exploitée

« Le hacker lui-même l'a résumé sans détour auprès de FrenchBreaches, « c'était une faille vraiment stupide. » »

clubic.com ↗ ↩ -

ministère de l'Intérieur - Autorité ayant annoncé le piratage

« le ministère de l'Intérieur a affirmé mardi 21 avril dans un communiqué »

capital.fr ↗ ↩ -

identifiant de connexion, civilité, nom, prénoms, adresse électronique, date de naissance, identifiant unique du compte - Données personnelles potentiellement exposées dans l'attaque

« "Identifiant de connexion, civilité, nom, prénoms, adresse électronique, date de naissance, identifiant unique du compte" »

bfmtv.com ↗ ↩ -

adresse postale, lieu de naissance, numéro de téléphone - Autres données potentiellement dérobées, pas systématiquement présentes

« d'autres informations -"pas systématiquement présentes dans les comptes" selon le ministère- comme l'adresse postale, le lieu de naissance ou le numéro de téléphone »

bfmtv.com ↗ ↩ -

Les pièces jointes et données biométriques n'ont pas été touchées - Données non impactées par la fuite ANTS

« Et de préciser que les pièces jointes et les données biométriques n'ont pas été touchées. »

silicon.fr ↗ ↩ -

Aucun document administratif n'a été divulgué lors du piratage - Données non compromises selon l'enquête

« aucunes données supplémentaire n'ont été divulguées à l'occasion de cette cyberattaque, ni aucun document transmis lors des démarches administratives »

capital.fr ↗ ↩ -

Ces données ne permettent pas d'accès illégitime au compte nominatif sur le portail. - Déclaration du ministère de l'Intérieur sur les données exposées

« Ces données ne permettent pas d'accès illégitime au compte nominatif sur le portail. »

silicon.fr ↗ ↩ -

ANTAI (Agence nationale de traitement automatisé des infractions) - Institution officielle usurpée par les escrocs pour des tentatives d'hameçonnage

« sous couvert d'institutions officielles comme l'ANTAI (Agence nationale de traitement automatisé des infractions) »

largus.fr ↗ ↩ -

18 à 19 millions d'enregistrements - Taille de la base de données mise en vente par le hacker

« Sur un forum cybercriminel, un certain « breach3d » a mis en vente une base de 18 à 19 millions d'enregistrements »

clubic.com ↗ ↩ -

ANSSI (Agence nationale de la sécurité des systèmes d'information) - Agence responsable de la cyber-protection de l'État

« l'ANSSI (l'Agence nationale de la sécurité des systèmes d'information), qui organise la cyber-protection de l'État »

numerama.com ↗ ↩ -

Ofac - Office anti-cybercriminalité, chargé des investigations

« les investigations ont été confiées à l'Office anti-cybercriminalité (Ofac) »

franceinfo.fr ↗ ↩ -

septembre 2025 - Date d'une précédente cyberattaque contre l'ANTS

« En septembre 2025 déjà, des pirates avaient mis en vente sur le darkweb un fichier »

rmc.bfmtv.com ↗ ↩ -

12,7 millions - Nombre de données provenant de l'ANTS mises en vente sur le darkweb en septembre 2025

« un fichier de 12,7 millions de données provenant de cette agence »

rmc.bfmtv.com ↗ ↩ -

près de 13 millions - Nombre de données compromises lors de la cyberattaque de septembre 2025

« une cyberattaque en septembre 2025, qui avait concerné près de 13 millions de données »

huffingtonpost.fr ↗ ↩ -

L'échantillon de données présente de nombreuses incohérences avec des formats qui ne correspondent pas à ceux des bases de données de l'ANTS - Analyse de l'échantillon disponible sur le dark web

« L'échantillon de données actuellement disponible sur le dark web, qui constitue le "produit d'appel", présente de nombreuses incohérences - parmi lesquelles des formats de données qui ne correspondent pas à ceux des bases de données de I'ANTS. »

ants.gouv.fr ↗ ↩ -

aucune intrusion n'avait été détectée dans ses systèmes, et que les données présentées comme étant les siennes présentaient des incohérences - Défense de l'ANTS suite à la cyberattaque de septembre 2025

« aucune intrusion n'avait été détectée dans ses systèmes, et que les données présentées comme étant les siennes présentaient des incohérences »

rmc.bfmtv.com ↗ ↩ -

Un dépôt de plainte sera effectué par l'ANTS - Action légale envisagée par l'ANTS contre la mise en vente ou diffusion de données

« L'Agence indique qu'un dépôt de plainte sera effectué ainsi que contre toute personne qui attribuerait faussement ces données à I'ANTS. »

ants.gouv.fr ↗ ↩ -

12 novembre 2025 - Date de mise à jour de la communication

« Mis à jour le 12 novembre 2025 »

ants.gouv.fr ↗ ↩ -

ANTS gère le renouvellement de carte d'identité, passeport, permis de conduire et immatriculation du véhicule - Fonctions de la plateforme ANTS

« C'est par elle que la population procède au renouvellement de ses papiers d'identité (carte d'identité, passeport, permis de conduire, mais aussi immatriculation du véhicule). »

numerama.com ↗ ↩ -

Me Yann-Maël Larher - Avocat au barreau de Paris, spécialiste du droit du numérique, critique la gestion de l'État

« Me Yann-Maël Larher, avocat au barreau de Paris et spécialiste du droit du numérique »

rmc.bfmtv.com ↗ ↩ -

mardi 21 avril 2026 - Date de la dénonciation de l'avocat Yann-Maël Larher sur le plateau d'Apolline Matin

« ce mardi 21 avril 2026 sur le plateau d'Apolline Matin »

rmc.bfmtv.com ↗ ↩ -

Ce ne sont plus des défaillances, c'est quelque chose de systématique - Dénonciation par l'avocat des cyberattaques répétées contre les agences de l'État

« Ce ne sont plus des défaillances, c'est quelque chose de systématique »

rmc.bfmtv.com ↗ ↩ -

Tous les 2 mois, une grande agence de l'Etat perd nos données - Affirmation de l'avocat sur la fréquence des fuites de données

« Tous les 2 mois, une grande agence de l'Etat perd nos données »

rmc.bfmtv.com ↗ ↩ -

plus de 30 millions - Nombre de données perdues par France Travail

« France Travail qui a été condamné pour avoir perdu plus de 30 millions de données »

rmc.bfmtv.com ↗

⚠️ Note INFO.FR: Me Larher cite 'plus de 30 millions' sur RMC, mais la CNIL a retenu 36,8 millions de personnes dans sa décision de sanction contre France Travail (22 janvier 2026). ↩ -

L'Etat s'est piégé un peu lui-même, s'est mis aussi au numérique mais n'a pas tiré les conséquences du RGPD: il est responsable de la protection des données - Critique de l'avocat sur la responsabilité de l'État en matière de protection des données

« L'Etat s'est piégé un peu lui-même, s'est mis aussi au numérique mais n'a pas tiré les conséquences du RGPD: il est responsable de la protection des données »

rmc.bfmtv.com ↗ ↩ -

Notification à la CNIL conformément à l'article 33 du RGPD - Procédure de signalement de l'incident

« l'incident a été notifié à la commission nationale de l'informatique et des libertés (CNIL) »

silicon.fr ↗ ↩ -

Procureure de la République de Paris - Autorité ayant reçu un signalement en application de l'article 40 du code de procédure pénale

« un signalement a été transmis à la Procureure de la République de Paris »

silicon.fr ↗ ↩ -

16 avril - Date à laquelle le parquet de Paris a reçu le signalement

« Le parquet de Paris a confirmé à l'AFP avoir reçu le signalement dès le 16 avril »

lesnumeriques.com ↗ ↩ -

Office anti-cybercriminalité (Ofac) - Organisme auquel les investigations ont été confiées

« Les investigations ont été confiées à l'Office anti-cybercriminalité (Ofac) »

lesnumeriques.com ↗ ↩ -

Laurent Nuñez - Ministre de l'Intérieur ayant la tutelle du service ANTS

« les services du ministre Laurent Nuñez »

numerama.com ↗ ↩ -

Le ministre a saisi l'Inspection générale de l'administration - Mesure prise pour établir la chaîne de responsabilité dans l'incident

« Le ministre, très attentif à la situation, a saisi en parallèle l'Inspection générale de l'administration »

lesnumeriques.com ↗ ↩ -

21 avril - Date de la mise à jour de l'article confirmant les 11,7 millions de comptes

« Mise à jour, le 21 avril »

silicon.fr ↗ ↩ -

l'ensemble des usagers dont les données ont été aspirées ont été prévenus par les services de l'État par mail - Notification des personnes touchées par la fuite

« l'ensemble des usagers dont les données ont été aspirées ont été prévenus par les services de l'État par mail »

linternaute.com ↗ ↩ -

Aucune victime contactée n'avait reçu de mail d'avertissement de l'ANTS - Constat que les victimes n'ont pas été prévenues malgré les assurances du ministère

« aucune n'avait reçu le moindre mail d'avertissement de la part de l'ANTS »

lesnumeriques.com ↗ ↩ -

l'information aux usagers particuliers "est toujours en cours de réalisation" - Reconnaissance du ministère que la notification des victimes n'est pas terminée

« l'information aux usagers particuliers "est toujours en cours de réalisation" »

lesnumeriques.com ↗ ↩ -

L'Etat est censé signaler aux gens quand ils sont concernés par une fuite de données, via SMS, appel ou mail mais peu de gens reçoivent une notification - Critique de l'avocat sur le manque de notification aux usagers

« L'Etat est censé signaler aux gens quand ils sont concernés par une fuite de données, via SMS, appel ou mail mais peu de gens reçoivent une notification »

rmc.bfmtv.com ↗ ↩ -

changer le mot de passe du compte à la prochaine connexion, dans un souci d'hygiène numérique renforcée - Conseil aux personnes concernées par la fuite

« Il est toutefois conseillé aux personnes concernées par la fuite de changer le mot de passe du compte à la prochaine connexion, dans un souci d'hygiène numérique renforcée »

linternaute.com ↗ ↩ -

Nous leur recommandons cependant de faire preuve de la plus grande vigilance quant aux prochains messages suspects ou inhabituels qu'ils pourraient recevoir (SMS, appel, email, etc.) émanant en apparence de l'ANTS - Conseil de vigilance de France Titres aux usagers

« Nous leur recommandons cependant de faire preuve de la plus grande vigilance quant aux prochains messages suspects ou inhabituels qu'ils pourraient recevoir (SMS, appel, email, etc.) émanant en apparence de l'ANTS »

franceinfo.fr ↗ ↩ -

Les utilisateurs sont conseillés de ne pas ouvrir de SMS d'un prétendu livreur ou demandant de payer une amende - Conseil de protection contre les arnaques par SMS

« ni d'ouvrir de SMS d'un prétendu livreur, ni celui qui demande de payer une amende en urgence »

capital.fr ↗ ↩ -

Il est recommandé de raccrocher si une personne inconnue demande des informations personnelles par téléphone - Conseil de protection contre les appels frauduleux

« si une personne inconnue au téléphone vous demande des informations personnelles, il est fortement recommandé de raccrocher »

capital.fr ↗ ↩ -

Thesee - Plateforme de signalement et de dépôt de plainte pour victimes d'escroqueries sur internet

« en saisissant la plate-forme de signalement et de dépôt de plainte « Thesee » à destination des victimes d'escroqueries sur internet »

largus.fr ↗ ↩ -

3400 - Numéro de téléphone pour contacter l'ANTS en cas de doute

« en appelant au 3400 (09 70 83 07 07 depuis l'Outre-Mer et l'étranger) »

largus.fr ↗ ↩ -

09 70 83 07 07 - Numéro de téléphone ANTS depuis l'Outre-Mer et l'étranger

« en appelant au 3400 (09 70 83 07 07 depuis l'Outre-Mer et l'étranger) »

largus.fr ↗ ↩ -

septembre 2025 - Date de la première cyberattaque de l'ANTS

« Après déjà une cyberattaque en septembre 2025, qui avait concerné près de 13 millions de données »

huffingtonpost.fr ↗ ↩

Sources

- Piratage de l'ANTS : des millions d’usagers exposés

- Piratage ANTS (France Titres) : quelles données personnelles ont fuité ?

- Informations personnelles volées, appel à la vigilance... Ce que l'on sait de la fuite de données de l'ANTS, l'agence chargée des demandes de titres d'identité

- 11,7 millions de comptes touchés, fuite de données... Ce que l'on sait de l'attaque informatique ayant visé l'ANTS

- Cyberattaque sur le service des cartes d'identité et passeports : 11,7 millions de comptes concernées

- Fuite de données à l'ANTS : plus de 11 millions de personnes touchées, que faire si on est concerné ?

- Piratage de l’ANTS : quelles précautions pour se protéger des tentatives d’escroquerie ?

- Piratage France Titres : l'État confirme 11,7 millions de comptes compromis et saisit l'IGA, mais les victimes n'ont toujours pas été prévenues

- 19 millions de Français exposés après le piratage de l'ANTS, l'agence qui gère vos permis, passeports et cartes grises

- Êtes-vous concernés par la cyberattaque massive de l’ANTS ? Ce qu’il faut savoir

- Communication sur la fuite présumée de données d’état civil

- Piratage de l'ANTS: "C'est honteux, systématique, l'Etat s'est piégé lui