Piratage de l’ANTS : un adolescent de 15 ans mis en examen pour la fuite de 11,7 millions de comptes

Le hacker « breach3d » identifié, interpellé le 25 avril et placé sous contrôle judiciaire. Une faille basique a suffi pour aspirer les données de millions de Français.

Le pirate qui a aspiré 11,7 millions de comptes du portail France Titres a 15 ans. Il a été interpellé le 25 avril, mis en examen et placé sous contrôle judiciaire.

- Un mineur de 15 ans, surnommé « breach3d », a été interpellé le 25 avril et mis en examen.

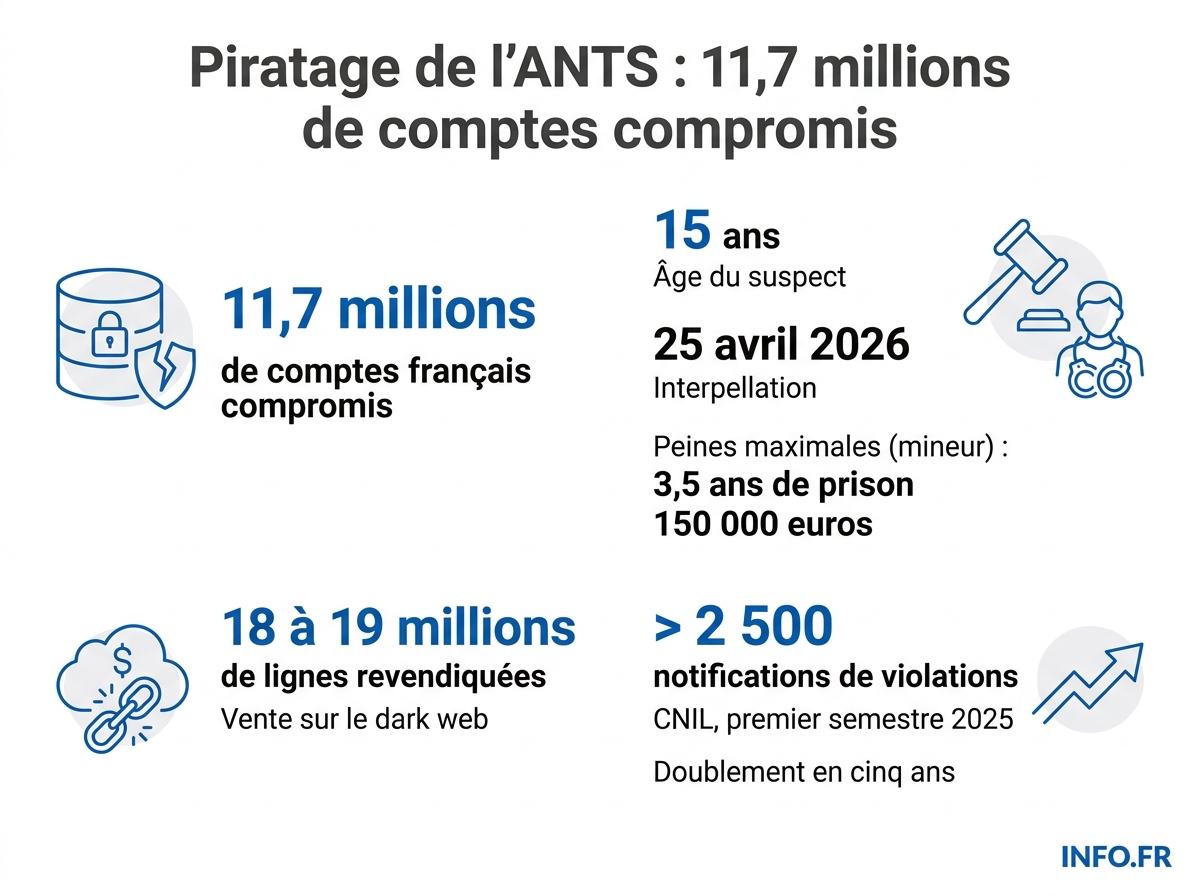

- 11,7 millions de comptes du portail France Titres ont été compromis selon le ministère le pirate revendique 19 millions de lignes - l'écart de 7,3 millions reste inexpliqué.

- L'attaque a exploité une faille IDOR basique modifier un identifiant dans une URL.

- Le mineur encourt jusqu'à 3,5 ans de prison (articles 323-3 et 323-4-1 du Code pénal, peines divisées par deux par l'article L. 121-7 du CJPM).

- Plusieurs jours après la fuite, les victimes n'avaient toujours pas été prévenues individuellement, en violation de l'article 34 du RGPD.

Le visage derrière le pseudonyme « breach3d » [1] est celui d’un adolescent de 15 ans [2]. La procureure de Paris, Laure Beccuau [3], a annoncé son interpellation jeudi 30 avril [4] dans un communiqué. Le mineur a été arrêté le 25 avril [5], placé en garde à vue [6], puis présenté à des juges d’instruction le 29 avril [7]. Sa mise en examen et son placement sous contrôle judiciaire ont été requis par le parquet [8].

L’enquête, ouverte le 16 avril [9] par la section de lutte contre la cybercriminalité du parquet de Paris [10] et confiée à l’Office anti-cybercriminalité [11], a remonté le fil jusqu’à un profil que personne n’attendait: un adolescent qui s’apprêtait à publier d’autres données volées sur des marchés noirs au moment de son interpellation [12]. Les forces de l’ordre ont saisi son matériel informatique et son compte sur le forum criminel [13].

Une faille « vraiment stupide »

Le mode opératoire est aussi banal que dévastateur. Le portail moncompte.ants.gouv.fr [15] souffrait d’une vulnérabilité de type IDOR (Insecure Direct Object Reference) [16]. En clair: il suffisait de modifier un identifiant numérique dans une requête HTTP pour accéder aux données d’un autre utilisateur, sans aucun contrôle d’autorisation côté serveur [17]. « C’était une faille vraiment stupide », aurait commenté l’attaquant lui-même [18].

Cette catégorie de bug figure systématiquement dans les référentiels de l’OWASP [19], l’organisation de référence sur les vulnérabilités web. Une automatisation de la manipulation a permis d’aspirer les données de millions d’utilisateurs [20]. Sur un forum cybercriminel, l’auteur a mis en vente la base dès le 16 avril 2026 [21].

11,7 ou 18-19 millions? Trois chiffres pour la même fuite

L’ampleur exacte de l’attaque reste un point de friction. Trois chiffres circulent et ne se recoupent pas: breach3d revendique entre 18 et 19 millions de lignes volées [22]; la procureure de Paris évoque entre 12 et 18 millions de lignes effectivement proposées à la vente [23]; le ministère de l’Intérieur, lui, ne confirme que 11,7 millions de comptes compromis [24]. L’ANTS a confirmé l’authenticité des données revendues [25], mais aucun arbitrage public n’a été rendu sur l’écart entre la revendication du pirate et le bilan officiel.

Ces écarts s’expliquent vraisemblablement par des périmètres distincts: une « ligne » dans une base brute peut contenir des doublons, des entrées partielles ou des enregistrements de test, là où un « compte » ministériel correspond à un utilisateur unique vérifié. Aucune des sources consultées ne précise la méthode de déduplication employée - un flou méthodologique qui sert mécaniquement à minimiser le préjudice du côté de l’État.

Le cadre juridique: une justice des mineurs qui change la donne

Les faits visés - « atteintes (accès, maintien, extraction, transmission, détention, entrave au fonctionnement) à un système de traitement automatisé de données à caractère personnel mis en œuvre par l’État » [26] - relèvent des articles 323-1 et suivants du Code pénal. Selon plusieurs sources, l’accès et le maintien frauduleux dans un système de traitement automatisé de données sont réprimés à hauteur de trois ans d’emprisonnement et 100 000 euros d’amende, peines portées à cinq ans et 150 000 euros en cas de circonstances aggravantes telles que la suppression ou la modification de données. Lorsque le système visé est mis en œuvre par l’État, la peine est portée à sept ans et 300 000 euros [27] [28].

Mais le suspect a 15 ans [2]. Selon plusieurs sources, le droit pénal des mineurs prévoit la diminution de moitié des peines encourues pour les mineurs de plus de 13 ans [29]. Les peines maximales théoriques sont donc divisées par deux - sans préjuger des mesures éducatives qui restent la règle, l’incarcération l’exception.

L’affaire est désormais entre les mains d’un juge d’instruction [30], et les investigations se poursuivent: la saisine de juges, plutôt qu’un défèrement direct, suggère une enquête loin d’être close [31]. Aucune source consultée ne précise si « ExtaseHunters », nom de groupe associé au pseudonyme breach3d sur le forum criminel [32], désigne un collectif organisé ou un simple alias utilisé par le mineur seul - une question que l’instruction devra trancher.

Ce que l’État a ciblé - et ce qu’il a manqué

Les données compromises sont des éléments d’état civil: identifiant de connexion, civilité, noms, prénoms, adresses électroniques, dates de naissance et identifiants uniques de compte [33]. Le ministère exclut toute fuite de pièces jointes ou de données biométriques [34]. Les mots de passe n’ont pas été compromis non plus [35].

Reste un angle mort qui dérange. Au moment où le ministère assurait que les comptes concernés faisaient « l’objet d’une information personnalisée » [36], il reconnaissait simultanément que cette information « est toujours en cours de réalisation » [37]. Franceinfo a contacté plusieurs personnes figurant dans les échantillons publiés par les attaquants: aucune n’avait reçu le moindre courriel d’avertissement [14]. L’article 33 du RGPD impose une notification à l’autorité de contrôle dans les 72 heures, et l’article 34 une information « dans les meilleurs délais » des personnes concernées en cas de risque élevé [38] - un délai déjà largement dépassé pour la majorité des 11,7 millions [39] de victimes.

Des experts qui alertent depuis des années

Ce que le récit officiel oublie volontiers: la faille n’avait rien d’imprévisible. Le hacker éthique Baptiste Robert [40] alerte depuis des années sur les vulnérabilités des systèmes étatiques. Selon lui, « le niveau global de cybersécurité n’est pas bon, ni dans le public ni dans le privé » [41]. Il pointe une cause structurelle: « Aujourd’hui, dix personnes [42] doivent parfois protéger 30 000 utilisateurs [43]. » Et d’ajouter: « Ce n’est pas une question d’incompétence, mais de complexité. Les équipes font ce qu’elles peuvent avec peu de moyens » [44].

Selon plusieurs sources, des rapports publics ont pointé ces dernières années le retard pris par certaines administrations en matière de sécurisation des données personnelles. Et ce n’est pas la première fois qu’un portail public français cède: on se souvient de la fuite massive chez le prestataire de France Travail en 2024, selon plusieurs sources. Aucune de ces affaires n’a déclenché de refonte des pratiques de sécurité dans les portails régaliens. Le piratage « breach3d » n’est pas un coup de tonnerre: c’est l’aboutissement d’années d’avertissements ignorés.

Pourquoi maintenant? Un calendrier qui n’est pas anodin

L’annonce de l’interpellation tombe le jour même où Sébastien Lecornu [45], premier ministre, doit se rendre dans les locaux de l’ANTS [46] pour dévoiler des annonces sur la lutte contre les cyberattaques [47]. Une coïncidence utile: elle permet de présenter une victoire judiciaire au moment où la responsabilité politique est interrogée. Laurent Nuñez [48], ministre de l’Intérieur, a saisi le 21 avril [49] l’Inspection générale de l’administration pour établir la chaîne de responsabilité [50] - aveu implicite d’un dysfonctionnement interne.

Matignon parle d’une « menace plus profonde et moins visible, qui cible les fondements de l’État et vise à fragiliser son action » [51]. La communication politique gouvernementale insiste sur la dimension géopolitique. Mais l’auteur présumé n’est ni un service étranger ni un groupe organisé: c’est un collégien de 15 ans [2] qui a exploité une faille basique.

Une jeunesse de plus en plus présente dans la cybercriminalité

Le profil n’est pas isolé. Selon Le Figaro, les attaquants identifiés dans les vols de données sont « plutôt des hommes, souvent jeunes, de 13 à 23 ans » [52], avec un âge moyen de 17 ans pour les mineurs [53]. L’auteur de l’attaque de décembre contre le ministère de l’Intérieur, interpellé en Haute-Vienne, avait 22 ans [54]; deux complices, 16 et 20 ans [55]. Un hacker présumé de 21 ans a été arrêté en Vendée [56], soupçonné dans une série de piratages de fédérations sportives. Le pirate de la Fédération française de tir, en octobre 2025 [57], avait 18 ans [58] et avait aspiré près de 300 000 fiches [59], revendues 10 000 euros sur le dark web [60] - utilisées ensuite pour une trentaine de cambriolages [61].

Le précédent international existe: en 2022 [62], un adolescent britannique de 17 ans [63] avait été arrêté pour son rôle présumé dans le groupe Lapsus$, responsable de piratages contre Uber, Microsoft et Samsung [64]. Certains logiciels malveillants se vendent quelques dizaines d’euros en cryptomonnaies sur le dark web [65] - démocratisation d’outils autrefois réservés à des collectifs aguerris.

Voix dissonante: la France n’est pas plus mal protégée que d’autres

Il faut aussi entendre ce qui contredit le récit du « retard français ». Interrogé sur cette idée, Baptiste Robert [40] répond sèchement: « Non, ça, c’est faux. C’est une idée reçue. Des pays comme les États-Unis, la Russie ou l’Ukraine subissent des attaques bien plus massives » [66]. Le problème n’est donc pas spécifiquement français - c’est l’asymétrie entre des attaquants qui n’ont besoin que d’une faille et des défenseurs qui doivent toutes les fermer.

La CNIL, qui a enregistré plus de 2 500 notifications de violations de données au premier semestre 2025 [67] - un doublement en cinq ans [68] - pourrait imposer une amende à l’ANTS si elle estime que les mesures de protection étaient insuffisantes [69]. L’article 83 du RGPD prévoit jusqu’à 10 millions d’euros ou 2 % du chiffre d’affaires mondial annuel pour défaut de notification [70], et jusqu’à 20 millions ou 4 % pour les manquements graves aux droits fondamentaux [71].

Ce que les sources ne disent pas

Plusieurs questions cruciales restent sans réponse à ce stade. Le mineur a-t-il agi seul, ou au sein du groupe « ExtaseHunters » dont les revendications accompagnent celles de breach3d [32]? Les acheteurs des données sur le dark web ont-ils été identifiés? Combien de campagnes de phishing personnalisées exploitent déjà ces 11,7 millions de profils [72]? Et surtout: combien d’autres administrations françaises tournent aujourd’hui avec une faille IDOR du même type, identifiée dans le top 10 des vulnérabilités web depuis plus d’une décennie?

Le danger se mesurera dans les mois à venir, par recoupement avec d’autres fuites - France Travail en 2024 [73], et la fuite ayant touché le fichier FICOBA, où 1,2 million d’IBAN auraient été volés [74]. Croisées, ces bases permettent de construire une usurpation d’identité particulièrement convaincante [75]. Le vrai coût de « breach3d » ne se chiffre pas en lignes volées. Il se chiffrera, demain, en victimes de fraudes que personne n’a encore comptées.

Sources

Voir le détail de chaque fait sourcé (75)

-

« breach3d », utilisateur se faisant passer pour le responsable de la fuite de données - Pseudonyme utilisé par le suspect pour vendre les données volées.

« un utilisateur se faisant appeler « breach3d » met en vente une base de données qu’il prétend avoir dérobée à l’ANTS »

01net.com ↗ ↩ -

15 - Âge du mineur interpellé dans le cadre de l'enquête.

« Un jeune de 15 ans a été interpellé dans le cadre de l’enquête sur l’attaque informatique »

liberation.fr ↗ ↩ -

Laure Beccuau, procureure de Paris - Personne ayant annoncé l'interpellation du mineur et les détails de l'enquête.

« a annoncé ce jeudi 30 avril la procureure de Paris. [.] a détaillé la procureure Laure Beccuau dans un communiqué. »

liberation.fr ↗ ↩ -

30 avril - Date de l'annonce de l'interpellation par la procureure de Paris.

« a annoncé ce jeudi 30 avril la procureure de Paris »

liberation.fr ↗ ↩ -

25 avril - Date de l’arrestation du mineur de 15 ans.

« Le mineur de 15 ans [.] a été arrêté le 25 avril »

huffingtonpost.fr ↗ ↩ -

Le mineur interpellé a été placé en garde à vue - Mesure prise après l'arrestation du suspect.

« a été arrêté le 25 avril, placé en garde à vue »

liberation.fr ↗ ↩ -

29 avril - Date de la saisine des juges d'instruction.

« mercredi 29 avril »

rtl.fr ↗ ↩ -

Le mineur de 15 ans a été mis en examen et placé sous contrôle judiciaire - Suites judiciaires après l'interpellation

« Sa mise en examen et son placement sous contrôle judiciaire ont été requis par le parquet »

ladepeche.fr ↗ ↩ -

16 avril - Date à laquelle la section de lutte contre la cybercriminalité du parquet de Paris a été avisée.

« avisée le 16 avril »

liberation.fr ↗ ↩ -

section de lutte contre la cybercriminalité du parquet de Paris - Service ayant ouvert l'enquête.

« La section de lutte contre la cybercriminalité du parquet de Paris, avisée le 16 avril, avait immédiatement ouvert une enquête. »

liberation.fr ↗ ↩ -

Office anti-cybercriminalité (Ofac) - Organisme informé de la cyberattaque.

« L’Office anti-cybercriminalité (Ofac) avait été informé en avril d’une cyberattaque »

liberation.fr ↗ ↩ -

Interpellation d'un mineur de 15 ans alors qu'il s'apprêtait à publier d'autres données volées sur des marchés noirs - Circonstances de l'arrestation du suspect.

« il vient d’être interpellé alors qu’il s’apprêtait à publier d’autres données volées sur des marchés noirs. »

01net.com ↗ ↩ -

Saisie du matériel informatique à l'origine du hack et du compte du mineur sur le forum criminel par les forces de l'ordre - Actions menées lors de l'interpellation.

« les forces de l’ordre ont saisi le matériel informatique à l’origine du hack et le compte du mineur sur le forum criminel. »

01net.com ↗ ↩ -

Franceinfo a contacté plusieurs personnes figurant dans les échantillons publiés par les attaquants sans qu'aucune n'ait reçu de mail d'avertissement - Vérification par Franceinfo de l'absence d'information des victimes.

« Franceinfo a contacté plusieurs personnes figurant dans les échantillons publiés par les attaquants: aucune n'avait reçu le moindre mail d'avertissement de la part de l'ANTS »

lesnumeriques.com ↗ ↩ -

moncompte.ants.gouv.fr, portail centralisant les demandes de titres officiels - Portail affecté par la vulnérabilité IDOR.

« La retrouver sur le portail moncompte.ants.gouv.fr, qui centralise les demandes de cartes d'identité, de passeports, de permis de conduire et de certificats d'immatriculation »

securite.developpez.com ↗ ↩ -

IDOR (Insecure Direct Object Reference), type de vulnérabilité exploité - Type de faille technique utilisée pour l'attaque.

« une vulnérabilité de type IDOR (pour Insecure Direct Object Reference) »

securite.developpez.com ↗ ↩ -

breach3d a aspiré des données en modifiant un identifiant dans les requêtes envoyées à l'API du portail France Titres - Mode opératoire de l'attaque.

« Ce type de faille permet d'accéder aux données d'autres utilisateurs en modifiant simplement un identifiant dans les requêtes envoyées à l'API, sans qu'aucun contrôle d'autorisation ne soit effectué côté serveur. »

securite.developpez.com ↗ ↩ -

C'était une faille vraiment stupide. - Déclaration attribuée au hacker breach3d.

« « C'était une faille vraiment stupide. » »

securite.developpez.com ↗ ↩ -

OWASP (Open Web Application Security Project), organisation publiant les vulnérabilités web critiques - Organisation référençant les vulnérabilités IDOR.

« Elle apparaît systématiquement dans les référentiels de l'OWASP (l'Open Web Application Security Project) »

securite.developpez.com ↗ ↩ -

Le pirate a automatisé cette manipulation pour récupérer les données de millions d’utilisateurs - Méthode d'extraction des données lors du piratage.

« En automatisant cette manipulation, il a pu récupérer les données de millions d’utilisateurs. »

ladepeche.fr ↗ ↩ -

breach3d a mis en vente la base de données sur les places de marché du dark web dès le 16 avril 2026 - Action du hacker après l'intrusion.

« L'utilisateur répondant au nom de « breach3d » a mis la base de données en vente dès le 16 avril sur les places de marché du dark web »

securite.developpez.com ↗ ↩ -

entre 18 et 19 millions - Nombre de profils d'utilisateurs aspirés lors de l'intrusion.

« Un hacker a aspiré entre 18 et 19 millions de profils d'utilisateurs en exploitant une vulnérabilité d'une banalité confondante. »

securite.developpez.com ↗ ↩ -

12 et 18 millions - Nombre de lignes de données proposées à la vente sur des forums cybercriminels.

« «Entre 12 et 18 millions de lignes de données étaient proposées à la vente sur des forums cybercriminels» »

liberation.fr ↗ ↩ -

11,7 millions de comptes - Nombre de comptes concernés par la cyberattaque selon le ministère de l’Intérieur.

« évoquant alors 11,7 millions de comptes concernés »

huffingtonpost.fr ↗ ↩ -

L'ANTS a confirmé l'authenticité des données revendues - Vérification de l'authenticité des données par l'ANTS.

« et l’authenticité des données revendues, a noté la procureure. »

liberation.fr ↗ ↩ -

«d’atteintes (accès, maintien, extraction, transmission, détention, entrave au fonctionnement) à un système de traitement automatisé de données à caractère personnel mis en œuvre par l’Etat» - Détails des faits reprochés au mineur, cités par la procureure.

« «d’atteintes (accès, maintien, extraction, transmission, détention, entrave au fonctionnement) à un système de traitement automatisé de données à caractère personnel mis en œuvre par l’Etat» »

liberation.fr ↗ ↩ -

sept ans - Peine maximale encourue pour les délits visés.

« Les délits visés font encourir une peine allant jusqu’à sept ans de prison »

liberation.fr ↗ ↩ -

300 000 euros - Montant maximal de l'amende encourue pour les délits visés.

« et 300 000 euros d’amende. »

liberation.fr ↗ ↩ -

divisées par deux - Réduction des peines pour un mineur de plus de 13 ans.

« des peines divisées par deux pour un mineur de plus de 13 ans »

letribunaldunet.fr ↗ ↩ -

L'affaire est désormais entre les mains d'un juge d'instruction - Transfert de l'affaire à une autorité judiciaire.

« L’affaire est désormais entre les mains d’un juge d’instruction. »

01net.com ↗ ↩ -

mercredi [sans date précise, mais contexte du 30 avril] - Date de la saisine des juges d’instruction.

« La saisine de juges d’instruction, intervenue mercredi, laisse entendre que l’enquête est loin d’être terminée. »

letribunaldunet.fr ↗ ↩ -

breach3d / ExtaseHunters, groupe ou individu revendiquant la mise en vente des données ANTS - Auteur présumé de l'annonce de mise en vente des données sur un forum cybercriminel.

« Annonce de mise en vente de la base ANTS par "breach3d / ExtaseHunters" sur un forum cybercriminel »

lesnumeriques.com ↗ ↩ -

identifiant de connexion, civilité, nom, prénoms, adresse électronique, date de naissance, identifiant unique du compte, et selon les cas, adresse postale, lieu de naissance et numéro de téléphone - Catégories de données exposées lors de l'incident de sécurité.

« identifiant de connexion, civilité, nom, prénoms, adresse électronique, date de naissance, identifiant unique du compte, et selon les cas, adresse postale, lieu de naissance et numéro de téléphone. »

lesnumeriques.com ↗ ↩ -

Le ministère de l'Intérieur a exclu toute fuite de pièces jointes et de données biométriques - Exclusion de certains types de données dans la fuite.

« Le ministère exclut en revanche désormais toute fuite de pièces jointes et de données biométriques. »

lesnumeriques.com ↗ ↩ -

Les pièces jointes transmises lors des démarches (photos d'identité, justificatifs) et les mots de passe n'ont pas été compromis - Données non affectées par la fuite ANTS.

« Les pièces jointes transmises lors des démarches (photos d'identité, justificatifs) n'ont pas été compromises. Les mots de passe non plus. »

rgpdkit.fr ↗ ↩ -

les comptes concernés faisaient “l'objet d'une information personnalisée” - Déclaration du ministère concernant l'information des comptes concernés.

« le ministère assurait depuis lundi que les comptes concernés faisaient “l'objet d'une information personnalisée” »

lesnumeriques.com ↗ ↩ -

l'information aux usagers particuliers "est toujours en cours de réalisation" - Reconnaissance par le ministère du retard dans l'information des victimes.

« le ministère reconnaît d'ailleurs que l'information aux usagers particuliers "est toujours en cours de réalisation" »

lesnumeriques.com ↗ ↩ -

72 heures - Délai pour notifier la CNIL en cas de violation de données.

« une version initiale dans les 72 heures »

rgpdkit.fr ↗ ↩ -

11,7 millions de comptes compromis - Nombre de comptes compromis selon la confirmation du ministère de l'Intérieur.

« le ministère de l'Intérieur confirmait l'ampleur du désastre: 11,7 millions de comptes compromis. »

rgpdkit.fr ↗ ↩ -

Baptiste Robert, hacker 'éthique', expert en cybercriminalité - Expert interrogé sur le piratage de l'ANTS.

« comme l’indique Baptiste Robert, hacker 'éthique', expert en cybercriminalité. »

ladepeche.fr ↗ ↩ -

Le niveau de cybersécurité n’est pas bon, ni dans le public ni dans le privé. - Avis de Baptiste Robert sur l'état de la cybersécurité en France.

« Le niveau de cybersécurité n’est pas bon, ni dans le public ni dans le privé. »

ladepeche.fr ↗ ↩ -

dix personnes - Nombre d'experts devant protéger un grand nombre d'utilisateurs.

« Aujourd’hui, dix personnes doivent parfois protéger 30 000 utilisateurs. »

ladepeche.fr ↗ ↩ -

30 000 utilisateurs - Nombre d'utilisateurs à protéger par une petite équipe.

« Aujourd’hui, dix personnes doivent parfois protéger 30 000 utilisateurs. »

ladepeche.fr ↗ ↩ -

Ce n’est pas une question d’incompétence, mais de complexité. Les équipes font ce qu’elles peuvent avec peu de moyens. - Explication de Baptiste Robert sur les causes des failles de cybersécurité.

« Ce n’est pas une question d’incompétence, mais de complexité. Les équipes font ce qu’elles peuvent avec peu de moyens. »

ladepeche.fr ↗ ↩ -

Sébastien Lecornu, premier ministre - Personnalité politique prévue pour une annonce liée à la cyberattaque.

« le premier ministre Sébastien Lecornu ne se rende dans les locaux de l’Agence Nationale des Titres Sécurisés. »

01net.com ↗ ↩ -

Le Premier ministre doit se rendre jeudi dans les locaux de l'ANTS pour faire de nouvelles annonces sur la cybersécurité - Déplacement prévu du Premier ministre

« Le Premier ministre doit se rendre jeudi dans les locaux de l’Agence pour faire "de nouvelles annonces" sur ce thème clé »

ladepeche.fr ↗ ↩ -

Annonce prévue du plan de la France pour lutter contre l'explosion des cyberattaques par le premier ministre - Contexte de la visite du premier ministre.

« Celui-ci prévoit en effet de dévoiler le plan de la France pour lutter contre l’explosion des cyberattaques. »

01net.com ↗ ↩ -

Laurent Nuñez, ministre de l'Intérieur - Ministre ayant saisi l'Inspection générale de l'administration

« le ministre de l’Intérieur Laurent Nuñez a saisi "l’Inspection générale de l’administration »

ladepeche.fr ↗ ↩ -

21 avril - Date à laquelle le ministère de l'Intérieur a indiqué avoir saisi l'Inspection générale de l'administration

« a indiqué le 21 avril son ministère »

ladepeche.fr ↗ ↩ -

Inspection générale de l'administration, organe de contrôle administratif - Organisme saisi pour établir les responsabilités dans l'incident

« a saisi "l’Inspection générale de l’administration pour établir la chaîne de responsabilité »

ladepeche.fr ↗ ↩ -

"une menace plus profonde et moins visible, qui cible les fondements de l’État et vise à fragiliser son action" - Analyse de Matignon sur la nature des cybermenaces

« y voyant "une menace plus profonde et moins visible, qui cible les fondements de l’État et vise à fragiliser son action" »

ladepeche.fr ↗ ↩ -

13 à 23 ans - Tranche d'âge des hackers impliqués dans les vols de données.

« les attaquants sont plutôt des hommes, souvent jeunes, de 13 à 23 ans »

lefigaro.fr ↗ ↩ -

17 ans - Âge moyen des hackers mineurs impliqués dans les vols de données.

« majoritairement mineurs (âge moyen: 17 ans) »

lefigaro.fr ↗ ↩ -

22 ans - Âge de l'auteur de l'attaque contre le ministère de l’Intérieur.

« l’auteur de l’attaque en décembre contre le ministère de l’Intérieur, interpellé en Haute-Vienne, avait 22 ans »

lefigaro.fr ↗ ↩ -

16 et 20 ans - Âge des deux complices interpellés en Seine-et-Marne.

« Deux autres complices, âgés eux de 16 et 20 ans, ont été interpellés en Seine-et-Marne »

lefigaro.fr ↗ ↩ -

21 ans - Âge d'un hacker présumé arrêté en Vendée.

« Tout aussi jeune - il a 21 ans - un hacker présumé a été arrêté en Vendée »

lefigaro.fr ↗ ↩ -

octobre 2025 - Date de la cyberattaque contre la Fédération française de tir.

« La Fédération française de tir a elle aussi été victime d’une cyberattaque en octobre 2025 »

lefigaro.fr ↗ ↩ -

18 ans - Âge du hacker ayant attaqué la Fédération française de tir.

« le hacker, âgé de 18 ans »

lefigaro.fr ↗ ↩ -

un peu moins de 300.000 personnes - Nombre de personnes dont les données personnelles ont été recueillies par le hacker de la Fédération française de tir.

« avait ainsi recueilli les informations personnelles (état civil, adresse, téléphone) d’un peu moins de 300.000 personnes »

lefigaro.fr ↗ ↩ -

10.000 euros - Montant pour lequel la base de données de la Fédération française de tir a été mise en vente.

« Cette base de données a été mise en vente sur le darkweb pour 10.000 euros »

lefigaro.fr ↗ ↩ -

une trentaine de vols - Nombre de vols commis grâce aux données volées à la Fédération française de tir.

« les informations ont été utilisées pour commettre une trentaine de vols par effraction ou par usage de fausse qualité »

lefigaro.fr ↗ ↩ -

2022 - Année de l'arrestation d'un adolescent britannique pour piratage.

« En 2022, un adolescent britannique de 17 ans avait été arrêté pour son rôle présumé dans le groupe Lapsus$ »

letribunaldunet.fr ↗ ↩ -

17 ans - Âge d'un adolescent britannique arrêté pour son rôle dans le groupe Lapsus$.

« un adolescent britannique de 17 ans avait été arrêté pour son rôle présumé dans le groupe Lapsus$ »

letribunaldunet.fr ↗ ↩ -

Lapsus$, groupe responsable de piratages contre Uber, Microsoft et Samsung - Groupe impliqué dans des piratages en 2022.

« un adolescent britannique de 17 ans avait été arrêté pour son rôle présumé dans le groupe Lapsus$, responsable de piratages contre Uber, Microsoft et Samsung »

letribunaldunet.fr ↗ ↩ -

quelques dizaines d’euros - Prix de vente de certains logiciels malveillants sur le dark web.

« certains logiciels malveillants se vendent pour quelques dizaines d’euros en cryptomonnaies sur le dark web »

letribunaldunet.fr ↗ ↩ -

Non, ça, c’est faux. C’est une idée reçue. Des pays comme les États-Unis, la Russie ou l’Ukraine subissent des attaques bien plus massives. - Réponse de Baptiste Robert sur le retard de la France en cybersécurité.

« Non, ça, c’est faux. C’est une idée reçue. Des pays comme les États-Unis, la Russie ou l’Ukraine subissent des attaques bien plus massives. »

ladepeche.fr ↗ ↩ -

plus de 2500 notifications au premier semestre 2025 - Nombre de notifications de violations de données faites à la CNIL.

« le nombre de notifications de violations de données faites à la CNIL (Commission nationale de l’informatique et des libertés) a fortement augmenté, avec plus de 2500 notifications au premier semestre 2025 »

lefigaro.fr ↗ ↩ -

un doublement en cinq ans - Augmentation du nombre de notifications de violations de données à la CNIL.

« le nombre de notifications de violations de données faites à la CNIL [.] a fortement augmenté, avec plus de 2500 notifications au premier semestre 2025, soit un doublement en cinq ans »

lefigaro.fr ↗ ↩ -

La CNIL pourrait imposer une amende à l’ANTS si elle estime que les mesures de protection étaient insuffisantes - Conséquence possible de l’enquête de la CNIL.

« La CNIL pourrait, à l’issue de son enquête, imposer une amende à l’agence si elle estime que les mesures de protection étaient insuffisantes. »

letribunaldunet.fr ↗ ↩ -

10 millions d'euros ou 2 % du chiffre d'affaires mondial annuel - Sanction maximale pour non-respect de l'obligation de notification (RGPD).

« peut être sanctionné jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires mondial annuel. »

rgpdkit.fr ↗ ↩ -

20 millions d'euros ou 4 % du chiffre d'affaires mondial annuel - Sanction maximale pour manquements graves relatifs aux droits fondamentaux (RGPD).

« peuvent atteindre 20 millions d'euros ou 4 % du chiffre d'affaires. »

rgpdkit.fr ↗ ↩ -

11,7 millions - Nombre de comptes concernés par la fuite de données selon le ministère de l'Intérieur

« évoquant alors 11,7 millions de comptes concernés »

ladepeche.fr ↗ ↩ -

France Travail (2024) - Organisation citée pour des fuites de données permettant des recoupements.

« Les données ANTS, recoupées avec celles de France Travail (2024) »

rgpdkit.fr ↗ ↩ -

1,2 million d'IBAN volés - Nombre d'IBAN volés dans la fuite de FICOBA.

« FICOBA (1,2 million d'IBAN volés) »

rgpdkit.fr ↗ ↩ -

les données exposées permettent de construire une usurpation d'identité convaincante - Conséquence potentielle des données divulguées.

« ces données permettent de construire une usurpation d'identité particulièrement convaincante »

securite.developpez.com ↗ ↩

Sources

- Cyberattaque contre France Titres : un ado de 15 ans a été arrêté par la police

- Fuite de données à l’agence des titres d’identité : un hacker de 15 ans interpellé

- Piratage de l’ANTS : un mineur de 15 ans soupçonné d’être le hacker "breach3d" a été mis en examen

- Soupçonné d’être le hacker « breach3d », un ado de 15 ans arrêté après le piratage de l’ANTS

- Fuites de données à l'ANTS : un mineur de 15 ans interpellé et placé en garde à vue après le piratage informatique du portail officiel

- Cyberattaque contre l'ANTS : un adolescent de 15 ans interpellé pour le piratage des données de millions de Français

- Modifier un chiffre dans une URL pour accéder aux données de 19 millions de Français : le portail de l'ANTS cède face à une vulnérabilité basique, votre nom, prénom, date de naissance sont peut

- ENTRETIEN. Piratage de l’ANTS : "Il y a une multiplication d’attaques contre des entités françaises, le niveau global de cybersécurité n’est pas bon"

- Piratage France Titres : l'État confirme 11,7 millions de comptes compromis et saisit l'IGA, mais les victimes n'ont toujours pas été prévenues

- Vols de données : un phénomène massif commis par des pirates de plus en plus jeunes

- Piratage ANTS : vos clients sont dans le viseur, comment les protéger