Venum, le logiciel qui a armé les hackers anti-État français

Un Albanais de 39 ans, extradé de Grèce, est soupçonné d'avoir vendu pendant quatre ans les outils utilisés contre les administrations françaises

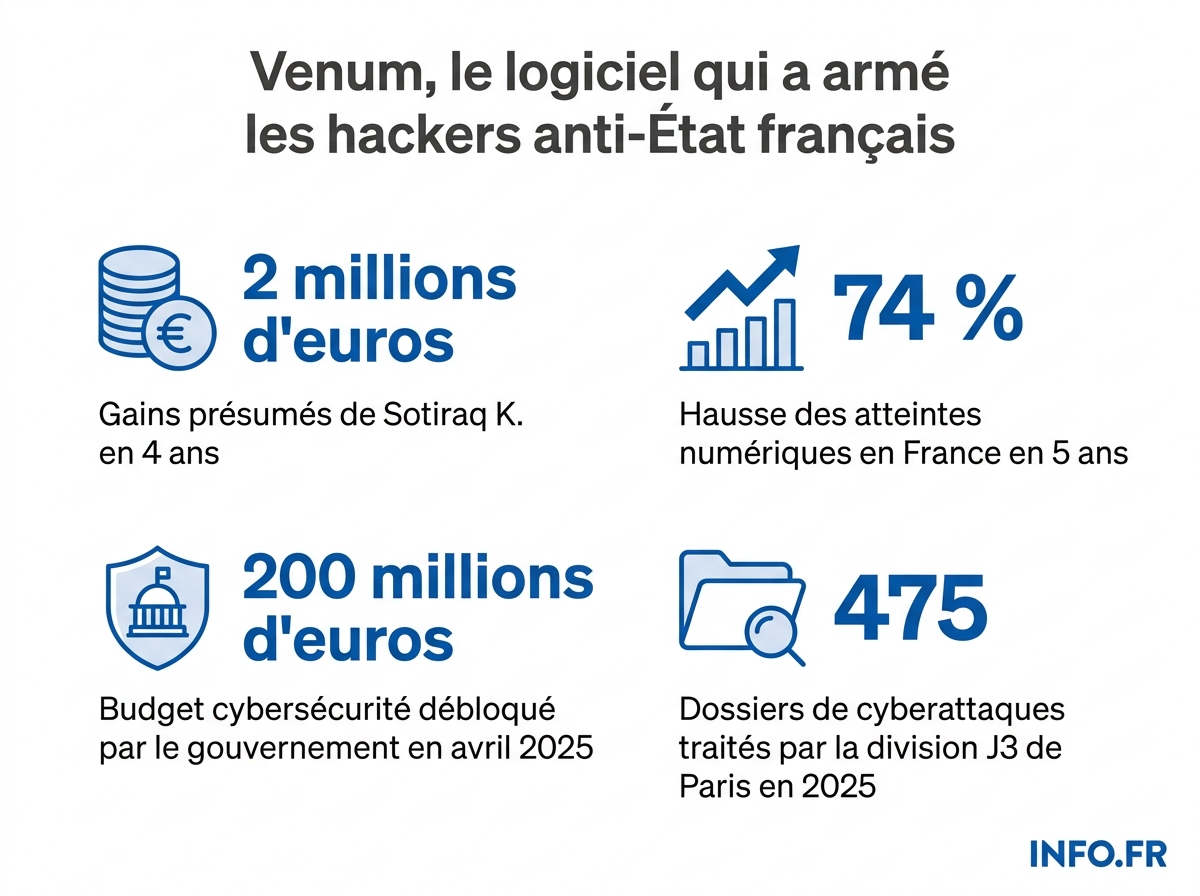

Sotiraq K., 39 ans, a été mis en examen et écroué à Paris pour la vente présumée du logiciel Venum. Le parquet évalue ses gains à deux millions d'euros.

- Sotiraq K., 39 ans, Albanais d'Athènes, mis en examen le 13 mai 2026 et écroué à Paris.

- Il aurait vendu le logiciel Venum à des hackers, dont des Français visant des administrations.

- Le parquet évalue ses gains à deux millions d'euros sur quatre ans d'activité.

- Sa défense - être un simple graphiste - se heurte à l'article 323-3-1 qui punit la mise à disposition autant que la création.

- L'enquête s'inscrit dans une vague de cyberattaques majeures contre l'État français en 2025.

Tout droit sorti de l’avion en provenance de Grèce, Sotiraq K. [1], 39 ans [1], a été mis en examen le 13 mai 2026 [2] pour « introduction dans un système automatisé de données et extractions frauduleuses » [3], avant d’être écroué [4]. L’homme, Albanais installé à Athènes [1], n’est pas un hacker au sens strict. Il est, selon les enquêteurs, le fournisseur. Celui qui vendait l’arme.

L’arme s’appelle Venum [5]. Un nom qui circulait sur les forums cybercriminels, regroupant plusieurs outils de hacking [6] revendus à des pirates « notamment français » [7] pour mener intrusions, vols de données et attaques contre des organismes publics ou privés [8]. Entre 2021 et 2025 [9], Sotiraq K. Aurait écoulé ses produits à Paris, en France et dans le monde entier [10]. La section du parquet de lutte contre la cybercriminalité [11] estime qu’il aurait empoché deux millions d’euros [12] en quatre ans [13].

Une enquête remontée d’un pirate français jusqu’à Athènes

L’affaire ne part pas d’Athènes mais d’un poste de travail français. L’enquête a débuté après l’identification d’un pirate informatique utilisant des outils techniques reliés à une société basée en Grèce [14]. Les investigations techniques ont ensuite permis de remonter jusqu’au suspect, installé à Athènes [15]. Sotiraq K. Avait déjà été interpellé plusieurs mois plus tôt par les autorités grecques pour des faits similaires [16], avant son extradition vers la France [17].

Aucune source consultée ne précise toutefois le nom, le statut juridique ni l’identité des éventuels co-dirigeants de cette société grecque, pourtant point de rattachement technique central des outils Venum. Le rôle exact de cette structure - simple coquille servant à héberger une infrastructure, véritable entreprise commerciale ou prête-nom - reste à ce stade hors du champ public.

Selon le récit livré par Le Parisien [18], les hackers français clients de Venum auraient attaqué les systèmes informatiques d’administrations ou d’institutions hexagonales [19]. Aucun nom de victime n’a été publié à ce stade. L’enquête pourrait permettre d’identifier plusieurs cybercriminels ayant utilisé ces outils contre des institutions françaises [20].

« Je suis graphiste »: la ligne de défense du suspect

Face aux magistrats, Sotiraq K. Se présente comme un sous-traitant cosmétique. Il affirme ne pas être le créateur des logiciels malveillants et déclare avoir uniquement « travaillé comme graphiste » et « amélioré l’apparence visuelle des interfaces utilisées dans les outils incriminés » [21]. La stratégie est lisible: couper le lien entre sa main et l’attaque, se positionner en prestataire ignorant la finalité, dissocier le travail visuel du code offensif.

Pourquoi cette défense est juridiquement fragile

Le problème, c’est que le droit français ne fait pas la distinction que tente d’introduire Sotiraq K. L’article 323-3-1 du code pénal, modifié par la loi du 18 décembre 2013 [22], punit le fait, sans motif légitime, d’importer, détenir, offrir, céder ou « mettre à disposition » un équipement ou un programme informatique « conçus ou spécialement adaptés » pour commettre les infractions d’atteinte aux systèmes de traitement automatisé de données [23]. La création n’est qu’un cas parmi d’autres: la simple mise à disposition suffit. Qu’on ait écrit le code ou repeint l’interface, dès lors qu’on participe à la chaîne de commercialisation d’un outil offensif, on entre dans le périmètre de l’infraction.

C’est précisément la lecture que retient le parquet spécialisé [24], qui qualifie Sotiraq K. D’« acteur majeur de la vente de solutions offensives destinées aux hackers » [25]. Le contraste est frontal entre la défense - une fonction technique périphérique - et l’accusation - un rôle central dans la diffusion. La peine est calquée sur celle de l’infraction commise par les acheteurs: trois ans et 100 000 € pour une intrusion simple [26], cinq ans et 150 000 € en cas d’altération de données [27], et jusqu’à sept ans et 300 000 € quand le système visé est un fichier de l’État [28] - ce qui correspond à la situation des administrations françaises visées.

Comment fonctionne le marché noir des outils offensifs

Pour comprendre ce que Sotiraq K. Aurait industrialisé, il faut entrer dans la mécanique du « Malware-as-a-Service » (MaaS). Le principe est calqué sur le modèle SaaS de la tech légitime: un développeur produit un outil, le commercialise sous forme d’abonnement ou de licence, fournit support technique et mises à jour, et empoche une rente. Le client n’a plus à coder: il loue une capacité offensive prête à l’emploi.

VenomRAT, identifié dès 2020 [29], en est l’archétype. Vendu en Malware-as-a-Service [30], il sert de cheval de Troie modulaire: un acteur malveillant l’installe sur une machine cible via une campagne d’hameçonnage [31], obtient un accès persistant [32], puis télécharge depuis un serveur de commande des charges malveillantes supplémentaires [33] - rançongiciels, voleurs d’identifiants, outils génériques offensifs [34]. Le même mécanisme commercial vaut pour Rhadamanthys [35], infostealer modulaire également vendu en MaaS [36], spécialisé dans le vol de cookies, identifiants et portefeuilles de cryptomonnaies [37].

Venum, dans la description du parquet, regroupait plusieurs outils [6] sous une marque commerciale - exactement la logique de catalogue qui fait la rentabilité du secteur. Avec deux millions d’euros [12] sur quatre ans [13], la marge implicite de Sotiraq K. Se situe dans la fourchette haute du marché: une clientèle restreinte mais récurrente, qui paie pour la fiabilité, la furtivité [38] et le support.

L’angle mort: Venum n’est qu’une brique d’un écosystème démantelé en novembre

Ce que les chroniques judiciaires ne disent pas, c’est que l’arrestation de Sotiraq K. S’inscrit dans une séquence européenne plus large. Dans le cadre de l’opération ENDGAME, lancée en mai 2024 [39], de nouvelles actions de démantèlement ont été menées dès la semaine du 3 novembre 2025 [40], impliquant les autorités allemandes, danoises, françaises, néerlandaises, américaines, australiennes et britanniques [41]. L’ANSSI [42] y apporte son soutien pour l’identification des victimes. Les codes ciblés s’appellent VenomRAT [43], Rhadamanthys [35] et Elysium [44]. La similitude de nom avec « Venum » est troublante; les sources consultées ne tranchent pas explicitement le lien, et rien ne permet à ce stade d’affirmer que Venum et VenomRAT désignent la même infrastructure.

Coopération européenne: ce qui a réellement changé

L’extradition de Sotiraq K. En quelques mois - interpellation préalable en Grèce [16], remise rapide à la France [17] - illustre une mécanique qui s’est rodée. Là où, il y a une décennie, une procédure d’extradition entre États membres pouvait s’étirer sur des années, le mandat d’arrêt européen permet aujourd’hui des remises en semaines. L’opération ENDGAME, qui mobilise simultanément sept pays sur trois continents [41] avec le soutien d’Europol [45] et d’Eurojust [46], traduit une bascule: les enquêtes ne sont plus juxtaposées, elles sont co-instruites.

Le rôle d’Eurojust est ici central: l’agence européenne de coopération judiciaire coordonne les calendriers, synchronise les interpellations - condition de leur efficacité, puisqu’un suspect alerté détruit ses preuves en heures - et arbitre les conflits de compétence territoriale. Europol, de son côté, agrège le renseignement technique. Reste un angle mort: la coopération s’arrête aux frontières de l’Union et de ses partenaires occidentaux. Une part significative des serveurs de commande VenomRAT a historiquement été hébergée dans des juridictions non coopératives, ce qui limite la portée des démantèlements, aussi spectaculaires soient-ils.

Une France qui ramasse les morceaux d’une vague d’attaques

L’enquête arrive dans un contexte saturé. Selon le ministère de l’Intérieur, les atteintes numériques ont augmenté de 74 % [47] en cinq ans en France, avec plus de 398 000 [48] enregistrées en 2024. L’ANSSI a recensé 4 386 [49] événements de sécurité la même année, soit une hausse de 15 % [50] par rapport à 2023. La division J3 du tribunal judiciaire de Paris [51], spécialisée, a pris en charge 475 [52] dossiers en 2025, dont 341 [53] concernaient des rançongiciels.

Les cibles publiques s’enchaînent. La Poste a été frappée par deux attaques par déni de service en décembre 2025 [54], revendiquées par le groupe prorusse Noname057 [55] pour la première. Le ministère de l’Intérieur a annoncé en décembre 2025 avoir été compromis, avec consultation du traitement des antécédents judiciaires (TAJ) et du fichier des personnes recherchées (FPR) [56], selon Laurent Nuñez, ministre de l’Intérieur [57]. Un homme de 22 ans [58] a été mis en examen pour avoir sorti « quelques dizaines de fiches » [59].

Le précédent qu’on a oublié: Corbeil-Essonnes

Avant que les ministères ne se découvrent vulnérables, les hôpitaux avaient déjà payé. En 2022, le système informatique de l’hôpital de Corbeil-Essonnes a été paralysé pendant deux mois [60]. Ce sont ces attaques-là - rançongiciels déployés via des outils comme ceux que vendrait Sotiraq K. - qui ont fait basculer la doctrine française. Le gouvernement a annoncé le 30 avril 2026 le déblocage de 200 millions d’euros [61] pour la cybersécurité.

« Personne n’est assez protégé » [62], tranche Frédéric Le Bastard [63], créateur d’InterCert [63]. Avec la directive NIS2, les entreprises s’exposent d’ici fin 2027 [64] à des sanctions financières pouvant atteindre 2 % de leur chiffre d’affaires mondial [65] en cas de manquement.

Ce que les sources ne disent pas

Plusieurs questions cruciales restent sans réponse. Quelles administrations précises ont été piratées via Venum? Combien de hackers français figurent dans les fichiers clients de Sotiraq K.? Le parquet a-t-il déjà identifié des acheteurs? Aucune source consultée ne tranche. Le silence judiciaire, classique en phase d’instruction, laisse également ouverte la question du lien technique entre « Venum » et « VenomRAT » - une coïncidence que ni Le Parisien ni le CERT-FR ne commentent publiquement - et celle, déjà soulignée, de l’identité de la société grecque servant de point de rattachement.

► Lire aussi: L'opération ENDGAME et le démantèlement des infrastructures cybercriminelles

Sources

Voir le détail de chaque fait sourcé (65)

-

Sotiraq K., 39 ans, Albanais vivant à Athènes (Grèce) - Identité de l'homme mis en examen pour vente de logiciels malveillants.

« Sotiraq K., 39 ans, a été mis en examen, ce mercredi, pour introduction dans un système automatisé de données et extractions frauduleuses, avant d’être écroué. Cet Albanais, qui vivait à Athènes (Grèce) »

leparisien.fr ↗ ↩ -

13 mai 2026 - Date de la mise en examen de Sotiraq K.

« a été mis en examen, ce mercredi, pour introduction dans un système automatisé de données »

leparisien.fr ↗ ↩ -

Sotiraq K. A été mis en examen pour introduction dans un système automatisé de données et extractions frauduleuses - Motifs de la mise en examen.

« a été mis en examen, ce mercredi, pour introduction dans un système automatisé de données et extractions frauduleuses »

leparisien.fr ↗ ↩ -

Sotiraq K. A été écroué après sa mise en examen - Suite judiciaire après la mise en examen.

« a été mis en examen, ce mercredi, pour introduction dans un système automatisé de données et extractions frauduleuses, avant d’être écroué »

leparisien.fr ↗ ↩ -

Venum, logiciel malveillant destiné aux hackers - Nom des logiciels malveillants vendus par Sotiraq K.

« mis en œuvre et vendu des logiciels malveillants destinés aux hackers, qui répondaient au nom de « Venum » »

leparisien.fr ↗ ↩ -

Venum, nom des outils de hacking commercialisés par le suspect - Nom des logiciels malveillants

« le suspect aurait commercialisé plusieurs outils de hacking regroupés sous le nom de « Venum » »

frenchbreaches.com ↗ ↩ -

les outils Venum auraient été revendus à des cybercriminels pour faciliter des intrusions informatiques et des vols de données - Usage des outils malveillants

« Ces solutions auraient été revendues à des cybercriminels, notamment français, afin de faciliter des intrusions informatiques, des vols de données et différentes opérations malveillantes »

frenchbreaches.com ↗ ↩ -

les organismes publics ou privés, cibles des opérations malveillantes - Victimes potentielles des cyberattaques

« contre des organismes publics ou privés »

frenchbreaches.com ↗ ↩ -

entre 2021 et 2025 - Période durant laquelle Sotiraq K. Est soupçonné d'avoir vendu des logiciels malveillants.

« est soupçonné d’avoir, entre 2021 et 2025 à Paris, en France et dans le monde entier, mis en œuvre et vendu des logiciels malveillants »

leparisien.fr ↗ ↩ -

Sotiraq K. Est soupçonné d'avoir vendu des logiciels malveillants à Paris, en France et dans le monde entier - Zone géographique des activités illégales présumées.

« est soupçonné d’avoir, entre 2021 et 2025 à Paris, en France et dans le monde entier, mis en œuvre et vendu des logiciels malveillants »

leparisien.fr ↗ ↩ -

la section du parquet de lutte contre la cybercriminalité - Entité estimant les gains de Sotiraq K.

« la section du parquet de lutte contre la cybercriminalité estime qu’il aurait empoché la coquette somme de 2 millions d’euros »

leparisien.fr ↗ ↩ -

2 millions d'euros - Somme estimée empochée par Sotiraq K. En quatre ans d'activité.

« la section du parquet de lutte contre la cybercriminalité estime qu’il aurait empoché la coquette somme de 2 millions d’euros »

leparisien.fr ↗ ↩ -

environ 2 millions d’euros en quatre ans - Montant estimé généré par l’activité illicite

« Les magistrats estiment que cette activité aurait généré environ 2 millions d’euros en quatre ans »

frenchbreaches.com ↗ ↩ -

l’enquête française a débuté après l’identification d’un pirate informatique utilisant des outils techniques reliés à une société basée en Grèce - Origine de l’enquête française

« L’enquête française aurait débuté après l’identification d’un pirate informatique utilisant des outils techniques reliés à une société basée en Grèce »

frenchbreaches.com ↗ ↩ -

les investigations techniques ont permis de remonter jusqu’au suspect, installé à Athènes - Localisation du suspect identifié

« Les investigations techniques auraient ensuite permis de remonter jusqu’au suspect, installé à Athènes »

frenchbreaches.com ↗ ↩ -

Sotiraq K. Avait déjà été interpellé par les autorités grecques dans le cadre d’une procédure locale portant sur des faits similaires - Antécédent judiciaire du suspect en Grèce

« Le trentenaire avait déjà été interpellé il y a plusieurs mois par les autorités grecques dans le cadre d’une procédure locale portant sur des faits similaires »

frenchbreaches.com ↗ ↩ -

Sotiraq K. A été extradé vers la France après son interpellation en Grèce - Suite de la procédure judiciaire

« avant son extradition vers la France »

frenchbreaches.com ↗ ↩ -

Le Parisien, média ayant révélé des éléments de l’enquête - Source des informations sur l’enquête

« Selon les éléments révélés par Le Parisien »

frenchbreaches.com ↗ ↩ -

Des hackers français auraient attaqué les systèmes informatiques d’administrations ou d’institutions hexagonales - Conséquences présumées des ventes de logiciels malveillants.

« plus particulièrement à des hackers français qui auraient attaqué les systèmes informatiques d’administrations ou d’institutions hexagonales »

leparisien.fr ↗ ↩ -

l’enquête pourrait permettre d’identifier plusieurs cybercriminels ayant utilisé les outils Venum pour des attaques contre des institutions françaises - Perspective de l’enquête

« L’enquête pourrait désormais permettre d’identifier plusieurs cybercriminels ayant utilisé ces outils pour mener des attaques contre des institutions françaises »

frenchbreaches.com ↗ ↩ -

« Je ne suis pas le créateur des logiciels malveillants. J’ai uniquement travaillé comme graphiste et amélioré l’apparence visuelle des interfaces utilisées dans les outils incriminés. » - Déclaration de Sotiraq K. Devant la justice

« Sotiraq K. Affirme ne pas être le créateur des logiciels malveillants. Selon ses déclarations, il aurait uniquement travaillé comme graphiste et amélioré l’apparence visuelle des interfaces utilisées dans les outils incriminés. »

frenchbreaches.com ↗ ↩ -

Modification de l'article 323-3-1 par la LOI n°2013-1168 du 18 décembre 2013 - art. 25 - Loi ayant modifié l'article 323-3-1 du code pénal.

« Modifié par LOI n°2013-1168 du 18 décembre 2013 - art. 25 »

legifrance.gouv.fr ↗ ↩ -

peines prévues respectivement pour l'infraction elle-même ou pour l'infraction la plus sévèrement réprimée - Peine pour détention ou mise à disposition d'outils conçus pour commettre des infractions informatiques (article 323-3-1).

« Le fait, sans motif légitime, notamment de recherche ou de sécurité informatique, d'importer, de détenir, d'offrir, de céder ou de mettre à disposition un équipement, un instrument, un programme informatique ou toute donnée conçus ou spécialement adaptés pour commettre une ou plusieurs des infractions prévues par les articles 323-1 à 323-3 est puni des peines prévues respectivement pour l'infraction elle-même ou pour l'infraction la plus sévèrement réprimée. »

legifrance.gouv.fr ↗ ↩ -

le parquet spécialisé en cybercriminalité, sceptique face à la défense de Sotiraq K. - Acteur judiciaire évaluant la crédibilité de la défense

« Une ligne de défense accueillie avec scepticisme par le parquet spécialisé en cybercriminalité »

frenchbreaches.com ↗ ↩ -

le parquet estime que Sotiraq K. Est un acteur majeur de la vente de solutions offensives destinées aux hackers - Position du parquet sur le rôle du suspect

« qui estime au contraire être face à un acteur majeur de la vente de solutions offensives destinées aux hackers »

frenchbreaches.com ↗ ↩ -

trois ans d'emprisonnement et de 100 000 € d'amende - Peine pour l'accès ou le maintien frauduleux dans un système de traitement automatisé de données (article 323-1).

« Le fait d'accéder ou de se maintenir, frauduleusement, dans tout ou partie d'un système de traitement automatisé de données est puni de trois ans d'emprisonnement et de 100 000 € d'amende. »

legifrance.gouv.fr ↗ ↩ -

cinq ans d'emprisonnement et de 150 000 € d'amende - Peine aggravée si l'intrusion entraîne la suppression ou la modification de données ou une altération du système (article 323-1).

« Lorsqu'il en est résulté soit la suppression ou la modification de données contenues dans le système, soit une altération du fonctionnement de ce système, la peine est de cinq ans d'emprisonnement et de 150 000 € d'amende. »

legifrance.gouv.fr ↗ ↩ -

sept ans d'emprisonnement et à 300 000 € d'amende - Peine pour intrusion dans un système de traitement automatisé de données à caractère personnel mis en œuvre par l'État (article 323-1).

« Lorsque les infractions prévues aux deux premiers alinéas ont été commises à l'encontre d'un système de traitement automatisé de données à caractère personnel mis en œuvre par l'Etat, la peine est portée à sept ans d'emprisonnement et à 300 000 € d'amende. »

legifrance.gouv.fr ↗ ↩ -

2020 - Année d'identification de VenomRAT

« Identifié en 2020, VenomRAT est un programme malveillant d'accès à distance »

cert.ssi.gouv.fr ↗ ↩ -

VenomRAT (Remote Access Tool vendu en tant que Malware-as-a-Service) - Description de VenomRAT

« VenomRAT est un programme malveillant d'accès à distance (Remote Access Tool) vendu en tant que Malware-as-a-Service (MaaS) »

cert.ssi.gouv.fr ↗ ↩ -

VenomRAT est principalement diffusé via des campagnes d'hameçonnage ou de sites Internet malveillants - Méthode de diffusion de VenomRAT

« VenomRAT est principalement diffusé via des campagnes d'hameçonnage ou de sites Internet malveillants imitant des sites légitimes »

cert.ssi.gouv.fr ↗ ↩ -

VenomRAT permet à un acteur malveillant d'obtenir un accès persistant à un système compromis - Fonctionnalité de VenomRAT

« qui permet à un acteur malveillant d'obtenir un accès persistant à un système compromis »

cert.ssi.gouv.fr ↗ ↩ -

VenomRAT permet de télécharger et exécuter des charges malveillantes supplémentaires depuis un serveur C2 - Fonctionnalité de loader de VenomRAT

« Il permet en effet depuis un serveur C2 de télécharger et exécuter des charges malveillantes supplémentaires sur le système compromis »

cert.ssi.gouv.fr ↗ ↩ -

VenomRAT permet d'exfiltrer des données et de déployer d'autres codes malveillants comme des outils génériques offensifs et des rançongiciels - Fonctionnalité des codes malveillants ciblés

« peuvent servir de point d'entrée sur le système d'information des victimes pour exfiltrer des données et déployer d'autres codes malveillants comme des outils génériques offensifs et des rançongiciels »

cert.ssi.gouv.fr ↗ ↩ -

Rhadamanthys (infostealer) - Un des codes malveillants ciblés par l'opération ENDGAME

« Les codes malveillants concernés (VenomRAT, Rhadamanthys et Elysium) »

cert.ssi.gouv.fr ↗ ↩ -

Rhadamanthys (infostealer modulaire vendu en tant que MaaS) - Description de Rhadamanthys

« Rhadamanthys est un infostealer, c'est-à-dire un code malveillant doté de capacités étendues de reconnaissance et de vols d'informations [.] Ce programme modulaire est populaire sur les forums cybercriminels où il est massivement vendu en tant que MaaS »

cert.ssi.gouv.fr ↗ ↩ -

Rhadamanthys vole des informations relatives au système cible, cookies de navigation, identifiants ou portefeuilles de cryptomonnaies - Fonctionnalité de Rhadamanthys

« doté de capacités étendues de reconnaissance et de vols d'informations - relatives au système cible, cookies de navigation, identifiants ou portefeuilles de cryptomonnaies »

cert.ssi.gouv.fr ↗ ↩ -

Rhadamanthys est régulièrement mis à jour pour améliorer sa furtivité - Mises à jour de Rhadamanthys

« Activement maintenu par son opérateur, Rhadamanthys est régulièrement mis à jour afin d'améliorer sa furtivité s évolutions des outils de détection »

cert.ssi.gouv.fr ↗ ↩ -

mai 2024 - Date de lancement de l'opération ENDGAME

« Dans le cadre de l'opération de coopération judiciaire internationale ENDGAME lancée en mai 2024 »

cert.ssi.gouv.fr ↗ ↩ -

semaine du 3 novembre 2025 - Période des nouvelles actions de démantèlement dans le cadre de l'opération ENDGAME

« de nouvelles actions de démantèlement ont été menées contre les infrastructures liées à des codes cybercriminels depuis la semaine du 3 novembre 2025 »

cert.ssi.gouv.fr ↗ ↩ -

autorités allemandes, danoises, françaises, néerlandaises, américaines, australiennes et britanniques - Pays impliqués dans l'opération ENDGAME

« Ces opérations ont impliqué les autorités allemandes, danoises, françaises, néerlandaises, américaines, australiennes et britanniques »

cert.ssi.gouv.fr ↗ ↩ -

ANSSI (Agence nationale de la sécurité des systèmes d'information) - Organisation apportant son soutien dans l'opération ENDGAME

« Dans le cadre de cette opération, l'ANSSI apporte son soutien pour l'identification et la notification des victimes »

cert.ssi.gouv.fr ↗ ↩ -

VenomRAT (programme malveillant d'accès à distance) - Un des codes malveillants ciblés par l'opération ENDGAME

« Les codes malveillants concernés (VenomRAT, Rhadamanthys et Elysium) »

cert.ssi.gouv.fr ↗ ↩ -

Elysium (code malveillant) - Un des codes malveillants ciblés par l'opération ENDGAME

« Les codes malveillants concernés (VenomRAT, Rhadamanthys et Elysium) »

cert.ssi.gouv.fr ↗ ↩ -

Europol (agence de l'Union européenne pour la coopération policière) - Organisation ayant publié des communiqués sur l'opération ENDGAME

« Davantage d'informations sur l'opération sont disponibles dans les communiqués de l'OFAC, Europol et Eurojust »

cert.ssi.gouv.fr ↗ ↩ -

Eurojust (agence de l'Union européenne pour la coopération judiciaire) - Organisation ayant publié des communiqués sur l'opération ENDGAME

« Davantage d'informations sur l'opération sont disponibles dans les communiqués de l'OFAC, Europol et Eurojust »

cert.ssi.gouv.fr ↗ ↩ -

74% - Augmentation des atteintes numériques en France sur cinq ans selon le ministère de l'Intérieur.

« En cinq ans, elles ont augmenté de 74%, selon le ministère de l'Intérieur. »

franceinfo.fr ↗ ↩ -

plus de 398 000 - Nombre d'atteintes numériques enregistrées en France en 2024 selon le ministère de l'Intérieur.

« fait état "de plus de 398 000 atteintes numériques enregistrées en 2024" »

franceinfo.fr ↗ ↩ -

4 386 - Nombre d'événements de sécurité enregistrés par l'Anssi en 2024.

« Avec 4 386 événements de sécurité en 2024, l’Agence nationale de la sécurité des systèmes d’information (Anssi) »

franceinfo.fr ↗ ↩ -

15% - Augmentation des incidents de cybersécurité en 2024 par rapport à 2023 selon l'Anssi.

« relève dans un rapport "une augmentation de 15%" des incidents par rapport à l’année 2023. »

franceinfo.fr ↗ ↩ -

division J3 du tribunal judiciaire de Paris, composée de magistrats spécialisés dans les affaires de cyberattaques - Entité judiciaire dédiée aux enquêtes sur les cyberattaques en France.

« La division J3 du tribunal judiciaire de Paris est dédiée à ces affaires et composée de magistrats spécialisés. »

franceinfo.fr ↗ ↩ -

475 - Nombre de dossiers liés à des cyberattaques pris en charge par la division J3 en 2025.

« a pris en charge 475 dossiers liés à des cyberattaques en 2025 (pour 23 ouvertures d'informations judiciaires). »

franceinfo.fr ↗ ↩ -

341 - Nombre de dossiers concernant des rançongiciels parmi ceux pris en charge par la division J3 en 2025.

« Parmi ces dossiers, 341 concernaient des "rançongiciels". »

franceinfo.fr ↗ ↩ -

La Poste a été touchée par deux attaques par déni de service (DDoS) en décembre 2025, rendant indisponibles ses services internet pendant plusieurs jours - Cyberattaques subies par La Poste durant la période de Noël 2025.

« En cette fin d’année 2025, les organismes publics français sont attaqués de toutes parts par les cybercriminels. A quelques jours de Noël, puis au jour de l'An, La Poste a été touchée par deux attaques par "déni de service" (DDoS), rendant indisponible pendant plusieurs jours les services internet du groupe. »

franceinfo.fr ↗ ↩ -

Noname057, groupe prorusse revendiquant des cyberattaques - Groupe ayant revendiqué la première attaque DDoS contre La Poste avant Noël 2025.

« Noname057, le groupe prorusse qui a revendiqué la première attaque DDoS de La Poste avant Noël »

franceinfo.fr ↗ ↩ -

Le ministère de l'Intérieur a annoncé avoir été compromis en décembre 2025, avec consultation de fichiers importants comme le TAJ et le FPR - Cyberattaque subie par le ministère de l'Intérieur en décembre 2025.

« Une dizaine de jours auparavant, le ministère de l’Intérieur annonçait, lui aussi, avoir été compromis. "Un certain nombre de fichiers importants" ont pu être consultés, a précisé à franceinfo Laurent Nuñez le 17 décembre, notamment le traitement des antécédents judiciaires (TAJ) et le fichier des personnes recherchées (FPR). »

franceinfo.fr ↗ ↩ -

Laurent Nuñez, ministre de l'Intérieur - Ministre ayant communiqué sur la compromission du ministère de l'Intérieur.

« a précisé à franceinfo Laurent Nuñez le 17 décembre, notamment le traitement des antécédents judiciaires (TAJ) et le fichier des personnes recherchées (FPR). »

franceinfo.fr ↗ ↩ -

22 ans - Âge du jeune homme suspecté d'avoir sorti des fiches du système du ministère de l'Intérieur.

« Un jeune homme de 22 ans, suspecté d’avoir sorti du système "quelques dizaines de fiches", selon le ministre de l'Intérieur, a été mis en examen. »

franceinfo.fr ↗ ↩ -

quelques dizaines de fiches - Nombre approximatif de fiches sorties du système du ministère de l'Intérieur.

« suspecté d’avoir sorti du système "quelques dizaines de fiches", selon le ministre de l'Intérieur »

franceinfo.fr ↗ ↩ -

L'hôpital de Corbeil-Essonnes a été paralysé pendant deux mois en 2022 à cause d'un piratage informatique - Impact d'une cyberattaque sur un hôpital français.

« En 2022, le système informatique de l'hôpital de Corbeil-Essonnes a été paralysé pendant deux mois. »

franceinfo.fr ↗ ↩ -

200 millions d’euros - Montant débloqué par le gouvernement pour la cybersécurité

« Cybersécurité: le gouvernement va débloquer 200 millions d’euros [.] 30 avr. »

la-croix.com ↗ ↩ -

Personne n'est assez protégé - Déclaration de Frédéric Le Bastard sur le niveau de protection de la France face aux cyberattaques.

« "que personne ne l'est. La France est un peu derrière les Etats-Unis sur le sujet, mais elle n'est pas en retard au niveau européen", tranche Frédéric Le Bastard. »

franceinfo.fr ↗ ↩ -

Frédéric Le Bastard, créateur et membre honoraire d'InterCert (association réunissant les professionnels de la détection et de la réponse aux incidents de sécurité) - Expert en cybersécurité commentant l'accélération des cybermenaces.

« "Oui, répond Frédéric Le Bastard, créateur et membre honoraire d'InterCert, une association qui réunit les professionnels de la détection et de la réponse aux incidents de sécurité. »

franceinfo.fr ↗ ↩ -

fin 2027 - Échéance pour l'application des sanctions financières liées à la directive NIS2.

« elles s'exposent, d'ici fin 2027, à des sanctions financières pouvant atteindre jusqu’à 2% de leur chiffre d’affaires mondial. »

franceinfo.fr ↗ ↩ -

2% - Pourcentage maximal du chiffre d'affaires mondial pouvant être sanctionné en cas de non-conformité à la directive NIS2 d'ici fin 2027.

« elles s'exposent, d'ici fin 2027, à des sanctions financières pouvant atteindre jusqu’à 2% de leur chiffre d’affaires mondial. »

franceinfo.fr ↗ ↩

Sources

- Cyberattaques contre des administrations : un homme soupçonné d’avoir vendu des logiciels de piratage mis en examen

- Un vendeur présumé de logiciels de piratage arrêté : des cyberattaques contre l’État français relancées

- Cyberattaques : cinq incidents majeurs ayant visé l’État et les services publics depuis l’été

- Paramètres d’affichage

- Objet: Opération ENDGAME de novembre 2025

- "Personne n'est assez protégé" : comment la France fait face à la hausse des cyberattaques