Crimenetwork démantelé, encore : la marketplace germanophone tombe deux fois en 18 mois

Une opération coordonnée entre Francfort et Majorque met fin au reboot d'une plateforme qui avait absorbé l'écosystème germanophone du dark web depuis 2012.

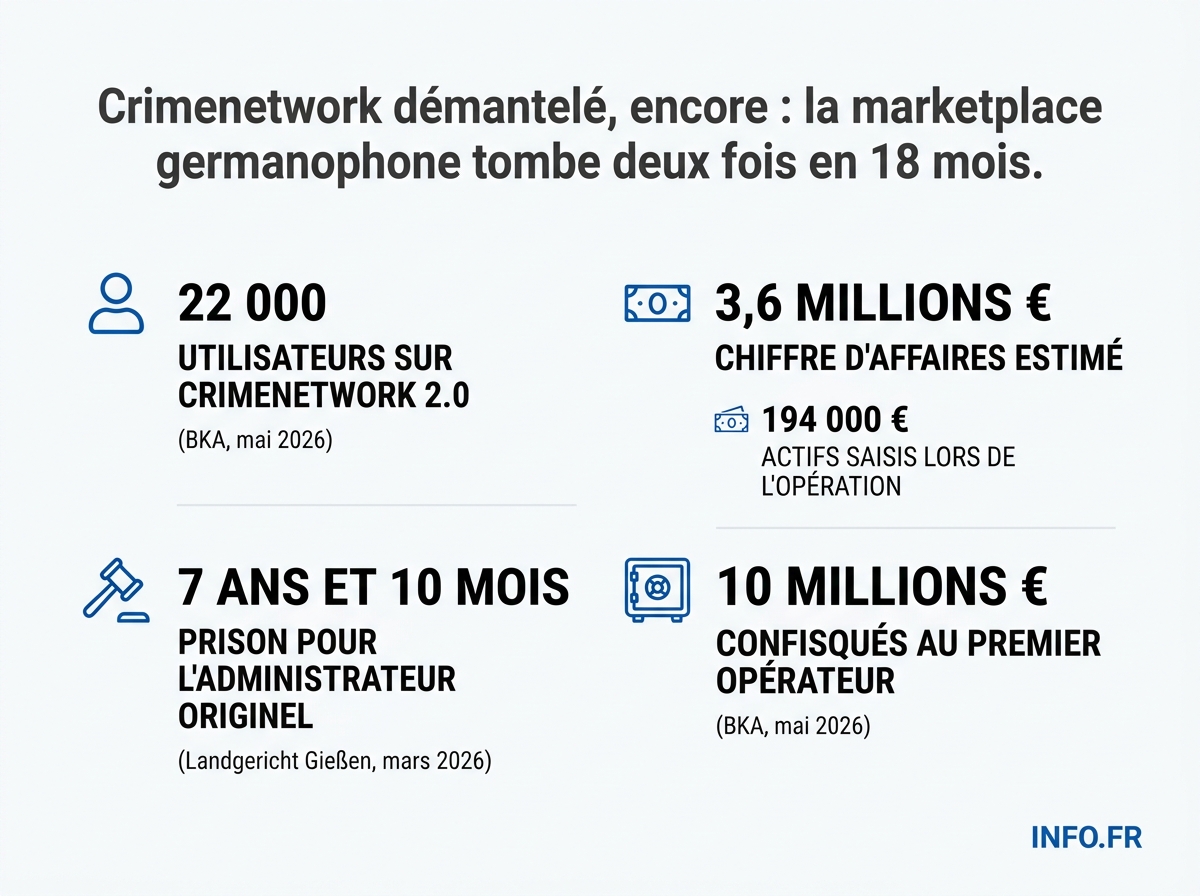

Le 8 mai 2026, le BKA et le parquet de Francfort ont saisi Crimenetwork 2.0. Un Allemand de 35 ans arrêté à Majorque, 22 000 utilisateurs orphelins.

- Crimenetwork 2.0 saisi le 8 mai 2026 par le BKA et la ZIT de Francfort.

- Administrateur présumé, Allemand de 35 ans, arrêté à Majorque par la Policía Nacional.

- 22 000 utilisateurs et 100 vendeurs sur la plateforme, 3,6 millions d'euros de revenus estimés.

- Le précédent administrateur condamné en mars 2026 à 7 ans et 10 mois de prison à Gießen.

- 194 000 euros d'actifs saisis, soit 5,4 % du chiffre d'affaires estimé.

L’histoire se répète, à dix-sept mois d’intervalle. Le 8 mai 2026 [1], le Bundeskriminalamt (BKA) [2] et la Generalstaatsanwaltschaft Frankfurt am Main - ZIT [3] ont annoncé la fermeture de la version relancée de Crimenetwork [4], marketplace germanophone du dark web. L’administrateur présumé, un Allemand de 35 ans [5], a été interpellé à son domicile de Majorque par une unité spéciale de la Policía Nacional [6], sur la base d’un mandat d’arrêt européen.

Pour le dire simplement: la première version de la plateforme avait été saisie en décembre 2024 [7]. Quelques jours plus tard [8], une nouvelle infrastructure technique réapparaissait sous le même nom [9], administrée par un nouvel opérateur [10]. Dix-sept mois plus tard, elle revendiquait plus de 22 000 utilisateurs [11] et plus de 100 vendeurs [12], pour un chiffre d’affaires estimé à 3,6 millions d’euros [13].

Une marketplace née en 2012, devenue pilier de l’underground germanophone

Crimenetwork facilitait depuis 2012 [14] la vente de drogues, de documents falsifiés, d’outils de piratage et de données volées [14]. Avant son premier démantèlement, la plateforme comptait plus de 100 000 utilisateurs enregistrés [15]. Les enquêteurs estiment qu’entre 2018 et 2024, plus de 100 millions de dollars en cryptomonnaies y ont transité [16]. Les transactions s’effectuaient en Bitcoin, Litecoin et Monero [17], cette dernière étant particulièrement prisée pour son anonymat renforcé [18].

La police espagnole a perquisitionné le domicile majorquin du suspect en début de semaine [19]. Deux mandats d’arrêt européens le visaient: l’un pour fraude commerciale organisée, l’autre pour exploitation d’une plateforme criminelle au sens de l’article 127 du code pénal allemand [20], assorti d’infractions liées au trafic de stupéfiants en quantité importante au titre des sections 29a et 30a de la loi sur les stupéfiants [21]. Les enquêteurs ont saisi environ 194 000 euros d’actifs présumés criminels [22] et obtenu les registres complets des utilisateurs et l’historique des transactions [23].

Le précédent: 7 ans et 10 mois pour l’administrateur originel

En mars 2026 [24], le Landgericht Gießen [25] avait condamné l’administrateur de la version précédente à sept ans et dix mois de prison [26], avec confiscation de plus de dix millions d’euros de produits criminels [27]. « Im März 2026 ist der mutmaßliche Betreiber der Vorgängerversion von ‚Crimenetwork’ [.] zu einer Freiheitsstrafe von sieben Jahren und zehn Monaten verurteilt worden », a déclaré Dr. Benjamin Krause, Leitender Oberstaatsanwalt et porte-parole de la ZIT [28]. Le jugement n’est pas définitif et reste susceptible d’appel.

« Die Neuauflage von Crimenetwork ist gescheitert », a commenté Carsten Meywirth, Direktor beim Bundeskriminalamt et chef de la division Cybercrime [29]. « Cybercrime lohnt sich nicht. » [30]

Pourquoi 194 000 € sur 3,6 millions ne suffit pas à dissuader

L’écart entre les deux saisies est instructif. Pour Crimenetwork v1, le Landgericht Gießen a ordonné la confiscation de plus de dix millions d’euros de produits criminels [27]. Pour Crimenetwork v2, le BKA ne revendique que 194 000 euros [22], soit 5,4 % d’un chiffre d’affaires estimé à 3,6 millions d’euros [31]. Deux explications structurelles convergent. D’abord, Monero [18], plébiscitée pour son anonymat renforcé, complique considérablement la traçabilité par rapport au Bitcoin que les enquêteurs peuvent suivre via les analystes spécialisés. Ensuite, l’écart de durée d’activité joue: la version originelle a accumulé des avoirs depuis 2012, ce qui a multiplié les occasions pour les enquêteurs de cartographier des flux et des wallets. La v2 n’a vécu que dix-sept mois, et son administrateur, instruit par la chute de son prédécesseur, a vraisemblablement segmenté ses dépôts plus tôt.

Concrètement, l’opérateur conserve un montant largement supérieur à celui saisi. À ce taux, le risque pénal - sept à huit ans de prison - peut paraître élevé, mais le ratio économique reste favorable pour qui sait diviser et anonymiser sa trésorerie. C’est la limite mathématique de la dissuasion par confiscation lorsqu’elle s’applique à des actifs en cryptomonnaies fongibles et offshore.

La marque survit à l’infrastructure: la valeur de réseau du dark web

L’autre singularité de cette affaire tient à la rapidité de la résurrection. Le BKA a souligné que le suspect « aurait construit et administré une infrastructure technique entièrement nouvelle quelques jours seulement après la saisie de la version précédente, en lui donnant le même nom » [9]. Quelques jours d’interruption opérationnelle ont suffi pour relancer la machine [8]. La marque Crimenetwork, accumulée depuis 2012 [14], comptait davantage que l’infrastructure.

Ce phénomène n’est pas inédit. On se souvient d’AlphaBay, démantelé par le FBI et Europol en 2017, qui a vu son co-administrateur présumé relancer le marché en 2021 sous le même nom. D’autres marketplaces fermées dans le sillage d’AlphaBay ont absorbé une partie des utilisateurs orphelins avant d’être à leur tour saisies, selon plusieurs sources. La marque, dans l’underground, fonctionne comme un capital de confiance: elle agrège des signaux de réputation, un référencement sur les forums du dark web, et un système d’escrow connu des habitués. Reconstituer 22 000 utilisateurs en dix-sept mois [11], soit environ un cinquième de la base originelle [15], et réinstaller une centaine de vendeurs actifs [32] dans le même laps de temps suppose qu’aucune partie de cette infrastructure sociale n’a eu besoin d’être réinventée.

« Cybercrime lohnt sich nicht »: la dissuasion face aux chiffres

La contradiction est frontale. D’un côté, le discours officiel du BKA: « la cybercriminalité ne paie pas » [30], avec un précédent à 7 ans et 10 mois de prison [26] et plus de dix millions d’euros confisqués [27]. De l’autre, les métriques de reconstitution: quelques jours pour relancer une marketplace [8], dix-sept mois pour reconstituer un cinquième de la base utilisateurs, 3,6 millions d’euros de chiffre d’affaires généré dans l’intervalle [13], et seulement 5,4 % de ce montant récupéré in fine [31].

Posée crûment, la question est la suivante: la dissuasion fonctionne-t-elle quand le retour sur investissement criminel reste positif même après saisie? Pour le BKA, l’effet symbolique compte autant que l’effet financier: chaque administrateur arrêté est un signal envoyé aux suivants. Pour l’écosystème, le signal observé est inverse: la marque survit, la demande persiste, et le successeur prend dix-sept mois avant de tomber. Le calcul rationnel d’un candidat administrateur intègre désormais cette fenêtre.

Qui a commandité le reboot? Trois hypothèses, un scénario probable

Le BKA ne précise pas si le suspect de 35 ans a agi seul, a racheté la marque à un tiers, ou s’il s’agissait d’une cellule dormante préparée avant le démantèlement de décembre 2024. Trois scénarios méritent d’être pesés.

Scénario 1 - l’opérateur isolé. Un cybercriminel opportuniste relance la marque dans le sillage de la saisie. Cette hypothèse cadre avec le profil d’un homme seul résidant à Majorque, mais s’accommode mal du délai: reconstituer en quelques jours une infrastructure technique « entièrement nouvelle » [9] suppose un travail préparatoire antérieur à la saisie de v1.

Scénario 2 - la cellule dormante. Le successeur appartenait à l’équipe élargie de la v1 et avait préparé l’infrastructure de relance avant l’arrestation de décembre 2024. Cette hypothèse explique mieux la rapidité de la résurrection et la continuité de l’offre - mêmes catégories de produits [33], mêmes cryptomonnaies [34], même promesse d’anonymat. Le BKA ne la confirme pas, mais ne la réfute pas non plus.

Scénario 3 - le rachat de marque. Un tiers aurait acquis le nom et les codes graphiques auprès d’un membre de l’équipe originelle. Hypothèse cohérente avec l’économie des marketplaces, mais qui ne dispose d’aucun élément public de soutien dans le dossier actuel.

L’arbitrage entre ces scénarios reste suspendu aux investigations en cours. La rapidité documentée du redémarrage et la continuité fonctionnelle de l’offre rendent toutefois le scénario 2 le plus compatible avec les éléments publiés à ce stade. Aucune des sources consultées ne précise si les autorités allemandes envisagent des poursuites individuelles contre les 22 000 utilisateurs dont les données ont été saisies [23] - un angle pourtant central dans des affaires comparables, où plusieurs vagues d’interpellations d’acheteurs ont suivi le démantèlement de l’infrastructure.

Le contexte ransomware: le démantèlement vu de loin

Entre la saisie de décembre 2024 et celle de mai 2026, l’écosystème cybercriminel a continué de croître. Selon le rapport annuel 2026 du COMCYBER-MI [35], les revendications de cyberattaques visant la France sont passées de 1 062 en 2024 [36] à 1 347 en 2025 [37], soit une hausse de 27 % [38]. Sur le périmètre rançongiciel, le COMCYBER-MI fait état d’une progression de 36 % des revendications ciblant la France [39], avec 177 revendications recensées [40]. Le rapport Check Point publie de son côté des indicateurs différents - la part du rançongiciel dans les incidents en France ressort à 16 % en 2025 [41], et la France représenterait 13 % des attaques recensées [42] - , traduisant des périmètres méthodologiques distincts (revendications publiées vs incidents observés par un éditeur de cybersécurité).

Selon Le MagIT, 2 085 tentatives de cyberextorsion ont été comptabilisées dans le monde au premier trimestre 2026 [43]. L’Allemagne reste le pays européen le plus touché [44], devant le Royaume-Uni, l’Italie et la France [45]. Le groupe Qilin, dominant le paysage [46], a mené 51 attaques recensées en France [47].

Le Google Threat Intelligence Group [48] a observé en 2025 une hausse d’environ 50 % du nombre de publications sur les sites de revendications [49] par rapport à 2024 - là où d’autres baromètres, comme celui de FortiGuard Labs cité par lebigdata.fr, évoquent une hausse spectaculaire de 389 % des attaques par rançongiciel sur le même périmètre [50], les écarts s’expliquant par la différence entre publications sur DLS et incidents recensés via télémétrie. Le vol de données est devenu, selon le GTIG, la composante centrale de 77 % des incidents analysés [51], contre 57 % en 2024 [52]. Le COMCYBER-MI, sur le périmètre France, mesure une concentration différente: 55,6 % des revendications rançongiciel sont attribuées aux deux groupes Qilin et Brain Cypher [53], ce qui ne décrit pas la même métrique mais éclaire la même tendance à la spécialisation. Traduit en langage courant: les attaquants chiffrent moins, exfiltrent plus, et publient les données quand la victime refuse de payer [54].

L’angle mort: l’IA, accélérateur silencieux

Le rapport 2026 de Check Point [55] indique que les prompts jugés risqués ont progressé de 97 % en 2025 [56], et que 40 % des Model Context Protocols analysés présentaient des vulnérabilités [57]. Des outils comme DarkGPT [58], SpamGPT [59], Nytheon AI [60] et EvilAI [61] sont désormais commercialisés sur les espaces cybercriminels. Selon Check Point, « l’IA agit comme un multiplicateur de force, permettant d’automatiser des techniques déjà connues et de les déployer à grande échelle » [62]. Les phases de reconnaissance des cyberattaques deviennent plus rapides [63] et les campagnes de phishing gagnent en crédibilité [64].

Coopération internationale: ce qui a fonctionné

L’opération a mobilisé le BKA, la ZIT de Francfort, la Generalstaatsanwaltschaft Karlsruhe - Cybercrime-Zentrum Baden-Württemberg [65], les Polizeipräsidien d’Offenburg [66] et de Reutlingen [67], la Policía Nacional espagnole [68], l’Inspectoratul Național de Investigații Centrul pentru Combaterea Crimelor Cibernetice moldave [69], avec le soutien d’Eurojust [70]. Les utilisateurs ont été redirigés vers une page d’information à l’adresse www.bustedagaincrime.network [71].

Notre lecture: la coopération transfrontalière fonctionne pour saisir une infrastructure et arrêter un opérateur. Elle ne traite ni la demande, ni le capital de marque. Tant que des dizaines de milliers d’acheteurs cherchent des données volées, des stupéfiants ou des documents falsifiés, un nouvel administrateur émergera. C’est mesurable: entre les deux Crimenetwork, il s’est écoulé quelques jours d’interruption opérationnelle [8]. En face, sept ans et dix mois de prison pour le premier opérateur [26], et bientôt une nouvelle procédure pour le second.

Sources

Voir le détail de chaque fait sourcé (71)

-

08. Mai 2026 - Date de la publication de la pressemitteilung sur l'arrestation du suspect.

« Pressemitteilung Datum: 08. Mai 2026 »

bka.de ↗ ↩ -

Bundeskriminalamt (BKA) - Autorité policière fédérale allemande impliquée dans l'opération.

« Die Generalstaatsanwaltschaft Frankfurt am Main - Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) - und das Bundeskriminalamt (BKA) haben am Mittwoch in einer international koordinierten Aktion. »

bka.de ↗ ↩ -

Generalstaatsanwaltschaft Frankfurt am Main - Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) - Autorité judiciaire allemande impliquée dans l'opération.

« Die Generalstaatsanwaltschaft Frankfurt am Main - Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) - und das Bundeskriminalamt (BKA) haben am Mittwoch in einer international koordinierten Aktion. »

bka.de ↗ ↩ -

Abschaltung der Neuauflage der kriminellen Online-Handelsplattform „Crimenetwork“ - Action menée par les autorités allemandes et internationales.

« Die Generalstaatsanwaltschaft Frankfurt am Main - Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) - und das Bundeskriminalamt (BKA) haben am Mittwoch in einer international koordinierten Aktion die Neuauflage der kriminellen Online-Handelsplattform „Crimenetwork" abgeschaltet. »

bka.de ↗ ↩ -

ein 35-jähriger deutscher Staatsbürger, mutmaßlicher Betreiber von „Crimenetwork“ - Suspect arrêté en Espagne.

« Der mutmaßliche Betreiber, ein 35-jähriger deutscher Staatsbürger, wurde auf der Grundlage eines Europäischen Haftbefehls an seinem Wohnsitz auf Mallorca durch eine Spezialeinheit der spanischen Nationalpolizei festgenommen. »

bka.de ↗ ↩ -

spanische Nationalpolizei (Policía Nacional) - Autorité espagnole ayant procédé à l'arrestation.

« Der mutmaßliche Betreiber. Wurde. Durch eine Spezialeinheit der spanischen Nationalpolizei festgenommen. »

bka.de ↗ ↩ -

décembre 2024 - Date du démantèlement de la version originale de Crimenetwork.

« il faut remonter à décembre 2024. Les autorités allemandes démantelaient alors le Crimenetwork originel »

generation-nt.com ↗ ↩ -

quelques jours - Délai entre le démantèlement de Crimenetwork originel et l'apparition de Crimenetwork 2.0.

« Quelques jours seulement après la saisie, une nouvelle version du site est apparue »

generation-nt.com ↗ ↩ -

The suspect is accused of having built and administered a completely new technical infrastructure only a few days after the shutdown of the previous version of Crimenetwork and the arrest of its former administrator in December 2024, also naming it Crimenetwork - Accusation portée contre l'administrateur de la version relancée de Crimenetwork

« “The suspect is accused of having built and administered a completely new technical infrastructure only a few days after the shutdown of the previous version of Crimenetwork and the arrest of its former administrator in December 2024, also naming it Crimenetwork,” the BKA said in a press release. »

bleepingcomputer.com ↗ ↩ -

Une nouvelle version de Crimenetwork est apparue quelques jours après le démantèlement de la première - Relance de la plateforme Crimenetwork

« Just a few days later, a new version of the Crimenetwork emerged on a new infrastructure administered by a new operator. »

bleepingcomputer.com ↗ ↩ -

über 22.000 Nutzer - Nombre d'utilisateurs de la nouvelle version de „Crimenetwork“.

« Die Neuauflage der Plattform bot. Die Neuauflage zählte zuletzt über 22.000 Nutzer und mehr als 100 Verkäufer. »

bka.de ↗ ↩ -

mehr als 100 Verkäufer - Nombre de vendeurs sur la nouvelle version de „Crimenetwork“.

« Die Neuauflage zählte zuletzt über 22.000 Nutzer und mehr als 100 Verkäufer. »

bka.de ↗ ↩ -

mehr als 3,6 Millionen Euro - Chiffre d'affaires estimé de la plateforme „Crimenetwork“.

« umfangreiche Beweise, die auf einen Umsatz der Plattform von mehr als 3,6 Millionen Euro schließen lassen. »

bka.de ↗ ↩ -

2012 - Année depuis laquelle Crimenetwork facilitait la vente de biens et services illégaux.

« Since 2012, Crimenetwork facilitated the sale of illegal goods and services, including drugs, forged documents, hacking tools, and stolen data. »

securityaffairs.com ↗ ↩ -

plus de 100 000 utilisateurs - Nombre d'utilisateurs de la plateforme Crimenetwork originelle.

« Avec plus de 100 000 utilisateurs, il facilitait sur le dark web la vente de drogues, de données volées et de faux documents. »

generation-nt.com ↗ ↩ -

$100 million - Montant en cryptomonnaie ayant transité sur Crimenetwork entre 2018 et 2024.

« Investigators estimated that more than $100 million in cryptocurrency had passed through the platform between 2018 and 2024. »

securityaffairs.com ↗ ↩ -

Bitcoin, Litecoin und Monero - Cryptomonnaies utilisées pour les transactions sur „Crimenetwork“.

« Die Nutzer der neuen Plattform verwendeten Kryptowährungen wie Bitcoin, Litecoin und Monero, um ihre Transaktionen abzuwickeln. »

bka.de ↗ ↩ -

Monero - Cryptomonnaie particulièrement prisée sur Crimenetwork 2.0 pour son anonymat.

« Monero, cette dernière étant particulièrement prisée pour son anonymat renforcé. »

generation-nt.com ↗ ↩ -

a 35-year-old German citizen suspected of being the administrator was detained in Mallorca by Spanish authorities - Arrestation d'un administrateur présumé de Crimenetwork à Majorque.

« Police said a 35-year-old German citizen suspected of being the administrator was detained in Mallorca by Spanish authorities. »

securityaffairs.com ↗ ↩ -

Section 127 of the German Criminal Code - Article du code pénal allemand sous lequel l'administrateur est poursuivi

« The arrested administrator now faces charges under Section 127 of the German Criminal Code »

bleepingcomputer.com ↗ ↩ -

Sections 29a and 30a of the German Narcotics Act - Articles de la loi allemande sur les stupéfiants sous lesquels l'administrateur est poursuivi

« and Sections 29a and 30a of the German Narcotics Act, both potentially punishable by prison time. »

bleepingcomputer.com ↗ ↩ -

rund 194.000 Euro - Montant des avoirs criminels saisis liés à „Crimenetwork“.

« Bei den jüngsten Maßnahmen wurden mutmaßlich inkriminierte Vermögenswerte mit unmittelbarem Bezug zu „Crimenetwork“ in Höhe von rund 194.000 Euro vorläufig sichergestellt. »

bka.de ↗ ↩ -

Saisie des registres complets des utilisateurs et de l'historique des transactions de Crimenetwork 2.0 par les enquêteurs - Action concrète menée lors du démantèlement de Crimenetwork 2.0.

« Les enquêteurs ont mis la main sur les registres complets des utilisateurs et l'historique des transactions. »

generation-nt.com ↗ ↩ -

März 2026 - Date du jugement du précédent administrateur de „Crimenetwork“.

« „Im März 2026 ist der mutmaßliche Betreiber der Vorgängerversion von ‚Crimenetwork‘ durch das Landgericht Gießen zu einer Freiheitsstrafe von sieben Jahren und zehn Monaten verurteilt worden. »

bka.de ↗ ↩ -

Landgericht Gießen - Tribunal ayant condamné le précédent administrateur de „Crimenetwork“.

« „Im März 2026 ist der mutmaßliche Betreiber der Vorgängerversion von ‚Crimenetwork‘ durch das Landgericht Gießen zu einer Freiheitsstrafe. »

bka.de ↗ ↩ -

sieben Jahren und zehn Monaten - Durée de la peine de prison infligée au précédent administrateur de „Crimenetwork“.

« „.zu einer Freiheitsstrafe von sieben Jahren und zehn Monaten verurteilt worden.“ »

bka.de ↗ ↩ -

über zehn Millionen Euro - Montant des produits du crime confisqués par le tribunal.

« „Zudem ist durch das Gericht die Einziehung von Taterträgen in Höhe von über zehn Millionen Euro angeordnet worden.“ »

bka.de ↗ ↩ -

Dr. Benjamin Krause, Leitender Oberstaatsanwalt und Pressesprecher der ZIT - Fonction et identité du procureur cité dans la pressemitteilung.

« Dr. Benjamin Krause, Leitender Oberstaatsanwalt und Pressesprecher der ZIT: „Im März 2026 ist der mutmaßliche Betreiber. »

bka.de ↗ ↩ -

Carsten Meywirth, Direktor beim Bundeskriminalamt und Abteilungsleiter Cybercrime - Fonction et identité du directeur du BKA cité dans la pressemitteilung.

« Carsten Meywirth, Direktor beim Bundeskriminalamt und Abteilungsleiter Cybercrime: „Die Neuauflage von Crimenetwork ist gescheitert. »

bka.de ↗ ↩ -

„Die Neuauflage von Crimenetwork ist gescheitert und ein weiterer Administrator wird sich vor einem deutschen Gericht verantworten müssen. Auch im Darknet setzen wir gemeinsam mit unseren nationalen und internationalen Partnern geltendes Recht konsequent durch. Cybercrime lohnt sich nicht.“ - Déclaration de Carsten Meywirth, directeur du BKA et responsable de la cybercriminalité.

« Carsten Meywirth, Direktor beim Bundeskriminalamt und Abteilungsleiter Cybercrime: „Die Neuauflage von Crimenetwork ist gescheitert und ein weiterer Administrator wird sich vor einem deutschen Gericht verantworten müssen. Auch im Darknet setzen wir gemeinsam mit unseren nationalen und internationalen Partnern geltendes Recht konsequent durch. Cybercrime lohnt sich nicht.“ »

bka.de ↗ ↩ -

5,4 % - Pourcentage des actifs saisis par rapport au chiffre d’affaires estimé.

« Les actifs saisis représentent environ 5,4 % des 3,6 millions d’euros de revenus évoqués »

zataz.com ↗ ↩ -

une centaine de vendeurs actifs - Nombre de vendeurs actifs sur Crimenetwork 2.0 après quelques mois d'activité.

« et une centaine de vendeurs actifs. »

generation-nt.com ↗ ↩ -

The relaunch of the platform offered a similarly wide range of illegal goods and services, including stolen data, drugs, and forged documents. - Description des activités de la seconde version de Crimenetwork.

« The relaunch of the platform offered a similarly wide range of illegal goods and services, including stolen data, drugs, and forged documents. »

securityaffairs.com ↗ ↩ -

Users of the new platform used cryptocurrencies such as Bitcoin, Litecoin, and Monero to conduct their transactions. - Moyens de paiement utilisés sur Crimenetwork.

« Users of the new platform used cryptocurrencies such as Bitcoin, Litecoin, and Monero to conduct their transactions. »

securityaffairs.com ↗ ↩ -

COMCYBER-MI, organisme publiant le rapport annuel sur la cybercriminalité - Organisme responsable de la publication du rapport annuel 2026 sur la cybercriminalité en France.

« Le rapport annuel 2026 sur la cybercriminalité publié par le COMCYBER-MI »

frenchbreaches.com ↗ ↩ -

1 062 - Nombre de revendications ou annonces de cyberattaques visant la France en 2024.

« contre 1 062 en 2024 »

frenchbreaches.com ↗ ↩ -

1 347 - Nombre de revendications ou annonces de cyberattaques visant la France en 2025.

« le COMCYBER-MI a recensé 1 347 revendications ou annonces de cyberattaques visant la France »

frenchbreaches.com ↗ ↩ -

27 % - Hausse des revendications ou annonces de cyberattaques en France entre 2024 et 2025.

« soit une hausse de 27 % »

frenchbreaches.com ↗ ↩ -

36 % - Hausse des revendications d’attaques par rançongiciel ciblant la France en 2025.

« une hausse de 36 % des revendications d’attaques par rançongiciel ciblant la France en 2025 »

frenchbreaches.com ↗ ↩ -

177 - Nombre de revendications d’attaques par rançongiciel ciblant la France en 2025.

« avec 177 revendications recensées »

frenchbreaches.com ↗ ↩ -

16% - Part des ransomwares parmi les incidents en France en 2025.

« la part des ransomwares recule à 16%. »

siecledigital.fr ↗ ↩ -

13% - Part des attaques cybernétiques ciblant la France en 2025.

« la France s’est hissée en 2025 au deuxième rang des pays les plus visés, avec 13% des attaques recensées »

siecledigital.fr ↗ ↩ -

2085 - Nombre de tentatives de cyberextorsion dans le monde au premier trimestre 2026

« Au premier trimestre 2026, nous avons compté 2085 tentatives de cyberextorsion à travers le monde »

lemagit.fr ↗ ↩ -

Allemagne, pays européen le plus touché par les tentatives de cyberextorsion - Pays en tête des cyberattaques en Europe

« Là, c’est l’Allemagne qui caracole en tête, devant le Royaume-Uni, l’Italie, puis la France »

lemagit.fr ↗ ↩ -

France, quatrième pays européen le plus touché par les tentatives de cyberextorsion - Quatrième pays le plus touché en Europe par les cyberattaques

« Là, c’est l’Allemagne qui caracole en tête, devant le Royaume-Uni, l’Italie, puis la France »

lemagit.fr ↗ ↩ -

Qilin, groupe de ransomware le plus agressif au premier trimestre 2026 - Groupe dominant le paysage de la menace ransomware

« Qilin, Akira et TheGentlemen s’imposent comme les quatre enseignes les plus agressives au premier trimestre, la première dominant largement le paysage de la menace »

lemagit.fr ↗ ↩ -

51 - Nombre d'attaques de ransomware attribuées à Qilin en France.

« avec 51 attaques recensées en France. »

siecledigital.fr ↗ ↩ -

Google Threat Intelligence Group (GTIG) - Organisation ayant rapporté les données sur les publications de revendications.

« Selon le Google Threat Intelligence Group (GTIG), le nombre de publications sur les sites de revendications a atteint un niveau record. »

lemagit.fr ↗ ↩ -

environ 50 % - Hausse du nombre de publications sur les sites de revendications en 2025 par rapport à 2024.

« le nombre de publications sur les sites de revendications a atteint un niveau record, en hausse d’environ 50 % par rapport à 2024. »

lemagit.fr ↗ ↩ -

389 % - Hausse des attaques par ransomware en 2025 par rapport à 2024.

« C’est une hausse spectaculaire d’environ 389 % par rapport à 2024 »

lebigdata.fr ↗ ↩ -

77 % - Part des incidents en 2025 où le vol de données est devenu la composante centrale.

« L’année 2025 confirme le pivot stratégique majeur vers le vol de données, qui est devenu la composante centrale de 77 % des incidents analysés. »

lemagit.fr ↗ ↩ -

57 % - Part des incidents en 2024 où le vol de données était la composante centrale.

« contre 57 % en 2024. »

lemagit.fr ↗ ↩ -

55,6 % - Part des revendications ransomware en 2025 attribuées aux groupes Qilin et Brain Cypher.

« qui concentrent à eux seuls 55,6 % des revendications ransomware observées »

frenchbreaches.com ↗ ↩ -

Les cybercriminels revendiquent la victime plus ou moins vite suivant sa résistance au chantage - Processus de double extorsion dans les attaques par ransomware

« la victime est revendiquée par les cybercriminels plus ou moins vite, suivant la résistance au chantage qu’elle manifeste »

lemagit.fr ↗ ↩ -

Check Point, éditeur du Cyber Security Report - Source du rapport sur la cybersécurité en 2026.

« L’édition 2026 du Cyber Security Report de Check Point met en lumière une transformation des attaques observées tout au long de 2025. »

siecledigital.fr ↗ ↩ -

97% - Progression des prompts jugés risqués en 2025.

« les prompts jugés risqués ont progressé de 97% en 2025 »

siecledigital.fr ↗ ↩ -

40% - Part des MCP (Model Context Protocols) analysés présentant des vulnérabilités.

« 40% des MCP (Model Context Protocols) analysés présentaient des vulnérabilités. »

siecledigital.fr ↗ ↩ -

DarkGPT, outil d'IA-as-a-Service observé dans les espaces cybercriminels - Outil d'IA cité comme exemple de service utilisé dans la cybercriminalité.

« Des noms comme DarkGPT, SpamGPT, Nytheon AI ou EvilAI sont cités comme exemples d’outils observés »

frenchbreaches.com ↗ ↩ -

SpamGPT, outil d'IA-as-a-Service observé dans les espaces cybercriminels - Outil d'IA cité comme exemple de service utilisé dans la cybercriminalité.

« Des noms comme DarkGPT, SpamGPT, Nytheon AI ou EvilAI sont cités comme exemples d’outils observés »

frenchbreaches.com ↗ ↩ -

Nytheon AI, outil d'IA-as-a-Service observé dans les espaces cybercriminels - Outil d'IA cité comme exemple de service utilisé dans la cybercriminalité.

« Des noms comme DarkGPT, SpamGPT, Nytheon AI ou EvilAI sont cités comme exemples d’outils observés »

frenchbreaches.com ↗ ↩ -

EvilAI, outil d'IA-as-a-Service observé dans les espaces cybercriminels - Outil d'IA cité comme exemple de service utilisé dans la cybercriminalité.

« Des noms comme DarkGPT, SpamGPT, Nytheon AI ou EvilAI sont cités comme exemples d’outils observés »

frenchbreaches.com ↗ ↩ -

l’IA agit comme un multiplicateur de force, permettant d’automatiser des techniques déjà connues et de les déployer à grande échelle - Déclaration attribuée à Check Point sur le rôle de l'IA dans les cyberattaques.

« l’IA agit comme un multiplicateur de force, permettant d’automatiser des techniques déjà connues et de les déployer à grande échelle. »

siecledigital.fr ↗ ↩ -

Les phases de reconnaissance des cyberattaques sont plus rapides grâce à l'IA - Impact de l'IA sur la rapidité des attaques.

« les phases de reconnaissance sont plus rapides, et le développement de malwares s’accélère. »

siecledigital.fr ↗ ↩ -

Les campagnes de phishing gagnent en crédibilité grâce à l'IA - Impact de l'IA sur les techniques de phishing.

« Les campagnes de phishing gagnent en crédibilité, les phases de reconnaissance sont plus rapides, et le développement de malwares s’accélère. »

siecledigital.fr ↗ ↩ -

Generalstaatsanwaltschaft Karlsruhe - Cybercrime-Zentrum Baden-Württemberg - Autorité judiciaire allemande collaborant à l'opération.

« Ebenfalls erfolgte eine enge Zusammenarbeit mit der Generalstaatsanwaltschaft Karlsruhe - Cybercrime-Zentrum Baden-Württemberg. »

bka.de ↗ ↩ -

Polizeipräsidium Offenburg - Service de police allemand collaborant à l'opération.

«.dem Polizeipräsidium Offenburg und dem Polizeipräsidium Reutlingen. »

bka.de ↗ ↩ -

Polizeipräsidium Reutlingen - Service de police allemand collaborant à l'opération.

«.dem Polizeipräsidium Offenburg und dem Polizeipräsidium Reutlingen. »

bka.de ↗ ↩ -

spanischen Policía Nacional - Autorité espagnole collaborant à l'opération.

« Dieser erneute Erfolg ist auch das Ergebnis einer engen und erfolgreichen Zusammenarbeit zwischen dem BKA, der ZIT und internationalen Strafverfolgungsbehörden, insbesondere den spanischen (Policía Nacional). »

bka.de ↗ ↩ -

moldauischen Inspectoratul Național de Investigații Centrul pentru Combaterea Crimelor Cibernetice - Autorité moldave collaborant à l'opération.

« Dieser erneute Erfolg ist auch das Ergebnis. Und moldauischen (Inspectoratul Național de Investigații Centrul pentru Combaterea Crimelor Cibernetice) Behörden. »

bka.de ↗ ↩ -

Eurojust - Organisation européenne soutenant l'opération.

«.mit Unterstützung durch Eurojust. »

bka.de ↗ ↩ -

www.bustedagaincrime.network - Site web créé pour informer les anciens utilisateurs de „Crimenetwork“.

« Weitere Informationen können unter www.bustedagaincrime.network abgerufen werden. »

bka.de ↗ ↩

Sources

- Police shut down reboot of Crimenetwork marketplace, arrest admin

- Deutscher Betreiber von „Crimenetwork“ in Spanien festgenommen

- Crimenetwork returns after takedown, dismantled again by German authorities

- La cybercriminalité explose en France : le rapport 2026 dévoile une menace hors contrôle

- Ransomware : un premier trimestre dans la continuité de celui de 2025

- Crimenetwork 2.0 : le marché noir du dark web démantelé une seconde fois

- Rançongiciels : une rentabilité en baisse, une menace en mutation

- Cybersécurité 2026 : l'IA accélère les attaques, la France en première ligne

- 2025, l’année où les attaques par ransomware ont pété les scores !

- Crimenetwork : la police met fin à cette renaissance pirate