Cyberattaque sur ÉduConnect : LFI exige une commission d’enquête, le gouvernement traîne sur NIS2

Après la fuite des données de millions d'élèves, l'opposition somme l'exécutif de rendre des comptes. La directive européenne sur la cybersécurité, elle, attend toujours sa transposition.

Le ministère de l'Éducation nationale a reconnu le 14 avril 2026 une cyberattaque visant ÉduConnect. LFI réclame une commission d'enquête. La transposition de NIS2 accuse environ 21 mois de retard.

- Le ministère reconnaît la cyberattaque le 14 avril 2026, plus de quatre mois après la détection de la faille.

- Le groupe DumpSec revendique la vente d'une base touchant 3,5 millions d'élèves et 7,2 millions de bulletins.

- LFI réclame une commission d'enquête parlementaire.

- La directive NIS2 attend toujours sa transposition, avec environ 21 mois de retard.

- C'est la troisième fuite majeure visant l'Éducation nationale en moins d'un an, toutes liées à l'usurpation d'un compte.

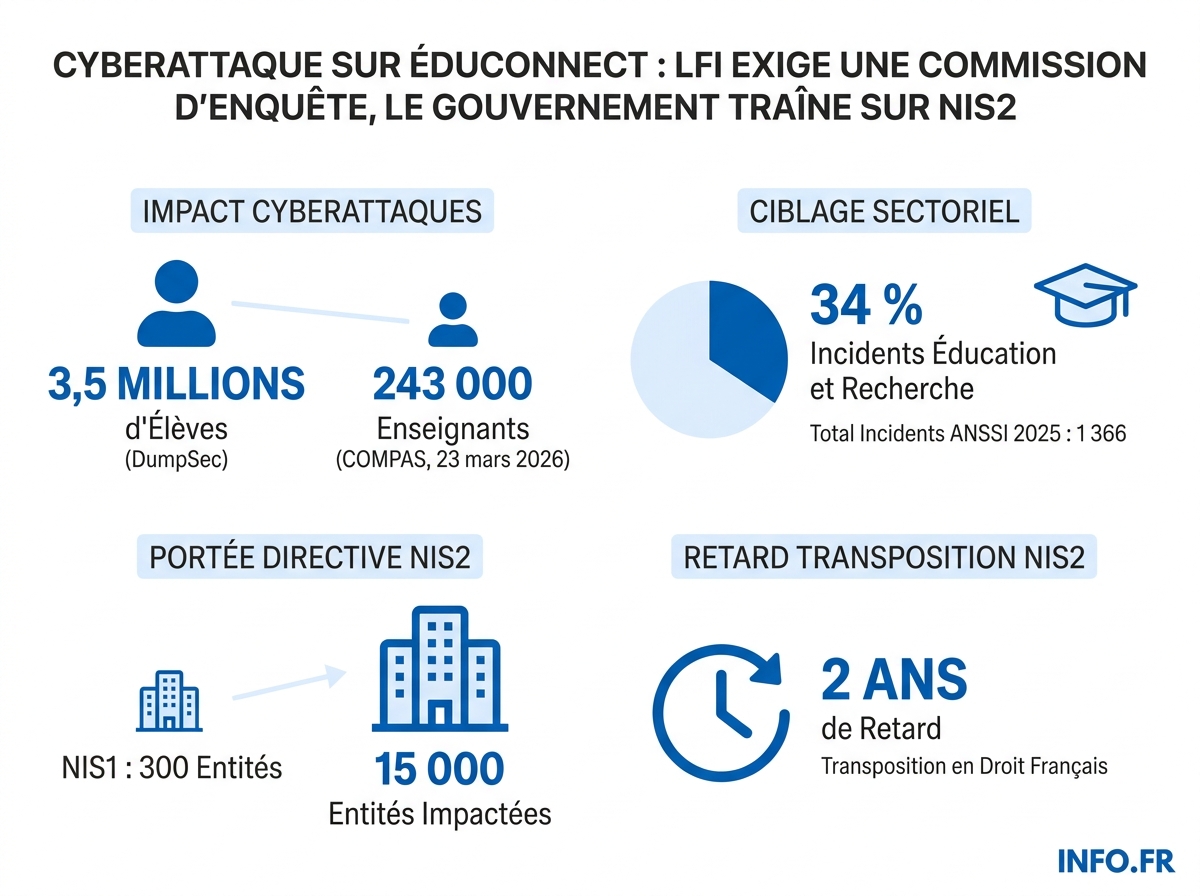

Le 14 avril 2026 [1], le ministère de l’Éducation nationale reconnaît une cyberattaque ciblée [2] ayant entraîné l’exfiltration de données personnelles d’élèves via ÉduConnect [3]. Le nombre exact reste « en cours d’évaluation » [4]. Le groupe cybercriminel DumpSec [5], lui, revendique la mise en vente d’une base touchant plus de 3,5 millions d’élèves [6] et 7,2 millions de bulletins scolaires [7]. Le ministère n’a pas confirmé ces chiffres [8].

L’intrusion remonte à fin 2025 [9]. Un attaquant a usurpé l’identité du compte d’un personnel habilité [10], puis exploité une faille de sécurité dans un service annexe à ÉduConnect, identifiée en décembre 2025 [11] et corrigée depuis [12]. Sauf que l’attaquant avait eu le temps de télécharger des données au-delà de l’établissement initialement visé [13].

Une fuite de plus, une fuite de trop

Ce n’est pas un incident isolé. Le 23 mars 2026 [14], les données de 243 000 enseignants [15] ont été exfiltrées du système COMPAS [16], dédié à la gestion des stagiaires. Même vecteur d’attaque: usurpation d’un compte [17]. Identité, adresse, numéro de téléphone, périodes d’absence: tout a fini diffusé sur le dark net [18].

À l’automne dernier, l’Union nationale du sport scolaire s’était fait pirater son intranet [19]: 65 Go de données sensibles [20], dont 1 557 000 photos d’élèves [21]. En 2023, plus de 1 000 établissements scolaires avaient déjà été touchés par des cyberattaques [22]. Selon l’ANSSI [23], le secteur de l’éducation a représenté 38 % des attaques par rançongiciel cette année-là [24]. En 2025, sur 1 366 incidents [25] signalés à l’agence, 34 % concernaient l’éducation et la recherche [26].

Un dénominateur commun: le compte usurpé

Trois incidents, un même mode opératoire, toutes liées à l’usurpation d’un compte: à chaque fois, l’attaquant entre par la porte d’un compte légitime, sans avoir à briser le moindre verrou cryptographique. ÉduConnect en avril 2026, COMPAS en mars 2026, l’UNSS à l’automne précédent: la faille technique de décembre 2025 [11] n’a fait qu’élargir le butin une fois la porte ouverte par l’usurpation [10]. Sur COMPAS, même scénario: un compte volé, exfiltration massive [17]. Le point commun n’est pas un bug isolé; c’est l’absence d’une politique transversale de second facteur d’authentification sur des systèmes qui manipulent pourtant des données personnelles à grande échelle. La gouvernance cyber du ministère, éclatée entre directions et opérateurs, paie ici le prix d’une approche en silos.

Ce que dit le droit: RGPD, Code pénal, et silence ministériel

L’affaire n’est pas qu’un incident technique: elle se déploie dans un cadre juridique que peu de communiqués officiels prennent la peine de rappeler. L’article 323-1 du Code pénal punit l’accès frauduleux à un système de traitement automatisé de données de deux ans d’emprisonnement et 60 000 euros d’amende, peines portées à cinq ans et 150 000 euros lorsque l’attaque entraîne la modification ou l’extraction de données - ce qui est précisément le cas ici. L’article 323-3, qui vise l’extraction frauduleuse de données, prévoit également cinq ans d’emprisonnement et 150 000 euros d’amende.

Côté responsable de traitement, c’est l’article 32 du RGPD qui s’applique: il impose au responsable de mettre en œuvre des « mesures techniques et organisationnelles appropriées » pour garantir un niveau de sécurité adapté au risque, en particulier lorsque le traitement concerne des mineurs. L’absence de double authentification sur un service desservant les espaces numériques de millions de familles [27] interroge frontalement cette obligation. En cas de manquement, l’article 83 du RGPD permet à la CNIL de prononcer des amendes pouvant atteindre 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial - plafond peu opérant pour un ministère, mais qui rappelle l’ordre de grandeur du standard européen.

LFI dépose une commission d’enquête

Les députés du groupe La France insoumise - Nouvelle Union populaire écologique et sociale [28] ont déposé une proposition de résolution tendant à la création d’une commission d’enquête sur les cyberattaques visant les établissements scolaires et les universités [29]. Le texte a été enregistré à la Présidence de l’Assemblée nationale le 12 mars 2025 [30]. Mission de la commission: évaluer l’efficacité des mesures déjà prises et identifier les failles persistantes [31].

LFI a également utilisé son droit de tirage annuel pour une autre commission d’enquête, sur l’accumulation et la fuite de données personnelles en France [32]. Objectif assumé: interroger les acteurs sur les moyens de sécurisation [33] et comprendre comment les leaks peuvent avoir lieu [34]. Les cas se sont multipliés: CPAM [35], Parcoursup [36], et plus récemment l’ANTS, l’agence nationale des titres sécurisés [37].

Sébastien Lecornu, Premier ministre [38], devait se rendre à l’ANTS pour évoquer ces fuites. Du côté de la majorité présidentielle et du MoDem, les députés Éric Bothorel [39] et Philippe Latombe [40] s’alarment régulièrement du sujet. Comprendre: ce n’est plus un combat d’opposition. C’est un constat partagé.

On se souvient que la fuite n’est pas une spécificité française. Selon plusieurs sources, la plateforme américaine PowerSchool, utilisée par des milliers de districts scolaires nord-américains, a subi début 2025 une exfiltration touchant des millions d’élèves et d’enseignants aux États-Unis et au Canada. Au Royaume-Uni également, plusieurs établissements scolaires ont été frappés par rançongiciel ces dernières années, avec publication en ligne de données d’élèves mineurs. La fragilité du secteur éducatif est structurelle, et continentale.

NIS2: environ 21 mois de retard

Le projet de loi Résilience [41], qui doit transposer la directive européenne NIS2 sur la sécurisation informatique, devrait arriver en hémicycle en juillet 2026 [42]. La France accuse quasiment deux ans de retard [43] - environ 21 mois entre la date-butoir et l’examen prévu. Cette échéance, fixée par Bruxelles au 15 octobre 2024 [44], n’a pas été tenue malgré une adoption au Sénat en première lecture [45]. La commission spéciale de l’Assemblée a validé le texte à l’unanimité le 17 septembre 2025 [46]. Depuis, plus rien.

NIS1 ne concernait que 300 opérateurs d’importance vitale [47]. NIS2 impacte plus de 15 000 entités [48], dont les grandes collectivités à partir de 30 000 habitants [49]. L’enjeu est massif. Anne Le Hénanff, ministre du numérique [50], donne des assurances régulières. Le calendrier dit autre chose.

L’experte cyber Rayna Stamboliyska [51] pointe le risque juridique du retard: « Si une victime de fuite de données assignait l’État, un juge judiciaire prendra la décision d’interpréter NIS2. Un juge deviendrait ainsi responsable de l’application du texte plutôt que les parlementaires. » [52]

L’angle mort: pourquoi pas de double authentification?

La question, soulevée publiquement, reste sans réponse du ministère: « pourquoi la double authentification n’était-elle pas déjà en place? » [53]. ÉduConnect dessert les espaces numériques de millions de familles françaises [27]. Le ministère annonce engager le déploiement d’une authentification à double facteur [54]. Après la fuite. Pas avant. Or, l’article 32 du RGPD considère l’authentification forte comme l’une des mesures attendues lorsque le risque le justifie - et il est difficile d’imaginer risque plus élevé qu’une base de données scolaires de mineurs.

Cinq mois de silence: que dit l’obligation de notification?

Près de cinq mois se sont écoulés entre l’identification de la faille en décembre 2025 [11] et l’annonce publique du 14 avril 2026 [55]. L’article 33 du RGPD impose pourtant au responsable de traitement de notifier toute violation de données à caractère personnel à l’autorité de contrôle « dans les meilleurs délais et, si possible, 72 heures au plus tard après en avoir pris connaissance ». L’article 34 exige, lui, une communication aux personnes concernées lorsque la violation est susceptible d’engendrer un risque élevé pour leurs droits et libertés.

Le ministère affirme avoir saisi la CNIL [56], sans communiquer la date exacte de cette notification. Mais les familles, elles, n’ont rien su pendant des mois. Des mois durant lesquels les codes d’activation, identifiants ÉduConnect et coordonnées d’élèves circulaient potentiellement sur le dark net - sans que les parents puissent changer de mot de passe, surveiller un usage frauduleux ou simplement être prévenus. La logique de l’article 34 RGPD est précisément de permettre aux victimes de prendre des mesures de protection. Ici, cette possibilité leur a été retirée par le silence.

La voix du ministère

Édouard Geffray, ministre de l’Éducation nationale [57], n’a pas commenté publiquement les revendications de DumpSec. Le communiqué officiel se borne à rappeler les mesures techniques: cellule de crise activée [58], accès suspendu [59], ANSSI [60] et CNIL [56] saisies, plainte déposée [61]. Le ministère affirme prendre l’incident « avec la plus grande gravité » et rester « pleinement mobilisé pour garantir la sécurité des systèmes d’information et accompagner les familles » [62]. Formule rituelle. On l’avait déjà lue, mot pour mot, après la fuite COMPAS de mars 2026 [63].

Ce que les sources ne disent pas

Aucune source consultée ne précise les sanctions encourues par les responsables de la chaîne de sécurité du ministère. Aucune ne quantifie le budget cybersécurité de l’Éducation nationale. Aucune n’indique le nom du prestataire ni la nature exacte du « service annexe » à ÉduConnect [64]. Le périmètre des données concernées reste, selon le ministère lui-même, en cours de circonscription [65]. Le nombre de victimes reste « le principal trou noir » [66]. À ce stade de l’enquête, ce qu’on ignore pèse plus lourd que ce qu’on sait.

► Lire aussi: Rillieux-la-Pape: l'opposition accuse le maire après les violences urbaines

Le projet de loi arrivera, peut-être, en juillet 2026 [42]. La commission d’enquête LFI sera, peut-être, votée. Entre-temps, les bases continuent de fuiter. On connaît la chanson.

Sources

Voir le détail de chaque fait sourcé (66)

-

14 avril 2026 - Date à laquelle le ministère de l'Éducation nationale a reconnu la cyberattaque.

« Le 14 avril 2026, le ministère de l'Éducation nationale a reconnu avoir été visé par une cyberattaque »

lesnumeriques.com ↗ ↩ -

Le ministère de l'Éducation nationale a été victime d'une cyberattaque ciblée - Incident de sécurité affectant les données des élèves

« Le ministère de l'Éducation nationale a été victime d'une cyberattaque ciblée. »

education.gouv.fr ↗ ↩ -

Le ministère de l'Éducation nationale a été visé par une cyberattaque ayant entraîné l'exfiltration de données personnelles d'élèves via ÉduConnect - Reconnaissance officielle de la cyberattaque par le ministère.

« le ministère de l'Éducation nationale a reconnu avoir été visé par une cyberattaque ayant entraîné l'exfiltration de données personnelles d'élèves via ÉduConnect »

lesnumeriques.com ↗ ↩ -

nombre exact en cours d'évaluation - Nombre d'élèves concernés par la fuite de données

« la fuite de données personnelles d'élèves dont le nombre exact est en cours d'évaluation. »

education.gouv.fr ↗ ↩ -

DumpSec, groupe responsable de la mise en vente des données piratées - Groupe revendiquant la vente des données d'élèves.

« le groupe DumpSec annonce la mise en vente d'une base touchant plus de 3,5 millions d'élèves »

lesnumeriques.com ↗ ↩ -

3,5 millions - Nombre d'élèves dont les données seraient touchées selon le groupe DumpSec.

« le groupe DumpSec annonce la mise en vente d'une base touchant plus de 3,5 millions d'élèves »

lesnumeriques.com ↗ ↩ -

7,2 millions - Nombre de bulletins scolaires revendiqués comme exposés par le groupe DumpSec.

« 7,2 millions de bulletins scolaires »

lesnumeriques.com ↗ ↩ -

Le ministère n'a toujours pas confirmé les chiffres avancés par le groupe DumpSec - Position du ministère concernant les chiffres de la fuite.

« Le ministère, lui, n'a toujours pas confirmé ces chiffres. »

lesnumeriques.com ↗ ↩ -

fin 2025 - Période à laquelle l'intrusion a eu lieu.

« L'intrusion remonte à fin 2025. »

lesnumeriques.com ↗ ↩ -

L’incident trouve son origine dans l’usurpation d’identité du compte d’un personnel habilité - Cause de la cyberattaque selon le ministère

« « L’incident trouve son origine dans l’usurpation d’identité du compte d’un personnel habilité » »

leparisien.fr ↗ ↩ -

décembre 2025 - Date d'identification de la faille de sécurité.

« identifiée en décembre 2025 »

numerama.com ↗ ↩ -

Les équipes du ministère ont corrigé la faille de sécurité - Action corrective du ministère concernant la faille de sécurité.

« identifiée en décembre 2025 et corrigée par les équipes du ministère »

numerama.com ↗ ↩ -

L'attaquant a téléchargé des données au-delà du seul établissement initialement visé - Extension du périmètre de l'incident par l'attaquant.

« l’attaquant a pu télécharger des données au-delà du seul établissement initialement visé, élargissant significativement le périmètre de l’incident »

numerama.com ↗ ↩ -

23 mars - Date de l'exfiltration des données de 243 000 enseignants

« Le 23 mars, ce sont les données de 243 000 enseignants qui ont été exfiltrées »

lemonde.fr ↗ ↩ -

243 000 - Nombre d'enseignants dont les données ont été exfiltrées

« ce sont les données de 243 000 enseignants qui ont été exfiltrées »

lemonde.fr ↗ ↩ -

COMPAS, système d’information dédié à la gestion des stagiaires des premier et second degrés - Système d’information concerné par la fuite de données.

« diffusion non autorisée de données issues du système d’information COMPAS dédié à la gestion des stagiaires des premier et second degrés. »

education.gouv.fr ↗ ↩ -

Usurpation d’un compte pour exfiltrer les données de 243 000 enseignants - Méthode utilisée pour l'exfiltration des données des enseignants

« là encore par usurpation d’un compte »

lemonde.fr ↗ ↩ -

Diffusion sur le dark Net des données des enseignants concernant leur identité, adresse, numéro de téléphone et périodes d’absence - Conséquence de l'exfiltration des données des enseignants

« Des éléments concernant leur identité, leurs adresse et numéro de téléphone ainsi que leurs périodes d’absence ont été diffusées sur le dark Net »

lemonde.fr ↗ ↩ -

L'Union nationale du sport scolaire (UNSS) s'est fait pirater son intranet à l'automne dernier - Exemple de piratage récent cité dans l'article.

« L'UNSS s'est en effet fait pirater son intranet à l'automne dernier »

banquedesterritoires.fr ↗ ↩ -

65 Go - Volume de données sensibles exfiltrées lors du piratage de l'UNSS.

« l'exfiltration concerne "65 Go de données sensibles" »

banquedesterritoires.fr ↗ ↩ -

1.557.000 - Nombre de photos d'élèves exposées lors du piratage de l'UNSS.

« dont "1.557.000 photos d'élèves" »

banquedesterritoires.fr ↗ ↩ -

plus de 1 000 établissements scolaires - Nombre d'établissements scolaires touchés par des cyberattaques en 2023 selon la proposition.

« En 2023, plus de 1 000 établissements scolaires ont été touchés par des cyberattaques »

assemblee-nationale.fr ↗ ↩ -

l’Agence nationale de la sécurité des systèmes d’information (ANSSI) - Organisme citant les chiffres sur les cyberattaques dans le secteur de l’éducation.

« selon l’Agence nationale de la sécurité des systèmes d’information (ANSSI) »

assemblee-nationale.fr ↗ ↩ -

38 % - Pourcentage d’attaques par ransomware ciblant le secteur de l’éducation en 2023 selon la proposition.

« le secteur de l’éducation a représenté 38 % des attaques par ransomware en 2023 »

assemblee-nationale.fr ↗ ↩ -

1366 - Nombre d'incidents de sécurité portés à la connaissance de l'ANSSI en 2025.

« 1366 incidents de sécurité (évènements découlant d'actions menées par des acteurs malveillants sur un système d'information) ont été portés à la connaissance de l'ANSSI »

questions.assemblee-nationale.fr ↗ ↩ -

34 % - Part des incidents de sécurité concernant le secteur de l'éducation et de la recherche en 2025.

« Sur les 1 366 incidents portés à la connaissance de l'ANSSI, 34 % concernent le secteur de l'éducation et de la recherche. »

questions.assemblee-nationale.fr ↗ ↩ -

ÉduConnect, le portail d'authentification qui dessert les espaces numériques de travail de millions de familles françaises - Description du portail concerné par la cyberattaque.

« ÉduConnect, le portail d'authentification qui dessert les espaces numériques de travail de millions de familles françaises »

lesnumeriques.com ↗ ↩ -

les députés du groupe La France insoumise - Nouvelle Union populaire écologique et sociale - Auteurs de la proposition de résolution.

« présentée par les députés du groupe La France insoumise - Nouvelle Union populaire écologique et sociale »

assemblee-nationale.fr ↗ ↩ -

la commission d'enquête sur les cyberattaques ayant visé les établissements scolaires et les universités - Objet de la proposition de résolution présentée à l'Assemblée nationale.

« proposition de résolution tendant à la création d’une commission d’enquête sur les cyberattaques ayant visé les établissements scolaires et les universités »

assemblee-nationale.fr ↗ ↩ -

12 mars 2025 - Date d'enregistrement de la proposition de résolution à l'Assemblée nationale.

« Enregistré à la Présidence de l’Assemblée nationale le 12 mars 2025 »

assemblee-nationale.fr ↗ ↩ -

la commission d’enquête aurait pour mission d’évaluer l’efficacité des mesures mises en place et d’identifier les failles persistantes - Mission proposée pour la commission d’enquête.

« La commission d’enquête aurait pour mission d’évaluer l’efficacité des mesures mises en place et d’identifier les failles persistantes dans la protection des établissements scolaires et universitaires. »

assemblee-nationale.fr ↗ ↩ -

La France Insoumise a déposé une proposition de résolution visant à la création d’une commission d’enquête sur l’accumulation et la fuite de données personnelles en France - Initiative parlementaire pour enquêter sur les fuites de données.

« La France Insoumise a déposé une proposition de résolution visant à la création d’une commission d’enquête sur l’accumulation et la fuite de données personnelles en France, leurs conséquences sur les libertés publiques et les responsabilités des politiques publiques en matière de gestion et de sécurisation des données »

projetarcadie.com ↗ ↩ -

La commission d’enquête de La France Insoumise vise à interroger les acteurs sur les moyens de sécurisation des données des Français - Objectif de la commission d’enquête proposée.

« L’objectif de cette commission d’enquête est d’interroger les différents acteurs sur les moyens mis en œuvre pour sécuriser les données des Français »

projetarcadie.com ↗ ↩ -

La commission d’enquête de La France Insoumise vise à comprendre comment les fuites ou leaks peuvent avoir lieu - Objectif de la commission d’enquête proposée.

« et de comprendre comment, des fuites ou leaks pour reprendre le terme consacré, peuvent avoir lieu »

projetarcadie.com ↗ ↩ -

CPAM, Caisse Primaire d'Assurance Maladie (secteur public) - Organisme concerné par des fuites de données personnelles.

« les cas se sont multipliés: CPAM, Parcoursup et plus récemment, l’ANTS »

projetarcadie.com ↗ ↩ -

Parcoursup, plateforme d'admission dans l'enseignement supérieur (secteur public) - Organisme concerné par des fuites de données personnelles.

« les cas se sont multipliés: CPAM, Parcoursup et plus récemment, l’ANTS »

projetarcadie.com ↗ ↩ -

ANTS, agence nationale des titres sécurisés - Agence de l'État gérant passeports et cartes nationales d'identité.

« l’ANTS, à savoir l’agence nationale des titres sécurisés »

projetarcadie.com ↗ ↩ -

Sébastien Lecornu, Premier ministre - Visite prévue à l'ANTS pour évoquer les fuites de données personnelles.

« Le Premier ministre Sébastien Lecornu doit justement se rendre aujourd’hui à l’ANTS pour évoquer ce sujet »

projetarcadie.com ↗ ↩ -

Éric Bothorel, député de la majorité présidentielle - Député s'alarme des fuites de données personnelles.

« Éric Bothorel, député de la majorité présidentielle ainsi que Philippe Latombe, député MoDem, s’alarment régulièrement de ce sujet »

projetarcadie.com ↗ ↩ -

Philippe Latombe, député MoDem - Député s'alarme des fuites de données personnelles.

« Éric Bothorel, député de la majorité présidentielle ainsi que Philippe Latombe, député MoDem, s’alarment régulièrement de ce sujet »

projetarcadie.com ↗ ↩ -

Le projet de loi doit transposer la directive NIS2, portant sur la sécurisation informatique - Objet du projet de loi Résilience.

« le projet de loi Résilience, qui doit notamment transposer la directive NIS2, portant justement sur la sécurisation informatique »

projetarcadie.com ↗ ↩ -

juillet 2026 - Date prévue pour l'arrivée du projet de loi en hémicycle.

« devrait arriver en hémicycle en juillet 2026 »

projetarcadie.com ↗ ↩ -

deux ans - Retard accusé par la France dans la transposition de la directive NIS2.

« alors que la France accuse quasiment deux ans de retard »

projetarcadie.com ↗ ↩ -

15 octobre 2024 - Date-butoir fixée par Bruxelles pour la transposition de la directive NIS2.

« deux jours avant la date-butoir fixée par Bruxelles pour la transposition »

banquedesterritoires.fr ↗ ↩ -

Le projet de loi relatif à la des infrastructures critiques et au renforcement de la cybersécurité a été adopté en première lecture au Sénat le 15 octobre 2024 - Adoption du projet de loi au Sénat.

« le projet de loi [.] a été adopté en première lecture au Sénat dès le 15 octobre 2024 »

banquedesterritoires.fr ↗ ↩ -

La commission spéciale de l'Assemblée nationale a adopté le projet de loi à l'unanimité le 17 septembre 2025 - Adoption du projet de loi par la commission spéciale de l'Assemblée nationale.

« La commission spéciale de l'Assemblée nationale l'a ensuite adopté à l'unanimité le 17 septembre 2025 »

banquedesterritoires.fr ↗ ↩ -

300 - Nombre d'opérateurs d'importance vitale concernés par NIS1.

« NIS1 ne concernait que 300 opérateurs d'importance vitale »

banquedesterritoires.fr ↗ ↩ -

plus de 15.000 - Nombre d'entités impactées par NIS2, dont les grandes collectivités.

« NIS2 impacte plus de 15.000 entités… dont toutes les grandes collectivités »

banquedesterritoires.fr ↗ ↩ -

30.000 habitants - Seuil de population envisagé pour les collectivités concernées par NIS2.

« le texte doit fixer un seuil de population (30.000 habitants a priori) »

banquedesterritoires.fr ↗ ↩ -

Anne Le Hénanff, ministre du numérique - Ministre ayant donné des assurances sur la transposition du texte.

« malgré les assurances régulières de la ministre du numérique Anne Le Hénanff »

banquedesterritoires.fr ↗ ↩ -

Rayna Stamboliyska, experte cyber - Experte ayant pointé un risque juridique lié au retard de transposition.

« L'experte cyber Rayna Stamboliyska pointe également, sur LinkedIn, un risque juridique »

banquedesterritoires.fr ↗ ↩ -

Si une victime de fuite de données assignait l'État, un juge judiciaire prendra la décision d'interpréter NIS2. Un juge deviendrait ainsi responsable de l'application du texte plutôt que les parlementaires. - Déclaration de Rayna Stamboliyska sur le risque juridique.

« "Si une victime de fuite de données assignait l'État, un juge judiciaire prendra la décision d'interpréter NIS2. Un juge deviendrait ainsi responsable de l'application du texte plutôt que les parlementaires." »

banquedesterritoires.fr ↗ ↩ -

pourquoi la double authentification n'était-elle pas déjà en place? - Question soulevée concernant l'absence de double authentification.

« pourquoi la double authentification n'était-elle pas déjà en place? »

lesnumeriques.com ↗ ↩ -

Le ministère a déployé une authentification à double facteur pour renforcer la sécurité du service compromis - Mesure de sécurité mise en place par le ministère.

« le ministère a [.] déployant une authentification à double facteur pour renforcer la sécurité du service compromis »

numerama.com ↗ ↩ -

mardi 14 avril 2026 - Date de l'officialisation de la cyberattaque par l'Éducation nationale.

« L’Éducation nationale a officialisé mardi 14 avril 2026, dans un communiqué partagé notamment à Numerama, une cyberattaque »

numerama.com ↗ ↩ -

Commission nationale de l’informatique et des libertés (CNIL) - Organisation saisie par l'Éducation nationale suite à l'incident.

« L’Agence nationale de la sécurité des systèmes d’information (ANSSI) et la Commission nationale de l’informatique et des libertés (CNIL) ont été saisies »

numerama.com ↗ ↩ -

Édouard Geffray, ministre de l'Éducation nationale - Fonction et nom du ministre de l'Éducation nationale

« Édouard Geffray, ministre de l'Éducation nationale, met en place une expérimentation inédite »

education.gouv.fr ↗ ↩ -

Une cellule de crise a été activée dès la détection de l'incident - Réaction immédiate de l'Éducation nationale suite à la détection de l'incident.

« Dès la détection de l’incident, une cellule de crise a été activée »

numerama.com ↗ ↩ -

L'accès au service concerné a été immédiatement suspendu - Mesure de sécurité prise par l'Éducation nationale.

« l’accès au service concerné immédiatement suspendu »

numerama.com ↗ ↩ -

Agence nationale de la sécurité des systèmes d’information (ANSSI) - Organisation saisie par l'Éducation nationale suite à l'incident.

« L’Agence nationale de la sécurité des systèmes d’information (ANSSI) et la Commission nationale de l’informatique et des libertés (CNIL) ont été saisies »

numerama.com ↗ ↩ -

Une plainte a été déposée par l'Éducation nationale - Action juridique engagée par l'Éducation nationale.

« Une plainte a également été déposée »

numerama.com ↗ ↩ -

Le ministère prend cet incident avec la plus grande gravité et reste pleinement mobilisé pour garantir la sécurité des systèmes d'information et accompagner les familles. - Déclaration du ministère concernant la gravité de l'incident.

« Le ministère prend cet incident avec la plus grande gravité et reste pleinement mobilisé pour garantir la sécurité des systèmes d'information et accompagner les familles. »

lesnumeriques.com ↗ ↩ -

jeudi 19 mars 2026 en fin de journée - Date à laquelle le ministère de l’Éducation nationale a été informé de l’incident de sécurité.

« Le ministère de l’Éducation nationale été informé, le jeudi 19 mars en fin de journée, d’un incident de sécurité impliquant des données à caractère personnel de certains de ses agents. »

education.gouv.fr ↗ ↩ -

L'attaquant a atteint un service de gestion des comptes élèves annexe à ÉduConnect - Action de l'attaquant suite à l'usurpation d'identité.

« Cet accès frauduleux a permis à l’attaquant d’atteindre un service de gestion des comptes élèves annexe à ÉduConnect »

numerama.com ↗ ↩ -

poursuite des investigations pour circonscrire le périmètre des données concernées - État des investigations après la cyberattaque.

« Les investigations se poursuivent afin de circonscrire précisément le périmètre des données concernées. »

ouest-france.fr ↗ ↩ -

nombre de victimes reste le principal trou noir - État actuel des connaissances sur le nombre de victimes.

« Pour l’heure, le nombre de victimes reste le principal trou noir »

numerama.com ↗ ↩

Sources

- Incident de sécurité affectant les données de certains élèves de l'Éducation nationale

- Piratage de l'Éducation nationale : l'affaire est sérieuse, jusqu'à 3,5 millions d'élèves seraient touchés

- www.assemblee-nationale.fr

- Noms, classes, codes d'accès : les élèves sont en première ligne d'un piratage de l'Éducation nationale

- L’éducation nationale, une cible vulnérable face aux cyberattaques

- Incident de sécurité affectant les données de certains personnels de l'éducation nationale

- Le ministère de l’Éducation nationale victime d’une cyberattaque, les données personnelles d’élèves dérobées

- Des données personnelles d’élèves piratées en raison d’une faille de sécurité

- Question écrite n° 14457

- Données personnelles : LFI demande une commission d’enquête sur les leaks

- Directive NIS2 : la transposition française probablement repoussée à juillet