Cybercrime dopé à l’IA : la France, deuxième cible mondiale en 2025

Le rapport inaugural d'HPE Threat Labs décrit une industrie criminelle structurée, l'ANSSI nuance, et la France collectionne les méga-fuites.

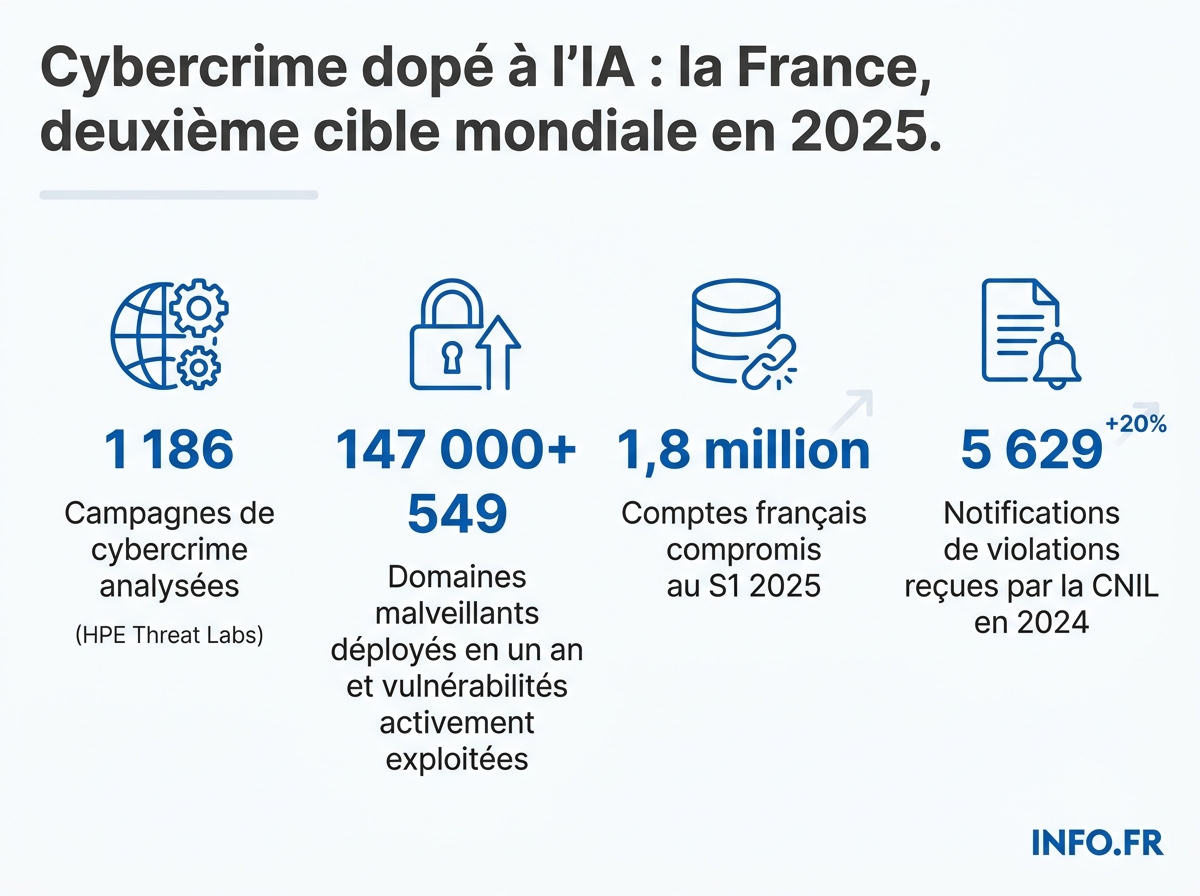

HPE Threat Labs documente 1 186 campagnes actives et l'industrialisation du cybercrime par l'IA. La France, elle, est devenue la deuxième cible mondiale.

- HPE Threat Labs analyse 1 186 campagnes actives et identifie 549 vulnérabilités activement exploitées.

- Gouvernements (274), finance (211) et technologie (179) sont les trois secteurs les plus ciblés.

- L'ANSSI nuance aucune IA n'a mené seule l'intégralité d'une chaîne d'attaque à ce jour.

- La France compte 1,8 million de comptes compromis au premier semestre 2025, 2e rang mondial.

- Bouygues Telecom et l'Urssaf n'ont fait l'objet d'aucune sanction CNIL connue à ce jour, contrairement à Free (42 M€) et France Travail (5 M€).

Le premier rapport In the Wild de HPE Threat Labs [1], publié en 2026 [2], dresse un constat sec: la cybercriminalité a basculé dans une ère industrielle [3]. Les chercheurs ont analysé 1 186 campagnes actives [4], identifié plus de 147 000 domaines malveillants [5] et près de 58 000 fichiers de malware [6] en un an, ainsi que 549 vulnérabilités activement exploitées [7]. Le laboratoire fusionne les expertises d’HPE et de Juniper Networks [8] et s’appuie sur les retours de plus de 2 200 leaders IT et sécurité [9].

Le trio des cibles est explicite: gouvernements (274 campagnes) [10], finance (211) [11], technologie (179) [12]. L’infrastructure leurre d’HPE Threat Labs a enregistré 44,5 millions de tentatives de connexion [13] provenant de 372 800 adresses IP uniques [14] sur l’année 2025.

Une criminalité organisée comme une multinationale

Selon le rapport, les attaquants opèrent « comme des multinationales, avec des structures hiérarchiques, des équipes spécialisées et une rapidité d’exécution qui dépasse les capacités de défense classiques » [15]. Des équipes conçoivent les malwares, d’autres gèrent l’infrastructure, d’autres encore se concentrent sur la monétisation des données volées [16]. Les flux automatisés via Telegram exfiltrent les données en temps réel [17].

L’IA générative joue le rôle d’accélérateur, pas de révolution. Alex Holland [18], Principal Threat Research au sein du HP Security Lab, résume la logique au média Usine Digitale: « Ce que nous observons, c’est que de nombreux attaquants privilégient la rapidité et le coût, pas la sophistication » [19]. Deepfakes vocaux et vidéo servent à des usurpations d’identité [20]. 14 % des menaces diffusées par e-mail échappent à au moins un système de filtrage [21], et les fichiers exécutables restent le principal vecteur d’infection avec 37 % [22].

Ce que l’ANSSI nuance - et que les vendeurs taisent

L’angle dominant martèle l’IA comme arme absolue. L’ANSSI [23], dans sa note de synthèse sur l’IA générative face aux attaques informatiques [24], pose un contrepoint factuel: « Aucun système d’IA générative officiel ou débridé n’a été en mesure de mener de manière autonome toutes les étapes d’une attaque informatique » [25]. Pour les attaquants avancés, l’IA est « un outil de gain de performance et de passage à l’échelle » [26]; pour les novices, « un outil d’apprentissage » [27]. Les usages documentés: profilage de victimes [28], conception de contenu d’ingénierie sociale [29], développement de programmes malveillants [30]. Rien qui justifie le récit d’une IA autonome conquérant les réseaux.

Ian Pratt [31], Global Head of Security for Personal Systems chez HP Inc, prévient: « Quand les cyberattaquants peuvent générer et modifier des malwares en quelques minutes, les défenses fondées sur la seule détection ne peuvent pas suivre » [32]. La réponse passe par le confinement des activités à risque et l’architecture Zero Trust [33], plutôt que la course aux signatures.

La France, deuxième cible mondiale: les chiffres

L’Hexagone concentre 1,8 million de comptes compromis entre janvier et juin 2025 [34], derrière les États-Unis (2,5 millions) [35] et devant l’Inde (1,2 million) [36]. Plus de 3 % des internautes français ont été touchés au premier semestre [37]. Janvier 2025 a marqué un record mensuel avec près de 1,6 million de comptes compromis [38].

Pourquoi la France? Trois facteurs structurels

Le classement n’est pas un hasard statistique. Trois facteurs convergents expliquent l’exposition française. D’abord, la centralisation des bases de données publiques: France Travail concentre l’historique professionnel de 36,8 millions de personnes sur vingt ans [39][40], l’Urssaf agrège 12 millions de salariés [41], l’Assurance Maladie et la DGFIP gèrent des bases comparables. Cette architecture, héritée de l’État social, offre une densité de données personnelles que peu d’autres pays présentent au même endroit - un numéro de sécurité sociale français reste valable à vie, contrairement à un identifiant commercial réémissible.

Ensuite, le retard sur les mesures d’hygiène élémentaires. Marie-Laure Denis [42] le résume sans détour: 80 % des grandes violations de données de 2024 auraient pu être évitées par la mise en place d’une double authentification [43]. Quand 57 % des adresses email compromises chez Bouygues Telecom figuraient déjà dans des fuites antérieures [44], le constat est sans appel: la défense française accumule de la dette technique pendant que les attaquants industrialisent leurs outils.

Enfin, le ciblage géopolitique. L’ANSSI identifie clairement les modes opératoires d’origine russe et chinoise visant les intérêts français [45], cohérents avec le positionnement diplomatique de Paris (soutien à l’Ukraine, présence en Indo-Pacifique, industrie de défense exportatrice). Les acteurs étatiques visent particulièrement les infrastructures critiques des télécommunications et de l’énergie [46] - une logique de prépositionnement qu’illustrent les attaques contre le réseau électrique polonais fin 2025 [47].

Quatre méga-fuites, deux sanctions seulement

Le tableau des fuites françaises documentées par DPO Partage est édifiant: Free en octobre 2024 (19 millions de clients, dont 5,1 millions d’IBAN) [48][49][50], France Travail en mars 2024 (36,8 millions de personnes, avec numéros de sécurité sociale et historique sur 20 ans) [51][39][40], Bouygues Telecom en août 2025 (6,4 millions de clients) [52][53], Urssaf en janvier 2026 (12 millions de salariés) [54][41].

La CNIL a sanctionné France Travail de 5 millions d’euros [55] et Free de 42 millions d’euros [56]. En revanche, à la date de publication de cet article, aucune des sources consultées ne fait état d’une sanction prononcée ou même publiquement annoncée par la CNIL à l’encontre de Bouygues Telecom ou de l’Urssaf. L’absence est notable: la fuite Bouygues remonte à août 2025 [52], celle de l’Urssaf à janvier 2026 [54]. L’article 83 du RGPD autorise des amendes jusqu’à 4 % du chiffre d’affaires mondial annuel, mais le calendrier des procédures CNIL - contradictoires, instruction par formation restreinte - s’étire généralement sur dix-huit à vingt-quatre mois après les faits.

À titre de comparaison, selon plusieurs sources, la fuite Equifax aux États-Unis en 2017 avait exposé les données de millions d’Américains et coûté plusieurs centaines de millions de dollars à l’entreprise dans le cadre d’un règlement avec la FTC et les procureurs généraux des États - un précédent qui avait accéléré l’adoption de législations sectorielles sur la notification des violations. Rapportées à ces étalons, les amendes françaises (5 et 42 millions d’euros) [55][56] traduisent une jurisprudence européenne encore prudente face à l’ampleur des bases compromises.

Le paradoxe ANSSI: moins d’événements, plus de pression

L’ANSSI [57] a traité 3 586 événements de sécurité en 2025 [58], soit 18 % de moins qu’en 2024 [59]. Cette baisse, juxtaposée à la flambée des fuites massives documentées par DPO Partage et HPE, semble contradictoire. Elle ne l’est qu’en apparence - et l’arbitrage mérite d’être posé clairement.

Les 3 586 événements ANSSI mesurent un périmètre précis: signalements (2 209) et incidents (1 366) remontés par les entités régulées - opérateurs d’importance vitale, opérateurs de services essentiels, administrations [60][61]. Ce périmètre est borné, contractuel, et subit deux effets mécaniques: la comparaison à 2024, année des Jeux Olympiques de Paris (mai et août 2024) [62] où la mobilisation était exceptionnelle; et la concentration sur des cibles institutionnelles. À l’inverse, les chiffres HPE et DPO Partage agrègent l’exposition tous secteurs confondus, y compris le secteur privé non régulé et les bases de données indexées sur les forums clandestins. Les sources informatiquenews.fr rapportent ainsi, sur ce périmètre élargi, une chute de 77 % entre T1 et T2 2025 [63] - qui mesure la concentration d’événements sur janvier-mars 2025, pas une accalmie de fond. À l’échelle européenne, deux indicateurs coexistent: Usine Digitale relève une hausse de plus de 50 % des attaques de chevaux de Troie bancaires sur Android en 2025 [64], tandis qu’informatiquenews.fr documente une augmentation de 179 % des comptes compromis en Italie entre T1 et T2 2025 [65]. Les deux chiffres mesurent des périmètres différents (vecteur mobile spécifique vs comptes compromis tous canaux) mais convergent vers une même lecture: la baisse française n’est ni générale ni structurelle.

L’ANSSI le reconnaît elle-même: l’agence anticipe une augmentation massive des attaques hybrides à horizon 2030 [66] et appelle à une réévaluation régulière de la menace [67]. La baisse statistique de 2025 est donc un effet de base, pas un signal d’apaisement.

Sur la répartition des incidents traités, l’éducation et la recherche concentrent 34 % des cas [68], les ministères et collectivités 24 % [69], la santé 10 % [70]. 460 événements ont été caractérisés comme possibles fuites de données, dont 42 % avérées [71][72].

Ce que personne ne dit: la dette de sécurité française

La CNIL a reçu 5 629 notifications de violations en 2024, en hausse de 20 % par rapport à 2023 [73][74]. Le nombre de violations touchant plus d’un million de personnes a doublé en un an, atteignant une quarantaine de cas [75]. L’IA générative n’a pas créé cette dette technique - elle l’exploite. Quand les fichiers exécutables restent le premier vecteur d’infection [22], le problème n’est pas l’IA de l’attaquant: c’est l’hygiène de la défense.

La CNIL veut imposer la double authentification aux organismes gérant plus de deux millions de personnes [76], avec contrôles massifs prévus en 2026 [77]. Reste à mesurer la portée réelle de cette obligation, tant que les sanctions ne dépassent pas mécaniquement le coût d’opportunité du laxisme.

NIS 2 et Cyber Resilience Act: ce que la riposte réglementaire va imposer

Deux textes européens structurent désormais la riposte. La directive NIS 2 [78] élargit considérablement le périmètre des entités régulées par rapport à NIS 1, selon plusieurs sources: on passe d’un noyau d’opérateurs d’importance vitale à plusieurs milliers d’entités essentielles et importantes en France. Sont désormais concernés non seulement l’énergie, les transports, la banque ou la santé, mais aussi les administrations publiques, la fabrication de produits chimiques, l’agroalimentaire, la gestion des déchets, ou encore les fournisseurs de services numériques. La transposition française [79] impose des obligations concrètes: analyse de risques documentée, gestion des incidents, sécurité de la chaîne d’approvisionnement, formation des dirigeants - qui voient désormais leur responsabilité personnelle engagée.

Le Cyber Resilience Act (CRA) [80] complète le dispositif en visant les produits eux-mêmes. Il impose, selon plusieurs sources, aux fabricants de produits contenant des éléments numériques (objets connectés, logiciels commercialisés, composants industriels) des exigences de sécurité by design, une gestion documentée des vulnérabilités tout au long du cycle de vie du produit, et une obligation de fourniture de correctifs gratuits pendant une période définie. L’entrée en vigueur s’étale [81] selon un calendrier progressif. Le marquage CE conditionnera l’accès au marché européen. Pour les industriels français de l’IoT et de l’embarqué, le rattrapage technique sera lourd - d’autant que le règlement s’applique aussi aux composants logiciels open source intégrés à titre commercial.

La publication du panorama ANSSI 2025 coïncide avec ces échéances, tensions géopolitiques marqué par les attaques contre les infrastructures électriques polonaises fin 2025 [47]. HPE prône, en complément, un basculement vers Zero Trust [33] et SASE [82] pour briser les silos de défense. L’analyse converge avec celle de l’ANSSI: la détection seule ne suffit plus, la réduction de la surface d’exposition prime. Reste à savoir si la commande publique et les grandes entreprises françaises tireront les enseignements de Free, France Travail, Bouygues et Urssaf avant la prochaine méga-fuite.

► Lire aussi: la note de synthèse intégrale de l'ANSSI sur l'IA générative

Sources

Voir le détail de chaque fait sourcé (82)

-

HPE Threat Labs, laboratoire de recherche en cybersécurité de HPE - Entité ayant publié le rapport 'In the Wild'.

« HPE Threat Labs vient de publier son premier rapport inaugural, In the Wild. »

undernews.fr ↗ ↩ -

2026 - Année de publication du rapport *In the Wild*.

« The 2026 In the Wild report reveals how organized cybercrime is industrializing attacks with AI, automation, and enterprise-style operations »

hpe.com ↗ ↩ -

2025 - Année où la cybercriminalité a basculé dans une ère industrielle selon le rapport.

« En 2025, la cybercriminalité a définitivement basculé dans une ère industrielle. »

undernews.fr ↗ ↩ -

1 186 - Nombre de campagnes actives analysées dans le rapport 'In the Wild' de HPE Threat Labs.

« HPE Threat Labs vient de publier son premier rapport inaugural, In the Wild, basé sur l’analyse de 1 186 campagnes actives à travers le monde. »

undernews.fr ↗ ↩ -

147 000+ - Nombre de domaines malveillants déployés en un an.

« 147 000+ domaines malveillants déployés en un an. »

undernews.fr ↗ ↩ -

près de 58 000 fichiers de malware - Nombre de fichiers de malware identifiés en un an par les chercheurs d'HPE.

« près de 58 000 fichiers de malware »

usine-digitale.fr ↗ ↩ -

549 - Nombre de vulnérabilités activement exploitées pour des cyberattaques.

« 549 vulnérabilités activement exploitées pour frapper vite et fort. »

undernews.fr ↗ ↩ -

Juniper Networks, entreprise spécialisée en solutions réseau et cybersécurité - Entreprise dont l'expertise et les données ont été fusionnées avec celles de HPE pour créer HPE Threat Labs.

« Ce rapport marque le lancement officiel de HPE Threat Labs, fusionnant l’expertise et les données massives de HPE et Juniper Networks. »

undernews.fr ↗ ↩ -

plus de 2 200 - Nombre de leaders en IT et sécurité interrogés pour un rapport.

« This report draws on insights from more than 2,200 IT and security leaders worldwide »

hpe.com ↗ ↩ -

274 - Nombre de campagnes ciblant les gouvernements.

« Le trio de tête des cibles: Les Gouvernements (274 campagnes), la Finance (211) et la Technologie (179). »

undernews.fr ↗ ↩ -

211 - Nombre de campagnes ciblant le secteur financier.

« Le trio de tête des cibles: Les Gouvernements (274 campagnes), la Finance (211) et la Technologie (179). »

undernews.fr ↗ ↩ -

179 - Nombre de campagnes ciblant le secteur technologique.

« Le trio de tête des cibles: Les Gouvernements (274 campagnes), la Finance (211) et la Technologie (179). »

undernews.fr ↗ ↩ -

44,5 millions de tentatives de connexion - Nombre de tentatives de connexion malveillantes enregistrées par HPE Threat Labs en 2025.

« 44,5 millions de tentatives de connexion provenant de 372 800 adresses IP sources uniques »

usine-digitale.fr ↗ ↩ -

372 800 adresses IP sources uniques - Nombre d'adresses IP uniques à l'origine des tentatives de connexion malveillantes en 2025.

« 372 800 adresses IP sources uniques »

usine-digitale.fr ↗ ↩ -

Les cybercriminels opèrent désormais comme des multinationales, avec des structures hiérarchiques et des équipes spécialisées. - Changement de modèle des cybercriminels selon le rapport 'In the Wild'.

« les attaquants opèrent désormais comme des multinationales, avec des structures hiérarchiques, des équipes spécialisées et une rapidité d’exécution qui dépasse les capacités de défense classiques. »

undernews.fr ↗ ↩ -

Des équipes spécialisées conçoivent des malwares, d’autres gèrent l’infrastructure, pendant que certaines se concentrent sur la monétisation des données volées - Répartition des tâches dans l'organisation du cybercrime.

« Des équipes spécialisées y conçoivent des malwares, d’autres gèrent l’infrastructure, pendant que certaines se concentrent sur la monétisation des données volées »

usine-digitale.fr ↗ ↩ -

Les attaquants exploitent des flux de travail automatisés via Telegram pour exfiltrer des données en temps réel. - Automatisation des cyberattaques selon le rapport.

« Des flux de travail automatisés via Telegram pour exfiltrer des données en temps réel. »

undernews.fr ↗ ↩ -

Alex Holland, Principal Threat Research au sein du HP Security Lab - Expert cité dans le rapport Threat Insights de HP sur l'utilisation de l'IA par les cybercriminels.

« Selon Alex Holland, Principal Threat Research au sein du HP Security Lab, éc'est le triangle classique de la gestion de projet: rapidité, qualité, coût. »

usine-digitale.fr ↗ ↩ -

Ce que nous observons, c’est que de nombreux attaquants privilégient la rapidité et le coût, pas la qualité. Ils n’utilisent pas l’IA pour élever le niveau de leurs attaques: ils l’utilisent pour aller plus vite et réduire leurs efforts. Les campagnes sont certes simplistes, mais elles continuent d - Déclaration d'Alex Holland sur les priorités des cybercriminels utilisant l'IA.

« éc'est le triangle classique de la gestion de projet: rapidité, qualité, coût. Ce que nous observons, c’est que de nombreux attaquants privilégient la rapidité et le coût, pas la qualité. Ils n’utilisent pas l’IA pour élever le niveau de leurs attaques: ils l’utilisent pour aller plus vite et réduire leurs efforts. Les campagnes sont certes simplistes, mais elles continuent de fonctionneré. »

usine-digitale.fr ↗ ↩ -

Les attaquants utilisent des deepfakes (voix et vidéos synthétiques) pour des campagnes d’usurpation d’identité. - Utilisation de l'IA générative comme arme dans les cyberattaques.

« Utilisation de deepfakes (voix et vidéos synthétiques) pour des campagnes d’usurpation d’identité d’un réalisme perturbant. »

undernews.fr ↗ ↩ -

14 % - Pourcentage des menaces diffusées par e-mail ayant échappé à au moins un système de filtrage.

« Selon HP, 14 % des menaces diffusées par e-mail ont échappé à au moins un système de filtrage. »

usine-digitale.fr ↗ ↩ -

37 % - Part des fichiers exécutables comme principal vecteur d’infection.

« Les fichiers exécutables représentent aujourd’hui le principal vecteur d’infection (37 %), devant les archives compressées et les documents Word. »

usine-digitale.fr ↗ ↩ -

ANSSI (Agence nationale de la sécurité des systèmes d'information) - Organisation ayant publié une note de synthèse sur l'IA générative dans les cyberattaques.

« L’ANSSI vient de publier une note de synthèse inédite sur les usages offensifs de l’IA générative »

itforbusiness.fr ↗ ↩ -

« L’IA générative face aux attaques informatiques, synthèse de la menace en 2025 » - Titre de la note de synthèse publiée par l'ANSSI.

« « L’IA générative face aux attaques informatiques, synthèse de la menace en 2025 » »

itforbusiness.fr ↗ ↩ -

Aucun système d'IA générative officiel ou débridé n'a été en mesure de mener de manière autonome toutes les étapes d'une attaque informatique - Limite actuelle des capacités autonomes de l'IA générative selon l'ANSSI.

« l’ANSSI statue qu’aucun système d’IA générative officiel ou débridé n’a été en mesure de mener de manière autonome toutes les étapes d’une attaque informatique »

cyber.gouv.fr ↗ ↩ -

L'IA générative représente un outil de gain de performance et de passage à l'échelle pour les acteurs cyberoffensifs les plus avancés - Avantage offert par l'IA générative aux attaquants expérimentés.

« pour les acteurs les plus avancés, l’IA générative représente un outil de gain de performance et de passage à l’échelle »

cyber.gouv.fr ↗ ↩ -

L'IA générative représente un outil d'apprentissage pour les acteurs cyberoffensifs moins expérimentés - Rôle de l'IA générative pour les attaquants novices.

« pour les acteurs moins expérimentés, elle représente davantage un outil d’apprentissage »

cyber.gouv.fr ↗ ↩ -

L'IA générative est détournée à différentes étapes d'une attaque informatique pour effectuer du profilage de victime - Utilisation malveillante de l'IA générative dans les cyberattaques.

« des modèles d’IA générative sont utilisés et détournés à différentes étapes d’une attaque informatique pour effectuer du profilage de victime »

cyber.gouv.fr ↗ ↩ -

L'IA générative est utilisée pour concevoir du contenu à des fins d'ingénierie sociale - Utilisation malveillante de l'IA générative dans les cyberattaques.

« concevoir du contenu à des fins d’ingénierie sociale »

cyber.gouv.fr ↗ ↩ -

L'IA générative est utilisée pour développer des programmes malveillants - Utilisation malveillante de l'IA générative dans les cyberattaques.

« développer des programmes malveillants »

cyber.gouv.fr ↗ ↩ -

Ian Pratt, Head of Security for Personal Systems chez HP Inc - Responsable cité pour ses recommandations sur les stratégies de défense contre les cyberattaques.

« recommande d’ailleurs Ian Pratt, Head of Security for Personal Systems chez HP Inc. »

usine-digitale.fr ↗ ↩ -

Quand les cyberattaquants peuvent générer et modifier des malwares en quelques minutes, les défenses fondées sur la seule détection ne peuvent pas suivre. Plutôt que d’essayer d’identifier chaque variante, les organisations doivent réduire leur exposition. En contenant les activités à risque, comme - Recommandation d'Ian Pratt sur les stratégies de défense.

« éQuand les cyberattaquants peuvent générer et modifier des malwares en quelques minutes, les défenses fondées sur la seule détection ne peuvent pas suivre. Plutôt que d’essayer d’identifier chaque variante, les organisations doivent réduire leur exposition. En contenant les activités à risque, comme l’ouverture de pièces jointes non fiables ou le clic sur des liens inconnus, dans un environnement isolé, les entreprises peuvent stopper les menaces avant qu’elles ne causent des dommages et élimine »

usine-digitale.fr ↗ ↩ -

Zero Trust (ZTNA), modèle de sécurité informatique - Solution préconisée par HPE pour renforcer les défenses contre les cyberattaques.

« HPE prône un basculement vers le Zero Trust (ZTNA) et le SASE pour briser les silos de défense. »

undernews.fr ↗ ↩ -

1,8 million - Nombre de comptes compromis en France entre janvier et juin 2025.

« L’Hexagone concentre, à lui seul, 1,8 million de comptes compromis entre janvier et juin 2025. »

informatiquenews.fr ↗ ↩ -

2,5 millions - Nombre de comptes compromis aux États-Unis au 1er semestre 2025.

« Les États-Unis dominent le classement avec environ 2,5 millions de comptes compromis »

informatiquenews.fr ↗ ↩ -

1,2 million - Nombre de comptes compromis en Inde au 1er semestre 2025.

« devant la France (1,8 million) et l’Inde (1,2 million). »

informatiquenews.fr ↗ ↩ -

3 % - Pourcentage d'internautes français touchés par des fuites de données au premier semestre 2025.

« plus de 3 % des internautes français auraient été touchés au premier semestre »

informatiquenews.fr ↗ ↩ -

1,6 million - Nombre de comptes compromis en France en janvier 2025.

« près de 1,6 million de comptes compromis en janvier »

informatiquenews.fr ↗ ↩ -

36,8 millions - Nombre de personnes touchées par la fuite de données chez France Travail.

« France Travail en mars 2024 (36,8 millions de personnes, avec numéros de sécurité sociale et historique sur 20 ans). »

dpo-partage.fr ↗ ↩ -

20 ans - Durée de conservation des données historiques par France Travail.

« France Travail stockait les données des inscrits sur 20 ans. »

dpo-partage.fr ↗ ↩ -

12 millions - Nombre de salariés touchés par la fuite de données chez l'Urssaf.

« Et l’Urssaf en janvier 2026 (12 millions de salariés, avec SIRET des employeurs et dates d’embauche). »

dpo-partage.fr ↗ ↩ -

Marie-Laure Denis, présidente de la CNIL - Fonction et nom de la présidente de la CNIL.

« La présidente de la CNIL, Marie-Laure Denis, a elle-même reconnu que 80 % des grandes violations de données de 2024 auraient pu être évitées par la mise en place d’une double authentification. »

dpo-partage.fr ↗ ↩ -

80 % - Pourcentage des grandes violations de données de 2024 évitables par la double authentification selon la CNIL.

« La présidente de la CNIL, Marie-Laure Denis, a elle-même reconnu que 80 % des grandes violations de données de 2024 auraient pu être évitées par la mise en place d’une double authentification. »

dpo-partage.fr ↗ ↩ -

57 % - Pourcentage d'adresses email compromises dans la fuite Bouygues Telecom déjà présentes dans des fuites antérieures.

« révélant que 57 % des adresses email compromises figuraient déjà dans des fuites antérieures. »

dpo-partage.fr ↗ ↩ -

Russie et Chine - Origines des attaquants ciblant les intérêts français

« les modes opératoires attaquants (MOA) qui ont ciblé les intérêts français sont liés à la Russie et à la Chine »

cyber.gouv.fr ↗ ↩ -

Les acteurs étatiques ciblent les infrastructures critiques des secteurs des télécommunications et de l’énergie - Secteurs visés par les tentatives de sabotage

« le ciblage d’infrastructures critiques, notamment issues des secteurs des télécommunications et de l’énergie, via des tentatives de sabotage »

cyber.gouv.fr ↗ ↩ -

Attaques informatiques contre les infrastructures électriques polonaises en 2025 - Série d'attaques coordonnées et à visée destructive en fin d'année 2025

« une série d’attaques informatiques contre les infrastructures électriques polonaises, attaques coordonnées et à visée destructive »

cyber.gouv.fr ↗ ↩ -

octobre 2024 - Date de la fuite de données chez Free.

« Free en octobre 2024 (19 millions de clients, dont 5,1 millions d’IBAN). »

dpo-partage.fr ↗ ↩ -

19 millions - Nombre de clients de Free touchés par la fuite de données.

« Free en octobre 2024 (19 millions de clients, dont 5,1 millions d’IBAN). »

dpo-partage.fr ↗ ↩ -

5,1 millions - Nombre d'IBAN exposés lors de la fuite de données chez Free.

« Free en octobre 2024 (19 millions de clients, dont 5,1 millions d’IBAN). »

dpo-partage.fr ↗ ↩ -

mars 2024 - Date de la fuite de données chez France Travail.

« France Travail en mars 2024 (36,8 millions de personnes, avec numéros de sécurité sociale et historique sur 20 ans). »

dpo-partage.fr ↗ ↩ -

août 2025 - Date de la fuite de données chez Bouygues Telecom.

« Bouygues Telecom en août 2025 (6,4 millions de clients, IBAN et état civil compris). »

dpo-partage.fr ↗ ↩ -

6,4 millions - Nombre de clients de Bouygues Telecom touchés par la fuite de données.

« Bouygues Telecom en août 2025 (6,4 millions de clients, IBAN et état civil compris). »

dpo-partage.fr ↗ ↩ -

janvier 2026 - Date de la fuite de données chez l'Urssaf.

« Et l’Urssaf en janvier 2026 (12 millions de salariés, avec SIRET des employeurs et dates d’embauche). »

dpo-partage.fr ↗ ↩ -

5 millions d'euros - Montant de la sanction infligée par la CNIL à France Travail.

« La CNIL l’a sanctionné de 5 millions d’euros en janvier 2026, relevant explicitement un manquement en matière de sécurité. »

dpo-partage.fr ↗ ↩ -

42 millions d'euros - Montant de l'amende infligée par la CNIL à Free et Free Mobile.

« La CNIL a infligé en janvier 2026 une amende de 42 millions d’euros aux sociétés Free et Free Mobile. »

dpo-partage.fr ↗ ↩ -

Agence nationale de la sécurité des systèmes d’information (ANSSI) - Organisation responsable du panorama de la cybermenace 2025

« l’Agence nationale de la sécurité des systèmes d’information (ANSSI) »

cyber.gouv.fr ↗ ↩ -

3 586 - Nombre d'événements de sécurité traités par l'ANSSI en 2025

« l’ANSSI a traité, avec différents niveaux de mobilisation, 3 586 événements de sécurité »

cyber.gouv.fr ↗ ↩ -

18 % - Diminution du nombre d'événements de sécurité traités par l'ANSSI en 2025 par rapport à 2024

« soit une diminution de 18 % par rapport à l’année précédente »

cyber.gouv.fr ↗ ↩ -

2 209 - Nombre de signalements portés à la connaissance de l'ANSSI en 2025

« 2 209 signalements et 1 366 incidents ont été portés à la connaissance de l’Agence en 2025 »

cyber.gouv.fr ↗ ↩ -

1 366 - Nombre d'incidents portés à la connaissance de l'ANSSI en 2025

« 2 209 signalements et 1 366 incidents ont été portés à la connaissance de l’Agence en 2025 »

cyber.gouv.fr ↗ ↩ -

mai et août 2024 - Période des Jeux Olympiques et Paralympiques de Paris

« lors de la tenue des Jeux Olympiques et Paralympiques de Paris, entre les mois de mai et d’août 2024 »

cyber.gouv.fr ↗

⚠️ Note INFO.FR: La source ANSSI mentionne 'mai et août 2024' mais les Jeux Olympiques de Paris 2024 se sont en réalité déroulés du 26 juillet au 11 août 2024, et les Paralympiques du 28 août au 8 septembre 2024. La mention 'mai' est factuellement incorrecte. ↩ -

77 % - Réduction du nombre de comptes compromis au deuxième trimestre 2025 par rapport au premier trimestre.

« le deuxième trimestre 2025 enregistre 77 % de comptes compromis en moins qu’au premier. »

informatiquenews.fr ↗ ↩ -

plus de 50 % - Augmentation des attaques de chevaux de Troie bancaires sur Android en 2025.

« les attaques de chevaux de Troie bancaires sur Android ont augmenté de plus de 50 % en 2025 par rapport à l’année précédente. »

usine-digitale.fr ↗ ↩ -

+179 % - Augmentation du nombre de comptes compromis en Italie entre le T1 et le T2 2025.

« +179 % pour l’Italie entre T1 et T2 »

informatiquenews.fr ↗ ↩ -

2030 - Échéance prévue pour une augmentation massive des attaques hybrides

« une augmentation massive d’ici 2030 des attaques dites « hybrides » »

cyber.gouv.fr ↗ ↩ -

L'évolution rapide des usages par les attaquants et les organisations impose une réévaluation régulière de la menace - Recommandation de l'ANSSI sur la vigilance face à l'IA générative.

« L’ANSSI prévient du caractère rapide de l’évolution des usages par les attaquants et les organisations, ce qui impose une réévaluation régulière de la menace »

cyber.gouv.fr ↗ ↩ -

34 % - Part des incidents ciblant le secteur de l'Éducation et la recherche en 2025

« l’Éducation et la recherche (34 %) »

cyber.gouv.fr ↗ ↩ -

24 % - Part des incidents ciblant les ministères et les collectivités territoriales en 2025

« les ministères et les collectivités territoriales (24 %) »

cyber.gouv.fr ↗ ↩ -

10 % - Part des incidents ciblant le secteur de la santé en 2025

« la santé (10 %) »

cyber.gouv.fr ↗ ↩ -

460 - Nombre d'événements de sécurité caractérisés comme possibles fuites de données en 2025

« seuls 42 % des 460 événements de sécurité caractérisés comme possibles fuites de données »

cyber.gouv.fr ↗ ↩ -

42 % - Part des événements de sécurité caractérisés comme fuites de données avérées en 2025

« seuls 42 % des 460 événements de sécurité caractérisés comme possibles fuites de données, ont pu être associés à une fuite de donnée avérée »

cyber.gouv.fr ↗ ↩ -

5 629 - Nombre de notifications de violations de données reçues par la CNIL en 2024.

« L’autorité a reçu 5 629 notifications de violations de données, en hausse de 20 % par rapport à 2023. »

dpo-partage.fr ↗ ↩ -

20 % - Hausse du nombre de notifications de violations de données reçues par la CNIL entre 2023 et 2024.

« L’autorité a reçu 5 629 notifications de violations de données, en hausse de 20 % par rapport à 2023. »

dpo-partage.fr ↗ ↩ -

quarante - Nombre de violations de données touchant plus d'un million de personnes en 2024.

« Le nombre de violations touchant plus d’un million de personnes a doublé en un an, passant d’une vingtaine à une quarantaine. »

dpo-partage.fr ↗ ↩ -

deux millions - Seuil de taille de base de données à partir duquel la CNIL veut imposer la double authentification.

« Elle a annoncé vouloir imposer cette mesure aux entreprises et administrations gérant des bases de plus de deux millions de personnes. »

dpo-partage.fr ↗ ↩ -

2026 - Année prévue pour les contrôles massifs de la CNIL sur la double authentification.

« avec des contrôles massifs prévus en 2026. »

dpo-partage.fr ↗ ↩ -

directive NIS 2 - Réglementation visant à rehausser le niveau de sécurité de l'écosystème français et européen

« la transposition de la directive NIS 2 »

cyber.gouv.fr ↗ ↩ -

Transposition de la directive NIS 2 - Travail réglementaire débuté pour rehausser le niveau de sécurité

« Un travail visant à rehausser le niveau de sécurité de l’ français et européen a déjà débuté par la voie réglementaire avec la transposition de la directive NIS 2 »

cyber.gouv.fr ↗ ↩ -

Cyber Resilience Act (CRA) - Réglementation visant à rehausser le niveau de sécurité de l' français et européen

« l’entrée en vigueur du Cyber Resilience Act (CRA) »

cyber.gouv.fr ↗ ↩ -

Entrée en vigueur du Cyber Resilience Act (CRA) - Travail réglementaire débuté pour rehausser le niveau de sécurité

« l’entrée en vigueur du Cyber Resilience Act (CRA) »

cyber.gouv.fr ↗ ↩ -

SASE, framework de sécurité réseau - Solution préconisée par HPE pour renforcer les défenses contre les cyberattaques.

« HPE prône un basculement vers le Zero Trust (ZTNA) et le SASE pour briser les silos de défense. »

undernews.fr ↗ ↩

Sources

- HPE : étude ‘In the Wild » sur le paysage des cyberattaques

- HPE Threat Labs

- Comment l’IA générative accélère l’industrialisation de la cybercriminalité

- Piratage : La France, 2ème pays le plus touché en 2025

- L’ANSSI publie une note de synthèse sur l’IA générative dans les cyberattaques

- Dopé par l’IA, le cybercrime s’organise comme une industrie mondiale avec chaînes de production et logique de rendement

- Free + France Travail + Bouygues + Urssaf = votre identité complète sur le dark web. Le RGPD a échoué.

- Synthèse de la menace sur l’IA générative face aux attaques informatiques

- Panorama de la cybermenace 2025 : La France toujours sous la pression des cyber attaquants