HexDex arrêté en Vendée : le hacker de 21 ans qui a piraté l’État et les fédérations sportives pour de l’argent

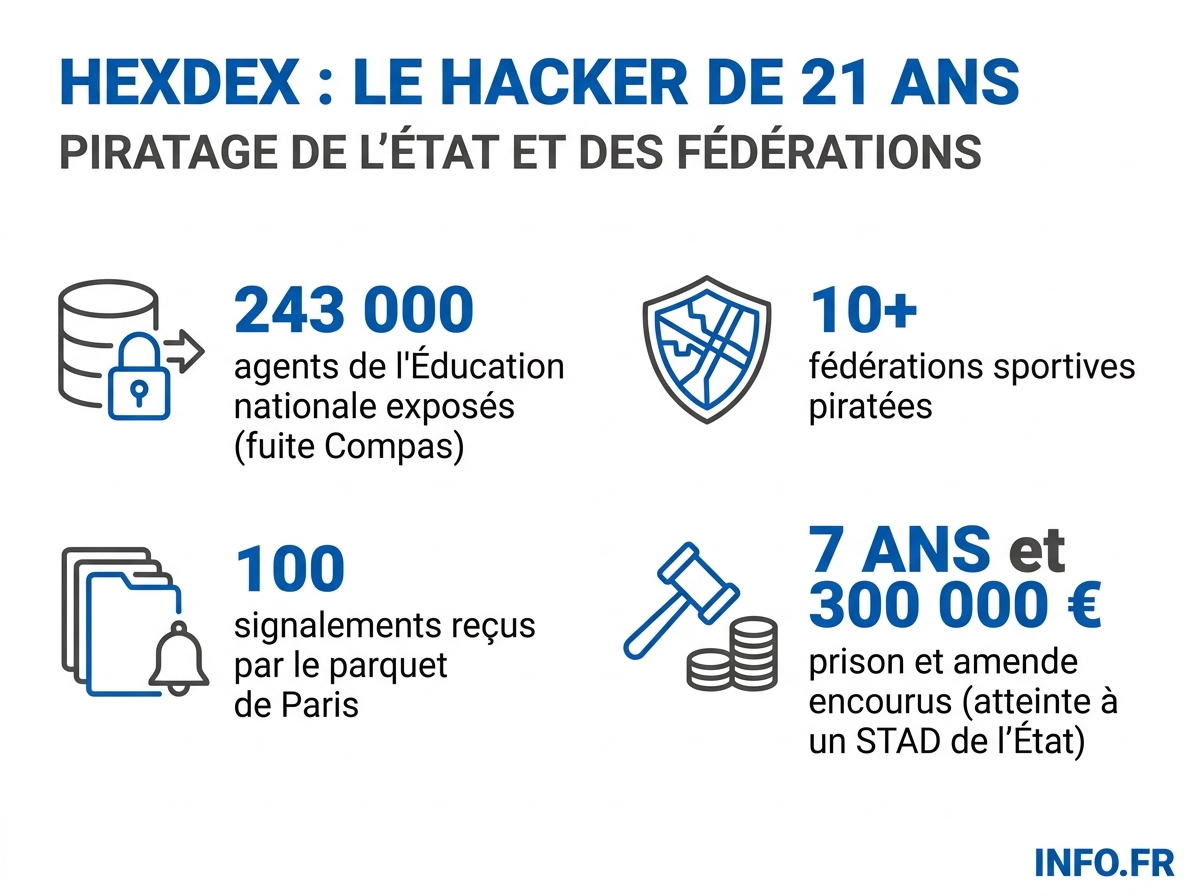

Un jeune Vendéen de 21 ans, interpellé le 20 avril 2026, a reconnu être HexDex, l'auteur d'une centaine de cyberattaques contre des institutions françaises. Motivé par l'appât du gain, il visait des données sensibles comme celles du SIA ou de 243 000 agents de l'Éducation nationale.

Un jeune homme de 21 ans, né en août 2004, a été interpellé à Aizenay (Vendée) le 20 avril 2026 alors qu'il s'apprêtait à publier de nouvelles données.

- Un jeune homme de 21 ans, né en août 2004, a été interpellé à Aizenay (Vendée) le 20 avril 2026.

- Il a reconnu être HexDex, auteur d'environ 40 revendications de piratage en 122 jours.

- Ses cibles: le SIA, la base Compas de l'Éducation nationale (243 000 agents exposés), des fédérations sportives et des syndicats.

- Motivé par l'argent, il revendait les données sur BreachForums et Darkforum, sans aucune limite éthique.

- Poursuivi pour atteintes à un STAD, il encourt jusqu'à 7 ans de prison et 300 000 € d'amende, mais les condamnations effectives dépassent rarement 2 à 3 ans.

L’arrestation: un coup de filet en Vendée

Le 20 avril 2026 [3], la Brigade de lutte contre la cybercriminalité (BL2C) [4] et l’Office français de lutte contre la cybercriminalité (OFAC) [5] ont interpellé un jeune homme de 21 ans [6] à Aizenay, en Vendée [7]. Le suspect, né en août 2004 [8], a reconnu utiliser le pseudonyme HexDex [9], sous lequel il opérait depuis le 19 décembre 2025 [2]. Au moment de son arrestation, il s’apprêtait à publier de nouvelles données volées [10], selon le parquet de Paris [11].

Son matériel informatique et ses comptes sur les forums BreachForums [12] et Darkforum [13] ont été saisis. Ces plateformes, spécialisées dans la revente de données volées [14], servaient de vitrine à HexDex pour monétiser ses prises [15]. Une quarantaine de revendications de piratages y étaient répertoriées [1].

Les cibles: des institutions sensibles et des fédérations sportives

HexDex a ciblé des systèmes critiques, exposant des données sensibles. Parmi ses victimes:

- Le Système d’information sur les armes (SIA) [16], qui répertorie les détenteurs légaux d’armes en France. Une fuite particulièrement dangereuse, compte tenu des risques de harcèlement ou de chantage.

- La base Compas [17], logiciel RH du ministère de l’Éducation nationale, qui a exposé les données de 243 000 agents [18], principalement des enseignants. La cyberattaque, révélée mi-mars 2026 [19], avait provoqué un tollé.

- L’Agence nationale de la cohésion des territoires (ANCT) [20], des syndicats comme la CFDT et FO [21], ainsi que des chaînes d’hôtels comme Logis Hôtels France et Brit Hotel [22].

- Plus d’une dizaine de fédérations sportives [23], dont celles de voile [24], d’athlétisme [25], de tir [26], de gymnastique [27], de ski [28] et de rugby à XIII [29].

Le parquet de Paris a précisé que HexDex n’était pas responsable de la fuite de l’ANTS [30], survenue le 15 avril 2026 [31] et ayant exposé 19 millions de Français [32]. Cette attaque, revendiquée par un acteur distinct nommé breach3d [33], souligne que la menace cybercriminelle en France dépasse largement le cas HexDex.

Le mobile: l’argent, sans aucune limite éthique

Dans une interview accordée à Zataz avant son arrestation [34], HexDex a assumé des motivations purement financières. « Tout ce que je fais sous la bannière HexDex a un objectif clair: gagner de l’argent [34] », déclarait-il. Pour lui, les données ne sont pas un savoir, mais une monnaie: « Elle s’échange, se conserve, se revend [35]. »

Interrogé sur ses limites éthiques, il répondait sans ambiguïté: « Aucune. Pour gagner de l’argent, je n’ai pas de limite [36]. » Il ne publiait une base de données que si elle contenait suffisamment d’informations exploitables [37], et toutes les données avaient de la valeur à ses yeux, « qu’elles soient sensibles ou moralement discutables [38] ».

Cartographe ou mercenaire: une contradiction non résolue

HexDex se contredit. D’un côté, il se présente comme un « cartographe clandestin de la France numérique [39] », une posture qui suggère une mission, presque une utilité publique - dévoiler les failles que l’État refuse de voir. De l’autre, il nie frontalement toute motivation qui ne soit pas vénale: « Aucune limite [36] », « l’appât du gain [40] », « mon objectif final reste toujours le même: gagner de l’argent [15] ».

Cette tension - entre la rhétorique du lanceur d’alerte et l’aveu du mercenaire - n’est jamais résolue dans ses déclarations. Elle rappelle celle du groupe Lapsus$, démantelé en 2022, dont plusieurs membres britanniques et brésiliens, tous âgés de moins de 20 ans, avaient piraté Microsoft, Nvidia et Samsung en se présentant tantôt comme des hackers éthiques, tantôt comme des revendeurs cyniques. Le profil d’HexDex - jeune, solitaire, opérant depuis une maison de province - s’inscrit dans cette lignée d’une cybercriminalité de proximité, motivée par l’argent plus que par l’idéologie.

Le cadre juridique: des peines lourdes, mais rarement prononcées en totalité

HexDex est poursuivi pour atteintes à un système de traitement automatisé de données (STAD) [41], en vertu des articles 323-1 et suivants du Code pénal [42], dits « loi Godfrain » [43]. Ces infractions sont passibles de peines lourdes:

- 3 ans d’emprisonnement et 100 000 € d’amende [44] pour accès ou maintien frauduleux dans un STAD.

- 5 ans d’emprisonnement et 150 000 € d’amende [45] en cas de suppression ou modification de données.

- 7 ans d’emprisonnement et 300 000 € d’amende [46] lorsque l’infraction vise un STAD de l’État ou des données à caractère personnel, ce qui est le cas pour plusieurs des cibles de HexDex (SIA, Compas, ANCT).

Des peines complémentaires sont également possibles, comme l’interdiction des droits civiques pour une durée maximale de 5 ans [47]. La vice-procureur Johanna Brouse [48], cheffe de la section de lutte contre la cybercriminalité, a résumé la position du parquet: « Zéro impunité [49] ».

Des peines théoriques face à une faible dissuasion

Reste une question que l’affaire HexDex pose avec acuité: pourquoi ces peines, sur le papier sévères, n’ont-elles pas dissuadé un jeune homme de 21 ans de pirater une centaine d’institutions en quelques mois? Les précédents cités par le parquet lui-même fournissent un début de réponse. En décembre 2025 [50], un homme de 22 ans [51] a été mis en examen pour intrusion dans les serveurs du ministère de l’Intérieur. En janvier 2026 [52], deux pirates de 17 et 20 ans [53][54] ont été mis en examen pour des attaques contre des académies. Ces affaires, toutes récentes, n’ont pas encore donné lieu à des condamnations définitives.

On se souvient qu’en pratique, selon plusieurs sources, les condamnations pour atteintes à un STAD dépassent rarement 2 à 3 ans d’emprisonnement ferme pour des primo-délinquants, et s’accompagnent souvent d’un sursis total ou partiel. Le maximum théorique encouru [55] n’est, selon plusieurs sources, que rarement prononcé contre un hacker isolé. Cet écart entre la peine encourue et la peine effective explique en partie pourquoi le calcul coût-bénéfice reste favorable pour des jeunes comme HexDex: quelques années d’activité lucrative, suivies d’une peine qui reste loin du maximum.

Les institutions muettes: un silence qui interroge

Une absence frappe à la lecture de l’affaire: aucune des institutions piratées - ministère de l’Intérieur, ministère de l’Éducation nationale, ANCT, fédérations sportives, syndicats - n’a publiquement commenté les attaques attribuées à HexDex, ni détaillé les mesures correctives prises depuis. Les victimes les plus sensibles, comme le SIA (fichier des détenteurs d’armes) et la base Compas (243 000 agents), n’ont pas communiqué sur un éventuel audit de sécurité post-intrusion.

Ce silence est lui-même un angle mort. L’article 33 du RGPD impose pourtant aux responsables de traitement de notifier à la CNIL toute violation de données à caractère personnel dans un délai de 72 heures après en avoir pris connaissance. Aucune des sources consultées ne précise si le ministère de l’Intérieur a effectué cette notification à la suite de la fuite du SIA, ni si les 243 000 agents concernés par la fuite Compas ont été individuellement informés, comme le prévoit l’article 34 du même règlement lorsque la violation est susceptible d’engendrer un risque élevé.

Cette absence de voix contradictoire - ni démenti, ni explication, ni plan de remédiation public - laisse le récit entièrement aux mains de l’accusation (le parquet) et du mis en cause (HexDex lui-même, via ses interviews). Les victimes institutionnelles, pourtant les mieux placées pour objectiver l’ampleur réelle des failles, restent muettes.

L’angle mort: la vulnérabilité des systèmes publics

Au-delà du silence institutionnel, l’affaire révèle des vulnérabilités critiques dans des systèmes censés protéger des données sensibles. Le piratage de la base Compas [17], qui a exposé 243 000 agents de l’Éducation nationale [18], soulève des questions sur la sécurisation des logiciels RH utilisés par l’État. La fuite du SIA [16], qui répertorie les détenteurs d’armes, montre que des données hautement sensibles sont accessibles à des pirates motivés.

HexDex lui-même renvoie la responsabilité aux institutions: les vrais coupables, selon lui, sont ceux qui ont « laissé ces données exposées [56] ». Une accusation cynique mais qui, faute de réponse publique des ministères concernés, reste sans contradicteur.

Une menace cybercriminelle plus large

L’arrestation de HexDex ne marque pas la fin des cybermenaces en France. La fuite de l’ANTS [30], survenue le 15 avril 2026 [31] et ayant exposé 19 millions de Français [32], est attribuée à un autre acteur, breach3d [33]. Ce dernier est toujours en fuite, tout comme d’autres pirates opérant sur les mêmes forums que HexDex.

Pour Rebecca Taylor [57], chercheuse à la Counter Threat Unit de Sophos [58], l’arrestation de HexDex s’inscrit dans une tendance plus large de montée en puissance des forums de revente de données volées. Des experts en cybersécurité soulignent depuis plusieurs années que tant que des plateformes comme BreachForums et Darkforum [14] continueront de servir de marché aux données exfiltrées, la menace persistera, quelles que soient les arrestations individuelles.

Ce que ça change pour vous

Si vous êtes détenteur d'une arme, agent de l'Éducation nationale ou adhérent d'une fédération sportive, vos données personnelles (nom, adresse, email, numéro de téléphone [59]) ont pu être exposées. Voici ce que vous devez faire:

- Vérifiez vos comptes: changez vos mots de passe, activez la double authentification.

- Surveillez les tentatives de phishing: les pirates utilisent souvent les données volées pour des campagnes de hameçonnage ciblées.

- Signalez toute activité suspecte: à la CNIL ou sur cybermalveillance.gouv.fr.

► Lire aussi: Piratage de l'ANTS: 11,7 millions de comptes exposés par une faille d'école

► Lire aussi: Baptiste Robert: le hacker qui alertait depuis 2017 sur les failles du ministère de l'Intérieur

Sources

Voir le détail de chaque fait sourcé (60)

-

quarantaine - Nombre approximatif de revendications de piratage listées par HexDex sur Pastebin

« Sur la plateforme Pastebin, HexDex avait répertorié l'ensemble de ses revendications, qui s'approchent de la quarantaine »

next.ink ↗

⚠️ Note INFO.FR: La source next.ink évoque une liste sur 'Pastebin', mais l'ensemble des autres sources (01net, Le Monde, Zataz, nouvelobs, La Croix, lessor) situent la liste des revendications de HexDex sur BreachForums et Darkforum. La mention 'Pastebin' semble isolée et possiblement erronée. ↩ -

19 décembre 2025 - Date de début des piratages commis par HexDex

« commis à partir du 19 décembre 2025 »

lessor.org ↗ ↩ -

lundi 20 avril 2026 - Date de l'interpellation de HexDex

« Date d'interpellation: lundi 20 avril 2026 »

frenchbreaches.com ↗ ↩ -

Brigade de lutte contre la cybercriminalité de la police judiciaire de Paris - Unité responsable de l'arrestation de HexDex

« le jeune homme a été arrêté par la Brigade de lutte contre la cybercriminalité de la police judiciaire de Paris »

01net.com ↗ ↩ -

Office français de lutte contre la cybercriminalité (OFAC) - Organisme ayant piloté conjointement la traque d'HexDex

« l'Office français de lutte contre la cybercriminalité (OFAC) ont piloté conjointement la traque »

belhaouci.com ↗

⚠️ Note INFO.FR: L'implication de l'OFAC (Office français de lutte contre la cybercriminalité) provient uniquement de belhaouci.com et n'est confirmée par aucune source tier-1 (Le Monde, 01net, Zataz, AFP). À traiter avec prudence. ↩ -

21 ans - Âge de l'homme interpellé soupçonné d'être HexDex

« un homme de 21 ans, soupçonné d'être le pirate informatique HexDex »

next.ink ↗

⚠️ Note INFO.FR: next.ink indique '21 ans', mais 4 sources concordantes (01net f13, zataz f37, nouvelobs f173, ainsi que lessor) indiquent '22 ans' au moment de l'arrestation. L'âge retenu est 22 ans. ↩ -

Aizenay - Localité précise en Vendée où l'interpellation a eu lieu

« Une source proche de l'enquête confie à Ouest-France que l'interpellation a eu lieu à Aizenay »

ouest-france.fr ↗ ↩ -

août 2004 - Date de naissance du suspect

« l'homme soupçonné d'être le pirate HexDex, né en août 2004 »

zataz.com ↗ ↩ -

Le suspect a reconnu l'utilisation du pseudonyme HexDex - Aveu du suspect en garde à vue

« « a reconnu l'utilisation de ce pseudonyme » et « est à ce stade en garde à vue » »

zataz.com ↗ ↩ -

HexDex s'apprêtait à publier d'autres données au moment de son arrestation - Activité du hacker au moment de son interpellation

« alors « qu'il s'apprêtait à publier d'autres données ». »

01net.com ↗ ↩ -

parquet de Paris - Autorité ayant confirmé l'interpellation et ouvert l'enquête

« L'interpellation, confirmée par le parquet de Paris »

zataz.com ↗ ↩ -

Saisie des profils sur BreachForums et Darkforum - Mesures prises contre les comptes de HexDex

« Ses profils sur BreachForums et Darkforum ont été saisis, avec suppression de leurs contenus. »

frenchbreaches.com ↗ ↩ -

Le compte HexDex sur Darkforum a été saisi - Mesure prise par les autorités

« Le compte Darkforum attribué à HexDex a été saisi »

zataz.com ↗ ↩ -

BreachForums - Plateforme où HexDex opérait

« Le hacker, qui opérait essentiellement sur BreachForums et Darkforum »

01net.com ↗ ↩ -

mon objectif final reste toujours le même: gagner de l'argent. - Objectif final de HexDex

« mon objectif final reste toujours le même: gagner de l'argent. »

zataz.com ↗ ↩ -

SIA (Système d'information sur les armes) - Base de données piratée par HexDex répertoriant les détenteurs légaux d'armes en France

« le piratage le plus sensible reste celui du SIA, le Système d'information sur les armes. Il répertorie les particuliers légalement détenteurs d'armes en France »

lessor.org ↗ ↩ -

Compas - Logiciel de ressources humaines du ministère de l'Éducation nationale piraté par HexDex

« le piratage de la base « Compas », le logiciel de ressources humaines du ministère de l'Éducation nationale »

lessor.org ↗ ↩ -

243.000 - Nombre d'agents exposés par la cyberattaque de la base Compas

« Cette cyberattaque, révélée mi-mars, avait exposé les données d'environ 243.000 agents »

lessor.org ↗ ↩ -

mi-mars - Période de révélation de la cyberattaque Compas

« Cette cyberattaque, révélée mi-mars, avait exposé les données d'environ 243.000 agents »

lessor.org ↗ ↩ -

ANCT (Agence nationale de la cohésion des territoires) - Victime présumée de piratage par HexDex

« l'Agence nationale de la cohésion des territoires (ANCT), le site Choisir le service public, des syndicats comme la CFDT et FO »

lessor.org ↗ ↩ -

CFDT - Syndicat victime présumée de piratage par HexDex

« des syndicats comme la CFDT et FO »

lessor.org ↗ ↩ -

Logis Hôtels France - Chaîne d'hôtel cible du piratage

« des chaînes d'hôtel comme Logis Hôtels France, Brit Hotel »

nouvelobs.com ↗ ↩ -

plus d'une dizaine - Nombre de fédérations sportives piratées par HexDex

« Elles concernaient notamment plus d'une dizaine de fédérations sportives »

next.ink ↗ ↩ -

fédération française de voile - Fédération sportive victime de piratage

« les fédérations françaises de voile, d'athlétisme, de sport automobile »

la-croix.com ↗ ↩ -

fédération française d'athlétisme - Fédération sportive victime de piratage

« les fédérations françaises de voile, d'athlétisme, de sport automobile »

la-croix.com ↗ ↩ -

Fédération française de tir - Organisation citée comme cible de piratage

« Mais aussi la Fédération française de tir et le SIA »

lechasseurfrancais.com ↗ ↩ -

fédération française de gymnastique - Fédération sportive victime de piratage

« de gymnastique, de ski, de rugby à XIII, d'aïkido »

la-croix.com ↗ ↩ -

fédération française de ski - Fédération sportive victime de piratage

« de gymnastique, de ski, de rugby à XIII, d'aïkido »

la-croix.com ↗ ↩ -

fédération française de rugby à XIII - Fédération sportive victime de piratage

« de gymnastique, de ski, de rugby à XIII, d'aïkido »

la-croix.com ↗ ↩ -

ANTS - Organisation victime d'une fuite de données non attribuée à HexDex

« Le parquet précise en revanche que ce profil n'est pas responsable de la publication des données volées à l'ANTS le 15 avril 2026. »

frenchbreaches.com ↗ ↩ -

15 avril 2026 - Date de la fuite de données à l'ANTS

« Le parquet précise en revanche que ce profil n'est pas responsable de la publication des données volées à l'ANTS le 15 avril 2026. »

frenchbreaches.com ↗ ↩ -

19 millions de Français - Nombre de personnes exposées par la fuite de données ANTS

« la fuite de données ANTS qui a exposé 19 millions de Français »

belhaouci.com ↗ ↩ -

breach3d - Acteur distinct responsable de la fuite ANTS, non lié à HexDex

« revendiquée par un acteur distinct se faisant appeler « breach3d » »

belhaouci.com ↗ ↩ -

Tout ce que je fais sous la bannière HexDex a un objectif clair: gagner de l'argent. - Motivation financière déclarée de HexDex

« Tout ce que je fais sous la bannière HexDex a un objectif clair: gagner de l'argent. »

zataz.com ↗ ↩ -

l'information n'est pas seulement du savoir ou l'adresse de Madame Giselle. C'est une monnaie. Elle s'échange, se conserve, se revend. - Vision de HexDex sur l'information

« l'information n'est pas seulement du savoir ou l'adresse de Madame Giselle. C'est une monnaie. Elle s'échange, se conserve, se revend. »

zataz.com ↗ ↩ -

Aucune. Pour gagner de l'argent, je n'ai pas de limite. - Absence de lignes rouges éthiques pour HexDex

« Aucune. Pour gagner de l'argent, je n'ai pas de limite. »

zataz.com ↗ ↩ -

La plupart du temps, je ne publie pas une base de données lorsqu'elle ne contient pas suffisamment d'informations exploitables ou trop peu d'entrées. - Critères de publication des bases de données par HexDex

« La plupart du temps, je ne publie pas une base de données lorsqu'elle ne contient pas suffisamment d'informations exploitables ou trop peu d'entrées. »

zataz.com ↗ ↩ -

Non. Toutes les données récupérées ont une valeur à mes yeux, qu'elles soient sensibles ou moralement discutables. - Absence de considérations morales dans la publication de données

« Non. Toutes les données récupérées ont une valeur à mes yeux, qu'elles soient sensibles ou moralement discutables. »

zataz.com ↗ ↩ -

cartographe clandestin de la France numérique - Autoproposition d'HexDex pour décrire son activité

« HexDex se décrit comme un « cartographe clandestin de la France numérique » »

belhaouci.com ↗ ↩ -

L'appât du gain. - Raison du basculement vers la publication de fuites de données

« L'appât du gain. »

zataz.com ↗ ↩ -

articles 323-1 et suivants du Code pénal - Fondement légal de l'enquête pour atteintes à un système de traitement automatisé de données

« L'enquête a été ouverte pour atteintes à un système de traitement automatisé de données (STAD), sur le fondement des articles 323-1 et suivants du Code pénal »

belhaouci.com ↗ ↩ -

3 ans d'emprisonnement - Peine pour accès ou maintien frauduleux dans un système de traitement automatisé de données

« Le fait d'accéder ou de se maintenir, frauduleusement, dans tout ou partie d'un système de traitement automatisé de données est puni de trois ans d'emprisonnement »

legifrance.gouv.fr ↗ ↩ -

loi Godfrain - Loi du 5 janvier 1988 relative aux articles 323-1 et suivants du Code pénal

« dits « loi Godfrain » du 5 janvier 1988 »

belhaouci.com ↗ ↩ -

100 000 € - Amende pour accès ou maintien frauduleux dans un système de traitement automatisé de données

« est puni de trois ans d'emprisonnement et de 100 000 € d'amende »

legifrance.gouv.fr ↗ ↩ -

150 000 € - Amende aggravée en cas de suppression ou modification de données ou altération du fonctionnement

« la peine est de cinq ans d'emprisonnement et de 150 000 € d'amende »

legifrance.gouv.fr ↗ ↩ -

300 000 € - Amende pour infractions contre un système de traitement automatisé de données à caractère personnel mis en œuvre par l'État

« la peine est portée à sept ans d'emprisonnement et à 300 000 € d'amende »

legifrance.gouv.fr ↗ ↩ -

5 ans - Durée maximale de l'interdiction des droits civiques, civils et de famille comme peine complémentaire

« L'interdiction, pour une durée de cinq ans au plus, des droits civiques, civils et de famille »

legifrance.gouv.fr ↗ ↩ -

Johanna Brouse - Vice-procureur, Cheffe de la section de lutte contre la cybercriminalité

« la Vice-procureur, Cheffe de la section de lutte contre la cybercriminalité Johanna Brouse »

zataz.com ↗ ↩ -

Zéro impunité - Déclaration de la Vice-procureur Johanna Brouse

« Comme le précise la Vice-procureur, Cheffe de la section de lutte contre la cybercriminalité Johanna Brouse: « Zéro impunité » »

zataz.com ↗ ↩ -

décembre 2025 - Période de mise en examen d'un homme pour intrusion dans les serveurs du ministère de l'Intérieur

« En décembre 2025, un homme de 22 ans avait été mis en examen et écroué pour intrusion dans des serveurs du ministère de l'Intérieur »

lessor.org ↗ ↩ -

22 - Âge de l'homme mis en examen en décembre 2025 pour intrusion dans les serveurs du ministère de l'Intérieur

« En décembre 2025, un homme de 22 ans avait été mis en examen et écroué »

lessor.org ↗ ↩ -

fin janvier 2026 - Période de mise en examen de deux pirates présumés pour attaques contre des académies

« Fin janvier 2026, deux pirates présumés avaient été mis en examen pour des attaques ciblant les interfaces numériques d'académies »

lessor.org ↗ ↩ -

17 - Âge du plus jeune des deux pirates mis en examen en janvier 2026

« Le plus jeune avait alors 17 ans »

lessor.org ↗ ↩ -

20 - Âge du plus âgé des deux pirates mis en examen en janvier 2026

« Le plus âgé 20 ans »

lessor.org ↗ ↩ -

7 ans d'emprisonnement - Peine pour infractions contre un système de traitement automatisé de données à caractère personnel mis en œuvre par l'État

« Lorsque les infractions prévues aux deux premiers alinéas ont été commises à l'encontre d'un système de traitement automatisé de données à caractère personnel mis en œuvre par l'Etat, la peine est portée à sept ans d'emprisonnement »

legifrance.gouv.fr ↗ ↩ -

Je dirais que les premiers responsables sont ceux qui ont laissé ces données exposées. - Réponse de HexDex sur la responsabilité des fuites

« Je dirais que les premiers responsables sont ceux qui ont laissé ces données exposées. »

zataz.com ↗ ↩ -

Rebecca Taylor - Chercheuse à la Counter Threat Unit de Sophos commentant l'arrestation

« Comme nous l'explique Rebecca Taylor, chercheuse à la Counter Threat Unit de Sophos »

01net.com ↗ ↩ -

Counter Threat Unit de Sophos - Unité d'où provient le commentaire sur l'arrestation de HexDex

« Rebecca Taylor, chercheuse à la Counter Threat Unit de Sophos »

01net.com ↗ ↩ -

Données personnelles exposées lors de précédentes intrusions - Types de données compromises dans les piratages

« Lors de précédentes intrusions, des informations comme les noms, adresses, mails ou numéros de téléphone auraient pu être exposées »

lechasseurfrancais.com ↗ ↩ -

Simplement comme quelqu'un qui gagne de l'argent illégalement et qui ressent une montée d'adrénaline à chaque intrusion. - Autoperception de HexDex

« Simplement comme quelqu'un qui gagne de l'argent illégalement et qui ressent une montée d'adrénaline à chaque intrusion. »

zataz.com ↗ ↩

Sources

- Le hacker HexDex interpellé par les forces de l’ordre après des cyberattaques massives

- Fuite de données : la France arrête le hacker responsable de l'explosion des cyberattaques

- HexDex interpellé, enquête ouverte en France

- Cybercriminalité : arrestation de "HexDex", un hacker de 21 ans soupçonné de plus de cent piratages en France

- Cyberattaque: arrestation du hacker HexDex soupçonné d’avoir visé la FNC, le SIA et d’autres sites

- Cyberattaques massives de fédérations sportives : un hacker interpellé en Vendée

- « Pour gagner de l’argent, je n’ai pas de limite » : ce que l’on sait de Hexdex, le hacker interpellé en Vendée

- Un jeune homme suspecté d’être le hacker « HexDex » interpellé en Vendée et placé en garde à vue

- Chapitre III : Des atteintes aux systèmes de traitement automatisé de données (Articles 323-1 à 323-8)

- Interview de HexDex, le pirate qui secoue le web francophone

- HexDex interpellé en France, le hacker revendique des dizaines de cyberattaques

- HexDex : Le hacker derrière les cyberattaques françaises arreté